1.本发明属于计算机数据处理技术领域,涉及一种数据隐藏分区的实现方法。

背景技术:

2.软件层的隐藏分区技术,一般利用操作系统通过对存储分区的管理实现;硬件层的隐藏分区技术,一般是通过存储控制器实现隐藏分区功能。现有技术中包括软件层的隐藏分区方案和传统硬件层隐藏分区方案。

3.其中,软件层的隐藏分区技术,通过底层,比如磁盘管理器,还是能够看到隐藏分区,而且通过物理方式读写还是能够读到数据,因此数据保护的安全性不强。

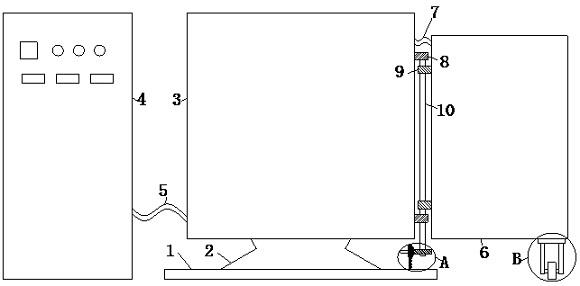

4.传统的硬件层隐藏分区技术,参见图1,分为公开区1和分区2,由于分区2在隐藏和不隐藏情况下,整个存储的容量发生了变化,导致操作系统出现兼容性问题,一般的linux系统都有这个问题。

技术实现要素:

5.为解决上述问题,本发明的技术方案为数据隐藏分区的实现方法,包括以下步骤:

6.s10,对显示状态的隐藏分区进行访问;

7.s20,设置隐藏分区,根据设置的隐藏分区信息,更新物理地址映射表、加密模式和密钥;

8.s30,根据物理地址映射表、加密模式和密钥对存储模块进行读写操作;

9.其中,s20,设置隐藏分区,根据设置的隐藏分区信息,更新物理地址映射表、加密模式和密钥,包括以下步骤:

10.s21,隐藏分区切换触发;

11.s22,进行安全认证;

12.s23,隐藏分区配置:通过安全认证之后由隐藏切换模块发起隐藏分区切换指令,至隐藏配置模块;

13.s24,设置相应隐藏分区显示状态,发送该分区的信息:隐藏配置模块保存有各个隐藏分区的信息,隐藏配置模块在收到切换命令之后,将相应的隐藏分区设置成显示状态,并将其它隐藏分区设置成隐藏状态,同时将处于显示状态的隐藏分区信息发送给物理地址映射和加密模块。

14.优选地,所述s21隐藏分区切换触发,是由主机通过操作系统或上层软件发起。

15.优选地,所述s22进行安全认证,包括以下步骤:

16.s221,主机发送隐藏分区切换命令序列中包含安全认证命令,该安全认证命令中携带验证密钥;

17.s222,安全认证模块收到安全认证命令之后,获取命令中验证密钥,然后将验证密钥和安全认证模块中预设的密钥进行匹配,如果匹配成功,则认为通过安全认证。

18.优选地,所述s24隐藏配置模块保存有各个隐藏分区的信息中,隐藏分区的信息包

括起始物理地址、结束物理地址、容量大小、加密算法和加密密钥。

19.优选地,所述方法基于的存储控制器包括安全认证模块、隐藏切换模块、隐藏配置模块及物理地址映射和加密模块,其中,安全认证模块、隐藏切换模块和隐藏配置模块依次连接,隐藏配置模块的输出连接物理地址映射和加密模块。

20.本发明有益效果至少包括:

21.1、通过第一分区和第二分区相互切换,实现数据隐藏问题,从硬件层保护数据的安全;

22.2、解决现有技术中隐藏方式在一些操作系统或应用软件下,由于底层物理存储容量的改变,出现兼容性问题;

23.3、实现快速动态切换,在正常读写操作过程中实现动态隐藏分区的切换。

附图说明

24.图1为现有技术中数据隐藏分区的实现方法的示意图;

25.图2为本发明实施例的数据隐藏分区的实现方法的示意图;

26.图3为本发明实施例的数据隐藏分区的实现方法的步骤流程图;

27.图4为本发明实施例的数据隐藏分区的实现方法的具体步骤流程图;

28.图5为本发明实施例的数据隐藏分区的实现方法的对应系统框图。

具体实施方式

29.为了使本发明的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本发明进行进一步详细说明。应当理解,此处所描述的具体实施例仅仅用以解释本发明,并不用于限定本发明。

30.相反,本发明涵盖任何由权利要求定义的在本发明的精髓和范围上做的替代、修改、等效方法以及方案。进一步,为了使公众对本发明有更好的了解,在下文对本发明的细节描述中,详尽描述了一些特定的细节部分。对本领域技术人员来说没有这些细节部分的描述也可以完全理解本发明。

31.参见图2、3,为本发明实施例的本发明的技术方案为数据隐藏分区的实现方法的隐藏分区示意图和步骤流程图,方法包括以下步骤:

32.s10,对显示状态的隐藏分区进行访问;

33.s20,设置隐藏分区,根据设置的隐藏分区信息,更新物理地址映射表、加密模式和密钥;

34.s30,根据物理地址映射表、加密模式和密钥对存储模块31进行读写操作;

35.其中,s20,设置隐藏分区,根据设置的隐藏分区信息,更新物理地址映射表、加密模式和密钥,包括以下步骤:

36.s21,隐藏分区切换触发;

37.s22,进行安全认证;

38.s23,隐藏分区配置:通过安全认证之后由隐藏切换模块12发起隐藏分区切换指令,至隐藏配置模块13;

39.s24,设置相应隐藏分区显示状态,发送该分区的信息:隐藏配置模块13保存有各

个隐藏分区的信息,隐藏配置模块13在收到切换命令之后,将相应的隐藏分区设置成显示状态,并将其它隐藏分区设置成隐藏状态,同时将处于显示状态的隐藏分区信息发送给物理地址映射和加密模块20。

40.本发明操作系统和上层软件可以对处于显示状态的隐藏分区进行读写等访问,不能对处于隐藏状态的隐藏分区进行读写访问。

41.s21隐藏分区切换触发,是由主机通过操作系统或上层软件发起。

42.s22进行安全认证,包括以下步骤:

43.s221,主机发送隐藏分区切换命令序列中包含安全认证命令,该安全认证命令中携带验证密钥;

44.s222,安全认证模块11收到安全认证命令之后,获取命令中验证密钥,然后将验证密钥和安全认证模块11中预设的密钥进行匹配,如果匹配成功,则认为通过安全认证。

45.s24隐藏配置模块13保存有各个隐藏分区的信息中,隐藏分区的信息包括起始物理地址、结束物理地址、容量大小、加密算法和加密密钥。

46.当第一分区21处于显示状态,第二分区22处于隐藏状态,物理地址映射和加密模块20中相应的物理地址映射表,访问地址只能映射至第一分区21物理地址,不能映射到第二分区22的物理地址。同时相应的加密模式和加密密钥也是第一分区21预先设定的。所以通过这个物理地址映射和加密模块20的访问是一个透明访问,没有任何不可见的数据。而对于第二分区22的数据那就变成完全不可见了。

47.在隐藏分区切换过程中,物理地址映射和加密模块20会发生更新,其更新的内容是依据s24中隐藏配置模块13提供的信息。

48.本发明的在典型实施案例中隐藏分区为两个,实际上在其它的应用实施中也可以时多于两个隐藏分区,因此隐藏配置模块13可以保存多于两个的隐藏分区信息。隐藏配置模块13在收到切换命令之后,将相应的隐藏分区设置成显示状态,并将其它隐藏分区设置成隐藏状态。

49.作为本发明的一个重要特性,物理地址映射表在隐藏分区切换、调整过程中,逻辑地址和容量大小完全保持不变,只是物理地址发生了变化。操作系统和上层软件对隐藏分区访问实际是依据逻辑地址进行访问的,并不涉及物理地址,因此操作系统和上层软件不会感觉到隐藏分区的切换,也就保证了隐藏分区切换过程不出现系统错误,也就避免了兼容性问题。

50.本发明也不存在向操作系统更新存储模块31状态的步骤,按照现有技术中的隐藏方式,无论是硬件实现还是软件实现,隐藏模式的更新涉及到存储模块31信息的更新。本发明不同之处在于各种隐藏模式对应的存储模块31的物理信息是一致的,所以不需要向操作系统更新存储模块31状态。因此本发明实现隐藏分区的动态切换,并且保证其在切换的过程中不涉及操作系统对存储模块31信息的更新,从而解决以前隐藏分区方案的兼容性问题。

51.在本发明的隐藏分区机制下,永远不会出现第一分区21和第二分区22同时可见;或第一分区21和第二分区22同时隐藏的情形。本发明设定的第一分区21和第二分区22大小相等、分区属性信息相同,因此在相互切换时,存储容量、逻辑地址、盘符等信息不会发生改变,因此在隐藏分区模式切换过程中,不涉及操作系统对存储模块31信息的更新。正因为如

此,对于操作系统或其它上层应用软件而言,不会因为底层实际存储空间发生改变而导致系统或软件的兼容性问题。

52.应用实施例

53.存储模块31存有某游戏软件,在第一分区21存有免费版的过关数据,而第二分区22存有付费版过关数据。当用户玩游戏过关时,如果是免费用户直接获取第一分区21过关数据;如果是付费用户则会通过软件命令切换隐藏模式,取得第二分区22过关数据,然后有切换回原来的隐藏模式。付费用户在玩游戏过关时获取过关数据不应当有卡顿,更不应该有系统刷新出现的不兼容问题,目前本发明完美解决了这一问题。同时第二分区22的过关数据得到了很好的保护,不会轻易被泄露。

54.参见图5,上述方法基于的存储控制器30包括安全认证模块11、隐藏切换模块12、隐藏配置模块13及物理地址映射和加密模块20,其中,安全认证模块11、隐藏切换模块12和隐藏配置模块13依次连接,隐藏配置模块13的输出连接物理地址映射和加密模块20。对存储模块3131的隐藏分区切换示意亦在图5中下半部分示出,公共区1保持不变,第一分区21和第二分区22的逻辑地址和容量大小不变,只是物理地址发生变化,实现安全、快速和完全兼容地切换。

55.以上所述仅为本发明的较佳实施例而已,并不用以限制本发明,凡在本发明的精神和原则之内所作的任何修改、等同替换和改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。