1.本发明属于互联网安全技术领域,具体涉及一种可追踪属性基可净化签名方法与系统。

背景技术:

2.互联网技术已经渗透各行各业,在电子医疗,电子政务,电子金融方面有广泛的应用。在这些应用场景中,物理设备不可避免地收集和分析用户的数据,包括用户的真实身份,病患医疗健康状况以及个人金融转账细节等一些敏感数据信息,不可避免地涉及到用户隐私泄露的问题。属性基签名(abs)是解决上述问题的重要方法,它在隐私保护、访问控制和数据身份验证方面发挥了重要作用。但在abs方案中,一方面,属性授权端无法在签名滥用时恢复签名端身份,揭露签名滥用恶意行为,即无法提供可追踪性。另一方面,当需要对签名中的敏感信息进行修改从而隐藏签名中的敏感信息时,传统的abs方案无法提供可净化性。

技术实现要素:

3.本发明的目的在于提供一种可追踪属性基可净化签名方法与系统,该方法及系统可以恢复签名端身份,并对签名中的敏感信息进行修改生成净化签名。

4.为实现上述目的,本发明采用的技术方案是:一种可追踪属性基可净化签名方法,包括以下步骤:

5.步骤s1:属性授权端输入安全参数λ,输出主密钥msk、追踪密钥tk和公开参数params;

6.步骤s2:属性授权端输入主密钥msk、公开参数params、签名端属性集合ω

a

和签名端身份u,输出签名端私钥

7.步骤s3:签名端输入签名端属性集合ω

a

、签名端私钥签名策略(ω,d,γ)、净化端属性集合ω

b

、公开参数params和消息m,输出签名σ和秘密值集合si;

8.步骤s4:净化端输入可净化消息索引集合i

s

、消息m、公共参数params、签名σ、签名端属性集合ω

a

、净化端属性集合ω

b

和签名端发送的秘密值集合si,输出净化消息m'和净化签名σ';

9.步骤s5:验证端输入净化消息签名对(m',σ')、公开参数params、签名端属性集合ω

a

和净化端属性集合ω

b

,验证签名的有效性,如果签名有效则输出accept,否则输出reject;

10.步骤s6:属性授权端输入净化消息签名对(m',σ')和追踪密钥tk,输出签名端身份u。

11.进一步地,所述步骤s1具体包括以下步骤:

12.步骤s11:属性授权端输入安全参数λ,随机选择大素数p、q,令q为追踪密钥,即tk=q;计算n=pq,使得|n|=λ;g和g

t

是两个阶为n的乘法循环群;e:g

×

g

→

g

t

是双线性映射,

g

p

,g

q

分别为g的阶为p,q的子群;定义门限值为d;设且i∈s,定义拉格朗日系数其中z

n

={0,1,2,3,

…

,n

‑

1};

13.步骤s12:属性授权端随机选取计算g1=g

α

,其中g是g的生成元,,其中g是g的生成元,

14.步骤s13:属性授权端随机选取g中的元素g2、g

q

的生成元h、g的生成元u

′

和一个v个元素的向量其中u

i

是g的生成元,i∈{1,

…

,v};签名端身份u用长为v的二进制字符串表示,令u[i]表示u的第i个比特,定义为满足u[i]=1的序号的集合,定义w(u)=u'π

i∈u

u

i

;

[0015]

步骤s14:属性授权端随机选取t

i

∈g,定义其中i∈k,k={1,2,

…

,k,k 1},其中选取

[0016]

步骤s15:属性授权端随机选取y'∈z

n

以及y

i

,其中计算w'=g

y'

,

[0017]

步骤s16:属性授权端输出主密钥msk=α和公开参数步骤s16:属性授权端输出主密钥msk=α和公开参数

[0018]

进一步地,所述步骤s2具体包括以下步骤:

[0019]

步骤s21:属性授权端输入主密钥msk=α、公开参数步骤s21:属性授权端输入主密钥msk=α、公开参数签名端属性集合ω

a

和签名端身份u,其中

[0020]

步骤s22:属性授权端为每个用户u随机选取s∈z

n

,计算d

u,0

=g

s

,d

u,1

=h

s

[0021]

步骤s23:属性授权端选取一个d

‑

1次多项式q(x),满足q(0)=α;对于i∈ω

a

,属性授权端随机选择r

i

∈z

n

,计算

[0022]

步骤s24:属性授权端输出签名端私钥

[0023]

进一步地,所述步骤s3具体包括以下步骤:

[0024]

步骤s31:签名端输入签名端属性集合ω

a

、签名端私钥签名策略(ω,d,υ)、净化端属性集合ω

b

、公开参数params和消息m;

[0025]

步骤s32:签名端随机选择再随机选择默认子集令其中|ω'

a

|≥d,|ω'

b

|≥d,ω'

a

∩ω'

a

=φ,ω'

b

∩ω'

b

=φ;其中ω={ω1,

…

,ω

d

‑1},其中ω

i

∈z

n

;

[0026]

步骤s33:对身份u的每一个比特u[i](i=1,

…

,v),签名端随机选取θ

i

∈z

n

,计算,计算签名端计算:

[0027]

[0028]

步骤s34:签名端随机选取s'1∈z

n

,令s1=s s'1;计算秘密值其中i∈i

s

,表示签名端允许净化端净化的消息索引集合;令表示秘密值集合,|i

s

|表示集合i

s

中元素的个数;

[0029]

步骤s35:对所有签名端随机选取r'

i

∈z

n

;对所有签名端随机选取r”i

∈z

n

,签名端计算:

[0030][0031][0032]

步骤s36:签名端输出签名:σ=(σ0,σ1,σ

ai

,σ

bi

,c,c1,..,c

v

,π1,

…

,π

v

)。

[0033]

进一步地,所述步骤s4具体包括以下步骤:

[0034]

步骤s41:净化端输入可净化消息索引集合i

s

、消息m、公共参数params、签名σ、签名端属性集合ω

a

、净化端属性集合ω

b

和签名端发送的秘密值集合si;

[0035]

步骤s42:净化端定义需要净化的消息索引集合令集合i1={i∈i:m

i

=0,m’i

=1},i2={i∈i:m

i

=1,m’i

=0};

[0036]

步骤s43:净化端选择随机数计算:

[0037][0038][0039]

步骤s44:净化端输出净化签名:σ'=(σ'0,σ'

ai

,σ'

bi

,σ'1,c,c1,

…

,c

v

,π1,

…

,π

v

)。

[0040]

进一步地,所述步骤s5具体包括以下步骤:

[0041]

步骤s51:验证端输入净化消息签名对(m',σ')、公开参数params、签名端属性集合ω

a

和净化端属性集合ω

b

;

[0042]

步骤s52:验证端计算:

[0043]

步骤s53:验证端判断等式:是否成立,若成立输出accept,否则输出reject。

[0044]

进一步地,所述步骤s6具体包括以下步骤:

[0045]

步骤s61:属性授权端输入净化消息签名对(m',σ')和追踪密钥q;

[0046]

步骤s62:属性授权端对每一个c

i

计算(c

i

)

q

;若(c

i

)

q

=g0,则u[i]=0;若(c

i

)

q

=(u

i

)

q

,则u[i]=1;

[0047]

步骤s63:属性授权端输出签名端身份u。

[0048]

本发明还提供了一种用于实现上述方法的可追踪属性基可净化签名系统,包括:

[0049]

属性授权端,用于产生主私钥msk、追踪密钥tk和公开参数params;用于根据主私钥msk、公开参数params、签名端属性集合ω

a

和签名端身份u,产生签名端私钥还用于根据签名σ和追踪密钥tk,确定签名端身份u;

[0050]

签名端,用于根据消息m、签名策略(ω,d,υ)、签名端属性集合ω

a

、签名端私钥净化端属性集合ω

b

和公共参数params,产生签名σ和秘密值集合si;

[0051]

净化端,用于根据可净化消息索引集合i

s

、消息m、公共参数params、签名σ、签名端属性集合ω

a

、净化端属性集合ω

b

和签名端发送的秘密值集合si,产生净化消息m'和净化签名σ';以及

[0052]

验证端,用于根据净化消息签名对(m',σ')、公开参数params、签名端属性集合ω

a

和净化端属性集合ω

b

,验证签名的有效性。

[0053]

与现有技术相比,本发明具有以下有益效果:本发明基于属性基签名设计,签名端的私钥与签名端属性和身份相关联,签名中嵌入了访问策略,如果属性满足访问策略,则用户可以生成有效的签名;净化端可以对签名中的敏感信息进行修改重新生成签名从而实现敏感信息的隐藏。此外,当签名端滥用签名时,属性授权端可以通过追踪签名者身份揭露恶意行为。验证端确信由一组可能的用户创建特定的签名,这些用户的属性与访问策略相匹配,从而不泄露签名者的身份信息。因此,提出的方法及系统在数据认证和隐私保护访问控制中具有很强的实用性和广阔的应用前景。

附图说明

[0054]

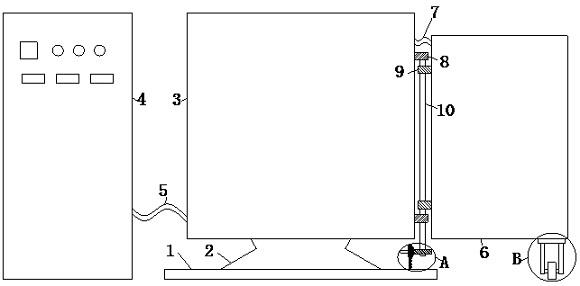

图1是本发明一实施例中的系统架构图。

具体实施方式

[0055]

下面结合附图及实施例对本发明做进一步说明。

[0056]

应该指出,以下详细说明都是示例性的,旨在对本技术提供进一步的说明。除非另有指明,本文使用的所有技术和科学术语具有与本技术所属技术领域的普通技术人员通常理解的相同含义。

[0057]

需要注意的是,这里所使用的术语仅是为了描述具体实施方式,而非意图限制根据本技术的示例性实施方式。如在这里所使用的,除非上下文另外明确指出,否则单数形式也意图包括复数形式,此外,还应当理解的是,当在本说明书中使用术语“包含”和/或“包括”时,其指明存在特征、步骤、操作、器件、组件和/或它们的组合。

[0058]

本实施例提供了一种可追踪属性基可净化签名方法,包括以下步骤:

[0059]

步骤s1:属性授权端输入安全参数λ,输出主密钥msk、追踪密钥tk和公开参数params。

[0060]

在本实施例中,所述步骤s1具体包括以下步骤:

[0061]

步骤s11:属性授权端输入安全参数λ,随机选择大素数p、q,令q为追踪密钥,即tk=q;计算n=pq,使得|n|=λ;g和g

t

是两个阶为n的乘法循环群;e:g

×

g

→

g

t

是双线性映射,g

p

,g

q

分别为g的阶为p,q的子群;定义门限值为d;设且i∈s,定义拉格朗日系数其中z

n

={0,1,2,3,

…

,n

‑

1}。

[0062]

步骤s12:属性授权端随机选取计算g1=g

α

,其中g是g的生成元,,其中g是g的生成元,

[0063]

步骤s13:属性授权端随机选取g中的元素g2、g

q

的生成元h、g的生成元u'和一个v个元素的向量其中u

i

是g的生成元,i∈{1,

…

,v};签名端身份u用长为v的二进制字符串表示,令u[i]表示u的第i个比特,定义为满足u[i]=1的序号的集合,定义w(u)=u'∏

i∈u

u

i

。

[0064]

步骤s14:属性授权端随机选取t

i

∈g,定义其中i∈k,k={1,2,

…

,k,k 1},其中选取

[0065]

步骤s15:属性授权端随机选取y'∈z

n

以及y

i

,其中计算w'=g

y’,

[0066]

步骤s16:属性授权端输出主密钥msk=α和公开参数步骤s16:属性授权端输出主密钥msk=α和公开参数

[0067]

步骤s2:属性授权端输入主密钥msk、公开参数params、签名端属性集合ω

a

和签名端身份u,输出签名端私钥

[0068]

在本实施例中,所述步骤s2具体包括以下步骤:

[0069]

步骤s21:属性授权端输入主密钥msk=α、公开参数步骤s21:属性授权端输入主密钥msk=α、公开参数签名端属性集合ω

a

和签名端身份u,其中

[0070]

步骤s22:属性授权端为每个用户u随机选取s∈z

n

,计算d

u,0

=g

s

,d

u,1

=h

s

。

[0071]

步骤s23:属性授权端选取一个d

‑

1次多项式q(x),满足q(0)=α;对于i∈ω

a

,属性授权端随机选择r

i

∈z

n

,计算

[0072]

步骤s24:属性授权端输出签名端私钥

[0073]

步骤s3:签名端输入签名端属性集合ω

a

、签名端私钥签名策略(ω,d,γ)、净化端属性集合ω

b

、公开参数params和消息m,输出签名σ和秘密值集合si。

[0074]

在本实施例中,所述步骤s3具体包括以下步骤:

[0075]

步骤s31:签名端输入签名端属性集合ω

a

、签名端私钥签名策略(ω,d,υ)、净化端属性集合ω

b

、公开参数params和消息m。

[0076]

步骤s32:签名端随机选择再随机选择默认子集令其中|ω'

a

|≥d,|ω'

b

|≥d,ω'

a

∩ω'

a

=φ,ω'

b

∩ω'

b

=φ;其中ω={ω1,

…

,ω

d

‑1},其中ω

i

∈z

n

。

[0077]

步骤s33:对身份u的每一个比特u[i](i=1,

…

,v),签名端随机选取θ

i

∈z

n

,计算,计算签名端计算:

[0078][0079]

步骤s34:签名端随机选取s

′1∈z

n

,令s1=s s

′1;计算秘密值其中i∈i

s

,表示签名端允许净化端净化的消息索引集合。令表示秘密值集合,|i

s

|表示集合i

s

中元素的个数。

[0080]

步骤s35:对所有签名端随机选取r

′

i

∈z

n

;对所有签名端随机选取r

″

i

∈z

n

,签名端计算:

[0081][0082][0083]

步骤s36:签名端输出签名:σ=(σ0,σ1,σ

ai

,σ

bi

,c,c1,..,c

v

,π1,

…

,π

v

)。

[0084]

步骤s4:净化端输入可净化消息索引集合i

s

、消息m、公共参数params、签名σ、签名端属性集合ω

a

、净化端属性集合ω

b

和签名端发送的秘密值集合si,输出净化消息m

′

和净化签名σ

′

。

[0085]

在本实施例中,所述步骤s4具体包括以下步骤:

[0086]

步骤s41:净化端输入可净化消息索引集合i

s

、消息m、公共参数params、签名σ、签名端属性集合ω

a

、净化端属性集合ω

b

和签名端发送的秘密值集合si。

[0087]

步骤s42:净化端定义需要净化的消息索引集合令集合i1={i∈i:m

i

=0,m’i

=1},i2={i∈i:m

i

=1,m’i

=0}。

[0088]

步骤s43:净化端选择随机数计算:

[0089][0090][0091]

步骤s44:净化端输出净化签名:σ'=(σ'0,σ'

ai

,σ'

bi

,σ'1,c,c1,

…

,c

v

,π1,

…

,π

v

)。

[0092]

步骤s5:验证端输入净化消息签名对(m',σ')、公开参数params、签名端属性集合ω

a

和净化端属性集合ω

b

,验证签名的有效性,如果签名有效则输出accept,否则输出reject。

[0093]

在本实施例中,所述步骤s5具体包括以下步骤:

[0094]

步骤s51:验证端输入净化消息签名对(m',σ')、公开参数params、签名端属性集合ω

a

和净化端属性集合ω

b

。

[0095]

步骤s52:验证端计算:

[0096]

步骤s53:验证端判断等式:是否成立,若

成立输出accept,否则输出reject。

[0097]

步骤s6:属性授权端输入净化消息签名对(m

′

,σ')和追踪密钥tk,输出签名端身份u。

[0098]

在本实施例中,所述步骤s6具体包括以下步骤:

[0099]

步骤s61:属性授权端输入净化消息签名对(m',σ

′

)和追踪密钥q。

[0100]

步骤s62:属性授权端对每一个c

i

计算(c

i

)

q

;若(c

i

)

q

=g0,则u[i]=0;若(c

i

)

q

=(u

i

)

q

,则u[i]=1。

[0101]

步骤s63:属性授权端输出签名端身份u。

[0102]

如图1所示,本实施例还提供了一种用于上述方法的可追踪属性基可净化签名系统,包括:

[0103]

属性授权端,用于产生主私钥msk、追踪密钥tk和公开参数params;用于根据主私钥msk、公开参数params、签名端属性集合ω

a

和签名端身份u,产生签名端私钥还用于根据签名σ和追踪密钥tk,确定签名端身份u;

[0104]

签名端,用于根据消息m、签名策略(ω,d,υ)、签名端属性集合ω

a

、签名端私钥净化端属性集合ω

b

和公共参数params,产生签名σ和秘密值集合si;

[0105]

净化端,用于根据可净化消息索引集合i

s

、消息m、公共参数params、签名σ、签名端属性集合ω

a

、净化端属性集合ω

b

和签名端发送的秘密值集合si,产生净化消息m

′

和净化签名σ

′

;以及

[0106]

验证端,用于根据净化消息签名对(m

′

,σ

′

)、公开参数params、签名端属性集合ω

a

和净化端属性集合ω

b

,验证签名的有效性。

[0107]

本领域内的技术人员应明白,本技术的实施例可提供为方法、系统、或计算机程序产品。因此,本技术可采用完全硬件实施例、完全软件实施例、或结合软件和硬件方面的实施例的形式。而且,本技术可采用在一个或多个其中包含有计算机可用程序代码的计算机可用存储介质(包括但不限于磁盘存储器、cd

‑

rom、光学存储器等)上实施的计算机程序产品的形式。

[0108]

本技术是参照根据本技术实施例的方法、设备(系统)、和计算机程序产品的流程图和/或方框图来描述的。应理解可由计算机程序指令实现流程图和/或方框图中的每一流程和/或方框、以及流程图和/或方框图中的流程和/或方框的结合。可提供这些计算机程序指令到通用计算机、专用计算机、嵌入式处理机或其他可编程数据处理设备的处理器以产生一个机器,使得通过计算机或其他可编程数据处理设备的处理器执行的指令产生用于实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能的装置。

[0109]

这些计算机程序指令也可存储在能引导计算机或其他可编程数据处理设备以特定方式工作的计算机可读存储器中,使得存储在该计算机可读存储器中的指令产生包括指令装置的制造品,该指令装置实现在流程图一个流程或多个流程和/或方框图一个方框或多个方框中指定的功能。

[0110]

这些计算机程序指令也可装载到计算机或其他可编程数据处理设备上,使得在计算机或其他可编程设备上执行一系列操作步骤以产生计算机实现的处理,从而在计算机或其他可编程设备上执行的指令提供用于实现在流程图一个流程或多个流程和/或方框图一

个方框或多个方框中指定的功能的步骤。

[0111]

以上所述,仅是本发明的较佳实施例而已,并非是对本发明作其它形式的限制,任何熟悉本专业的技术人员可能利用上述揭示的技术内容加以变更或改型为等同变化的等效实施例。但是凡是未脱离本发明技术方案内容,依据本发明的技术实质对以上实施例所作的任何简单修改、等同变化与改型,仍属于本发明技术方案的保护范围。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。