1.本发明属于异常行为主体分析技术领域,具体涉及一种基于案事件(入室盗窃案)时空坐标的目标人轨迹碰撞分析方法。

背景技术:

2.在入室盗窃案与异常轨迹的分析中,尤其在建立犯罪与时空坐标系统的关系后,相应的分析对于同类案件的侦破以及相关决策等都具有重大的参考价值。然而,当下针对入室盗窃案的时空分析仍有很大的改进空间,而且时空分析方法在其他领域已经开始运用并起到了积极作用。

3.现有的入室盗窃案件的时空关联分析方法,其技术原理和应用方法主要就是抽取数据项即设定数据条件,在相关的数据集和数据库之间进行碰撞,产生数据交集之后,进行人工甄别和进一步查证的过程,而抽取的数据项还仅仅是粗略的时间范围和空间范围,停留在常规数据建模碰撞,导致碰撞出的“异常”主体噪声太多,没有进一步自定义数据建模进行碰撞,没有进一步利用时空关联分析方法进行挖掘。

技术实现要素:

4.针对现有技术中所存在的问题,本发明的目的是提供一种基于案事件时空坐标的目标人轨迹碰撞分析方法,该方法结合时空关联分析,能够在传统常规时空碰撞异常主体噪声过多的情况下进一步缩小排查范围,排除大部分干扰,减轻侦查破案的工作量。

5.为达到以上目的,本发明采用的一种技术方案是:

6.一种基于案事件时空坐标的目标人轨迹碰撞分析方法,包括以下步骤:

7.s1、预处理案件数据和轨迹数据,确保时间信息和空间信息具有碰撞和进一步时空关联分析的前提;

8.s2、将预处理后的案件数据和轨迹数据进行时间碰撞,保留落在案发时间范围内的轨迹信息;

9.s3、在时间碰撞的基础上将案件数据和所述轨迹数据进行空间碰撞,保留落在指定空间范围内的轨迹信息;

10.s4、根据时空范围内的轨迹主体信息,利用四种时空关联分析方法进一步挖掘异常主体,所述四种时空关联分析方法分别为:

11.对案发前后主体的位置进行关联分析;

12.对案件周围的行为主体进行活动范围分析;

13.对案发前后行为主体的速度进行分析;

14.对案件周围的轨迹进行时空聚类分析以发现异常簇进而发现异常轨迹。

15.进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,步骤s1中案件的发生位置以及附近的轨迹信息均为同一坐标系。

16.进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,步骤s1中

预处理案件数据和轨迹数据具体为将案件数据和轨迹信息处理为用于分析的结构化数据,并对时间序列进行处理。

17.进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,步骤s2中根据所处的环境、时间段以及主体不同的交通方式调整所述案发时间范围的大小。

18.进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,步骤s3中具体方法为:

19.根据案发点经纬度求解方圆指定空间范围内的经纬度;

20.根据选定的案件数据,仅保留落在案发位置方圆最值经纬度范围内的轨迹信息。

21.再进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,所述指定空间范围内的经纬度计算公式为:

22.正北纬度nlat的计算公式为:

[0023][0024]

正东经度elng的计算公式为:

[0025][0026]

其中,distance为指定距离,r为地球半径,lat为案件点纬度,randians 为案件所在纬度转换的弧度,lng为案件点经度。

[0027]

进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,所述对案发前后主体的位置进行关联分析具体方法为:

[0028]

提取时空碰撞之后的案件数据与对应的轨迹数据;以案件发生时空点为中心,扩大设定范围的空间距离,圈定案发前的设定时间范围和案发后的设定时间范围;若在设定的时空范围内,行为主体出现在案发位置附近,则嫌疑增大。

[0029]

进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,所述对案件周围的行为主体进行活动范围分析具体方法为:

[0030]

在时空碰撞的基础上,对主体的轨迹调用等时圈服务判断其活动范围是否为案发周围设定范围内,若落在所述案发周围设定范围内,其嫌疑增大,出现的次数越多,嫌疑程度越大。

[0031]

进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,所述对案发前后行为主体的速度进行分析具体方法为:

[0032]

将行为主体的轨迹以案件发生时间点为分割点,调用路径规划服务分别计算案发前和案发后设定时间范围内的实际活动距离;再根据实际时间计算案发前、案发后行为主体的速度;若案发后速度比案发前速度显著增加,则认为行为主体的嫌疑增大。

[0033]

进一步,如上所述的基于案事件时空坐标的目标人轨迹碰撞分析方法,所述时空聚类分析基于时空聚类st

‑

dbscan算法对案件周围轨迹进行异常簇分析,具体步骤包括:

[0034]

步骤1:从轨迹数据的数据集中选取一个没有被访问的对象点,判断所述对象点是否符合核心对象条件,若不符合,则将所述对象点标记为噪声点;

[0035]

步骤2:如果所述对象点符合核心对象条件,则视其为核心点,从数据集中寻找下一个没有被访问且没有被标记为噪声点的对象,并将其加入到已有的簇中;

[0036]

步骤3:判断新加入簇的对象点是否符合核心对象条件,若符合则重复执行步骤2,若不符合则将其标记为边界点;

[0037]

步骤4:从数据集中继续选取下一个没有被访问且没有被划分到任何簇的对象点,执行步骤1,直到数据集中所有的对象点被标记为噪声点或者被划分到某个簇中,则聚类结束;

[0038]

步骤5:将案件经纬度信息和时间信息添加至轨迹数据末端并设置为唯一的聚类标签;

[0039]

步骤6:聚类结束后对所述轨迹数据进行可视化呈现,判断案件与轨迹的实际关系,若轨迹关系与案件点为明显的途径关系,则嫌疑减小,若案件周围有异常簇,则嫌疑增大。

[0040]

与现有技术相比,本发明的有益效果在于:

[0041]

本发明提供的方法将传统的时空碰撞分析方法和四种时空关联分析方法相结合,极大地减少了异常行为主体排查范围,减轻了侦查破案的工作量。

附图说明

[0042]

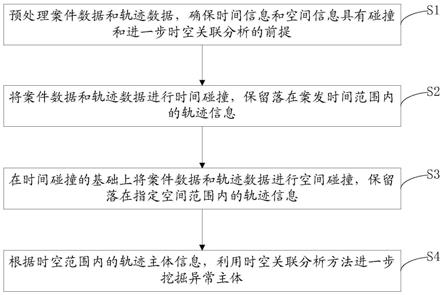

图1为本发明具体实施方式中一种基于案事件时空坐标的目标人轨迹碰撞分析方法流程图;

[0043]

图2为本发明具体实施方式中一种基于案事件时空坐标的目标人轨迹碰撞分析方法技术路线图;

[0044]

图3为图1所述方法中时间碰撞示意图;

[0045]

图4为图1所述方法中空间碰撞示意图。

具体实施方式

[0046]

为使本发明解决的技术问题、采用的技术方案和达到的技术效果更加清楚,下面将结合附图对本发明实施例的技术方案作进一步的详细描述。显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,均属于本发明保护的范围。

[0047]

图1示出了本发明具体实施方式中一种基于案事件时空坐标的目标人轨迹碰撞分析方法流程图,图2示出了本发明具体实施方式中一种基于案事件时空坐标的目标人轨迹碰撞分析方法技术路线图,从图1和图2可知,所述分析方法包括以下步骤:

[0048]

s1、预处理案件数据和轨迹数据,确保时间信息和空间信息具有碰撞和进一步时空关联分析的前提。

[0049]

步骤s1中,案件的发生位置以及附近的轨迹信息均为同一坐标系。预处理案件数据和轨迹信息具体为将案件数据和轨迹信息处理为可以进行分析的结构化数据,并对时间序列进行处理。

[0050]

s2、将案件数据和轨迹数据进行时间碰撞,保留落在案发时间范围内的轨迹信息。

[0051]

步骤s2中,时间范围的大小作为可调节参数,可以根据所处的环境、时间段以及主体不同的交通方式进行调整。时间碰撞示意图如图2所示,选定案件数据后,保留落在案发时间范围内的轨迹信息,初步确定在时间方面有作案可能性的目标人。

[0052]

s3、在时间碰撞的基础上将案件数据和轨迹数据进行空间碰撞,保留落在指定空间范围内的轨迹信息。

[0053]

在时间碰撞的基础上,根据案发点经纬度求解方圆指定范围内的经纬度。空间范围的大小作为可调节参数,本实施例中设置空间范围为100米。

[0054]

正北100米纬度nlat的求解公式为:

[0055][0056]

正东100米经度elng的求解公式为:

[0057][0058]

其中,distance为指定距离,本实施例中为100m;r为地球半径,lat 为案件点纬度,randians为案件所在纬度转换的弧度,lng为案件点经度。

[0059]

空间碰撞示意图如图3所示,根据选定的案件数据,仅保留落在案发位置方圆最值经纬度范围内的轨迹信息,以进一步减小排查范围,减少噪声,此时落在时空范围内的主体有了作案的可能性。

[0060]

s4、根据时空范围内轨迹主体信息,利用四种时空关联分析方法进一步挖掘异常主体,四种时空关联分析方法分别为:

[0061]

a.对案发前后主体的位置进行关联分析

[0062]

提取时空碰撞之后的案件数据与对应的轨迹数据后,以案件发生时空点为中心,扩大一定范围的空间距离,将案发前指定时间范围和案发后的指定时间范围圈定,本实施例中将案发前三天和案发后一天的时间范围圈定,若在指定的时空范围内,行为主体出现在案发位置附近,则嫌疑增大。

[0063]

b.对案件周围的行为主体进行活动范围分析

[0064]

研究发现犯罪出行现象中入室盗窃类案件的犯罪出行现象一般为10 公里左右,故本实施例中设置筛选范围为10公里。在时空碰撞的基础上,对主体的轨迹调用等时圈服务判断其活动范围是否为案发周围10公里内,若落在指定范围内,其嫌疑增大,出现的次数越多,嫌疑程度越大;同时不完全排除超过10公里主体的嫌疑性。

[0065]

c.对案发前后行为主体的速度进行分析

[0066]

将行为主体的轨迹以案件发生时间点为分割点,调用路径规划服务分别计算案发前和案发后一定时间范围内的实际活动距离;再根据实际时间计算案发前、案发后速度。根据目标人心理特征,案发后其速度相比于案发之前移动更快。若案发后速度比案发前速度显著增加,则认为行为主体嫌疑增大。

[0067]

d.对案件周围的轨迹进行时空聚类分析以发现异常簇进而发现异常轨迹。

[0068]

上述三种时空关联分析对异常主体噪声起到了较为可观的清洗作用,但仍有部分主体依然出于不同因素落在“异常”主体范围中。时空聚类可以进一步分析案件点与轨迹的时空关系,进一步判断是否为“异常”关系。

[0069]

时空聚类分析方法基于时空聚类st

‑

dbscan算法对案件周围轨迹进行异常簇分析,该算法综合了时间和空间维度进行分析,通过设置相应参数对轨迹进行聚类。该算法相关定义如下:

[0070]

邻近点(neighborhood)距离:由一个距离函数计算任意两点p和q的距离,标记为dist(p,q)(dist(pointa,pointb))表示计算点pointa和pointb的距离)。

[0071]

eps邻近点(eps

‑

neighborhood):指对于任意的点p和q符合条件{q∈ d|dist(p,q)≤eps}(即距离核心点距离小于eps的空间的点的集合)。

[0072]

核心对象(core object):表示在某聚类点附近小于半径eps的个数大于等于minpts的空间点。

[0073]

直接密度可达:如果两空间对象p,q。有p是q邻近点,并且q是核心对象,则称p直接密度可达q。

[0074]

密度可达:对于样本集合d,给定一串样本点p1,p2

…

pk,p=p1,q=pk 如果空间点pi直接密度可达pi 1,那么就认为空间点q从对象p密度可达。

[0075]

密度连接:存在训练数据集d中任意一空间点o,如果o到空间点p和空间点q都是密度可达的,那么就认为p和q密度相联。

[0076]

基于密度的簇:通常满足如下两个条件之一的簇,

[0077]

q,如果p,q∈c,并且p在符合eps和minpts条件下,p直接密度可达q

[0078]

q∈c:p是在符合eps和minpts条件下的密度相连的点。

[0079]

边界点(border object):如果p点满足p不是核心点,p密度可达其他的核心点,p称为边界点。

[0080]

噪声点(noise):对于数据集d聚成的簇c1…

c

k

,噪声点表示不属于任何簇c

k

,即i=1,

…

k,

[0081]

簇内最小距离:在最终形成的簇中的一点p与簇中所有点的最小的距离,即为点p的簇内最小距离,标记为deisity_distance_min(p),数学定义如式:

[0082]

deisity_distance_min(p)=min{dist(p,q)|q∈d∧dist(p,q)≤eps}

[0083]

簇内最大距离:在最终形成的簇中的一点p与簇中所有点的最大的距离,即为点p的簇内最小距离,标记为deisity_distance_max(p),数学定义如式:

[0084]

deisity_distance_max(p)=max{dist(p,q)|q∈d∧dist(p,q)≤eps}

[0085]

该分析方法包括以下步骤:

[0086]

步骤1:从轨迹数据的数据集中选取一个没有被访问的对象点,判断所述对象点是否符合核心对象条件,若不符合,则将所述对象点标记为噪声点;

[0087]

步骤2:如果所述对象点符合核心对象条件,则视其为核心点,从数据集中寻找下一个没有被访问且没有被标记为噪声点的对象,并将其加入到已有的簇中;

[0088]

步骤3:判断新加入簇的对象点是否符合核心对象条件,若符合则重复执行步骤2,若不符合则将其标记为边界点;

[0089]

步骤4:从数据集中继续选取下一个没有被访问且没有被划分到任何簇的对象点,执行步骤1,直到数据集中所有的对象点被标记为噪声点或者被划分到某个簇中,则聚类结束;

[0090]

步骤5:将案件经纬度信息和时间信息添加至轨迹数据末端并设置为唯一的聚类标签;

[0091]

步骤6:聚类结束后对所述轨迹数据进行可视化呈现,判断案件与轨迹的实际关

系,若轨迹关系与案件点为明显的途径关系,则嫌疑减小,若案件周围有异常簇,则嫌疑增大。

[0092]

本发明提供的基于案事件时空坐标的目标人轨迹碰撞分析方法将传统时空碰撞和四种时空关联分析方法相结合,极大地减少了异常行为主体排查范围,减轻了侦查破案的工作量。

[0093]

本领域技术人员应该明白,本发明所述方法并不限于具体实施方式中所述的实施例,上面的具体描述只是为了解释本发明的目的,并非用于限制本发明。本领域技术人员根据本发明的技术方案得出其他的实施方式,同样属于本发明的技术创新范围,本发明的保护范围由权利要求及其等同物限定。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。