1.本发明涉及信息安全保护技术领域,特别涉及一种基于非对称加密的网络账户共享和分发系统及方法。

背景技术:

2.随着互联网和云技术的普及,越来越多的人和企业开始关注数据安全。对于个人,其中包括但不限于个人照片、聊天记录、支付记录、通讯录等隐私信息;对于企业,其中包括企业根证书的公私钥、服务器密码、保密资料等重要数据。要查看这些信息,往往需要在特定系统中输入正确的用户名和密码组合,才能读取出正确的内容。如果用户在所有的系统中使用同样的密码搭配,安全风险会显著上升。为了安全考虑,用户应当在不同的应用、网站中使用不同的邮箱、用户名和密码搭配。为了让用户能够轻松的应对该需求,市场上也派生出各类密码管理软件。

3.密码管理软件往往采用整个数据库加密的办法储存,这样的储存方式是端对端加密的。然而,企业员工偶尔需要共享特定的账户,或者亲戚朋友之间也需要共享特定账户,而这样的全盘加密的储存方式显然不能满足只共享其中的某一条登录项目的需求的,因此现有的密码管理软件往往是直接复制出明文内容交付,或者在明文内容上进行编码来进行混淆(本质不是加密)。既不可控,也存在安全风险。

技术实现要素:

4.为了至少解决或部分解决上述问题,提供一种基于非对称加密的网络账户共享和分发系统及方法。

5.为了达到上述目的,本发明提供了如下的技术方案:

6.本发明一种基于非对称加密的网络账户共享和分发系统,包括分享者模块和接收者模块,所述分享者模块包括密钥生成模块、密钥加密模块、分发模块,所述接收者模块设置有与分享者模块相对应的密钥解密模块、数据解密模块、接收模块,所述分享者模块生成一对非对称密钥后将公钥发送到接收者模块,所述接收者模块生成一对非对称密钥后将公钥发送到分享者模块,

7.所述密钥生成模块采用随机算法生成密钥a,使用密钥a加密分享数据;

8.所述密钥加密模块采用密钥演变算法对密钥a进行加密生成专用密钥k,并对密钥a进行加密;

9.所述分发模块用于将密钥和加密数据上传,

10.所述接收模块将上传的数据下载至密钥解密模块,

11.所述密钥解密模块采用密钥演变算法得到专用密钥k,并利用专用密钥k对密钥a进行解密;

12.所述数据解密模块根据密钥解密模块得到的密钥a对上传的加密数据进行解密得到分享数据。

13.作为本发明的一种优选技术方案,所述分享者模块还包括签名模块,所述签名模块对密钥添加其他元信息并进行签名得到密钥分发包。

14.作为本发明的一种优选技术方案,所述接收者模块还包括验证模块,所述验证模块根据公钥验证密钥分发包的签名,确定密钥分发包的是否被吊销。

15.作为本发明的一种优选技术方案,还包括第三方节点服务器,所述第三方节点服务器用于接收上传的加密数据,并实时更新。

16.本发明还提供了一种基于非对称加密的网络账户共享和分发方法,包括以下步骤:

17.s1:注册:接收者都必须生成一对非对称密钥,然后将公钥发送到分享者手中;分享者都必须生成一对非对称密钥,然后将公钥发送到接收者手中;

18.s2:分享者发布分享:采用随机算法生成密钥a,使用密钥a加密分享数据,采用密钥演变算法对密钥a进行加密生成专用密钥k,并对密钥a进行加密,对密钥进行签名并添加其他元信息得到密钥分发包,将密钥分发包和加密数据上传;

19.s3:根据公钥验证密钥分发包的签名,确定密钥分发包的是否被吊销;采用密钥演变算法得到专用密钥k,并利用专用密钥k对密钥a进行解密;根据得到的密钥a对上传的加密数据进行解密得到分享数据。

20.与现有技术相比,本发明的有益效果如下:

21.本发明非常安全,即使所有的通信过程都被监听和记录,现有的计算机计算速度不会在短期内被破解。

22.该方法允许家人、朋友之间安全的分享网站登录信息,也为企业大大简化了要求每个员工账户设复杂密码的工作量。同时,这样的分享方法仍然允许用户手动输入,或者使用二维码进行快速传输。

附图说明

23.附图用来提供对本发明的进一步理解,并且构成说明书的一部分,与本发明的实施例一起用于解释本发明,并不构成对本发明的限制。在附图中:

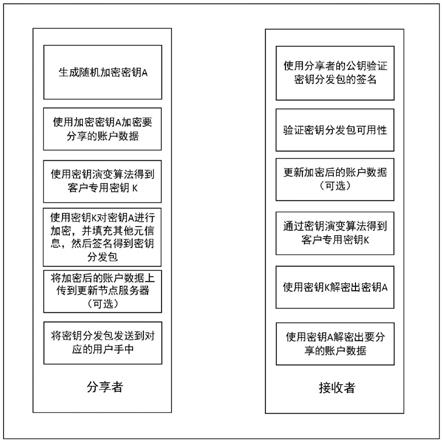

24.图1是本发明的注册阶段的流程图;

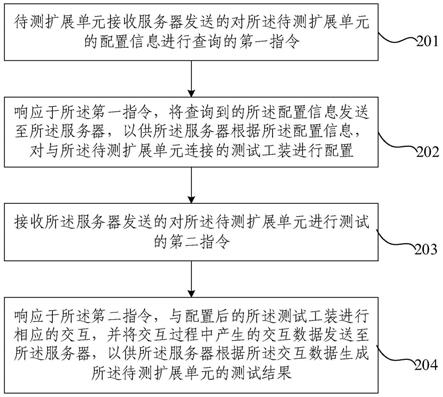

25.图2是本发明的系统结构示意图。

具体实施方式

26.以下结合附图对本发明的优选实施例进行说明,应当理解,此处所描述的优选实施例仅用于说明和解释本发明,并不用于限定本发明。

27.此外,如果已知技术的详细描述对于示出本发明的特征是不必要的,则将其省略。

28.实施例1

29.如图1

‑

2所示,本发明提供一种基于非对称加密的网络账户共享和分发系统,包括分享者模块和接收者模块,所述分享者模块包括密钥生成模块、密钥加密模块、分发模块,所述接收者模块设置有与分享者模块相对应的密钥解密模块、数据解密模块、接收模块,所述分享者模块生成一对非对称密钥后将公钥发送到接收者模块,所述接收者模块生成一对非对称密钥后将公钥发送到分享者模块,

30.所述密钥生成模块采用随机算法生成密钥a,使用密钥a加密分享数据;

31.所述密钥加密模块采用密钥演变算法对密钥a进行加密生成专用密钥k,并对密钥a进行加密;

32.所述分发模块用于将密钥和加密数据上传,

33.所述接收模块将上传的数据下载至密钥解密模块,

34.所述密钥解密模块采用密钥演变算法得到专用密钥k,并利用专用密钥k对密钥a进行解密;

35.所述数据解密模块根据密钥解密模块得到的密钥a对上传的加密数据进行解密得到分享数据。

36.该分享系统的设计分为分享者和接收者,分别发布和接受登录信息分享,每个登录信息分享具有独特的uuid。系统还允许存在多功能的第三方,这些第三方被分享者信任。第三方包括但不限于更新节点、密钥吊销节点等。

37.更新节点是用于信息更新的服务器uri,更新节点至少需要获得登录信息分享的uuid信息,然后返回最新的登录信息密文下载uri,最新版本等基本信息。

38.密钥吊销节点是用于检查接收者的公钥是否已经被吊销的服务器uri,该服务器至少需要获取接收者要查询的登录信息分享id和接收者自身的公钥摘要与数据库比对,并返回吊销情况。

39.对称加密是一种加密技术,加密和解密使用同样的密钥。

40.非对称加密是一种加密技术,包含一对(2个,称为公钥和私钥)密钥,加密和解密必须交替使用。比如,使用私钥加密的内容必须使用公钥解密,使用公钥加密的内容必须使用私钥解密。可以通过私钥推出公钥,但不能从公钥推回私钥,因此公钥可以随意保存,而私钥必须安全的存储。

41.下面是一种基于非对称加密的网络账户共享和分发方法,一共分为三步,分别是注册、分享者请求发布新的分享和接收者验证和读取分享。其中,在多次分享中,注册仅需进行一次。参与者一共两方,分别是分享者和接收者。

42.第一步:注册

43.任何接收者都必须生成一对非对称密钥,然后将公钥发送到分享者手中(过程可以被监听,但数据不能被篡改)。

44.任何分享者都必须生成一对非对称密钥,然后将公钥发送到接收者手中(过程可以被监听,但数据不能被篡改)。

45.一个分享者可以发布到多个接收者手中。

46.双方生成的非对称密钥都可以重复使用。

47.第二步:分享者请求发布新的分享

48.分享者生成对称密钥a,并将登录信息与版本信息和uuid合并后通过密钥a加密,选择的加密方法应当支持aead,得到密文a。(此过程实现了前向保密)

49.分享者将自己的私钥与n个接收者的公钥分别使用密钥演变算法得到n个密钥b(此过程实现了aead)

50.分享者使用n个密钥b分别加密密钥a,得到n个密文k。

51.分享者随机生成uuid

52.分享者将n个密文k,分别与接收者对应起来,在最后附加对应的明文生效日期、过期日期、uuid、接收者、更新节点、密钥吊销节点等元数据,得到n个信息p。

53.分享者使用私钥分别为信息p中的所有内容加密,得到n个密文c。

54.分享者将n个密文c分别添加到n个信息p的最后,得到n个信息q。

55.为信息q和密文a进行编码,以让数据更方便的在任何媒介中传输,得到n个信息t和信息r。其中,信息t是密钥分发包,信息r是加密后的分享数据。

56.分享者分别将n个密钥分发包和加密后的分享数据一并发送到n个接收者手中。发送过程无需安全保护。

57.或者,分享者将n个密钥分发包发送到n个接收者手中,并将加密后的分享数据上传到更新节点中。

58.第三步:接收者验证和读取分享

59.分享者请求生成新的对称加密密钥,该分享系统的设计分为分享者和接收者,分别发布和接受登录信息分享,每个登录信息分享具有独特的uuid。

60.(如果接收者有n个)

61.对信息t和信息r分别进行逆编码操作,得到信息q和密文a

62.将信息q分离得到密文c和信息p

63.将信息p使用分享者的公钥加密计算,与密文c比对。如果结果一致,表示该分享的元数据正确的。

64.系统验证当前时间是否在信息p中提供的生效日期和过期日期之间。如果不在区间中,则拒绝进行下一步操作。

65.系统通过信息p中提供的密钥吊销服务器来验证自己的公钥是否已经被吊销。如果公钥已被吊销,则拒绝进行下一步操作。

66.如果系统中不存在密文a(只收到了密钥分发包),则从更新节点中下载密文a

67.系统使用接收者的私钥和发布者的公钥使用密钥演变算法得到密钥b

68.系统使用密钥b对信息p中提供的密文k进行解密,得到密钥a

69.接收者使用密钥a对密文a进行解密,得到原始分享的登录信息

70.系统可以选择通过信息p中提供的更新节点和密钥吊销节点验证密文是否存在新版本,并选择性进行更新。

71.最后应说明的是:以上所述仅为本发明的优选实施例而已,并不用于限制本发明,尽管参照前述实施例对本发明进行了详细的说明,对于本领域的技术人员来说,其依然可以对前述各实施例所记载的技术方案进行修改,或者对其中部分技术特征进行等同替换。凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。