1.本技术实施例涉及控制技术领域,尤其涉及一种验证方法及装置。

背景技术:

2.随着通信技术的发展,终端的应用也越来越广泛。蓝牙数字钥匙应用是终端中的其中一种应用,用户可在其所使用的终端上安装蓝牙数字钥匙应用,以实现通过终端控制车辆的开/锁车门,启停汽车电机等操作。

3.目前,终端控制车辆的应用场景,通常是终端在车辆的可识别范围内,也就是说,用户携带安装有蓝牙数字钥匙应用的终端距离车辆一定范围内,才能通过终端控制车辆。

4.但是,现有的中继攻击方式可突破该距离限制,将窃取到的终端中的蓝牙认证信息,以透传的方式传输到车辆的识别装置,或可称为解锁装置等,该情况下,车辆的识别装置认为终端已在车辆可识别范围内,并按照终端的指示进行开车门或启动汽车电机等操作,而实际上,用户距离车辆的距离可能为100公里。

5.已有技术为解决上述问题,通过定位系统,以结合车辆与终端之间的位置信息,以防止中继攻击。

6.但是,由于已有技术中依赖于定位系统,在某些场景,例如地下车库等将无法使用。

技术实现要素:

7.本技术提供一种验证方法及装置,能够有效抵御中继攻击。

8.为达到上述目的,本技术采用如下技术方案:

9.第一方面,本技术实施例提供一种验证方法,该方法包括:基于蓝牙认证信息,与终端进行蓝牙认证;在与所述终端的蓝牙认证成功后,获取rfid认证信息,所述rfid认证信息包括rfid标签的标签信息和授权信息,所述授权信息用于指示所述rfid标签与所述终端的关联关系;基于rfid认证信息,执行rfid认证,在rfid认证成功后,处于可控制状态。

10.基于上述方式,实现了被控设备与终端的双重认证,即蓝牙认证与rfid认证,并在双重认证均成功后,处于可控制状态,比如允许用户或终端操作被控设备,从而能够有效抵御中继攻击,以提高被控设备的安全性。

11.在一种可能的实现方式中,基于rfid认证信息,执行rfid认证,包括:基于rfid认证信息,与rfid标签进行rfid认证。

12.基于上述方式,实现了被控设备与rfid标签的rfid认证,并在rfid认证成功之后,执行用户或终端要求的动作,从而能够有效抵御中继攻击,以提高被控设备的安全性。

13.在一种可能的实现方式中,rfid标签存储有标签信息和授权信息,基于rfid认证信息,执行rfid认证,包括:将验证信息和获取到的标签信息发送给所述rfid标签;接收rfid标签发送的加密后的验证信息,其中,加密后的验证信息为rfid标签基于rfid标签存储的授权信息对验证信息加密后所得;响应于接收到的加密后的验证信息,基于获取到的

授权信息对加密后的验证信息进行解密,得到验证信息,并确定rfid认证成功。

14.基于上述方式,被控设备与终端可进行rfid认证的信息交互,实现了基于rfid认证的双重解锁方式,可有效抵御中继攻击,以提高被控设备的安全性。

15.在一种可能的实现方式中,接收rfid标签发送的加密后的验证信息,包括:接收rfid标签发送的加密后的验证信息中的第一部分;向rfid标签发送第一指示信息,用于指示rfid标签发送加密后的验证信息的第二部分;在预设时长内,接收到rfid标签发送的加密后的验证信息的第二部分,确定接收加密后的验证信息成功。

16.基于上述方式,利用rfid协议对响应时长的限制,可有效抵御中继攻击,以提高被控设备的安全性。

17.在一种可能的实现方式中,rfid标签存储有标签信息和授权信息,基于rfid认证信息,执行rfid认证,包括:向rfid标签发送请求消息,用于指示rfid标签发送rfid标签的验证信息和rfid标签存储的标签信息;基于rfid标签发送的标签信息,用获取到的授权信息对验证信息进行加密,并将加密后的验证信息发送给rfid标签;响应于接收到的rfid标签发送的确认消息,确定rfid认证成功。

18.基于上述方式,被控设备与终端可进行rfid认证的信息交互,实现了基于rfid认证的双重解锁方式,可有效抵御中继攻击,以提高被控设备的安全性。

19.在一种可能的实现方式中,接收rfid发送的标签信息时,包括:接收rfid标签发送的标签信息中的第一部分;向rfid标签发送第一指示信息,用于指示rfid标签发送标签信息的第二部分;在预设时长内,接收到rfid标签发送的标签信息的第二部分,确定接收标签信息成功。

20.基于上述方式,利用rfid协议对响应时长的限制,可有效抵御中继攻击,以提高被控设备的安全性。

21.在一种可能的实现方式中,获取rfid认证信息,包括:接收终端发送的rfid认证信息。

22.基于上述方式,实现了被控设备可在每次接收到终端发送的rfid认证信息后,再基于rfid认证信息与rfid标签进行rfid认证,实现了基于rfid认证的双重解锁方式,可有效抵御中继攻击,以提高被控设备的安全性。

23.在一种可能的实现方式中,基于蓝牙认证信息,与终端进行蓝牙认证,包括:发送蓝牙认证请求信息;接收终端发送的蓝牙认证响应消息后,与终端建立蓝牙通信连接,并在与终端之间的距离小于或等于第一阈值后,基于蓝牙认证信息,与终端进行蓝牙认证。

24.基于上述方式,实现了被控设备与终端的蓝牙认证过程,以使被控设备可在蓝牙认证成功的情况下,实现基于rfid认证的双重解锁方式,可有效抵御中继攻击,以提高被控设备的安全性。

25.在一种可能的实现方式中,标签信息包括以下至少之一:rfid标签的标识信息、rfid标签的内容信息。

26.基于上述方式,实现了被控设备可基于rfid标签的标识信息和/或rfid标签的内容信息,以执行rfid认证过程,实现基于rfid认证的双重解锁方式,可有效抵御中继攻击,以提高被控设备的安全性。

27.在一种可能的实现方式中,授权信息包括以下至少之一:终端的签名信息、加密后

的标签信息。

28.基于上述方式,实现了被控设备可基于授权信息,执行rfid认证过程,实现基于rfid认证的双重解锁方式,可有效抵御中继攻击,以提高被控设备的安全性。

29.在一种可能的实现方式中,被控设备处于可控制状态后,方法还包括:解锁被控设备,或者,启动被控设备。

30.第二方面,本技术实施例提供一种验证方法,包括:基于蓝牙认证信息,与被控设备进行蓝牙认证;在与被控设备的蓝牙认证成功后,向被控设备发送rfid认证信息,用于被控设备基于rfid认证信息执行rfid认证;其中,rfid认证信息包括rfid标签的标签信息和授权信息,授权信息用于指示rfid标签与终端的关联关系。

31.基于上述方式,实现了被控设备与终端的双重认证,即蓝牙认证与rfid认证,从而能够有效抵御中继攻击,以提高被控设备的安全性。

32.在一种可能的实现方式中,与认证设备进行蓝牙认证之前,还包括:对rfid标签进行授权,获取rfid认证信息。

33.基于上述方式,通过终端对rfid标签的授权,以关联rfid标签与终端。

34.在一种可能的实现方式中,对rfid标签进行授权,包括:接收rfid标签发送的标签信息;向rfid标签发送授权信息。

35.基于上述方式,通过终端对rfid标签的授权,以关联rfid标签与终端。

36.在一种可能的实现方式中,标签信息包括以下至少之一:rfid标签的标识信息、rfid标签的内容信息。

37.在一种可能的实现方式中,授权信息包括以下至少之一:终端的签名信息、加密后的标签信息。

38.第三方面,本技术实施例提供一种验证装置,包括:存储器和处理器,所述存储器和所述处理器耦合;所述存储器存储有程序指令,所述程序指令由所述处理器执行时,使得所述装置执行第一方面或第一方面的任一种可能的实现方式中的方法。

39.第四方面,本技术实施例提供一种验证装置,包括:存储器和处理器,所述存储器和所述处理器耦合;所述存储器存储有程序指令,所述程序指令由所述处理器执行时,使得所述装置执行第二方面或第二方面的任一种可能的实现方式中的方法。

40.第五方面,本技术实施例一种验证装置,包括控制器和收发器,所述控制器和所述收发器通过内部链接通路互相通信,所述控制器用于执行指令以控制所述收发器发送或者接收信号,所述控制器执行指令时,使得所述验证装置执行第一方面或第一方面的任一种可能的实现方式中的方法。

41.第六方面,本技术实施例提供一种验证装置,包括控制器和收发器,所述控制器和所述收发器通过内部链接通路互相通信,所述控制器用于执行指令以控制所述收发器发送或者接收信号,所述控制器执行指令时,使得所述验证装置第二方面或第二方面的任一种可能的实现方式中的方法。

42.第七方面,本技术实施例提供一种验证装置,包括蓝牙认证模块、获取模块和rfid认证模块。蓝牙认证模块,用于基于蓝牙认证信息,与终端进行蓝牙认证;获取模块,用于在与所述终端的蓝牙认证成功后,获取rfid认证信息,所述rfid认证信息包括rfid标签的标签信息和授权信息,所述授权信息用于指示所述rfid标签与所述终端的关联关系。rfid认

证模块,用于基于所述rfid认证信息,执行rfid认证,在rfid认证成功后,被控设备处于可控制状态。

43.第八方面,本技术实施例提供一种验证装置,包括蓝牙认证模块、收发模块,蓝牙认证模块,用于基于蓝牙认证信息,与被控设备进行蓝牙认证;收发模块,用于在与所述被控设备的蓝牙认证成功后,向所述被控设备发送rfid认证信息,用于指示所述被控设备基于rfid认证信息执行rfid认证;其中,所述rfid认证信息包括rfid标签的标签信息和授权信息,所述授权信息用于指示所述rfid标签与终端的关联关系。

44.第九方面,本技术实施例提供一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,所述计算机程序包含至少一段代码,所述至少一段代码可由验证装置执行,以控制所述验证装置第一方面或第一方面的任一种可能的实现方式中的方法。

45.第十方面,本技术实施例提供一种计算机可读存储介质,所述计算机可读存储介质存储有计算机程序,所述计算机程序包含至少一段代码,所述至少一段代码可由验证装置执行,以控制所述验证装置第二方面或第二方面的任一种可能的实现方式中的方法。

46.第十一方面,本技术实施例提供了一种计算机程序,该计算机程序包括用于执行第一方面或第一方面的任意可能的实现方式中的方法的指令。

47.第十二方面,本技术实施例提供了一种计算机程序,该计算机程序包括用于执行第二方面或第二方面的任意可能的实现方式中的方法的指令。

48.第十三方面,本技术实施例提供了一种芯片,该芯片包括处理电路、收发管脚。其中,该收发管脚、和该处理电路通过内部连接通路互相通信,该处理电路执行第一方面或第一方面的任一种可能的实现方式中的方法,以控制接收管脚接收信号,以控制发送管脚发送信号。

49.第十四方面,本技术实施例提供了一种芯片,该芯片包括处理电路、收发管脚。其中,该收发管脚、和该处理电路通过内部连接通路互相通信,该处理电路执行第二方面或第二方面的任一种可能的实现方式中的方法,以控制接收管脚接收信号,以控制发送管脚发送信号。

50.第十五方面,本技术实施例提供一种验证系统,该系统包括上述第一方面和第二方面涉及的终端和被控设备。

附图说明

51.为了更清楚地说明本技术实施例的技术方案,下面将对本技术实施例的描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本技术的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动性的前提下,还可以根据这些附图获得其他的附图。

52.图1是示例性示出的一种中继攻击的示意图;

53.图2是示例性示出的一种防盗方式的示意图;

54.图3是本技术实施例提供的一种通信系统示意图;

55.图4是示例性示出的rfid标签的示意图;

56.图5是示例性示出的终端的结构示意图;

57.图6是示例性示出的车辆的框架示意图;

58.图7是示例性示出的用户操作示意图;

59.图8是示例性示出的终端与rfid标签的授权过程示意图;

60.图9是示例性示出的rfid标签存储的rfid认证信息的示意图;

61.图10是示例性示出的rfid标签存储的rfid认证信息的示意图;

62.图11是本技术实施例提供的一种验证方法的流程示意图;

63.图12是示例性示出的用户操作示意图;

64.图13是示例性示出的终端、车辆及rfid标签的交互示意图;

65.图14是示例性示出的rfid认证过程的流程示意图;

66.图15是示例性示出的rfid认证过程的流程示意图;

67.图16是示例性示出的一种验证方法的流程示意图;

68.图17是示例性示出的应用场景示意图;

69.图18是本技术实施例提供的一种验证装置的结构示意图;

70.图19是本技术实施例提供的一种验证装置的结构示意图。

具体实施方式

71.下面将结合本技术实施例中的附图,对本技术实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例是本技术一部分实施例,而不是全部的实施例。基于本技术中的实施例,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施例,都属于本技术保护的范围。

72.本文中术语“和/或”,仅仅是一种描述关联对象的关联关系,表示可以存在三种关系,例如,a和/或b,可以表示:单独存在a,同时存在a和b,单独存在b这三种情况。

73.本技术实施例的说明书和权利要求书中的术语“第一”和“第二”等是用于区别不同的对象,而不是用于描述对象的特定顺序。例如,第一目标对象和第二目标对象等是用于区别不同的目标对象,而不是用于描述目标对象的特定顺序。

74.在本技术实施例中,“示例性的”或者“例如”等词用于表示作例子、例证或说明。本技术实施例中被描述为“示例性的”或者“例如”的任何实施例或设计方案不应被解释为比其它实施例或设计方案更优选或更具优势。确切而言,使用“示例性的”或者“例如”等词旨在以具体方式呈现相关概念。

75.在本技术实施例的描述中,除非另有说明,“多个”的含义是指两个或两个以上。例如,多个处理单元是指两个或两个以上的处理单元;多个系统是指两个或两个以上的系统。

76.在本技术实施例的描述中,均以被控设备为车辆为例进行说明,需要说明的是,在其他实施例,被控设备还可以是智能门锁或者船等设备。

77.为使本领域人员更好地理解本技术的技术方案,首先对可能涉及到的背景技术进行详细说明。在以下对于背景技术的描述中,终端是指安装有蓝牙数字钥匙应用的终端。为了方便描述,在下面的实施例中简称终端。

78.蓝牙技术是一种低功耗的通信方式,也就是说,即使终端和/或车辆始终开启蓝牙功能,其功耗也很低,并且,蓝牙技术是一种近距离的无线通信协议,两个设备基于蓝牙通信的场景下,需要在蓝牙信号可达的范围内,才能实现数据传输。已有的无钥匙控制方式通常是基于蓝牙技术实现的,利用蓝牙技术功耗低且具有近距离传输的特性,车辆和终端可

实时开启蓝牙功能,并在蓝牙信号允许的传输范围内,建立蓝牙通信。

79.已有技术中的终端的开锁过程具体包括:用户携带终端走近车辆,用户的车辆可实时或周期性发送蓝牙信号,也可以称为搜索信号或唤醒信号,终端检测到车辆发送的蓝牙信号后,与车辆建立蓝牙通信连接,随后,终端与车辆进行蓝牙认证,例如交互蓝牙认证信息。蓝牙认证成功后,车辆可基于终端发送的指令执行相应操作,例如:解锁(或开启)车门、开启后备箱、启动发动机等。

80.但是,基于蓝牙通信的开锁过程可能会存在中继攻击的问题。具体的,中继(relay)传输,具体是指中继设备将发送端发出的信号,通过透传的方式,传输到接收端。中继传输应用到已有的验证(即开锁)的场景下,则称为中继攻击,具体如下:

81.如图1所示为中继攻击示意图,参照图1,车主携带终端,并且,车主与车辆距离较远,例如车主在上海,而车辆在北京。攻击者甲持有终端a(以下称为中继设备a)靠近车主,中继设备a可获取车主的终端的蓝牙认证信息,并将获取到的蓝牙认证信息通过无线网络透传至攻击者乙持有的终端b(以下简称中继设备b),中继设备b将获取到的蓝牙认证信息发送给车辆,相应的,车辆发送给车主的终端的蓝牙认证信息,同样可通过中继设备b、中继设备a,传输至车主的终端,以实现终端与车辆的蓝牙认证过程,车辆和终端可基于各自获取到的蓝牙认证信息,确定蓝牙认证成功,并解锁车辆。也就是说,中继设备,包括中继设备a和中继设备b,可通过透传的方式,伪造解锁事件,使终端认为车辆在其附近,车辆认为终端在其附近,而导致车辆被盗。

82.针对上述问题,已有技术还提出了一种防盗方式,该防盗方式结合车辆和终端的地理位置信息,具体的,如图2所示为该已有技术的示意图,示例性的,车辆与终端建立蓝牙通信连接,随后,车辆和终端交互蓝牙认证信息,以执行蓝牙认证过程。在蓝牙认证过程中,车辆与终端蓝牙认证成功后,为避免中继攻击,终端还将从车辆获取车辆当前的地址位置,地址位置可以为经纬度坐标,终端将获取到的车辆当前的地理位置与熄火时终端保存的地理位置进行对比,也可以理解为二次认证,若两个地理位置的误差在允许范围内,则二次认证成功,终端可对车辆进行控制,例如,车辆可响应于终端发送的开锁指令,执行解锁车门的操作。

83.该已有技术虽然能够防止中继攻击,但是,由于终端需要获取车辆的地理位置信息,即依赖于全球定位系统(global positioning system,gps)和网络信号,因此,对于地下室等信号差或者gps未覆盖的场景,则终端可能无法获取到车辆的位置信息和车辆熄火时的地理位置信息,并且,基于地理位置信息的判断方式,可能导致误判的问题发生,使得用户无法正常使用车辆。

84.针对已有技术中的问题,本技术提出一种验证方法,终端与被控设备(或称为解锁设备)交互的过程中,可结合无线射频识别(radio frequency identification,rfid)标签的读取,其中,rfid标签由终端进行授权,从而实现借助rfid标签的通信距离约束,解决基于蓝牙等无线通信的验证过程中被中继攻击的风险。需要说明的是,在本技术下面的各实施例的描述中,终端是指安装有蓝牙数字钥匙应用的终端。为了方便描述,在下面的实施例中简称终端。其中,本技术实施例中的蓝牙数字钥匙应用可以是已有技术中的蓝牙数字钥匙应用的升级版本,也可以是一种可执行本技术实施例中的方案的新的蓝牙数字钥匙应用。进一步需要说明的是,蓝牙数字钥匙应用可以是用户通过终端下载的应用,也可以是终

端出厂前的预装应用,本技术不做限定。

85.在对本技术实施例的技术方案说明之前,首先结合附图对本技术实施例的通信系统进行说明。参见图3,为本技术实施例提供的一种通信系统示意图。该通信系统中包括终端、rfid标签、车辆。需要说明的是,在实际应用中,终端、rfid以及车辆的数量均可以为一个或多个,图3所示通信系统中的设备的数量仅为适应性举例,本技术对此不做限定。

86.下面对图3中涉及到的各设备的功能及特性进行详细说明。

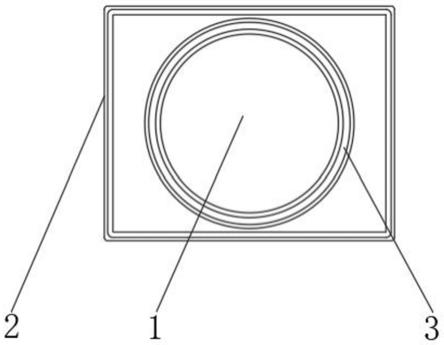

87.1)rfid标签

88.rfid是一种自动识别和获取数据的技术,通过射频方式进行非接触双向数据通信达到对目标加以识别的目的。rfid技术的实现基于rfid标签和rfid阅读器。

89.rfid标签存储有标签信息,标签信息包括标识信息,或者,标识信息和标签内容信息。标识信息用于唯一标识该rfid标签,标签内容信息用于记录标签所存储的内容,标识信息和标签内容信息均为二进制数据。

90.一个示例中,rfid标签可以为卡片的形式,如图4所示,rfid标签卡片可黏贴或者悬挂在终端的任一位置。另一个示例中,若终端为智能手表或智能手环等可穿戴设备,rfid标签也可以嵌入或粘贴到手表或手环上的任一部位,例如表带上。需要说明的是,在本技术中是结合rfid的读取进行验证的过程,因此,rfid标签需与终端协同进行验证过程,也就是说,用户需要同时携带rfid标签与终端,或者可以理解为rfid标签和终端需要在一定的距离范围内,例如1米之内,才能完成验证。

91.另一个示例中,rfid标签也可以集成于终端中,例如,可以集成在终端的处理器所在芯片上,并通过总线连接处理器,也可以在芯片外,并通过接口连接终端的处理器。

92.rfid标签与rfid阅读器的交互遵循rfid协议,rfid协议中规定,rfid标签与rfid阅读器之间的应答时间为86us或者91us,也就是说,rfid采用基于rfid标签与rfid读卡器之间的通信时间的距离约束协议,以抵御中继攻击,协议的具体应用将在下面的实施例中进行详细说明。

93.示例性的,rfid阅读器也可以称为rfid接收端、rfid读卡器、rfid测量读写器等,本技术不做限定。

94.2)终端

95.示例性的,图5示出了终端为手机时的结构示意图。手机100可以包括处理器110,外部存储器接口120,内部存储器121,通用串行总线(universal serial bus,usb)接口130,充电管理模块140,电源管理模块141,电池142,天线1,天线2,移动通信模块150,无线通信模块160,音频模块170,扬声器170a,受话器170b,麦克风170c,耳机接口170d,传感器模块180,按键190,马达191,指示器192,摄像头193,显示屏194,以及用户标识模块(subscriber identification module,sim)卡接口195等。其中传感器模块180可以包括压力传感器180a,陀螺仪传感器180b,气压传感器180c,磁传感器180d,加速度传感器180e,距离传感器180f,接近光传感器180g,指纹传感器180h,温度传感器180j,触摸传感器180k,环境光传感器180l,骨传导传感器180m等。

96.可以理解的是,本技术实施例示意的结构并不构成对手机100的具体限定。在本技术另一些实施例中,手机100可以包括比图示更多或更少的部件,或者组合某些部件,或者拆分某些部件,或者不同的部件布置。图示的部件可以以硬件,软件或软件和硬件的组合实

现。

97.处理器110可以包括一个或多个处理单元,例如:处理器110可以包括应用处理器(application processor,ap),调制解调处理器,图形处理器(graphics processing unit,gpu),图像信号处理器(image signal processor,isp),控制器,存储器,视频编解码器,数字信号处理器(digital signal processor,dsp),基带处理器,和/或神经网络处理器(neural-network processing unit,npu)等。其中,不同的处理单元可以是独立的器件,也可以集成在一个或多个处理器中。

98.其中,控制器可以是手机100的神经中枢和指挥中心。控制器可以根据指令操作码和时序信号,产生操作控制信号,完成取指令和执行指令的控制。

99.处理器110中还可以设置存储器,用于存储指令和数据。在一些实施例中,处理器110中的存储器为高速缓冲存储器。该存储器可以保存处理器110刚用过或循环使用的指令或数据。如果处理器110需要再次使用该指令或数据,可从所述存储器中直接调用。避免了重复存取,减少了处理器110的等待时间,因而提高了系统的效率。

100.在一些实施例中,处理器110可以包括一个或多个接口。usb接口130是符合usb标准规范的接口。

101.可以理解的是,本技术实施例示意的各模块间的接口连接关系,只是示意性说明,并不构成对手机100的结构限定。在本技术另一些实施例中,手机100也可以采用上述实施例中不同的接口连接方式,或多种接口连接方式的组合。

102.充电管理模块140用于从充电器接收充电输入。充电管理模块140为电池142充电的同时,还可以通过电源管理模块141为手机供电。

103.电源管理模块141用于连接电池142,充电管理模块140与处理器110。电源管理模块141接收电池142和/或充电管理模块140的输入,为处理器110,内部存储器121,外部存储器,显示屏194,摄像头193,和无线通信模块160等供电。

104.手机100的无线通信功能可以通过天线1,天线2,移动通信模块150,无线通信模块160,调制解调处理器以及基带处理器等实现。

105.手机100可以通过音频模块170,扬声器170a,受话器170b,麦克风170c,耳机接口170d,以及应用处理器等实现音频功能。例如音乐播放,录音等。

106.音频模块170用于将数字音频信息转换成模拟音频信号输出,也用于将模拟音频输入转换为数字音频信号。扬声器170a,也称“喇叭”,用于将音频电信号转换为声音信号。受话器170b,也称“听筒”,用于将音频电信号转换成声音信号。麦克风170c,也称“话筒”,“传声器”,用于将声音信号转换为电信号。

107.手机100通过gpu,显示屏194,以及应用处理器等实现显示功能。处理器110可包括一个或多个gpu,其执行程序指令以生成或改变显示信息。

108.显示屏194用于显示图像,视频等。显示屏194包括显示面板。在一些实施例中,手机100可以包括1个或n个显示屏194,n为大于1的正整数。

109.手机100可以通过isp,摄像头193,视频编解码器,gpu,显示屏194以及应用处理器等实现拍摄功能。

110.摄像头193用于捕获静态图像或视频。

111.外部存储器接口120可以用于连接外部存储卡,例如micro sd卡,实现扩展手机

100的存储能力。

112.内部存储器121可以用于存储计算机可执行程序代码,所述可执行程序代码包括指令。处理器110通过运行存储在内部存储器121的指令,从而执行手机100的各种功能应用以及数据处理。内部存储器121可以包括存储程序区和存储数据区。其中,存储程序区可存储操作系统,一个或者多个功能所需的应用程序,例如本技术所涉及到的蓝牙数字钥匙应用程序等。存储数据区可存储手机100使用过程中所创建的数据(比如音频数据,电话本等)等。此外,内部存储器121可以包括高速随机存取存储器,还可以包括非易失性存储器,例如一个或者多个磁盘存储器件,闪存器件,通用闪存存储器(universal flash storage,ufs)等。

113.无线通信模块160可以提供应用在手机100上的包括无线局域网(wireless local area networks,wlan)(如无线保真(wireless fidelity,wi-fi)网络),蓝牙(bluetooth,bt),全球导航卫星系统(global navigation satellite system,gnss),调频(frequency modulation,fm),近距离无线通信技术(near field communication,nfc),红外技术(infrared,ir)等无线通信的解决方案。无线通信模块160可以是集成至少一个通信处理模块的一个或多个器件。无线通信模块160经由天线2接收电磁波,将电磁波信号调频以及滤波处理,将处理后的信号发送到处理器110。无线通信模块160还可以从处理器110接收待发送的信号,对其进行调频,放大,经天线2转为电磁波辐射出去。

114.按键190包括开机键,音量键等。马达191可以产生振动提示。指示器192可以是指示灯,可以用于指示充电状态,电量变化,也可以用于指示消息,未接来电,通知等。

115.sim卡接口195用于连接sim卡。sim卡可以通过插入sim卡接口195,或从sim卡接口195拔出,实现和手机100的接触和分离。手机100可以支持1个或n个sim卡接口,n为大于1的正整数。

116.3)车辆

117.具体的,如图6所示为本技术中的车辆200的框架示意图,示例性的,车辆中包括但不限于微控制器单元(microcontroller unit,mcu)201、蓝牙模块202、车辆安全模块203、rfid阅读器204以及车身控制模块(body control module,bcm)205。

118.具体的,在本技术中,mcu201用于获取并处理来自蓝牙芯片的数据的协处理器,mcu 201的处理能力和功耗小,且具有“永久开启(always on)”的特点。

119.蓝牙模块202用于实现车辆与其他终端设备(例如手机、智能手表等)之间的短距离无线通信。短距离可以是200米、20米等,具体举例决定于蓝牙模块202和与其进行通信的终端之间的无线通信能力,本技术不做限定。

120.可选的,车辆中用以实现无线通信的模块还可以包括wi-fi模块(图中未示出),需要说明的是,在本技术的实施例中,仅以基于蓝牙传输,结合rfid读取的实施例为例进行说明,在其他实施例中,终端与验证设备,例如车辆之间也可以基于wi-fi或其他无线传输协议进行数据交互,以执行蓝牙认证过程,并在上述无线传输协议的基础上结合rfid读取,以防止中继攻击,具体方式与本技术实施例中的验证方式类似,本技术不再赘述。仍参照图6,蓝牙模块202用于实现车辆与其他终端设备(例如手机、智能手表等)之间的短距离通信。

121.仍参照图6,车辆安全模块203用于存储认证信息,例如蓝牙认证信息。蓝牙认证信息是指车辆与终端进行蓝牙认证时所需要的信息,蓝牙认证信息是在车辆出厂前配置完成

的,并且,终端也配置有对应的蓝牙认证信息,终端配置的蓝牙认证信息与车辆配置的蓝牙认证信息为一一对应关系。示例性的,蓝牙认证信息可以为终端的签名信息,即终端与车辆均存储有该签名信息。示例性的,蓝牙认证信息可以为密钥信息,需要说明的是,车辆安全模块203存储的密钥信息可以为对称密钥,也可以为非对称密钥。例如,终端存储有私钥,车辆的车辆安全模块203存储有公钥,公/私钥构成密钥对,终端可基于密钥对信息进行加密,车辆可基于公钥对加密后的信息进行解密。再例如,终端存储有密钥,车辆安全模块203同样存储有该密钥,终端可通过密钥对信息进行加密,车辆可基于车辆安全模块203存储的密钥,对加密后的信息进行解密。可以理解为,在本技术中,蓝牙认证信息实际上是用于证明终端与车辆是唯一匹配的,只有相互持有对应的蓝牙认证信息的终端和车辆,才能完成蓝牙认证过程。

122.可选的,蓝牙认证信息也可以称为解密信息、解锁信息、验证信息、配对信息等,本技术不做限定。

123.rfid阅读器204,用于读取rfid标签发送的信息。具体交互过程将在下面的实施例中进行详细说明。

124.bcm205用于对车辆中的各电子设备进行控制。例如,bcm205可根据mcu下发的指令,执行对应操作。例如,若mcu确认双重认证成功,即车辆与终端的蓝牙认证成功,且车辆与rfid标签rfid认证成功,mcu可向bcm205传送触发信号,以激活bcm205,bcm205被激活后,允许用户发动车辆和/或允许用户开启车门。

125.可选的,mcu201、蓝牙模块202、车辆安全模块203、rfid阅读器204和/或bcm205可以集成到同一块芯片上,也可以是分离的元件,并通过总线连接。

126.可选的,图6仅是示例,在实际产品中,可以包括存储器,存储器中存储的代码具有所述车辆安全模块203的功能。同时,存储器的其他功能和作用,属于已有技术,在此不再赘述。

127.结合上述如图3所示的通信系统示意图,下面介绍本技术的具体实施方案:

128.具体的,本技术的验证方案的实现主要分为两个部分,第一部分为准备部分,包括终端,即安装有蓝牙数字钥匙应用的终端与车辆的预先配对过程、终端与rfid标签的授权过程。第二部分为开锁部分,即终端与车辆的开锁过程。下面分别对上述两个部分进行详细说明。

129.第一部分,准备部分。

130.1)车辆与终端预先配对过程。

131.具体的,在本技术中,车辆出厂前配置有蓝牙认证信息,蓝牙认证信息存储于车辆安全模块203中。用户提取车辆后,可在用户的终端上安装蓝牙数字钥匙应用。终端安装蓝牙数字钥匙应用后,用户可通过预先获取到的,例如厂商给出的登录信息登录蓝牙数字钥匙应用,登录成功后,终端可获取到蓝牙认证信息,该蓝牙认证信息与车辆存储的蓝牙认证信息是对应的。可以理解为,终端成功获取到蓝牙认证信息后,即为车辆与终端的配对成功。

132.示例性的,在本实施例中,以车辆和终端存储的蓝牙认证信息为对称密钥信息为例进行说明。

133.2)终端与rfid标签的授权过程。

134.具体的,用户可购买rfid标签,或者车辆所属厂商提供rfid标签,rfid标签中存储有标签信息,示例性的,在本实施中,以rfid标签为rfid卡片,并且,以标签信息为标识信息为例进行说明。

135.示例性的,用户拿到rfid标签后,可将rfid标签贴到终端的手机壳上,或者,悬挂在终端上,本技术不做限定。示例性的,rfid标签靠近终端后,终端的nfc模块可感应到rfid标签的存在,终端通过nfc模块检测到rfid标签的存在后,可在用户允许的情况下,与rfid标签执行授权操作,如图7所示。

136.如图8所示为终端与rfid标签的授权过程,参照图8,具体包括:

137.1)终端获取rfid标签的标签信息。

138.具体的,终端中的蓝牙数字钥匙应用可调用终端的无线通信模块160中的nfc模块(图中未示出),以与rfid标签进行交互,例如,读取rfid标签的标签信息,如上文所述,本实施例中以标签信息包括标识信息为例进行说明。

139.终端可将rfid标签信息,即标识信息写入终端中。一个示例中,终端可将读取到的标识信息写入到终端的指定存储区域,该存储区域用于存储终端的安全性信息,即不可被其他终端读取的信息。另一个示例中,终端可将读取到的标识信息写入到应用所属的存储区域中,同时,为保证信息的安全性,终端可对标识信息进行加密或签名,并将加密或签名后的标识信息存储到该应用所属存储区域中。

140.2)终端将授权信息写入rfid标签。

141.具体的,终端可将授权信息写入到rfid标签中。示例性的,授权信息可以为终端的签名信息,例如终端的标识信息,例如设备id。示例性的,授权信息可以为基于终端的密钥进行加密后的信息,其中,该密钥即为上文中涉及的蓝牙认证信息。示例性的,授权信息还可以是签名信息和基于终端的密钥进行加密后的信息。也就是说,在本技术中,终端将与其唯一对应的授权信息写入到rfid标签中,以将rfid标签与终端进行关联。

142.示例性的,以授权信息为基于终端的密钥进行加密后的标识信息(identity,id)(简称加密id)为例,具体的,终端基于密钥将获取到的标识信息加密,得到加密id,并将加密id写入到rfid标签中,如图9所示,rfid标签当前存储有标签id和加密id。

143.示例性的,以授权信息为终端的id(简称终端id)与基于终端的密钥进行加密后的标识信息(简称加密id)为例,具体的,终端基于密钥将获取到的标识信息加密,得到加密id,并将加密id和终端id写入到rfid标签中,如图10所示,rfid标签当前存储有标签id、终端id和加密id。

144.第二部分,开锁过程。

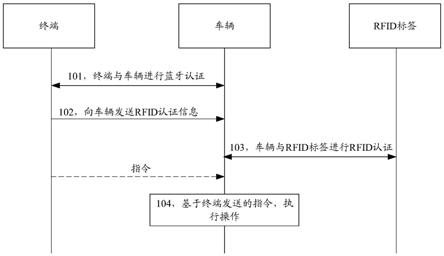

145.结合图2,如图11所示为本技术实施例中的验证方法的流程示意图,在图11中:

146.步骤101,终端与车辆进行蓝牙认证。

147.具体的,准备部分完成后,用户携带安装有蓝牙数字钥匙应用,并且粘贴有rfid标签的终端走近车辆。示例性的,车辆周期性或实时发送蓝牙广播信号,也可以称为搜索信号或唤醒信号,终端在检测到该蓝牙广播信号后,可与车辆进行蓝牙认证(或可称为匹配)。

148.示例性的,终端与车辆的蓝牙认证过程包括但不限于终端中的终端与车辆交互蓝牙认证信息(详见上文中对于车辆的描述部分),若蓝牙认证信息匹配成功,则车辆或终端确定蓝牙认证完成,车辆或终端确定蓝牙认证完成后,可告知对端蓝牙认证完成。需要说明

的是,确认蓝牙认证是否完成的设备可以是车辆,也可以是终端,本技术不做限定。并且,车辆与终端蓝牙认证的具体细节可参照已有技术,本技术不做限定。

149.可选地,由于蓝牙信号的传输距离限制,终端与车辆的蓝牙认证是存在距离限定的,例如,终端需在距车辆的100米内才能接收到车辆的蓝牙广播信号,并在建立蓝牙连接后与车辆进行蓝牙认证。一种可能的实现方式中,以车辆与终端之间的感应距离最大为100米为例进行说明。示例性的,用户携带终端距离车辆100米以内,终端接收到车辆发送的蓝牙广播信号后,可与车辆建立蓝牙通信连接。蓝牙通信连接建立成功后,终端可基于车辆的蓝牙广播信号进行测距,获取终端与车辆的距离。若终端与车辆的距离进入蓝牙认证范围,例如30米,终端与车辆执行蓝牙认证流程。

150.在一种可能的实现方式中,终端与车辆的蓝牙认证成功后,终端可向车辆发送开锁指令,需要说明的是,由于未完成下文将介绍的rfid认证,车辆不执行该开锁指令。

151.另一种可能的实现方式中,仍以车辆与终端之间的感应距离最大为100米为例进行说明。示例性的,用户携带终端走近车辆100米以内,车辆与终端可建立蓝牙连接,用户可控制终端对车辆进行遥控,如图12所示。需要说明的是,由于车辆未完成蓝牙认证和下文介绍的rfid认证,车辆暂不执行用户通过终端下发的指令,仅保存该指令,并在双认证完成后,再执行该指令。

152.步骤102,终端向车辆发送rfid认证信息。

153.具体的,如图13为终端、车辆及rfid标签的交互示意图,参照图13,终端向车辆发送rfid认证信息。

154.示例性的,rfid认证信息包括rfid标签的标识信息以及授权信息,例如rfid认证信息包括标签id(即rfid标签的标识信息)、加密id(即授权信息),或者,包括标签id、加密id以及终端id。

155.示例性的,终端调用终端中的蓝牙模块向车辆发送上述信息。

156.进一步需要说明的是,蓝牙信号的传输距离与rfid信号,即射频信号的传输距离可能相同也可能不同。

157.可选地,步骤102的rfid认证信息发送过程可以是在每次开锁时执行,即,终端每次与车辆执行步骤101的蓝牙认证后,均会向车辆发送rfid认证信息。可选地,步骤102的rfid认证信息也可以是在准备阶段完成后,发送给车辆的,在该实施例中,终端与车辆蓝牙认证成功后,车辆可基于终端的标识信息,确定对应的rfid认证信息。也就是说,在车辆对应有多个终端的情况下,可采用每次蓝牙认证后,向车辆发送rfid认证信息(不用的终端的rfid认证信息不同),还可以在准备阶段向车辆发送rfid认证信息,并在蓝牙认证过程中或完成后向车辆发送终端的标识信息,以使车辆获取与终端对应的rfid认证信息。

158.在一种可能的实现方式中,终端可将rfid认证信息加密后,再发送给车辆。示例性的,在本实施例中,以终端通过蓝牙认证信息对rfid认证信息进行加密,并将加密后的rfid认证信息发送给车辆为例进行说明。

159.需要说明的是,在本技术中用于加密的密钥、算法和/或签名信息,例如上文中生成授权信息时,对标签id加密的密钥,或者是,本步骤(步骤102)中用于对rfid认证信息进行加密的密钥等,均是终端与车辆预先配置并存储在各自的存储器中的。进一步需要说明的是,用于加密的密钥可以是本技术所述的蓝牙认证信息。

160.步骤103,车辆与rfid标签进行rfid认证。

161.仍参照图13,具体的,车辆,具体是指mcu通过蓝牙模块接收到终端发送的rfid认证信息后,可基于rfid认证信息与rfid标签进行rfid认证。

162.在一种可能的实现方式中,终端发送的rfid认证信息可以是基于蓝牙认证信息加密后的信息,mcu获取到加密后的rfid认证信息后,可从车辆安全模块(或是存储器)中获取用于解密的蓝牙认证信息,并对接收到的加密后的rfid认证信息进行解密,以获取原始的rfid认证信息。随后,mcu可基于rfid认证信息,通过rfid阅读器与rfid标签进行rfid认证过程。

163.下面对rfid认证过程进行详细说明:

164.结合如图9所示的实施例,如图14为示例性示出的rfid认证过程的流程示意图,参照图14,具体包括:

165.1)mcu向rfid阅读器发送标签id和随机数值。示例性的,随机数值为mcu生成的任意数值。在该实施例中,mcu已从终端获取到标签id和加密id,即rfid认证信息。

166.2)rfid阅读器向rfid标签发送标签id和随机数值。示例性的,rfid阅读器实时或周期性发送请求消息,请求消息中携带标签id和随机数值。请求消息也可以看作为搜索信号,用户携带rfid标签走近车辆,并进入rfid信号的传输范围内,rfid标签可接收到rfid阅读器发送的请求消息。

167.3)rfid标签向rfid阅读器发送加密随机数值。具体的,rfid标签接收到标签id后,可确定接收到的请求消息是发送给自己的,rfid标签可基于加密id对随机数值进行加密,得到加密随机数值,并将加密随机数值发送给rfid阅读器。

168.4)rfid阅读器向mcu发送加密随机数值。具体的,mcu基于加密id对加密随机数值进行解密,以获取原始的随机数值。mcu将获取到的随机数值与步骤1)中生成的随机数值进行比对,若一致,则确定rfid认证成功。若解密失败,或者比对不一致,则确定rfid认证失败。

169.结合如图10所示的实施例,如图15为示例性示出的rfid认证过程的流程示意图,参照图15,具体包括:

170.1)rfid阅读器向rfid标签发送请求消息。示例性的,rfid阅读器实时或周期性发送请求消息。需要说明的是,基于rfid技术原理,rfid标签本身是不会产生射频信号的,其只能基于外界环境的射频信号进行反射,例如基于rfid阅读器发送的请求消息(即射频信号)以向rfid阅读器反射其所要发送的数据。

171.2)rfid标签向rfid阅读器发送标签id和随机数值。

172.3)rfid阅读器向mcu发送标签id和随机数值。

173.4)mcu向rfid阅读器发送加密随机数值。具体的,mcu接收到标签id和随机数值后,可基于标签id获取到对应的加密id,接着,mcu基于加密id,对随机数值进行加密,得到加密随机数值,并发送给rfid阅读器。

174.5)rfid阅读器向rfid标签发送加密随机数值。

175.6)rfid标签向rfid阅读器发送终端id。具体的,rfid标签接收到加密随机数值后,基于加密id对加密随机数值进行解密,得到原始的随机数值,并与步骤1)中生成的随机数值进行比对,若一致,则rfid标签信息将终端id发送给rfid阅读器。

176.7)rfid阅读器向mcu发送终端id。示例性的,mcu可从终端获取到终端id,即终端id包含在rfid认证信息中。示例性的,终端id也可以是预先存储在车辆安全模块中的。具体的,mcu接收到rfid阅读器发送的终端id后,与已获取到的终端id进行比对,若一致,则确定rfid认证成功。

177.需要说明的是,图14和图15所示的rfid阅读器与rfid标签之间的交互均为应用层的交互,实际上,rfid阅读器与rfid标签在协议层会进行多次交互,以传输所需数据,以图14为例,rfid阅读器获取rfid标签发送的加密随机数值的过程中,加密随机数值可以分成多个数据包进行发送,rfid每次获取一个数据包之后,可以发送响应消息给rfid标签,以指示rfid标签继续发送下一个数据包,在rfid阅读器与rfid标签的交互过程中,rfid每发送一条信息,例如指示rfid标签继续发送下一个数据包的信息,则在协议规定的响应时长内,例如86us或者91us内,若rfid阅读器未接收到rfid返回的信息,则rfid阅读器将确认响应超时,本次连接失败,rfid阅读器不会再向rfid标签继续后续的rfid认证过程,在该情况下,若想使得rfid阅读器和rfid标签的rfid认证成功,则需要rfid阅读器和rfid标签重新执行rfid认证流程。

178.示例性的,若蓝牙信号的传输距离大于射频信号的传输距离,终端在进入车辆的感知距离,即终端能够检测到车辆的蓝牙广播信号后,终端可与车辆执行步骤101的蓝牙认证过程,而由于蓝牙信号的传输距离大于射频信号的传输距离,因此,在终端与车辆蓝牙认证完成后,由于车辆与终端之间的距离仍较远,例如20米,则终端与车辆的rfid认证始终不成功。在该场景下,一个示例中,终端可提醒用户当前未达到rfid认证距离。另一个示例中,为实现无感遥控,用户在观测到车辆未按照用户的操作指令进行开锁或启动的情况下,用户可自行走近车辆,直至进入rfid信号的传输与认证范围内。

179.步骤104,车辆基于终端发送的指令,执行操作。

180.具体的,双重认证成功,包括终端与车辆蓝牙认证成功和车辆与rfid标签rfid认证成功后,车辆处于可控制状态,例如,车辆可基于终端发送的指令,执行相应操作。

181.如上文所述,示例性的,指令可在步骤101中由终端发送给车辆,车辆接收到该指令后,待双重认证成功后,再基于指令执行相应操作。

182.示例性的,指令也可以在双重认证完成后,由车辆向终端发送认证成功消息,终端可向车辆发送指令,以控制车辆执行相应操作。其中,指令可以是终端自动发送的,也可以是用户触发的,本技术不做限定。

183.可选地,指令可以为以下至少之一:开锁指令、启动发动机指令、开启后备箱指令、摇下车窗指令等,本技术不做限定。

184.示例性的,仍参照图13,若mcu接收到rfid阅读器发送的rfid认证成功的指示信息,则mcu可向bcm发送触发信号,以激活bcm,bcm被激活后,可进一步基于mcu发送的控制信号,执行开启车门、启动发动机、开启后备箱等操作。

185.在已有技术中,终端与车辆完成蓝牙认证后,车辆即可按照终端的指示开锁车门,或启动发动机等,但是,如上文所述,该方式易被中继攻击,在本技术中,终端与车辆完成蓝牙认证后,还需要执行步骤102~步骤103,即车辆与rfid标签的rfid认证过程,从而通过双重认证以避免中继攻击的问题。

186.需要说明的是,在本技术的技术方案执行过程中,如果rfid阅读器与rfid标签的

认证过程中,存在中继攻击,本技术同样可实现抵御该种中继攻击的效果,举例说明:在如图2所示的应用场景下,即,车主与车辆距离较远,并且,车主与车辆之间存在攻击者甲和攻击者乙的情况下,在本技术的方案中,攻击者甲携带的中继设备a和攻击者乙携带的中继设备b,同样可基于透传方式,实现终端与车辆的蓝牙认证,在蓝牙认证成功后,攻击者甲可以伪造rfid阅读器,向rfid标签发送请求消息,例如,可以使rfid标签基于请求消息返回标签id和随机数值,随后,攻击者甲可通过透传的方式,将rfid标签发送的信息,例如携带标签id的其中一部分数据的数据包发送给攻击者乙,攻击者乙再透传给车辆的rfid阅读器,随后,车辆的rfid阅读器再次向rfid标签发送指示信息,指示rfid标签返回标签id的其它部分,再经由攻击者乙、攻击者甲透传给车主携带的rfid标签,rfid标签反馈标签id的其他部分给伪造rfid阅读器,再次经由攻击者甲、攻击者乙透传给车辆的rfid阅读器,但是,在传输过程中,由于距离所产生的网络延时,车辆的rfid阅读器从发出指示信息后,在86us或者91us内,必然无法接收到rfid标签反馈的信息(例如标签id的其他部分),基于rfid协议对响应时长的要求,rfid阅读器认为响应超时,并确认rfid认证失败,可见,基于蓝牙认证与rfid认证的双重认证方式,可在保证认证的安全性的同时,避免中继攻击的问题,有效提升了验证的安全性和可靠性。

187.综上,本技术实施例中的方案是终端与车辆完成双认证,即蓝牙认证和rfid认证之后,车辆才会确定解锁成功,并允许用户执行打开车门等操作。本技术可有效防止中继攻击,并且,由于rfid技术只对响应时长进行约束,而应用场景的环境是不会对rfid技术中的信号传输造成影响的,因此,在地下车库等应用场景,本技术同样适用。

188.在一种可能的实现方式中,终端、车辆与rfid标签完成双重认证,即终端与车辆蓝牙认证成功,并且车辆与rfid标签rfid认证成功,终端与车辆保持蓝牙连接,用户可在预定时长内,例如1分钟,控制终端对车辆进行遥控,若超过预定时长,则连接失败,终端、车辆和rfid标签需重新认证。

189.在一种可能的实现方式中,本技术实施例同样可用于多终端的场景,例如用户a持有终端a,即安装有蓝牙数字钥匙应用的终端,以及经过授权后的rfid标签a。用户b同样想通过终端b对用户a的车辆进行控制,则用户b可在用户b的终端b(该终端不同于用户a的终端)上安装蓝牙数字钥匙应用,并携带rfid标签b,需要说明的是,该rfid标签b的标签信息与用户a持有的rfid标签a的标签信息不相同。具体的,用户a可通过终端a对终端b授权,终端b可以获取到终端a中存储的的蓝牙认证信息,或者,终端a对终端b授权,可以使终端b与车辆完成配对,即,终端b与车辆存储有对应的蓝牙认证信息,并且该蓝牙认证信息与终端a与车辆的蓝牙认证信息不相同,终端b即可基于蓝牙认证信息,执行步骤101~步骤104,以与车辆完成认证过程。

190.为使本领域人员更好地理解本技术的技术方案,下面以具体实施例进行举例说明。如图16为示例性示出的一种验证方法的流程示意图,参照图17,示例性的,终端与车辆均已预先完成配对,即相互存储认证信息,在本实施例中,认证信息为密钥。方法具体包括:

191.步骤201,终端对rfid标签授权。

192.示例性的,用户提取车辆后,在手机上安装蓝牙数字钥匙应用,并在安装完成后,将rfid标签靠近手机。手机检测到rfid标签,并在用户的许可下,对rfid标签进行授权。其中,终端与车辆均存储有相同的密钥(即蓝牙认证信息)。

193.示例性的,终端读取rfid标签的标识信息(即标签id),并将标签id存储到终端的安全区域。随后,终端用密钥对标签id加密,生成加密id(即授权信息),并将加密id写入到rfid中。

194.其他细节可参照上文,此处不赘述。

195.步骤202,终端与车辆进行蓝牙认证。

196.示例性的,以蓝牙信号最大传输距离为100米,rfid信号最大传输距离为1.5米为例。用户携带终端走近车辆,在用户走近车辆范围100米内后,如图17所示,终端检测到车辆发送的蓝牙广播信号,并与车辆建立蓝牙通信连接。

197.随后,用户继续向车辆走近,并在进入车辆的30米范围内,终端与车辆进行蓝牙认证,例如交互蓝牙认证信息。终端与车辆蓝牙认证成功后,终端向车辆发送开锁指令。车辆接收到开锁指示后,不作任何处理。

198.步骤203,终端向车辆发送标签id和加密id。

199.示例性的,终端与车辆认证成功后,例如,终端接收到车辆发送的蓝牙认证成功消息,终端向车辆发送标签id和加密id。

200.步骤204,车辆与rfid标签进行rfid认证。

201.示例性的,参照图17,用户继续向车辆走近,在进入车辆的1.5米范围内,rfid标签检测到rfid阅读器发送的请求消息,并与rfid阅读器进行rfid认证,其中,由于rfid标签与rfid阅读器的距离很近(1.5米),rfid阅读器和rfid标签之间在交互过程中,各信息的响应时长可满足rfid协议标准,因此,rfid阅读器与rfid标签可成功执行rfid认证,具体细节可参照图13,此处不赘述。

202.需要说明的是,rfid标签也可能在大于1.5米的距离,例如20米就接收到rfid阅读器发送的请求消息,示例性的,即使rfid标签与rfid阅读器能够互相接收到对端的消息,但是如果交互过程中的响应时长不符合rfid协议标准的规定,则rfid阅读器认为rfid认证失败,随着用户越来越走近车辆,rfid阅读器与rfid标签之间的响应时间会越来越短,直至符合rfid协议标准的规定,以完成rfid认证。

203.步骤205,车辆基于开锁指令,执行开锁操作。

204.示例性的,mcu确定rfid认证成功后,即双重认证已完成,mcu可基于在步骤202中接收到的开锁指令,触发bcm执行开锁操作,bcm基于mcu的指示,解锁车门。用户继续走近车辆,此时,车辆已解锁,用户可直接打开车门进入车内并启动车辆。

205.上述主要从各个网元之间交互的角度对本技术实施例提供的方案进行了介绍。可以理解的是,验证装置为了实现上述功能,其包含了执行各个功能相应的硬件结构和/或软件模块。本领域技术人员应该很容易意识到,结合本文中所公开的实施例描述的各示例的单元及算法步骤,本技术实施例能够以硬件或硬件和计算机软件的结合形式来实现。某个功能究竟以硬件还是计算机软件驱动硬件的方式来执行,取决于技术方案的特定应用和设计约束条件。专业技术人员可以对每个特定的应用来使用不同方法来实现所描述的功能,但是这种实现不应认为超出本技术的范围。

206.本技术实施例可以根据上述方法示例对验证装置进行功能模块的划分,例如,可以对应各个功能划分各个功能模块,也可以将两个或两个以上的功能集成在一个处理模块中。上述集成的模块既可以采用硬件的形式实现,也可以采用软件功能模块的形式实现。需

要说明的是,本技术实施例中对模块的划分是示意性的,仅仅为一种逻辑功能划分,实际实现时可以有另外的划分方式。

207.在采用对应各个功能划分各个功能模块的情况下,在采用对应各个功能划分各个功能模块的情况下,图18示出了上述实施例中所涉及的验证装置300的一种可能的结构示意图,如图18所示,验证装置可以包括蓝牙认证模块301、获取模块302和rfid认证模块303。蓝牙认证模块301,用于基于蓝牙认证信息,与终端进行蓝牙认证。获取模块302,用于在与终端的蓝牙认证成功后,获取无线射频识别rfid认证信息,rfid认证信息包括rfid标签的标签信息和授权信息,授权信息用于指示rfid标签与终端的关联关系。rfid认证模块303,用于基于rfid认证信息,执行rfid认证,并在rfid认证成功后,处于可控制状态。

208.在一种可能的实现方式中,rfid认证模块303,具体用于基于rfid认证信息,与rfid标签进行rfid认证。

209.在一种可能的实现方式中,rfid标签存储有标签信息和授权信息,rfid认证模块303,用于将验证信息和获取到的标签信息发送给rfid标签;接收rfid标签发送的加密后的验证信息,其中,加密后的验证信息为rfid标签基于rfid标签存储的授权信息对验证信息加密后所得;响应于接收到的加密后的验证信息,基于获取到的授权信息对加密后的验证信息进行解密,得到验证信息,并确定rfid认证成功。

210.在一种可能的实现方式中,rifd认证模块303,具体用于接收rfid标签发送的加密后的验证信息中的第一部分;向rfid标签发送第一指示信息,用于指示rfid标签发送加密后的验证信息的第二部分;在预设时长内,接收到rfid标签发送的加密后的验证信息的第二部分,确定接收加密后的验证信息成功。

211.在一种可能的实现方式中,rfid标签存储有标签信息和授权信息,rfid认证模块303,具体用于向rfid标签发送请求消息,用于指示rfid标签发送rfid标签的验证信息和rfid标签存储的标签信息;基于rfid标签发送的标签信息,用获取到的授权信息对验证信息进行加密,并将加密后的验证信息发送给rfid标签;响应于接收到的rfid标签发送的确认消息,确定rfid认证成功。

212.在一种可能的实现方式中,rfid认证模块303,具体用于接收rfid标签发送的标签信息中的第一部分;向rfid标签发送第一指示信息,用于指示rfid标签发送标签信息的第二部分;在预设时长内,接收到rfid标签发送的标签信息的第二部分,确定接收标签信息成功。

213.在一种可能的实现方式中,获取模块302,用于接收终端发送的rfid认证信息。

214.在一种可能的实现方式中,蓝牙认证模块301,用于发送蓝牙认证请求信息;接收终端发送的蓝牙认证响应消息后,与终端建立蓝牙通信连接,并在与终端之间的距离小于或等于第一阈值后,基于蓝牙认证信息,与终端进行蓝牙认证。

215.在一种可能的实现方式中,标签信息包括以下至少之一:rfid标签的标识信息、rfid标签的内容信息。

216.在一种可能的实现方式中,授权信息包括以下至少之一:终端的签名信息、加密后的标签信息。

217.另一个示例中,图19示出了上述实施例中所涉及的验证装置400的一种可能的结构示意图,如图19所示,验证装置400可以包括蓝牙认证模块401、收发模块402,其中,蓝牙

认证模块401,用于基于蓝牙认证信息,与被控设备进行蓝牙认证。收发模块402,用于在与被控设备的蓝牙认证成功后,向被控设备发送rfid认证信息,用于指示被控设备基于rfid认证信息执行rfid认证;其中,rfid认证信息包括rfid标签的标签信息和授权信息,授权信息用于指示rfid标签与终端的关联关系。

218.在一种可能的实现方式中,验证装置400还可以包括获取模块403,用于对rfid标签进行授权,获取rfid认证信息。

219.在一种可能的实现方式中,获取模块403,具体用于接收rfid标签发送的标签信息,向rfid标签发送授权信息。

220.在一种可能的实现方式中,标签信息包括以下至少之一:rfid标签的标识信息、rfid标签的内容信息。

221.在一种可能的实现方式中,授权信息包括以下至少之一:终端的签名信息、加密后的标签信息。

222.其中,上述方法实施例涉及的各步骤的所有相关内容均可以援引到对应功能模块的功能描述,在此不再赘述。

223.基于相同的技术构思,本技术实施例还提供一种计算机可读存储介质,该计算机可读存储介质存储有计算机程序,该计算机程序包含至少一段代码,该至少一段代码可由验证装置执行,以控制验证装置用以实现上述方法实施例。

224.基于相同的技术构思,本技术实施例还提供一种计算机程序,当该计算机程序被验证装置执行时,用以实现上述方法实施例。

225.所述程序可以全部或者部分存储在与处理器封装在一起的存储介质上,也可以部分或者全部存储在不与处理器封装在一起的存储器上。

226.基于相同的技术构思,本技术实施例还提供一种处理器,该处理器用以实现上述方法实施例。上述处理器可以为芯片。

227.基于相同的技术构思,本技术实施例还提供一种验证系统,该系统包括上述方法实施例中的被控设备和终端。

228.结合本技术实施例公开内容所描述的方法或者算法的步骤可以硬件的方式来实现,也可以是由处理器执行软件指令的方式来实现。软件指令可以由相应的软件模块组成,软件模块可以被存放于随机存取存储器(random access memory,ram)、闪存、只读存储器(read only memory,rom)、可擦除可编程只读存储器(erasable programmable rom,eprom)、电可擦可编程只读存储器(electrically eprom,eeprom)、寄存器、硬盘、移动硬盘、只读光盘(cd-rom)或者本领域熟知的任何其它形式的存储介质中。一种示例性的存储介质耦合至处理器,从而使处理器能够从该存储介质读取信息,且可向该存储介质写入信息。当然,存储介质也可以是处理器的组成部分。处理器和存储介质可以位于asic中。另外,该asic可以位于网络设备中。当然,处理器和存储介质也可以作为分立组件存在于网络设备中。

229.本领域技术人员应该可以意识到,在上述一个或多个示例中,本技术实施例所描述的功能可以用硬件、软件、固件或它们的任意组合来实现。当使用软件实现时,可以将这些功能存储在计算机可读介质中或者作为计算机可读介质上的一个或多个指令或代码进行传输。计算机可读介质包括计算机存储介质和通信介质,其中通信介质包括便于从一个

地方向另一个地方传送计算机程序的任何介质。存储介质可以是通用或专用计算机能够存取的任何可用介质。

230.上面结合附图对本技术的实施例进行了描述,但是本技术并不局限于上述的具体实施方式,上述的具体实施方式仅仅是示意性的,而不是限制性的,本领域的普通技术人员在本技术的启示下,在不脱离本技术宗旨和权利要求所保护的范围情况下,还可做出很多形式,均属于本技术的保护之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。