1.本技术涉及通信领域,特别是涉及一种数据处理方法、装置及系统。

背景技术:

2.微服务是一种架构风格,把一个项目拆分成独立的多个服务,并且多个服务是可以独立运行的。

3.若要访问微服务提供的服务功能,可以通过微服务提供的地址发送请求从而访问微服务提供的服务功,而前述地址一般包括协议、互联网协议(internet protocol,ip)地址或者域名、端口以及指定的具体资源地址。

4.目前访问微服务提供的服务功能的方式,存在一定的安全隐患。

5.因此,急需一种方案,能够解决上述问题。

技术实现要素:

6.为了解决或者至少部分解决上述技术问题,本技术实施例提供了一种数据处理方法、装置及系统。

7.第一方面,本技术实施例提供了一种数据处理方法,所述方法包括:

8.接收包括第一地址的访问请求,所述第一地址为对第二地址进行处理得到的,其中,所述第二地址用于访问目标微服务,所述第二地址包括多个部分,所述第一地址为对所述多个部分中的至少一个部分进行处理得到的地址,所述至少一个部分包括所述第二地址中的资源地址;

9.根据所述第一地址以及预先存储的第一地址和第二地址的对应关系,确定所述第二地址;

10.利用所述第二地址访问所述目标微服务。

11.可选的,所述第一地址为利用预设算法对所述至少一个部分进行计算得到的地址。

12.可选的,所述预设算法包括哈希算法和/或加盐算法。

13.第二方面,本技术实施例提供了一种数据处理装置,所述装置包括:

14.接收单元,用于接收包括第一地址的访问请求,所述第一地址为对第二地址进行处理得到的,其中,所述第二地址用于访问目标微服务,所述第二地址包括多个部分,所述第一地址为对所述多个部分中的至少一个部分进行处理得到的地址,所述至少一个部分包括所述第二地址中的资源地址;

15.确定单元,用于根据所述第一地址以及预先存储的第一地址和第二地址的对应关系,确定所述第二地址;

16.访问单元,用于利用所述第二地址访问所述目标微服务。

17.可选的,所述第一地址为利用预设算法对所述至少一个部分进行计算得到的地址。

18.可选的,所述预设算法包括哈希算法和/或加盐算法。

19.第三方面,本技术实施例提供了一种数据处理设备,所述数据处理设备包括:处理器、存储器、系统总线;所述处理器以及所述存储器通过所述系统总线相连;所述存储器用于存储一个或多个程序,所述一个或多个程序包括指令,所述指令当被所述处理器执行时使所述处理器执行以上第一方面任一项所述的方法。

20.第四方面,本技术实施例提供了一种数据处理系统,所述系统包括:第一端和第二端;

21.所述第一端用于获取第二地址,所述第二地址用于访问目标微服务,所述第二地址包括多个部分,并对所述多个部分中的至少一个部分进行处理,得到第一地址,所述至少一个部分包括资源地址,以及将包括所述第一地址的访问请求发送给所述第二端;

22.所述第二端用于接收所述访问请求,并根据所述第一地址以及预先存储的第一地址和第二地址的对应关系,确定所述第二地址,利用所述第二地址访问所述目标微服务。

23.可选的,所述对所述多个部分中的至少一个部分进行处理,得到第一地址,包括:

24.利用预设算法对所述至少一个部分进行计算,得到所述第一地址。

25.可选的,所述预设算法包括哈希算法和/或加盐算法。

26.与现有技术相比,本技术实施例具有以下优点:

27.本技术实施例提供了一种数据处理方法,在一个示例中,所述方法包括:接收包括第一地址的访问请求,所述第一地址为对目标微服务的第二地址进行处理得到的,其中,所述第二地址包括多个部分,所述第一地址为对所述多个部分中的至少一个部分进行处理得到的地址,所述至少一个部分包括所述第二地址中的资源地址。根据所述第一地址以及预先存储的第一地址和第二地址的对应关系,确定所述第二地址,并利用所述第二地址访问所述目标微服务。由此可见,利用本方案,可以对第二地址中包括所述资源地址的至少一个部分进行隐藏,从而避免第二地址泄露从而带来安全隐患。

附图说明

28.为了更清楚地说明本技术实施例或现有技术中的技术方案,下面将对实施例或现有技术描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本技术中记载的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

29.图1为本技术实施例提供的一种数据处理系统的架构示意图;

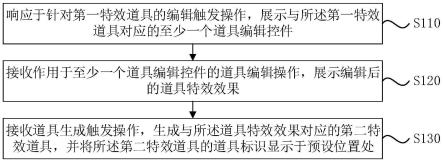

30.图2为本技术实施例提供的一种数据处理方法的信令交互图;

31.图3为本技术实施例提供的一种数据处理装置的结构示意图。

具体实施方式

32.为了使本技术领域的人员更好地理解本技术方案,下面将结合本技术实施例中的附图,对本技术实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅是本技术一部分实施例,而不是全部的实施例。基于本技术中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本技术保护的范围。

33.本技术的发明人经过研究发现,微服务的地址一般包括协议、ip地址或者域名、端

口以及指定的具体资源地址。而所述资源地址一般可以表达一定的含义,例如资源的名称等。因此,如果直接暴露整个微服务地址,那么攻击者就能组装不安全的报文,并利用该不安全的报文直接访问对应的微服务,从而带来安全隐患。

34.为了解决上述问题,本技术实施例提供了一种数据处理方法、装置及系统。

35.下面结合附图,详细说明本技术的各种非限制性实施方式。

36.参见图1,该图为本技术实施例提供的一种数据处理系统的架构示意图,如图1所示,所述数据处理系统包括第一端100和第二端200。第一端100可以通过第二端200访问目标微服务300。

37.在一个示例中,所述第一端100可以是前端,所述第二端200可以是位于第一端100和目标微服务300的通信路径中的中间装置。

38.接下来,结合图2对本技术实施例提供的数据处理方法进行介绍。图2为本技术实施例提供的一种数据处理方法的信令交互图。图2所示的数据处理方法,例如可以包括如下s101-s106。在本实施例中,所述方法例如可以包括以下步骤:

39.s101:第一端获取第二地址,所述第二地址用于访问目标微服务,所述第二地址包括多个部分。

40.在一个示例中,所述第一端例如可以获取用户输入的所述第二地址。在又一个示例中,所述第一端可以获取预先配置在所述第一端的所述第二地址,本技术实施例不做具体限定。

41.所述第二地址可以是能够用于直接访问所述目标微服务的地址,或者说,所述第二地址可以是能够访问所述目标微服务的真实地址。

42.在本技术实施例中,所述第二地址可以包括多个部分,所述多个部分可以包括资源地址。另外,所述多个部分还可以包括:协议、ip地址、域名、以及端口等中的其中一项或者多项。

43.s102:所述第一端对所述多个部分中的至少一个部分进行处理,得到第一地址,所述至少一个部分包括资源地址。

44.在一个示例中,考虑到所述资源地址能够表示一定的含义。因此,在一个示例中,为了避免所述资源地址被暴露,可以对所述资源地址进行处理。换言之,所述至少一个部分包括资源地址。

45.当然,还可以对除所述资源地址之外的其它信息进行处理,例如,对前述协议、ip地址、域名、以及端口等中的其中一项或者多项也进行处理。换言之,所述至少一个部分还可以包括前述协议、ip地址、域名、以及端口等中的其中一项或者多项。

46.本技术实施例不具体限定对所述至少一个部分进行处理的具体实现方式,只要能起到对所述至少一个部分进行“伪装”的效果即可。在一个示例中,可以利用预设算法对所述至少一个部分进行计算,从而得到所述第一地址。

47.本技术实施例不具体限定所述预设算法,所述预设算法可以是任意能够使得算法输入和算法输出不同的算法。

48.作为一个示例,所述预设算法可以是哈希算法,例如,可以对所述至少一个部分进行哈希计算,从而得到所述第一地址。

49.作为又一个示例,所述预设算法可以是加盐算法,例如,可以对所述至少一个部分

进行加盐处理,从而得到所述第一地址。

50.作为另一个示例,所述预设算法可以包括哈希算法和加盐算法。例如,可以首先对所述至少一个部分进行哈希计算,而后,对哈希计算之后的内容进行加盐处理,从而得到所述第一地址。又如,可以首先对所述至少一个部分进行加盐处理,而后,对加盐处理之后的内容进行哈希计算,从而得到所述第一地址。

51.关于所述第一地址和所述第二地址,现举例说明。

52.假设第二地址为:{协议、ip地址、域名、端口、具体资源地址},则可以首先对第二地址进行加盐,得到{协议1、ip地址2、域名3、端口4、具体资源地址5},并对{协议1、ip地址2、域名3、端口4、具体资源地址5}进行哈希计算,从而得到第一地址。

53.s103:所述第一端将包括所述第一地址的访问请求发送给第二端。

54.s104:第二端接收所述访问请求。

55.第一端得到第一地址之后,可以将包括所述第一地址的访问请求发送给所述第二端,相应的,所述第二端可以接收所述第一端发送的所述访问请求。

56.所述访问请求中除了包括所述第一地址之外,还可以包括其它信息,本技术实施例不做具体限定。

57.s105:所述第二端根据所述第一地址以及预先存储的第一地址和第二地址的对应关系,确定所述第二地址。

58.s106:所述第二端利用所述第二地址访问所述目标微服务。

59.第二端接收到所述访问请求之后,可以对所述访问请求进行解析,得到所述访问请求中所携带的第一地址。

60.另外,所述第二端中还可以预先存储第一地址和第二地址之间的对应关系。当第二端获得所述访问请求中所携带的第一地址之后,可以以所述第一地址为索引,查找获得所述对应关系,从而得到所述对应关系中包括的所述第二地址。

61.进一步地,第二端获得所述第二地址之后,可以利用所述第二地址访问所述目标微服务。

62.通过以上描述可知,利用本方案,可以对第二地址中包括所述资源地址的至少一个部分进行隐藏,从而避免第二地址泄露从而带来安全隐患。

63.本技术实施例还提供了一种应用于以上第二端的数据处理装置,参见图3,该图为本技术实施例提供的一种数据处理装置的结构示意图。所述装置300包括:接收单元301、确定单元302和访问单元303。

64.接收单元301,用于接收包括第一地址的访问请求,所述第一地址为对第二地址进行处理得到的,其中,所述第二地址用于访问目标微服务,所述第二地址包括多个部分,所述第一地址为对所述多个部分中的至少一个部分进行处理得到的地址,所述至少一个部分包括所述第二地址中的资源地址;

65.确定单元302,用于根据所述第一地址以及预先存储的第一地址和第二地址的对应关系,确定所述第二地址;

66.访问单元303,用于利用所述第二地址访问所述目标微服务。

67.可选的,所述第一地址为利用预设算法对所述至少一个部分进行计算得到的地址。

68.可选的,所述预设算法包括哈希算法和/或加盐算法。

69.由于所述装置300是与以上方法实施例提供的有第二端执行的步骤对应的装置,所述装置300的各个单元的具体实现,均与以上方法实施例为同一构思,因此,关于所述装置300的各个单元的具体实现,可以参考以上方法实施例的描述部分,此处不再赘述。

70.本技术实施例还一种数据处理设备,,所述数据处理设备包括:处理器、存储器、系统总线;所述处理器以及所述存储器通过所述系统总线相连;所述存储器用于存储一个或多个程序,所述一个或多个程序包括指令,所述指令当被所述处理器执行时使所述处理器执行以上方法实施例提供的由第二端执行的步骤。

71.需要说明的是,本发明提供的数据处理方法、装置及系统可用于金融领域或其它领域。例如,可以应用于金融领域的信息安全保护场景。其他领域为除金融领域之外的任意领域,例如,信息安全领域。上述仅为示例,并不对本发明提供的数据处理方法、装置及系统的应用领域进行限定。

72.本领域技术人员在考虑说明书及实践这里公开的发明后,将容易想到本技术的其它实施方案。本技术旨在涵盖本技术的任何变型、用途或者适应性变化,这些变型、用途或者适应性变化遵循本技术的一般性原理并包括本公开未公开的本技术领域中的公知常识或惯用技术手段。说明书和实施例仅被视为示例性的,本技术的真正范围和精神由下面的权利要求指出。

73.应当理解的是,本技术并不局限于上面已经描述并在附图中示出的精确结构,并且可以在不脱离其范围进行各种修改和改变。本技术的范围仅由所附的权利要求来限制。

74.以上所述仅为本技术的较佳实施例,并不用以限制本技术,凡在本技术的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本技术的保护范围之内。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。