1.本发明涉及计算机防护技术领域,具体为一种基于管理使用审计安全的计算机防护系统及方法。

背景技术:

2.计算机安全问题越来越收到社会各界的广泛关注和重视,且计算机在使用过程中面临着各种各样的风险,当使用者外接设备的情况下也具有一定的风险,而且这种风险往往是双向的,计算机本分复杂的病毒传输到设备中,设备受到污染后再接入其他计算机设备时,使得没有被污染的计算机感染上病毒;而且这种情况下,很难把控病毒的入侵,也很预测在复杂的计算机环境中如何使我们携带的外界设备最大安全化以及如何分析自身对于计算机的操作给携带设备带来风险的可预测性,并针对风险可能性作出预警。

技术实现要素:

3.本发明的目的在于提供一种基于管理使用审计安全的计算机防护系统及方法,以解决上述背景技术中提出的问题。

4.为了解决上述技术问题,本发明提供如下技术方案:一种基于管理使用审计安全的计算机防护方法,计算机防护方法包括以下过程:

5.预先建立用户审计日志数据库,用户审计日志数据库包括基础数据库、参考数据库和留证数据库;基础数据库用于预先存储用户的参考人脸图像、用户使用优盘的名称标识、以及用户的关联用户和存疑用户,参考数据库和留证数据库用于存储其相应的优盘名称标识所对应的审计日志数据;

6.当第一类别计算机检测到用户启动计算机并使用优盘时,从第一类别计算机中提取该用户的人脸图像为待比较图像,将待比较图像与用户提供的优盘名称标识所对应的参考人脸图像进行相似度比较;第一类别计算机为多运营商出口的计算机;

7.如果两者的相似度大于等于第一相似度阈值,将该次用户使用计算机所记录的审计日志数据存入基础数据库内,并将此次审计日志数据添加第一认证记号;确定为是用户提供的优盘名称标识在第一类别计算机场景是用户本人所使用,且对该次审计日志数据添加认证记号是为了分析用户在使用第一类别计算机的使用目的,为后续判断用户的使用优盘在第一类别计算机上是否具有传输病毒的风险。

8.如果两者的相似度小于第一相似度阈值,判断是否将该次审计日志数据存入留证数据库中;两者的相似度较小说明使用用户提供的优盘名称标识可能不是用户本人,可能是用户的朋友以及其他认识的人,那么在输入病毒风险的角度就可以从其他用户的使用优盘的操作目的是否与用户本人相同,如果相同风险相近,如果不同的,需要进一步分析风险。

9.当第二类别计算机检测到用户启动计算机并使用优盘时,基于用户的基础数据库及其参考数据库和留证数据库,对比用户在第一类别计算机上使用优盘的审计日志数据差

异并作出预警响应,第二类别计算机为单运营商出口的计算机。在自家电脑上网使用优盘时,就需要判断之前在网吧上网使用优盘的审计记录,根据审计记录判断优盘的风险性,且这个审计日志数据就是用户初次在网吧使用优盘的审计数据,那么初次如果是好的话,如果在第一类别计算机上被污染的话,那么审计日志的数据就会发生变化,分析审计日志上的数据就可以获取差异并根据差异进行预警。

10.进一步的,当第一类别计算机检测到用户启动计算机时还包括:

11.设该用户为中心用户,提取中心用户进入第一类别计算机放置场景的落座位置以及落座位置四周的其他落座位置,获取中心用户进入场景到落座位置的第一时间长度与中心用户四周的其他落座位置用户进入场景到位置的第二时间长度,比较第一时间长度与第二时间长度的差值,如果差值小于时间差值阈值,则输出中心用户四周存在落座的用户为待分析用户;分析坐在中心用户的其他用户是否为同行的人,因为在分析为同行的人时可以进一步分析存在使用相同优盘的情况。

12.获取用户打开计算后的审计日志数据,审计日志数据包括未插入优盘的内源审计日志和插入优盘后的外源审计日志,内源审计日志包括用户在打开计算机后未插入优盘的鼠标、键盘操作记录,外源审计日志包括计算机插入优盘后基于优盘的所有操作记录;

13.从内源审计日志中获取中心用户和待分析用户的操作轨迹,操作轨迹为用户点击或输入记录的起始地址到用户在插入优盘前的点击或输入记录的终止地址操作过程中所包含的所有地址,如果某个用户在某个地址的停留时长大于等于停留时长阈值,那么输出该地址为用户的目标地址;

14.分别获取中心用户在每个目标地址的前后地址,并将中心用户的目的地址与其前后地址作为目的轨迹,获取待分析用户与中心用户目的地址相似度大于第一阈值的地址为候选地址,并获取候选地址及其前后地址为候选轨迹;获取目的轨迹与候选轨迹相似度大于等于轨迹相似度阈值时的停留时长,将停留时长按照从大到小的顺序排序,输出排序第一的停留时长为ta;

15.那么关联指数q=ta/tk,其中tk为内源审计日志用户操作轨迹中停留的总时长;

16.当某个待分析用户的关联指数大于关联阈值时,令待分析用户与中心用户的相关指数p1加1,其中某个用户与中心用户的相关指数初始值为0;

17.当某个待分析用户的关联指数小于等于关联阈值时,令待分析用户与中心用户的无关指数p2加1,其中,某个用户与中心用户的无关指数初始值为0;

18.那么待分析用户与中心用户的关系指数为w=p1/(p1 p2);

19.如果某个用户与另一个用户的关系指数大于等于关系阈值时,那么这两个用户互为彼此的关联用户;如果某个用户与另一个用户的关系指数小于关系阈值时,那么这两个用户互为存疑用户。

20.进一步的,判断是否将该次审计日志数据存入留证数据库中,包括以下过程:

21.将待比较图像与用户提供的优盘名称标识对应的存疑用户的人脸图像和关联用户的人脸图像进行相似度比较;此处的存疑用户就是与中心用户使用优盘目的性不同的用户,因为中心用户是优盘的所有者,在进行操作使用时会注意计算机的入侵风险,那么在存疑用户使用优盘导致病毒入侵优盘的风险要高于中心用户,且第一类别计算机属于多运营商出口,如网吧这种地方,计算机内入侵的风险就比较高;

22.若待比较图像与存疑用户的人脸图像相似度大于等于第二相似度阈值,获取存疑用户的外源审计日志,并计算外源审计日志的操作轨迹动态指数g=(g1-g0)/m,其中g1表示外源审计日志操作轨迹中停留时长的最大值,g2表示外源审计日志操作轨迹中停留时长的最小值,m表示外源审计日志操作轨迹中包含地址的个数;若外源审计日志的操作轨迹动态指数大于等于轨迹动态指数阈值,将存疑用户的外源审计日志存入存证数据库,并添加第一可疑标识,否则存入基础数据库,并添加第二认证记号;分析操作轨迹动态指数是为了侧面反应出用户在插入优盘后计算机的操作运行状态的变化,因为在一些情况当计算机携带病毒后后产生卡顿的现象;如果计算机产生卡顿那么基于优盘的操作也会进行审计日志的记录,可以对一些可疑的行为进行记录,并使优盘携带审计日志的数据,那么在下一次使用时就可以与已经产生记录的数据进行分析判断。

23.若待比较图像与关联用户的人脸图像相似度大于等于第二相似度阈值,将关联用户的外源审计日志存入基础数据库,并添加第二认证记号;

24.否则,将该次外源审计日志存入存证数据库内,并添加第二可疑标识,且将第二可疑标识对应的待比较图像标记为可疑人像;且当第二可疑标识数量大于可疑标识数量阈值时,进行预警。

25.进一步的,当第二类别计算机检测到用户启动计算机并使用优盘时,基于用户的基础数据库及其参考数据库和留证数据库,对比用户在第一类别计算机上使用优盘的审计日志数据差异并作出预警响应,包括以下过程:

26.当用户启动第二类别计算机并使用优盘时,基于用户的基础数据库获取用户此时的内源审计日志并判断优盘名称标识对应的审计日志数据;

27.若优盘名称标识对应的审计日志数据中包含第一认证记号或第二认证记号时,计算用户启动第二类别计算机时对应的内源审计日志的操作轨迹动态指数,以及优盘名称标识对应的审计日志数据中认证记号对应的平均操作轨迹动态指数,若操作轨迹动态指数大于等于平均操作轨迹动态指数,则对第二类别计算机进行预警响应,否则计算机继续监测;

28.若优盘名称标识对应的审计日志数据中包含可疑标识,将可疑标识对应的操作轨迹动态指数与用户启动第二类别计算机时对应的内源审计日志的操作轨迹动态指数进行比较,若可疑标识对应的操作轨迹动态指数大于第二类别计算机时对应的内源审计日志的操作轨迹动态指数,则计算机继续监测;若可疑标识对应的操作轨迹动态指数小于等于第二类别计算机时对应的内源审计日志的操作轨迹动态指数,则对第二类别计算机进行预警响应。

29.一种基于管理使用审计安全的计算机防护系统,计算机防护系统包括用户审计日志数据库、第一类别计算机检测模块、待比较图像提取模块、参考人脸图像比较模块、留证数据库存储判断模块和第二类别计算机分析模块;

30.用户审计日志数据库包括基础数据库、参考数据库和留证数据库;基础数据库用于预先存储用户的参考人脸图像、用户使用优盘的名称标识、以及用户的关联用户和存疑用户,参考数据库和留证数据库用于存储其相应的优盘名称标识所对应的审计日志数据;

31.第一类别计算机检测模块用于检测到用户启动计算机并使用优盘时,待比较图像提取模块提取该用户的人脸图像为待比较图像;第一类别计算机为多运营商出口的计算机;

32.参考人脸图像比较模块将待比较图像与用户提供的优盘名称标识所对应的参考人脸图像进行相似度比较;如果两者的相似度大于等于第一相似度阈值,将该次用户使用计算机所记录的审计日志数据存入基础数据库内,并将此次审计日志数据添加第一认证记号;如果两者的相似度小于第一相似度阈值,令留证数据库存储判断模块进行判断;

33.第二类别计算机分析模块检测到用户启动计算机并使用优盘时,基于用户的基础数据库及其参考数据库和留证数据库,对比用户在第一类别计算机上使用优盘的审计日志数据差异并作出预警响应,第二类别计算机为单运营商出口的计算机。

34.进一步的,第一类别计算机检测模块包括用户确定模块、审计日志数据提取模块、目标地址分析模块、关联指数计算模块和关系指数计算模块;

35.用户确定模块用于确定中心用户以及与中心用户相关的待分析用户;

36.审计日志数据提取模块用于提取用户打开计算机到插入优盘后两个不同阶段的审计日志数据;

37.目标地址分析模块用于分析审计日志数据中具有目的性的地址为目标地址;

38.关联指数计算模块用于根据中心用户的目标地址与待分析用户目标地址的相似度判断用户之间使用计算机的关联程度;

39.关系指数计算模块用于确定用户与待分析用户的关系,并将用户关系分析关联用户和存疑用户。

40.进一步的,留证数据库存储判断模块包括关联用户图像相似度比较模块和存疑用户图像相似度比较模块;

41.关联用户图像相似度比较模块用于分析优盘名称标识对应的关联用户图像与待比较图像进行相似度分析,若待比较图像与关联用户的人脸图像相似度大于等于第二相似度阈值,将关联用户的外源审计日志存入基础数据库,并添加第二认证记号。

42.存疑用户图像相似度比较模块用于分析优盘名称标识对应的存疑用户图像与待比较图像进行相似度分析,并计算外源审计日志的操作轨迹动态指数,判断是否存入存疑数据库,且对存入的数据添加可疑标识,对存入基础数据库的数据添加第二认证记号。

43.进一步的,第二类别计算机分析模块包括数据对比模块和预警响应模块;

44.数据对比模块用于在启动第二类别计算机并使用优盘时,参考用户的基础数据库获取用户此时的内源审计日志并判断优盘名称标识对应的审计日志数据;数据对比模块比较审计日志数据中包含第一认证记号或第二认证记号情况的操作轨迹动态指数,以及包含可疑标识情况的操作轨迹动态指数;

45.预警响应模块用于在审计日志数据中包含第一认证记号或第二认证记号情况时,分析操作轨迹动态指数并做出预警响应;以及在审计日志数据中包含可疑标识情况时分析操作轨迹动态指数并做出预警响应。

46.与现有技术相比,本发明所达到的有益效果是:本发明从用户使用的优盘入手,分析优盘在不同场景下使用的安全性,以及根据用户自身对计算机的操作轨迹进行分析,判断用户即使在将优盘设备借出情况下也可预测优盘的安全性,评估优盘在多运营商出口的计算机使用时的风险,判断多运营商出口的计算机对优盘的使用是否造成污染的风险,以及在用户在单运营商出口的计算机上使用时判断优盘是否对该计算机造成风险,形成双向预测并及时预警,提高了用户优盘的安全性也保证了用户自身计算机的安全性。

附图说明

47.附图用来提供对本发明的进一步理解,并且构成说明书的一部分,与本发明的实施例一起用于解释本发明,并不构成对本发明的限制。在附图中:

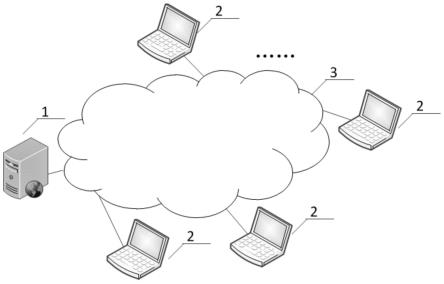

48.图1是本发明一种基于管理使用审计安全的计算机防护系统的结构示意图;

49.图2是本发明一种基于管理使用审计安全的计算机防护方法的审计日志示意图。

具体实施方式

50.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

51.请参阅图1-图2,本发明提供技术方案:一种基于管理使用审计安全的计算机防护方法,计算机防护方法包括以下过程:

52.预先建立用户审计日志数据库,用户审计日志数据库包括基础数据库、参考数据库和留证数据库;基础数据库用于预先存储用户的参考人脸图像、用户使用优盘的名称标识、以及用户的关联用户和存疑用户,参考数据库和留证数据库用于存储其相应的优盘名称标识所对应的审计日志数据;

53.当第一类别计算机检测到用户启动计算机并使用优盘时,从第一类别计算机中提取该用户的人脸图像为待比较图像,将待比较图像与用户提供的优盘名称标识所对应的参考人脸图像进行相似度比较;第一类别计算机为多运营商出口的计算机;

54.如果两者的相似度大于等于第一相似度阈值,将该次用户使用计算机所记录的审计日志数据存入基础数据库内,并将此次审计日志数据添加第一认证记号;确定为是用户提供的优盘名称标识在第一类别计算机场景是用户本人所使用,且对该次审计日志数据添加认证记号是为了分析用户在使用第一类别计算机的使用目的,为后续判断用户的使用优盘在第一类别计算机上是否具有传输病毒的风险。

55.如果两者的相似度小于第一相似度阈值,判断是否将该次审计日志数据存入留证数据库中;两者的相似度较小说明使用用户提供的优盘名称标识可能不是用户本人,可能是用户的朋友以及其他认识的人,那么在输入病毒风险的角度就可以从其他用户的使用优盘的操作目的是否与用户本人相同,如果相同风险相近,如果不同的,需要进一步分析风险。

56.当第二类别计算机检测到用户启动计算机并使用优盘时,基于用户的基础数据库及其参考数据库和留证数据库,对比用户在第一类别计算机上使用优盘的审计日志数据差异并作出预警响应,第二类别计算机为单运营商出口的计算机。在自家电脑上网使用优盘时,就需要判断之前在网吧上网使用优盘的审计记录,根据审计记录判断优盘的风险性,且这个审计日志数据就是用户初次在网吧使用优盘的审计数据,那么初次如果是好的话,如果在第一类别计算机上被污染的话,那么审计日志的数据就会发生变化,分析审计日志上的数据就可以获取差异并根据差异进行预警。

57.当第一类别计算机检测到用户启动计算机时还包括:

58.设该用户为中心用户,提取中心用户进入第一类别计算机放置场景的落座位置以

及落座位置四周的其他落座位置,获取中心用户进入场景到落座位置的第一时间长度与中心用户四周的其他落座位置用户进入场景到位置的第二时间长度,比较第一时间长度与第二时间长度的差值,如果差值小于时间差值阈值,则输出中心用户四周存在落座的用户为待分析用户;分析坐在中心用户的其他用户是否为同行的人,因为在分析为同行的人时可以进一步分析存在使用相同优盘的情况。

59.获取用户打开计算后的审计日志数据,审计日志数据包括未插入优盘的内源审计日志和插入优盘后的外源审计日志,内源审计日志包括用户在打开计算机后未插入优盘的鼠标、键盘操作记录,外源审计日志包括计算机插入优盘后基于优盘的所有操作记录;

60.从内源审计日志中获取中心用户和待分析用户的操作轨迹,操作轨迹为用户点击或输入记录的起始地址到用户在插入优盘前的点击或输入记录的终止地址操作过程中所包含的所有地址,如果某个用户在某个地址的停留时长大于等于停留时长阈值,那么输出该地址为用户的目标地址;

61.如:打开电脑点击微信、登录微信,打开对话框,点击对话框中的链接,浏览链接中的内容,点击搜索引擎,输入搜索内容...插入优盘,设定其中浏览链接中的内容地址和输入搜索内容的地址对应的停留时长大于停留时长阈值,那么起始地址为点击微信的启动地址,终止地址为输入搜索内容的地址,观测地址为浏览链接中的内容地址和输入搜索内容的地址;

62.分别获取中心用户在每个目标地址的前后地址,并将中心用户的目的地址与其前后地址作为目的轨迹,获取待分析用户与中心用户目的地址相似度大于第一阈值的地址为候选地址,并获取候选地址及其前后地址为候选轨迹;获取目的轨迹与候选轨迹相似度大于等于轨迹相似度阈值时的停留时长,将停留时长按照从大到小的顺序排序,输出排序第一的停留时长为ta;

63.那么关联指数q=ta/tk,其中tk为内源审计日志用户操作轨迹中停留的总时长;

64.当某个待分析用户的关联指数大于关联阈值时,令待分析用户与中心用户的相关指数p1加1,其中某个用户与中心用户的相关指数初始值为0;

65.当某个待分析用户的关联指数小于等于关联阈值时,令待分析用户与中心用户的无关指数p2加1,其中,某个用户与中心用户的无关指数初始值为0;

66.那么待分析用户与中心用户的关系指数为w=p1/(p1 p2);

67.如果某个用户与另一个用户的关系指数大于等于关系阈值时,那么这两个用户互为彼此的关联用户;如果某个用户与另一个用户的关系指数小于关系阈值时,那么这两个用户互为存疑用户。

68.判断是否将该次审计日志数据存入留证数据库中,包括以下过程:

69.将待比较图像与用户提供的优盘名称标识对应的存疑用户的人脸图像和关联用户的人脸图像进行相似度比较;此处的存疑用户就是与中心用户使用优盘目的性不同的用户,因为中心用户是优盘的所有者,在进行操作使用时会注意计算机的入侵风险,那么在存疑用户使用优盘导致病毒入侵优盘的风险要高于中心用户,且第一类别计算机属于多运营商出口,如网吧这种地方,计算机内入侵的风险就比较高;

70.若待比较图像与存疑用户的人脸图像相似度大于等于第二相似度阈值,获取存疑用户的外源审计日志,并计算外源审计日志的操作轨迹动态指数g=(g1-g0)/m,其中g1表

示外源审计日志操作轨迹中停留时长的最大值,g2表示外源审计日志操作轨迹中停留时长的最小值,m表示外源审计日志操作轨迹中包含地址的个数;若外源审计日志的操作轨迹动态指数大于等于轨迹动态指数阈值,将存疑用户的外源审计日志存入存证数据库,并添加第一可疑标识,否则存入基础数据库,并添加第二认证记号;分析操作轨迹动态指数是为了侧面反应出用户在插入优盘后计算机的操作运行状态的变化,因为在一些情况当计算机携带病毒后后产生卡顿的现象;如果计算机产生卡顿那么基于优盘的操作也会进行审计日志的记录,可以对一些可疑的行为进行记录,并使优盘携带审计日志的数据,那么在下一次使用时就可以与已经产生记录的数据进行分析判断。

71.若待比较图像与关联用户的人脸图像相似度大于等于第二相似度阈值,将关联用户的外源审计日志存入基础数据库,并添加第二认证记号;

72.否则,将该次外源审计日志存入存证数据库内,并添加第二可疑标识,且将第二可疑标识对应的待比较图像标记为可疑人像;且当第二可疑标识数量大于可疑标识数量阈值时,进行预警。

73.当第二类别计算机检测到用户启动计算机并使用优盘时,基于用户的基础数据库及其参考数据库和留证数据库,对比用户在第一类别计算机上使用优盘的审计日志数据差异并作出预警响应,包括以下过程:

74.当用户启动第二类别计算机并使用优盘时,基于用户的基础数据库获取用户此时的内源审计日志并判断优盘名称标识对应的审计日志数据;

75.若优盘名称标识对应的审计日志数据中包含第一认证记号或第二认证记号时,计算用户启动第二类别计算机时对应的内源审计日志的操作轨迹动态指数,以及优盘名称标识对应的审计日志数据中认证记号对应的平均操作轨迹动态指数,若操作轨迹动态指数大于等于平均操作轨迹动态指数,则对第二类别计算机进行预警响应,否则计算机继续监测;

76.若优盘名称标识对应的审计日志数据中包含可疑标识,将可疑标识对应的操作轨迹动态指数与用户启动第二类别计算机时对应的内源审计日志的操作轨迹动态指数进行比较,若可疑标识对应的操作轨迹动态指数大于第二类别计算机时对应的内源审计日志的操作轨迹动态指数,则计算机继续监测;若可疑标识对应的操作轨迹动态指数小于等于第二类别计算机时对应的内源审计日志的操作轨迹动态指数,则对第二类别计算机进行预警响应。

77.一种基于管理使用审计安全的计算机防护系统,计算机防护系统包括用户审计日志数据库、第一类别计算机检测模块、待比较图像提取模块、参考人脸图像比较模块、留证数据库存储判断模块和第二类别计算机分析模块;

78.用户审计日志数据库包括基础数据库、参考数据库和留证数据库;基础数据库用于预先存储用户的参考人脸图像、用户使用优盘的名称标识、以及用户的关联用户和存疑用户,参考数据库和留证数据库用于存储其相应的优盘名称标识所对应的审计日志数据;

79.第一类别计算机检测模块用于检测到用户启动计算机并使用优盘时,待比较图像提取模块提取该用户的人脸图像为待比较图像;第一类别计算机为多运营商出口的计算机;

80.参考人脸图像比较模块将待比较图像与用户提供的优盘名称标识所对应的参考人脸图像进行相似度比较;如果两者的相似度大于等于第一相似度阈值,将该次用户使用

计算机所记录的审计日志数据存入基础数据库内,并将此次审计日志数据添加第一认证记号;如果两者的相似度小于第一相似度阈值,令留证数据库存储判断模块进行判断;

81.第二类别计算机分析模块检测到用户启动计算机并使用优盘时,基于用户的基础数据库及其参考数据库和留证数据库,对比用户在第一类别计算机上使用优盘的审计日志数据差异并作出预警响应,第二类别计算机为单运营商出口的计算机。

82.第一类别计算机检测模块包括用户确定模块、审计日志数据提取模块、目标地址分析模块、关联指数计算模块和关系指数计算模块;

83.用户确定模块用于确定中心用户以及与中心用户相关的待分析用户;

84.审计日志数据提取模块用于提取用户打开计算机到插入优盘后两个不同阶段的审计日志数据;

85.目标地址分析模块用于分析审计日志数据中具有目的性的地址为目标地址;

86.关联指数计算模块用于根据中心用户的目标地址与待分析用户目标地址的相似度判断用户之间使用计算机的关联程度;

87.关系指数计算模块用于确定用户与待分析用户的关系,并将用户关系分析关联用户和存疑用户。

88.留证数据库存储判断模块包括关联用户图像相似度比较模块和存疑用户图像相似度比较模块;

89.关联用户图像相似度比较模块用于分析优盘名称标识对应的关联用户图像与待比较图像进行相似度分析,若待比较图像与关联用户的人脸图像相似度大于等于第二相似度阈值,将关联用户的外源审计日志存入基础数据库,并添加第二认证记号。

90.存疑用户图像相似度比较模块用于分析优盘名称标识对应的存疑用户图像与待比较图像进行相似度分析,并计算外源审计日志的操作轨迹动态指数,判断是否存入存疑数据库,且对存入的数据添加可疑标识,对存入基础数据库的数据添加第二认证记号。

91.第二类别计算机分析模块包括数据对比模块和预警响应模块;

92.数据对比模块用于在启动第二类别计算机并使用优盘时,参考用户的基础数据库获取用户此时的内源审计日志并判断优盘名称标识对应的审计日志数据;数据对比模块比较审计日志数据中包含第一认证记号或第二认证记号情况的操作轨迹动态指数,以及包含可疑标识情况的操作轨迹动态指数;

93.预警响应模块用于在审计日志数据中包含第一认证记号或第二认证记号情况时,分析操作轨迹动态指数并做出预警响应;以及在审计日志数据中包含可疑标识情况时分析操作轨迹动态指数并做出预警响应。

94.需要说明的是,在本文中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者设备所固有的要素。

95.最后应说明的是:以上所述仅为本发明的优选实施例而已,并不用于限制本发明,尽管参照前述实施例对本发明进行了详细的说明,对于本领域的技术人员来说,其依然可

以对前述各实施例所记载的技术方案进行修改,或者对其中部分技术特征进行等同替换。凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。