1.本发明涉及云安全资源分配技术领域,具体地,涉及一种分配云安全资源的系统。

背景技术:

2.云计算通过网络“云”将巨大的数据计算处理程序分解成无数个小程序,然后,通过多部服务器组成的系统进行处理和分析这些小程序得到结果并返回给用户。安全是云计算重要环节,也是云计算发展的最大担忧。不少用户由于安全性原因,而对使用云计算犹豫不决。现有的技术中,云安全资源分配方式大致有三种:一是紧耦合,平台自带安全组件、安全镜像方案,由于安全产品提供方需要根据不同云平台架构进行产品适配,需要平台方协调安装,安全厂商融合难度大,开发工作量大,存在安全资源难以与云平台深度耦合的问题,导致平台自带安全组件功能少,仅能解决部分问题;二是部分解耦合,硬件一虚多方案,为了实现引流,需要复杂的路由、网络配置。无法简化配置、快速交付,存在支持功能较少,大多数仅支持ips、fw、lb功能问题,仅有平台视角,缺少用户视角;三是完全解耦合,dns引流、虚拟机引流方案,虽然解耦,但是支持功能较少,大多为服务交付,平台方不掌握安全运营能力。云服务平台对安全服务进行打包提供,用户对云平台安全不可配置,对安全状况、数据流量路径不可视,不能满足用户对云安全的个性化配置需要,也使用户难以真正知悉数据资源的相关情况及安全状况。如何减少用户运用云计算技术的顾虑、满足不同用户对业务安全的个性化需求,是当前需要解决的一个重要问题。

技术实现要素:

3.本发明的目的在于提供一种分配云安全资源的系统,以解决上述背景技术中提出的问题。

4.为实现上述目的,本发明提供如下技术方案:

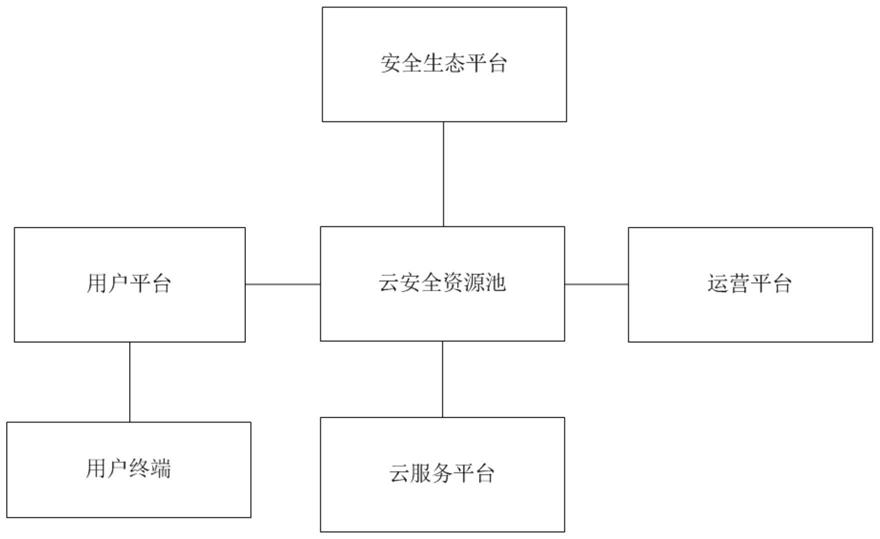

5.一种分配云安全资源的系统,所述系统与提供用户业务应用计算存储资源的云服务平台连接,包括若干安全服务组件的云安全资源池,面向用户的用户平台,面向运营方的运营平台,面向安全服务商的安全生态平台;

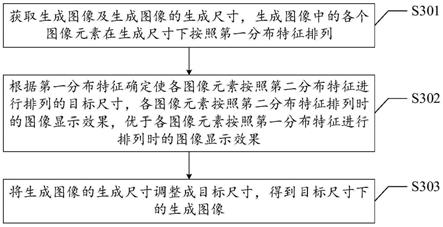

6.包括以下步骤:

7.s1.安全服务商通过所述安全生态平台,向所述云安全资源池提供安全服务组件,建立云安全资源池安全服务清单。这里,系统通过所述安全生态层对安全服务组件的名称、标签、应用场景、交付功能等进行结构化定义,以便于用户根据自身云架构及安全需求实际,进行个性化配置。

8.s2.用户通过所述用户平台,完成的请求安全服务的初始注册,完成用户名、联系方式、业务类型等信息填报,并按自身需求进行安全服务组件包的选择配置。

9.s3.根据用户选择的安全服务组件包,由运营方通过运营平台或由运营平台根据设置进行安全服务授权配置。

10.s4.所述云安全资源池释放用户需要的安全服务组件包,对ip、路由等进行自动化

网络基础信息配置。

11.s5.根据用户发出的监控指令,所述用户平台向所述云安全资源池传送,云安全资源池通过用户平台向用户提供可视化的安全信息、操作响应反馈。

12.为解决当前云上流量不可视,导致用户对自己虚拟网络架构内部应用流量交互不清晰的问题,优选的,所述用户平台包括流量监测模块,所述流量监测模块通过网络向用户终端展现业务应用的网络流量信息,包括业务应用名称、类型、流量等信息,实现用户对云上业务流量组成情况的随时监测。进一步的,所述用户平台还包括安全可视化模块,所述安全可视化模块包括流量、威胁、策略、安全网络、资产5个可视化子模块,对用户的安全服务组件包各组件的日志进行收集,统一汇总,对用户汇总展现当前业务系统面临的风险。这里,为提高直观性,本模块可以图形、数据表等形式向用户终端可视化展示安全情况。用户的安全服务组件包的ips组件、web防火墙组件、失陷主机组件的日志,通过安全可视模块进行收集、统一汇总,便于用户调取。进一步的,所述用户平台还包括用户管理模块,所述用户管理模块提供安全服务组件包管理界面,每个用户可以对自己的个性化waf、访问控制、ips等安全策略进行配置,支持用户定义不同等级的管理员。

13.优选的,所述云安全资源池的安全服务组件包括安全运营、云端检测、网络防御、网络接入等模块。这里,安全服务组件可为ipsec vpn、ssl vpn、l4-l7应用控制、防病毒功能、入侵防御、网页防篡改、web防护、数据防泄密、堡垒机、数据库审计、云端检测等,从而提供安全运营报告、安全策略检测、加固咨询、威胁分析、渗透测试、远程应急响应、通报问题处理运营服务,提供业务可用性检测、资产暴露面、云端漏洞监测安全服务,提供黑链检测、webshell上传点、网页木马检测、恶意软件发现安全服务,提供web防护、网页防篡改、敏感信息防泄密安全组件、堡垒机、数据库审计服务,提供应用控制、防病毒网关、ips功能服务,提供ipsec vpn、ssl vpn、安卓/ios/windows安全接入sdk等多种安全接入服务。

14.优选的,所述运营平台还包括安全服务编排、安全状态监控、业务风险统一分析、流量可视、安全日志统一运维等模块。

15.与现有技术相比,本发明的有益效果是:本发明所述的分配云安全资源的系统,为用户提供可选择的云安全资源适配服务和可视化通道,使用户能按需有效配置使用云安全资源,实现云安全资源运营方对安全生态的运营打造,将云服务技术提供者、平台运营者、数据提供者、安全资源开发者有效连接起来,实现数据资产在上云过程以及在云上的安全可视,满足各方安全需求,打造持续对抗新安全威胁的云安全资源生态运营能力,具有安全即服务、全威胁可视、完全解耦合、安全责任明、平台可运营、生态可持续等特点。

附图说明

16.图1为本发明实施例的结构示意图。

具体实施方式

17.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

18.参照图1所示,一种分配云安全资源的系统,所述系统与提供用户业务应用计算存储资源的云服务平台连接,包括若干安全服务组件的云安全资源池,面向用户的用户平台,面向运营方的运营平台,面向安全服务商的安全生态平台;

19.包括以下步骤:

20.s1.安全服务商通过所述安全生态平台,向所述云安全资源池提供安全服务组件,建立云安全资源池安全服务清单。这里,系统通过所述安全生态层对安全服务组件的名称、标签、应用场景、交付功能等进行结构化定义,以便于用户根据自身云架构及安全需求实际,进行个性化配置。

21.s2.用户通过所述用户平台,完成的请求安全服务的初始注册,完成用户名、联系方式、业务类型等信息填报,并按自身需求进行安全服务组件包的选择配置。

22.s3.根据用户选择的安全服务组件包,由运营方通过运营平台或由运营平台根据设置进行安全服务授权配置。

23.s4.所述云安全资源池释放用户需要的安全服务组件包,对ip、路由等进行自动化网络基础信息配置。

24.s5.根据用户发出的监控指令,所述用户平台向所述云安全资源池传送,云安全资源池通过用户平台向用户提供可视化的安全信息、操作响应反馈。

25.为解决当前云上流量不可视,导致用户对自己虚拟网络架构内部应用流量交互不清晰的问题,所述用户平台包括流量监测模块,所述流量监测模块通过网络向用户终端展现业务应用的网络流量信息,包括业务应用名称、类型、流量等信息,实现用户对云上业务流量组成情况的随时监测。进一步的,所述用户平台还包括安全可视化模块,所述安全可视化模块包括流量、威胁、策略、安全网络、资产5个可视化子模块,对用户的安全服务组件包各组件的日志进行收集,统一汇总,对用户汇总展现当前业务系统面临的风险。这里,为提高直观性,本模块可以图形、数据表等形式向用户终端可视化展示安全情况。用户的安全服务组件包的ips组件、web防火墙组件、失陷主机组件的日志,通过安全可视模块进行收集、统一汇总,便于用户调取。进一步的,所述用户平台还包括用户管理模块,所述用户管理模块提供安全服务组件包管理界面,每个用户可以对自己的个性化waf、访问控制、ips等安全策略进行配置,支持用户定义不同等级的管理员。

26.所述云安全资源池的安全服务组件包括安全运营、云端检测、网络防御、网络接入等模块。这里,安全服务组件可为ipsec vpn、ssl vpn、l4-l7应用控制、防病毒功能、入侵防御、网页防篡改、web防护、数据防泄密、堡垒机、数据库审计、云端检测等,从而提供安全运营报告、安全策略检测、加固咨询、威胁分析、渗透测试、远程应急响应、通报问题处理运营服务,提供业务可用性检测、资产暴露面、云端漏洞监测安全服务,提供黑链检测、webshell上传点、网页木马检测、恶意软件发现安全服务,提供web防护、网页防篡改、敏感信息防泄密安全组件、堡垒机、数据库审计服务,提供应用控制、防病毒网关、ips功能服务,提供ipsec vpn、ssl vpn、安卓/ios/windows安全接入sdk等多种安全接入服务。云安全资源池提供引导,帮助用户根据自身业务选择合适的安全服务组件包。例如,用户1的业务主要是面向系统内部员工开放的,为了保证内部系统数据传输安全,需要使用ipsec vpn互联,需要对内部系统开启ips waf网页防篡改等功能,则由系统建议用户选择“安全接入”“网络防御”相应功能组件。用户2的业务是面向公众的,系统架构为b/s架构,公众通过域名访问,为

了避免系统被恶意扫描、入侵、篡改,系统出现问题,可以及时发现,则由用户2可使用“基础防御”“高级防御”“云端检测”相应功能组件。另外,为了保证系统的可用性,提升服务器、业务系统的使用效率,系统也可建议用户选择增值服务中的“负载均衡”功能组件。

27.所述运营平台还包括安全服务编排、安全状态监控、业务风险统一分析、流量可视、安全日志统一运维等模块。

28.尽管已经示出和描述了本发明的实施例,对于本领域的普通技术人员而言,可以理解在不脱离本发明的原理和精神的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由所附权利要求及其等同物限定。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。