1.本发明涉及网络安全技术领域,具体地,涉及一种基于蜜罐技术的网络安防系统。

背景技术:

2.互联网在给人们带来高效和便利的同时,网络安全问题也日趋严重。相关单位通过门户网站将各种信息系统、数据资源和互联网资源集成到一个信息管理平台上,并建立对外部客户和内部人员的信息通道,从而能够释放存储在内部和外部的各种信息。而对于攻击者来说,这些门户网站则成为他们进入内网的入口。传统的网络防御技术大都是通过入侵检测、防火墙等技术来保护网络及系统安全,但这些技术都是静态化的。进化的攻击者通过长期对目标的进行反复的漏洞分析和渗透,直到达到攻击目标。对此,安全人员通过网络欺骗等主动防御技术,基于蜜罐技术在己方网络信息系统中布设骗局,干扰攻击者对己方网络信息系统的感知与判断,从而达到发现、延迟或阻断攻击者活动的目的。但现有的以蜜罐、蜜网为主的网络欺骗防御系统都存在诱骗性不足、静态性、部署复杂以及维护困难等缺陷。进化的攻击者经过精心的探测分析仍然可以绕过防御机制,而蜜罐一旦失效,不仅不能保护网络系统,甚至会被攻击者当做跳板去攻击其他资源。

技术实现要素:

3.本发明的目的在于提供一种基于蜜罐技术的网络安防系统,以解决上述背景技术中提出的问题。

4.为实现上述目的,本发明提供如下技术方案:

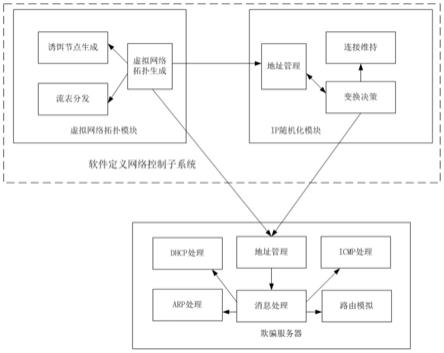

5.一种基于蜜罐技术的网络安防系统,包括软件定义网络控制子系统和欺骗服务器;所述软件定义网络控制子系统包括虚拟网络拓扑模块和ip随机化模块;所述虚拟网络拓扑模块主要负责生成虚拟网络拓扑以及根据虚拟网络拓扑的规范分发流表,包括虚拟网络拓扑生成模块、诱饵节点生成模块和流表分发模块三个子模块;所述ip随机化模块负责协调网络中主机和诱饵节点的地址变换,包括地址管理模块之一、变换决策模块和连接维持模块三个子模块;所述欺骗服务器负责根据虚拟网络视图的规范制作响应来欺骗恶意扫描程序,包括地址管理模块之二,消息处理模块,dhcp处理模块,arp处理模块,icmp处理模块,路由模拟模块。

6.优选的,所述虚拟网络拓扑生成模块负责提供虚拟网络拓扑规范,即描述主机、诱饵节点的真实和虚拟的地址信息,以及它们之间的连接性。包括:目标主机的真实ip地址、虚拟ip地址、真实mac地址和交换机端口;内网主机的真实ip地址、虚拟ip地址、真实mac地址和交换机端口;诱饵节点的真实ip地址、虚拟ip地址、真实mac地址、虚拟mac地址和交换机端口;目标主机到内网主机和诱饵节点的虚拟路径信息。优选的,所述诱饵节点生成模块负责根据虚拟网络拓扑规范生成大量的诱饵节点。由于在实际部署中受限于硬件资源,为减少部署的蜜罐主机的数据,同时使网络拓扑规模足够大,进一步的,这里采用一对多映射的方式生成诱饵节点,即在虚拟网络拓扑配置文件中为一个蜜罐主机分配多个虚拟ip,在

响应扫描探测时,由软件定义网络控制子系统将虚拟ip反向映射到其母体蜜罐,由母体蜜罐响应具体的探测行为。优选的,所述流表分发模块监听来自交换机的packin报文,根据虚拟网络拓扑的规范动态生成特定的流表,并将其推送到sdn交换机以控制网络传输。为了引导和控制网络传输,采取反应式流表生成方法,而不是主动式方法,即在到达sdn交换机中的数据包与存储在交换机中的任何流表都不匹配时,软件定义网络控制子系统动态生成流规则。

7.优选的,所述地址管理模块之一负责根据虚拟网络拓扑规范实时统计每个子网中的主机和诱饵节点、每个子网中的还未使用的ip地址以及为子网内的主机和诱饵节点分配ip地址,确保在ip地址分配中不会相互干扰。优选的,所述变换决策模块负责设置ip地址随机化的的周期以及虚拟网络拓扑的构造方法,根据实际网络系统状态设定ip地址随机化的周期,从而兼顾网络性能和安全性。进一步的,所述变换决策模块根据实际情况确定虚拟网络拓扑的大小、子网数、每个子网中诱饵节点的数量以及主机在网络中的位置。这里,所述连接维持模块负责地址变换时正常的服务不会中断,保证地址变换对用户的透明。

8.优选的,所述地址管理模块之二负责确保与软件定义网络控制子系统维护相同的虚拟网络拓扑规范;所述消息处理模块负责解析接收到的数据包,并根据据数据包的类型发往相应的模块处理;所述dhcp处理模块,arp处理模块,icmp处理模块和路由模拟模块负责对恶意扫描程序的请求做出欺骗性的响应。

9.进一步的,所述路由模拟模块实现欺骗的步骤包括:

10.s1.恶意扫描程序使用tarceroute向节点发送探测数据包,依次将数据包的ttl设置为1,2,3,

…

,n;

11.s2.虚拟网络拓扑模块将数据包转发到欺骗服务器,并由消息处理子模块发往路由模拟子模块处理;

12.s3.虚拟网络拓扑规范中描述网络中两个主机之间的虚拟的路由信息,路由模拟模块首先根据虚拟路由信息向源主机发送icmp超时报文,证明数据包经过了虚拟路由;

13.s4.路由模拟模块根据目的主机的虚拟ip生成icmp端口不可达报文,证明数据包已到达目的地。

14.这样,路由模拟模块可以基于虚拟网络拓扑的规范模拟两个节点之间的多跳路径,使得攻击者无法获取节点在网络中的真实位置。

15.与现有技术相比,本发明的有益效果是:本发明所述的基于蜜罐技术的网络安防系统,综合运用移动目标防御技术等,通过生成与真实网络完全不同的虚拟网络拓扑,生成大量的诱饵节点,增加系统的动态性、随机性和不确定性,使攻击者更难发现网络中的真实脆弱性主机,使攻击者在虚假的资源上花费更多的时间,增加攻击者的时间成本,进一步提高了攻击者的攻击难度和攻击成本,有效增强了系统的防御效能和安全性,具有网络系统开发和管理的基础设施灵活有效、操作开销小,有效地抵抗持续性地网络侦查攻击。

附图说明

16.图1为本发明实施例的架构示意图。

具体实施方式

17.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

18.参照图1所示,一种基于蜜罐技术的网络安防系统,包括软件定义网络控制子系统和欺骗服务器;所述软件定义网络控制子系统包括虚拟网络拓扑模块和ip随机化模块;所述虚拟网络拓扑模块主要负责生成虚拟网络拓扑以及根据虚拟网络拓扑的规范分发流表,包括虚拟网络拓扑生成模块、诱饵节点生成模块和流表分发模块三个子模块。所述虚拟网络拓扑生成模块负责提供虚拟网络拓扑规范,即描述主机、诱饵节点的真实和虚拟的地址信息,以及它们之间的连接性。包括:目标主机的真实ip地址、虚拟ip地址、真实mac地址和交换机端口;内网主机的真实ip地址、虚拟ip地址、真实mac地址和交换机端口;诱饵节点的真实ip地址、虚拟ip地址、真实mac地址、虚拟mac地址和交换机端口;目标主机到内网主机和诱饵节点的虚拟路径信息。所述诱饵节点生成模块负责根据虚拟网络拓扑规范生成大量的诱饵节点。由于在实际部署中受限于硬件资源,为减少部署的蜜罐主机的数据,同时使网络拓扑规模足够大,进一步的,这里采用一对多映射的方式生成诱饵节点,即在虚拟网络拓扑配置文件中为一个蜜罐主机分配多个虚拟ip,在响应扫描探测时,由软件定义网络控制子系统将虚拟ip反向映射到其母体蜜罐,由母体蜜罐响应具体的探测行为。所述流表分发模块监听来自交换机的packin报文,根据虚拟网络拓扑的规范动态生成特定的流表,并将其推送到sdn交换机以控制网络传输。为了引导和控制网络传输,采取反应式流表生成方法,而不是主动式方法,即在到达sdn交换机中的数据包与存储在交换机中的任何流表都不匹配时,软件定义网络控制子系统动态生成流规则。

19.所述ip随机化模块负责协调网络中主机和诱饵节点的地址变换,包括地址管理模块之一、变换决策模块和连接维持模块三个子模块。所述地址管理模块之一负责根据虚拟网络拓扑规范实时统计每个子网中的主机和诱饵节点、每个子网中的还未使用的ip地址以及为子网内的主机和诱饵节点分配ip地址,确保在ip地址分配中不会相互干扰。所述变换决策模块负责设置ip地址随机化的的周期以及虚拟网络拓扑的构造方法,根据实际网络系统状态设定ip地址随机化的周期,从而兼顾网络性能和安全性。进一步的,所述变换决策模块根据实际情况确定虚拟网络拓扑的大小、子网数、每个子网中诱饵节点的数量以及主机在网络中的位置。这里,所述连接维持模块负责地址变换时正常的服务不会中断,保证地址变换对用户的透明。

20.所述欺骗服务器负责根据虚拟网络视图的规范制作响应来欺骗恶意扫描程序,包括地址管理模块之二,消息处理模块,dhcp处理模块,arp处理模块,icmp处理模块,路由模拟模块。所述地址管理模块之二负责确保与软件定义网络控制子系统维护相同的虚拟网络拓扑规范;所述消息处理模块负责解析接收到的数据包,并根据据数据包的类型发往相应的模块处理;所述dhcp处理模块,arp处理模块,icmp处理模块和路由模拟模块负责对恶意扫描程序的请求做出欺骗性的响应。

21.这里,所述路由模拟模块实现欺骗的步骤包括:

22.s1.恶意扫描程序使用tarceroute向节点发送探测数据包,依次将数据包的ttl设

置为1,2,3,

…

,n;

23.s2.虚拟网络拓扑模块将数据包转发到欺骗服务器,并由消息处理子模块发往路由模拟子模块处理;

24.s3.虚拟网络拓扑规范中描述网络中两个主机之间的虚拟的路由信息,路由模拟模块首先根据虚拟路由信息向源主机发送icmp超时报文,证明数据包经过了虚拟路由;

25.s4.路由模拟模块根据目的主机的虚拟ip生成icmp端口不可达报文,证明数据包已到达目的地。

26.这样,路由模拟模块可以基于虚拟网络拓扑的规范模拟两个节点之间的多跳路径,使得攻击者无法获取节点在网络中的真实位置。

27.尽管已经示出和描述了本发明的实施例,对于本领域的普通技术人员而言,可以理解在不脱离本发明的原理和精神的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由所附权利要求及其等同物限定。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。