1.本发明属于网络安全技术领域,特别涉及一种计算机网络安全检测设备及检测方法。

背景技术:

2.网络安全(cyber security)是指网络系统的硬件、软件及其系统中的数据受到保护,不因偶然的或者恶意的原因而遭受到破坏、更改、泄露,系统连续可靠正常地运行,网络服务不中断,在网络安全检测设备使用的过程中,如果收到外力则网线接头容易脱落,从而导致网络连接中断,对计算机的正常使用造成不利影响,并且,在长时间使用的过程中,网络接口中容易积累灰尘,从而导致接触不良甚至短路,但是,现有网络安全检测设备不能够结局上述问题,为此,本发明提出一种计算机网络安全检测设备及检测方法。

技术实现要素:

3.为了解决现有技术存在的问题,本发明提供了一种计算机网络安全检测设备及检测方法,该计算机网络安全检测设备及检测方法设计合理,固定座的矩形夹持口的顶部和底部均安装了固定框、中间伸缩框和夹持框,从而形成三级伸缩机构,在使用时,固定框、中间伸缩框与夹持框配合能够将矩形夹持口完全封闭,从而将网络接口隐藏在内部,并同时能够将网线夹紧,一方面,能够有效地防止灰尘进入网络接口导致接触不良,另一方面,能够有效地防止网线接头脱落,同时,夹持框通过贴合孔夹持在网线上,能够防止网线接头根部断裂。

4.为了实现上述目的,本发明是通过如下的技术方案来实现:一种计算机网络安全检测设备,包括检测设备本体和防脱防尘装置,所述检测设备本体的前侧设置有网络接口,所述防脱防尘装置固定安装在检测设备本体前侧的网络接口处,所述防脱防尘装置包括固定座和展开按钮板,所述固定座的中心位置处开设有矩形夹持口,所述矩形夹持口顶部和底部的内侧壁上固定镶嵌有固定框,所述固定框的底部内活动插接有中间伸缩框,所述中间伸缩框的底部内活动插接有夹持框,所述固定框的内侧壁与夹持框的内侧壁之间固定连接有若干个夹持弹簧,所述展开按钮板上固定连接有展开顶杆和限位杆,所述固定座上与展开顶杆和限位杆对应的位置处分别开设有滑槽和限位槽,所述展开顶杆和限位杆分别活动插接在滑槽和限位槽内,所述展开顶杆处于滑槽内的一端固定安装有连接座,所述连接座与夹持框固定连接。

5.一种计算机网络安全检测方法,具体步骤如下:

6.步骤一:数据流监控;通过检测设备本体实时分析所用网络的数据流,并由检测设备本体进行分析;

7.步骤二:入侵检测;检测设备本体根据检测的数据流主动检测网络是否有非法入侵活动出现;

8.步骤三:结果响应;如果出现非法入侵活动,则检测设备本体根据检测结果进行实

时报警,以便能够及时提醒工作人员作出响应。

9.作为本发明的一种优选实施方式,所述检测设备本体底部的边角处固定安装有支撑脚垫。

10.作为本发明的一种优选实施方式,所述中间伸缩框和夹持框的两侧均固定安装有限位座。

11.作为本发明的一种优选实施方式,所述夹持框上开设有贴合孔。

12.作为本发明的一种优选实施方式,每个所述防脱防尘装置上的展开按钮板的数量为2个。

13.本发明的有益效果:本发明的一种计算机网络安全检测设备,包括检测设备本体、防脱防尘装置、网络接口、固定座、展开按钮板、矩形夹持口、固定框、中间伸缩框、夹持框、夹持弹簧、限位座、贴合孔、展开顶杆、限位杆、滑槽、限位槽、连接座和支撑脚垫。

14.1、此计算机网络安全检测设备的固定座的矩形夹持口的顶部和底部均安装了固定框、中间伸缩框和夹持框,从而形成三级伸缩机构,在使用时,固定框、中间伸缩框与夹持框配合能够将矩形夹持口完全封闭,从而将网络接口隐藏在内部,并同时能够将网线夹紧,一方面,能够有效地防止灰尘进入网络接口导致接触不良,另一方面,能够有效地防止网线接头脱落,同时,夹持框通过贴合孔夹持在网线上,能够防止网线接头根部断裂,防止意外碰触导致网线接头脱离网络接口。

15.2、此计算机网络安全检测设备的固定框、中间伸缩框与夹持框之间均能够伸缩,当矩形夹持口顶部和底部的夹持框完全闭合时,中间伸缩框和夹持框仍未完全展开,从而使两个夹持框的闭合处能够在一定范围内变动,一方面,能够有效地防止卡壳导致两个夹持框闭合不严,另一方面,当网线受到外力时,仍能够在小范围内活动,进而能够防止网线断裂,提高使用的安全性。

16.3、此计算机网络安全检测设备的固定座顶部和底部均安装了展开按钮板,在连接网线接头时,只需要按动展开按钮板就能够使矩形夹持口顶部和底部的夹持框展开,然后进行网线接头的连接,方便快捷,松开展开按钮板后,两个夹持框在夹持弹簧的弹力作用下自动闭合。

附图说明

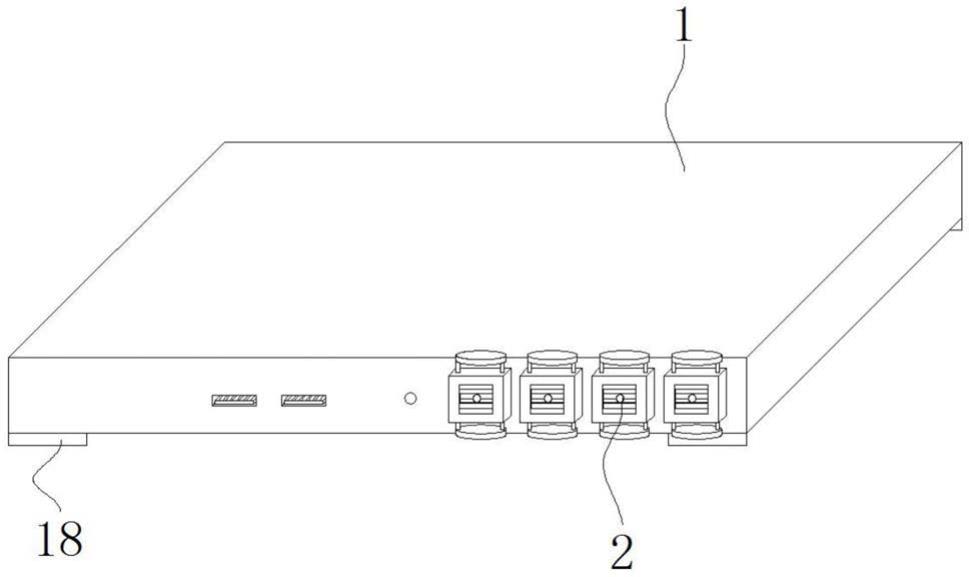

17.图1为一种计算机网络安全检测设备的结构示意图;

18.图2为一种计算机网络安全检测设备的检测设备本体结构示意图;

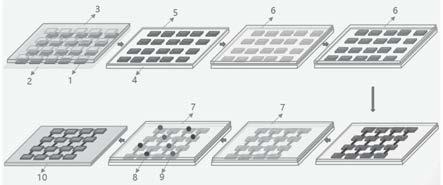

19.图3为一种计算机网络安全检测设备的防脱防尘装置结构示意图;

20.图4为一种计算机网络安全检测设备的防脱防尘装置剖面示意图一;

21.图5为一种计算机网络安全检测设备的防脱防尘装置剖面示意图二;

22.图6为一种计算机网络安全检测方法的流程示意图;

23.图中:1、检测设备本体;2、防脱防尘装置;3、网络接口;4、固定座;5、展开按钮板;6、矩形夹持口;7、固定框;8、中间伸缩框;9、夹持框;10、夹持弹簧;11、限位座;12、贴合孔;13、展开顶杆;14、限位杆;15、滑槽;16、限位槽;17、连接座;18、支撑脚垫。

具体实施方式

24.为使本发明实现的技术手段、创作特征、达成目的与功效易于明白了解,下面结合具体实施方式,进一步阐述本发明。

25.请参阅图1至图6,本发明提供一种技术方案:一种计算机网络安全检测设备,包括检测设备本体1和防脱防尘装置2,所述检测设备本体1的前侧设置有网络接口3,所述防脱防尘装置2固定安装在检测设备本体1前侧的网络接口3处,所述防脱防尘装置2包括固定座4和展开按钮板5,所述固定座4的中心位置处开设有矩形夹持口6,所述矩形夹持口6顶部和底部的内侧壁上固定镶嵌有固定框7,所述固定框7的底部内活动插接有中间伸缩框8,所述中间伸缩框8的底部内活动插接有夹持框9,所述固定框7的内侧壁与夹持框9的内侧壁之间固定连接有若干个夹持弹簧10,所述展开按钮板5上固定连接有展开顶杆13和限位杆14,所述固定座4上与展开顶杆13和限位杆14对应的位置处分别开设有滑槽15和限位槽16,所述展开顶杆13和限位杆14分别活动插接在滑槽15和限位槽16内,所述展开顶杆13处于滑槽15内的一端固定安装有连接座17,所述连接座17与夹持框9固定连接。

26.一种计算机网络安全检测方法,具体步骤如下:

27.步骤一:数据流监控;通过检测设备本体实时分析所用网络的数据流,并由检测设备本体进行分析;

28.步骤二:入侵检测;检测设备本体根据检测的数据流主动检测网络是否有非法入侵活动出现;

29.步骤三:结果响应;如果出现非法入侵活动,则检测设备本体根据检测结果进行实时报警,以便能够及时提醒工作人员作出响应。

30.作为本发明的一种优选实施方式,所述检测设备本体1底部的边角处固定安装有支撑脚垫18。

31.作为本发明的一种优选实施方式,所述中间伸缩框8和夹持框9的两侧均固定安装有限位座11。

32.作为本发明的一种优选实施方式,所述夹持框9上开设有贴合孔12。

33.作为本发明的一种优选实施方式,每个所述防脱防尘装置2上的展开按钮板5的数量为2个。

34.作为本发明的一种优选实施方式,在使用时,将检测设备本体1通过网络接口3与计算机连接,在连接时,按动展开按钮板5,展开按钮板5通过展开顶杆13带动夹持框9移动,通过两个展开按钮板5配合,使两个夹持框9展开,然后将网线接头插入网络接口3内,松开展开按钮板5,在夹持弹簧10的作用下,夹持框9复位并通过贴合孔12将网线夹持住,固定框7、中间伸缩框8和夹持框9能够形成三级伸缩机构,在使用时,固定框7、中间伸缩框8与夹持框9配合能够将矩形夹持口6完全封闭,从而将网络接口3隐藏在内部,并同时能够将网线夹紧,一方面,能够有效地防止灰尘进入网络接口3导致接触不良,另一方面,能够有效地防止网线接头脱落,同时,夹持框9通过贴合孔12夹持在网线上,能够防止网线接头根部断裂,防止意外碰触导致网线接头脱离网络接口3,固定框7、中间伸缩框8与夹持框9之间均能够伸缩,当矩形夹持口6顶部和底部的夹持框9完全闭合时,中间伸缩框8和夹持框9仍未完全展开,从而使两个夹持框9的闭合处能够在一定范围内变动,一方面,能够有效地防止卡壳导致两个夹持框9闭合不严,另一方面,当网线受到外力时,仍能够在小范围内活动,进而能够

防止网线断裂,提高使用的安全性,固定座4顶部和底部均安装了展开按钮板5,在连接网线接头时,只需要按动展开按钮板5就能够使矩形夹持口6顶部和底部的夹持框9展开,然后进行网线接头的连接,方便快捷,松开展开按钮板5后,两个夹持框9在夹持弹簧10的弹力作用下自动闭合。

35.以上显示和描述了本发明的基本原理和主要特征和本发明的优点,对于本领域技术人员而言,显然本发明不限于上述示范性实施例的细节,而且在不背离本发明的精神或基本特征的情况下,能够以其他的具体形式实现本发明。因此,无论从哪一点来看,均应将实施例看作是示范性的,而且是非限制性的,本发明的范围由所附权利要求而不是上述说明限定,因此旨在将落在权利要求的等同要件的含义和范围内的所有变化囊括在本发明内。不应将权利要求中的任何附图标记视为限制所涉及的权利要求。

36.此外,应当理解,虽然本说明书按照实施方式加以描述,但并非每个实施方式仅包含一个独立的技术方案,说明书的这种叙述方式仅仅是为清楚起见,本领域技术人员应当将说明书作为一个整体,各实施例中的技术方案也可以经适当组合,形成本领域技术人员可以理解的其他实施方式。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。