1.本发明涉及信息网络安全领域,尤其涉及一种基于零信任网络的设备身份认证系统及方法。

背景技术:

2.随着物联网中数据和设备规模的扩大,风险也在不断增加,物联网的安全威胁不仅来自tcp /ip 网络,无线网络和移动通信网络等传统的网络,同时来自感知层,在物联网的环境下,黑客利用已经存在的iot设备发起攻击,对应设备受到攻击的同时,相关联的设备也会受到影响,在严峻的安全态势和数字化转型浪潮下,网络安全问题随着新技术的发展呈现出新变化,新的安全需求促使身份与访问控制成为信息系统架构安全的第一道关口,因此,需要重视设备的身份安全,升级防护措施。

3.现有技术的工控协议仅仅考虑了功能实现、工作效率和设备的可靠性等效益方面的问题,缺乏对安全性问题的考虑,以modbus协议为例,尽管其已经成为工业标准协议,但是该协议存在缺乏认证、授权、加密等安全防护机制和功能码滥用的问题。

4.例如,一种在中国专利文献上公开的“一种利用modbus通信协议实现人机交互的电网安全稳定控制装置及其方法”,其公告号cn104656604a,包括稳定控制功能模块和人机界面模块,稳定控制功能模块用于实现电网安全稳定控制功能,人机界面模块用于实现监控界面所有的数据显示和修改功能,人机界面模块为支持串口 modbus 通信协议的触摸屏,稳定控制功能模块与触摸屏间通过rs485 连接,数据传输采用串行链路 modbus 传输模式。数据传输时,通过初始化、数据接收和数据处理及发送 3 个步骤实现。上述方案虽然考虑了电网安全稳定的控制但是依旧缺乏对传输安全性的考虑,导致在应用时存在诸多隐患。

技术实现要素:

5.本发明是为了解决现有技术的工控设备通信过程缺乏安全防护机制导致存在网络安全隐患的问题,提供一种基于零信任网络的设备身份认证方法及系统,通过加密算法,对设备进行加密认证,构建零信任安全接入环境。

6.为实现上述目的,本发明采用以下技术方案:一种基于零信任网络的设备身份认证系统,包括:设备感知模块:包括用于与多个节点设备连接的第一接口,读取并传输第一次连接的节点设备信息;将节点设备传输的数据加密传输给感知网关模块;感知网关模块:与所述设备感知模块通信连接,将节点设备注册信息传输给平台层网关模块进行注册,并存储平台层网关模块返回的注册后的节点设备的设备指纹;每次接收数据时对发送数据的节点设备进行身份认证;平台层网关模块:与所述感知网关模块通信连接,计算注册的节点设备的设备指纹并存放在的指纹信息库。设备指纹的生成规则存放于平台层网关模块中,在节点设备注

册环节根据节点设备注册信息自动生成设备指纹,存放与设备指纹信息库中,用于后续节点设备传输数据时,对节点设备进行认证,增强认证效果,保障数据来源的安全性。

7.作为优选,所述设备感知模块包括向第一次连接的节点设备发送读取节点设备注册信息的第一信号。设备感知模块接收到节点设备的注册信息后通过感知网关模块将节点设备的注册信息传输给平台层网关模块,平台层网关模块根据预设的指纹的生成规则,在节点设备注册环节根据节点设备注册信息自动生成设备指纹,存放与设备指纹信息库中。

8.作为优选,所述第一接口用于传输包括节点设备的唯一标识、设备地址、编号信息的第一信息帧,以及包括节点设备传输数据的第二信息帧。预留第一接口用于对节点设备进行身份鉴别和控制,便于适应多种应用场景。

9.作为优选,所述感知网关模块包括运算模块和比较模块,所述运算模块用于对所述节点设备认证信息进行计算,输出设备指纹信息,所述比较模块用于将由认证信息计算出的指纹信息与指纹库的指纹信息进行比对。每次数据传输前均在感知网关模块对节点设备进行认证,保障数据的安全传输。

10.一种基于零信任网络的设备身份认证方法,应用于上述任一项所述的基于零信任网络的设备认证系统,包括:对第一次连接的节点设备进行注册,根据节点设备注册信息,生成并记录设备指纹,并将设备指纹与设备唯一标识绑定后分别记录在设备感知模块、感知网关模块和平台层网关模块中;对每次传输数据的节点设备进行认证,对认证过程中的节点设备传输的数据进行加密传输。

11.作为优选,所述对每次传输数据的节点设备进行认证包括:设备感知模块对节点设备传输的数据与节点设备信息进行绑定生成加密信息,并将加密信息传输给感知网关模块;感知网关模块对加密信息进行解密运算,并调用本地节点设备的设备指纹对节点设备进行认证,若认证一致,则返回解密后的节点设备传输的数据原文。

12.作为优选,所述设备感知模块对节点设备传输的数据与节点设备信息进行绑定生成加密信息,具体为:计算s1=h(uid m1 e1),其中,h( )为sm3算法函数,m1为节点设备传输数据的原文, uid为节点设备的唯一标识,e1为节点设备的指纹,s 1为节点设备签名结果;计算m’=e(m1,e1),其中,e ()为sm4算法加密函数,e1为节点设备的指纹,m1为节点设备传输数据的原文,m’为节点设备传输数据的密文;计算d=uid m’ s1, 其中,uid为节点设备的唯一标识,m’为节点设备传输数据的密文, s 1为节点设备签名结果,d为加密信息。

13.作为优选,所述感知网关模块对加密信息进行解密运算,并调用本地节点设备的设备指纹对节点设备进行认证,具体为:感知网关模块解析加密信息d,得到节点设备的唯一标识uid、节点设备传输数据的密文m’、节点设备的签名结果s1;通过节点设备的唯一标识uid提取出存储在本地的节点设备指纹信息e2;计算m2=d(m',e2),其中d()为sm4算法的解密函数,m2为解密的数据原文;计算s2=h(uid m2 e2),其中,s2为解密的节点设备签名结果;

对比s1与s2是否一致,若s1与s2一致则节点设备的身份认证通过;若s1和s2不一致,则节点设备的身份认证不通过。

14.设备认证通过后,感知网关模块输出m2为有效数据。避免m1原文直接传输,进一步增强数据传输的安全性。

15.因此,本发明具有如下有益效果:(1)对第一次连接的节点设备进行注册,在节点设备注册环节根据节点设备注册信息自动生成设备指纹,存放与设备指纹信息库中,用于后续节点设备传输数据时,对节点设备进行认证,增强认证效果,保障数据来源的安全性。(2)对每一次传输数据的节点设备均进行认证,形成严密的数据传输体系,保证每一条数据来源的真实有效性。(3)通过节点设备传输的数据与节点设备信息进行绑定生成加密信息,在节点设备的认证过程中对数据进行加密传输,并在认证后传输解密数据,避免数据直接传输,实现增强保护。

附图说明

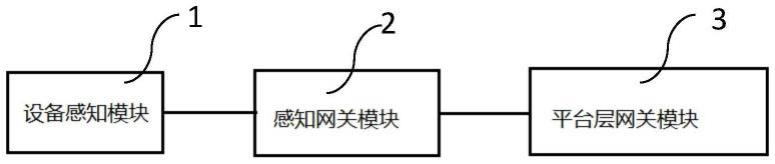

16.图1是本发明一实施例的基于零信任网络的设备身份认证系统结构示意图。

17.图2是本发明一实施例的基于零信任网络的设备身份认证方法的设备注册流程图。

18.图3是本发明一实施例的基于零信任网络的设备身份认证方法的设备认证流程图。

19.图中:1、设备感知模块 2、感知网关模块 3、平台层网关模块。

具体实施方式

20.下面结合附图与具体实施方式对本发明做进一步的描述。

21.实施例:如图1所示的一种基于零信任网络的设备认证系统,包括:设备感知模块1:包括用于与多个节点设备连接的第一接口,读取并传输第一次连接的节点设备信息;将节点设备传输的数据加密传输给感知网关模块;所述设备感知模块包括向第一次连接的节点设备发送读取节点设备注册信息的第一信号。所述第一接口用于传输包括节点设备的唯一标识、设备地址、编号信息的第一信息帧,以及包括节点设备传输数据的第二信息帧。预留第一接口用于对节点设备进行身份鉴别和控制,便于适应多种应用场景。

22.感知网关模块2:与所述设备感知模块通信连接,将节点设备注册信息传输给平台层网关模块进行注册,并存储平台层网关模块返回的注册后的节点设备的设备指纹;每次接收数据时对发送数据的节点设备进行身份认证;所述感知网关模块包括运算模块和比较模块,所述运算模块用于对所述节点设备认证信息进行计算,输出设备指纹信息,所述比较模块用于将由认证信息计算出的指纹信息与指纹库的指纹信息进行比对。每次数据传输前均在感知网关模块对节点设备进行认证,保障数据的安全传输。

23.平台层网关模块3:与所述感知网关模块通信连接,计算注册的节点设备的设备指纹并存放在的指纹信息库。设备指纹的生成规则存放于平台层网关模块中,在节点设备注册环节根据节点设备注册信息自动生成设备指纹,存放与设备指纹信息库中,用于后续节

点设备传输数据时,对节点设备进行认证,增强认证效果,保障数据来源的安全性。

24.本实施例还公开了一种基于零信任网络的设备认证方法,包括:如图2所示,对第一次连接的节点设备进行注册,根据节点设备注册信息,生成并记录设备指纹,并将设备指纹与设备唯一标识绑定后分别记录在设备感知模块1、感知网关模块2和平台层网关模块3中;如图3所示,对每次传输数据的节点设备进行认证,对认证过程中的节点设备传输的数据进行加密传输。具体为:计算s1=h(uid m1 e1),其中,h( )为sm3算法函数,m1为节点设备传输数据的原文, uid为节点设备的唯一标识,e1为节点设备的指纹,s 1为节点设备签名结果;计算m’=e(m1,e1),其中,e ()为sm4算法加密函数,e1为节点设备的指纹,m1为节点设备传输数据的原文,m’为节点设备传输数据的密文;计算d=uid m’ s1, 其中,uid为节点设备的唯一标识,m’为节点设备传输数据的密文, s 1为节点设备签名结果,d为加密信息。

25.感知网关模块2解析加密信息d,得到节点设备的唯一标识uid、节点设备传输数据的密文m’、节点设备的签名结果s1;通过节点设备的唯一标识uid提取出存储在本地的节点设备指纹信息e2;计算m2=d(m',e2),其中d()为sm4算法的解密函数,m2为解密的数据原文;计算s2=h(uid m2 e2),其中,s2为解密的节点设备签名结果;对比s1与s2是否一致,若s1与s2一致则节点设备的身份认证通过;若s1和s2不一致,则节点设备的身份认证不通过。

26.设备认证通过后,感知网关模块输出m2为有效数据。避免m1原文直接传输,进一步增强数据传输的安全性。

27.本文中所描述的具体实施例仅仅是对本发明精神作举例说明。本发明所属技术领域的技术人员可以对所描述的具体实施例做各种各样的修改或补充或采用类似的方式替代,但并不会偏离本发明的精神或者超越所附权利要求书所定义的范围。

28.尽管本文较多地使用了节点设备、感知网关、设备指纹、加密函数等术语,但并不排除使用其它术语的可能性。使用这些术语仅仅是为了更方便地描述和解释本发明的本质;把它们解释成任何一种附加的限制都是与本发明精神相违背的。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。