技术特征:

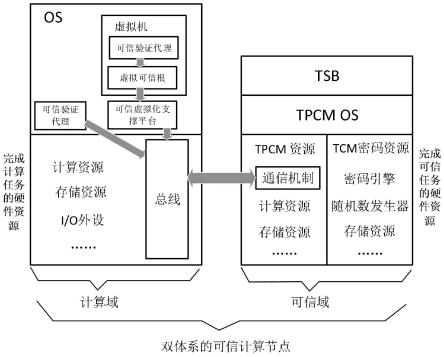

1.一种面向虚拟化的可信双体系结构,其特征在于,包括:计算节点和可信节点;所述计算节点是由计算、存储物理资源和配套软件构成的具备实现计算任务功能的设备,由各个计算节点组建信息网络,所述计算节点是构建云环境的最小整机单位;所述可信节点在计算节点的基础上通过在总线上并行植入硬件主动度量控制模块tpcm,实现tpcm对整个平台的主动控制;同时在操作系统核心层并接一个可信的控制软件tsb接管系统调用并与主动控制模块通信协作,共同构成可信双体系结构。2.根据权利要求1所述的一种面向虚拟化的可信双体系结构,其特征在于,可信节点根据可信功能层次分为tpcm、可信密码模块tcm和tsb三个部件;所述tpcm是可信计算节点的关键,是实现主动控制并具有独立的计算、存储资源;所述tcm是实现可信功能专用的密码资源部件,依据国家标准在国密sm2、sm3和sm4算法的基础上实现可信计算的密钥管理系统;所述tsb截获计算部件系统行为和探测资源信息,动态解析可信策略,与tpcm通信并协同tpcm对非可信情况进行处理,实现上层管理、辅助控制相关功能。3.根据权利要求2所述的根据权利要求1所述的一种面向虚拟化的可信双体系结构,其特征在于,所述tpcm是可信计算节点的核心也是可信根的核心,在可信计算节点中由主动控制硬件及配套资源组成并行于cpu接入总线,所起的作用为计算节点中的cpu,是可信功能计算和执行硬件;所述tpcm是可信机制的信任源点,具备隔离保障的资源环境,能够并行获取计算节点中的度量对象信息能够对总线上的关键寄存器进行读写,读取内存数据、控制i/o设备,并且读取和控制过程不受计算cpu控制;tpcm为tsb的可信验证提供了可信安全运行环境、度量数据获取、主动控制、数据存储等的物理支撑。4.根据权利要求2所述的一种面向虚拟化的可信双体系结构,其特征在于,所述tcm是可信计算的密码资源硬件模块,为可信计算平台提供密码运算功能,具有受保护的存储空间;tcm在可信计算节点之中起到密码运算的作用,基于sm2、sm3、sm4国密算法和用于可信的密钥管理系统的专用模块;所述tcm包括密码算法、密钥管理、证书管理、密码协议、密码服务内容,为可信计算节点的主动度量、可信存储、可信证明和可信连接提供密码服务;tcm形态为以独立硬件模块的形式存在或集成在tpcm硬件内部两种方式,在有tpcm之后也可以通过主机接口扩展多tcm模块来支撑对密码资源、密码计算能力的需求;可信计算节点以密码技术为基础,实现平台完整性、身份可信性和数据安全性安全功能。5.根据权利要求2所述的一种面向虚拟化的可信双体系结构,其特征在于,所述tsb截获计算部件系统行为和探测计算资源信息,动态解析可信策略依据策略在tpcm的支撑下完成可信验证;当前信息系统多数采用软件定义功能,也就是程序描述、进程执行的方式完成计算任务,可信软件基需要根据不同的计算任务制定可信验证的策略,并且在操作系统层面获取进程行为,获取操作系统的资源分布,动态解析可信验证策略让tpcm针对不同的程序采用不同的可信验证过程。

技术总结

本发明公开了一种面向虚拟化的可信双体系结构,本发明提供的双体系的可信计算节点架构基于CPU多核架构进行实现,最后扩展到虚拟化场景之中,所述双体系架构将节点从结构设计上划分了计算域和可信域并实现了隔离保障,让可信域在系统资源访问上和系统启动上有优先地位。传统的计算节点的安全资源是开放式的结构,恶意程序可以通过共享内存或利用系统漏洞等方式严重干扰安全程序和操作系统内核的运行,引发了安全问题。所述双体系架构为可信的防护机制建立了封闭自足的执行环境,并通过结构上的设计让能可信防护机制能够有效保护计算节点启动和保障计算节点运行过程中的核心数据不被非法篡改。数据不被非法篡改。数据不被非法篡改。

技术研发人员:洪宇

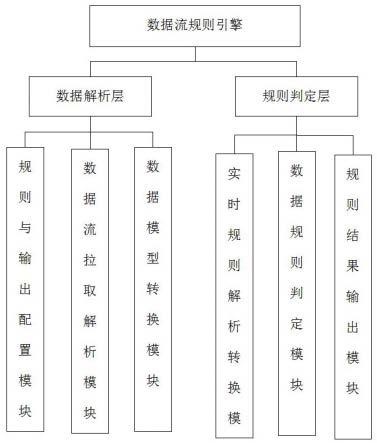

受保护的技术使用者:北京工业大学

技术研发日:2022.05.24

技术公布日:2022/8/22

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。