1.本发明属于信息安全技术领域,涉及一种网络编码方法、系统及设备。具体涉及一种基于离散对数困难问题与秘密门限共享的抗窃听攻击与污染攻击的编码方法、系统及设备。

背景技术:

2.网络编码可以实现最大流最小割,是一种有前景的新型网络传输技术,其在网络传输、数据存储等方面均有诸多应用。但是,由于网络编码允许中间节点重编码所接受数据,因此,网络编码极易受到恶意节点的污染攻击,窃听攻击等。而离散对数是现代密码学加密方案的三大基本数学设计工具之一,秘密门限共享也被证明能有效保存秘密。

3.当前抗污染攻击,窃听攻击的编码方法,一般都是独立研究,独立设计,要么是只抗污染攻击,要么是只抗窃听攻击,很少研究用低复杂度方法,将两种抗攻击编码合二为一。

技术实现要素:

4.为了解决上述技术问题,本发明提供了一种基于离散对数与秘密共享的抗窃听攻击与污染攻击的编码方法、系统及设备。

5.本发明的方法所采用的技术方案是:一种抗窃听攻击与污染攻击的网络编码方法,包括以下步骤:

6.步骤1:针对待发送数据,进行数据分片;

7.首先,选择基本参数n、q、r、g,选择hash函数h;其中n是秘密共享门限参数,q是控制密钥安全性的大素数,r是数据包分片长度,g∈fq是fq生成元,fq表示阶为q的域;h将任意长度数据映射到表示由r长的fq中元素构成的矢量域;

8.然后,将数据分割为标准大小数据包x

ij

∈fq;||为字符串连接操作符;

9.最后,生成密钥ki∈fq,其中x={xi}为所有待发送数据集合;

10.步骤2:基于离散对数与异或运算,加密待发送数据集;

11.步骤3:基于离散对数加密数据与共享门限,进行密钥隐藏;

12.将n条加密数据作为一个矩阵,通过矩阵运算得到用于隐藏密钥的序列,通过异或运算获得隐藏后的密钥;

13.步骤4:针对待发送数据,进行编码与传输;

14.步骤5:基于离散对数加密数据与共享门限,进行密钥提取;

15.步骤6:基于离散对数,进行加密数据恢复与数据校验。

16.本发明的系统所采用的技术方案是:一种抗窃听攻击与污染攻击的网络编码系

统,包括以下模块:

17.模块1:针对待发送数据,进行数据分片;

18.首先,选择基本参数n、q、r、g,选择hash函数h;其中n是秘密共享门限参数,q是控制密钥安全性的大素数,r是数据包分片长度,g∈fq是fq生成元,fq表示阶为q的域;h将任意长度数据映射到表示由r长的fq中元素构成的矢量域;

19.然后,将数据分割为标准大小数据包x

ij

∈fq;||为字符串连接操作符;

20.最后,生成密钥ki∈fq,其中x={xi}为所有待发送数据集合;

21.模块2:基于离散对数与异或运算,加密待发送数据集;

22.模块3:基于离散对数加密数据与共享门限,进行密钥隐藏;

23.将n条加密数据作为一个矩阵,通过矩阵运算得到用于隐藏密钥的序列,通过异或运算获得隐藏后的密钥;

24.模块4:针对待发送数据,进行编码与传输;

25.模块5:基于离散对数加密数据与共享门限,进行密钥提取;

26.模块6:基于离散对数,进行加密数据恢复与数据校验。

27.本发明的设备所采用的技术方案是:一种抗窃听攻击与污染攻击的网络编码设备,包括:

28.一个或多个处理器;

29.存储装置,用于存储一个或多个程序,当所述一个或多个程序被所述一个或多个处理器执行时,使得所述一个或多个处理器实现所述的抗窃听攻击与污染攻击的网络编码方法。

30.本发明与现有技术相比,有如下的优点与有益效果:

31.1.基于秘密共享门限、离散对数、异或运算,在网络编码中同时实现了抗污染攻击,抗窃听攻击。

32.2.将编码分散为若干个fq上的字符串,既匹配基本安全长度需求,又兼顾计算效率等可实现特性。

33.3.基于秘密门限共享技术,采用大量异或运算替代传统复杂计算,降低了计算复杂度。

34.4.收发双方仅共享算法,而无须其他共享信息,具有强实践性。

附图说明

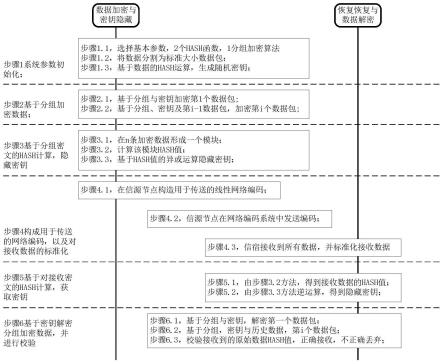

35.图1为本发明实例的方法流程图。

36.图2为本发明实施例的系统框架图。

具体实施方式

37.为了便于本领域普通技术人员理解和实施本发明,下面结合附图及实施例对本发明作进一步的详细描述,应当理解,此处所描述的实施示例仅用于说明和解释本发明,并不

用于限定本发明。

38.请见图1,本发明提供的一种抗窃听攻击与污染攻击的网络编码方法,包括以下步骤:

39.步骤1:针对待发送数据,进行数据分片;

40.首先,选择基本参数n、q、r、g,选择hash函数h;其中n是秘密共享门限参数,q是控制密钥安全性的大素数,r是数据包分片长度,g∈fq是fq生成元,fq表示阶为q的域;h将任意长度数据映射到表示由r长的fq中元素构成的矢量域;

41.然后,将数据分割为标准大小数据包x

ij

∈fq;||为字符串连接操作符;

42.最后,生成密钥ki∈fq,其中x={xi}为所有待发送数据集合;

43.例如:选择q,输入数据文件file可以展开为file=x1q

rm

x2q

r(m-1)

…

xm,从而得到file=x1||x2||

…

||xm,取其中n条件可以构成x={xi};同理展开xi=x

i1

qr x

i2qr-1

…

x

ir

,可以得到

44.计算k=h(x),可以得到

45.步骤2:基于离散对数与异或运算,加密待发送数据集;

46.对第一个数据包,即i=1,计算其中x

ij

是xi的第j个元素,kj是k的第j个元素,表示按位异或计算;对第i个数据包,i>1,得到其中是x

(i-1)

的第j个元素。

47.例如,若x

ij

=001,kj=2,g=3,q=5;

48.则

49.步骤3:基于离散对数加密数据与共享门限,进行密钥隐藏;

50.将n条加密数据作为一个矩阵,通过矩阵运算得到用于隐藏密钥的序列,通过异或运算获得隐藏后的密钥;

51.步骤3的具体实现包括以下子步骤:

52.步骤3.1:取n行加密后数据,构成矩阵将c分解为前后两个部分c=c

l

||cr,其中

53.步骤3.2:计算得到用于隐藏密钥的序列集

54.步骤3.3:计算得到隐藏后的密钥

55.例如:若q=5,r=5,n=3,得到从而得到

模q=5可以计算得到然后按位异或计算得到

56.步骤4:针对待发送数据,进行编码、传输与接收规范化;

57.步骤4的具体实现包括以下子步骤:

58.步骤4.1:在信源节点构造传送网络编码数据,其中i

n 1

表示n 1阶的单位对角阵,最后形成的是fq域(n 1)

×

(r n 1)矩阵形;

59.步骤4.2:信源节点在网络编码系统中发送d,在这一系统中,需要限定敌手最多只能获得d中任意n行数据;

60.步骤4.3:信宿节点接收到所有数据,经标准化计算得到步骤4.3:信宿节点接收到所有数据,经标准化计算得到凡不能标准化为该形的数据直接丢弃,结束计算;其中,在没有传输差错,以及其他攻击的情况下d

′

、c

′

、与d、c、应该对应相等。

61.接上例,可以得到

62.正常接收的值可以标准化为

63.步骤5:基于离散对数加密数据与共享门限,进行密钥提取;

64.步骤5的具体实现包括以下子步骤:

65.步骤5.1:由步骤3.2方法,计算得到用于隐藏密钥的序列集步骤5.1:由步骤3.2方法,计算得到用于隐藏密钥的序列集

66.步骤5.2:由步骤3.3方法的逆方法,计算得到隐藏后的密钥步骤5.2:由步骤3.3方法的逆方法,计算得到隐藏后的密钥

67.同理,若恢复得到从而得到模q=5可以计算得到及z

′

,然后逐步按位异或计算得到及k

′

;

68.步骤6:基于离散对数,进行加密数据恢复与数据校验。

69.步骤6的具体实现包括以下子步骤:

70.步骤6.1:对第一个数据包,i=1,解密计算得到步骤6.1:对第一个数据包,i=1,解密计算得到对第i个数据包,i>1,解密计算得到对第i个数据包,i>1,解密计算得到

71.步骤6.2:计算得到x

′

={xi′

},校验接收数据包h(x

′

)与k

′

是否相等,若相等则接受数据x=x

′

,否则丢弃数据x

′

。

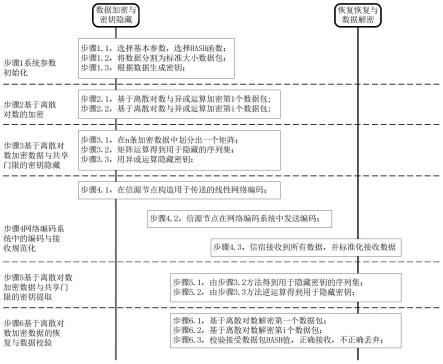

72.请见图2,为本发明提供的一种抗窃听攻击与污染攻击的网络编码系统,包括文件分片、数据加密、密钥隐藏、密钥恢复、数据解密、文件重组及文件校验等模块。

73.本发明基于秘密共享门限、离散对数、异或运算,在网络编码中同时实现了抗污染攻击,抗窃听攻击。将编码分散为若干个fq上的字符串,既匹配基本安全长度需求,又兼顾计算效率等可实现特性。基于秘密门限共享技术,采用大量异或运算替代传统复杂计算,降低了计算复杂度。收发双方仅共享算法,而无须其他共享信息,具有强实践性。

74.应当理解的是,上述针对较佳实施例的描述较为详细,并不能因此而认为是对本发明专利保护范围的限制,本领域的普通技术人员在本发明的启示下,在不脱离本发明权利要求所保护的范围情况下,还可以做出替换或变形,均落入本发明的保护范围之内,本发明的请求保护范围应以所附权利要求为准。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。