1.本发明涉及区块链技术领域,特别涉及一种基于区块链的社交网络信息访问共享方法。

背景技术:

2.随着区块链技术的快速发展,区块链技术运用于各行各业是大势所趋。区块链的可追溯和不可抵赖性可以解决网络信息发布中查找问题出处,实现数据来源查询以及虚假信息追责;去中心化的区块链不需要任何可信任的第三方就可以实现交易双方直接交易,实现网络间的数据共享,解决数据共享中依赖中心化平台问题;将信息发布和访问过程发布到区块链,使访问发布流程得到有效的监督、公开透明。

3.在网络安全的大背景下,访问控制作为一种重要的安全支撑技术得到了更为广泛的应用,一个重要的特点在于:它明确地定义和限制了信息系统用户能够对资源执行的访问操作,因此可以有效提供对信息资源的机密性和完整性保护。访问控制就是通过某种途径准许或者限制访问能力,从而控制对关键资源的访问,防止非法用户的侵入或者合法用户的不慎操作所造成的破坏。传统加密机制虽然可以采用加密技术保护信息的安全性,但是传统加密机制只能进行一对一加密,即用一个公钥加密的信息只能用对应的私钥才能解密。因此, 传统加密机制仅能保证信息的机密性,而无法实现灵活、细粒度的访问控制。

4.interplanetary file system,ipfs是一个分散的文件共享平台,它通过文件的内容来识别文件。它依靠分布式哈希表(dht)来检索文件位置和节点连接信息。由于ipfs使用内容标识符来识别、验证和传输块和文件,因此它特别适合与区块链一起使用。事实上,文件的merkle dag的根哈希可以使用交易发送到区块链,从而不会使后者膨胀。同时,从ipfs检索文件不需要哈希以外的任何信息。这与不依赖加密散列作为内容标识符的文件共享系统不同,因为它们需要额外的名称解析系统来获取其散列在区块链中的文件。

技术实现要素:

5.根据上述背景,本发明提供一种基于区块链的社交网络信息访问共享方法,设计一种在社交网络场景下基于层次关系及属性的访问控制方法rabac。对于层次关系的访问控制,用户分享和访问数据更快速、便捷和高效,对于属性的访问控制,用户可以更加细粒度地分享和访问数据,rabac具有这两种访问控制的优点。

6.具体方案如下:

7.1.一种基于区块链的层次关系及属性的访问控制方法,包括:

8.1)根据各个用户间的关系生成社交关系图srg;

9.2)系统生成默认的社交关系访问控制策略,仅身边关系第一层的好友可访问用户发布的数据;

10.3)数据所有者上传需要分享的数据,数据所有者先用自己的公钥对数据进行加密得到密文m,随后将密文m上传到ipfs中;

11.4)数据所有者制定基于层次关系及属性的访问控制策略,如果用户没有制定,则使用系统生成默认的访问控制策略,然后发送到pap进行存储和管理;

12.5)数据访问者向策略执行点pep发送原始访问请求oar;

13.6)pep向pip请求关系及属性信息以填充oar;

14.7)pip接收到访问请求后,对当前的属性集及社交关系图相关信息整理,然后发送到 pep;

15.8)pep根据返回的关系及属性信息构建出基于层级关系及属性的访问请求raar,并发送到pdp;

16.9)pdp接收raar调用策略判断函数,向pap发送访问策略请求触发策略判断事件;

17.10)pap将相关访问控制策略填充到访问控制策略集中,随后发送至pdp;

18.11)pdp根据访问控制策略集对raar进行判定,得出最终判决结果;

19.12)pep执行判决结果;

20.13)pep将判决结果发送至代理重加密机构;

21.14)若判决结果为“permit”,数据所有者需要使用自己的私钥sko和数据访问者公钥pkv生成转换对称密钥ck并发送给代理重加密机构;

22.15)代理重加密机构需要从ipfs中检索加密文件,使用转换密钥ck将密文mo 转换成数据访问者私钥skv能够解密的密文mv。在这个过程中,代理重加密机构只起到密文转换作用,无法获取到明文;

23.16)代理重加密处理后将重加密文件mv发送给数据访问者;

24.17)只有拥有数据访问者私钥skv的访问者才能进行解密,完成数据的安全共享。

25.2.上述方法,可选的,还包括:

26.社交图表示所有用户的全局映射以及他们在社交网络中的连接方式,其中用户是节点,用户之间的关系是边。通常,授予访问用户访问权限取决于访问用户与目标用户所有者之间是否存在特定关系或特定关系序列,用户能够从预定义的策略词汇中进行选择,依据社交图谱中的关系路径类型及跳数来制定授权策略,使策略语言更具灵活性。

27.集合u包含一个osn中的所有用户。每个用户都与一些基本信息相关联,这些基本信息被视为用户的属性。我们用u={α1,α2,

…

,αk}表示osn中支持的一组(有限)关系类型。每个关系类型的语义定义为用户ua与ub处于αi关系,那么可写成 (ua,ub)∈αi。

28.3.上述方法,可选的,还包括:

29.策略信息点pip:对主体、资源、操作、环境属性及社交关系信息进行管理;

30.策略管理点pap:管理访问控制策略规则,提供策略查询服务;

31.策略实施点pep:根据pip提供的关系及属性信息将原始访问请求oar转变成基于层次关系及属性的访问请求raar,并执行判决结果;

32.策略决策点pdp:根据pap提供的访问控制策略对raar作出授权判决;

33.4.上述方法,可选的,还包括:

34.提取用户属性时可以包含多个描述角度,包括主体属性、客体属性、操作属性、环境属性;

35.5.上述方法,可选的,还包括:

36.该社交图模型支持多重关系,具有层次结构。一般来说,对于不同的关系,能访问的数据的授权大小也不同。与家庭相关的关系,配偶和父母,通常被认为比同事等职业关系更牢固。当所有者允许与他有某种关系的其他人查看他的某个资源时,与所有者关系更密切的人也应该能够访问该资源。

37.本发明提出了一种基于区块链的社交网络信息访问共享方法,将区块链与智能合约、代理重加密、访问控制、ipfs文件共享平台等技术结合,优化社交网络信息共享过程,提高共享效率,实现社交网络信息的安全共享,实现更细粒度授权访问,避免信息分享和访问过程中数据被非法使用及其它行为产生,实现信息访问过程公开透明,防止业务作假并进行追责。

附图说明

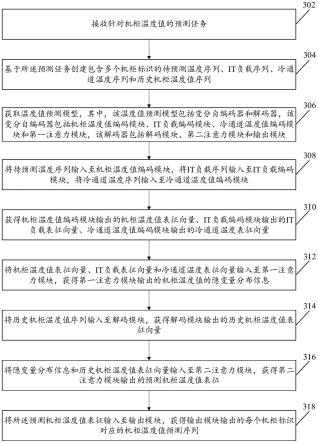

38.图1基于层次关系及属性的访问控制方法图

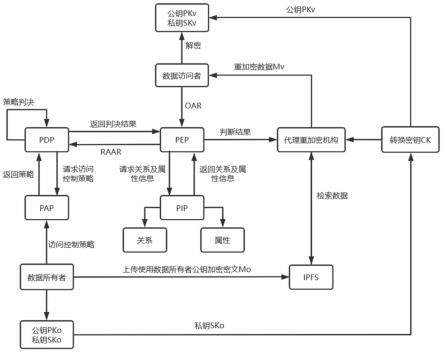

39.图2osn模型图

40.图3社交关系层次图

41.图4方法执行流程图

具体实施方式

42.现有在线社交网络由于集中的数据管理机制,导致隐私泄露、用户数据访问不安全的问题,以及目前分布式社交网络访问控制和数据可用性方面效率低的问题。

43.为解决上述中存在的问题,在本方法中,设计了一种基于层次关系及属性的访问控制方法,如图1所示。

44.采用区块链作为访问控制的载体,采用链上链下的数据存储方式,此方式带来的益处有:

45.利用区块链技术的可追溯性保证了数据的所有权。

46.利用区块链的共识算法与账本特性减少恶意节点的恶意行为,提升数据的质量。

47.利用区块链的公开透明性提供了可信的交易环境。

48.利用ipfs的链下存储,大大缓解了链上存储数据带来的压力。

49.将具有层次关系的访问控制与属性的访问控制相结合,此方式带来的益处有:

50.对于层次关系的访问控制,用户分享和访问数据更快速、便捷和高效,对于属性的访问控制,用户可以更加细粒度地分享和访问数据。将两种访问控制结合,优劣互补,能够更加高效、灵活地授权给用户。

51.使用智能合约执行访问控制流程,此方式带来的益处有:

52.智能合约可以为访问控制过程提供去中心化的执行环境,实现可信判决。智能合约会将访问授权过程记录在区块链上,保证操作的透明性和可追溯性。

53.其访问控制方法的流程,如图4所示,包括:

54.根据各个用户间的关系生成社交关系图srg,如图2所示。

55.每个使用系统的用户都会先在系统注册,上传用户的基本信息,系统会根据各个用户间的关系生成社交关系图srg。srg表示所有个人用户的全局映射以及他们在osn中的连接方式,其中用户是节点,用户之间的关系是边。授予访问用户访问权限取决于访问用户

与目标用户之间是否存在特定关系或特定关系序列,并根据这种社交关系指定访问控制策略。

56.2)数据所有者上传需要分享的数据,数据所有者先用自己的公钥对数据进行加密得到密文m,随后将密文m上传到ipfs中。

57.这里采用代理重加密技术,用数据所有者的公钥加密,再由数据所有者的私钥和数据访问者的公钥生成数据访问者私钥能解密的转换密文。如果直接用用户公钥加密、私钥解密或者直接用用户的对称密钥进行加解密,密钥存在泄露风险,数据共享不安全,用此技术正是为了避免此情况的发生。

58.不将数据本身发布到区块链网络的原因是,区块链网络的公开性无法隐藏数据的内容。并且若数据或密文过大会限区块链的扩展性。将密文发存储到ipfs即可保护数据的安全,又可以保区块足够小可在分布式网络中快速同步。

59.3)数据所有者制定基于层次关系及属性的访问控制策略,然后发送到pap进行存储和管理,层次关系如图3所示。

60.基于用户关系的osn访问控制,在其策略规范中使用正则表达式表示法来表示访问用户和目标控制用户之间的路径模式。可使用一种路径检查的图遍历算法用于区分社交关系图中各用户之间的关系。

61.对于层次关系的访问控制,系统生成的社交关系图支持多重关系。例如,“配偶”、“家人”、“朋友”、“同事”、“同学”等等。而对于社交网络来说,将这些关系按照重要性进行分层授权访问,会提升系统中用户的访问效率。比如,配偶和父母,通常被认为比同事等职业关系更牢固。当所有者允许与他有某种关系的其他人查看他的某个资源时,与所有者关系更密切的人也应该能够访问该资源。策略公式可以用正则表达式以“与”的形式表达。依据社交图谱中的关系路径类型及跳数来制定授权策略,使策略语言更具灵活性。

62.对于属性的访问控制,使用的是abac访问控制模型。该模型基于主体、资源、操作、环境属性以及属性间的关系来描述访问请求和访问控制策略,表达能力强且灵活性高,满足分布式环境下社交网络数据共享所需的细粒度、灵活性等需求。

63.用户可在策略制定模块下自行制定层级关系及属性的访问控制策略,用户能够从预定义的策略词汇和属性集中进行选择,制定相应的访问控制策略,由策略制定模块将两种策略结合输出到pap上。

64.4)数据访问者向策略执行点pep发送原始访问请求oar,pep根据pip返回的关系及属性信息构建出基于层级关系及属性的访问请求raar,并发送到pdp。

65.5)pdp根据pap发送的访问控制策略集对raar进行判定,得出最终判决结果。

66.当数据访问者者想获取数据所有者存储在ipfs的数据时,系统会将数据所有者所制定的访问控制策略与数据访问者的关系及属性集相比较。如果满足访问策略即判决结果为“permit”。否则判决结果为“refuse”,直接中断策略判决,省略关系、属性和策略查询时间,从而提高访问控制策略判决效率。

67.6)若判决结果为“permit”,数据访问者解密密文获得需要访问的数据。

68.数据所有者需要使用自己的私钥sko和数据访问者公钥pkv生成转换对称密钥 ck并发送给代理重加密机构,代理重加密机构需要从ipfs中检索加密文件,使用转换密钥ck将密文mo转换成数据访问者私钥skv能够解密的密文mv。数据访问者用私钥skv的访问者才

能进行解密,完成数据的安全共享。即使恶意节点或不满足要求的节点获得密文mo或者密文mv,也会因没有数据访问者私钥,无法获得数据明文。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。