1.本发明涉及资产数据风险评估领域,尤其涉及一种基于时空数据的资产风险评估方法及终端。

背景技术:

2.随着信息化的发展,政府和企事业单位已将大量的线下业务向线上转移,重要的核心资产正在由固定资产向数据资产转移,即数据资产化,资产数据已成为政府和企事业单位的业务稳定运营的关键。数据库作为核心数据的存储载体,其可以类比为所有业务系统的心脏,心脏的安全与稳定直接关系着前台业务的交付与体验。而目前对业务系统和数据库是单点运维与防护运维与安全属于被动管理,缺乏全局监控与关联管控、主动防御的能力,形成信息孤岛。同时,云计算、大数据、移动互联网等产业呈现出爆发式的发展态势,技术所推动的企业和机构转型是不可逆的,云上的数据会越来越重且价值越来越高,并且面临越来越复杂的安全风险挑战,资产数据的安全会成为政府和企事业单位的重中之重。

3.而要保证资产数据的安全,首先需要对资产数据的风险进行准确评估。然而,现有对资产数据风险的评估并不能尽如人意,往往存在不够准确的问题,从而无法及时的对可能出现的数据风险进行防范,导致了资产数据存在安全隐患。

技术实现要素:

4.本发明所要解决的技术问题是:提出一种基于时空数据的资产风险评估方法及终端,能够提高对资产数据所进行的风险评估的准确性。

5.为了解决上述技术问题,本发明采用的一种技术方案为:

6.一种基于时空数据的资产风险评估方法,包括步骤:

7.识别待评估对象的资产数据,确定所述资产数据对应的时间参数和空间参数;

8.根据所述资产数据对应的时间参数和空间参数确定所述资产数据对应的数据流向;

9.分析所述数据流向,确定所述资产数据对应的应用场景,根据所述应用场景对所述资产数据进行风险评估。

10.进一步地,所述识别待评估对象的资产数据包括:

11.设置资产分析探针和数据行为采集探针;

12.通过所述资产分析探针主动探测所述待评估对象的账号资产和数据资产,并生成对应的账号资产目录和数据资产目录;

13.通过所述数据行为采集探针对所述待评估对象进行流量监听,识别所述待评估对象的应用资产和终端资产,并生成对应的应用资产目录和终端资产目录;

14.根据所述账号资产目录、数据资产目录、应用资产目录和终端资产目录确定所述待评估对象的资产数据。

15.进一步地,所述确定所述资产数据对应的时间参数和空间参数包括:

16.每一资产数据绑定有对应的操作事件以及每一操作事件发生的时间和位置,所述操作事件及其发生的时间和位置存储在所述资产数据对应的目录中;

17.对于每一资产数据,根据所述资产数据的类型确定其所在的资产目录,并从其所在的资产目录搜索其对应的所有操作事件和所有操作事件发生的时间和位置;

18.根据所有操作事件发生的时间确定所述资产数据对应的时间参数,根据所有操作事件发生的位置确定所述资产数据对应的空间参数,所述时间参数和所述空间参数一一对应。

19.进一步地,还包括步骤:

20.将一一对应的时间参数和空间参数和与它们对应的操作事件进行绑定;

21.所述根据所述资产数据对应的时间参数和空间参数确定所述资产数据对应的数据流向包括:

22.根据每一资产数据一一对应的时间参数和空间参数确定与它们绑定的操作事件,得到与所述资产数据对应的所有操作事件;

23.将所述所有操作事件进行聚类分析,将属于同一操作过程的操作事件进行聚类;

24.将聚类后的属于同一操作过程的操作事件按照其对应的时间参数的先后顺序进行排列组合,将排列组合后的操作事件对应的资产数据按照其对应的位置进行关联以确定所述资产数据对应的数据流向。

25.进一步地,所述分析所述数据流向,确定所述资产数据对应的应用场景包括:

26.根据所述数据流向,确定所述数据流向上关联的资产数据;

27.根据所述关联的资产数据及所述数据流向对应的数据流方向确定所述数据流向对应的目标数据访问关系;

28.根据所述目标数据访问关系确定所述资产数据对应的应用场景。

29.进一步地,所述根据所述目标数据访问关系确定所述资产数据对应的应用场景包括:

30.预先根据所述资产数据对应的所有资产数据类型确定基于所述资产数据能够实现的数据访问关系,形成数据访问关系库;

31.根据所述数据访问关系库中的每一数据访问关系确定对应的应用场景;

32.根据所述目标数据访问关系从所述数据访问关系库中搜索对应的匹配数据访问关系;

33.根据所述匹配数据访问关系确定所述目标数据访问关系对应的应用场景。

34.进一步地,所述根据所述应用场景对所述资产数据进行风险评估包括:

35.根据所述应用场景确定与所述应用场景匹配的风险分析策略;

36.根据所述匹配的风险分析策略确定所述资产数据对应的脆弱性分析、暴露面分析以及威胁分析;

37.根据所述脆弱性分析、暴露面分析以及威胁分析确定所述资产数据的风险评估。

38.进一步地,所述根据所述应用场景对所述资产数据进行风险评估包括:

39.根据所述应用场景确定对应的测试用例;

40.将所述测试用例运行于所述资产数据对应的数据流向上以对所述资产数据进行测试,确定所述资产数据的脆弱性测试结果、暴露面测试结果以及威胁测试结果;

41.根据所述脆弱性测试结果、暴露面测试结果以及威胁测试结果确定所述资产数据的风险评估。

42.为了解决上述技术问题,本发明采用的另一种技术方案为:

43.一种基于时空数据的资产风险评估终端,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现上述一种基于时空数据的资产风险评估方法中的各个步骤。

44.本发明的有益效果在于:在对资产数据进行风险评估时,先对资产数据进行识别,并确定资产数据对应的时间参数和空间参数,根据时间参数和空间参数确定资产数据对应的数据流向,基于数据流向确定资产数据对应的应用场景,最后根据应用场景对资产数据进行风险评估,在风险评估过程中既考虑资产数据的时间性,也考虑资产数据的空间性,从资产数据的两个维度确定资产数据对应的数据流方向,并基于数据流方向确定资产数据的应用场景,通过资产数据对应的应用场景来对资产数据进行风险评估,一方面提高了数据维度,增加了风险评估考虑的因素,另一方面确定了资产数据运行所处的应用场景,应用场景的考虑提高了风险评估的真实性,从而能够更加充分、全面、真实地对资产数据的风险进行评估,提高了风险评估的准确性。

附图说明

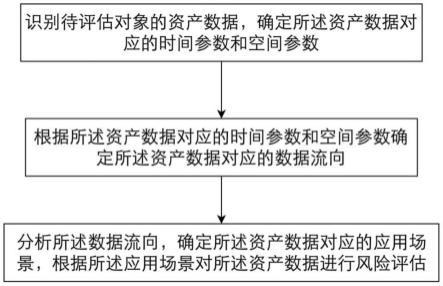

45.图1为本发明实施例的一种基于时空数据的资产风险评估方法的步骤流程图;

46.图2为本发明实施例的资产风险评估过程中进行资产发现的步骤流程图;

47.图3为本发明实施例的资产数据的示意图;

48.图4为本发明实施例的资产数据间的数据访问流向示意图;

49.图5为本发明实施例的一种基于时空数据的资产风险评估终端的结构示意图。

具体实施方式

50.为详细说明本发明的技术内容、所实现目的及效果,以下结合实施方式并配合附图予以说明。

51.本技术上述一种基于时空数据的资产风险评估方法及终端能够适用于任何需要进行资产风险评估、管控的场景,比如政府、企事业单位的各种线上业务系统,以下通过具体的实施方式进行说明:

52.在一个可选的实施方式中,请参照图1,一种基于时空数据的资产风险评估方法,包括步骤:

53.s1、识别待评估对象的资产数据,确定所述资产数据对应的时间参数和空间参数;

54.其中,所述识别待评估对象的资产数据包括:

55.如图2所示,设置资产分析探针和数据行为采集探针;

56.通过所述资产分析探针主动探测所述待评估对象的账号资产和数据资产,并生成对应的账号资产目录和数据资产目录;

57.本实施例中,账号资产可以是各种登录系统的账号,比如数据库账号、用户登录系统的用户账号等;

58.数据资产可以包括数据库、视图、表、字段、触发器等,数据的处理过程也属于数据

资产,比如数据存储过程、数据读取过程等;

59.通过所述数据行为采集探针对所述待评估对象进行流量监听,识别所述待评估对象的应用资产和终端资产,并生成对应的应用资产目录和终端资产目录;

60.在一个可选的实施方式中,在进行资产发现时,可以接收设置的时间,基于所述设置的时间在对所述时间范围内的资产进行发现识别;

61.本实施例中,应用资产包括各种类型的web应用、api接口以及sql开发管理工具等;

62.根据所述账号资产目录、数据资产目录、应用资产目录和终端资产目录确定所述待评估对象的资产数据;

63.也就是说,资产数据包括了各种类型的资产,比如账号资产、数据资产、应资产以及终端资产等,并且在资产目录中,每种类型的资产数据都是以记录的方式进行存储的,每条记录包含了表示其对应的资产的各种字段,如图3所示,可以包括资产名称、资产别名、资产类型、主机、从属关系、所属管理域等字段;

64.通过上述对资产数据的主动探测和流量监听,能够全面地发现并识别待评估对象目前已有的所有资产数据,一方面,为后续资产评估奠定了良好的数据基础,通过全面准确的资产数据保证了后续资产评估的准确性,另一方面,也能够及时地发现一些容易被忽略的资产数据,有助于寻找到资产数据盲点,从而有利于用户全面掌握自身的所有资产数据情况。

65.除此之外,还对针对每一资产数据所执行的操作事件以及操作事件发生的时间和位置进行存储,并将其与对应的资产数据进行绑定,绑定完成后,将每一资产数据对应的所有操作事件及其发生的时间和位置存储在其对应的目录中,比如所述资产数据为一数据库,如果对其的操作事件包括添加记录,则对应的操作事件为添加记录,对应的时间为添加记录的时间,对应的位置则为添加记录所在的主机位置,在可选的实施方式中,可以更为精确地确定其位置信息,比如具体是主机的什么存储位置;又比如所述资产数据为一数据库账号,如果对其的操作事件是登录数据库账号,则对应的操作事件为登录,对应的时间为用户点击登录的时间,对应的位置则为用户登录所述账号所在的主机位置;

66.在一个可选的实施方式中,所述确定所述资产数据对应的时间参数和空间参数包括:

67.对于每一资产数据,根据所述资产数据的类型确定其所在的资产目录,并从其所在的资产目录搜索其对应的所有操作事件和所有操作事件发生的时间和位置;

68.根据所有操作事件发生的时间确定所述资产数据对应的时间参数,根据所有操作事件发生的位置确定所述资产数据对应的空间参数,所述时间参数和所述空间参数一一对应;

69.比如资产数据为数据库,则从其所在的目录中搜索其对应的所有操作事件,假设所有操作事件包括删除记录操作o1、添加记录操作o2、修改记录操作o3、读取记录操作o4、写入记录操作o5,它们各自对应的时间参数分别为t1、t2、t3、t4、t5,它们各自对应的空间参数为adr1、adr2、adr3、adr4、adr5,则t1、t2、t3、t4、t5是分别与adr1、adr2、adr3、adr4、adr5一一对应的;

70.本实施例中,通过对针对每个资产数据所执行的操作及操作对应的时间和位置进

行记录,操作对应的时间和位置构成了对应的资产数据的时空特性,形成资产数据的时间参数和空间参数,通过时间参数和空间参数的一一对应性能够对资产数据的轨迹进行追踪或重现,所以丰富了对资产数据进行分析的数据基础,有利于进一步挖掘出资产数据的信息,从而利于后续对资产风险的评估。

71.s2、根据所述资产数据对应的时间参数和空间参数确定所述资产数据对应的数据流向;

72.s3、分析所述数据流向,确定所述资产数据对应的应用场景,根据所述应用场景对所述资产数据进行风险评估;

73.通过时间参数和空间参数能够获知其对应的资产数据的时空性,从而基于其时空性就能够确定资产数据对应的数据流向,而在获知了数据流向后,就能够方便地确定其对应的应用场景,基于应用场景来对资产数据进行风险评估,避免了现有资产风险评估方式的片面性,能够更加全面准确地对资产数据进行风险评估。

74.在另一个可选的实施方式中,在步骤s1中,还包括步骤:

75.将一一对应的时间参数和空间参数和与它们对应的操作事件进行绑定,同时操作时间又与其对应的资源数据绑定,这样资源数据、操作事件以及操作事件对应的时间参数和空间参数具有相互对应关系;

76.所述根据所述资产数据对应的时间参数和空间参数确定所述资产数据对应的数据流向包括:

77.根据每一资产数据一一对应的时间参数和空间参数确定与它们绑定的操作事件,得到与所述资产数据对应的所有操作事件;

78.将所述所有操作事件进行聚类分析,将属于同一操作过程的操作事件进行聚类;

79.将聚类后的属于同一操作过程的操作事件按照其对应的时间参数的先后顺序进行排列组合,将排列组合后的操作事件对应的资产数据按照其对应的位置进行关联以确定所述资产数据对应的数据流向。

80.具体实现时,针对待评估的对象,基于其具体的业务梳理出其所有的业务流,形成业务集合,比如对于一个学校电子政务系统来说,其涉及到各种类型的业务,包括学生选课,游客浏览网页、游客下载资料、教师登记成绩等;

81.针对每一业务,生成对应的业务操作步骤,比如对于学生选课,生成对应的业务操作步骤如下:

82.学生端:选课账号登录——勾选课程——提交审核——选课账号退出登录;

83.管理员端:选课审核账号登录——审核通过/不通过——选课审核账号退出登录;

84.上述操作步骤属于同一个操作过程,每一个步骤就代表一个操作事件;

85.在所述业务集合中,每个业务对应的每个操作事件都有一个唯一标识符,从而将其与其它操作事件进行区分;

86.在确定出资产数据的所有操作事件后,根据所述业务集合对所有操作事件进行聚类,将属于同一业务的操作事件进行聚合,以形成不同的业务群,在进行聚类时,可以采用如下方式:

87.首先,将所有的操作事件放入一个集合中,形成操作事件集合;

88.接着,判断是否是首次进行聚类或者是已经完成一个业务群的聚合,若是首次进

行聚类,或者已经完成一个业务群的聚合后,则从所述操作事件集合中选择一个目标操作事件,并在所述业务集合中匹配,确定所述目标操作事件所属的目标业务,将所述目标操作事件添加进新建的业务群中,并根据所述目标业务为所述新建的业务群设置对应的业务标识;

89.在确定出所述目标操作事件所属的目标业务后,基于所述目标业务确定除了所述目标操作事件外的其它操作事件,基于确定出的所述其它操作事件,在所述操作事件集合中匹配其对应的操作事件,并将匹配到的操作事件添加到所述新建的业务群中直至所述目标业务对应的操作事件已经遍历完成,返回执行判断是否是首次进行聚类或者是已经完成一个业务群的聚合的步骤直至遍历完所述操作事件集合;

90.在进行完操作事件的聚合后,每个操作事件都具有对应的时间参数,先根据时间参数的先后顺序以业务群为单位对每个业务群的所有操作事件进行排序组合;

91.接着再将排列组合后的操作事件对应的资产数据按照其对应的位置进行关联以确定所述资产数据对应的数据流向;

92.以上述学生选课为例,假设学生端第一次登录后,直接退出,第二次登录后才开始勾选课程,并提交审核,最后退出;管理员端登录之后,执行审核通过操作后退出,基于此,该业务涉及的操作事件包括两个选课账号登录、两个选课账号退出登录、一个勾选课程、一个提交审核、一个选课审核账号登录、一个审核通过、一个选课审核账号退出登录,由此构成学生选课业务对应的业务群;

93.按照时间先后顺序排列组合得到如下排列组合:

94.选课账号登录——选课账号退出登录——选课账号登录——勾选课程——提交审核——选课账号退出登录;

95.选课审核账号登录——审核通过/不通过——选课审核账号退出登陆;

96.接着确定上述各个操作事件对应的资产数据:

97.选课账号——选课账号——选课账号——选课账号——课程数据库——课程数据库——选课账号;

98.选课审核账号——课程数据库——选课审核账号;

99.最后按各个资产数据的位置进行关联确定资产数据对应的数据流向:

100.上述资产数据对应的位置为:

101.学生终端host1——学生终端host1——学生终端host1——学生终端host1——选课服务器——选课服务器——学生终端host1;

102.教师终端host2——选课服务器——教师终端host2;

103.由此就可以得到上述资产数据对应的数据流向为:学生终端host1——》选课服务器——》学生终端host1;教师终端host2——》选课服务器——》教师终端host2;

104.如图4所示为医院中在查看住院费用明细表时涉及到的数据访问流向图,从图中可以看到,该业务中涉及了20个访问终端、7个业务应用、1个数据库账号、1个数据表、1个oracle服务器、1个数据服务及1个实例等资产数据,图中给出了各个资产数据之间的数据访问流向;

105.本实施例中,在确定资产数据对应的数据流向时,先根据资产数据对应的时间参数和空间参数确定资产数据对应的所有操作事件,形成操作事件集合,然后基于预设的业

务集合对所有操作事件进行聚类,以形成对应的业务群,每个业务群对应一个业务,每个业务由多个操作事件组合而成;在进行操作事件聚类时,先根据待匹配的操作事件在预设的业务集合中匹配到其对应的业务,然后再通过匹配到的对应的业务所包含的其余操作事件在所述操作事件集合中搜索到所述业务包括的其余操作事件,从而保证高效准确地对所有操作事件进行聚类;在聚类完成后,先通过操作事件对应的时间参数的先后顺序对每个业务群中的各个操作事件进行排列组合,然后再基于各个操作事件对应的资产数据的位置对资产数据进行关联,从而确定资产数据对应的数据流向,保证了所确定的数据流向的准确性。

106.在另一个可选的实施方式中,步骤s3中所述分析所述数据流向,确定所述资产数据对应的应用场景包括:

107.根据所述数据流向,确定所述数据流向上关联的资产数据;

108.根据所述关联的资产数据及所述数据流向对应的数据流方向确定所述数据流向对应的目标数据访问关系;

109.根据所述目标数据访问关系确定所述资产数据对应的应用场景;

110.其中,所述根据所述目标数据访问关系确定所述资产数据对应的应用场景包括:

111.预先根据所述资产数据对应的所有资产数据类型确定基于所述资产数据能够实现的数据访问关系,形成数据访问关系库;

112.根据所述数据访问关系库中的每一数据访问关系确定对应的应用场景;

113.根据所述目标数据访问关系从所述数据访问关系库中搜索对应的匹配数据访问关系;

114.根据所述匹配数据访问关系确定所述目标数据访问关系对应的应用场景;

115.比如,根据不同的资产数据类型可以确定如下几种数据访问关系:用户-数据访问关系、应用-数据访问关系、数据-数据访问关系、用户-应用-数据访问关系等;

116.基于确定出的数据访问关系确定对应的应用场景,比如应用-数据访问关系对应的应用场景为业务访问场景,数据-数据访问关系为共享分发场景,用户-数据访问关系为数据分析场景,用户-应用-数据访问关系为开发运维场景;

117.数据访问关系与应用场景之间的对应关系可以实时动态地进行调整改变,既包括它们之间的对应关系的改变,也包括数据访问关系以及应用场景的更新。

118.在识别出资产数据对应的应用场景后,就可以根据具体的应用场景来对资产数据的风险进行评估,在进行风险评估时,可以有如下两种实现方式:

119.第一种实现方式为:

120.根据所述应用场景确定与所述应用场景匹配的风险分析策略;

121.根据所述匹配的风险分析策略确定所述资产数据对应的脆弱性分析、暴露面分析以及威胁分析;

122.根据所述脆弱性分析、暴露面分析以及威胁分析确定所述资产数据的风险评估;

123.其中,脆弱性分析主要分析的是资产数据的鲁棒性,即抵御风险的能力,比如对于账号资产,主要分析的就是该账号资产被破解的难易,对于数据库资产,主要分析的是该数据库被窃取里面的数据的难易,以上述学生选课为例,脆弱性分析主要就是分析比如选课账号、选课审核账号被破解的难易,为了量化脆弱性,可以用具体的数值来表示,数值越大,

表示越脆弱,被破解越容易,在一个可选的实现方式中,可以为破解设置时限,比如时限t1、t2,当在小于t1的时间内破解的则脆弱性最大,为a1,当在大于t2的时间内破解的,则脆弱性最小,为a3,当在t1和t2之间破解的,则脆弱性中等,为a2,a1》a2》a3;

124.暴露面分析主要分析的是资产数据在被接收到时,通过被解析后有效信息暴露的多少,比如两个主机之间发送的数据,如果被截取之后,通过对该数据进行解析,能够提取到多少两个主机之间的有效信息,还是以上述学生选课为例,暴露面分析主要就是分析学生端将其选择的数据传输给选课服务器后,该数据在传输中途被截取并解析,能够提取到多少有效信息,比如能够获知学生具体选择的是什么课程,在一个可选的实现方式中,可以设置一个有效信息比例范围,不同的比例范围对应不同的暴露面值,暴露面值越大,其暴露的信息越多,比如可以计算获取的有效信息占所有有效信息的比例值b,当b大于b2时,暴露面值为h1,当b小于b1时,暴露面值为h3,当b介于b1和b2时,暴露面值为h2,h1》h2》h3;

125.威胁分析主要分析的是资产数据目前存在的威胁,比如资产数据是终端,则主要分析其目前存在的漏掉、病毒、补丁等,可以根据存在的漏洞、病毒、补丁数来设定对应的威胁值,数量越多,威胁值就越大,比如当数量n大于n2时,威胁值为c1,当数量小于n1时,威胁值为c3,当数量介于c1和c2之间时,威胁值为c2,c1》c2》c3;

126.在该实施例中,不同的应用场景会有不同的风险分析策略,可以实现针对不同的应用场景灵活确定对应的风险分析策略,具体实现时,可以先确定每个应用场景中涉及到的所有资产数据,然后根据该应用场景的特性对资产数据进行分类,不同类型的资产数据采用不用的风险分析方式,比如有的类型的资产数据不需要执行暴露面分析,就只需要进行脆弱性分析和威胁分析;有的资产数据不需要进行脆弱性分析,就只需要进行暴露面分析和威胁分析;而有的资产对于脆弱性分析、脆弱性分析和威胁分析分别有所侧重,可以分别附上不同的权值;通过这样的方式对每个应用场景下的所有资产数据进行分类,分类后的资产数据采用各自对应的风险分析方法进行风险分析,最后再根据确定出的该应用场景下的所有资产数据的风险分析结果确定待评估对象的资产风险评估结果;具体实现时,可以在确定出某个应用场景下所有资产对应的风险值后,对各个资产的风险值进行归一化后相加,最终得到的相加值作为该应用场景的风险评估结果,再将该风险评估值与预设阈值进行比较,比如,当大于阈值th1时,为高风险,当小于阈值th2时,为低风险,当介于th1和th2之间时,为中风险。

127.本实施例所述的资产风险评估方式先根据应用场景对其涉及的资产数据进行分级分类,然后根据分级分类结果,该应用场景下的不同类型的资产数据采用与其适配的风险评估方法,实现了基于特定应用场景下的特定资产类型的资产数据的定制分析,一方面,不需要针对所有的资产数据都采用相同的资产评估方法,节省评估成本,另一方面,能够有针对性地对资产数据进行资产评估,从而保证了对资产数据高效、全面、准确的评估。

128.第二种实现方式为:

129.根据所述应用场景确定对应的测试用例;

130.将所述测试用例运行于所述资产数据对应的数据流向上以对所述资产数据进行测试,确定所述应用场景下的所有资产数据的脆弱性测试结果、暴露面测试结果以及威胁测试结果;

131.根据所述脆弱性测试结果、暴露面测试结果以及威胁测试结果确定所述资产数据

的风险评估;

132.本实施中,可以事先设置好不同的应用场景对应的测试用例,所设置的测试用例能够根据不同应用场景的资产数据特点进行构造,比如该应用场景中某些资产数据是不需要进行脆弱性分析的,则针对该资产数据就不需要构造涉及脆弱性分析的测试用例;以此类推;

133.本实施例中,在进行资产风险评估时,是基于与特定应用场景下的资产数据适配的测试用例进行实时测试,根据实时测试的结果来确定资产评估结果,通过实时测试能够更加真实可靠地对资产风险进行评估,进一步提高资产风险评估的准确性。

134.在另一个可选的实施方式中,请参照图5,一种基于时空数据的资产风险评估终端,包括存储器、处理器及存储在存储器上并可在处理器上运行的计算机程序,所述处理器执行所述计算机程序时实现上述任一个实施例中的一种基于时空数据的资产风险评估方法中的各个步骤。

135.综上所述,本发明提供的一种基于时空数据的资产风险评估方法及终端,在对资产数据进行风险评估时,先对资产数据进行识别,并确定资产数据对应的时间参数和空间参数,根据时间参数和空间参数确定资产数据对应的数据流向,基于数据流向确定资产数据对应的应用场景,最后根据应用场景对资产数据进行风险评估,在风险评估过程中既考虑资产数据的时间性,也考虑资产数据的空间性,从资产数据的两个维度确定资产数据对应的数据流方向,并基于数据流方向确定资产数据的应用场景,通过资产数据对应的应用场景来对资产数据进行风险评估,一方面提高了数据维度,增加了风险评估考虑的因素,另一方面确定了资产数据运行所处的应用场景,应用场景的考虑提高了风险评估的真实性以及适配性,从而能够更加充分、全面、真实地对资产数据的风险进行评估,提高了风险评估的准确性。

136.以上所述仅为本发明的实施例,并非因此限制本发明的专利范围,凡是利用本发明说明书及附图内容所作的等同变换,或直接或间接运用在相关的技术领域,均同理包括在本发明的专利保护范围内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。