1.本发明涉及量子保密通信和光通信领域,具体涉及一种量子保密通信网络的网络架构及密钥存储方法。

背景技术:

2.量子通信是利用量子叠加态和纠缠效应进行信息传递的新型通信方式,它是近二十年发展起来的新型交叉学科,属于量子论和信息论相结合的新的研究领域。由于技术的不断进步,近几年量子通信这门学科已逐步从理论走向实现,并向工程化方向发展。因为量子通信的安全性是基于物理原理而非计算复杂度,理论上能够实现传输数据的绝对安全,所以受到了人们的高度关注。

3.量子保密通信网络主要由qkd终端设备、密钥管理终端设备和密钥管理服务器组成,用于密钥生成及分发。由于受部署成本及量子通信距离的限制,目前还无法实现基于网络内的任意节点间量子信道的搭建,为了能够实现任意节点都能实现密钥的共享,需要采用密钥中继的方式来实现密钥分发。它主要的原理是利用相邻节点间共享qkd生成的对称量子密钥,利用这些对称量子密钥对需要中继的密钥进行加密解密操作,进而实现了中继密钥在多个中继节点之间的逐个传输,最终到达目的终端用户,同时也满足了任意距离的节点间通信。

4.参与密钥中继的节点会对中继密钥进行解密操作和加密操作,中继密钥会在中继节点以明文形式存在,所有参与中继的节点都会知道中继密钥的明文信息,也就是说安全性是相对的,在这里我们的前提是中继节点必须是可信的。在一个密钥中继完整链路上,需要具备量子终端节点开始端、量子终端节点结束端以及中间的节点(即可信中继节点)。中继密钥在传输过程中,经过每一个中继节点时都需要对中继密钥进行两次异或操作(主要实现解密和加密)。

5.量子保密通信网络是由量子通信网络和经典通信网络共同构建而成。量子保密通信网络主要由qkd终端设备和量子信道组成,用于产生和分发密钥,不传输具体信息。经典通信网络主要完成量子密钥的传输应用,在传输过程中包括量子密钥加密、解密等操作。

6.一个中继节点2同时和与其相邻的中继节点1、中继节点3相连,与中继节点1的qkd通过量子通信网络生成量子对称密钥k2,并存储到各自所属的km(密钥管理)中,同理与中继节点3的qkd生成量子对称密钥k3,并存储到各自所属的km中。

7.量子的中继流程就是将一个原始密钥k1从alice端通过中继节点传输到bob端的整个过程。现有的密钥中继传输过程中具有以下的缺陷:

8.在现有的技术方案中,中继节点需要存储两端相邻可信中继节点之间共享的密钥,在中继过程中,每个中继节点需要进行两次异或操作,需要消耗待中继密钥的2倍密钥量,因此在大型的量子保密通信网络中,必然会给增加中继节点的密钥存储的负担,降低了密钥中继的效率;同时增加了中继节点存储空间的需求,也相应的增加了部署的成本;存储了中继节点两端的共享密钥,增加了km中密钥管理复杂度。

9.因此有待对现有的中继流程进行进一步地改善,以减轻中继节点的密钥存储的负担,提高中继效率,降低成本。

技术实现要素:

10.为了解决上述技术问题,提出了一种量子中继效率高,成本低的量子保密通信网络的网络架构及密钥存储方法。

11.为实现上述目的,本发明采取的技术方案如下:一种量子保密通信网络的网络架构,

12.包括多个kms和多个中继节点,任意一个kms与n个中继节点相连,n个中继节点分别为第1个中继节点,第2个中继节点

……

第n个中继节点,n取值为1,2

……

n;

13.每个中继节点均包含一个km和多个qkd,在中继节点里,每两个qkd分别与所述km连接,相邻两个中继节点的km通过经典网络进行连接,而相匹配的qkd通过量子网络进行连接;

14.所述kms用于为中继节点下发密钥的生成指令和路由拓扑信息;

15.所述中继节点用于进行量子密钥的转发;

16.所述中继节点中的两个qkd用于协商生成该中继节点的量子密钥;

17.所述中继节点中的km用于存储两个qkd生成密钥的异或值;

18.一个中继节点中任意qkd与其相邻的另一个中继节点相匹配的qkd进行对称量子密钥生成的协商处理,判断发送和接收的量子密钥是否一致。

19.一种量子保密通信网络的网络架构及密钥存储方法,应用了如权利要求1所述的网络架构,该密钥存储方法包括以下步骤:

20.量子密钥存储和量子密钥生成,其中,量子密钥存储步骤如下:

21.步骤a:任意一个中继节点x中km接收该中继节点与其相邻前一个中继节点x-1中相匹配的两个qkd通过协商而生成的量子密钥a;

22.步骤b:所述中继节点x的km与中继节点x-1的km进行通信,判断接收的密钥a是否一致;

23.步骤c:如果否,则跳转到步骤a,中继节点x继续接收下一组量子密钥;

24.步骤d:如果是,中继节点x中的km接收该中继节点与其相邻的后一个中继节点x 1中相匹配的两个qkd通过协商而生成量子密钥b;

25.步骤e:所述中继节点x的km与中继节点x 1的km进行通信,判断接收的量子密钥b是否一致;

26.步骤f:如果否,则跳转到步骤d,中继节点x继续接收下一组量子密钥;

27.步骤g:如果是,中继节点x对接收的量子密钥a和b进行异或操作a

⊕

b;

28.步骤h:所述中继节点x的km生成密钥id号;

29.步骤j:所述密钥id号和异或结果值进行预置密码加密并存储在中继节点x的km中。

30.优选地,所述量子密钥生成与传输的过程如下:

31.步骤1:所述中继节点x和中继节点x-1中相匹配的两个qkd协商生成对称量子密钥a;

32.步骤2:所述中继节点x和中继节点x 1中相匹配的两个qkd协商生成对称量子密钥b;

33.步骤3:所述中继节点x-1将生成的量子密钥a发送给中继节点x-1中的km;

34.步骤4:所述中继节点x将生成的量子密钥a发送给所述中继节点x中的km;

35.步骤5:所述中继节点x将生成的量子密钥b发送给所述中继节点x中的km;

36.步骤6:所述中继节点x 1将生成的量子密钥b发送给所述中继节点x 1中的km;

37.步骤7:所述中继节点x-1和中继节点x通过经典通信网络进行协商,判断密钥a是否一致;

38.步骤8:中继节点x和中继节点x 1通过经典通信网络进行协商,判断密钥b是否一致;

39.步骤9:在中继节点x中,经过步骤7和8如果密钥a和b都一致,对密钥进行异或处理得到异或值a

⊕

b。

40.步骤10:对步骤9的处理结果生成索引值即密钥id号;

41.步骤11:用预置密钥对所述异或值进行加密处理并保存。

42.优选地,该方法的应用还包括以下步骤:

43.步骤a:所述中继节点x中的km接收所述kms下发的路由拓扑信息;

44.步骤b:所述中继节点x接收所述中继节点x-1中km发送过来的密钥k'和密钥id;

45.步骤c:所述中继节点x的km根据索引id读取本地密钥k1;

46.步骤d:所述中继节点x的km对密钥k'和k1进行异或运算k'

⊕

k1;

47.步骤e:中继节点x的km根据路由拓扑信息计算最优路径;

48.步骤f:根据最优路径选择下一个中继节点x 1;

49.步骤g:将k'

⊕

k1和id号转发给中继节点x 1。

50.步骤h:判断系统是否异常;

51.步骤j:如果是,任务退出并给出提示信息;

52.步骤k:如果否,跳转到步骤b继续进行。

53.优选地,所述qkd生成的量子密钥是对称密钥。

54.本发明有益的技术效果:

55.本发明采用了在中继节点对下挂的两个qkd生成的两组量子密钥进行异或处理变为一组量子密钥,并只存储异或处理后的量子密钥,从而减少了中继节点存储空间的需求,降低了部署的成本;

56.本发明采用在中继节点对密钥进行异或存储的技术,使存储的密钥量缩减了一半,km在使用该节点密钥进行密钥中继时,km不需要在进行解密操作和加密操作两个过程,从而减少km管理密钥的复杂度,同时也增加了密钥的效率;

57.本发明采用在中继节点对密钥进行异或存储的技术,在中继过程中,中继密钥始终以密文的形式存在,从而进一步提高了密钥中继过程的安全性。

附图说明

58.图1为本发明中密钥中继过程中继节点和kms的关系图。

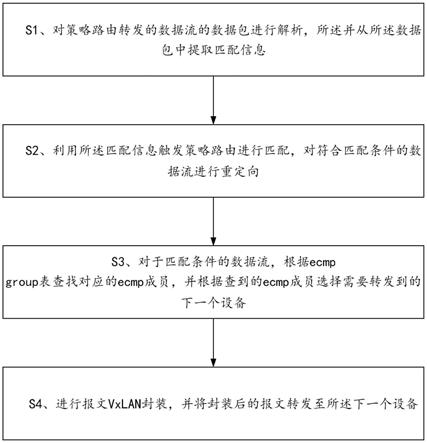

59.图2为本发明中密钥生成方法的流程图;

60.图3为本发明中密钥存储方法的流程图。

具体实施方式

61.为了使本发明的目的、技术方案及优点更加清楚明白,以下结合实施例对本发明进行进一步详细说明,但本发明要求保护的范围并不局限于下述具体实施例。

62.如图1-图3所示,量子密钥中继是一种间接量子密钥分发,完成量子密钥从alice端逐跳传递到bob端,生成远距离的共享密钥对。设定中继传输的原始密钥为k,可信中继节点中的密钥为a和b,由于qkd(quantum key distribution量子密钥分发)生成的量子密钥是对称密钥,且都需要由预先设置的加密密钥进行加密存储,同样读取密钥时都需要由预先设置的加密密钥进行解密操作,

63.量子密钥发送到每一个可信中继节点的都需要进行加密存储和解密操作过程,才能获取密钥明文,鉴于操作步骤都是相似的,以下说明过程中均不在叙述对密钥明文加密和解密的操作。

64.具体的加密存储和解密操作过程如下:

65.1、在进入第一个中继节点之前密钥为k

⊕

a;

66.2、进入第一个中继节点后需要做如下处理:

67.解密运算,即k

⊕a⊕

a;

68.加密运算,即k

⊕a⊕a⊕

b;

69.由异或运算结合律可知k

⊕a⊕a⊕

b=(k

⊕

a)

⊕

(a

⊕

b)=k

⊕

b;

70.其中a

⊕

b表示中继节点存储的量子密钥的异或值。

71.本实施例在密钥中继过程中,中继节点可以提前进行并行的异或计算,将存储的量子密钥进行异或处理并存储计算结果。可以提高密钥中继效率。

72.具体地,一种量子保密通信网络的网络架构,包括多个kms和多个中继节点,任意一个kms与n个中继节点相连,n个中继节点分别为第1个中继节点,第2个中继节点

……

第n个中继节点,其中n为正整数,n取值为1,2

……

n。

73.每个中继节点均包含一个km和两个qkd,在中继节点里,两个qkd生成的两组量子密钥进行异或处理变为一组量子密钥,并只需要存储一组量子密钥,从而降低了中继节点存储空间的需求。两个qkd分别与所述km连接,相邻两个中继节点的km通过经典网络进行连接,而相匹配的qkd通过量子网络进行连接;

74.所述kms用于为中继节点下发密钥的生成指令和路由拓扑信息;

75.所述中继节点用于进行量子密钥的转发;

76.所述中继节点中的两个qkd用于协商生成该中继节点的量子密钥;

77.所述中继节点中的km用于存储两个qkd生成密钥的异或值以及进行经典通信;

78.一个中继节点中任意一个qkd与其相邻的另一个中继节点相匹配的qkd进行对称量子密钥生成的协商处理,判断发送和接收的量子密钥是否一致。

79.一种量子保密通信网络的网络架构及密钥存储方法,应用了上述的网络架构,该密钥存储方法包括以下步骤:

80.量子密钥存储和量子密钥生成,其中,量子密钥存储步骤如下:

81.步骤a:任意一个中继节点x中km接收该中继节点与其相邻前一个中继节点x-1中

相匹配的两个qkd通过协商而生成的量子密钥a;

82.步骤b:所述中继节点x的km与中继节点x-1的km进行通信,判断接收的密钥a是否一致;

83.步骤c:如果否,则跳转到步骤a,中继节点x继续接收下一组量子密钥;

84.步骤d:如果是,中继节点x中的km接收该中继节点与其相邻的后一个中继节点x 1中相匹配的两个qkd通过协商而生成量子密钥b;

85.步骤e:所述中继节点x的km与中继节点x 1的km进行通信,判断接收的量子密钥b是否一致;

86.步骤f:如果否,则跳转到步骤d,中继节点x继续接收下一组量子密钥;

87.步骤g:如果是,中继节点x对接收的量子密钥a和b进行异或操作a

⊕

b;

88.步骤h:所述中继节点x的km生成密钥id号;

89.步骤j:所述密钥id号和异或结果值进行预置密码加密并存储在中继节点x的km中。

90.具体地,各个中继节点中量子密钥的生成过程如下:

91.步骤1:所述中继节点x和中继节点x-1中相匹配的两个qkd协商生成对称量子密钥a;

92.步骤2:所述中继节点x和中继节点x 1中相匹配的两个qkd协商生成对称量子密钥b;

93.步骤3:所述中继节点x-1将生成的量子密钥a发送给中继节点x-1中的km;

94.步骤4:所述中继节点x将生成的量子密钥a发送给所述中继节点x中的km;

95.步骤5:所述中继节点x将生成的量子密钥b发送给所述中继节点x中的km;

96.步骤6:所述中继节点x 1将生成的量子密钥b发送给所述中继节点x 1中的km;

97.步骤7:所述中继节点x-1和中继节点x通过经典通信网络进行协商,判断密钥a是否一致(判断一致的方法是:中继节点x-1和中继节点x的km分别采用常规的hash函数和消息摘要算法对各自的密钥进行处理,得到消息摘要,中继节点x的km将消息摘要通过经典通信发送给中继节点x-1的km,中继节点x-1的km接收后将其与自己计算的消息摘要进行比对,如果相同则确认生成的密钥完全一致);

98.步骤8:中继节点x和中继节点x 1通过经典通信网络进行协商,判断密钥b是否一致(判断方法与步骤7的一样);

99.步骤9:在中继节点x中,经过步骤7和8如果密钥a和b都一致,对密钥进行异或处理得到异或值a

⊕

b。

100.采用在中继节点对密钥进行异或存储的技术,使存储的密钥量缩减了一半,km在使用该节点密钥进行密钥中继时,km不需要再进行解密操作和加密操作两个过程,从而减少km管理密钥的复杂度,同时也增加了密钥的效率。

101.步骤10:对步骤9的处理结果生成索引值即密钥id号;所述索引值id和所述异或值a

⊕

b进行数据绑定,即将所述索引值和所述异或值作为一条数据记录的两个字段,并进行数据记录的存储操作。

102.步骤11:用预置密钥对所述异或值进行加密处理并保存。

103.在密钥存储以后,对密钥进行发送的步骤如下:

104.步骤a:所述中继节点x中的km接收所述kms下发的路由拓扑信息;

105.步骤b:所述中继节点x接收所述中继节点x-1中km发送过来的密钥k'和密钥id;

106.步骤c:所述中继节点x的km根据索引id读取本地密钥k1;

107.步骤d:所述中继节点x的km对密钥k'和k1进行异或运算k'

⊕

k1;

108.步骤e:中继节点x-1km根据路由拓扑信息计算最优路径;

109.步骤f:根据最优路径选择下一个中继节点x 1;

110.步骤g:将k'

⊕

k1和id号转发给中继节点x 1。

111.步骤h:判断系统是否异常;

112.步骤j:如果是,任务退出并给出提示信息;

113.步骤k:如果否,跳转到步骤b继续进行。

114.本发明减少中继节点存储空间的需求,降低了部署的成本;本发明存储的密钥量减少,可以减少km管理密钥的复杂度;本发明中继节点只保留异或值,进一步提高了密钥中继过程的安全性。本发明采用在中继节点对密钥进行异或存储的技术,在中继过程中,中继密钥始终以密文的形式存在,从而进一步提高了密钥中继过程的安全性。

115.根据上述说明书的揭示和教导,本发明所属领域的技术人员还可以对上述实施方式进行变更和修改。因此,本发明并不局限于上面揭示和描述的具体实施方式,对发明的一些修改和变更也应当落入本发明的权利要求的保护范围内。此外,尽管本说明书中使用了一些特定的术语,但这些术语只是为了方便说明,并不对发明构成任何限制。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。