1.本发明涉及通信技术领域,尤其涉及一种加密通话方法、系统、存储介质及终端。

背景技术:

2.基于ip的语音传输(voice over internet protocol,voip)是一种语音通话技术,经由网际协议来达成语音通话与多媒体会议,也就是经由互联网来进行通信。其他非正式的名称有ip电话(ip telephony)、互联网电话(internet telephony)、宽带电话(broadband telephony)以及宽带电话服务(broadbandphone service)。

3.voip可用于包括voip电话、智能手机、个人计算机在内的诸多互联网接入设备,通过蜂窝网络、wi-fi进行通话及发送短信。

4.现有的voip通话在网络侧或设备侧语音数据是脉冲编码调制(pulse code modulation,pcm)的格式数据,通话数据很容易会被第三方恶意软件监听,无法保证通话安全。

5.因此,有必要提供一种新型的加密通话方法、系统、存储介质及终端以解决现有技术中存在的上述问题。

技术实现要素:

6.本发明的目的在于提供一种加密通话方法、系统、存储介质及终端,通过对通话过程进行加密,有效提高了通话过程的安全性。

7.为实现上述目的,本发明的所述一种加密通话方法,应用于发送端,所述方法包括:

8.在启动通话之后,获取当前的通话应用;

9.通过当前的所述通话应用获取经过网络服务器发送的密钥;

10.从音频设备中获取当前通话过程中需要发送的音频脉冲编码调制数据;

11.通过安全系统采用所述密钥对所述音频脉冲编码调制数据进行加密后得到加密音频数据;

12.通过应用操作系统将所述加密音频数据传输所述通话应用,并通过所述通话应用将所述加密音频数据发送至所述网络服务器。

13.本发明所述加密通话方法的有益效果在于:在通话过程中,通过获取需要发送的音频脉冲编码调制数据之后,利用网络服务器发送的密钥对通话过程中需要发送的音频脉冲编码调制数据进行加密以得到加密音频数据,以便于将加密音频数据传输到网络服务器以实现加密通话,有效提高了通话过程的安全性,有效降低通话过程被窃听的风险。

14.可选的,在通话过程中,所述发送端的通话应用至少接收一次通过所述网络服务器更新后的所述密钥。其有益效果在于:在通话过程中网络服务器通过对密钥进行更新,以进一步提高通话过程的安全性。

15.可选的,所述安全系统采用对称加密或者非对称加密的方式将所述音频脉冲编码

调制数据加密后得到加密音频数据。

16.本发明还提供了一种加密通话方法,应用于接收端,所述方法包括:

17.在启动通话之后,获取当前的通话应用;

18.通过当前的所述通话应用获取经过网络服务器发送的密钥和加密音频数据;

19.通过所述通话应用将所述密钥发送至安全系统,并将所述加密音频数据发送至应用操作系统;

20.通过所述安全系统获取所述应用操作系统中的加密音频数据,并根据所述密钥对所述加密音频数据进行解密后得到音频脉冲编码调制数据;

21.通过所述安全系统将所述音频脉冲编码调制数据发送至音频设备。

22.本发明所述加密通话方法的有益效果在于:在发送端将加密音频数据发送到网络服务器之后,接收端接收网络服务器发送的加密音频数据和密钥,以便于根据密钥对加密音频数据进行解密,从而完成发送端和接收端的通话过程,使得通话过程中的数据始终都是经过加密传输的,有效提高了通话过程的安全性。

23.可选的,在通话过程中,所述接收端的通话应用至少接收一次通过所述网络服务器更新后的所述密钥。其有益效果在于:在网络服务器更新密钥之后,以便于接收端能够及时更新密钥。

24.可选的,所述安全系统采用对称解密或者非对称解密的方式将所述加密音频数据解密后得到音频脉冲编码调制数据。

25.本发明提供了一种加密通话系统,包括:

26.第一获取模块,用于在启动通话之后,获取当前的通话应用;

27.加密密钥获取模块,用于通过当前的所述通话应用获取经过网络服务器发送的密钥;

28.音频数据获取模块,用于从音频设备中获取当前通话过程中需要发送的音频脉冲编码调制数据;

29.加密模块,用于通过安全系统采用所述密钥对所述音频脉冲编码调制数据进行加密后得到加密音频数据;

30.上传模块,用于通过应用操作系统将所述加密音频数据传输所述通话应用,并通过所述通话应用将所述加密音频数据发送至所述网络服务器。

31.本发明所述加密通话系统的有益效果在于:在通话过程中,通过音频数据获取模块获取需要发送的音频脉冲编码调制数据之后,加密模块利用网络服务器发送的密钥对通话过程中需要发送的音频脉冲编码调制数据进行加密以得到加密音频数据,以便于将加密音频数据传输到网络服务器以实现加密通话,有效提高了通话过程的安全性,有效降低通话过程被窃听的风险。

32.本发明公开了一种加密通话系统,包括:

33.第二获取模块,用于在启动通话之后,获取当前的通话应用;

34.加密数据获取模块,用于通过当前的所述通话应用获取经过网络服务器发送的密钥和加密音频数据;

35.发送模块,用于通过所述通话应用将所述密钥发送至安全系统,并将所述加密音频数据发送至应用操作系统;

36.解密模块,用于通过所述安全系统获取所述应用操作系统中的加密音频数据,并根据所述密钥对所述加密音频数据进行解密后得到音频脉冲编码调制数据;

37.发声模块,用于通过所述安全系统将所述音频脉冲编码调制数据发送至音频设备。

38.本发明所述加密通话方法的有益效果在于:在发送端将加密音频数据发送到网络服务器之后,加密数据获取模块接收网络服务器发送的加密音频数据和密钥,以便于解密模块根据密钥对加密音频数据进行解密,从而完成发送端和接收端的通话过程,使得通话过程中的数据始终都是经过加密传输的,有效提高了通话过程的安全性。

39.本发明又公开了一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序,其特征在于,所述计算机程序被处理器执行时实现上述的加密通话方法。

40.本发明公开了一种终端,包括:处理器及存储器;

41.所述存储器用于存储计算机程序;

42.所述处理器用于执行所述存储器存储的计算机程序,以使所述终端执行上述的加密通话方法。

附图说明

43.图1为本发明实施例所述加密通话方法应用于发送端的流程示意图;

44.图2为本发明实施例所述加密通话方法应用于接收端的流程示意图;

45.图3为本发明实施例所述加密通话方法中第一终端和第二终端通话过程的结构框图;

46.图4为本发明实施例所述加密通话系统应用于发送端时的结构框图;

47.图5为本发明实施例所述加密通话系统应用于接收端的结构框图。

具体实施方式

48.为使本发明的目的、技术方案和优点更加清楚,下面将结合本发明的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例是本发明的一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。除非另外定义,此处使用的技术术语或者科学术语应当为本发明所属领域内具有一般技能的人士所理解的通常意义。本文中使用的“包括”等类似的词语意指出现该词前面的元件或者物件涵盖出现在该词后面列举的元件或者物件及其等同,而不排除其他元件或者物件。

49.针对现有技术存在的问题,本发明的实施例提供了一种加密通话方法,应用于发送端,如图1所示,所述方法包括如下步骤:

50.s101、在启动通话之后,获取当前的通话应用;

51.s102、通过当前的所述通话应用获取经过网络服务器发送的密钥;

52.s103、从音频设备中获取当前通话过程中需要发送的音频脉冲编码调制数据;

53.s104、通过安全系统采用所述密钥对所述音频脉冲编码调制数据进行加密后得到加密音频数据;

54.s105、通过应用操作系统将所述加密音频数据传输所述通话应用,并通过所述通

话应用将所述加密音频数据发送至所述网络服务器。

55.在上述过程中,当发送端与接收端开始通话之后,发送端首先获取当前的通话应用,以便于在当前的通话应用中进行加密通话。在发送端和接收端成功建立通话过程之后,网络服务器分别向发送端和接收端发送密钥,以便于对通话过程中的数据进行加密和解密。

56.之后发送端通过当前的通话应用获取网络服务器发送的密钥,并在产生通话声音之后,从音频设备中获取当前通话过程中需要发送的音频脉冲编码调制(pcm(pulse code modulation,pcm)数据,之后发送端内部的安全系统通过密钥对音频脉冲编码调制数据进行加密以得到加密音频数据,完成对音频脉冲编码调制数据的加密过程,保证后续通话过程中通话数据的安全性。

57.在一些实施例中,所述安全系统为所述发送端内部的可行执行环境系统(trusted execution environment,tee),在本实施例中,还可以采用发送端内部的其它硬件系统或者软件系统对音频脉冲编码调制数据进行加密,只要能够完成对音频脉冲编码调制数据的加密过程,本方案对此不作特别限定,此次不再赘述。

58.之后发送端内部的安全系统将加密音频数据发送到应用操作系统,并通过应用操作系统将加密音频数据传输到通话应用中,以便于通话应用将加密音频数据传输到网络服务器,从而完成通话过程中加密音频数据的加密上传过程。

59.在一些实施例中,在通话过程中,所述发送端的通话应用至少接收一次通过所述网络服务器更新后的所述密钥。

60.具体的,为了进一步保证加密通话过程的安全性,在通话过程中,所述网络服务器每隔一段时间就会对密钥进行更新,而在密钥更新之后,网络服务器将更新后的密钥分别发送到发送端和接收端,以保证发送端和接收端能够根据更新后的密钥完成对通话过程中的数据的加密和解密过程。

61.在通话过程中,发送端通过至少接收一次更新后的密钥,提高发送端加密过程的安全性,从而提高整个加密通话过程的安全性。

62.在一些实施例中,所述安全系统采用对称加密或者非对称加密的方式将所述音频脉冲编码调制数据加密后得到加密音频数据,所述发送端的加密方式包括对称加密和非对称加密中的任意一种,两种加密方式均可以应用于本方案,本方案对此不作限定,此次不再赘述。

63.本发明提供了又一种加密通话方法,应用于接收端,如图2所示,所述方法包括:

64.s201、在启动通话之后,获取当前的通话应用;

65.s202、通过当前的所述通话应用获取经过网络服务器发送的密钥和加密音频数据;

66.s203、通过所述通话应用将所述密钥发送至安全系统,并将所述加密音频数据发送至应用操作系统;

67.s204、通过所述安全系统获取所述应用操作系统中的加密音频数据,并根据所述密钥对所述加密音频数据进行解密后得到音频脉冲编码调制数据;

68.s205、通过所述安全系统将所述音频脉冲编码调制数据发送至音频设备。

69.在上述通话过程中,当接收端和发送端之间建立通话连接之后,接收端首先获取

当前通话过程中的通话应用,而在建立通话连接之后,网络服务器会将密钥和发送端上传的加密音频数据传输给接收端,接收端通过通话应用接收密钥和加密音频数据之后,通过通话应用将密钥发送到安全系统,并将加密音频数据发送到应用操作系统,以便于通过应用操作系统将加密音频数据传输到安全系统中,以便于安全系统根据密钥对加密音频数据进行解密,从而得到通话过程中需要传输的音频脉冲编码调制数据,之后将音频脉冲编码调制数据传输到音频设备,通过音频设备将音频脉冲编码调制数据转换为声音,从而完成接收端的通话解密过程,保证了通话解密过程中,通话数据的安全性。

70.在一些实施例中,在通话过程中,所述接收端的通话应用至少接收一次通过所述网络服务器更新后的所述密钥。由于发送端在发送过程中,会对加密过程中的密钥进行更新,与之对应的,接收端也接收网络服务器更新后的密钥,以进一步保证加密通话过程的安全性。

71.在一些实施例中,所述安全系统采用对称解密或者非对称解密的方式将所述加密音频数据解密后得到音频脉冲编码调制数据。

72.具体的,当发送端采用对称加密时,接收端采用对称解密进行解密;当发送端采用非对称加密时,接收端采用非对称解密,此处不再赘述。

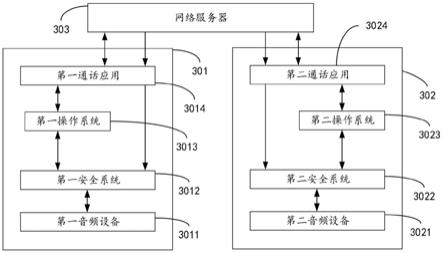

73.在其它一些实施例中,为了进一步对加密通话过程进行说明,参考图3,所述第一终端301包括第一音频设备3011、第一安全系统3012、第一操作系统3013、第一通话应用3014,所述第二终端302包括第二音频设备3021、第二安全系统3022、第二操作系统3023和第二通话应用3024。

74.当第一终端301和第二终端302建立通话连接之后,网络服务器303分别将密钥发送到第一终端301的第一通话应用3014和第二终端302的第二通话应用3024,第一终端301的第一通话应用3014将密钥发送到第一安全系统3012,而第二终端302的第二通话应用3024将密钥发送到第二安全系统3022,当第一终端301产生需要上传的声音信息之后,确定第一终端301需要向第二终端302发送语音信息,则第一终端301的第一音频设备3011首先获取声音信息并转化为音频脉冲编码调制数据,之后第一音频设备3011将音频脉冲编码调制数据发送到第一安全系统3012,通过第一安全系统3012对音频脉冲编码调制数据进行加密后得到加密音频数据,之后第一安全系统3012通过第一操作系统3013将加密音频数据发送到第一通话应用3014之中,之后第一通话应用3014将加密音频数据发送到网络服务器303,从而完成加密音频数据的上传过程。

75.之后第二终端302的第二通话应用3024获取通过网络服务器303发送的加密音频数据,并将加密音频数据通过第二操作系统3023发送到第二安全系统3022之中,从而使得第二安全系统3022通过密钥对加密音频数据进行解密,从而得到未加密的音频脉冲编码调制数据,之后第二安全系统3022将音频脉冲编码调制数据发送到第二音频设备3021之中,以便于第二音频设备3021将音频脉冲编码调制数据转化为语音,从而完成第一终端301将语音发送到第二终端302的通话过程。

76.而当第二终端302需要发送语音到第一终端301时,其过程与上述过程基本类似,此处不再赘述。

77.需要说明的是,在通话过程中,由于通话是双向进行的,所述第一终端301和所述第二终端302都是既可以作为发送端又可以作为接收端,本方案对此不再赘述。

78.本发明公开了一种加密通话系统,参考图4,包括:

79.第一获取模块401,用于在启动通话之后,获取当前的通话应用;

80.加密密钥获取模块402,用于通过当前的所述通话应用获取经过网络服务器发送的密钥;

81.音频数据获取模块403,用于从音频设备中获取当前通话过程中需要发送的音频脉冲编码调制数据;

82.加密模块404,用于通过安全系统采用所述密钥对所述音频脉冲编码调制数据进行加密后得到加密音频数据;

83.上传模块405,用于通过应用操作系统将所述加密音频数据传输所述通话应用,并通过所述通话应用将所述加密音频数据发送至所述网络服务器。

84.本发明还公开了一种加密通话系统,如图5所示,包括:

85.第二获取模块501,用于在启动通话之后,获取当前的通话应用;

86.加密数据获取模块502,用于通过当前的所述通话应用获取经过网络服务器发送的密钥和加密音频数据;

87.发送模块503,用于通过所述通话应用将所述密钥发送至安全系统,并将所述加密音频数据发送至应用操作系统;

88.解密模块504,用于通过所述安全系统获取所述应用操作系统中的加密音频数据,并根据所述密钥对所述加密音频数据进行解密后得到音频脉冲编码调制数据;

89.发声模块505,用于通过所述安全系统将所述音频脉冲编码调制数据发送至音频设备。

90.需要说明的是,上述加密通话系统的结构及原理与上述加密通话系统中的步骤一一对应,故在此不再赘述。

91.需要说明的是,应理解以上装置的各个模块的划分仅仅是一种逻辑功能的划分,实际实现时可以全部或部分集成到一个物理实体上,也可以物理上分开。且这些模块可以全部以软件通过处理元件调用的形式实现;也可以全部以硬件的形式实现;还可以部分模块通过处理元件调用软件的形式实现,部分模块通过硬件的形式实现。例如,选择模块可以为单独设立的处理元件,也可以集成在上述系统的某一个芯片中实现,此外,也可以以程序代码的形式存储于上述系统的存储器中,由上述系统的某一个处理元件调用并执行以上x模块的功能。其它模块的实现与之类似。此外这些模块全部或部分可以集成在一起,也可以独立实现。这里所述的处理元件可以是一种集成电路,具有信号的处理能力。在实现过程中,上述方法的各步骤或以上各个模块可以通过处理器元件中的硬件的集成逻辑电路或者软件形式的指令完成。

92.例如,以上这些模块可以是被配置成实施以上方法的一个或多个集成电路,例如:一个或多个特定集成电路(application specific integrated circuit,asic),或,一个或多个数字信号处理器(digital signal processor,dsp),或,一个或者多个现场可编程门阵列(field programmable gatearray,简称fpga)等。再如,当以上某个模块通过处理元件调度程序代码的形式实现时,该处理元件可以是通用处理器,例如中央处理器(central processing unit,cpu)或其它可以调用程序代码的处理器。再如,这些模块可以集成在一起,以片上系统(system-on-a-chip,soc)的形式实现。

93.本发明还公开了一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序,所述计算机程序被处理器运行时执行上述的方法。

94.本发明的存储介质上存储有计算机程序,该计算机程序被处理器执行时实现上述的方法。所述存储介质包括:只读存储器(read-onlymemory,rom)、随机访问存储器(randomaccess memory,ram)、磁碟、u盘、存储卡或者光盘等各种可以存储程序代码的介质。

95.在本发明公开的另一个实施例中,本发明还提供一种芯片系统,芯片系统与存储器耦合,用于读取并执行所述存储器中存储的程序指令,以执行上述方法的步骤。

96.通过以上的实施方式的描述,所属领域的技术人员可以清楚地了解到,为描述的方便和简洁,仅以上述各功能模块的划分进行举例说明,实际应用中,可以根据需要而将上述功能分配由不同的功能模块完成,即将装置的内部结构划分成不同的功能模块,以完成以上描述的全部或者部分功能。上述描述的系统,装置和单元的具体工作过程,可以参考前述方法实施例中的对应过程,在此不再赘述。

97.在本技术实施例各个实施例中的各功能单元可以集成在一个处理单元中,也可以是各个单元单独物理存在,也可以两个或两个以上单元集成在一个单元中。上述集成的单元既可以采用硬件的形式实现,也可以采用软件功能单元的形式实现。

98.所述集成的单元如果以软件功能单元的形式实现并作为独立的产品销售或使用时,可以存储在一个计算机可读取存储介质中。基于这样的理解,本技术实施例的技术方案本质上或者说对现有技术做出贡献的部分或者该技术方案的全部或部分可以以软件产品的形式体现出来,该计算机软件产品存储在一个存储介质中,包括若干指令用以使得一台计算机设备(可以是个人计算机,服务器,或者网络设备等)或处理器执行本技术各个实施例所述方法的全部或部分步骤。而前述的存储介质包括:快闪存储器、移动硬盘、只读存储器、随机存取存储器、磁碟或者光盘等各种可以存储程序代码的介质。

99.以上所述,仅为本技术实施例的具体实施方式,但本技术实施例的保护范围并不局限于此,任何在本技术实施例揭露的技术范围内的变化或替换,都应涵盖在本技术实施例的保护范围之内。因此,本技术实施例的保护范围应以所述权利要求的保护范围为准。

100.虽然在上文中详细说明了本发明的实施方式,但是对于本领域的技术人员来说显而易见的是,能够对这些实施方式进行各种修改和变化。但是,应理解,这种修改和变化都属于权利要求书中所述的本发明的范围和精神之内。而且,在此说明的本发明可有其它的实施方式,并且可通过多种方式实施或实现。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。