1.本发明涉及计算机技术领域,尤其涉及一种基于可信执行环境的局域网区块链防篡改方法和系统。

背景技术:

2.区块链在本质上是一种分布式数据库,它按照时间顺序将数据生成区块,并以顺序相连的方式组合成一种链式数据结构,利用密码学技术保证数据不可篡改和不可伪造。广义的区块链还指代基于区块链结构实现的分布式记账技术,包括分布式共识、隐私与安全保护、点对点通信技术、网络协议、智能合约等。区块链技术利用加密链式区块结构来验证与存储数据、利用分布式节点共识算法来生成和更新数据。其中,共识算法是区块链系统中实现不同节点之间建立信任、获取权益的数学算法。按照参与者的不同,可以将区块链分为3类:公有链(public chain)、联盟链(consortium chain)和私有链(private chain)。公有链是向公众开放的区块链,任何接入公网的节点都可以加入和读取数据,如比特币和以太坊等;联盟链是具有准入机制的区块链,只有经过授权的用户才能访问链上数据;私有链是则只对某一个机构或实体开放。

3.可信执行环境(trusted execution environment,tee)可以保证计算不被常规操作系统干扰,从而保证计算过程“可信”。这是通过创建一个可以在“安全世界”中独立运行的小型操作系统实现的。该操作系统以系统调用(由内核直接处理)的方式直接提供计算服务。可信执行环境包括可信硬件和可信软件两部分。可信硬件提供与外界完全隔离的运行环境,保证内部软件不受攻击。

4.现有的局域网数据监管,主要依赖被监管方定期从局域网导出数据提供给监管方。被监管方在最终提交前都可以对数据进行修改,无法确保数据的真实性以及不可篡改性。区块链技术虽然可以对数据进行溯源和监管,但要求被监管方的系统与监管网连接,从而带来数据泄露的风险。目前并没有对应的区块链技术,对局域网的数据进行有效的监管。虽然区块链技术在监管场景中的应用已经比较广泛和成熟,但是由于局域网的特殊性,区块链在监管局域网的应用并未得到重视且面临很多挑战。

技术实现要素:

5.有鉴于此,本发明的目的在于提出一种基于可信执行环境的局域网区块链防篡改方法,本发明能够针对性地解决现有的问题。

6.基于上述目的,根据本发明的第一个方面,本发明提出了一种基于可信执行环境的局域网区块链防篡改方法,包括:

7.监管方网络顺次生成至少一个监管网区块,形成监管网区块链;

8.被监管方局域网中部署可信执行环境,并从可信硬件中获取其公钥;

9.在第一监管网区块处所述被监管网开放连接所述监管网,监管网区块链收到被监管网的交易请求,所述交易请求中包含所述公钥;

10.监管网区块链确认交易并开始生成带有公钥标记的监管网区块;

11.将带有公钥标记的所述监管网区块拷贝到被监管网;

12.根据交易顺次生成至少一个被监管网区块,形成被监管网区块链;

13.在所述被监管网区块链结束时,所述被监管网在最后一个被监管网区块开放与所述监管网的连接,并和监管网数据合并生成第二监管网区块;

14.所述监管网区块链通过公钥标记确认被监管网中区块否是由带有公钥标记的监管网区块生成,以判断被监管网数据是否发生篡改。

15.进一步地,在根据交易顺次生成至少一个被监管网区块,形成被监管网区块链时,所述监管网也同时正常生成监管网区块。

16.进一步地,所述被监管网区块链中,每一个区块包括上一个区块的概要和交易的信息。

17.进一步地,所述监管方同步被监管方的信息。

18.进一步地,在根据交易顺次生成至少一个被监管网区块,形成被监管网区块链时,所述监管网获取被监管方的当前区块状态,并将该状态写入最新的监管网区块中,并继续生成监管网区块。

19.进一步地,在根据交易顺次生成至少一个被监管网区块,形成被监管网区块链时,将数据信息加密存储在被监管网区块之中。

20.进一步地,所述被监管网区块和监管网区块均带有所述公钥标记。

21.进一步地,所述被监管网为一个或多个。

22.进一步地,所述监管网和被监管网形成一个有向无环图状的区块链系统。

23.基于上述目的,根据本发明的第二个方面,本发明提出了一种基于可信执行环境的局域网区块链防篡改系统,包括:

24.监管方网络;

25.至少一个被监管方局域网;

26.所述监管方网和至少一个被监管方局域网执行第一方面所述的方法,以形成一个有向无环图状的区块链系统。

27.总的来说,本发明的优势及给用户带来的体验在于:

28.(1)利用区块链的可溯源性和不可篡改性特点对数据的操作进行记录和追踪溯源。

29.(2)通过设计监管网和被监管网交互接口,被监管网周期性接入监管网,并保证被监管网内部无法篡改,从而保证了监管网对被监管网的监控,同时极大降低被监管网内部数据泄漏风险。

30.(3)通过在被监管网部署可信执行环境来保证被监管网内部区块链的可信性。

附图说明

31.在附图中,除非另外规定,否则贯穿多个附图相同的附图标记表示相同或相似的部件或元素。这些附图不一定是按照比例绘制的。应该理解,这些附图仅描绘了根据本发明公开的一些实施方式,而不应将其视为是对本发明范围的限制。

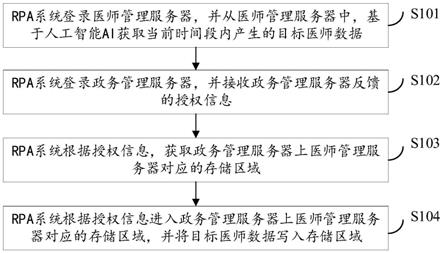

32.图1示出本发明的基于区块链的局域网数据监管原理示意图。

33.图2示出本发明的基于区块链的局域网数据监管方法流程图。

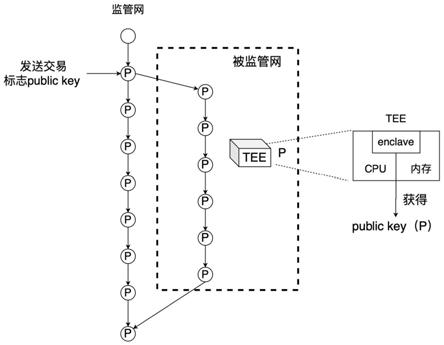

34.图3示出本发明的基于可信执行环境的局域网区块链防篡改原理示意图。

35.图4示出本发明的基于可信执行环境的局域网区块链防篡改方法流程图。

具体实施方式

36.下面结合附图和实施例对本发明作进一步的详细说明。可以理解的是,此处所描述的具体实施例仅用于解释相关发明,而非对该发明的限定。另外还需要说明的是,为了便于描述,附图中仅示出了与有关发明相关的部分。

37.需要说明的是,在不冲突的情况下,本发明中的实施例及实施例中的特征可以相互组合。下面将参考附图并结合实施例来详细说明本发明。

38.如图1所示,本发明中基于区块链的局域网数据监管系统原理,虚线框内部分表示被监管网,其余部分表示监管网。

39.当监管网的区块链生成到块a时,被监管网1会临时开放接入该区块链,在被监管网1中会生成新的块b,之后会关闭被监管网1与监管网的连接,被监管网1中的区块链会以沿着块b向下生成,生成区块的同时将数据信息加密存储在区块之中。

40.在被监管网1或2内部,通过可信执行环境防止内部篡改数据。

41.当监管网的区块链生成到块c时,被监管网2会临时开放接入该区块链,在被监管网2中会生成新的块d,之后会关闭被监管网2与监管网的连接,被监管网2中的区块链会以沿着块d向下生成,生成区块的同时将数据信息加密存储在区块之中。本发明的监管系统支持对多个被监管网环境的数据进行监管。

42.当被监管网1的区块生成到块g时,监管方需要获取监管的相关数据,被监管网1临时开放与监管网连接,并和监管网数据合并生成块h,并入监管网区块链中,之后被监管网1关闭与监管网的连接。

43.当被监管网2的区块链生成到块e时,监管方需要获取监管的相关数据,被监管网2临时开放与监管网连接,并和监管网数据合并生成块f,并入监管网区块链中,之后被监管网2关闭与监管网的连接。

44.以上的过程可以不断地重复,从而形成一个有向无环图状的区块链系统。

45.本发明的基于区块链的局域网数据监管系统,由于区块链的不可篡改性,所以被监管方无法对区块链中的数据进行篡改,从而达到监管的效果。

46.如图2所示,基于区块链的局域网数据监管方法流程图,包括以下步骤:

47.a1.监管方开始生成监管网区块;

48.a2.监管方区块链生成到块a;

49.a3.被监管网开始连接监管网区块链;

50.a4.被监管网内区块链以块a为根块在被监管网内开始生成区块链,与此同时,监管网区块链也在正常生成区块,监管网与被监管网断开;

51.a5.被监管网内各个节点接受交易(transaction),开始逐渐生成新的区块,每一个区块包括上一个区块的概要,同时包括交易的信息,形成一个链路;

52.a6.监管方需要同步这些被监管方的信息;

53.a7.被监管方打开局域网网络,与监管网区块链连接;

54.a8.监管网区块链获取被监管网的当前区块状态,并将该状态写入最新的监管网区块中,并继续生成监管网区块;

55.a9.监管网区块链完成对被监管网的监管,被监管网与监管网区块链断开;

56.a10.由于每一个区块都会记录上一个区块的概要,所以只要写入到了监管网区块链之中,被监管网内的区块链信息就无法再被篡改,起到监管的效果;

57.a11.被监管方获取当前监管网区块链上最新的区块并以此作为根块继续在被监管网内生成新的链,即重复a4,a5,a6,a7。

58.本发明的发明点还在于,在以上的基于区块链的局域网数据监管系统和方法基础上,通过在被监管网部署可信执行环境来防止被监管网内部篡改数据。图3示出本发明的基于可信执行环境的局域网区块链防篡改原理示意图。

59.当监管网的区块链生成到某个块时,被监管网会临时开放接入该区块链,在被监管网内部,通过可信执行环境防止内部篡改数据。被监管方局域网中部署可信执行环境,并从可信硬件中获取其公钥;在被监管网开放连接监管网时,监管网区块链收到被监管网的交易请求,交易请求中包含公钥;监管网区块链确认交易并开始生成带有公钥标记的监管网区块;

60.将带有公钥标记的监管网区块拷贝到被监管网,然后根据交易顺次生成至少一个被监管网区块,形成被监管网区块链;当被监管网的区块生成到第六个块时,监管方需要获取监管的相关数据,被监管网临时开放与监管网连接,并和监管网数据合并生成块,并入监管网区块链中。

61.然后监管网区块链通过公钥标记确认被监管网中区块否是由带有公钥标记的监管网区块生成,以判断被监管网数据是否发生篡改。

62.以上的过程可以不断地重复,从而形成一个有向无环图状的区块链系统。

63.本发明的基于区块链的局域网数据监管系统,由于区块链的不可篡改性,所以被监管方无法对区块链中的数据进行篡改,从而达到监管的效果。

64.图4示出本发明的基于可信执行环境的局域网区块链防篡改方法流程图,包括以下步骤:

65.b1.在被监管局域网中部署可信执行环境tee。

66.b2.从可信硬件中获取其公钥public key(p)。

67.b3.当被监管网接口开放给监管网区块链时,监管网区块链收到交易请求(交易信息中包含公钥)。

68.b4.监管网区块链确认交易。

69.b5.监管网区块链开始生成带有公钥标记的区块。

70.b6.带有公钥标记的区块被拷贝到被监管网。

71.b7.断开监管网和被监管网的连接,开始在被监管网中生成区块,被监管网中新生成的区块都带有公钥标记。

72.b8.被监管网中的最后一个区块合并到监管网区块链。以上的被监管网区块和监管网区块均带有所述公钥标记。

73.b9.监管网区块链通过公钥标记确认被监管网中区块否是由最初的区块生成的,以判断被监管网数据是否发生篡改。

74.b10.被监管网断开与监管网的连接。

75.通过以上的基于区块链的被监管网数据监管系统及方法,本发明利用区块链的可追溯和透明性特点对数据的操作进行记录和追踪溯源;通过设计监管网和被监管网互作接口,被监管网周期性接入监管网,并保证被监管网内部无法篡改,从而保证了监管网对被监管网的监控,同时保证了被监管网内部数据不被泄漏。通过在被监管网部署可信执行环境来防止被监管网内部篡改数据。

76.需要说明的是:

77.在此提供的算法和显示不与任何特定计算机、虚拟系统或者其它设备有固有相关。各种通用系统也可以与基于在此的示教一起使用。根据上面的描述,构造这类系统所要求的结构是显而易见的。此外,本发明也不针对任何特定编程语言。应当明白,可以利用各种编程语言实现在此描述的本发明的内容,并且上面对特定语言所做的描述是为了披露本发明的最佳实施方式。

78.在此处所提供的说明书中,说明了大量具体细节。然而,能够理解,本发明的实施例可以在没有这些具体细节的情况下实践。在一些实例中,并未详细示出公知的方法、结构和技术,以便不模糊对本说明书的理解。

79.类似地,应当理解,为了精简本发明并帮助理解各个发明方面中的一个或多个,在上面对本发明的示例性实施例的描述中,本发明的各个特征有时被一起分组到单个实施例、图、或者对其的描述中。然而,并不应将该公开的方法解释成反映如下意图:即所要求保护的本发明要求比在每个权利要求中所明确记载的特征更多的特征。更确切地说,如下面的权利要求书所反映的那样,发明方面在于少于前面公开的单个实施例的所有特征。因此,遵循具体实施方式的权利要求书由此明确地并入该具体实施方式,其中每个权利要求本身都作为本发明的单独实施例。

80.本领域那些技术人员可以理解,可以对实施例中的设备中的模块进行自适应性地改变并且把它们设置在与该实施例不同的一个或多个设备中。可以把实施例中的模块或单元或组件组合成一个模块或单元或组件,以及此外可以把它们分成多个子模块或子单元或子组件。除了这样的特征和/或过程或者单元中的至少一些是相互排斥之外,可以采用任何组合对本说明书(包括伴随的权利要求、摘要和附图)中公开的所有特征以及如此公开的任何方法或者设备的所有过程或单元进行组合。除非另外明确陈述,本说明书(包括伴随的权利要求、摘要和附图)中公开的每个特征可以由提供相同、等同或相似目的的替代特征来代替。

81.此外,本领域的技术人员能够理解,尽管在此所述的一些实施例包括其它实施例中所包括的某些特征而不是其它特征,但是不同实施例的特征的组合意味着处于本发明的范围之内并且形成不同的实施例。例如,在下面的权利要求书中,所要求保护的实施例的任意之一都可以以任意的组合方式来使用。

82.本发明的各个部件实施例可以以硬件实现,或者以在一个或者多个处理器上运行的软件模块实现,或者以它们的组合实现。本领域的技术人员应当理解,可以在实践中使用微处理器或者数字信号处理器来实现根据本发明实施例的虚拟机的创建系统中的一些或者全部部件的一些或者全部功能。本发明还可以实现为用于执行这里所描述的方法的一部分或者全部的设备或者系统程序(例如,计算机程序和计算机程序产品)。这样的实现本发

明的程序可以存储在计算机可读介质上,或者可以具有一个或者多个信号的形式。这样的信号可以从因特网网站上下载得到,或者在载体信号上提供,或者以任何其他形式提供。

83.应该注意的是上述实施例对本发明进行说明而不是对本发明进行限制,并且本领域技术人员在不脱离所附权利要求的范围的情况下可设计出替换实施例。在权利要求中,不应将位于括号之间的任何参考符号构造成对权利要求的限制。单词“包含”不排除存在未列在权利要求中的元件或步骤。位于元件之前的单词“一”或“一个”不排除存在多个这样的元件。本发明可以借助于包括有若干不同元件的硬件以及借助于适当编程的计算机来实现。在列举了若干系统的单元权利要求中,这些系统中的若干个可以是通过同一个硬件项来具体体现。单词第一、第二、以及第三等的使用不表示任何顺序。可将这些单词解释为名称。

84.以上所述,仅为本发明的具体实施方式,但本发明的保护范围并不局限于此,任何熟悉本技术领域的技术人员在本发明揭露的技术范围内,可轻易想到其各种变化或替换,这些都应涵盖在本发明的保护范围之内。因此,本发明的保护范围应以所述权利要求的保护范围为准。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。