1.本发明属于区块链技术领域,具体为一种基于许可区块链的大数据分析系统及方法,可以应用到商品信誉评价中。

背景技术:

2.目前的商品评价系统多集中于电商平台上,电商拥有针对评论数据的绝对控制权,而且由于评论自身分散,数量多,时间跨度长的特点很难进行具体评论数据真实性的查证,因此通过增加虚假评论,偷偷对旧评论进行修改等手段来隐藏店铺问题或进行虚假宣传已成为很常见的现象,这对诚实的商业经营者以及消费者都是极大的利益侵犯。

3.目前区块链技术在企业的业务应用上相对成熟,其因为使用分布式技术,区块之间的哈希串关联,共识协议使得链上数据无法串改,并且利用链式结构可以进行溯源工作,查询从最初区块以来的所有历史交易。鉴于区块链的以上特性,可以利用区块链技术来实现更加可靠安全的商品信誉评价系统。

技术实现要素:

4.为了解决上述问题,本发明提供了一种基于许可区块链的大数据分析系统及方法。

5.本发明的系统所采用的技术方案是:一种基于许可区块链的大数据分析系统,包括数据分析者、数据管理系统、访问控制模块、智能合约和区块链存储模块;所述数据管理系统包括数据增加子模块,数据溯源子模块以及数据分析子模块;

6.所述数据分析者,用于描述系统中的数据访问及操作实体,其指代获取系统数据及数据相关衍生产品并进行下一步分析处理工作的任务承担者;

7.所述数据管理系统,用于实现数据的分类,筛选处理,完成对系统数据的增改查操作;

8.所述访问控制模块,用以实现同时支持acl、rabc、abac的访问控制;

9.所述智能合约,用于实现区块链系统的业务逻辑,包含区块链系统内交易的验证及执行;

10.所述区块链存储模块,用于实现评价数据的不可篡改及分布式存储;

11.所述数据增改子模块,用于产生新的数据,通过调用智能合约进行上链,将数据和交易日志存放于区块链存储模块上;

12.所述数据溯源子模块,用于查询数据内容,并使用区块链技术溯源查询所有的历史数据,及相关的操作日志;

13.所述数据分析子模块,将以智能合约使用区块链查询方法对数据进行查询统计,然后通过数据可视化方式进行展示,为数据分析者提供选择参考。

14.本发明的方法所采用的技术方案是:一种基于许可区块链的大数据分析方法,用户通过数据增加子模块将新数据或修改后的数据存入新的区块,然后存放于链上,同时通

过智能合约产生相应的交易日志存放于链上;

15.数据分析者具有溯源权限,通过数据的唯一id进行溯源查询,溯源查询通过发出包含id的关键字的溯源请求来调用智能合约实现,将会返回相应数据的历史区块信息包含历史数据,时间戳及签名;

16.需要进行数据分析时调用智能合约通过数据进行查询,然后统计,通过大数据可视化方法对数据进行分析和展示。

17.本发明可以应用到商品信誉评价中,具有以下有益效果:

18.(1)评价数据及操作日志使用区块链存储,不可篡改,更加安全。

19.(2)可以在区块链上进行溯源操作,查询区块历史信息,相关操作者,评价数据的整个生命周期,便于对违规者进行追责,威慑虚假评论谋利者。

20.(3)通过系统可以直接从区块链上进行数据读取统计,保证数据分析结果更具有真实性。

21.(4)通过改进的访问控制模块实现许可区块链访问控制的高可用与高扩展性,并支持rbac及abac访问控制策略定制。

附图说明

22.图1:本发明实施例的系统构架图;

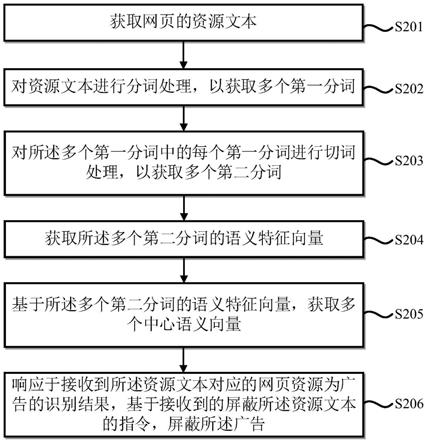

23.图2:本发明实施例的方法中评价添加流程图;

24.图3:本发明实施例的方法中数据溯源流程图;

25.图4:本发明实施例的方法中数据分析流程图;

26.图5:本发明实施例的方法中访问控制示例图。

具体实施方式

27.为了便于本领域普通技术人员理解和实施本发明,下面结合附图及实施例对本发明作进一步的详细描述,应当理解,此处所描述的实施示例仅用于说明和解释本发明,并不用于限定本发明。

28.本实施例将通过商品信誉评价场景对本发明做进一步的阐述。

29.请参阅图1,本发明提供的一种基于许可区块链的商品信誉评价系统,包括数据分析者、评价管理系统、访问控制模块,智能合约和区块链存储模块;评价管理系统包括评价增加子模块,评价溯源子模块以及评价分析子模块;

30.本实施例的数据分析者,用于描述系统中的数据访问及操作实体,其指代获取系统数据及数据相关衍生产品并进行下一步分析处理工作的任务承担者。

31.本实施例的数据管理系统,用于实现数据的分类,筛选等处理功能,完成对系统数据的增改查操作。

32.本实施例的访问控制模块,用以实现同时支持acl,rabc,abac的访问控制模块,并且同时具有高可用及可扩展性的特点。

33.本实施例的智能合约,用于实现区块链系统的业务逻辑,包含区块链系统内交易的验证及执行等。

34.本实施例的区块链存储模块,用于实现评价数据的不可篡改及分布式存储;

35.进入系统前用户需要先进行身份认证,通过才可以进入系统网络进行评价操作,然后系统会根据身份分配用户各系统模块的访问权限。

36.评价增加子模块用于产生新的评价,通过调用智能合约进行上链,将数据和交易日志存放于区块链上。

37.请参阅图2,需要注意的是评价增加子模块同样可以用于评价的修改,修改评价行为将会以增加评价同时关联历史评价的方式进行数据操作。

38.评价溯源子模块用于查询评价内容,并使用区块链技术溯源查询所有的历史评价,及相关的操作日志。

39.溯源查询的关键是通过具体评价的唯一id进行查询,id是在首次添加评论时由系统生成,添加新评价时产生的id必不相同,修改评价时系统会链接到旧评价的相应id,同一id的评价数据被归属于同一评价的当前评价及历史评价数据。

40.评价分析子模块将以智能合约使用区块链查询方法对评价数据进行查询统计,然后通过数据可视化方式进行展示,为用户提供选择参考。

41.本发明还提供一种基于许可区块链的商品信誉评价方法,该方法具体为:

42.评价者通过评价增加模块将新评价或修改后的评价存入新的区块,然后存放于链上,同时通过智能合约产生相应的交易日志存放于链上。

43.具有溯源权限者通过评价交易的唯一id进行溯源查询,溯源查询通过发出包含id的关键字的溯源请求来调用智能合约实现,将会返回相应的评价的历史区块信息包含历史评价数据,时间戳及签名。

44.请参阅图3,本实施例的溯源查询的具体方法为,用户通过输入评价唯一id,调用评价查询函数querytrace(id),然后该函数未通过api接口调用区块链的智能合约函数findcombyid(),该函数将会查询区块上所有id项符合的区块,这些区块数据将会按照时间顺序排列,最新的为当前评价数据,其它为历史数据,通过区块数据中的签名及评价者名项可以确认每次历史评价的评价者身份,具体的签名算法可以根据需求进行改变,在实施例中使用的是椭圆曲线数字签名算法(ecdsa)。

45.需要进行评价分析时调用智能合约通过评价中的分数及内容关键字进行评价查询,然后统计,通过大数据可视化方法对数据进行分析和展示,此方法用于作为衡量店铺质量的参考。

46.请参阅图4,本实施例的具体分析方法为通过数据项查询,比如店铺名,时间向智能合约提交查询请求,智能合约返回查询到的区块集合,如果有id相同的则只返回最新的区块数据,系统接收到这些区块信息后将会读取分数信息,评价内容,通过分数数值进行分析得到店铺的评分情况,然后图表展示,评价内容将会先以样本中的高频词进行量化,如实施例中针对餐厅评价提取到“美味”,“难吃”,“性价比高”,“环境舒适”等词,并以正面和负面词性分类,统计餐厅评论中这些词出现的频率,然后以这些量化后的数据进行分析然后作可视化展示。

47.请参阅图5,本实施例的访问控制模块具体的实现方法为使用一个规则列表及策略列表定义访问控制。该规则列表是对访问控制的主客实体及角色关系、规则的抽象,该表共定义四列数据项,其一代表访问接受的实体,其可泛指用户,应用及请求,其后可变数量项代表其属性;其二代表访问控制的资源对象,其后可变数量项代表其属性;其三为组织规

则定义,代表不同角色间的关系;其四为访问规则,定义为若干前述一二三项数据项的逻辑运算;其五为bool值用于表示该规则为允许还是否定,true为允许,false为否定,否定优先级高于允许。另还有一个具体的策略表,用于具体描述访问策略,角色或属性定义。

48.具体实现例子如下:

49.设定规则列表:

50.(r a b c d;o a b c d;g=*,*;l 1.g(r.a,o.a)&&r.b==o.b&&r.c==,o.c,2.r.d=o.d;b 1.true,2.false;)

51.设定策略列表:

52.(o admin data1 read beijing;o admin data1 write shanghai;o user data2 read;g alice admin;g bob user;)

53.假设此时有几个访问请求接入,访问控制模块将会根据规则列表及策略列表进行访问控制,如请求为具有wuhan属性的alice对data1读写,因为alice属于admin角色,可以通过,如果alice具有beijing属性,因为此属性为禁止属性,此时alice只能对data1写而不能读,同理bob属于user角色,他只能对data2读而不能对data1读写。

54.本发明的一种基于许可区块链的商品信誉评价方法及系统,为评价数据提供了基于许可区块链的防篡改安全方案,同时实现了对于链上数据的溯源需求及评价操作者的身份追查,并且为数据的分析提供具体的查询以及分析方案,改进了许可区块链的访问控制功能,保障了商品信誉评价的可靠性,在为评价数据管理提供了更加安全环境的同时,也适用于实际的业务场景。

55.应当理解的是,本说明书未详细阐述的部分均属于现有技术。

56.应当理解的是,上述针对较佳实施例的描述较为详细,并不能因此而认为是对本发明专利保护范围的限制,本领域的普通技术人员在本发明的启示下,在不脱离本发明权利要求所保护的范围情况下,还可以做出替换或变形,均落入本发明的保护范围之内,本发明的请求保护范围应以所附权利要求为准。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。