1.本技术涉及计算机技术领域,尤其涉及一种数据权限管理方法、系统和存储介质。

背景技术:

2.在目前,针对不同的业务运营商开发了不同的业务系统,不同的业务系统中每个用户都有着各自的权限,每个业务系统都需要对不同用户的权限进行配置,以只向目标用户提供部分符合其权限的数据展示。

3.然而,进行权限控制一般都在本业务系统中开发维护,导致针对多个业务系统要开发多套权限控制系统或模块,导致了开发成本太大,以及不利于业务的升级迭代,也不利于后期对用户权限的管理维护。

技术实现要素:

4.本技术提出了一种数据权限管理方法、系统和存储介质,以解决现有技术中第三方业务系统权限管理模块开发成本大,不利于迭代和维护的问题。

5.为了实现上述目的,本技术采用了如下方案:一方面,本技术实施例提供了一种数据权限管理方法,所述方法包括:从至少一个第三方业务系统获取每个所述第三方业务系统的用户特性数据和权限控制参数;针对每个第三方业务系统,执行第一操作:根据所述用户特性数据和所述权限控制参数对所述第三方业务系统的数据权限进行划分,生成所述第三方业务系统的数据权限规则;根据所述数据权限规则为所述第三方业务系统的各用户匹配对应的权限策略;将所有权限策略返回至每个所述第三方业务系统。

6.可选的,所述针对每个第三方业务系统,执行第一操作包括:基于每个第三方业务系统,生成对应于每个第三方业务系统的目标应用,通过所述目标应用执行所述第一操作。

7.可选的,所述从第三方业务系统获取所述第三方业务系统的用户特性数据和权限控制参数包括以下之一:接收业务方推送的所述用户特性数据和权限控制参数;或者从业务方接口拉取所述用户特性数据和权限控制参数;人工录入所述用户特性数据和权限控制参数。

8.可选的,所述用户特性数据包括:所述第三方业务系统的每个用户的信息;所述权限控制参数包括:所述业务方数据库中数据的数据集名、受控字段、分类维度和/或分类标签。

9.可选的,每个数据集中包括至少一个受控字段;每种受控字段包括至少一个分类维度;

每个分类维度包括至少一个分类标签。

10.可选的,当所述数据集以表的形式呈现时:所述数据集名为表名,所述数据集的每一列代表一个受控字段;每一个标签都与所述数据集中的某个具体值绑定,且对应于一个映射字段值。

11.一方面,本技术实施例提供了一种数据权限管理系统,包括:获取模块,用于从至少一个第三方业务系统获取每个所述第三方业务系统的用户特性数据和权限控制参数;处理模块,用于针对每个第三方业务系统,执行第一操作:根据所述用户特性数据和所述权限控制参数对所述第三方业务系统的数据权限进行划分,生成所述第三方业务系统的数据权限规则;根据所述数据权限规则为所述第三方业务系统的各用户匹配对应的权限策略;发送模块,将所有权限策略返回至每个所述第三方业务系统。

12.一方面,本技术实施例提供了一种数据权限管理方法,包括:接入权限管理系统,所述权限管理系统为本技术实施例提供的权限管理系统;向所述权限管理系统提供本业务系统的用户特性数据和权限控制参数;接收所述权限管理系统返回的权限策略;根据所述权限策略生成查询数据并返回至用户端。

13.另一方面,本技术实施例提供了一种电子设备,包括:处理器、存储器及存储在所述存储器上并可在所述处理器上运行的程序,所述程序被所述处理器执行时实现如本技术实施例提供的任一项所述的数据权限管理方法的步骤。

14.另一方面,本技术实施例提供了一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序,所述计算机程序被处理器执行时实现如本技术实施例提供的任一项所述的数据权限管理方法的步骤。

15.本技术实施例提供的技术方案带来的有益效果至少包括:本技术通过提供一种数据权限管理方法,能够应用于第三方业务系统,所述方法包括:从至少一个第三方业务系统获取每个所述第三方业务系统的用户特性数据和权限控制参数;针对每个第三方业务系统,执行第一操作:根据所述用户特性数据和所述权限控制参数对所述第三方业务系统的数据权限进行划分,生成所述第三方业务系统的数据权限规则;根据所述数据权限规则为所述第三方业务系统的各用户匹配对应的权限策略;将所有权限策略返回至每个所述第三方业务系统;从而实现了对多个第三方业务系统进行数据权限管理,无需业务系统单独开发数据权限管理系统,极大的节约了开发成本,提高了业务迭代效率,并且为后期权限管理维护提供了便利。

附图说明

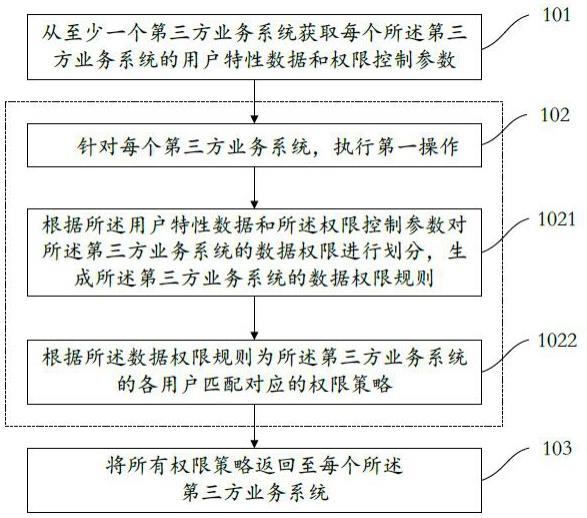

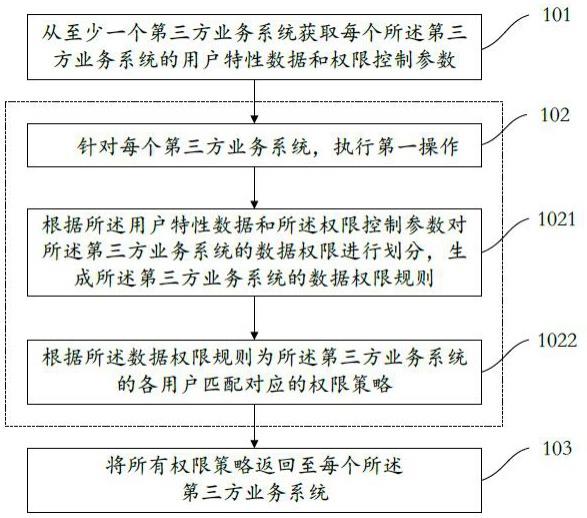

16.图1 为本技术实施例提供的一种数据权限管理方法流程图;图2 为本技术实施例提供的一种数据权限管理方法业务架构示意图;图3 为本技术实施例提供的一种数据权限管理方法权限分配示意图;图4 为本技术实施例提供的一种数据权限管理方法权限分配示意图;图5 为本技术实施例提供的一种数据权限管理方法流程图;

图6 为本技术实施例提供的一种数据权限管理系统结构示意图;图7 为本技术实施例提供的一种电子设备结构示意图。

具体实施方式

17.为使本技术实施例的目的、技术方案和优点更加清楚,下面将结合本技术实施例的附图,对本技术实施例的技术方案进行清楚、完整地描述。显然,所描述的实施例是本技术的一部分实施例,而不是全部的实施例。基于本技术中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本技术的保护范围。

18.本技术的说明书和权利要求书中的术语“第一”、“第二”等是用于区别类似的对象,而不用于描述特定的顺序或先后次序。应该理解这样使用的数据在适当情况下可以互换,以便本技术的实施例能够以除了在这里图示或描述的那些以外的顺序实施,且“第一”、“第二”等所区分的对象通常为一类,并不限定对象的个数,例如第一对象可以是一个,也可以是多个。此外,说明书以及权利要求中“和/或”表示所连接对象的至少其中之一,字符“/”,一般表示前后关联对象是一种“或”的关系。

19.此外,下面所描述的本技术不同实施方式中所涉及的技术特征只要彼此之间未构成冲突就可以相互结合。

20.下面结合附图,通过具体的实施例及其应用场景对本技术实施例提供的数据权限管理方法进行详细地说明。

21.参考图1示出了本技术实施例提供的数据权限管理方法的流程图示意,所述数据权限管理方法包括:步骤101,从至少一个第三方业务系统获取每个所述第三方业务系统的用户特性数据和权限控制参数。

22.步骤102,针对每个第三方业务系统,执行第一操作:步骤1021,根据所述用户特性数据和所述权限控制参数对所述第三方业务系统的数据权限进行划分,生成所述第三方业务系统的数据权限规则;步骤1022,根据所述数据权限规则为所述第三方业务系统的各用户匹配对应的权限策略。

23.具体的,本技术提供的权限管理方法可以同时应用于对多个第三方业务系统的权限管理,对与其连接的每个第三方业务系统都执行第一操作。

24.步骤103,将所有权限策略返回至每个所述第三方业务系统。

25.通过步骤101

‑

103,本技术提供的权限管理方法能够实现同时对接多个第三方业务系统,对每个第三方业务系统实现权限管理,根据每个第三方业务系统的用户特性数据和权限控制参数,对每个第三方业务系统的数据权限进行划分,生成每个第三方业务系统的数据权限规则,根据所述数据权限规则为所述第三方业务系统的各用户匹配对应的权限策略,最后将这些权限策略发送给各自对应的第三方业务系统。

26.可选的,所述针对每个第三方业务系统,执行第一操作包括:基于每个第三方业务系统,生成对应于每个第三方业务系统的目标应用,通过所述目标应用执行所述第一操作。

27.示例性的,参考图2,示出了业务架构示意图,示出了3个业务系统,业务系统一,业

务系统二,业务系统三,分别对应应用一,应用二,应用三。

28.参考图2,本技术提供的权限管理方法可应用于权限管理系统,基于本技术提供的权限管理方法与每个第三方业务方进行对接,业务方接入后权限系统对应的创建一个应用,所有的权限配置都配置在各自的应用中,即在各自的应用中对业务系统进行权限管理,如,应用一接收来自业务系统一的用户特性数据和所述权限控制参数,并对业务系统一执行第一操作,对业务系统一进行数据权限管理。

29.可选的,所述从第三方业务系统获取所述第三方业务系统的用户特性数据和权限控制参数包括以下之一:接收业务方推送的所述用户特性数据和权限控制参数;或者从业务方接口拉取所述用户特性数据和权限控制参数;人工录入所述用户特性数据和权限控制参数。

30.具体的,第三方业务系统接入后,对于每个第三方业务系统添加权限规则的配置,都支持人工接口和自动接口接入两种方式,即可以通过人工接口人提录入某个第三方业务系统的用户特性数据和权限控制参数,也可以通过自动接口接收来自业务方的数据推送,或者是自动拉取业务方的数据。

31.具体的,和每个业务系统之间使用什么样的接口类型来获取数据,根据每个业务方的要求决定,不同业务系统和权限管理系统之间可分别采用不同的接口传输数据。

32.可选的,所述用户特性数据包括:所述第三方业务系统的每个用户的信息;所述权限控制参数包括:所述业务方数据库中数据的数据集名、受控字段、分类维度和/或分类标签。

33.示例性的,所述第三方业务系统的每个用户的信息,如用户id、用户类型、用户所属部门、用户职能、用户姓名等,每个第三方业务系统的用户特性数据由每个业务系统自身数据库中的数据决定,能够用于权限管理系统进行用户识别,权限配置即可。

34.示例性的,所述业务方数据库中数据的数据集名,即某些特定数据存储的位置,如员工信息相关数据,存储于数据集“员工数据”;订单信息,存储于数据集“订单信息”;受控字段、分类维度和/或分类标签用于对数据集信息的层层分类,以便于筛选出最终用于某个特定用户的数据权限规则;如,通过受控字段“女性员工”对“员工数据”数据集进行一次筛选,之后通过分类维度“操作员”对一次筛选后的结果进行二次分类,之后再通过标签“工龄3年”对二次分类的结果进行最终筛选,标签绑定着最后的具体显示的值,通过标签将符合条件的数据权限向目标用户开放。

35.可选的,每个数据集中包括至少一个受控字段;每种受控字段包括至少一个分类维度;每个分配维度包括至少一个分类标签。

36.具体的,如受控字段a,包括维度a1~a10,维度a1包括分类标签b1

‑

b100。通过受控字段、分类维度和分类标签的组合能够让每个标签绑定至具体的值,实现某条数据策略最终显示的数据。

37.可选的,当所述数据集以表的形式呈现时:所述数据集名为表名,所述数据集的每一列代表一个受控字段;每一个标签都与所述数据集中的某个具体值绑定,且对应于一个映射字段值。

38.示例性的,参考图3, 数据权限作用于user表中的受控字段

ꢀ“

用户”,将user表中的“用户”按照地域和年龄两个维度进行分类,每个分类维度有具体的标签,如地域维度分为天津标签和北京标签,年龄维度分为青年标签和中年标签,而标签是最终用来绑定实际值的,即对于地域来说这个用户的地域字段值为xiqing,beichen等值的属于天津标签,其他类似。

39.参考图4,对于受控字段user来说,创建了两个权限策略,策略一:年龄维度的青年标签和地域维度的天津标签,并赋予了用户张三,即张三实际可以看到的数据是满足地域字段等于xiqing,beishen等,且同时年龄字段在18至40之间。这样就完成了数据权限的分配。

40.可选的,将所有权限策略返回至每个所述第三方业务系统包括:根据权限策略生成sql查询语句;将每条所述sql查询语句返回至对应的第三方业务系统。

41.具体的,业务系统向权限管理系统发送权限规则请求,系统处理后返回sql查询语句,业务方直接使用sql去数据库查询即可获得对应每个用户的数据权限,极大的减轻了第三方业务系统的压力,提高了其资源配置效率。

42.具体的,本技术实施例提供的权限管理方法能够实现通过权限管理系统对多个第三方业务系统进行权限规则配置,配置完成后权限系统将创建权限规则将权限策略并分配给对应的用户,业务方在用户使用时向权限系统请求当前用户的数据权限规则,接收权限管理系统返回的sql语句,并使用该sql直接查询业务方数据库,将查询后的数据返回客户端为用户展示。

43.参考图5,本技术实施例提供了一种数据权限管理方法,包括:步骤501,接入权限管理系统,所述权限管理系统为本技术实施例提供的权限管理系统;步骤502,向所述权限管理系统提供本业务系统的用户特性数据和权限控制参数;步骤503,接收所述权限管理系统返回的权限策略;步骤504,根据所述权限策略生成查询数据并返回至用户端。

44.具体的,步骤501

‑

504是实施本技术实施例提供的数据权限管理方法时,第三方业务系统方执行的步骤,第三方业务系统通过接入权限管理系统,向所述权限管理系统提供本业务系统的用户特性数据和权限控制参数,并且同时向所述权限管理系统申请数据权限规则、策略,之后接受来自所述权限管理系统返回的数据权限规则和/或策略,根据所述权限规则,生成用户对应的数据权限,返回至用户端,给每个用户显示其数据权限范围能可以查看的数据。

45.可选的,所述接收所述权限管理系统返回的权限策略,包括接收所述权限管理系统返回的sql查询语句;使用所述sql查询语句生成查询数据并返回至用户端。

46.参考图6,本技术实施例提供了一种数据权限管理系统60,包括:获取模块61,用于从至少一个第三方业务系统获取每个所述第三方业务系统的用户特性数据和权限控制参数;处理模块62,用于针对每个第三方业务系统,执行第一操作:

根据所述用户特性数据和所述权限控制参数对所述第三方业务系统的数据权限进行划分,生成所述第三方业务系统的数据权限规则;根据所述数据权限规则为所述第三方业务系统的各用户匹配对应的权限策略;发送模块63,将所有权限策略返回至每个所述第三方业务系统。

47.可选的,所述处理模块62还用于:基于每个第三方业务系统,生成对应于每个第三方业务系统的目标应用,通过所述目标应用执行所述第一操作。

48.可选的,所述从第三方业务系统获取所述第三方业务系统的用户特性数据和权限控制参数包括以下之一:接收业务方推送的所述用户特性数据和权限控制参数;或者从业务方接口拉取所述用户特性数据和权限控制参数;人工录入所述用户特性数据和权限控制参数。

49.可选的,所述用户特性数据包括:所述第三方业务系统的每个用户的信息;所述权限控制参数包括:所述业务方数据库中数据的数据集名、受控字段、分类维度和/或分类标签。

50.可选的,每个数据集中包括至少一个受控字段;每种受控字段包括至少一个分类维度;每个分配维度包括至少一个分类标签。

51.可选的,当所述数据集以表的形式呈现时:所述数据集名为表名,所述数据集的每一列代表一个受控字段;每一个标签都与所述数据集中的某个具体值绑定,且对应于一个映射字段值。

52.本技术实施例提供的数据权限管理系统能够达到本技术实施例提供的数据权限管理方法相同的技术效果,为避免重复,此处不再赘述。

53.请参考图7,本发明实施例还提供一种电子设备70,包括处理器71,存储器72,存储在存储器72上并可在所述处理器71上运行的计算机程序,该计算机程序被处理器71执行时实现上述数据权限管理方法的实施例的各个过程,且能达到相同的技术效果,为避免重复,这里不再赘述。

54.本发明实施例还提供一种计算机可读存储介质,所述计算机可读存储介质上存储计算机程序,所述计算机程序被处理器执行时实现上述数据权限管理方法的实施例的各个过程,且能达到相同的技术效果,为避免重复,这里不再赘述。其中,所述的计算机可读存储介质,如只读存储器(read

‑

only memory,rom)、随机存取存储器(random access memory,ram)、磁碟或者光盘等。

55.需要说明的是,在本文中,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者装置不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者装置所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括该要素的过程、方法、物品或者装置中还存在另外的相同要素。

56.通过以上的实施方式的描述,本领域的技术人员可以清楚地了解到上述实施例方法可借助软件加必需的通用硬件平台的方式来实现,当然也可以通过硬件,但很多情况下

前者是更佳的实施方式。基于这样的理解,本发明的技术方案本质上或者说对现有技术做出贡献的部分可以以软件产品的形式体现出来,该计算机软件产品存储在一个存储介质(如rom/ram、磁碟、光盘)中,包括若干指令用以使得一台终端(可以是手机,计算机,服务器,空调器,或者网络设备等)执行本发明各个实施例所述的方法。

57.显然,上述实施例仅仅是为清楚地说明所作的举例,而并非对实施方式的限定。对于所属领域的普通技术人员来说,在上述说明的基础上还可以做出其它不同形式的变化或变动。这里无需也无法对所有的实施方式予以穷举。而由此所引伸出的显而易见的变化或变动仍处于本技术创造的保护范围之中。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。