1.本技术涉及深度学习技术领域,尤其涉及一种数据伦理方法、系统、电子设备及介质。

背景技术:

2.明智工作对企业员工使用企业微信、钉钉等办公软件时产生的聊天记录进行分析从而得到一些情报,比如哪些员工之间的沟通交流比较多,哪些员工联系到的外部客户比较多等等。企业微信是一种办公软件,一个企业内部所有的员工会在同一个企业微信的group中,通过转换不同企业的身份从而进入不同企业的企业微信中。企业微信可以和一般的微信打通,在企业微信中可以添加微信中的联系人。线下数据的数据伦理是指解决线下数据所涉及到的个人隐私与ai安全问题,方式可以包括:1、边缘端计算,采集的数据全部在端上运算完毕,后台就会接收到处理后的结果,这些结果不包含任何个人的信息;2、利用对抗样本检测技术解决可能会有的ai安全问题。因而,现有技术对会话数据进行数据伦理处理过程中,没有考虑到ai数据安全性等问题。

技术实现要素:

3.本技术实施例提供了一种数据伦理方法、系统、电子设备及介质,以至少通过本发明解决了对数据进行数据伦理处理过程中,员工数据信息被上传和利用以及ai系统数据安全性低等问题。

4.本发明提供了数据伦理方法,包括:

5.数据采集步骤:对员工的行为数据进行采集,获得总行为数据;

6.对抗样本检测步骤:对所述总行为数据进行对抗样本检测并排除对抗样本数据后,获得非对抗样本数据;

7.数据处理步骤:对所述非对抗样本数据进行相应的数据处理,获取非对抗样本情报数据后,将所述对抗样本情报数据传输到云端。

8.上述的数据伦理方法中,所述数据采集步骤包括,通过数据采集设备对所述员工的所述行为数据进行采集,获得所述总行为数据。

9.上述的数据伦理方法中,所述对抗样本检测步骤包括,将所述总行为数据传送到边缘端计算设备后,对所述总行为数据进行对抗样本检测,获得所述对抗样本数据后,对所述对抗样本数据进行排除,获得所述非对抗样本数据。

10.上述的数据伦理方法中,所述数据处理步骤包括,对所述非对抗样本数据进行运算分析以及特征提取,获取所述非对抗样本情报数据后,将所述非对抗样本情报数据传输到所述云端

11.本发明还提供数据伦理系统,其中,适用于上述所述的数据伦理方法,所述数据伦理系统包括:

12.数据采集单元:对员工的行为数据进行采集,获得总行为数据;

13.对抗样本检测单元:对所述总行为数据进行对抗样本检测并排除对抗样本数据后,获得非对抗样本数据;

14.数据处理单元:对所述非对抗样本数据进行相应的数据处理,获取非对抗样本情报数据后,将所述对抗样本情报数据传输到云端。

15.上述的数据伦理系统中,通过数据采集设备对所述员工的所述行为数据进行采集,通过所述数据采集单元获得所述总行为数据。

16.上述的数据伦理系统中,将所述总行为数据传送到边缘端计算设备后,通过所述对抗样本检测单元对所述总行为数据进行对抗样本检测,获得所述对抗样本数据后,对所述对抗样本数据进行排除,获得所述非对抗样本数据。

17.上述的数据伦理系统中,通过所述数据处理单元对所述非对抗样本数据进行运算分析以及特征提取,获取所述非对抗样本情报数据后,将所述非对抗样本情报数据传输到所述云端。

18.本发明还提供一种电子设备,包括存储器、处理器以及存储在所述存储器上并可在所述处理器上运行的计算机程序,其特征在于,所述处理器执行所述计算机程序时实现上述任一项所述的数据伦理方法。

19.本发明还提供一种电子设备可读存储介质,所述电子设备可读存储介质上存储有计算机程序指令,所述计算机程序指令被所述处理器执行时实现上述任一项所述的数据伦理方法。

20.相比于相关技术,本发明提出的一种数据伦理方法、系统、电子设备及介质,解决了员工数据信息被上传和利用以及ai系统数据安全性低等问题,并提高了计算机视觉能力。

21.本技术的一个或多个实施例的细节在以下附图和描述中提出,以使本技术的其他特征、目的和优点更加简明易懂。

附图说明

22.此处所说明的附图用来提供对本技术的进一步理解,构成本技术的一部分,本技术的示意性实施例及其说明用于解释本技术,并不构成对本技术的不当限定。在附图中:

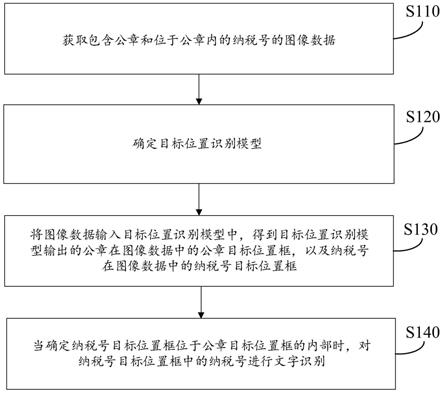

23.图1是根据本技术实施例的数据伦理方法流程图;

24.图2是根据本技术实施例的数据伦理设备框架图;

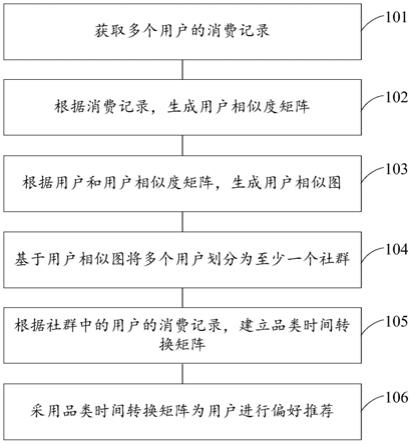

25.图3为本发明的数据伦理系统的结构示意图;

26.图4是根据本技术实施例的电子设备的框架图。

27.其中,附图标记为:

28.数据采集单元:51;

29.对抗样本检测单元:52;

30.数据处理单元:53;

31.总线:80;

32.处理器:81;

33.存储器:82;

34.通信接口:83。

具体实施方式

35.为了使本技术的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本技术进行描述和说明。应当理解,此处所描述的具体实施例仅仅用以解释本技术,并不用于限定本技术。基于本技术提供的实施例,本领域普通技术人员在没有作出创造性劳动的前提下所获得的所有其他实施例,都属于本技术保护的范围。

36.显而易见地,下面描述中的附图仅仅是本技术的一些示例或实施例,对于本领域的普通技术人员而言,在不付出创造性劳动的前提下,还可以根据这些附图将本技术应用于其他类似情景。此外,还可以理解的是,虽然这种开发过程中所作出的努力可能是复杂并且冗长的,然而对于与本技术公开内容相关的本领域的普通技术人员而言,在本技术揭露的技术内容基础上进行的一些设计,制造或者生产等变更只是常规的技术手段,不应当理解为本技术公开的内容不充分。

37.在本技术中提及“实施例”意味着,结合实施例描述的特定特征、结构或特性可以包含在本技术的至少一个实施例中。在说明书中的各个位置出现该短语并不一定均是指相同的实施例,也不是与其它实施例互斥的独立的或备选的实施例。本领域普通技术人员显式地和隐式地理解的是,本技术所描述的实施例在不冲突的情况下,可以与其它实施例相结合。

38.除非另作定义,本技术所涉及的技术术语或者科学术语应当为本技术所属技术领域内具有一般技能的人士所理解的通常意义。本技术所涉及的“一”、“一个”、“一种”、“该”等类似词语并不表示数量限制,可表示单数或复数。本技术所涉及的术语“包括”、“包含”、“具有”以及它们任何变形,意图在于覆盖不排他的包含;例如包含了一系列步骤或模块(单元)的过程、方法、系统、产品或设备没有限定于已列出的步骤或单元,而是可以还包括没有列出的步骤或单元,或可以还包括对于这些过程、方法、产品或设备固有的其它步骤或单元。本技术所涉及的“连接”、“相连”、“耦接”等类似的词语并非限定于物理的或者机械的连接,而是可以包括电气的连接,不管是直接的还是间接的。本技术所涉及的“多个”是指两个或两个以上。“和/或”描述关联对象的关联关系,表示可以存在三种关系,例如,“a和/或b”可以表示:单独存在a,同时存在a和b,单独存在b这三种情况。字符“/”一般表示前后关联对象是一种“或”的关系。本技术所涉及的术语“第一”、“第二”、“第三”等仅仅是区别类似的对象,不代表针对对象的特定排序。

39.企业微信是一种办公软件,一个企业内部所有的员工会在同一个企业微信的group中,通过转换不同企业的身份从而进入不同企业的企业微信中。企业微信可以和一般的微信打通,在企业微信中可以添加微信中的联系人。可部署在用户自己的服务器上,支持各种复杂的网络环境,与已有的it基础设施有效融合,并支持端到端数据加密,提供灵活的安全管理策略,并获得国家各种安全资质认证。明智工作是对企业员工使用企业微信、钉钉等办公软件时产生的聊天记录进行分析,并从分析结果中获得到一些情报,比如哪些员工之间的沟通交流比较多,哪些员工联系到的外部客户比较多等等。

40.数据泄露、黑客、监控丑闻,特别是社交媒体用户的“数据泄露”,使得个人和消费者不仅关注到他们个人数据(隐私)的管控不足,也开始采取行动来进加强个人隐私的保护。在全球,数据伦理范式转变了社会运动、文化转变和技术、法律发展的形式,人类逐步成为其中关注的重点。企业也开始关注到这种转变。这种转变并不是可有可无,他们从道德角

度获得数据的认识,逐渐从对大数据的高度关注转为关注可持续的数据使用。我们注意到越来越多的企业将隐私技术以及个人数据控制的发展作为一个直接的出发点。在当今的大数据时代,伦理公司不仅要遵守数据保护法规,他们还通过密切听取客户的反馈,来遵守立法的精神。他们实施可信和清晰的数据管理透明度政策。线下数据的数据伦理是解决线下数据所涉及到的个人隐私与ai安全问题,方式可以包括:1、边缘端计算,采集的数据全部在端上运算完毕,后台就会接收到处理后的结果,这些结果不包含任何个人的信息;2、利用对抗样本检测技术解决可能会有的ai安全问题。公司只需处理必要的数据,有些则使用隐私设计来开发产品和服务。数据伦理公司应该有与数据相关的伦理价值观,公司的“数据伦理意识”程度不仅对消费者逐步设定标准的市场的生存至关重要,而且对于整个社会也是非常必要。然而,我们并没有一个一刀切的解决方案,能够完美地解决每一个伦理困境。

41.在现有技术中提出一种基于企业微信的运营方法与系统,该发明公开了一种基于企业微信的运营方法与系统。一种基于企业微信的运营方法,包括如下步骤:a.收集、存储运营人员的企业微信中的员工信息、客户信息;b.由运营人员创建、编辑多种标签,并将企业微信中的员工、客户与标签匹配;c.运营人员通过标签的组合,构建出多种目标人群的集合,并为每种目标人群的集合创建红包模板,并储存红包模板;d.在进行红包发放活动时,运营人员根据目标人群的集合,选择对应的红包模板,然后在红包模板的基础上进行编辑,得到待发送的红包的完整信息,通过企业微信,按照待发送的红包的完整信息对目标人群发放红包;e.记录并统计红包发放记录信息、红包发放带来的运营效果信息,并生成日志。还有一些专利中提出了基于企业微信的明智工作方法,通过分析企业微信中员工的聊天记录,提取情报,重要文件,名片等。在这个过程中,为了保护数据隐私,在数据的处理过程中利用逻辑和一些算法去掉了涉及到个人信息的敏感的部分。

42.但是现有的技术方案中,首先,对于个人隐私数据的保护没有做到根本性的保护,对于线下产生的数据,可以在边缘端设备上进行处理,确保个人隐私数据不会被收集、上传等,从物理层面保护了用户的隐私;其次,线上的一些数据处理过程中,没有考虑到ai数据安全的问题,如果用户在企业微信的聊天过程中发送一些对抗样本的图片或语音,会导致ai系统被攻击。

43.本发明通过使用边缘端设备处理员工数据,保证了员工数据在物理层面上被隔离,不会被上传和利用,并且在边缘端设备上处理线下员工数据时加入对抗样本检测,提高了ai系统的安全性。

44.下面结合具体实施例对本发明进行说明。

45.实施例一

46.本实施例提供了数据伦理方法。请参照图1至图2,图1是根据本技术实施例的数据伦理方法流程图;图2是根据本技术实施例的数据伦理设备框架图,如图1至图2所示,数据伦理方法包括如下步骤:

47.数据采集步骤s1:对员工的行为数据进行采集,获得总行为数据;

48.对抗样本检测步骤s2:对所述总行为数据进行对抗样本检测并排除对抗样本数据后,获得非对抗样本数据;

49.数据处理步骤s3:对所述非对抗样本数据进行相应的数据处理,获取非对抗样本情报数据后,将所述对抗样本情报数据传输到云端。

50.在实施例中,所述数据采集步骤s1包括,通过数据采集设备对所述员工的所述行为数据进行采集,获得所述总行为数据。

51.在实施例中,所述对抗样本检测步骤s2包括,将所述总行为数据传送到边缘端计算设备后,对所述总行为数据进行对抗样本检测,获得所述对抗样本数据后,对所述对抗样本数据进行排除,获得所述非对抗样本数据。

52.在具体实施中,将总行为数据传送到边缘端计算设备后,对总行为数据进行对抗样本检测,排除掉影响微信ai系统安全的对抗样本后,获得总行为数据中的行为数据对抗样本。

53.在实施例中,所述数据处理步骤s3包括,对所述非对抗样本数据进行运算分析以及特征提取,获取所述非对抗样本情报数据后,将所述非对抗样本情报数据传输到所述云端。

54.实施例二

55.请参照图3,图3为本发明的数据伦理系统的结构示意图。如图3所示,发明的数据伦理系统,适用于上述的数据伦理方法,数据伦理系统,包括:

56.数据采集单元51:对员工的行为数据进行采集,获得总行为数据;

57.对抗样本检测单元52:对所述总行为数据进行对抗样本检测并排除对抗样本数据后,获得非对抗样本数据;

58.数据处理单元53:对所述非对抗样本数据进行相应的数据处理,获取非对抗样本情报数据后,将所述对抗样本情报数据传输到云端。

59.在实施例中,通过数据采集设备对所述员工的所述行为数据进行采集,通过所述数据采集单元51获得所述总行为数据。

60.在实施例中,将所述总行为数据传送到边缘端计算设备后,通过所述对抗样本检测单元52对所述总行为数据进行对抗样本检测,获得所述对抗样本数据后,对所述对抗样本数据进行排除,获得所述非对抗样本数据。

61.在实施例中,通过所述数据处理单元53对所述非对抗样本数据进行运算分析以及特征提取,获取所述非对抗样本情报数据后,将所述非对抗样本情报数据传输到所述云端。

62.实施例三

63.结合图4所示,本实施例揭示了一种电子设备的一种具体实施方式。电子设备可以包括处理器81以及存储有计算机程序指令的存储器82。

64.具体地,上述处理器81可以包括中央处理器(cpu),或者特定集成电路(application specific integrated circuit,简称为asic),或者可以被配置成实施本技术实施例的一个或多个集成电路。

65.其中,存储器82可以包括用于数据或指令的大容量存储器。举例来说而非限制,存储器82可包括硬盘驱动器(hard disk drive,简称为hdd)、软盘驱动器、固态驱动器(solid state drive,简称为ssd)、闪存、光盘、磁光盘、磁带或通用串行总线(universal serial bus,简称为usb)驱动器或者两个或更多个以上这些的组合。在合适的情况下,存储器82可包括可移除或不可移除(或固定)的介质。在合适的情况下,存储器82可在异常数据监测装置的内部或外部。在特定实施例中,存储器82是非易失性(non

‑

volatile)存储器。在特定实施例中,存储器82包括只读存储器(read

‑

only memory,简称为rom)和随机存取存储器

(random access memory,简称为ram)。在合适的情况下,该rom可以是掩模编程的rom、可编程rom(programmable read

‑

only memory,简称为prom)、可擦除prom(erasable programmable read

‑

only memory,简称为fprom)、电可擦除prom(electrically erasable programmable read

‑

only memory,简称为efprom)、电可改写rom(electrically alterable read

‑

only memory,简称为earom)或闪存(flash)或者两个或更多个以上这些的组合。在合适的情况下,该ram可以是静态随机存取存储器(static random

‑

access memory,简称为sram)或动态随机存取存储器(dynamic random access memory,简称为dram),其中,dram可以是快速页模式动态随机存取存储器(fast page mode dynamic random access memory,简称为fpmdram)、扩展数据输出动态随机存取存储器(extended date out dynamic random access memory,简称为edodram)、同步动态随机存取内存(synchronous dynamic random

‑

access memory,简称sdram)等。

66.存储器82可以用来存储或者缓存需要处理和/或通信使用的各种数据文件,以及处理器81所执行的可能的计算机程序指令。

67.处理器81通过读取并执行存储器82中存储的计算机程序指令,以实现上述实施例中的任意数据伦理方法。

68.在其中一些实施例中,电子设备还可包括通信接口83和总线80。其中,如图4所示,处理器81、存储器82、通信接口83通过总线80连接并完成相互间的通信。

69.通信接口83用于实现本技术实施例中各模块、装置、单元和/或设备之间的通信。通信端口83还可以实现与其他部件例如:外接设备、图像/异常数据监测设备、数据库、外部存储以及图像/异常数据监测工作站等之间进行数据通信。

70.总线80包括硬件、软件或两者,将电子设备的部件彼此耦接在一起。总线80包括但不限于以下至少之一:数据总线(data bus)、地址总线(address bus)、控制总线(control bus)、扩展总线(expansion bus)、局部总线(local bus)。举例来说而非限制,总线80可包括图形加速接口(accelerated graphics port,简称为agp)或其他图形总线、增强工业标准架构(extended industry standard architecture,简称为eisa)总线、前端总线(front side bus,简称为fsb)、超传输(hyper transport,简称为ht)互连、工业标准架构(industry standard architecture,简称为isa)总线、无线带宽(infini band)互连、低引脚数(low pin count,简称为lpc)总线、存储器总线、微信道架构(micro channel architecture,简称为mca)总线、外围组件互连(peripheral component interconnect,简称为pci)总线、pci

‑

express(pci

‑

x)总线、串行高级技术附件(serial advanced technology attachment,简称为sata)总线、视频电子标准协会局部(video electronics standards association local bus,简称为vlb)总线或其他合适的总线或者两个或更多个以上这些的组合。在合适的情况下,总线80可包括一个或多个总线。尽管本技术实施例描述和示出了特定的总线,但本技术考虑任何合适的总线或互连。

71.电子设备可连接数据伦理系统,从而实现结合图1至图2的方法。

72.以上所述实施例的各技术特征可以进行任意的组合,为使描述简洁,未对上述实施例中的各个技术特征所有可能的组合都进行描述,然而,只要这些技术特征的组合不存在矛盾,都应当认为是本说明书记载的范围。

73.综上所述,在线下明智工作的场景中,本发明使用边缘端设备进行数据处理,从而

保护了用户隐私数据不被上传和利用,并在边缘端设备上进行对抗样本检测,保护了ai系统安全。

74.以上所述实施例仅表达了本技术的几种实施方式,其描述较为具体和详细,但并不能因此而理解为对发明专利范围的限制。应当指出的是,对于本领域的普通技术人员来说,在不脱离本技术构思的前提下,还可以做出若干变形和改进,这些都属于本技术的保护范围。因此,本技术专利的保护范围应以所附权利要求的保护范围为准。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。