ecb模式分组加密方法和解密方法及控制装置和车辆

技术领域

1.本发明涉及车辆领域,尤其是涉及一种ecb模式分组加密方法,以及ecb模式分组解密方法、控制装置和车辆。

背景技术:

2.随着高级驾驶辅助、域控制器、自动驾驶的发展,车辆智能化、网联化、集成化程度越来越高。车辆总线上的数据量越来越大,有些网络甚至使用最大64字节的can fd(can with flexible data-rate)进行通讯。车辆控制装置之间通过总线进行通讯,而根据总线的机制,任何接入总线的节点都能够接收总线上的报文并向总线发送报文。如果没有任何加密措施,攻击者甚至可以模拟发送控制车辆扭矩、转向、启停等功能的报文,影响车辆的运行甚至造成车祸。因此对车载总线的加密越来越重要。

3.目前常用的加密方法主要分为对称加密和非对称加密,而对称加密又可以分为分组加密和流加密两种。分组加密是每次只能处理特定长度的一块数据的一类加密算法,这里的一块就称为分组,一个分组的比特数就称为分组长度。如果需要加密的明文长度超过分组加密的分组长度,就需要采用特定模式对分组加密算法进行迭代,以便将一段很长的明文全部加密。分组加密迭代的模式主要有ecb(electronic codebook,电码本)模式、cbc(cipher block chaining,密码分组链接)模式、cfb(cipher feed back,密文反馈)模式、ofb(output feed back,输出反馈)模式和ctr(counter,计数器)模式五种。这些模式各有各的特点。其中,ecb模式由于不能抵挡重放攻击并且重复的明文会导致重复的密文,很容易被攻击以及被破译,存在数据安全风险。

4.相关技术中公开了一种改进的分组加密ecb模式,其利用输入密码、随机数、一系列的sha加密来生成各个分组的加密密钥并删除输入密码与随机数,同时根据这些密钥来生成下一轮加密的密钥。但是,根据公开文件描述,生成两轮加密密钥的输入密码和随机数在用完之后将会立即删除,因而会造成接收方不知如何进行解密,以及,该方案生成加密密钥时需要进行多次sha(secure hash algorithm,安全散列算法)加密,计算量太大,加密效率低。

技术实现要素:

5.本发明旨在至少解决现有技术中存在的技术问题之一。为此,本发明的第一个目的在于提出一种ecb模式分组加密方法,该分组加密方法,实现简单、加解密速度块,可以抵抗重放攻击并且不会存现重复明文导致重复密文的问题。

6.本发明第二个目的在于提出一种ecb模式分组解密方法。

7.本发明第三个目的在于提出一种非临时性计算机存储介质。

8.本发明第四个目的在于提出一种控制装置。

9.本发明第五个目的在于提出一种车辆。

10.为了达到上述目的,本发明第一方面实施例的ecb模式分组加密方法,包括:将初

始化向量根据向量替换表进行替换以获得第一分组加密替换向量,其中,所述向量替换表为用于存储原始向量与替换向量对应替换关系的表格;迭代执行:将第n分组加密替换向量根据所述向量替换表进行替换以获得第n 1分组加密替换向量,其中,1≤n≤n,n为待加密明文的明文分组数量;根据每个明文分组和对应的分组加密替换向量进行逻辑运算,并将逻辑运算结果进行加密,以获得每个密文分组。

11.根据本发明实施例的ecb模式分组加密方法,采用向量替换表将分组加密替换向量进行替换,以获得下一个分组加密替换向量,每个明文分组对应的分组加密替换向量是不同的,因而即使明文分组相同也可以得到不同的密文分组,降低了传输数据的破译难度,提高数据安全性,以及,向量替换表简单,采用向量替换表进行加密运算,相较于进行多次sha加密,大大加快了分组加密速度,向量替换结合ecm模式数据加密更加简单、快速。

12.为了达到上述目的,本发明第二方面实施例的ecb模式分组解密方法,包括:获取初始化向量和密文分组;将所述初始化向量根据向量替换表进行替换以获得第一分组解密替换向量,其中,所述向量替换表为用于存储原始向量与替换向量对应替换关系的表格;迭代执行:将第n分组解密替换向量根据所述向量替换表进行替换以获得第n 1分组解密替换向量,其中,1≤n≤n,n为待解密密文的密文分组数量;将每个密文分组进行解密,并将解密结果与对应的分组解密替换向量进行逻辑运算,以获得每个明文分组。

13.根据本发明实施例的分组解密方法,采用与加密共享的向量替换表,支持并行运算,向量替换结合ecm模式解密更加简单、快速。

14.本发明第三方面实施例还提出一种非临时性计算机存储介质,其上存储有计算机程序,其特征在于,所述计算机程序被执行时,实现所述ecb模式分组加密方法,或者,所述计算机指令被所述处理器执行时实现所述的ecb模式分组解密方法。

15.为了达到上述目的,本发明第四方面实施例提出一种控制装置,包括:处理器;与所述处理器通信连接的存储器;所述存储器中存储有可被所述处理器执行的计算机指令,所述计算机指令被所述处理器执行时实现所述ecb模式分组加密方法,或者,所述计算机指令被所述处理器执行时实现所述的ecb模式分组解密方法。

16.根据本发明实施例的控制装置,通过采用上面实施例的ecb模式分组加解密方法,可以提高数据传输的安全性和传输效率。

17.为了达到上述目的,本发明第五方面实施例提出一种车辆,包括can(controller area network,控制器域网)总线和多个所述的控制装置,多个所述控制装置通过所述can总线进行通信。

18.根据本发明实施例的车辆,通过控制装置执行上面实施例的ecb模式分组加解密方法,可以提供can总线数据传输的安全性,防止车辆收到攻击,提高驾车安全性。

19.本发明的附加方面和优点将在下面的描述中部分给出,部分将从下面的描述中变得明显,或通过本发明的实践了解到。

附图说明

20.本发明的上述和/或附加的方面和优点从结合下面附图对实施例的描述中将变得明显和容易理解,其中:

21.图1中(a)和(b)是相关技术中的一个ecb模式加解密方法的示意图;

22.图2是根据本发明的一个实施例的ecb模式分组加密方法的流程图;

23.图3是根据本发明的一个实施例的ecb模式分组加密过程的示意图;

24.图4是根据本发明的一个实施例的ecb模式解密方法的流程图;

25.图5是根据本发明的一个实施例的ecb模式解密过程的示意图;

26.图6是根据本发明的一个实施例的ecb模式加解密应用过程的示意图;

27.图7中(a)和(b)是相关技术中的一种cbc模式加解密过程的示意图;

28.图8中(a)和(b)是相关技术中的一种ctr模式加解密过程的示意图;

29.图9是根据本发明的一个实施例的控制装置的框图;

30.图10是根据本发明的一个实施例的车辆的框图。

具体实施方式

31.下面详细描述本发明的实施例,参考附图描述的实施例是示例性的,下面详细描述本发明的实施例。

32.对ecb模式进行简单说明。图1中(a)和(b)为相关技术中的一种ecb模式的加解密过程的示意图。

33.如图1中(a)所示,在ecb模式中,明文分组加密之后的结果直接成为密文分组,以及,如图1中(b)所示,解密时,密文分组解密后直接获得明文分组。因此,若明文中存在多个相同的明文分组,这些明文分组最终都将被转换为相同的密文分组,如此,很容易知晓明文中存在怎样的重复组合,并可以以此为线索来破译,因此ecb模式存在数据安全风险。

34.以及,ecb模式中每个明文分组都各自独立地进行加密和解密,假如存在攻击者,其能够改变密文分组的顺序。当接收者对密文进行解密上,由于密文分组的顺序被改变了,因此接收者获得的相应的明文分组的顺序也会被改变,也就是说,攻击者无需破译也能够操作明文。

35.为了改进ecb模式、提高数据安全,本发明实施例提出了基于替代加密与ecb相结合的加解密方法。下面参考图2和图3描述根据本发明实施例的ecb模式分组加密方法。

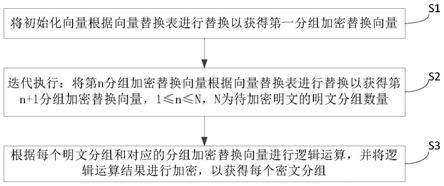

36.图2是根据本发明的一个实施例的ecb模式分组加密方法,如图2所示,本发明实施例的ecb模式分组加密方法至少包括步骤s1-步骤s3,具体如下。

37.步骤s1,将初始化向量根据向量替换表进行替换以获得第一分组加密替换向量。

38.具体地,将待发送的每帧明文分为多个明文分组,一个分组的比特数称为分组长度。明文分组可以指分组加密算法中作为加密对象的明文,其长度等于分组加密算法的分组长度;密文分组指使用分组加密算法将明文分组加密之后所生成的密文。

39.在实施例中,每次加密时,都会随机生成一个分组长度的比特序列称之为初始化向量,每帧数据对应的初始化向量不同,从而明文相同时得到的密文也会不同。

40.其中,向量替换表可以理解为用于存储原始向量与替换向量对应替换关系的表格,例如,向量替换表可以为替换前后字符的对应关系的表格即字符替换表,也可以是分组内向量位置替换的对应表格即位置替换表,或者,也可以结合vigenere密码等古典密码的表格。向量替换表随机生成,并分别提供给发送方和接收方以共享,对于车辆,可以在不同车辆中写入不同的向量替换表,以提高安全性。

41.采用向量替换表的目的是,可以根据初始化向量生成多个不同的分组替换向量,

如果不知道该向量替换表,将不能够根据初始化向量获得各个分组的替换向量,从而可以提高数据安全。

42.如图3所示,在进行加密时,将初始化向量根据一个发送方和接收方共享的向量替换表替换之后得到第一分组加密替换向量,例如图3中分组1加密替换向量。

43.步骤s2,迭代执行:将第n分组加密替换向量根据向量替换表进行替换以获得第n 1分组加密替换向量,其中,1≤n≤n,n为待加密明文的明文分组数量;

44.其中,分组加密每次只能处理特定长度的分组数据,当需要加密的明文长度超过分组加密的分组长度时,需要采用特定模式对分组加密算法进行迭代,以便将一帧较长的明文全部加密。

45.在本发明实施例中,将前一个分组加密替换向量根据向量替换表进行替换获得分组加密替换向量,如图3所示,将分组1加密替换向量根据向量替换表进行替换,获得分组2加密替换向量,以及,将分组2加密替换向量根据向量替换表进行替换,获得分组3加密替换向量,如此迭代下去,每个明文分组都会得到各自的分组加密替换向量。

46.将前一个分组加密替换向量作为输出获得分组加密替换向量,每个明文分组的分组加密替换向量不同,因而,即使相同的明文分组,也不会生成相同的密文分组,不容易找到传输数据规律,提高数据破译难度,数据传输更加安全。

47.步骤s3,根据每个明文分组和对应的分组加密替换向量进行逻辑运算,并将逻辑运算结果进行加密,以获得每个密文分组。

48.如图3所示,在进行加密时,将明文分组与该明文分组的分组加密替换向量进行异或运算,异或运算的结果作为加密输入得到密文分组,由于每个分组加密替换向量不同,所以,即使明文分组相同,得到的密文分组也是不同的。

49.根据本发明实施例的ecb模式分组加密方法,采用向量替换表将分组加密替换向量进行替换,以获得下一个分组加密替换向量,每个明文分组对应的分组加密替换向量是不同的,因而即使明文分组相同也可以得到不同的密文分组,降低了传输数据的破译难度,提高数据安全性,以及,采用向量替换表进行加密运算,相较于进行多次sha加密,大大加快了分组加密速度,向量替换结合ecm模式加密更加简单、快速。

50.在一些实施例中,向量替换表包括用于存储原始字符与替换字符对应替换关系的字符替换表,获得分组加密替换向量的过程可以包括:根据第n分组加密替换向量中每个原始字符查询字符替换表,以获得第n分组加密替换向量中每个原始字符对应的替换字符;将第n分组加密替换向量中每个原字符替换为对应的替换字符,以获得第n 1分组加密替换向量。

51.其中,字符替换表可以为随机生成的预设长度的原始字符与替换字符对应替换关系的向量替换表。举例说明,如下表1为一个实施例的以4比特为单位的字符替换表,例如,当分组长度为128比特(16字节)时,初始化向量为:66 1f 98 cd 37 a3 8b 4b 00 00 00 00 00 00 00 01,则分组1加密替换向量为:ff ac 47 e9 86 b8 71 d1 22 22 22 22 22 22 22 2a;分租2加密替换向量为:cc be d6 54 7f 17 6a 9a 00 00 00 00 00 00 00 0b;以此迭代,获得每个明文分组对应的分组加密替换向量。

52.表1

53.替换之前字符替换之后字符替换之前字符替换之后字符

02871a9420ab38b14dce53d96fe576fc

54.进一步来说,当以4比特为单位进行替换时,初始化向量的每4比特的值最多经过16次替换之后就会变成其初始值,会根据表1形成不同的循环。假设初始值为0,第1次替换之后变为2,第2次替换之后就会又变成0,也就是说替换两次就会变成初始值;假设初始值为1,第1次替换之后变为a,第2次替换之后变为b,第3次替换之后就会又变成1,也就是说替换三次就会变成初始值。只要当替换次数为所有循环次数的公倍数时,获得的替换向量就会等于其初始值。因此,当分组数量过大时,字符替换表可以以字节为单位生成,以避免出现相同的分组替换向量而造成相同明文生成相同密文。

55.在另一些实施例中,向量替换表可以为用于存储单位向量的原始位置与替换位置对应替换关系的位置替换表,获得分组加密替换向量的过程可以包括:根据第n分组加密替换向量中每个单位向量的原始位置查询位置替换表,以确定第n分组加密替换向量中每个单位向量对应的替换位置;将第n分组加密替换向量中每个原始位置的单位向量交换至对应的替换位置,以获得第n 1分组加密替换向量。

56.其中,位置替换表可以为随机生成的预设长度的单位向量的原始位置与替换位置对应替换关系的向量替换表。举例说明,如下表2为一个实施例的一个随机的位置替换表,例如,当分组长度为128比特(16字节)时,为了方便说明,以字节为单位进行替换,如表2所示,设初始化向量为:66 1f 98 cd 37 a3 8b 4b 00 00 00 00 00 00 00 01,则分组1加密替换向量为cd 00 98 a3 00 66 00 00 8b 00 4b 37 00 1f 01 00,分组2加密替换向量为:a3 8b 98 66 1f cd 37 01 00 00 00 00 00 00 00 4b,以此迭代,获得每个明文分组对应的分组加密替换向量。

57.表2

[0058][0059]

进一步来说,当替换一定次数,获得的替换向量会等于初始化向量。例如,表2的位置替换表在替换12次之后,获得的替换向量就等于初始化向量。因此,当分组数量过大时,位置替换表可以以字节为单位生成,以避免出现相同的分组替换向量而造成相同明文生成相同密文。

[0060]

在一些实施例中,密钥管理装置例如车载控制单元或者独立设置的管理模块随机地打乱原始向量替换表中原始向量与替换向量的对应关系,生成新的向量替换表,并将打乱后的向量替换表分发给发送方和接收方。

[0061]

例如,以上文中表1作为原始向量替换表,其中,替换之前字符即为原始向量,替换之后字符即为替换向量,密钥管理模块随机地打乱替换之后字符的排列顺序,或者以表2中作为原始向量替换表,密钥管理模块随机地打乱替换之后字符的排列顺序,则随机地调整了原始向量替换表中原始向量与替换向量的向量替换关系,生成新的向量替换表,将该向量替换表发送给发送方,发送方进行加密时,即可基于该向量替换表来获得每个分组加密替换向量。

[0062]

由于该向量替换表为随机调整原始向量与替换向量的对应关系获得的,因而攻击者不容易破译该向量替换表,可以进一步地提高获得向量替换表的难度,提高数据传输的安全性。

[0063]

在一些实施例中,可以周期性更新向量替换表,例如管理终端例如密钥管理模块可以在每一周或者每一月再次随机地生成新的向量替换表及密钥,并将其经过非对称加密之后共享给通讯的发送方和接收方双方。接收方和发送方接收到随机调整原始向量与替换向量对应替换关系后生成的向量替换表,根据该新的向量替换表更新已存在的向量替换表。通过定时或不定时地更新向量替换表,可以进一步提高获得该向量替换表的难度,提高数据传输的安全性。

[0064]

在本发明的实施例中,发送方和接收方共享向量替换表,发送方将待发送的数据以上面方式加密后,将初始化向量和密文发送,接收方接收到密文后进行解密以获得最终的明文。下面参照附图4和5描述根据本发明实施例的ecb模式分组解密方法.

[0065]

本发明实施例的分组解密方法与加密方法相对应,都是基于向量替换表进行替换的ecb模式。图4是根据本发明的一个实施例的ecb模式分组解密方法的流程图,如图4所示,本发明实施例的ecb模式分组解密方法至少包括步骤s100-s130。

[0066]

s100,获取初始化向量和密文分组。

[0067]

具体地,发送方将待发送的明文数据加密后,将对应的初始化向量和加密密文发送给接收方。例如,车辆的控制单元可以通过车辆的can总线来获得发送方发送的初始化向量和加密后的密文。

[0068]

s110,将初始化向量根据向量替换表进行替换以获得第一分组解密替换向量。

[0069]

其中,向量替换表为用于存储原始向量与替换向量对应替换关系的表格。发送方和接收方共享向量替换表,因而解密时与加密采用相同的向量替换表,例如向量替换表可以为如表1所示的字符替换表或者如表2所示的位置替换表,替换规则与加密相同。图5为根据本发明的一个实施例的ecb模式分组解密方法的示意图,如图5所示,将初始化向量根据向量替换表替换后获得分组1解密替换向量。

[0070]

s120,迭代执行:将第n分组解密替换向量根据向量替换表进行替换以获得第n 1分组解密替换向量。

[0071]

其中,密文分组与明文分组是对应的,两者的分组数量和分组长度都是相同的。例如,明文分组和密文分组数量都设置为n,1≤n≤n,通过向量替换的迭代,从而获得每个密文分组的分组解密替换向量,且各个分组解密替换向量都是不同的。例如图5所示,分组1替

换向量作为分组2解密替换向量替换之前的向量,分组2解密替换向量作为分组3解密替换向量替换之前的向量,从而每个替换向量是不同的。

[0072]

s130,将每个密文分组进行解密,并将解密结果与对应的分组解密替换向量进行逻辑运算,以获得每个明文分组。

[0073]

例如,如图5所示,将密文分组解密后的结果与分组的替换向量进行异或运算,从而获得明文分组。

[0074]

根据本发明实施例的分组解密方法,采用与加密共享的向量替换表,支持并行运算,向量替换结合ecm模式解密更加简单、快速。

[0075]

与分组加密方法中向量替换过程相同,在一些实施例中,向量替换表包括用于存储原始字符与替换字符对应替换关系的字符替换表如表1,根据第n分组解密替换向量中每个原始字符查询字符替换表,以获得第n分组加密替换向量中每个原始字符对应的替换字符;将第n分组解密替换向量中每个原始字符替换为对应的替换字符,以获得第n 1分组解密替换向量,可以参照采用字符替换表的加密过程的示例。例如,向量替换表可以为随机生成的预设长度的原始字符与替换字符对应替换关系的向量替换表,例如上文表1为以4比特为单元你的字符替换表。

[0076]

在另一些实施例中,向量替换表包括用于存储单位向量的原始位置与替换位置对应替换关系的位置替换表,根据第n分组解密替换向量中单位向量的原始位置查询位置替换表,以确定第n分组解密替换向量中每个单位向量对应的替换位置;将第n分组解密替换向量中每个原始位置的单位向量交换至对应的替换位置,以获得第n 1分组解密替换向量,可以参照采用位置替换表的加密过程的示例。例如,向量替换表可以为随机生成的预设长度的单位向量得原始位置与替换位置对应替换关系的向量替换表,如上文表2为一个随机的位置替换表。

[0077]

在另一些实施例中,密钥管理装置例如车载控制单元或者独立设置的管理模块随机地打乱原始向量替换表中原始向量与替换向量的对应关系,生成新的向量替换表,并将打乱后的向量替换表分发给发送方和接收方。由于该向量替换表为随机调整原始向量与替换向量的对应关系获得的,因而攻击者不容易破译该向量替换表,可以进一步地提高获得向量替换表的难度,提高数据传输的安全性。

[0078]

同样地,发送方和接收方共享向量替换表,接收方也可以更新向量替换表,接收方接收到随机调整原始向量与替换向量对应替换关系后生成的新的向量替换表,根据新的向量替换表更新所述向量替换表,通过定期或不定期的更新向量替换表,可以进一步提高数据传输的安全性。

[0079]

图6为根据本发明的一个实施例的ecb模式分组加解密应用的示意图,如图6所示,密钥管理模块利用非对称加密将随机的向量替换表以及密钥传输给通讯的发送方和接收方。由于写入随机的向量替换表及密钥不需要保证其实时性,因此可以使用ras等非堆成加密方法来保证其安全性。为了进一步保证密钥的安全性,还可以在写入随机的向量替换表以及密钥之前,密钥管理模块可以与通讯双方进行身份验证。另外,也可以使用密钥管理模块在每一周或每一个月再次生成向量替换表以及密钥并将其经过非对称加密之后共享给通讯的双方。正常通讯时,发送方根据共享的向量替换表与密钥利用上面实施例的分组加密方法将明文替换成密文并发送,接收方收到密文后结合共享的向量替换表与密钥以及根

据上面实施例的分组解密方法还原出明文,从而实现数据的安全传输。

[0080]

本发明实施例的ecb模式分组加密或解密方法,由于分组替换向量各不相同,所以可以避免出现常规ecb模式中明文分组相同时密文分组也相同的问题,因而数据传输不易被攻击更加安全,并且也优于cbc模式和ctr模式。

[0081]

图7中(a)和(b)为相关技术中的cbc模式分组加解密过程的示意图,如图7所示,cbc模式的密文分组像链条一样相互连接在一起。在cbc模式中,首先将明文分组与前一个密文分组进行异或运算,然后再进行加密。如图7中(a)所示,加密时,将明文分组与前一个密文分组异或运算的作为加密的输入得到密文分组;如图7中(b)所示,解密时,将密文分组解密之后的结果与前一个密文分组异或运算从而得到明文分组。cbc模式中,由于前一次加密得到的密文分组要作为后一次加密的输入,因此多个分组加密不能同时进行,其加密速度慢。

[0082]

然而本发明实施例的ecb模式分组加密方法和ecb模式分组解密方法,由于各个分组替换向量十分简单,则加解密支持并行计算,运算速度比cbc模式模式快很多。

[0083]

图8中(a)和(b)是相关技术中的crt模式加解密过程的示意图,如图8所示,在ctr模式中,如图8中(a)所示,加密时,将每个分组的计数器值加密之后的结果与明文分组进行异或运算得到密文分组;如图8中(b)所示,解密时,将每个分组的计数器值加密之后的结果与密文分组进行异或运算得到明文分组。计数器值长度与分组长度相同,由初始值和分组序号两部分组成。每次加密时会随机生成一个不同的初始值,而分组序号随着分组逐渐累加。但是,当攻击者反转密文分组中的某些比特时,明文分组中相对应的比特也会被反转,容易被操控,不是特别安全。

[0084]

然而本发明实施例的ecb模式分组加解密方法,由于输出是分组加密的结果,不会存在密文翻转其对应明文也翻转的缺陷,数据传输根据安全。

[0085]

概括来说,本发明实施例的ecb模式分组加解密方法,既有普通ecb模式模式的简单、快速、加解密都支持并行运算的优点,又能够避免普通ecb模式不能抵挡重放攻击以及重复的明文会导致重复的密文这些缺点,能够在保证数据安全性的同时大大加快分组加密的速度。因此,本发明实施例的ecb模式分组加解密方法,优于目前的ecb模式、cbc模式和ctr模式,具有重大的意义。

[0086]

本发明实施例还提出一种非临时性计算机存储介质,其上存储有计算机程序,其特征在于,所述计算机程序被执行时,实现上面实施例的ecb模式分组加密方法,或者,所述计算机指令被所述处理器执行时实现上面实施例的ecb模式分组解密方法。

[0087]

基于上面实施例的ecb模式分组加密方法和ecb模式分组解密方法,下面描述根据本发明实施例的控制装置。

[0088]

图9是根据本发明的一个实施例的控制装置的框图,如图9所示,本发明实施例的控制装置10包括处理器11和与处理器11通信连接的存储器12;存储器12中存储有可被处理器11执行的计算机指令,计算机指令被处理器11执行时实现上面实施例的ecb模式分组加密方法,或者,计算机指令被处理器11执行时实现上面实施例的ecb模式分组解密方法。

[0089]

根据本发明实施例的控制装置10,通过采用上面实施例的ecb模式分组加解密方法,可以提高数据传输的安全性和传输效率。

[0090]

本发明实施例还提出一种车辆,如图10所示,本发明实施例的车辆100包括can总

线20和多个上面实施例的控制装置10,多个控制装置10通过can总线20进行通信。

[0091]

在实施例中,控制装置10可以是通讯网络中的接收方也可以为发送方,例如,车辆can总线20的节点上连接有多个控制装置10,每个控制装置10可以通过can总线20来发送或接收相关数据,如果没有加密措施,攻击者甚至可以模式发送控制车辆扭矩、转向、启停等功能的报文,影响车辆100的运行甚至造成车祸。本发明实施例的控制装置10,通过采用上面实施例的加解密方法来对传输数据进行加密,可以提高数据传输的安全性和传输速度,防止攻击者对车辆的操控,提高驾车安全性。

[0092]

根据本发明实施例的车辆100,通过控制装置10执行上面实施例的ecb模式分组加解密方法,可以提供can总线数据传输的安全性,防止车辆100收到攻击,提高驾车安全性。

[0093]

在本说明书的描述中,参考术语“一个实施例”、“一些实施例”、“示意性实施例”、“示例”、“具体示例”、或“一些示例”等的描述意指结合该实施例或示例描述的具体特征、结构、材料或者特点包含于本发明的至少一个实施例或示例中。在本说明书中,对上述术语的示意性表述不一定指的是相同的实施例或示例。

[0094]

尽管已经示出和描述了本发明的实施例,本领域的普通技术人员可以理解:在不脱离本发明的原理和宗旨的情况下可以对这些实施例进行多种变化、修改、替换和变型,本发明的范围由权利要求及其等同物限定。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。