1.本发明涉及安全加密算法技术领域,尤其涉及一种数据要素安全加密计算方法及装置、电子设备。

背景技术:

2.在现有技术中,涉及安全加密相关计算应用的较多的是安全多方计算,而安全多方计算的计算过程必须要联网才能进行,但是联网后会存在被攻击的风险。

3.进一步地,当前的加密计算方法中通常是通过n次计算,按照n元n次方程组的数学方法进行的计算,该计算过程是有可能将原始数据绕过加密算法,造成泄密后果。

技术实现要素:

4.本发明要解决的技术问题是:针对于现有技术的安全加密计算方法中需要联网进行计算,以及安全加密方法被破解的风险较大,有鉴于此,本发明提供一种数据要素安全加密计算方法及装置、电子设备。

5.本发明采用的技术方案是,所述数据要素安全加密计算方法,包括:获取至少一个数据元件以及非元件计算数据,所述数据元件以及非元件计算数据用于离线状态下的加密计算;利用所述非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的所述加密计算过程。

6.在一个实施方式中,所述获取至少一个数据元件以及非元件计算数据的步骤之前,所述方法还包括:将所述数据元件包括的元件数据,以非对称的加密方式进行保存;根据所述数据元件的配置信息,生成用于解密对应所述数据元件的密匙;不定期对所述数据元件中元件数据进行重新加密处理。

7.在一个实施方式中,所述利用所述非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的所述加密计算过程,包括:当前所述加密计算过程中,包括所述数据元件以及非元件数据中的未授权的数据时,拒绝当前的所述加密计算过程;当前所述加密计算过程中,出现二元及其以下的运算过程时,拒绝当前的所述加密计算过程;获取所述加密计算过程中,每次参与计算的所述数据元件的标识数据子集与计算算法过程,每个所述标识数据子集被不同的所述加密计算过程计算记为调用一次,当所述标识数据子集的使用次数大于等于当前标识数据子集中所述数据元件的个数,且计算算法不同于之前的计算算法过程时,拒绝当前所述加密计算过程。

8.在一个实施方式中,所述方法还包括:将所述加密计算过程记录在系统日志中,利用所述系统日志,确定所述加密计算过程中的安全风险。

9.本发明的另一方面还提供了一种数据要素安全加密计算装置,包括:获取单元,被配置为获取至少一个数据元件以及非元件计算数据;安全计算单元,被配置为利用所述非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的所述加密计算过程。

10.在一个实施方式中,所述获取单元被进一步配置为:将所述数据元件包括的元件数据,以非对称的加密方式进行保存;根据所述数据元件的配置信息,生成用于解密对应所述数据元件的密匙;不定期对所述数据元件中元件数据进行重新加密处理。

11.在一个实施方式中,所述安全计算单元被进一步配置为:当前所述加密计算过程中,包括所述数据元件以及非元件数据中的未授权的数据时,拒绝当前的所述加密计算过程;当前所述加密计算过程中,出现二元及其以下的运算过程时,拒绝当前的所述加密计算过程;获取所述加密计算过程中,每次参与计算的所述数据元件的标识数据子集与计算算法过程,每个所述标识数据子集被不同的所述加密计算过程计算记为调用一次,当所述标识数据子集的使用次数大于等于当前标识数据子集中所述数据元件的个数,且计算算法不同于之前的计算算法过程时,拒绝当前所述加密计算过程。

12.在一个实施方式中,所述装置被进一步配置为:将所述加密计算过程记录在系统日志中,利用所述系统日志,确定所述加密计算过程中的安全风险。

13.本发明的另一方面还提供了一种电子设备,所述电子设备包括:存储器、处理器及存储在所述存储器上并可在所述处理器上运行的计算机程序,所述计算机程序被所述处理器执行时实现如上任一项所述数据要素安全加密计算方法的步骤。

14.本发明的另一方面还提供了一种计算机存储介质,所述计算机存储介质上存储有计算机程序,所述计算机程序被处理器执行时实现如上任一项所述的数据要素安全加密计算方法的步骤。

15.采用上述技术方案,本发明至少具有下列优点:1)本发明所述的数据要素安全加密计算方法,利用预先配置的安全规则对数据元件以及非元件数据的计算过程进行处理,整个加密计算过程可以离线完成,不需要联网,提升了方法执行主体系统的安全性。

16.2)本发明中提到的的安全规则,可以主动拒绝有风险的计算过程,进而也就避免了可能导致被反向运算的操作。

17.3)本发明通过对数据元件进行不定期改变数据加密方式,降低数据被破解的可能性,增加数据存储的安全性。

附图说明

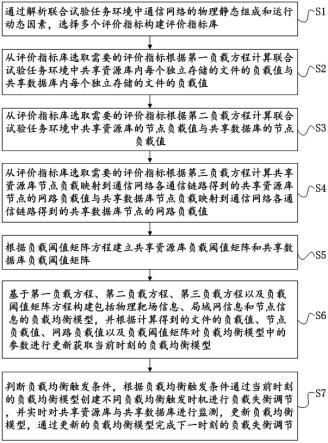

18.图1为根据本发明实施例的数据要素安全加密计算方法流程图;图2为根据本发明实施例的数据要素安全加密计算方法的另一个流程图;图3为根据本发明实施例的数据要素安全加密计算装置组成结构示意图;图4为根据本发明实施例的电子设备的结构示意图。

具体实施方式

19.为更进一步阐述本发明为达成预定目的所采取的技术手段及功效,以下结合附图及较佳实施例,对本发明进行详细说明如后。

20.应理解,用语“包括”、“包括有”、“具有”、“包含”和/或“包含有”,当在本说明书中使用时表示存在所陈述的特征、整体、步骤、操作、元件和/或部件,但不排除存在或附加有一个或多个其它特征、整体、步骤、操作、元件、部件和/或它们的组合。此外,当诸如“...中的至少一个”的表述出现在所列特征的列表之后时,修饰整个所列特征,而不是修饰列表中的单独元件。此外,当描述本技术的实施方式时,使用“可以”表示“本技术的一个或多个实施方式”。并且,用语“示例性的”旨在指代示例或举例说明。

21.如在本文中使用的,用语“基本上”、“大约”以及类似的用语用作表近似的用语,而不用作表程度的用语,并且旨在说明将由本领域普通技术人员认识到的、测量值或计算值中的固有偏差。

22.除非另外限定,否则本文中使用的所有用语(包括技术用语和科学用语)均具有与本技术所属领域普通技术人员的通常理解相同的含义。还应理解的是,用语(例如在常用词典中定义的用语)应被解释为具有与它们在相关技术的上下文中的含义一致的含义,并且将不被以理想化或过度正式意义解释,除非本文中明确如此限定。

23.需要说明的是,在不冲突的情况下,本技术中的实施例及实施例中的特征可以相互组合。

24.本发明中说明书中对方法流程的描述及本发明说明书附图中流程图的步骤并非必须按步骤标号严格执行,方法步骤是可以改变执行顺序的。而且,可以省略某些步骤,将多个步骤合并为一个步骤执行,和/或将一个步骤分解为多个步骤执行。

25.本发明第一实施例,一种数据要素安全加密计算方法,如图1所示,包括以下具体步骤:步骤s1,获取至少一个数据元件以及非元件计算数据,数据元件以及非元件计算数据用于离线状态下的加密计算;步骤s2,利用非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的加密计算过程。

26.参考图2,下面将分步详细介绍本实施例所提供的方法。

27.步骤s1,获取至少一个数据元件以及非元件计算数据,数据元件以及非元件计算数据用于离线状态下的加密计算。

28.本实施例中,可以在相应的执行主体设备中,将数据元件包括的元件数据,以非对称的加密方式进行保存,以提升其安全性。

29.进一步地,可以根据数据元件的配置信息,生成用于解密对应数据元件的密匙。配置信息可例如包括:数据元件应用方的授权码,以及数据元件有效使用期限等,可以理解的是,配置信息可以根据实际情况需要做出相应的调整,本文对此将不再限定。

30.优选地,可以不定期对数据元件中元件数据进行重新加密处理。加密处理的具体方式可以根据本领域常见的加密方法来对数据元件进行加密,以降低数据被破解的可能性,增加数据存储的安全性。

31.进一步地,本实施例提供的方法中,还需要将非元件数据导入至方法的执行主体中,以用于完成后续的加密计算过程。

32.步骤s2,利用非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的加密计算过程。

33.本实施例中,安全规则可以具体包括:(1)当前加密计算过程中,包括数据元件以及非元件数据中的未授权的数据时,拒绝当前的加密计算过程;(2)当前加密计算过程中,出现二元及其以下的运算过程时,拒绝当前的加密计算过程;(3)获取加密计算过程中,每次参与计算的数据元件的标识数据子集与计算算法过程,每个标识数据子集被不同的加密计算过程计算记为调用一次,当标识数据子集的使用次数大于等于当前标识数据子集中所述数据元件的个数,且计算算法不同于之前的计算算法过程时,拒绝当前加密计算过程。

34.也就是说,当进行加密计算的具体计算过程中,触发上述三项中任一项的安全规则,会主动拒绝当前的计算过程。通过主动拒绝的处理方式,可以避免可能导致被反向运算的操作。

35.需要说明的是,数据元件以及非元件数据在执行上述步骤之间,是在预先配置的环节中,被授予了不同的权限,上述的规则(1)中,由于各数据所对应的权限不同,可能会出现未授权或是权限不够的数据参与加密计算的过程,因而在该规则中,当出现出现未授权或是权限不够的数据参与加密计算的过程时,该计算过程将被拒绝。

36.示例性地,本实施例所提供的加密算法的算法模型可以是:若a为数据全集,且集合中元素大于3个。

37.a={a1,a2,a3,a4,a5ꢀ…ꢀan

}其中,a’,a

’’

为a集合的真子集,即a’,a

’’

∈a。

38.a’={a1,a2,a3,a4,a5ꢀ…ꢀan-1

}a

’’

={a1,a2,a3,a4,a5ꢀ…ꢀan-2

}若f(a)≠

∅

,则f(a’)=0,f(cua’)=0,即f(a’),f(cua’)不再参与计算。

39.若f(a)=

∅

,则f(a’)=0,f(a

’’

)=0,即f(a’),f(a

’’

)不再参与计算。

40.依次类推,若以a’为全集a

’’

,a

’’’

为a’集合的真子集,即a

’’

,a

’’’

∈a’。

41.a

’’

={a1,a2,a3,a4,a5ꢀ…ꢀan-2

}a

’’’

={a1,a2,a3,a4,a5ꢀ…ꢀan-3

}

类似的,算法模型还包括:若f(a’)≠

∅

,则f(a

’’

)=0,f(c

ua’’

)=0,即f(a

’’

),f(c

ua’’

)不再参与计算。

42.若f(a’)=

∅

,则f(a

’’

)=0,f(a

’’’

)=0,即f(a

’’

),f(a

’’’

)不再参与计算。

43.可以理解的是,上述算法模型仅仅作为本实施例的一个示例,并不对本发明的范围构成限定。

44.需要说明的是,本实施例中,数据元件的配置、非元件数据的导入过程以及后续基于安全规则的加密计算过程均无需联网从而离线进行,可以提高本实施例所提供的方法的安全性。

45.本实施例中,还可以将加密计算过程记录在系统日志中,后续可以利用系统日志,确定加密计算过程中的安全风险。

46.本实施例所提供的方法,相较于现有技术,至少具有以下优点:1)本发明所述的数据要素安全加密计算方法,利用预先配置的安全规则对数据元件以及非元件数据的计算过程进行处理,整个加密计算过程可以离线完成,不需要联网,提升了方法执行主体系统的安全性。

47.2)本发明中提到的的安全规则,可以主动拒绝有风险的计算过程,进而也就避免了可能导致被反向运算的操作。

48.3)本发明通过对数据元件进行不定期改变数据加密方式,降低数据被破解的可能性,增加数据存储的安全性。

49.本发明第二实施例,与第一实施例对应,本实施例介绍一种数据要素安全加密计算装置,如图3所示,包括以下组成部分:获取单元,被配置为获取至少一个数据元件以及非元件计算数据;安全计算单元,被配置为利用所述非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的所述加密计算过程。

50.本实施例中,获取单元被进一步配置为:将数据元件包括的元件数据,以非对称的加密方式进行保存;根据数据元件的配置信息,生成用于解密对应所述数据元件的密匙;不定期对数据元件中的元件数据进行重新加密处理。

51.本实施例中,安全计算单元被进一步配置为:当前加密计算过程中,包括数据元件以及非元件数据中的未授权的数据时,拒绝当前的加密计算过程;当前加密计算过程中,出现二元及其以下的运算过程时,拒绝当前的加密计算过程;获取加密计算过程中,每次参与计算的数据元件的标识数据子集与计算算法过程,每个标识数据子集被不同的加密计算过程计算记为调用一次,当标识数据子集的使用次数大于等于当前标识数据子集中数据元件的个数,且计算算法不同于之前的计算算法过程时,拒绝当前加密计算过程。

52.本实施例中,数据要素安全加密计算装置被进一步配置为:将加密计算过程记录在系统日志中,利用系统日志,确定加密计算过程中的安全

风险。

53.本发明第三实施例,一种电子设备,参考图4,可以作为实体装置来理解,包括处理器以及存储有所述处理器可执行指令的存储器,当所述指令被处理器执行时,执行如下操作:步骤s1,获取至少一个数据元件以及非元件计算数据,数据元件以及非元件计算数据用于离线状态下的加密计算;步骤s2,利用非元件计算数据以及数据元件进行加密计算,并输出计算结果,其中,当加密计算过程中,出现不符合预先配置的安全规则的状态时,拒绝当前的加密计算过程。

54.本发明第四实施例,本实施例的数据要素安全加密计算方法的流程与第一、二或三实施例相同,区别在于,在工程实现上,本实施例可借助软件加必需的通用硬件平台的方式来实现,当然也可以通过硬件,但很多情况下前者是更佳的实施方式。基于这样的理解,本发明的所述方法可以以计算机软件产品的形式体现出来,该计算机软件产品存储在一个存储介质(如rom/ram、磁碟、光盘)中,包括若干指令用以使得一台设备(可以是基站等网络设备)执行本发明实施例所述的方法。

55.综上,相较于现有技术,本发明至少具备以下优点:1)本发明所述的数据要素安全加密计算方法,利用预先配置的安全规则对数据元件以及非元件数据的计算过程进行处理,整个加密计算过程可以离线完成,不需要联网,提升了方法执行主体系统的安全性。

56.2)本发明中提到的的安全规则,可以主动拒绝有风险的计算过程,进而也就避免了可能导致被反向运算的操作。

57.3)本发明通过对数据元件进行不定期改变数据加密方式,降低数据被破解的可能性,增加数据存储的安全性。

58.通过具体实施方式的说明,应当可对本发明为达成预定目的所采取的技术手段及功效得以更加深入且具体的了解,然而所附图示仅是提供参考与说明之用,并非用来对本发明加以限制。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。