1.本技术涉及工业互联网技术领域,具体而言,涉及一种工业互联网的动态安全防护系统及安全物理防护机构。

背景技术:

2.工业互联网安全架构体系是构建工业智能化发展的安全可信环境的保障,与传统的工控系统安全和互联网安全相比,工业互联网的安全更具挑战性。一方面,工业互联网实现不同层级数据流通和汇聚的同时,打破了以往相对明晰的责任边界,一旦发生安全问题,其范围、复杂度、风险度产生的影响更大,工业互联网平台安全、数据安全、联网智能设备安全等问题越发突出。另一方面,工业互联网安全工作需要从安全防护措施的制度建设和安全管理着手,以识别和预防风险为主,并且,传统的都是通过加密以及验证来进行防护。

3.相关技术中工业互联网的动态安全防护系统在遭遇对方成功入侵后,多为单纯的警报通知人员进行处理,不便于对常规以及遭遇过的入侵进行自动处理,进而容易增加人力资源的消耗。

技术实现要素:

4.本技术旨在至少解决现有技术中存在的技术问题之一。为此,本技术提出一种工业互联网的动态安全防护系统及安全物理防护机构,所述工业互联网的动态安全防护系统具有通过存储设备内存储有的防护入侵请求的解决方案对发现解决方案的入侵进行自动防护,对未发现解决方案的入侵,生成一干扰信息,并通过发送报警信息提示人员进行处理的效果。

5.第一方面,根据本技术实施例的工业互联网的动态安全防护系统,包括:监测防护设备。

6.所述监测防护设备包括机箱、输入设备,所述机箱内安装有处理器和存储设备,所述处理器、所述存储设备和所述输入设备通过总线系统和/或其它形式的连接机构互连;处理器运行存储设备内存储的监测程序指令,以实现动态实时监测入侵请求;存储设备,用于存储监测程序指令和解决方案指令。通过处理器运行的监测程序无法识别的所有访问请求,也即非法访问,确定存储设备内是否存储有防护入侵请求的解决方案,若发现解决方案,按相应的解决方案执行,未发现解决方案,生成一干扰信息,将所述干扰信息发送给入侵信息,并发送报警信息;输入设备可以是用户用来输入程序指令的设备,包括键盘、鼠标、麦克风和触摸屏。

7.根据本技术的一些实施例,所述处理器是中央处理单元。

8.根据本技术的一些实施例,所述存储设备是计算机程序的存储产品。

9.根据本技术的一些实施例,所述干扰信息包括空ip地址。

10.根据本技术的一些实施例,所述存储设备内预先存储有应对多类所述入侵请求的

多个解决方案指令,所述解决方案指令为其中之一。

11.根据本技术的一些实施例,所述处理器查询存储设备内存储的数据库是否存储有与该入侵请求对应的入侵类型,若有,给出该入侵类型对应的解决方案,若没有,则返回提示信息,提示该入侵请求非现有入侵类型。

12.根据本技术的一些实施例,所述处理器通过分析所述入侵请求,确定所述入侵请求的等级标记。

13.第二方面,工业互联网安全物理防护机构,包括所述工业互联网的动态安全防护系统以及物理防护组件。

14.所述物理防护组件包括物理防护柜、分隔件、柜门、舱门和第一门锁,所述分隔件均匀设置于所述物理防护柜内部,所述柜门铰接于所述物理防护柜侧壁,所述柜门能够封住所述物理防护柜,所述舱门包括铰接杆、舱门板和第二门锁,所述铰接杆两端固定连接于所述物理防护柜内壁两侧,所述铰接杆位于所述分隔件上侧,所述舱门板下部铰接于所述铰接杆,所述第二门锁固定连接于所述舱门板,顶端所述第二门锁的锁舌能够锁住所述物理防护柜顶端的内壁,其余所述第二门锁的锁舌能够锁住所述分隔件下侧,所述舱门板能够封住相邻所述分隔件之间的空间,所述第一门锁固定连接于所述柜门,所述第一门锁的锁舌能够锁住所述物理防护柜内侧壁,所述机箱固定连接于所述分隔件上侧,所述键盘、所述鼠标、所述麦克风和所述触摸屏设置于所述舱门内壁。

15.根据本技术的一些实施例,所述分隔件上侧设置有安装架,所述安装架包括安装板和安装杆,所述安装杆固定连接于所述安装板下侧的四角,所述安装杆底端固定连接于所述分隔件上侧。

16.根据本技术的一些实施例,所述物理防护柜两侧的下端设置有通风滤网。

17.根据本技术的一些实施例,所述铰接杆两端固定套接有限位板,所述限位板能够挡住所述舱门板两端。

18.根据本技术的一些实施例,所述分隔件包括分隔盒、端封板和锁板,所述分隔盒等间隔设置于所述物理防护柜内,所述端封板固定连接于所述分隔盒靠近所述柜门一端,所述锁板固定连接于所述端封板下侧,所述端封板能够挡住所述第二门锁的锁舌。

19.根据本技术的一些实施例,所述分隔盒上侧设置有通风镂空板。

20.根据本技术的一些实施例,该工业互联网安全物理防护机构还包括联动组件,所述联动组件包括多个联动件和驱动伸缩杆,多个所述联动件分别设置于所述分隔盒下侧,所述联动件包括两个摆动部、连杆和拉杆,两个所述摆动部包括摆杆和连接杆,所述连接杆固定连接于所述摆杆一端,所述连接杆和所述摆杆连接处铰接于所述分隔盒下侧,两个所述摆动部上的所述摆杆和所述连接杆平行布置,所述端封板上开设有过渡孔,所述摆杆一端伸出所述过渡孔,所述连杆铰接于两个所述摆杆的端部,所述拉杆一端、所述连杆一端和靠近所述柜门的所述摆杆端部相互铰接,所述连杆另一端铰接于另一个所述摆杆端部,所述拉杆另一端铰接于所述柜门内壁,所述连杆能够支撑住所述舱门外壁,所述驱动伸缩杆一端铰接于所述连接杆,所述驱动伸缩杆另一端铰接于所述分隔盒下侧。

21.根据本技术的一些实施例,所述驱动伸缩杆设置为电动推杆。

22.本技术的有益效果是:通过动态实现监测入侵请求,以使得当在监测到入侵请求后,先自动从本地寻找是否存在解决方案,如果不存在解决入侵请求的方案的时候,生成一

个干扰信息,进而通过该干扰信息来干扰入侵请求,降低或避免入侵请求对服务器的破坏,并同时发生报警信息,以使得用户可以及时进行处理本地不存在的入侵类型,通过存储设备内存储有的防护入侵请求的解决方案对有解决方案的入侵进行自动防护,对未发现解决方案的入侵,生成一干扰信息,并通过发送报警信息提示人员进行处理的效果。

23.本技术的附加方面和优点将在下面的描述中部分给出,部分将从下面的描述中变得明显,或通过本技术的实践了解到。

附图说明

24.为了更清楚地说明本技术实施例的技术方案,下面将对本技术实施例中所需要使用的附图作简单地介绍,应当理解,以下附图仅示出了本技术的某些实施例,因此不应被看作是对范围的限定,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他相关的附图。

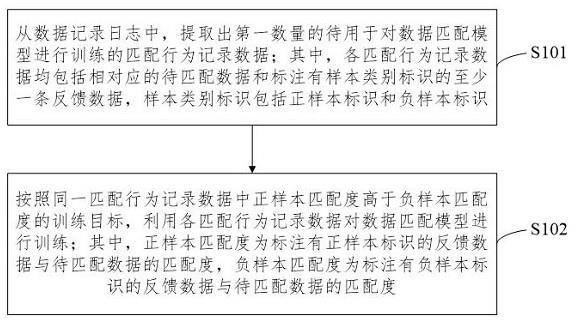

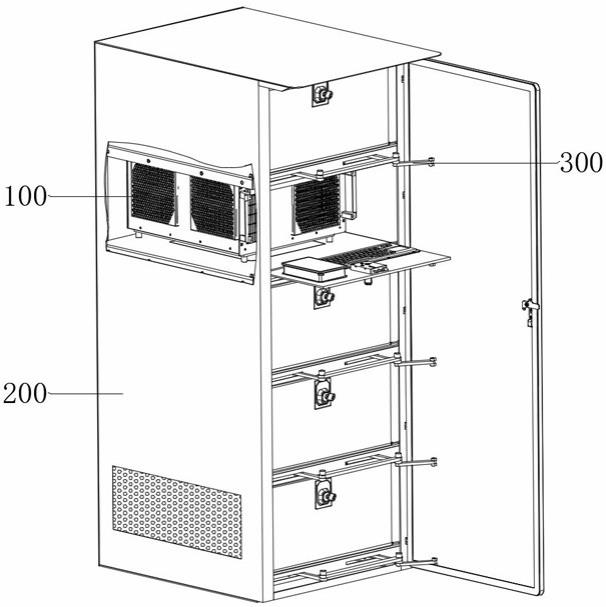

25.图1是根据本技术实施例的工业互联网的动态安全防护系统及安全物理防护机构的立体结构示意图;图2是根据本技术实施例的监测防护设备的立体结构示意图;图3是根据本技术实施例的物理防护组件的立体结构示意图;图4是根据本技术实施例的舱门的立体结构示意图;图5是根据本技术实施例的安装架的立体结构示意图;图6是根据本技术实施例的分隔件的立体结构示意图;图7是根据本技术实施例的联动组件的立体结构示意图;图8是根据本技术实施例的联动件的立体结构示意图;图9是根据本技术实施例的摆动部的立体结构示意图。

26.图标:100-监测防护设备;110-机箱;120-输入设备;200-物理防护组件;210-物理防护柜;220-分隔件;221-分隔盒;222-端封板;223-锁板;224-通风镂空板;225-过渡孔;230-安装架;231-安装板;232-安装杆;240-柜门;250-舱门;251-铰接杆;252-舱门板;253-第二门锁;254-限位板;260-第一门锁;270-通风滤网;300-联动组件;310-联动件;311-摆动部;3111-摆杆;3112-连接杆;312-连杆;313-拉杆;320-驱动伸缩杆。

具体实施方式

27.下面将结合本技术实施例中的附图,对本技术实施例中的技术方案进行描述。

28.为使本技术实施方式的目的、技术方案和优点更加清楚,下面将结合本技术实施方式中的附图,对本技术实施方式中的技术方案进行清楚、完整地描述,显然,所描述的实施方式是本技术一部分实施方式,而不是全部的实施方式。基于本技术中的实施方式,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其他实施方式,都属于本技术保护的范围。

29.下面参考附图描述根据本技术实施例的工业互联网的动态安全防护系统及安全物理防护机构。

30.请参阅图1至图9,根据本技术实施例的工业互联网的动态安全防护系统,包括:监测防护设备100。

31.请参阅图2,监测防护设备100包括机箱110和输入设备120,机箱110内安装有处理器和存储设备。处理器、存储设备和输入设备120通过总线系统和/或其它形式的连接机构互连。处理器运行存储设备内存储的监测程序指令。以实现动态实时监测入侵请求。存储设备用于存储监测程序指令和解决方案指令。通过处理器运行的监测程序无法识别的有访问请求,也即非法访问,确定存储设备内是否存储有防护入侵请求的解决方案。未发现解决方案,生成一干扰信息,若发现解决方案,按相应的解决方案执行,将干扰信息发送给入侵信息,并发送报警信息。输入设备120可以是用户用来输入程序指令的设备,包括键盘、鼠标、麦克风和触摸屏。机箱110、处理器、存储设备、键盘、鼠标、麦克风和触摸屏之间具体连接方式,为本技术领域人员已知,在此不详细叙,程序指令为控制各部件的实现相应功能的代码,本技术领域人员通过编程可获取,在此也不做详细叙。通过动态实现监测入侵请求,以使得当在监测到入侵请求后,先自动从本地寻找是否存在解决方案,如果不存在解决入侵请求的方案的时候,生成一个干扰信息,进而通过该干扰信息来干扰入侵请求,降低或避免入侵请求对服务器的破坏,并同时发生报警信息,以使得用户可以及时进行处理本地不存在的入侵类型,通过存储设备内存储有的防护入侵请求的解决方案对有解决方案的入侵进行自动防护,对未发现解决方案的入侵,生成一干扰信息,并通过发送报警信息提示人员进行处理的效果。

32.优选的,处理器是中央处理单元。处理器控制电子设备100中的组件以执行期望的功能。在本实施例中,存储设备包括计算机程序的存储产品。计算机程序的存储产品为计算机可读存储介质,在计算机可读存储介质上存储计算机程序指令,处理器运行程序指令,在计算机可读存储介质中还存储有应用程序和数据。需要说明的是,干扰信息包括空ip地址。空ip地址是指虚拟ip地址,且与该虚拟ip地址对应的资源为空。具体设置时,存储设备内预先存储有应对多类入侵请求的多个解决方案指令,解决方案指令为其中之一。存储设备内会预先存储当前时刻之前已经出现过的入侵类型,并对应每个类型给出了至少一个解决方案。具体的,处理器查询存储设备内存储的数据库是否存储有与该入侵请求对应的入侵类型,若有,给出该入侵类型对应的解决方案,若没有,则返回提示信息,提示该入侵请求非现有入侵类型。使得用户可以尽快处理新的入侵类型,为后续防范提前做出准备。需要说明的是,处理器通过分析入侵请求,确定出入侵请求的等级标记。便于对入侵请求进行有效分类,便于识别入侵请求的风险,以及弥补出现的漏洞,提高工业互联网的安全性,有效防护入侵事件的出现。

33.请参阅图1至图3,相关技术中工业互联网的动态安全防护系统通过相应的物理防护柜或者机房进行物理防护,以此减少外部人员通过物理方式损坏工业互联网的动态安全防护系统,但是物理防护柜通过柜门、柜体配合防护锁进行锁紧,仅有一道防护,容易被破解。

34.发明人经过长期的实践研究,解决了该技术问题。本发明还公开了一种工业互联网安全物理防护机构,包括上的工业互联网的动态安全防护系统以及物理防护组件200。

35.物理防护组件200包括物理防护柜210、分隔件220、柜门240、舱门250和第一门锁260。分隔件220均匀设置于物理防护柜210内部。具体的,分隔件220通过螺栓固定连接于物理防护柜210内部。柜门240铰接于物理防护柜210侧壁。柜门240能够封住物理防护柜210。

36.请参阅图4,舱门250包括铰接杆251、舱门板252和第二门锁253。铰接杆251两端固

定连接于物理防护柜210内壁两侧。铰接杆251位于分隔件220上侧。舱门板252下部铰接于铰接杆251。第二门锁253固定连接于舱门板252。顶端第二门锁253的锁舌能够锁住物理防护柜210顶端的内壁。其余第二门锁253的锁舌能够锁住分隔件220下侧。舱门板252能够封住相邻分隔件220之间的空间。第一门锁260固定连接于柜门240。第一门锁260的锁舌能够锁住物理防护柜210内侧壁。机箱110固定连接于分隔件220上侧。键盘、鼠标、麦克风和触摸屏设置于舱门250内壁。使用时,打开第一门锁260,翻转打开柜门240,再打开相应机箱110端部的第二门锁253,翻转打开舱门板252,键盘、鼠标、麦克风和触摸屏随舱门板252的翻转而裸露出来,操作人员可通过键盘、鼠标、麦克风和触摸屏进行操作和控制,按相反的顺序,关闭舱门板252和柜门240,通过柜门240和舱门板252实现双门防护,有效改善相关技术中物理防护柜通过柜门、柜体配合防护锁进行锁紧,仅有一道防护,容易被破解的问题,当柜门240遭遇强制破坏时,可通过警报系统的警示灯和语音警示,同时通过网络提示操作人员,同时键盘、鼠标、麦克风和触摸屏使用舱门250作为载体,减少键盘、鼠标、麦克风和触摸屏占用的空间。物理防护柜210两侧的下端设置有通风滤网270。通过通风滤网270便于物理防护柜210内的散热。铰接杆251两端固定套接有限位板254。限位板254能够挡住舱门板252两端。通过限位板254限制舱门板252在铰接杆251上的位置,减少舱门板252沿铰接杆251窜动的情况发生。

37.请参阅图5,分隔件220上侧设置有安装架230。安装架230包括安装板231和安装杆232。安装杆232固定连接于安装板231下侧的四角。安装杆232底端固定连接于分隔件220上侧。机箱110安装于安装板231上,通过安装杆232使机箱110底部离开分隔件220,便于机箱110四周的通风散热。

38.请参阅图6,分隔件220包括分隔盒221、端封板222和锁板223。分隔盒221等间隔设置于物理防护柜210内。端封板222固定连接于分隔盒221靠近柜门240一端。锁板223固定连接于端封板222下侧。端封板222能够挡住第二门锁253的锁舌。通过锁板223,便于第二门锁253的锁舌对舱门板252的锁定。分隔盒221上侧设置有通风镂空板224。通过通风镂空板224便于物理防护柜210内各层空间之间的散热。

39.请参阅图7至图9,相关技术中物理防护柜的柜门通过人工打开,柜门的开合角度不便于控制也不便于保持相应的角度,减少柜门在外力作用下意外关闭,影响操作人员操作的情况,而舱门板252上的输入设备120在打开后进行操作时,也需要进行角度的固定机构,如果考虑精简机构,如何利用一套机构实现两种功能成为需要解决的技术问题。

40.为解决上技术问题,本发明进一步采用的技术方案是该工业互联网安全物理防护机构还包括联动组件300。联动组件300包括多个联动件310和驱动伸缩杆320。多个联动件310分别设置于分隔盒221下侧。联动件310包括两个摆动部311、连杆312和拉杆313。两个摆动部311包括摆杆3111和连接杆3112。连接杆3112固定连接于摆杆3111一端。连接杆3112和摆杆3111连接处铰接于分隔盒221下侧。两个摆动部311上的摆杆3111和连接杆3112平行布置。端封板222上开设有过渡孔225。摆杆3111一端伸出过渡孔225。连杆312铰接于两个摆杆3111的端部。拉杆313一端、连杆312一端和靠近柜门240的摆杆3111端部相互铰接。连杆312另一端铰接于另一个摆杆3111端部。拉杆313另一端铰接于柜门240内壁。连杆312能够支撑住舱门250外壁。驱动伸缩杆320一端铰接于连接杆3112。驱动伸缩杆320另一端铰接于分隔盒221下侧。驱动伸缩杆320设置为电动推杆。当第一门锁260打开后,启动电动推杆,电动推

杆带动连接杆3112和摆杆3111绕铰接处转动,通过连杆312带动两个摆杆3111同步摆动,摆杆3111带动拉杆313,拉杆313推动柜门240翻转打开,通过电动推杆控制柜门240的打开角度,同时,锁定住柜门240的打开角度,进而改善相关技术中物理防护柜的柜门通过人工打开,柜门的开合角度不便于控制也不便于保持相应的角度,减少柜门在外力作用下意外关闭,影响操作人员操作的情况,连杆312随摆杆3111摆出远离端封板222,再打开第二门锁253,翻转放下舱门板252,此时,连杆312和摆杆3111可作为舱门板252的支撑架,保持舱门板252及其上的键盘、鼠标、麦克风和触摸屏操作时保持稳定,利用一套联动组件可控制柜门240的打开,也可作为键盘、鼠标、麦克风和触摸屏操作平台的支撑机构,利用一套结构实现两种功能。

41.具体的,该工业互联网的动态安全防护系统及安全物理防护机构的工作原理:通过动态实现监测入侵请求,以使得当在监测到入侵请求后,先自动从本地寻找是否存在解决方案,如果不存在解决入侵请求的方案的时候,生成一个干扰信息,进而通过该干扰信息来干扰入侵请求,降低或避免入侵请求对服务器的破坏,并同时发生报警信息,以使得用户可以及时进行处理本地不存在的入侵类型,通过存储设备内存储有的防护入侵请求的解决方案对有解决方案的入侵进行自动防护,对未发现解决方案的入侵,生成一干扰信息,并通过发送报警信息提示人员进行处理的效果。

42.使用时,打开第一门锁260,翻转打开柜门240,再打开相应机箱110端部的第二门锁253,翻转打开舱门板252,键盘、鼠标、麦克风和触摸屏随舱门板252的翻转而裸露出来,操作人员可通过键盘、鼠标、麦克风和触摸屏进行操作和控制,按相反的顺序,关闭舱门板252和柜门240,通过柜门240和舱门板252实现双门防护,有效改善相关技术中物理防护柜通过柜门、柜体配合防护锁进行锁紧,仅有一道防护,容易被破解的问题,当柜门240遭遇强制破坏时,可通过警报系统的警示灯和语音警示,同时通过网络提示操作人员,同时键盘、鼠标、麦克风和触摸屏使用舱门250作为载体,减少键盘、鼠标、麦克风和触摸屏占用的空间。

43.当第一门锁260打开后,启动电动推杆,电动推杆带动连接杆3112和摆杆3111绕铰接处转动,通过连杆312带动两个摆杆3111同步摆动,摆杆3111带动拉杆313,拉杆313推动柜门240翻转打开,通过电动推杆控制柜门240的打开角度,同时,锁定住柜门240的打开角度,进而改善相关技术中物理防护柜的柜门通过人工打开,柜门的开合角度不便于控制也不便于保持相应的角度,减少柜门在外力作用下意外关闭,影响操作人员操作的情况,连杆312随摆杆3111摆出远离端封板222,再打开第二门锁253,翻转放下舱门板252,此时,连杆312和摆杆3111可作为舱门板252的支撑架,保持舱门板252及其上的键盘、鼠标、麦克风和触摸屏操作时保持稳定,利用一套联动组件可控制柜门240的打开,也可作为键盘、鼠标、麦克风和触摸屏操作平台的支撑机构,利用一套结构实现两种功能。

44.需要说明的是,电动推杆具体的型号规格需根据该装置的实际规格等进行选型确定,具体选型计算方法采用本领域现有技术,故不再详细赘。

45.电动推杆的供电及其原理对本领域技术人员来说是清楚的,在此不予详细说明。

46.以上仅为本技术的实施例而已,并不用于限制本技术的保护范围,对于本领域的技术人员来说,本技术可以有各种更改和变化。凡在本技术的精神和原则之内,作的任何修改、等同替换、改进等,均应包含在本技术的保护范围之内。应注意到:相似的标号和字母在

下面的附图中表示类似项,因此,一旦某一项在一个附图中被定义,则在随后的附图中不需要对其进行进一步定义和解释。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。