一种用于5g系统的用户安全性提升方法及装置

技术领域

1.本发明涉及通信技术技术领域,特别涉及一种用于5g系统的用户安全性提升方法及装置。

背景技术:

2.目前3gpp第五代通信系统(5g)提出无线侧卫星组网(ntn non-terrestrial networks)尚无核心网侧研究内容,同时ccsa tc12 工作组“天地一体5g网络总体技术要求(送审稿)”第11.3项

ꢀ“

天地一体5g网络安全方案”也对天地一体化架构和安全需求进行了概括性描述: 天地一体5g网络安全应从物理安全、数据安全和网络运行安全几个方面全面进行考虑,内容可以包括但不限于终端连接安全、天基接入网连接安全、天基核心网连接安全、地基接入网连接安全、地基核心网连接安全、网络功能安全、用户数据安全、网络物理隔离和逻辑隔离、网络管理安全、网络配置安全、天地一体业务安全等。可采用的技术手段包括但不限于抗毁技术、抗干扰技术、安全接入和安全路由技术、安全传输、安全存储及密钥管理技术等网络安全防护技术来构建天地一体网络安全架构,保障网络体系安全运行。

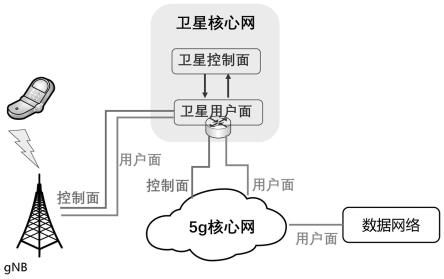

3.现有架构基于5g现有非漫游架构,如图1所示,5g终端通过空口连接到5g基站(gnb), 5g基站的回传网络由卫星中继通过卫星核心网业务管道提供连接到远端5g核心网,用户最终通过由卫星中继的5g数据管道连接到数据网络(dn data network)。5g核心网仅提供对终端的鉴权,无对使用终端用户的鉴权能力。卫星用户面仅提供5g 基站(gnb)和5g 核心网间管道中继功能,对5g用户的控制面(cp control plane)及用户面(up user plane)消息无法解析。

4.如图2所示,现有5g空地一体化架构下的安全方案存在以下几点问题3gpp 5g第18版本5g非地面网络(ntn: non-terrestrial networks)尚无核心网安全架构及方法。ccsa tc12提出的“天地一体5g网络总体技术要求(送审稿)”第11.3项

ꢀ“

天地一体5g网络安全方案”尚无具体场景及技术方案。

5.终端被伪用户盗用情况下的非法业务对卫星中继管道进行有限资源占用(图2),伪用户发起的大量无效请求对服务提供商服务器端(dn data network)进行攻击(图2)。

6.如上所述,现有5g系统及天地一体化安全方案亟需具体方案的场景及在该场景下对使用终端的用户安全性提升的解决方案。

技术实现要素:

7.本发明的目的在于提供一种用于5g系统的用户安全性提升方法及装置,以克服现有技术中的不足。

8.为实现上述目的,本发明提供如下技术方案:本发明公开了一种用于5g系统的用户安全性提升方法,具体包括如下步骤:s1、用户及5g核心网分别向证书中心绑定自身的特征信息,得到数字证书;所述特征信息包括用户的时空信息特征和业务特征;

s2、用户通过5g系统终端向5g核心网发起业务请求;s3、5g核心网在收到使用5g系统终端的用户发起的业务请求后;判断是否触发用户合法性校验;若触发,则进入步骤s4;反之,直接放行用户业务流;s4、对5g核心网接收到的业务请求中的时空信息密文通过摘要算法进行计算得到时空信息密文摘要一;s5、对5g核心网接收到的业务请求中的数字签名通过用户公钥进行解密得到时空信息密文摘要二;s6、将s4中时空信息密文摘要一与s5中的时空信息密文摘要二进行对比;若时空信息密文摘要一与时空信息密文摘要二一致,则判断用户合法,进入步骤s7;若时空信息密文摘要一与时空信息密文摘要二不一致,则判断用户非法,5g核心网对该用户及业务进行拦截;s7、5g核心网通过5g核心网私钥对时空信息密文进行解密,得到时空信息特征;对用户的时空信息特征进行校验,若校验通过,则该用户的业务管道打通;反之,业务管道关闭。

9.作为优选,步骤s1具体包括如下子步骤:s11、用户向5g核心网进行签约,同时签约用户的特征信息;s12、5g核心网将用户的特征信息及部署校验功能网元的特征信息一并发送到证书中心;s13、证书中心对用户和5g核心网分别生成公钥及私钥,并将用户及5g核心网的特征信息放入对应的数字证书中并将数字证书返回给5g核心网;s14、5g核心网将属于用户的数字证书签发给用户;5g核心网部署用户特征信息校验功能的网元加载对应核心网网元数字证书。

10.作为优选,步骤s2具体包括如下子步骤:s21、用户将时空信息特征通过数字证书中的5g核心网公钥进行加密形成时空信息密文;s22、通过摘要算法对时空信息密文进行计算得到时空信息密文摘要;s23、使用用户私钥对时空信息密文摘要进行加密得到数字签名;s24、用户将s23中的数字签名及s21中的时空信息密文打包进业务请求中发送给5g核心网。

11.作为优选,所述时空信息特征包括使用时间、地点、速度、追踪区、基站接入角度、特定基站;作为优选,所述业务特征包括流量、业务服务器名字、服务器地址、使用习惯特征。

12.作为优选,步骤s3中触发用户合法性校验的为当前使用终端的用户的首次业务发起。

13.作为优选,步骤s3中触发用户合法性校验的为用户特定业务触发对用户身份及用户特征信息的鉴权流程。

14.作为优选,步骤s3中触发用户合法性校验的为通过设置定时器定时触发。

15.作为优选,步骤s7具体包括如下子步骤:s71、若时空信息特征内容与数字证书中的时空信息特征一致,则校验通过;

s72、若时空信息特征内容与数字证书中的时空信息特征不一致,则校验失败。

16.本发明还公开一种用于5g系统的用户安全性提升装置,包括存储器和一个或多个处理器,所述存储器中存储有可执行代码,所述一个或多个处理器执行所述可执行代码时,用于实现上述的一种用于5g系统的用户安全性提升方法。

17.本发明还公开一种计算机可读存储介质,其特征在于:其上存储有程序,该程序被处理器执行时,实现上述的一种用于5g系统的用户安全性提升方法。

18.本发明还公开了一种用于5g系统的用户安全性提升装置,包括存储器和一个或多个处理器,所述存储器中存储有可执行代码,所述一个或多个处理器执行所述可执行代码时,用于实现上述的一种用于5g系统的用户安全性提升方法。

19.本发明还公开了一种计算机可读存储介质,其特征在于:其上存储有程序,该程序被处理器执行时,实现上述的一种用于5g系统的用户安全性提升方法。

20.本发明的有益效果:在5g管道只对5g终端合法性鉴权的基础上对使用终端的用户及业务提出的基于ca数字证书及用户特征信息的鉴权方法,可有效提升数据网络端在不进行安全防护升级基础上对伪用户及非法业务攻击业务服务器的防范等级。此外该架构及方法进一步完善了3gpp星地一体化场景及需求、同时对ccsa提出的星地一体化安全技术架构进行了有效技术补充。本发明也可用4g或4g与5g融合网络架构下的用户及业务安全性提升方法。

21.本发明的特征及优点将通过实施例结合附图进行详细说明。

附图说明

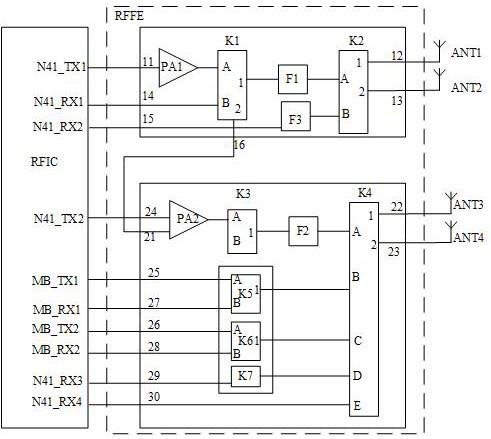

22.图1是现有技术的系统结合卫星系统架构示意图;图2是现有技术中5g天地一体架构无系统融合及用户安全防护示意图;图3是5g天地一体化网络安全架构及场景的示意图;图4是本发明一种用于5g系统的用户安全性提升方法的流程示意图;图5是本发明一种用于5g系统的用户安全性提升装置的结构示意图。

具体实施方式

23.为使本发明的目的、技术方案和优点更加清楚明了,下面通过附图及实施例,对本发明进行进一步详细说明。但是应该理解,此处所描述的具体实施例仅仅用以解释本发明,并不用于限制本发明的范围。此外,在以下说明中,省略了对公知结构和技术的描述,以避免不必要地混淆本发明的概念。

24.本发明提出的一种用于5g系统的用户安全性提升方法利用证书中心(ca: certificate authority)对5g核心网数据面(或控制面)设备和用户签发的的数字证书,及用户携带特征信息(cp或者up面消息),在5g用户面或控制面网元进行校验(ca如何产生数字证书采用已有流程)。

25.如图3所示,由证书中心(ca certificate authority)签发给用户的数字证书需要绑定该用户的特征信息(用户习惯,时空信息等)。该特征信息由5g运营商对终端用户业务签约后注册到证书中心,证书中心绑定该用户注册的特征信息后生成数字证书并返回给5g运营商,由运营商分发给签约用户。

26.本发明对5g终端的鉴权依赖于5g核心网已有注册流程。对使用成功通过5g注册流程的5g终端的用户的数字证书及用户特征校验功能部署在5g核心网,通过数字证书/数字签名校验及用户特征信息校验共2次校验,校验成功则用户业务相关消息/数据流可通过卫星及5g共同构成的数据管道,否则中断该用户连接数据网络端。校验功能分两种部署场景:1、5g核心网用户面(upf user plane function)网元上部署对5g终端使用用户的数字证书校验功能。该校验功能通过控制面会话管理(smf session management function)网元下发校验规则,流检测规则及上报规则。用户面(upf)检测到对应用户的业务流开始后对业务流根据包检测信息(packet detection information)以及用户合法性校验信息进行流量门控(gating)。

27.2、5g核心网控制面会话管理网元(smf或amf)上部署对使用5g终端的用户的数字证书及用户特征信息的校验功能。对比用户面校验功能部署方案,控制面校验可对用户的控制面消息进行进一步校验,使得不仅用户业务面可做门控,同时用于业务管道建立修改删除等相关的控制面信令也可进一步做门控设计。

28.参阅图4 给出本发明提出的5g网络管道(控制面或用户面网元)在对5g终端进行鉴权基础上(注册流程)额外对使用5g终端用户安全性的校验流程,校验信息包括用户身份合法性和用户时空特征(例如地理位置,业务发起时间等)合法性两部分,该校验流程需要在三种情况下触发:a、当前使用终端的用户的首次业务发起b、用户特定业务触发对用户身份及用户特征信息的鉴权流程;特定业务统指通过控制面下发的包检测规则(pdr: packet detection rule)并配置到用户面用于检测特定用户业务流的检测及上报条件,例如用户的ip地址,服务质量保障业务流标识(qfi: qos flow identifier)业务的应用标识(application identifier)等。

29.c、定时触发: 通过设置定时器,该定时器时间粒度可调;该定时器通过控制面设置并配置到用户面,时间粒度可以为年,月,日,小时,分,秒等。例如通过设定现有ts 29.244中 报告触发中的“perio = 1

”ꢀ

标志位,并将信元“measurement period = 10”,则校验功能每10秒间隔触发。

30.其中用于用户合法性鉴权流程的核心网网元(amf、smf或upf)公钥通过ca签发获得。用户在发起业务时将时空信息特征内容通过ca签发的数字证书里的核心网公钥进行加密形成用户时空信息密文,并将该时空信息密文通过摘要算法,形成时空信息密文摘要并使用用户私钥进行加密形成该用户的数字签名,用户将该数字签名及时空信息密文打包进5g控制面或用户面消息包头或者负载部分发送到5g核心网。

31.在5g核心网网元根据上述三种触发鉴权条件执行对用户控制面及/或业务面消息进行用户合法性校验流程时,将用户封装的时空信息密文和数字签名分别处理:1、时空信息密文通过摘要算法形成时空信息密文摘要;2、数字签名通过用户公钥(用户公钥包含在ca签发的数字证书中)进行解密形成时空信息密文摘要;5g核心网网元对上述两种时空信息密文摘要进行对比:1、若时空信息密文摘要一致,则用户合法,核心网网元等待进一步对用户时空特征信息合法性进行校验。

32.2、若时空信息密文摘要有差别,则用户非法,核心网网元对该用户及业务进行拦截;5g核心网网元在时空信息密文摘要一致情况下,对该用户时空信息密文通过核心网网元自己的私钥进行解密,并对用户时空信息进行校验:1、与保存在从ca获取的数字证书中的用户时空信息一致,则该用户合法且发起业务的时空信息符合当前用户使用特征,校验通过,业务管道打通2、与保存在从ca获取的数字证书中的用户时空信息不同,则该用户虽然身份合法,但发起业务的时空信息不符合用户使用特征,校验失败,业务管道关闭。

33.实施例:步骤一:用户签约5g卫星管道漫游业务,并签约该用户的特征信息,包括但不限于时空特征(使用时间,地点,速度,追踪区(tai tracking area information),基站接入角度,特定基站等),业务特征(流量,业务服务器名字,服务器地址,使用习惯特征)等;及网元对切片支持信息(snssaismfinfoitem),网元服务区域(tai)等5g核心网网元特征信息;步骤二:5g核心网拿到该用户签约特征信息后,通过与证书中心ca的业务接口(直接或间接)发送该用户特征信息到证书中心(ca certificate authority)。

34.步骤三:证书中心拿到用户特征信息后,将特征信息放入数字证书的用户基础信息里面并该用户签发数字证书。该证书通过与5g核心网网元的业务接口直接或间接发送给5g核心网网元;步骤四:5g核心网网元拿到该数字证书后,将该证书签发给5g终端的用户端。签发形式可以软件形式或硬件类似银行的u-key形式或登录密码等形式,同时该证书不能以临时文件(cookies)的形式保存在终端上用于用户后续鉴权流程(网络触发或用户触发);步骤五:5g核心网对5g终端的鉴权遵循现有5g注册流程;步骤六:用户在使用成功注册到5g系统终端发起用户业务时,用户的控制面或用户面消息需要携带含有用户特征信息的数字证书/数字签名/公钥等用于安全校验的加密信息。5g核心网网元在收到使用5g终端的用户发起的业务请求后,在控制面及业务面对该业务用户合法性进行校验。该步骤分为以下子步骤。

35.1、5g核心网网元对使用终端的用户及业务的校验需要在以下情况触发:a、当前使用终端的用户的首次业务发起;b、用户特定业务触发对用户身份及用户特征信息的鉴权流程;c、定时触发: 通过设置定时器,该定时器时间粒度可调;2、其中用于用户合法性鉴权流程的核心网网元(amf、smf或upf)公钥通过ca签发获得。用户在发起业务时将时空信息特征内容通过ca签发的数字证书里的核心网公钥进行加密形成用户时空信息密文,并将该时空信息密文通过摘要算法,例如通过md5信息摘要算法(md5 message-digest algorithm),形成时空信息密文摘要并使用用户私钥进行加密形成该用户的数字签名,用户将该数字签名及时空信息密文打包进5g 控制面或用户面消息包头或者负载部分发送到5g核心网。

36.3、在5g核心网网元根据上述三种触发鉴权条件执行对用户控制面及/或业务面消息进行用户合法性校验流程时,将用户封装的时空信息密文和数字签名分别处理:a)、时空信息密文通过摘要算法形成时空信息密文摘要;

b)、数字签名通过用户公钥(用户公钥包含在ca签发的数字证书中)进行解密形成时空信息密文摘要;步骤七:5g核心网网元对上述两种时空信息密文摘要进行对比:1、时空信息密文摘要一致,则用户合法,核心网网元等待进一步对用户时空特征信息合法性进行校验;2、时空信息密文摘要有差别,则用户非法,核心网网元对该用户及业务进行拦截;3、5g核心网网元在时空信息密文摘要一致情况下,对该用户时空信息密文通过核心网网元自己的私钥进行解密,并对用户时空信息进行校验;a)、与保存在从ca获取的数字证书中的用户时空信息一致,则该用户合法且发起业务的时空信息符合当前用户使用特征,校验通过,业务管道打通;b)、与保存在从ca获取的数字证书中的用户时空信息不同,则该用户虽然身份合法,但发起业务的时空信息不符合用户使用特征,校验失败,业务管道关闭。

37.用户面及控制面关联用户的携带数字证书/数字签名的消息或用户相关业务流的检测方式和校验方式均为可配置形式。可以通过预配置提前部署,也可以根据网络状态实时配置。

38.本发明在5g仅提供终端鉴权的基础上对使用终端的用户合法性进行额外鉴权方法,该方法通过5g核心网数据面(或控制面)部署用户特征信息及数字证书/数字签名校验功能实现。该方法可在不改变数据网络端(服务器端)安全防护基础上,有效降低非法用户发起业务占用网络管道资源并攻击服务器端的可能性。

39.本发明一种用于5g系统的用户安全性提升装置的实施例可以应用在任意具备数据处理能力的设备上,该任意具备数据处理能力的设备可以为诸如计算机等设备或装置。装置实施例可以通过软件实现,也可以通过硬件或者软硬件结合的方式实现。以软件实现为例,作为一个逻辑意义上的装置,是通过其所在任意具备数据处理能力的设备的处理器将非易失性存储器中对应的计算机程序指令读取到内存中运行形成的。从硬件层面而言,如图5所示,为本发明一种用于5g系统的用户安全性提升装置所在任意具备数据处理能力的设备的一种硬件结构图,除了图5所示的处理器、内存、网络接口、以及非易失性存储器之外,实施例中装置所在的任意具备数据处理能力的设备通常根据该任意具备数据处理能力的设备的实际功能,还可以包括其他硬件,对此不再赘述。上述装置中各个单元的功能和作用的实现过程具体详见上述方法中对应步骤的实现过程,在此不再赘述。

40.对于装置实施例而言,由于其基本对应于方法实施例,所以相关之处参见方法实施例的部分说明即可。以上所描述的装置实施例仅仅是示意性的,其中所述作为分离部件说明的单元可以是或者也可以不是物理上分开的,作为单元显示的部件可以是或者也可以不是物理单元,即可以位于一个地方,或者也可以分布到多个网络单元上。可以根据实际的需要选择其中的部分或者全部模块来实现本发明方案的目的。本领域普通技术人员在不付出创造性劳动的情况下,即可以理解并实施。

41.本发明实施例还提供一种计算机可读存储介质,其上存储有程序,该程序被处理器执行时,实现上述实施例中的一种用于5g系统的用户安全性提升装置。

42.所述计算机可读存储介质可以是前述任一实施例所述的任意具备数据处理能力的设备的内部存储单元,例如硬盘或内存。所述计算机可读存储介质也可以是任意具备数

据处理能力的设备的外部存储设备,例如所述设备上配备的插接式硬盘、智能存储卡(smart media card,smc)、sd卡、闪存卡(flash card)等。进一步的,所述计算机可读存储介质还可以既包括任意具备数据处理能力的设备的内部存储单元也包括外部存储设备。所述计算机可读存储介质用于存储所述计算机程序以及所述任意具备数据处理能力的设备所需的其他程序和数据,还可以用于暂时地存储已经输出或者将要输出的数据。

43.以上所述仅为本发明的较佳实施例而已,并不用以限制本发明,凡在本发明的精神和原则之内所作的任何修改、等同替换或改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。