一种云安全服务用的防ddos攻击系统及方法

技术领域

1.本发明涉及网络安全技术领域,具体为一种云安全服务用的防ddos攻击系统及方法。

背景技术:

2.ddos攻击又叫分布式拒绝服务攻击,分布式拒绝服务攻击可以使很多的计算机在同一时间遭受到攻击,使攻击的目标无法正常使用,分布式拒绝服务攻击已经出现了很多次,导致很多的大型网站都出现了无法进行操作的情况,这样不仅仅会影响用户的正常使用,同时造成的经济损失也是非常巨大的,从而需要一种防ddos攻击系统来防止ddos攻击;

3.现如今市面上的防ddos攻击系统在防护的过程中,难以对攻击行为进行快速有效的鉴别和分析,防护效果较差,往往在攻击发生之后才进行处理,难以进行提前预防处理,降低了防护能力和效果,同时ddos攻击的类型不断更迭,现有的系统难以同步更上ddos攻击的类型更迭,降低了系统的防护范围,同时系统使用时,设备表面极易堆积灰尘,需要排专人进行清洁维护,降低了实用性,提高了人工成本。

技术实现要素:

4.本发明的目的在于提供一种云安全服务用的防ddos攻击系统及方法,以解决上述背景技术中提出的问题。

5.为实现上述目的,本发明提供如下技术方案:一种云安全服务用的防ddos攻击系统,包括显示器,所述显示器顶部中心安装有显示屏,显示器顶部一侧安装有按钮,显示屏上依次设置有、交互认证模块、异常流量分析模块、攻击处理模块、攻击类型分析模块、统计处理模块和判断模块,显示器外围套接有防护罩,且防护罩底部一侧设置有除尘机构。

6.优选的,所述交互认证模块包括源认证模块、资源隔离模块和名单记录模块。

7.优选的,所述异常流量分析模块包括请求行为分析模块、客户端行为分析模块、业务访问类型分析模块和流量监控警报模块。

8.优选的,所述攻击处理模块包括访问限速模块、拉黑模块、随机丢弃模块、节点引流模块和异常清洗模块。

9.优选的,所述除尘机构包括安装槽、集尘盒、滑轨、插块、插槽、滑块、滑槽、卡扣、卡槽、集尘布袋、吸尘管和除尘风机,防护罩底部一侧开设有安装槽,且安装槽内部两侧对称开设有四个插槽,安装槽顶部与底部中心对称开设有两个卡槽,且安装槽内部活动插接有集尘盒,集尘盒两侧对称安装四个插块,且四个插块活动插接在四个插槽内部,四个插块顶部与底部对称安装有两个滑块,滑块有八个,且呈对称分布,八个滑块均滑动连接有滑轨,且八个滑轨相对一侧中心均开设有滑槽,八个滑槽与八个滑块滑动连接,且八个滑轨对称安装在四个插槽顶部与底部。

10.优选的,所述集尘盒内部均匀安装有四个集尘布袋,且集尘盒两侧中心均匀安装有六个吸尘管,六个吸尘管顶部安装在防护罩顶部两侧,集尘盒顶部与底部中心对称安装

有卡扣,且两个卡扣分别活动卡接在卡槽内部,集尘盒内部两侧中心对称安装有除尘风机。

11.一种云安全服务用的防ddos攻击的方法,包括步骤一,清洁除尘;步骤二,认证隔离;步骤三,异常分析;步骤四,分析判断;步骤五,攻击处理;步骤六,统计记录;

12.其中上述步骤一中,首先在设备使用之前,对显示器表面进行清洁,打开除尘风机,除尘风机开始工作,将显示器表面的灰尘通过吸尘管吸入集尘盒中,随后利用集尘布袋进行除尘处理,除尘完成后备用;

13.其中上述步骤二中,当步骤一中的除尘完毕后,打开显示器和系统,当通过系统进行数据交互时,交互认证模块中的源认证模块对数据来源进行认证,看来源是否合法,随后利用资源隔离模块对不合法的来源进行隔离;

14.其中上述步骤三中,当步骤二中的认证完成后,数据传递到异常流量分析模块中,利用请求行为分析模块、客户端行为分析模块和业务访问类型分析模块分别对请求行为进行分析、客户端行为进行分析以及业务访问类型进行分析,看看是否存在异常请求、异常行为和异常业务访问,同时流量监控警报模块全程对业务流量进行监控,存在流量异常时及时产生警报;

15.其中上述步骤四中,当步骤三中分析不存在异常时,正常进行业务访问,当步骤三中存在异常行为时,利用判断模块进行判断,是否为恶意攻击,当不是恶意攻击时,业务正常进行,当判断为恶意攻击时,攻击类型分析模块进行分析,得出恶意攻击的类型;

16.其中上述步骤五中,当步骤四得出攻击类型后,随后利用攻击处理模块中的访问限速模块、拉黑模块、随机丢弃模块、节点引流模块和异常清洗模块分别进行限速、拉黑、丢弃、节点引流和流量清洗处理;

17.其中上述步骤六中,当步骤五中处理完成后,随后利用名单记录模块生成黑名单,完成后利用统计处理模块对攻击行为进行统计分析,得出系统的薄弱环节,后期进行更新弥补。

18.优选的,所述步骤四中,攻击类型分析模块利用tcpdump实时抓包给wireshark进行解析,得出攻击类型。

19.与现有技术相比,本发明的有益效果是:

20.1.本发明通过交互认证模块在信息交换过程中进行第一步认证隔离,随后利用异常流量分析模块进行业务分析和行为分析,进一步鉴别攻击行为,便于快速有效的鉴别攻击行为,有利于提前预防处理,提升了系统的鉴别能力;

21.2.本发明通过攻击类型分析模块对攻击类型进行分析和分类,随后利用统计处理模块对攻击进行统计分析,有利于得出系统的漏洞,便于后期更新处理;

22.3.本发明通过除尘机构的安装,实现了本系统的显示器的自动除尘,无需人工定期维护处理,提升了实用性,降低了人工成本。

附图说明

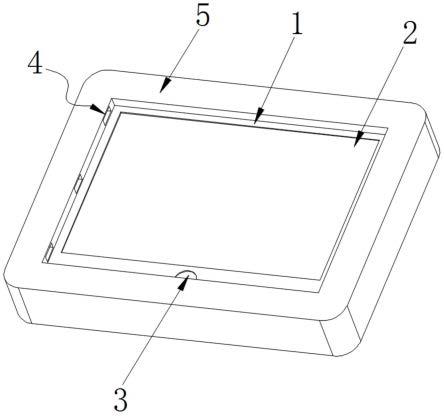

23.图1为本发明的整体结构正面立体图;

24.图2为本发明的整体结构正视图;

25.图3为本发明的整体结构背面立体图;

26.图4为本发明的图3中a区域放大示意图;

27.图5为本发明的图3中b区域放大示意图;

28.图6为本发明的整体结构侧视剖视图;

29.图7为本发明的显示器正视图;

30.图8为本发明的系统流程图;

31.图9为本发明的方法流程图;

32.图10为本发明的步骤流程图;

33.图中:1、显示器;2、显示屏;3、按钮;4、除尘机构;5、防护罩;6、交互认证模块;7、异常流量分析模块;8、攻击处理模块;9、攻击类型分析模块;10、统计处理模块;11、判断模块;601、源认证模块;602、资源隔离模块;603、名单记录模块;701、请求行为分析模块;702、客户端行为分析模块;703、业务访问类型分析模块;704、流量监控警报模块;801、访问限速模块;802、拉黑模块;803、随机丢弃模块;804、节点引流模块;805、异常清洗模块;401、安装槽;402、集尘盒;403、滑轨;404、插块;405、插槽;406、滑块;407、滑槽;408、卡扣;409、卡槽;410、集尘布袋;411、吸尘管;412、除尘风机。

具体实施方式

34.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

35.请参阅图1-8,本发明提供的一种实施例:一种云安全服务用的防ddos攻击系统,包括显示器1,显示器1顶部中心安装有显示屏2,显示器1顶部一侧安装有按钮3,显示屏2上依次设置有、交互认证模块6、异常流量分析模块7、攻击处理模块8、攻击类型分析模块9、统计处理模块10和判断模块11,显示器1外围套接有防护罩5,且防护罩5底部一侧设置有除尘机构4,除尘机构4包括安装槽401、集尘盒402、滑轨403、插块404、插槽405、滑块406、滑槽407、卡扣408、卡槽409、集尘布袋410、吸尘管411和除尘风机412,防护罩5底部一侧开设有安装槽401,且安装槽401内部两侧对称开设有四个插槽405,安装槽401顶部与底部中心对称开设有两个卡槽409,且安装槽401内部活动插接有集尘盒402,集尘盒402两侧对称安装四个插块404,且四个插块404活动插接在四个插槽405内部,四个插块404顶部与底部对称安装有两个滑块406,滑块406有八个,且呈对称分布,八个滑块406均滑动连接有滑轨403,且八个滑轨403相对一侧中心均开设有滑槽407,八个滑槽407与八个滑块406滑动连接,且八个滑轨403对称安装在四个插槽405顶部与底部,集尘盒402内部均匀安装有四个集尘布袋410,且集尘盒402两侧中心均匀安装有六个吸尘管411,六个吸尘管411顶部安装在防护罩5顶部两侧,集尘盒402顶部与底部中心对称安装有卡扣408,且两个卡扣408分别活动卡接在卡槽409内部,集尘盒402内部两侧中心对称安装有除尘风机412,有利于通过除尘机构4进行除尘维护,交互认证模块6包括源认证模块601、资源隔离模块602和名单记录模块603,异常流量分析模块7包括请求行为分析模块701、客户端行为分析模块702、业务访问类型分析模块703和流量监控警报模块704,攻击处理模块8包括访问限速模块801、拉黑模块802、随机丢弃模块803、节点引流模块804和异常清洗模块805。

36.请参阅图9-10,本发明提供的一种实施例:一种云安全服务用的防ddos攻击的方

法,包括步骤一,清洁除尘;步骤二,认证隔离;步骤三,异常分析;步骤四,分析判断;步骤五,攻击处理;步骤六,统计记录;

37.其中上述步骤一中,首先在设备使用之前,对显示器1表面进行清洁,打开除尘风机412,除尘风机412开始工作,将显示器1表面的灰尘通过吸尘管411吸入集尘盒402中,随后利用集尘布袋410进行除尘处理,除尘完成后备用;

38.其中上述步骤二中,当步骤一中的除尘完毕后,打开显示器1和系统,当通过系统进行数据交互时,交互认证模块6中的源认证模块601对数据来源进行认证,看来源是否合法,随后利用资源隔离模块602对不合法的来源进行隔离;

39.其中上述步骤三中,当步骤二中的认证完成后,数据传递到异常流量分析模块7中,利用请求行为分析模块701、客户端行为分析模块702和业务访问类型分析模块703分别对请求行为进行分析、客户端行为进行分析以及业务访问类型进行分析,看看是否存在异常请求、异常行为和异常业务访问,同时流量监控警报模块704全程对业务流量进行监控,存在流量异常时及时产生警报;

40.其中上述步骤四中,当步骤三中分析不存在异常时,正常进行业务访问,当步骤三中存在异常行为时,利用判断模块11进行判断,是否为恶意攻击,当不是恶意攻击时,业务正常进行,当判断为恶意攻击时,攻击类型分析模块9进行分析,且攻击类型分析模块9利用tcpdump实时抓包给wireshark进行解析,得出恶意攻击的类型;

41.其中上述步骤五中,当步骤四得出攻击类型后,随后利用攻击处理模块8中的访问限速模块801、拉黑模块802、随机丢弃模块803、节点引流模块804和异常清洗模块805分别进行限速、拉黑、丢弃、节点引流和流量清洗处理;

42.其中上述步骤六中,当步骤五中处理完成后,随后利用名单记录模块603生成黑名单,完成后利用统计处理模块10对攻击行为进行统计分析,得出系统的薄弱环节,后期进行更新弥补。

43.基于上述,本发明的优点在于,该发明使用时,首先进行表面清理,打开除尘风机412,除尘风机412将显示器1表面的灰尘通过吸尘管411吸入集尘盒402中,随后利用集尘布袋410进行除尘处理,当集尘盒402装满时,扣动卡扣408,松开卡扣408与卡槽409的卡接固定,此时沿着滑轨403和滑槽407的方向将集尘盒402抽出,随后将集尘盒402中的集尘布袋410进行清洁和更换,完成后沿着滑槽407的方向将滑块406和插块404插入,随后将卡扣408与卡槽409的卡接固定,完成集尘盒402的更换,同时利用除尘机构4实现了显示器1表面的快速清洁和维护,提高了工作效率,降低了人工成本,系统使用时,交互认证模块6中的源认证模块601对数据来源进行审查,资源隔离模块602进行隔离,实现了数据的第一道审查,随后利用异常流量分析模块7中的请求行为分析模块701、客户端行为分析模块702和业务访问类型分析模块703分别对请求行为进行分析、客户端行为进行分析以及业务访问类型进行分析,进行第二道审查,有利于快速有效的检查出攻击行为,提升了系统的保护能力,同时利用攻击处理模块8对攻击行为进行处理,攻击类型分析模块9和统计处理模块10对攻击行为进行统计分析,得出系统的薄弱环节,便于后期进行更新弥补。

44.对于本领域技术人员而言,显然本发明不限于上述示范性实施例的细节,而且在不背离本发明的精神或基本特征的情况下,能够以其他的具体形式实现本发明。因此,无论从哪一点来看,均应将实施例看作是示范性的,而且是非限制性的,本发明的范围由所附权

利要求而不是上述说明限定,因此旨在将落在权利要求的等同要件的含义和范围内的所有变化囊括在本发明内。不应将权利要求中的任何附图标记视为限制所涉及的权利要求。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。