1.本发明涉及无线通讯技术领域,具体是一种提高物联网组网安全可靠性的方法。

背景技术:

2.物联网目的就是将各种信息传感设备,如射频识别装置,红外感应器,wifi设备,蓝牙设备等各种装置与互联网结合起来而形成的巨大网络,统一采集到云端,通过大数据来进行方便识别和管理。

3.在组网的过程中,安全可靠性的保证一般是通过ssl加密socket连接的方式来保证,合理的管理控制一般是通过云端的数据库维护来保证。由于智能设备大规模的普及,某些简易的智能设备由于内存等硬件方面的限制,不能包含ssl加密算法库,这个时候安全可靠性方面就得不到保证;某些环境下,用户或者智能设备需要与其他智能设备直接连接通讯,而非经过云端的转发,这个时候合理的管理控制也无法有效的实施。

4.有鉴于此,如今迫切需要设计一种提高物联网安全可靠性的方法,以便克服现有方法存在的上述缺陷。

技术实现要素:

5.本发明的目的在于提供一种提高物联网组网安全可靠性的方法,以解决上述背景技术中提出的问题。

6.为实现上述目的,本发明提供如下技术方案:

7.一种提高物联网组网安全可靠性的方法,包括如下步骤:

8.步骤s1,根用户为每台物联网设备和所有用户各生成一组随机不同的非对称秘钥;

9.步骤s2,根用户用本身的私钥对每台物联网设备和所有用户的信息进行加密,生成属于各自独有的证书;

10.步骤s3,根用户把自己的存储信息存储到本身掉电不丢失的存储芯片中,并向每台物联网设备和其他用户分发属于各自的存储信息;

11.步骤s4,每台物联网设备和其他用户接收到存储信息后存储到各自掉电不丢失的存储芯片中;

12.步骤s5,当物联网设备或者用户a要对物联网设备或者用户b进行管理控制的时候,先发送a自己的证书给对方b来开启本轮对话;

13.步骤s6,b收到a的证书后,用自己存储信息里的根用户的公钥进行解密,根据解密后的证书中的管理信息确认a是否有权限对自己进行本轮操作,没有权限的话,拒绝消息并结束本轮对话,有权限的话,生成一个随机的对称秘钥k,用a证书中的公钥进行加密后发送给a进行下一步验证;

14.步骤s7,当a接收到b发送的验证消息后,用本身的私钥进行解密得到对称秘钥k,然后计算出对称秘钥k的crc校验和,再发送给b;

15.步骤s8,b收到a发送的crc校验和与自己前面生成的对称秘钥k算出的crc校验和比较,看是否相等,不相等的话,回拒绝消息结束本轮对话,相等的话,回确认成功消息;

16.步骤s9,接下来a和b之间的管理控制数据将用对称秘钥k进行加密通讯直至本轮对话结束;

17.步骤s10,当物联网设备或者用户的存储信息需要更新时,可以本身物理操作更新,也可以根据前面描述的对话流程由根用户通过网络进行更新。

18.作为本发明的进一步技术方案:所述根用户,是指该物联网组网的管理者,他可以控制其他各类用户的权限,进行各个物联网设备的命名、等级设置等行为。

19.作为本发明的进一步技术方案:所述非对称秘钥,包括公开秘钥和私有秘钥,是通过rsa等非对称加密算法生成,每台设备和所有用户的公钥和私钥都不相同。

20.作为本发明的进一步技术方案:所述证书包括网络名、设备或者用户名、设备或者用户的管理信息以及设备或者用户的公钥四种信息组成。

21.作为本发明的进一步技术方案:所述网络名用于区分各个物联网网络,由一级或者几级组成,取决于组网环境的复杂度。

22.作为本发明的进一步技术方案:所述管理信息用于给各个设备和用户进行分类或者个体化,具体由根用户预先设置规则,以操作等级为例,根用户等级为0,其他用户或者设备等级为1,2,只有等级值低的用户或设备可以对等级值高的用户或设备进行操作。

23.作为本发明的进一步技术方案:所述存储信息包括:设备或者用户的私钥,根用户的公钥,设备或者用户自己的证书三种信息组成。

24.作为本发明的进一步技术方案:所述存储器,指的是掉电不丢失的存储芯片,例如pc的硬盘,flash芯片等。

25.作为本发明的进一步技术方案:所述物理操作,是指通过设备上的按钮或者外设接口进行操作,用于防止网络故障,或作为根用户信息出问题后的备用解决办法。

26.作为本发明的进一步技术方案:所述的是否有权限,是指根用户最初给各个用户或者设备设置的管理信息中的操作等级,只有对方的等级值比自己低,才允许对方对自己进行管理和操作。

27.与现有技术相比,本发明的有益效果是:

28.本发明提出的提高物联网组网安全可靠性的方法,能够使用户或者物联网设备与其他用户或者物联网设备之间直接进行合理安全的管理和控制,即使中间被他人监听到之间通信的报文也无法进行有效的破解或者篡改,以此来提高了物联网组网的安全可靠性。

附图说明

29.图1为物联网结构拓扑示意图。

30.图2为存储信息和证书内容结构图。

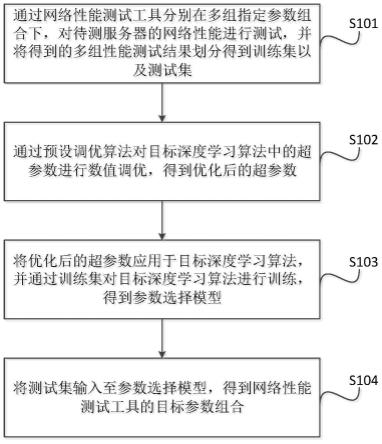

31.图3为本发明方法的原理图。

32.图4为本发明方法的流程图。

具体实施方式

33.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完

整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

34.实施例1,如图1-4所示,

35.本发明揭示了一种提高物联网组网安全可靠性的方法,利用非对称加解密算法给每个用户和物联网设备创建各自独立的证书,并通过证书的验证,确定一个对称加密秘钥,并根据该秘钥加解密之间的socket通信报文,同时预先在证书中对每个设备或者用户定义出各自的属性,例如管理权限等级等。

36.请结合图1,可以看出,根用户可以对所有物联网设备和用户手机直接进行操作,物联网设备1可以对物联网设备2和3直接进行管理和控制,用户手机只能对物联网设备3直接进行操作。

37.根据背景技术中的描述可知:目前的物联网网络环境下,当如果物联网设备不能支持ssl加密功能的话,安全可靠性将得不到保证,所以我们增加了简易的证书只需要用户在原先软件基础上增加一个非对称加密算法即可,同时如果物联网设备之间以及和用户直接进行管理控制的话,目前也不能有效进行管理和限制,我们在简易证书里增加了该属性,这样就可以预先设置好规则,是物联网组网设备之间能够进行更合理的管理控制行为。

38.请参阅图4,本发明揭示了一种提高物联网组网安全可靠性的方法,在物联网环境下,所述方法包括如下步骤:

39.步骤s1,根用户为每台物联网设备和所有用户各生成一组随机不同的非对称秘钥;

40.步骤s2,根用户用本身的私钥对每台物联网设备和所有用户的信息进行加密,生成属于各自独有的证书;

41.步骤s3,根用户把自己的存储信息存储到本身掉电不丢失的存储芯片中,并向每台物联网设备和其他用户分发属于各自的存储信息;

42.步骤s4,每台物联网设备和其他用户接收到存储信息后存储到各自掉电不丢失的存储芯片中;

43.步骤s5,当物联网设备或者用户a要对物联网设备或者用户b进行管理控制的时候,先发送a自己的证书给对方b来开启本轮对话;

44.步骤s6,b收到a的证书后,用自己存储信息里的根用户的公钥进行解密,根据解密后的证书中的管理信息确认a是否有权限对自己进行本轮操作,没有权限的话,回拒绝消息结束本轮对话,有权限的话,生成一个随机的对称秘钥k,用a证书中的公钥进行加密后发送给a进行下一步验证;

45.步骤s7,当a接收到b发送的验证消息后,用本身的私钥进行解密得到对称秘钥k,然后计算出对称秘钥k的crc校验和,再发送给b;

46.步骤s8,b收到a发送的crc校验和与自己前面生成的对称秘钥k算出的crc校验和比较,看是否相等,不相等的话,回拒绝消息结束本轮对话,相等的话,回确认成功消息;

47.步骤s9,接下来a和b之间的管理控制数据将用对称秘钥k进行加密通讯直至本轮对话结束;

48.步骤s10,当物联网设备或者用户的存储信息需要更新时,可以本身物理操作更

新,也可以根据前面描述的对话流程由根用户通过网络进行更新。

49.对于本领域技术人员而言,显然本发明不限于上述示范性实施例的细节,而且在不背离本发明的精神或基本特征的情况下,能够以其他的具体形式实现本发明。因此,无论从哪一点来看,均应将实施例看作是示范性的,而且是非限制性的,本发明的范围由所附权利要求而不是上述说明限定,因此旨在将落在权利要求的等同要件的含义和范围内的所有变化囊括在本发明内。不应将权利要求中的任何附图标记视为限制所涉及的权利要求。

50.此外,应当理解,虽然本说明书按照实施方式加以描述,但并非每个实施方式仅包含一个独立的技术方案,说明书的这种叙述方式仅仅是为清楚起见,本领域技术人员应当将说明书作为一个整体,各实施例中的技术方案也可以经适当组合,形成本领域技术人员可以理解的其他实施方式。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。