1.本发明涉及计算机技术领域,特别涉及一种消息推送系统及方法

背景技术:

2.短消息推送是移动端产品的重要运营手段,并被广泛应用于金融行业中的日常支付、身份核验、动账信息提醒等金融交易环节。然而,短消息推送方式依赖于运营商提供的短信通道,为此金融公司每年需要为短消息使用投入大量的成本。因此近年来,金融公司开始采用互联网通信向智能终端中的各个应用推送消息。这种方式不需要运营商提供短信通道,因此成本可以大大降低。但由于网络链路复杂多样,在消息推送的过程中,可能被第三方窃取导致消息泄露,例如如果消息直接采用明文方式推送,则通过伪基站“gsm劫持 短信嗅探技术”可实时获取消息内容,进而可能导致网络诈骗,造成安全风险。

3.因此,期望提出此场景下的更安全的消息推送方法及系统。

技术实现要素:

4.鉴于上述问题,本发明的目的在于提供安全性更高的消息推送系统及方法。

5.根据本发明实施例的第一方面,提供一种消息推送系统,包括:

6.客户端,部署于智能终端,用于生成载体标识,并基于所述载体标识获取所述智能终端的非对称密钥中的私钥,所述非对称密钥包括公钥和私钥;

7.服务端,部署于服务器,用于建立所述载体标识和所述公钥的关系;

8.所述服务端还用于基于所述公钥加密消息并发送加密消息,所述客户端在相应的用户登录后,接收加密消息,并利用所述私钥解密接收到的加密消息。

9.可选地,所述智能终端包括安全单元,所述智能终端将所述私钥存储在所述安全单元中。

10.可选地,所述客户端在所述安全单元中生成所述载体标识和所述非对称密钥;和/或

11.所述客户端在所述安全单元执行所述利用所述私钥解密接收到的加密消息的操作。

12.可选地,所述客户端生成所述载体标识,并将所述载体标识发送给所述服务端,以便于所述服务端生成所述非对称密钥。

13.可选地,所述客户端包括eid客户端和业务应用客户端,所述服务端包括eid服务端和业务应用服务端,

14.所述eid客户端和所述eid服务端协作建立所述载体标识和所述非对称密钥的关系;

15.所述业务应用客户端用于从所述eid客户端获取所述载体标识,并根据所述载体标识获取所述私钥,并解密接收到的加密消息。

16.所述业务应用服务端用于从所述eid服务端获取所述载体标识,并根据所述载体

标识获取所述公钥,并采用所述公钥加密消息。

17.可选地,所述eid客户端和所述eid服务端组成的eid服务独立于所述业务应用客户端和所述业务应用服务端组成的应用服务,所述应用服务与所述eid服务绑定后,才能使用所述eid服务。

18.可选地,所述应用服务的多个用户采用相同的所述非对称密钥。

19.可选地,所述业务应用服务端和所述业务应用客户端利用所述非对称密钥协商出会话密钥,并且,

20.所述业务应用服务端基于所述会话密钥加密消息并发送加密消息,所述业务应用客户端在相应的用户登录后,接收加密消息,并利用所述会话密钥解密接收到的加密消息。

21.可选地,所述业务应用服务端和所述业务应用客户端利用所述非对称密钥协商出会话密钥包括:

22.所述业务应用服务端向所述业务应用客户端发送利用所述公钥加密的第二随机数,所述业务应用客户端基于所述非对称密钥中的私钥解密加密后的第二随机数,并将所述第二随机数作为所述会话密钥。

23.可选地,所述业务应用服务端和所述业务应用客户端利用所述非对称密钥协商出会话密钥包括:

24.所述业务应用客户端生成并发送第一随机数,所述业务应用服务端生成第二随机数,并发送利用所述公钥加密的第二随机数,所述业务应用客户端采用所述私钥对加密后的第二随机数进行解密,以得到所述第二随机数,

25.所述业务应用客户端和所述业务应用服务端分别通过设定公式对所述第一随机数和所述第二随机数进行运算,以得到所述会话密钥。

26.可选地,所述业务应用客户端和所述业务应用服务端通过设定公式对所述第一随机数和所述第二随机数进行运算,以得到所述会话密钥业务应用客户端业务应用服务端之前,还包括:

27.所述业务应用客户端通过设定公式对所述会话密钥进行计算,将结果发送给所述业务应用服务端,所述业务应用服务端从所述结果中得到所述会话密钥,并将其与本地基于所述第一随机数和所述第二随机数得到的所述会话密钥进行比对,根据结果确定所述会话密钥是否正确。

28.可选地,所述业务应用客户端不存储所述会话密钥,所述业务应用服务端在发送加密消息时,将所述会话密钥加密到数字信封中一并推送给所述业务应用客户端,以便所述业务应用客户端从所述数字信封中取出所述会话密钥,对加密消息进行解密。

29.可选地,所述服务端还包括:消息推送服务,以执行消息发送和消息接收。

30.可选地,由所述eid客户端和所述eid服务端组成的eid服务、由所述业务应用客户端和所述业务应用服务端组成的应用服务以及所述消息推送服务由不同的服务提供商提供。

31.根据本发明实施例的第二方面,提供一种消息推送方法,涉及客户端和服务端,所述客户端包括eid客户端和业务应用客户端,所述服务端包括eid服务端和业务应用服务端,

32.所述eid客户端和所述eid服务端协作建立所述载体标识和所述非对称密钥的关

系;

33.所述业务应用客户端用于从所述eid客户端获取所述载体标识,并根据所述载体标识获取所述私钥,并解密接收到的加密消息。

34.所述业务应用服务端用于从所述eid服务端获取所述载体标识,并根据所述载体标识获取所述公钥,并采用所述公钥加密消息。

35.可选地,所述eid客户端和所述eid服务端组成的eid服务独立于所述业务应用客户端和所述业务应用服务端组成的应用服务,所述应用服务与所述eid服务绑定后,才能使用所述eid服务。

36.可选地,所述业务应用服务端和所述业务应用客户端利用所述非对称密钥协商出会话密钥,并且,

37.所述业务应用服务端基于所述会话密钥加密消息并发送加密消息,所述业务应用客户端在相应的用户登录后,接收加密消息,并利用所述会话密钥解密接收到的加密消息。

38.可选地,所述业务应用服务端和所述业务应用客户端利用所述非对称密钥加解密消息协商出会话密钥包括:

39.所述业务应用服务端向所述业务应用客户端发送利用所述公钥加密的第二随机数,所述业务应用客户端基于所述非对称密钥中的私钥解密加密后的第二随机数,并将所述第二随机数作为所述会话密钥。

40.可选地,所述业务应用服务端和所述业务应用客户端利用所述非对称密钥协商出会话密钥包括:

41.所述业务应用客户端生成并发送第一随机数,所述业务应用服务端生成第二随机数,并发送利用所述公钥加密的第二随机数,所述业务应用客户端采用所述私钥对加密后的第二随机数进行解密,以得到所述第二随机数,

42.所述业务应用客户端和所述业务应用服务端分别通过设定公式对所述第一随机数和所述第二随机数进行运算,以得到所述会话密钥。

43.可选地,所述业务应用客户端不存储所述会话密钥,所述业务应用服务端在发送加密消息时,将所述会话密钥加密到数字信封中一并推送给所述业务应用客户端,以便所述业务应用客户端从所述数字信封中取出所述会话密钥,对加密消息进行解密。

44.本发明实施例具有以下优点:

45.第一,服务器和智能终端通过互联网传输消息,无需使用短信通道,有助于降低成本,并通过加密消息来防止消息泄露,其中,消息加密方式包括但不限于非对称密钥、对称密钥、数字信封等方式;

46.第二,采用物理级的安全芯片存储敏感数据,并依赖安全心芯片执行关于敏感数据的操作。敏感数据包括但不限于密钥、人脸信息、身份证信息、指纹信息;

47.第三,应用用户登录时,需要进行活体和认证合一检测,以此确保加密消息只能由本人解密,保障消息的精准送达。

48.第四,eid服务作为独立服务,各个应用都可以接入eid服务,以实现密码安全存储和加解密,并且实施起来非常方便快捷。

附图说明

49.通过以下参照附图对本发明实施例的描述,本发明的上述以及其他目的、特征和优点将更为清楚,在附图中:

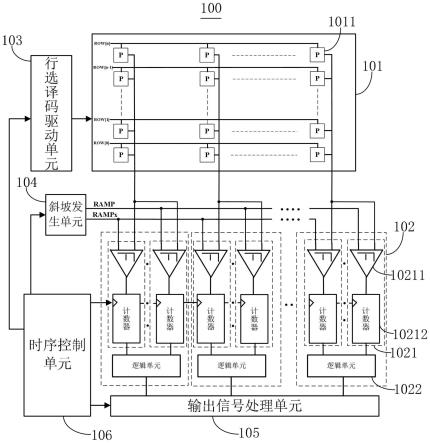

50.图1示出本发明实施例的一示例性的消息推送系统的系统结构图;

51.图2是图1所示的消息推送系统中的智能终端和服务器的交互图;

52.图3是本发明实施例提供的另一示例性的消息推送系统的系统结构图;

53.图4a是图3中的eid客户端与eid服务端的一示例性的交互图;

54.图4b是图3中的eid客户端与eid服务端的另一示例性的交互图

55.图4c是图3中的业务应用客户端、eid客户端、安全单元和业务应用服务端的交互图;

56.图5是图3中的业务应用服务端、消息推送服务和业务应用客户端的交互图;

57.图6示出了图3中的多个应用的更具体的交互图;

58.图7示出了图3中的多个应用进行的密钥协商,以得到会话密钥的交互图;

59.图8示出了图3中的业务应用服务端和eid服务端生成数字信封的交互图;

60.图9示出了图3中的多个应用采用数字信封进行通信的交互图。

具体实施方式

61.以下将参照附图更详细地描述本发明的各种实施例。在各个附图中,相同的元件采用相同或类似的附图标记来表示。为了清楚起见,附图中的各个部分没有按比例绘制。此外,在图中可能未示出某些公知的部分。

62.本文使用的术语仅用于描述特定实施例,除非在上下文中清楚指出,术语本身并非用于限制本技术的公开内容。为了清楚描述特定实施例,以下仅给出一些术语的示例性说明。

63.术语

[0064]“智能终端”,包括但不限于移动电话、移动电脑、平板电脑、个人数字助理(personal digital assistant,pda)、媒体播放器、智能电视、智能手表、智能眼镜、智能手环等。

[0065]“操作系统”(operating system,os),管理计算机硬件与软件资源的计算机程序,计算机系统的内核与基石。

[0066]“安全单元”(secure element,se),是一种具有防篡改功能的电子元件,可以安装到智能终端上以提供安全地、机密的数据保存和运行环境。推而广之,提供了用于安装应用的存储空间、具有已安装应用管理功能的硬件设备都可以视为一个安全单元,例如安装了android系统的智能手机可以安装第三方应用,并且安卓操作系统可以管理这些第三方应用并提供一定的保护,故而可以视为一个广义的安全单元。se由软件和防篡改硬件组成,支持高级别的安全性,如sim卡、金融ic卡、智能sd卡等,可以与tee一起运行。

[0067]“业务应用客户端”和“业务应用服务端”,业务应用客户端和业务应用服务端配套部署,通过两者各自的功能以及两者之间的交互完成具体的业务处理。所述业务处理包括手机银行、电商网购、基金在线办理、在线投票等。业务应用客户端一般提供gui界面,通过gui界面与用户交互,

[0068]

eid:electronic citizen identity,中文名称为“公民网络电子身份标识”。在本发明中,eid服务涉及到eid客户端和eid服务端,主要用与处理与eid相关的例如身份验证校验的业务以及密码相关的算法。

[0069]

载体标识:载体标识用于唯一代表一个智能终端。

[0070]

下面结合附图和实施例,对本发明的具体实施方式作进一步详细描述。

[0071]

图1示出本发明实施例的消息推送系统的系统结构图。如图所示,消息推送系统包括经由网络130连接的智能终端110和服务器120。

[0072]

服务器120是由服务提供商(service provider,缩写为sp)在网络环境下为智能终端提供服务的专用计算机系统。服务器120包括但不限于cisc(复杂指令集)架构服务器、risc(精简指令集)架构服务器、epic架构服务器。服务例如包括:在线银行业务、在线商务、在线教育、在线投票等。

[0073]

智能终端110是可以在移动状态使用的通信设备。智能终端110包括但不限于移动电话、移动电脑、平板电脑、个人数字助理(personal digital assistant,pda)、媒体播放器、智能电视、智能手表、智能眼镜、智能手环等。智能终端110支持多种应用服务,这些应用服务可以部署在同一台服务器上,也可以部署在多个服务器上。例如,在手机银行的应用场景中,智能终端110例如是用户使用的智能手机,服务器120的服务提供商例如是银行,应用服务例如是银行提供的在线查询、转账、密码管理等。

[0074]

网络130为基于交换信号实现的各种通信技术之一或多种通信技术的组合,包括但不限于采用电和/或光传导线缆的有线技术,以及采用红外、射频和/或其它形式的无线技术。在不同的应用场景下,网络130可以是互联网、广域网或局域网,例如为公司的专有网络。网络130还可以为有线网络或无线网络。

[0075]

在消息推送过程中,部署在服务器120上的服务端采用密钥加密消息并推送给智能终端110上的客户端,部署在智能终端110上的客户端通过密钥进行解密。服务器120的客户端和智能终端110的服务端采用的加解密算法包括但不局限于对称密钥算法和非对称密钥算法。

[0076]

图2是图1所示的消息推送系统中的智能终端和服务器的交互图。如图上所示,在步骤s21中,部署在智能终端110上的客户端生成载体标识和非对称密钥。

[0077]

在步骤s22中,智能终端110的客户端发送载体标识和非对称密钥中的公钥给服务器120。

[0078]

在步骤s23中,服务器120的服务端建立载体标识和非对称密钥中的公钥的关系,即将载体标识和非对称密钥中的公钥之间的关联关系存储在服务器120中。

[0079]

在步骤s24中,服务器120的服务端采用公钥加密消息。

[0080]

在步骤s25中,服务器120的的服务端将加密消息发送给智能终端110的客户端。

[0081]

在步骤s26中,智能终端110的客户端在相应用户登录后,接收加密消息并采用私钥解密消息。

[0082]

本实施例在智能终端生成公钥和私钥,并将公钥和载体标识传递给服务器,由服务器存储关系数据,当后续服务器需要向智能终端推送消息时,则服务器发送基于公钥加密的消息,而智能终端在相应用户登录后,可接收到推送过来的加密消息,并利用存储在智能终端上的关系数据获取私钥,采用私钥解密加密消息,从而完成服务器向智能终端的消

息推送,由于服务器向智能终端推送的消息不再是明文,因此有助于防止第三方窃取消息。可替换地,本实施例也可在在服务器上由服务端生成智能终端的非对称密钥并将非对称密钥推送给智能终端。

[0083]

应该理解,通常,一个智能终端处于使用状态的载体标识只有一个,在此情况下,可针对智能终端生成非对称密钥,并使得部署到同一个智能终端上的多个应用采用同一组非对称密钥,由此多个应用服务标识对应于同一个载体标识,并同时对应于一组非对称密钥。但本发明实施例并不必须如此,例如还可针对应用和/或用户生成非对称密钥,具体而言,例如,同一智能终端的多个应用,不同应用使用不同的非对称密钥,但相同应用下的多个用户都使用相同的非对称密钥,再例如,同一智能终端的同一应用的多个用户,不同用户使用不同的非对称密钥,但如此设计时,智能终端和服务器也应相应地存储关于载体标识、用户标识、应用标识和非对称密钥中的至少两项的关系数据。

[0084]

图3是本发明实施例提供的另一示例性的消息推送系统的系统结构图。

[0085]

在如图上所示,智能终端110的客户端包括的功能模块为业务应用客户端1101和eid客户端1102,服务器120上的服务端包括的功能模块为eid服务端1201、业务应用服务端1202和消息推送服务1203。

[0086]

eid服务(包括eid服务端1201和eid客户端1102)主要执行身份验证、密码管理、加解密等安全相关的运算。业务应用客户端1101和业务应用服务端1202提供业务处理,例如手机银行中的转账、存贷款、账户查询等功能。消息推送服务1203主要用于负责推送消息。通常,业务处理、eid服务和消息推送服务由不同的服务提供商提供,为了能够实现协作,每个服务提供商会开放一部分公共接口,以便于其他服务提供商使用其提供的功能。

[0087]

在一些实施例中,智能终端110部署有物理级的安全单元se。在安全单元se中可部署有芯片操作系统(chip operating system),安全单元se还可以包括通信模块,安全单元se可通过通信模块向在智能终端之内、安全单元之外部署的其他应用发送消息或者从其他应用接收消息。安全单元se还可以包括一些小程序,用于在安全单元se中执行一些安全要求较高的功能,例如身份验证、数字签名验签等。智能终端的操作系统中通常包括se驱动以实现与安全单元se的通信能力。安全单元se还可以开放se访问接口,以便于智能终端中的其他应用可以访问其中的功能。此外,安全单元se还可以存储一些敏感信息,并执行一些涉及敏感数据的运算,敏感数据例如包括身份证信息、人脸信息、个人基本信息、指纹信息、载体标识、密钥、数字证书等。应用可以向eid客户端1102发送请求,以要求eid客户端1102进行例如密码生成、加解密、身份验证等运算,并返回结果。

[0088]

图4a是图3中的eid客户端与eid服务端的一示例性的交互图。如图上所示,在步骤s401中,eid客户端1102在安全单元中生成非对称密钥和载体标识。

[0089]

在步骤s402中,eid客户端1102将公钥和载体标识发送给eid服务端1201。

[0090]

在步骤s403中,eid服务端1201存储公钥和载体标识的关联关系。

[0091]

图4b是图3中的eid客户端与eid服务端的另一示例性的交互图。如图上所示,在步骤s451中,eid客户端1102在安全单元中生成载体标识。

[0092]

在步骤s452中,eid客户端1102将载体标识发送给eid服务端1201。

[0093]

在步骤s453中,eid服务端1201为智能终端生成非对称密钥并存储公钥和载体标识的关联关系。

[0094]

在步骤s454中,eid服务端1201发送私钥给eid客户端1102。

[0095]

在步骤s455中,在安全单元中存储载体标识和私钥的关系数据。

[0096]

图4c是图3所示的业务应用客户端、eid客户端、安全单元和业务应用服务端的交互图。

[0097]

在步骤s412中,业务应用客户端1301向eid客户端1102请求载体标识。

[0098]

在步骤s413中,eid客户端1102向安全单元请求载体标识。

[0099]

在步骤s414中,安全单元向eid客户端1102返回载体标识。

[0100]

步骤s413和s414的操作例如为:载体标识作为敏感数据存储在安全单元中,而且安全单元提供可获取载体标识的接口,以便于eid客户端1102可从安全单元得到载体标识。

[0101]

在步骤s415中,eid客户端1102将载体标识返回给业务应用客户端1301。

[0102]

在步骤s416中,业务应用客户端1301发送载体信息和用户标识给业务应用服务端1202。

[0103]

在步骤s417中,业务应用服务端1202存储用户标识的载体标识的关系。

[0104]

在步骤s418中,业务应用服务端1202向业务应用客户端1301返回绑定结果。

[0105]

基于图4a-图4c所示的实施例,智能终端的客户端和服务器的服务端分两次建立用户、载体标识和密钥之间的关联关系,首先,eid客户端与eid服务端建立载体标识和密钥之间的关联关系;然后将业务应用客户端与业务应用服务端建立用户和载体标识之间的关联关系。在此方式中,eid服务可独立于应用服务存在,当应用服务需要eid服务时,将应用服务绑定到eid服务上或者将应用服务的用户绑定到eid服务上,这种方式有利于应用服务扩展。

[0106]

在一些实施例中,当用户第一次采用eid方式登录到业务应用客户端1301时,将用户标识绑定到智能终端的载体标识上。在一些实施例中,用户第一次采用eid方式登录到业务应用客户端1301时,业务应用客户端1301提示用户通过脸部录入、指纹录入、表单录入等方式填写个人信息,然后生成用户标识,并将用户标识与智能终端的载体标识绑定。当用户后续再通过eid方式登录到业务应用客户端1301时,通过人脸识别、指纹识别、密码识别等方式进行核验,如果通过,表示登录成功,登录成功的条件下,用户才能够接收加密消息。

[0107]

图5是图3所示的业务应用服务端、消息推送服务和业务应用客户端的交互图。如图上所示,在步骤s501中,业务应用服务端1202使用公钥加密消息。

[0108]

在步骤s502中,业务应用服务端1202推送加密后的消息给消息推送服务1203。

[0109]

在步骤s503中,消息推送服务1203将加密后的消息推送给业务应用客户端1301。

[0110]

在步骤s504中,业务应用客户端1301使用私钥解密加密消息。具体而言,如果智能终端中包含安全单元se,则可将加密消息提供给se,由se进行解密,否则如果不包含安全单元se,则由自身提取私钥进行解密。

[0111]

在步骤s505中,业务应用客户端1301返回结果给消息推送服务1203。

[0112]

在步骤s506中,消息推送服务1203返回结果给业务应用服务端1202。

[0113]

图6示出了图3所示的多个应用的更具体的交互图。

[0114]

在步骤s601中,业务应用服务端1202获取载体标识。

[0115]

在步骤s602中,业务应用服务端1202调用eid服务端1201提供的加密接口,以将明文的消息提供给eid服务端1201。

[0116]

在步骤s603中,eid服务端1201加密消息。

[0117]

在步骤s604中,eid服务端1201向业务应用服务端1202返回加密消息。

[0118]

在步骤s605中,业务应用服务端1202将加密消息推送给消息推送服务1203。

[0119]

在步骤s606中,消息推送服务1203将加密消息推送给业务应用客户端1301。

[0120]

在步骤s607中,业务应用客户端1301将加密消息提供给eid客户端1302。

[0121]

在步骤s608中,eid客户端1302调用解密接口,以将加密消息提供给安全单元。

[0122]

在步骤s609中,安全单元对加密消息进行解密。

[0123]

在步骤s610中,安全单元将明文消息返回给eid客户端1302。

[0124]

在步骤s611中,eid客户端1302将明文消息返回给业务应用客户端1301。

[0125]

在步骤s612中,业务应用客户端1301将结果返回给消息推送服务1203。

[0126]

在步骤s613中,消息推送服务1203将结果返回给业务应用服务端1202。

[0127]

在上述实施例中,智能终端和服务器传递加密消息,并通过非对称密钥进行加密和解密。但在图7所示的实施例中,由智能终端的业务应用客户端和服务器上的业务应用服务端进行密钥协商,以得到用于通信的对称会话密钥。

[0128]

如图7所示,在步骤s701中,业务应用客户端1301生成随机数r1。

[0129]

在步骤s702中,业务应用客户端1301向业务应用服务端1202发送请求,以将r1传递给业务应用服务端1202。

[0130]

在步骤s703中,业务应用服务端1202生成随机数r2。

[0131]

在步骤s704中,业务应用服务端1202向eid服务端1201发送r2。

[0132]

在步骤s705中,eid服务端1201查找公钥对r2加密,得到密文r2'。

[0133]

在步骤s706中,eid服务端1201向业务应用服务端1202返回加密消息r2'。

[0134]

在步骤s707中,业务应用服务端1202计算会话密钥k=cal(r1,r2)。

[0135]

在步骤s708中,业务应用服务端1202向业务应用客户端1301返回r2'。

[0136]

在步骤s709中,解密r2',得到r2。解密方式一般为将r2'提供eid客户端1302,由eid客户端1302通过安全单元的接口进行解密。

[0137]

在步骤s710中,业务应用客户端1301计算会话密钥k'=cal(r1,r2)。

[0138]

在步骤s711中,业务应用客户端1301生成随机数r3,使用密钥k'组装校验请求,即cal(k',r3)ⅱr3,其中,cal(k',r3)类似为f(k’,r3) r3,f为应用客户端和应用服务协商使用相同的某一函数,然后ⅱr3表示将上述计算结果拼接上r3。

[0139]

在步骤s712中,业务应用客户端1301向业务应用服务端1202发送校验请求。

[0140]

在步骤s713中,业务应用服务端1202使用会话密钥k用相同算法计算结果与校验请求进行对比。具体而言,业务应用服务端1202接务收到请求后,将请求报文拆分为校验码和随机数r3,使用会话密钥k对r3加密,将结果与校验码比对。如果两者一致,说明密钥协商成功。

[0141]

在步骤s714中,业务应用服务端1202向业务应用客户端1301返回校验结果。

[0142]

应该注意,上述实施例还可进行简化。例如,业务应用服务端生成随机数r2,然后将加密后的r2'发送给业务应用客户端,业务应用客户端解密r2',得到r2,此时业务应用服务端和业务应用客户端均具有随机数r2,则可以直接采用r2作为会话密钥。再例如,业务应用服务端和业务应用客户端在都具有r1和r2的情况下,可以不引入r3,而是直接采用同一

公式得到k=cal(r1,r2),并将运算结果k作为会话密钥。

[0143]

此外,还应当注意,实际应用中,上述步骤s710和步骤s711中,密钥k’和密钥校验请求包的计算方式不局限于描述中的方法和步骤,可根据开发者自身的需求自主定义。

[0144]

根据本实施例,协商好对称会话密钥后,后续可以基于该会话密钥对消息进行加解密操作,流程类似于图5所示(将公钥替换为本实施例生成的会话密钥)。此外,还应该指出的是,会话密钥作为应用级密钥,一般在业务应用客户端和业务应用服务端各存储一份,后续利用会话密钥进行通信时,无需到eid客户端和eid服务端进行加解密运算,因而执行效率更高。

[0145]

在一些实施例中,采用数字信封的方式,业务应用客户端1301无需存储会话密钥,进一步加强安全性。生成数字信封的流程如图8所示。采用数字信封进行通信的流程如图9所示。

[0146]

在步骤s801中,业务应用服务端1202生成会话密钥和查找载体标识。

[0147]

在步骤s802中,业务应用服务端1202向eid服务端1201发送生成数字信封的请求。

[0148]

在步骤s803中,eid服务端1201查找公钥对会话密钥进行加密,生成数字信封。

[0149]

在步骤s804中,eid服务端1201向业务应用服务端1202发送数字信封。

[0150]

在步骤s805中,业务应用服务端1202从数字信封中取出会话密钥并保存会话密钥和数字信封。

[0151]

参考图9所示,在步骤s901中,业务应用服务端1202使用会话密钥加密消息。

[0152]

在步骤s902中,业务应用服务端1202将密文消息和数字信封一起推送给消息推送服务1203。

[0153]

在步骤s903中,消息推送服务1203将密文消息和数字信封一起推送给业务应用客户端1301。

[0154]

在步骤s904中,业务应用客户端1301向eid客户端1302发送解密请求。

[0155]

在步骤s905中,eid客户端1302调用安全单元开放的解密接口。

[0156]

在步骤s906中,安全单元通过私钥解密数字信封。

[0157]

在步骤s907中,安全单元将明文的会话密钥发送给eid客户端1302。

[0158]

在步骤s908中,eid客户端1302向业务应用客户端1301发送明文的会话密钥。

[0159]

在步骤s909中,业务应用客户端1301用会话密钥解密消息。

[0160]

在步骤s910中,业务应用客户端1301向消息推送服务1203返回结果。

[0161]

在步骤s911中,消息推送服务1203向业务应用服务端1202返回结果。

[0162]

根据本实施例,业务应用服务端使用会话密钥加密推送的消息,连同数字信封和密文消息一起发给推送服务,业务应用客户端1301接收到消息后,先使用eid客户端拆开数字信封得到会话密钥,然后业务应用客户端1301再使用会话密钥解密密文消息,得到明文消息。

[0163]

基于本发明各个实施例,本发明具有以下优点:

[0164]

第一,服务器和智能终端通过互联网传输消息,无需使用短信通道,有助于降低成本,并通过加密消息来防止消息泄露,其中,消息加密方式包括但不限于非对称密钥、对称密钥、数字信封等方式;

[0165]

第二,采用物理级的安全芯片存储敏感数据,并依赖安全心芯片执行关于敏感数

据的操作。敏感数据包括但不限于密钥、人脸信息、身份证信息、指纹信息;

[0166]

第三,应用用户登录时,需要进行活体和认证合一检测,以此确保加密消息只能由本人解密,保障消息的精准送达。

[0167]

第四,eid服务作为独立服务,各个应用都可以接入eid服务,以实现密码安全存储和加解密,并且实施起来非常方便快捷。

[0168]

应当说明的是,在本文中,诸如第一和第二等之类的关系术语仅仅用来将一个实体或者操作与另一个实体或操作区分开来,而不一定要求或者暗示这些实体或操作之间存在任何这种实际的关系或者顺序。而且,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者设备不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者设备所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括所述要素的过程、方法、物品或者设备中还存在另外的相同要素。

[0169]

依照本发明的实施例如上文所述,这些实施例并没有详尽叙述所有的细节,也不限制该发明仅为所述的具体实施例。显然,根据以上描述,可作很多的修改和变化。本说明书选取并具体描述这些实施例,是为了更好地解释本发明的原理和实际应用,从而使所属技术领域技术人员能很好地利用本发明以及在本发明基础上的修改使用。本发明仅受权利要求书及其全部范围和等效物的限制。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。