1.本发明属于物联网及信息安全领域,具体涉及一种近场无线通信中继攻击的防止方法及装置。

背景技术:

2.近年来,移动终端的蓝牙、nfc等近场无线通信技术应用广泛,典型应用包括利用移动终端的蓝牙、nfc模块实现蓝牙数字钥匙、nfc数字钥匙等业务。通过蓝牙/nfc数字钥匙技术,用户只需拥有一台智能手机就能够完成车辆解锁、车辆信息获取以及钥匙共享等多种操作,极大方便用户使用,提升了用户体验。

3.以蓝牙/nfc数字钥匙技术为代表的移动终端近场无线通信技术给用户带来便利的同时,也面临着多种安全风险与威胁。蓝牙/nfc数字钥匙可在用户无感知的情况下遭到非法中继攻击。蓝牙/nfc数字钥匙被仿冒、窃取、重放等攻击均可以通过密码学相关技术等解决,而蓝牙/nfc数字钥匙中继攻击无法单纯通过密码学技术等解决,成为当前蓝牙/nfc数字钥匙安全的难点。

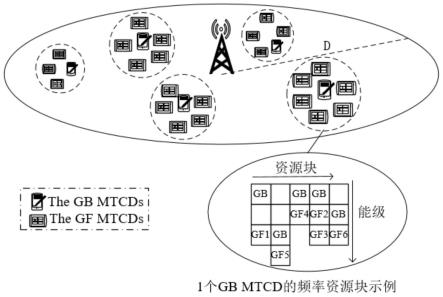

4.移动终端近场无线通信的中继攻击过程如图3所示,攻击者在用户移动终端蓝牙/nfc等信号覆盖范围内放置中继设备a(假冒通信对端),在通信对端蓝牙/nfc等信号覆盖范围内放置中继设备b(模拟仿冒移动终端)。中继设备a和中继设备b可远距离通信,并对蓝牙配对连接/nfc连接请求响应以及近场无线通信业务指令请求响应进行转发,从而实现在真实用户无感知的情况下仿冒用户身份进行业务处理行为(如攻击者在车主无感的情况下开启车主车门等)。

5.目前针对移动终端近场无线通信中继攻击的防御技术主要是通过通信对端对移动终端蓝牙/nfc信号强度等进行对比分析以识别是否受到中继攻击。当前的防御技术主要集中在提升通信对端对中继攻击的识别率来防御中继攻击,而无法在移动终端侧从认证流程上阻断中继攻击。。

6.鉴于此,目前亟待提出一种近场无线通信中继攻击的防止方法,在流程上、源头上阻断中继攻击。

技术实现要素:

7.为此,本发明提供一种近场无线通信中继攻击的防止方法,在流程上、源头上阻断中继攻击。

8.本发明的近场无线通信中继攻击的防止方法,包括:

9.步骤一、建立移动终端与通信对端的通信连接;

10.步骤二、判断移动终端与通信对端之间的距离,当两者的距离到达预定阈值后,发起手势认证;所述发起手势认证的过程为向移动终端持有者发送手势判断指令,采集执行过程中由移动终端记录的传感器事件数据;

11.步骤三、预处理并转换移动终端的采集的传感器事件数据后,生成样本信息经算

法识别移动终端持有者是否为合法用户;

12.步骤四、若是合法用户,执行近场无线通信;

13.若非合法用户,终止近场无线通信。

14.进一步优选地,在所述步骤三之前,还包括样本采集和经验训练,获取实验用户在执行不同手势过程中的传感器事件数据,对传感器事件数据进行特征提取,特征向量数据和用户手势特征数据,生成包括轨迹信息的样本数据库。

15.进一步优选地,步骤三中,对所述传感器事件数据进行预处理的过程为,基于算法模型、以特征向量数据作为系统参数、以提取的用户手势特征数据作为输入,生成用户的对应的轨迹信息。

16.进一步优选地,还包括,合法用户的经验数据采集,当合法用户的传感器数据达到预设量之后,生成合法用户所对应的经验数据,并记录至样本数据库中。

17.进一步优选地,步骤三中,判断移动终端持有者是否为合法用户的具体过程是:

18.判断此次近场无线通信发生时,所采集的轨迹信息是否为合法用户预设的手势所对应的轨迹信息;

19.判断此次近场无线通信发生时,所采集的轨迹信息是否是合法用户的经验数据中所对应的轨迹信息,若合法用户未记录经验数据,跳过这一步骤。

20.进一步优选地,所述传感器事件数据包括由摄像头采集的图像数据、由加速计采集的移动终端的加速度数据、由陀螺仪采集的移动设备沿空间三维轴系的转动数据。

21.进一步优选地,步骤三中的所述算法包括基于动态时间规整/规划的算法、基于隐马尔可夫模型的算法、基于支持向量机的算法、基于卷积神经网络的算法。

22.本发明还提供一种近场无线通信防中继攻击的装置,适于实现方法,包括:

23.传感器事件采集单元,在发起手势认证后采集用户终端的传感器事件数据;

24.事件数据分析与身份识别单元,接收来自传感器事件采集单元的传感器事件数据解析后进行判断。

25.本发明还提供一种存储介质,所述计算机存储介质存储有计算机可执行指令,所述计算机可执行指令被执行时实现权利要求1至7任一项所述方法的步骤。

26.本发明的上述技术方案,相比现有技术具有以下优点:

27.本发明不同于现有的在通信对端通过蓝牙/nfc信号强度等识别并防御中继攻击,而是在移动终端将通过传感器事件引入到近场无线通信业务(如蓝牙/nfc数字钥匙的控车业务)的认证流程,控车等无线通信业务指令交互前必须基于移动终端传感器的手势特征识别主动认证用户,从而能够在流程上、源头上阻断中继攻击。

附图说明

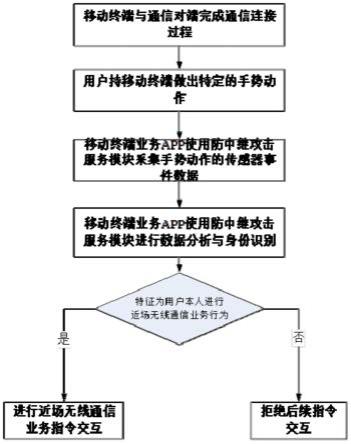

28.图1是本发明实施例提供的方法的流程示意图;

29.图2是本发明实施例提供的装置的模块连接示意图;

30.图3是本发明背景技术提供的中继攻击的示意图。

具体实施方式

31.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完

整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

32.实施例一

33.本实施例提供一种近场无线通信中继攻击的防止方法,如图1所示,包括如下步骤:

34.步骤一、建立移动终端与通信对端的通信连接;

35.步骤二、判断移动终端与通信对端之间的距离,当两者的距离到达预定阈值后,发起手势认证;所述发起手势认证的过程为向移动终端持有者发送手势判断指令,采集执行过程中由移动终端记录的传感器事件数据;

36.步骤三、预处理并转换移动终端的采集的传感器事件数据后,生成样本信息经算法识别移动终端持有者是否为合法用户;

37.步骤四、若是合法用户,执行近场无线通信;

38.若非合法用户,终止近场无线通信。

39.进一步优选地,在所述步骤三之前,还包括样本采集和经验训练,获取实验用户在执行不同手势过程中的传感器事件数据,对传感器事件数据进行特征提取,特征向量数据和用户手势特征数据,生成包括轨迹信息的样本数据库。

40.进一步优选地,步骤三中,对所述传感器事件数据进行预处理的过程为,基于算法模型、以特征向量数据作为系统参数、以提取的用户手势特征数据作为输入,生成用户的对应的轨迹信息。

41.进一步优选地,还包括,合法用户的经验数据采集,当合法用户的传感器数据达到预设量之后,生成合法用户所对应的经验数据,并记录至样本数据库中。

42.进一步优选地,步骤三中,判断移动终端持有者是否为合法用户的具体过程是:

43.判断此次近场无线通信发生时,所采集的轨迹信息是否为合法用户预设的手势所对应的轨迹信息;

44.判断此次近场无线通信发生时,所采集的轨迹信息是否是合法用户的经验数据中所对应的轨迹信息,若合法用户未记录经验数据,跳过这一步骤。

45.进一步优选地,所述传感器事件数据包括由摄像头采集的图像数据、由加速计采集的移动终端的加速度数据、由陀螺仪采集的移动设备沿空间三维轴系的转动数据。

46.进一步优选地,步骤三中的所述算法包括基于动态时间规整/规划的算法、基于隐马尔可夫模型的算法、基于支持向量机的算法、基于卷积神经网络的算法。

47.本实施例还提供一种近场无线通信防中继攻击的装置,如图2所示,适于实现方法,包括:

48.传感器事件采集单元,在发起手势认证后采集用户终端的传感器事件数据;

49.事件数据分析与身份识别单元,接收来自传感器事件采集单元的传感器事件数据解析后进行判断。

50.本实施例还提供一种存储介质,所述计算机存储介质存储有计算机可执行指令,所述计算机可执行指令被执行时实现权利要求1至7任一项所述方法的步骤。

51.在本实施例中,攻击者分为三种情形:一是攻击者不持有合法用户的移动终端,无

法使用合法用户的移动终端进行手势认证,进而无法触发后续的近场无线通信业务,无法进行中继攻击;二是攻击者掌握了合法用户的移动终端但不知道合法用户设置的手势,无法做出正确的手势,因此无法进行攻击;三是攻击者掌握了合法用户的移动终端并知道了合法用户设置的手势,这攻击已不属于中继攻击而是物理攻击行为,本实施例不能抵抗此种攻击行为。

52.手势识别算法不是直接使用特征向量数据提取的用户手势特征进行数值对比的,而是通过基于算法模型、以特征向量数据作为系统参数、以提取的用户手势特征数据作为输入进行运算分类的,每次采集的用户手势传感器数据并不一样,但用户传感器数据算表征的轨迹特征的分类是一样的,因此可以通过传感器数据可靠的判定用户所做的手势。

53.本实施例并不替代原有的近场无线通信安全认证机制(如原有的双向密码算法协议认证等),而是在原有的安全认证和业务指令交互前加入了手势认证,必须用户进行手势动作参与下才能进行近场通信业务,而中继攻击者是不持有用户的移动终端的,从而防止了用户在无感知的情况下被攻击者进行了中继攻击。

54.实施例二

55.施例的参考实现平台为:一部安装了蓝牙钥匙app的华为手机,一辆吉利星越l汽车,具体实施过程为:

56.车辆作为蓝牙从机广播蓝牙信号,手机作为蓝牙主机接收到蓝牙信号后唤醒手机蓝牙钥匙app,手机与车辆完成配对连接过程。

57.用户持手机靠近车辆5米范围内,持手机做出字母a的手势动作(字母a的手势动作是该用户初始录入的手势动作),手机蓝牙钥匙app以50毫秒的频率持续采集手势动作过程中陀螺仪(测量设备围绕三个物理轴的旋转率)事件数据。

58.移动终端业务app使用防中继攻击服务模块对不同传感器事件采样数据进行数据分析与身份识别。防中继攻击服务模块对采集的传感器事件数据进行滤波去噪和数据转换,以转换后的传感器事件数据作为样本信息,采用基于动态时间规整/规划(dynamic time warping,dtw)的方法算法实现手势特征的识别,从而实现对合法用户的身份识别。

59.若移动终端业务app的防中继攻击服务模块判定是用户本人在进行近场无线通信业务行为,则业务app启动后续的近场无线通信业务指令交互过程;若未通过手势特征识别,则业务app不启动后续的近场无线通信业务指令交互过程。

60.显然,上述实施例仅仅是为清楚地说明所作的举例,而并非对实施方式的限定。对于所属领域的普通技术人员来说,在上述说明的基础上还可以做出其它不同形式的变化或变动。这里无需也无法对所有的实施方式予以穷举。而由此所引伸出的显而易见的变化或变动仍处于本发明创造的保护范围之中。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。