1.本发明涉及隐私保护技术领域,更具体的是,本发明涉及一种面向加权社交网络隐私保护的图匿名方法。

背景技术:

2.随着在线社交网络的不断发展,用户之间联系日益密切,产生了大量社交网络数据,比如电话、微信聊天、微博超话,邮件等。这些数据集包含了用户大量的关系数据、属性数据和边权重数据等重要隐私信息。虽然通过分析这些数据可以提高用户的服务质量,但这些数据可能被攻击者利用进而危害用户隐私安全。通常在社交网络数据发布和分析之前,需要进行匿名处理,最常见的方法是去除节点属性的标识符,保留其他信息,避免用户隐私被直接识别,但攻击者仍然可以通过背景知识,如用户朋友数量,用户的兴趣偏好等实现结构识别和链接攻击,为了兼顾数据的实用性和隐私性,方便公司利用社交网络数据获取利益与保护用户的个人隐私,一个合适的社交网络隐私保护方法尤为重要。

3.目前,社交网络的种类数量很多,为了适应要保护的不同类型社交网络和攻击类型的多样性,研究人员已经提出了多种解决方案,liu等人第一次引入了k度匿名图的概念,对于每个节点,至少有k-1个节点与此节点有相同的度,可以有效抵御节点的度造成的身份泄露;zou等人将节点周围所有的结构信息作为准标识符信息,提出了一种k自同构模型,保证了发布数据不受任何子图攻击;mortazavi等人为图添加足够的边来满足(k,l)图匿名要求隐私要求,然后在保持隐私要求的前提下去除附加边,使得模型高效可行;张宇轩等人为利用一种重构图方法将节点度限制在阈值之内,并利用差分隐私直方图发布机制对外发布数据,但该方法过度考虑隐私保护,在重构图时删除了大量的边,导致发布数据的失真较为严重。

4.近年来,差分隐私逐渐被应用到社交网络数据的隐私保护,wang等人提出了一种概率生成模型privatesbm来合成和发布加权社交网络,但privatesbm基于变分贝叶斯期望与最大化,只有当em算法达到全局最优时才能实现差分隐私,这使得模型在现实世界中不实用。

5.尽管很多文章应用了聚类匿名化方法处理社交网络数据,但是都没有将聚类匿名化看作最优目标,利用传统方法聚类产生的匿名图时,需要增删大量边和节点,造成严重的数据失真;同时现有技术中大多数方法并未关注加权网络的隐私保护。

技术实现要素:

6.本发明的目的是设计开发了一种面向加权社交网络隐私保护的图匿名方法,通过k成员模糊聚类和模拟退火相结合,对节点进行最优聚类,实现k度匿的同时有效减少了重构图时边的改变量,同时,利用边权重泛化保证了同一簇中至少l个节点,有效抵御背景知识攻击。

7.本发明提供的技术方案为:

8.一种面向加权社交网络隐私保护的图匿名方法,包括如下步骤:

9.步骤一、对图数据g=(v,e,w)进行k成员模糊聚类和模拟退火获得最优度划分序列;

10.其中,g为无向加权图,v为节点的集合,e为边的集合,w为边权重的集合,k为节点数,且k为整数;

11.步骤二、通过所述最优度划分序列构造k-度匿名图;

12.步骤三、对所述k-度匿名图加权边泛化获得(k,l)匿名图;

13.其中,l为节点边权重相同个数,且l为整数。

14.优选的是,所述k成员模糊聚类包括:

15.对图数据的数据点集合vi={v1,v2,...,vn}进行划分后获得t个模糊聚类的集合,并使得目标函数值最小,获得簇c{c1,c2...,c

t

}。

16.优选的是,所述目标函数值满足:

[0017][0018]

式中,f(v)为目标函数值,m为模糊参数,m∈r且m>1,为集合vi与第j个聚类中心的隶属度,表示节点度的数值与聚类中心点的度数值cj的误差绝对值,为图数据的节点度。

[0019]

优选的是,所述隶属度矩阵满足:

[0020][0021]

式中,u

ij

为数据点的隶属度矩阵,u

ij

∈[0,1],i=1,

…

,n,j=1,

…

,c。

[0022]

优选的是,所述模拟退火包括:

[0023]

将簇c{c1,c2...,c

t

}作为模拟退火的初始解,在迭代过程中,随机产生一个领域解,使用所述目标函数值进行评估,以1的概率接受比原始解更好的领域解,以接受概率接受较差的解决方案,并用得到的新解代替最优解,直至满足给定的迭代次数输出最优解做最优度划分序列。

[0024]

优选的是,所述接受概率满足:

[0025][0026]

式中,p为接受概率,f0为最优解的目标函数值,f1为新解的目标函数值,c

t

为迭代参数。

[0027]

优选的是,所述迭代参数满足:

[0028]ct

=1/α

t

t0;

[0029]

初始温度t0=100,降温系数α=0.95,最大迭代次数maxgen=200,同一温度下的迭代次数lk=100。

[0030]

优选的是,所述k-度匿名图的删边方式包括:

[0031]

若节点vu需要删边,其邻居节点vv需要增边,选取一个不与节点vv连接的vu的邻居

节点vw,删除边e

u,w

,增加边e

v,w

,节点vu的度减少1,节点vv的度增加1,其他节点的度并没有发生变化;

[0032]

若节点vu需要删边,其邻居节点vv同样需要删边,则直接删除边e

v,u

;

[0033]

若节点vu需要删边,其邻居节点vv不需要改变,则找到节点vv的邻居节点vw,并且vw需要加边,如果存在边e

u,w

,则删除边e

u,w

。

[0034]

优选的是,所述k-度匿名图的增边方式包括:

[0035]

若节点vu需要增边,其邻居节点vv不需要改变,则找到节点vv的邻居节点vw,并且vw需要加边,如果不存在边e

u,w

,则增加边e

u,w

;

[0036]

若节点vu需要增边,其邻居节点vv需要删边,则找到节点vv的邻居节点vw,并且vw不需要改变,如果不存在边e

u,w

,则增加边e

u,w

,删除边e

v,w

;

[0037]

若节点vu需要增边,其邻居节点vv同样需要增边,则直接添加边e

v,u

。

[0038]

优选的是,所述步骤三具体包括:

[0039]

对每一个簇cj,获得簇中节点的权重矩阵,对每个节点的权重序列进行递减排序,并根据度序列间的互信息划分为个组,使每个组至少拥有l个成员,对每一项进行比较,若w

i,j

>η

×wp,q

,则用户vi和vj之间的权重比用户v

p

和vq之间的权重大的节点,将边权重w

i,j

和w

p,q

全部投影到一个区域值当中,即泛化为:

[0040]wi,j

=w

p,q

=[min{w

i,j

,w

p,q

},max{w

i,j

,w

p,q

}];

[0041]

式中,η为比例系数。

[0042]

本发明所述的有益效果:

[0043]

本发明设计开发的一种面向加权社交网络隐私保护的图匿名方法,联合k成员模糊聚类和模拟退火,利用改进的簇划分算法对节点进行最优聚类,实现k度匿的同时有效减少了重构图时边的改变量;为了防止背景知识攻击,对同一簇中节点边权重进行泛化使簇中节点满足l多样性,在图的聚类匿名化发布方面除了能够达到隐私保护的目的,还具有较大的性能优势。

附图说明

[0044]

图1为本发明所述的原始图。

[0045]

图2为本发明所述的不考虑权重的k-度匿名图。

[0046]

图3为本发明所述的实现隐私保护的2度2多样性的匿名图。

[0047]

图4为本发明所述模拟退火算法产生新解的过程示意图。

[0048]

图5为本发明所述用户间真实关系的示意图。

[0049]

图6为本发明所述添加假边后的用户间关系的示意图。

[0050]

图7为本发明所述同一簇中的用户e的节点度示意图。

[0051]

图8为本发明所述同一簇中的用户f的节点度示意图。

[0052]

图9为本发明所述用户e中权重差异较大边的泛化过程示意图。

[0053]

图10为本发明所述用户f中权重差异较大边的泛化过程示意图。

[0054]

图11为本发明所述第一种删边的情况示意图。

[0055]

图12为本发明所述第二种删边的情况示意图。

[0056]

图13为本发明所述第三种删边的情况示意图。

[0057]

图14为本发明所述第一种增边的情况示意图。

[0058]

图15为本发明所述第二种增边的情况示意图。

[0059]

图16为本发明所述第三种增边的情况示意图。

[0060]

图17为本发明所述在fiend数据集下四种方法度变化量l1随k变化的规律示意图。

[0061]

图18为本发明所述在p-hat1500-3数据集下四种方法度变化量l1随k变化的规律示意图。

[0062]

图19为本发明所述在soc-wiki-elec数据集下四种方法度变化量l1随k变化的规律示意图。

[0063]

图20为本发明所述在fiend数据集下四种方法归一化互信息nmi在不同k值的变化量示意图。

[0064]

图21为本发明所述在p-hat1500-3数据集下四种方法归一化互信息nmi在不同k值的变化量示意图。

[0065]

图22为本发明所述在soc-wiki-elec数据集下四种方法归一化互信息nmi在不同k值的变化量示意图。

[0066]

图23为本发明所述在fiend数据集下四种方法聚类误差在不同k值下的变化量示意图。

[0067]

图24为本发明所述在p-hat1500-3数据集下四种方法聚类误差在不同k值下的变化量示意图。

[0068]

图25为本发明所述在soc-wiki-elec数据集下四种方法聚类误差在不同k值下的变化量示意图。

[0069]

图26为本发明所述在p-hat1500-3数据集下四种方法在图重构之后边的保留率随k值变化的趋势示意图。

[0070]

图27为本发明所述四种方法原图边赋值后图信息有效率随l值变化的趋势示意图。

具体实施方式

[0071]

下面结合对本发明做进一步的详细说明,以令本领域技术人员参照说明书文字能够据以实施。

[0072]

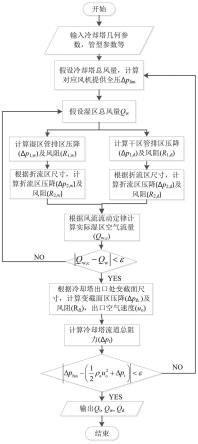

本发明提供的一种面向加权社交网络隐私保护的图匿名方法,首先利用算法1得到最优度划分序列,将得到的度序列利用算法2通过增删边构造k-度匿名图,最后通过算法3泛化部分些边实现(k,l)匿名图,如图1所示,为原始图,如图2所示,为不考虑权重的k-度匿名图,如图3所示,为实现隐私保护的2度2多样性的匿名图。

[0073]

具体包括如下步骤:

[0074]

步骤一、基于k成员模糊聚类(k-members fuzzy c-means,kfcm)和模拟退火算法(simulated annealing,sa)的最优度序列划分:

[0075]

社交网络的图模型可以用简单图、有向图、加权图等多种模型进行表示,每个都有对应的社交网络类型,节点的属性等同于标识符属性,可以直接识别用户身份,发布数据时会直接匿名。在权重图中,边权重是用户的敏感属性,有重要的研究价值,同时也经常遭受背景知识攻击,是隐私保护的重点。

[0076]

在本发明中使用无向加权图g建立社交网络模型,边的连接表示用户之间是否存在关系,边的权重表示成员关系的亲密程度,可以用g=(v,e,w)表示。

[0077]

在加权图g=(v,e,w)中,v为节点的集合,e为边的集合,w为边权重的集合,pvp为无向加权图g的节点数,pep为无向加权图g的边数,v表示为{v1,v2,...,vn},具体表示的是现实世界中真实的用户实体,每条边e

i,j

∈e表示一对用户(vi,vj)∈v之间的关系,比如朋友、同事、亲属,每条边e

i,j

∈e都有一个权重w

i,j

∈w,代表这对用户之间亲密程度,比如邮件次数,聊天频率等。

[0078]

图数据g中节点的度是非常重要的信息,图数据可以使用邻接矩阵存储,矩阵中的元素0表示没有连接,非0元素表示两个节点直接有连接关系,统计每行非0元素的个数可以获得每个结点的度,在某些情况下,根据节点的度可以唯一确定一个节点,为了保护数据的隐私,本发明利用k匿名保证图中至少k个节点具有相同的度。

[0079]

本发明使用模糊c均值聚类算法(fcm)来计算每一个节点度对聚类中心的隶属程度,其中,节点度使用数据点来表示。

[0080]

对n个节点度的集合进行划分后得到t个模糊聚类的集合,并使得目标函数最小,所述目标函数的计算公式为:

[0081][0082]

式中,f(v)为目标函数值,m为模糊参数,m∈r且m>1,为集合vi与第j个聚类中心的隶属度,表示节点度的数值与聚类中心点的度数值cj的误差绝对值,为图数据的节点度。

[0083]

该隶属程度用一个数值表示,隶属度矩阵u

ij

的迭代公式为:

[0084][0085]

式中,u

ij

为数据点的隶属度矩阵,u

ij

∈[0,1],i=1,

…

,n,j=1,

…

,c。

[0086]

在模糊聚类产生每个簇cj中,||cj||∈[1,n-t 1],k成员模糊聚类要求在对于所有cj,||cj||≥k,即在每个簇中,至少有k个数据点,这为k匿名图提供了理论基础。

[0087]

本发明算法首先利用fcm得到最终的聚类结果为c{c1,c2...,c

t

},对聚类中节点数量小于k的簇进行合并或者添加元素,具体方式需要判断对应簇中节点的个数,即比较开始时节点的个数和使用fcm方法之后的元素个数,若节点较少,添加元素时,容易破坏其他簇的平衡;若节点较多,合并两个簇,会产生较大误差,最终得到新的聚类c{c1,c2...,c

t

},且每个簇中都至少有k个元素。

[0088]

将c作为sa的初始解,再将初始解赋值给最优解,根据需求设置参数后进行迭代,在每一次的迭代过程中,根据定义的方法产生一个领域解,使用目标函数进行评估,以1的概率接受比原始解更好的领域解,以一定概率接受较差的解决方案,并用得到的新解代替最优解,通常使用metropolis准则计算接受概率:

[0089]

[0090]

式中,p为接收概率,f0为最优解的目标函数值,f1为新解的目标函数值,c

t

为迭代参数;

[0091]

其中,所述迭代参数满足:

[0092]ct

=1/α

t

t0;

[0093]

式中,c

t

是与迭代次数(温度)t有关的参数,随着迭代次数的增加而减小,初始温度t0=100,降温系数α=0.95,最大迭代次数maxgen=200,同一温度下的迭代次数lk=100。

[0094]

挑选出新的最优解并保存,不断迭代直到满足条件输出最优解作为最优划分。

[0095]

产生新的方式如图4,此时k=2,具体步骤如算法1所示:

[0096]

算法1基于kfcsa的最优度序列划分算法

[0097]

[0098][0099]

步骤二、通过所述最优度序列划分构造k-度匿名图:

[0100]

(k,l)-图匿名模型由k匿名模型和l多样性模型共同构成,分别作用于权重图的节点和节点边权重的隐私保护,k和l是人为给定的整数,如图3是一个(2,2)度匿名模型。

[0101]

在图g中,对节点度聚类之后得到度的簇c

′

={c

′1,c'2,...,c

′

t

},在每个簇c

′i{vi,...,vj|j-i≥k}中,如果每个节点与其他至少k-1个节点拥有相同的度,即称度序列满足k-匿名。

[0102]

顶点的度是攻击者利用背景知识攻击的一种手段,一旦用户的度与其他用户不同,很容易泄露用户的存在性和边关系,如图5所示,如果攻击者知道用户x有三个朋友,而用户y只有一个朋友,则可以直接识别用户x和用户y。如图6所示,在节用户y和用户z之间添加假边,代表用户y和用户z之间也是朋友关系,此时用户x和z同时拥有3个朋友,用户y和用户w同时拥有2个朋友,则攻击者不能准确识别出用户的身份。

[0103]

在权重社交网络中,除了对边关系保护外,还要对边的权重进行隐私保护,在k-度匿名的加权图中,度聚类后的每一个簇ci′

中节点都有相同的度,但即使节点vi与vj在同一个簇c

′i中,也可能遭受背景知识攻击,如图7和图8所示,用户e和f都有4个朋友(度),他们在同一个簇之中,如果攻击者知道其中一个用户有一个关系非常密切的朋友,就能很容易推断出这个用户是节点e。

[0104]

对同一个簇中节点边权重使用l多样性模型,对两节点中差异值较大的边权重

{(w

i,n

,w

j,n

),...}进行泛化,使l个节点边权重不可区分,如图9和图10所示,对节点e和f中对应边差异值较大的边e

e,m

和e

f,n

的权重值进行泛化,取w

e,m

=w

f,n

=[9,43],使得攻击者很难根据边权重w

e,m

和w

f,n

差别准确分辨出目标节点,这对拒绝用户身份的重新识别有非常重要的作用。

[0105]

利用图g的度聚类c

′

{c

′1,c'2,...,c

′

t

}得到新的度序列d

′

{d

′1,d'2,...,d'n}之后,需要d

′

增删边修改原图,使得待发布或待使用的重构图g

′

的度序列满足新的度序列d

′

,构造匿名图的具体步骤如算2所示:

[0106]

算法2构造匿名图

[0107][0108]

[0109]

为了尽可能减少原始网络的节点对最短路径,节点中心度等拓扑属性的改动,在使用增删边修改节点的度时,尽可能利用此节点的邻居节点进行修改。

[0110]

在算法2中,首先根据度变化前后的值将构造匿名度后新的度序列d

′

{d

′1,d

′2,...,d

′n}分为三类,d'

{d

′i|《d

′‑

d》>0}为需要增边的节点的度,d'-{d

′i|《d

′‑

d》<0}为需要删边的节点的度,需要分别处理这两种度对应的节点。

[0111]

针对d'

,有三种删边方式,如图11-13所示,节点vu需要删边,若其邻居节点vv需要增边,在这种情况下,选取一个不与节点vv连接的vu的邻居节点vw,删除边e

u,w

,增加边e

v,w

,节点vu的度减少1,节点vv的度增加1,其他节点的度并没有发生变化;若邻居节点vv同样需要删边,则直接删除边e

v,u

;若邻居节点vv不需要改变,则找到节点vv邻居节点vw,并且vw需要加边,如果存在边e

u,w

,则删除边e

u,w

。

[0112]

针对d'-,同样有三种增边方式,如图14-16所示,具体步骤不再赘述。以上这六种增删边方式考虑了增删边存在的所有情况,需要注意的是,在每次增删边之后,都需要对得到的k度匿名图进行更新,避免重复操作。

[0113]

步骤三、对所述k-度匿名图加权边泛化获得(k,l)匿名图:

[0114]

在每一个簇c'i{vj|vj∈c'i},首先得到簇中节点的权重矩阵,对每个节点的权重序列进行递减排序,并根据度序列间的互信息划分为个组,保证每个组至少拥有l个成员,对每一项进行比较,如果w

i,j

>η

×wp,q

,η为比例系数,若η=2则定义用户vi和vj之间的权重比用户v

p

和vq之间的权重大的节点,将边权重w

i,j

和w

p,q

全部投影到一个区域值当中,即泛化为:

[0115]wi,j

=w

p,q

=[min{w

i,j

,w

p,q

},max{w

i,j

,w

p,q

}];

[0116]

在后续泛化的过程中,如果边权重以区域值的形式出现,即w

i,j

=[6,13],w

p,q

=[4,12],同样使用上述泛化方式得到w

i,j

=w

p,q

=[4,13],边权重泛化的具体实现如算法3所示:

[0117]

算法3加权边泛化

[0118][0119]

实施例

[0120]

本实施例所使用的数据集来自网络数据仓库http://networkrepository.com,soc-wiki-elec为真实数据集,friend,p-hat1500-3为合成数据集,这三个数据集结构特性相差较大,代表三种类型的社交网络。表1是这三种数据集的部分图属性,pvp为无向加权图g的节点数,pep为无向加权图g的边数,d

max

代表图中节点的最大度,d

min

代表图中节点的最小度,d

average

代表图中节点度的平均值。

[0121]

表1数据集的结构属性

[0122][0123]

实验所用环境为intel(r)core(tm)i5-9300h cpu@2.40ghz,8gb内存,操作系统为

windows2010(64位);程序采用matlab/python语言实现,并用matlab2016和pycharm2017进行编译,考虑到k成员模糊聚类结果对初始点的选取随机性很高,对其取10次聚类结果的平均值。

[0124]

(1)验证聚类算法的优劣性:

[0125]

度的变化量:

[0126]

度变化量可以用来衡量聚类误差,误差越小越好,将簇c

′

中度的变化量累加求和得到图匿名前后的度变化量

[0127][0128]

式中,dg为原始图g中节点的度序列,为节点度k匿名后的匿名图的度序列,i(cj)是第j个簇中所有节点的度匿名前后变化量总和,且满足:

[0129][0130]

式中,为了实现节点度匿名化,簇中各节点的度用所有节点的度的中位数统一表示,且满足:

[0131][0132]

归一化互信息nmi:

[0133]

nmi可以看作两个随机变量之间的相似程度,常作为衡量聚类效果的指标,其计算公式如下:

[0134][0135]

式中,h(x)是数据x的信息熵,互信息i(y;x)表示x与y的联合概率分布。

[0136]

聚类误差ce:

[0137]

ce是平均簇内距离和平均簇间距离的比值,用来衡量聚类误差大小,ce越大,聚类误差越大。

[0138]

对图g的度序列按照k度匿名进行聚类,得到最优簇聚类c

′

{c

′1,c'2,...,c

′

t

},是节点vi所在簇聚类中心,centerj和centerk分别是是簇c'j和c'k中聚类中心,t为簇c

′

的个数||c

′

||,ce关系式为:

[0139][0140]

如图17-19所示,给出了在fiend,p-hat1500-3、soc-wiki-elec三种数据集下,度变化量l1随k变化的规律。从图中可见,随着k值增加,各个数据的度变化量逐渐增加,这是因为k值增加导致簇中节点数量增加,需要在一个簇内匿名化更多节点,造成匿名代价增加。在图18和图19所使用的数据集中,边的数量|e|在同一个量级,不过图19中l1(greedy)和l1(动态规划)明显更大,这是因为数据集soc-wiki-elec的密度较低,并且节点度的值比

较分散算法选取的簇中心点为簇节点中度的平均值,若簇中分散点越多,信息损失越大。

[0141]

如图20-22所示,给出了归一化互信息nmi在不同k值的变化量,随着k值增加,度序列的变化量增加,误差增加,造成nmi下降,如图21所示,四种方法得到的nmi的值非常接近,这是因为度变化量虽然大,数据集p-hat1500-3的平均度d

average

也同样很大,总的度变化量占比很小,对nmi的影响很小。

[0142]

如图23-25所示,聚类误差在不同k值下,四种方法在三种数据集产生聚类的聚类误差的变化量,可以看出四种方法对应的曲线都随k值增加而上升,但kfcm和kfcmsa两种方法的上升趋势更平缓,两条曲线几乎重合,由于这两种算法属于同类型算法,产生结果的差值很小,greedy和动态规划方法划分下产生的误差曲线呈线性增加,对度序列的划分不是很理想。图23-25中曲线的变化趋势与图17-19中基本相同,表明度变化量是影响聚类误差的主要因素。

[0143]

(2)评估发布数据的信息可用性:

[0144]

边保留率aerr:

[0145]

e是原始图g中的边集合,由真实边组成,e

′

是待发布的匿名化重构图g

′

的边集合,由真实边和假边组成,在重构图边集合中,真实边占混合边e

′

的比例为边保留率aerr,即为:

[0146][0147]

边权重的有效率serr:

[0148]

匿名图中边权重的有效率serr由下式得出:

[0149][0150][0151]

式中,vei为单条边权重泛化后的有效率,w

edge

为权重泛化之前的边权重,[w

min

,w

max

]为泛化后的边权重用区间,δ为偏差率,δ=0.2。

[0152]

图有效率err:

[0153]

图的有效率err由真实边的保留率和边权重的有效性按一定比例组成,真实边保留率aerr∈[0,1],边权重的有效性serr∈[0,1],在本实施例中,aerr占权重θ∈[0,1],serr占权重(1-θ)∈[0,1],θ=0.5,边的有效率err的计算如下:

[0154]

err=θ

×

aerr (1-θ)

×

serr。

[0155]

如图26所示,比较了四种方法在图重构之后边的保留率随k值变化的趋势,实验数据为p-hat1500-3,当k值增加时,kfcmsa边保留率最高,并且随k值减少,下降趋势比较平缓,greedy和动态规划构造后边的保留率较差,主要原因是kfcm和kfcmsa的度变化误差最小,增删边的数量少,可以有效提高边的有效率,同时greedy和动态规划划分方法由于自身设定问题,得到的新的度序列值均大于原始度序列,即d

′i≥di,在构造匿名图时只能执行增边操作,kfcm和kfcmsa可以同时使用增边和删边构造匿名图,避免了添加过度的边。

[0156]

将正整数value∈[1,100]赋值给原图边,为了满足长尾理论,取值概率:

[0157][0158]

如图10,k=15,可以看到随着l值变化,图信息有效率的数值变化,随着l值增大,图信息有效率不断降低,并且趋势逐渐增大,相比较其他两种方法,kfcm和kfcmsa两种方法的信息有效率一直处在较高水平,但kfcmsa的信息有效率更高且更平稳,而greedy和动态规划划分方法对边的改动数量较多,进而泛化的边的数量也多,进而造成较低的图信息可用率。由此可见,kfcmsa方法是构造匿名图最适合的方法。

[0159]

基于kfcmsa度序列划分算法在不同数据集上使用不同的衡量方法都要优于kfcm算法,更优于greedy和动态规划算法,特别的,在节点数量较大,图密度较低的数据集中这种优势变得更加明显,在构造匿名图时,kfcmsa算法为基础的构造图的信息有效率随着k值的变换始终高于其他三种算法,因此,本发明提出的kfcmsa方法在图的聚类匿名化发布方面除了能够达到隐私保护的目的,还具有较大的性能优势。

[0160]

本发明设计开发的一种面向加权社交网络隐私保护的图匿名方法,联合k成员模糊聚类和模拟退火,利用改进的簇划分算法对节点进行最优聚类,实现k度匿的同时有效减少了重构图时边的改变量。为了防止背景知识攻击,对同一簇中节点边权重进行泛化使簇中节点满足l多样性。

[0161]

尽管本发明的实施方案已公开如上,但其并不仅仅限于说明书和实施方式中所列运用,它完全可以被适用于各种适合本发明的领域,对于熟悉本领域的人员而言,可容易地实现另外的修改,因此在不背离权利要求及等同范围所限定的一般概念下,本发明并不限于特定的细节和这里示出与描述的实施例。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。