1.本发明涉及漏洞披露技术领域,尤其涉及一种汽车漏洞披露系统。

背景技术:

2.随着智能网联汽车的普及,车载电子设备越来越多且越来越复杂,激增的电子设备数量也使得代码量大幅上升。

3.传统it信息安全已经有很成熟的和业界认可度很高的漏洞披露和处理机制。汽车行业有别于传统互联网行业,对软件的安全有相当高的标准和要求,代码安全问题在汽车上可能会导致严重的问题,然而专门对汽车代码漏洞披露的研究目前还比较少。

4.汽车行业目前甚至连漏洞披露平台都没有,后面对汽车漏洞重视会成为汽车业内的一种共识,2021年将颁布的《汽车网关信息安全技术要求》国标对漏洞也提到了一些要求:“网关不应存在由权威漏洞平台公开发布6个月及以上且未经处置的高危安全漏洞”。

技术实现要素:

5.为了解决上述问题,本发明提出了一种汽车漏洞披露系统。

6.具体方案如下:

7.一种汽车漏洞披露系统,包括:通信源、通信组件、加密模块和执行器,所述系统实现以下功能:

8.通信源接收漏洞配置信息和漏洞检测文件后发送至通信组件;

9.通信组件适配不同的通信源,并转换为统一的通信模型,完成请求者的身份认证和数据传输;

10.通信组件对接收到的漏洞配置信息和漏洞检测文件进行校验后,存储至加密模块内;

11.加密模块为通信组件提供统一的调用接口;

12.执行器执行以下步骤:

13.s1:从漏洞配置信息中读取一个漏洞编号和该漏洞编号对应的漏洞检测文件名称;

14.s2:根据读取的漏洞检测文件名称查找漏洞检测文件并执行;

15.s3:将漏洞检测文件执行后的检测结果添加至漏洞披露表内;

16.s4:判断漏洞配置信息是否有未读取的漏洞编号,如果是,返回s2继续读取;否则,输出漏洞披露表。

17.进一步的,通信源通过本地接入或远程接入方式接收漏洞配置信息和漏洞检测文件。

18.进一步的,本地接入包括obd、usb、wifi或蓝牙的通信方式。

19.进一步的,远程接入包括4g或5g的通信方式。

20.进一步的,漏洞配置信息中包括漏洞检测文件配置项和漏洞报告模板配置项。

21.进一步的,漏洞检测文件配置项能够配置用于监测的多个漏洞检测文件,每个漏洞检测文件的配置内容包括漏洞编号和对应漏洞编号的漏洞检测文件。

22.进一步的,漏洞配置信息中还配置有每个漏洞编号对应的漏洞检测文件签名,当根据漏洞检测文件名称查找到漏洞检测文件后,通过漏洞配置信息中配置的漏洞检测文件签名对查找到的漏洞检测文件进行验签,只有验签通过后才继续执行。

23.进一步的,漏洞检测文件执行后的检测结果包括漏洞编号、漏洞名称、是否存在漏洞和漏洞检测的详细描述。

24.进一步的,漏洞检测文件按漏洞配置信息中配置的文件名称进行存储。

25.进一步的,系统还包括报告模块,报告模块接收执行器输出的漏洞披露表后,根据漏洞配置信息内配置的报告模板将漏洞披露表生成对应的报告。

26.本发明采用如上技术方案,可以有效的实现整个汽车内部漏洞的检测和漏洞信息的披露。

附图说明

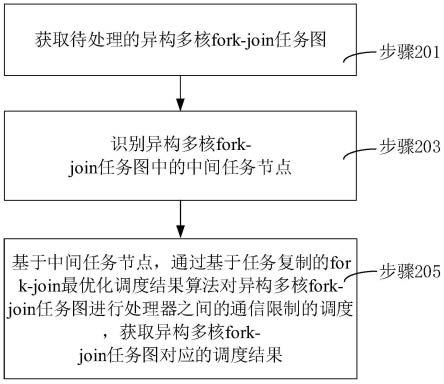

27.图1所示为本发明实施例的结构示意图。

28.图2所示为本发明实施例中漏洞配置信息示意图。

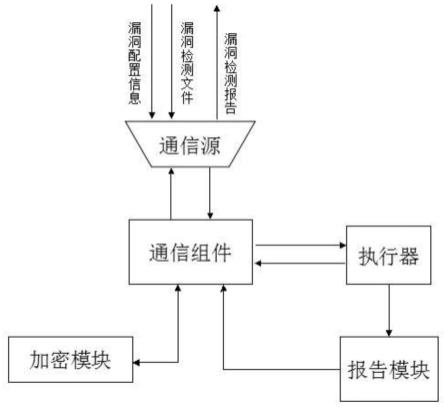

29.图3所示为本发明实施例中通信组件和加密模块内部架构图。

30.图4所示为本发明实施例中执行器和报告模块架构示意图。

31.图5所示为本发明实施例中执行器执行流程图。

具体实施方式

32.为进一步说明实施例,本发明提供有附图。这些附图为本发明揭露内容的一部分,其主要用以说明实施例,并可配合说明书的相关描述来解释实施例的运作原理。配合参考这些内容,本领域普通技术人员应能理解其他可能的实施方式以及本发明的优点。

33.现结合附图和具体实施方式对本发明进一步说明。

34.实施例一:

35.本发明实施例提供了一种汽车漏洞披露系统,如图1所示,包括:通信源、通信组件、加密模块、执行器和报告模块。

36.通信源通过本地或远程接入方式接收漏洞配置信息和漏洞检测文件后发送至通信组件,其中,本地接入可支持常见的如obd(on board diagnostics,车载诊断系统),usb(universal serial bus,通用串行总线),wifi,蓝牙等通信方式,远程接入可支持4g或5g等通信方式。

37.如图2所示,该实施例中漏洞配置信息可包括1到配置n,其中配置1为漏洞检测文件配置项,包括漏洞编号,对应漏洞编号的检测文件名称及漏洞检测文件签名。配置2为漏洞报告模板配置项,在生成报告时根据该配置选项选择对应的报告模板进行报告的生成。其他配置项可以根据需求配置一些其他的配置信息。

38.漏洞检测文件是一些可执行的文件或者脚本,可以是现有的常规漏洞检测文件,也可以是本领域技术人员针对特定漏洞而设定的漏洞检测文件,在此不做限制。

39.漏洞检测文件是漏洞配置信息中配置1所对应的漏洞编号的漏洞的具体检测执行

体,执行完会获得统一格式的漏洞检测结果。漏洞检测文件需要按漏洞配置信息中配置1的文件名称进行存储。

40.需要说明的是,通信源接收的漏洞配置信息和漏洞检测文件应该对应,如漏洞配置信息中包含n个漏洞检测文件,则应接收这n个漏洞检测文件。漏洞配置信息中漏洞检测文件的个数本领域技术人员可以根据需求自行设定,为了能够更加全面的检测漏洞,漏洞检测文件的数量越多越好。

41.如图3所示,通信组件适配不同的通信源,并转换为统一的(对上层来说无差别的)通信模型,完成请求者的身份认证和数据传输。

42.通信组件对接收到的漏洞配置信息和漏洞检测文件进行校验后,存储至加密模块内。该实施例中校验包括对数据解密、完整性、有效性等的校验、验签等。

43.加密模块为通信组件提供统一的调用接口,协助通信组件完成数据的加解密、签名、验签等,也支持将漏洞信息/文件存储到加密模块的存储区,同时也用来存储工作密钥以用来签名、部分加解密等。

44.执行器是本系统的控制中心,利用各种接口和线路连接整个汽车漏洞披露系统的各个部分,以执行本系统的漏洞检测工作。作为一个可执行方案,所称执行器可以是中央处理单元(central processing unit,cpu),还可以是其他通用处理器、数字信号处理器(digital signal processor,dsp)、专用集成电路(application specific integrated circuit,asic)、现场可编程门阵列(field-programmable gate array,fpga)或者其他可编程逻辑器件、分立门或者晶体管逻辑器件、分立硬件组件等。

45.参考图4和图5所示,执行器执行以下步骤:

46.s1:从漏洞配置信息中读取一个漏洞编号和该漏洞编号对应的漏洞检测文件名称。

47.s2:根据读取的漏洞检测文件名称查找漏洞检测文件并执行。

48.s3:将漏洞检测文件执行后的检测结果添加至漏洞披露表内。

49.该实施例中漏洞检测文件执行后的检测结果包括漏洞编号、漏洞名称、是否存在漏洞和漏洞检测的详细描述等。

50.s4:判断漏洞配置信息是否有未读取的漏洞编号,如果是,返回s2继续读取;否则,输出漏洞披露表至报告模块。

51.报告模块根据漏洞配置信息内配置的报告模板将漏洞披露表生成对应的报告。

52.该实施例中漏洞配置信息中仅配置了报告模板对应的编号,报告模板具体的内容统一存储于报告模块内,报告模块内包括多种报告模板,通过报告模板对应的编号从报告模块内查找具体的模板内容,进而生成报告。

53.为了安全性,还可以对生成的报告进行签名和/或加密,签名和加密的方式可以采用现有的常规方式即可,如采用md5加密方式。

54.需要说明的是,所述汽车漏洞披露系统并不仅限于上述组成模块。本领域技术人员可以理解,上述汽车漏洞披露系统的组成结构仅仅是汽车漏洞披露系统的示例,并不构成对汽车漏洞披露系统的限定,可以包括比上述更多的部件,或者组合某些部件,或者不同的部件,例如所述汽车漏洞披露系统还可以包括输入输出设备、网络接入设备、总线等,本发明实施例对此不做限定。

55.尽管结合优选实施方案具体展示和介绍了本发明,但所属领域的技术人员应该明白,在不脱离所附权利要求书所限定的本发明的精神和范围内,在形式上和细节上可以对本发明做出各种变化,均为本发明的保护范围。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。