1.本发明涉及信息传播技术领域,特别涉及一种基于社会网络谣言传播评论分析模型的建立方法。

背景技术:

2.随着互联网技术的快速发展和移动网络社交平台的广泛使用,如facebook,twitter,微博和其他社交应用,人们的交流方式也发生了改变。在网络给与我们生活带来便利的同时,谣言在互联网上的传播因其传播速度快,范围广等特点可能会损害个人声誉,影响金融市场,导致社会恐慌和不稳定等问题。因此,了解在互联网上谣言传播机制,制定相关措施对谣言进行监督和控制具有非常重要的意义。

3.谣言传播的动态行为与疾病传播类似但又有区别。相似之处如建模、模型描述和分析问题等;不同之处是传播机制的不同。1964年,daley和kendall提出了一类经典的dk谣言传播模型,该模型揭示了谣言传播的基本规律同时也指出了谣言传播与疾病传播的区别。在1973年,maki和thomson对dk模型进行修改并提出了mt谣言传播模型。随后,许多研究者对谣言传播进一步研究并取得很多有意义的成果。在模型建立上,建立了sir、spnr、seir等模型;理论分析上,平均场理论等方法相继被提出;传播机制上,犹豫机制、遗忘机制等丰富了谣言传播的研究。在网络拓扑结构上,基于同质网络的谣言传播模型和基于无标度网络的谣言传播模型被提出。实证研究发现,现实网络中有很多情况符合无标度网络的特性,如社会网络、生物网络、信息网络等。因此,无标度网络的研究已成谣言传播的研究热点。

4.虽然以上的各种模型都对谣言传播的研究做出了重大的贡献,但是这些模型没有考虑在社交网络中,人群的评论对谣言传播的影响。特别是当下网络环境中,弹幕、评论点赞、评论排序等新机制的兴起与流行,谣言的传播方式发生改变。当一个人在看到一个人发布或分享的谣言信息时,他可能会根据自己的理解去评论这个谣言,而评论的个体可能由于看到他人的评论而变成一个谣言传播者或谣言静默者。同时,谣言在传播过程中,可能受到相关随机因素的影响。综上,传统的谣言传播模型不能采用准确感染率和面对多种类的恶意程序,且不能维持传感网络的正常工作,不符合实际无线传感器网络的工作环境。

技术实现要素:

5.本技术实施例提供了一种基于社会网络谣言传播评论分析模型的建立方法,旨在解决上述背景技术中的缺点的至少一种。

6.本技术提供了一种基于社会网络谣言传播评论分析模型的建立方法,包括:

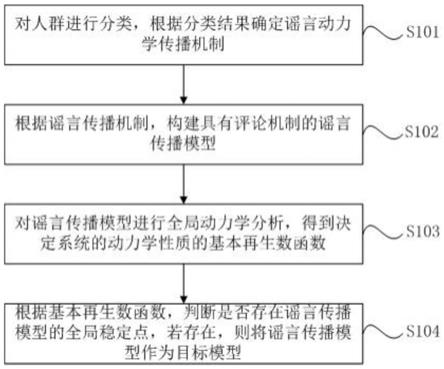

7.对人群进行分类,根据分类结果确定谣言动力学传播机制;

8.根据谣言传播机制,构建具有评论机制的谣言传播模型;

9.对谣言传播模型进行全局动力学分析,得到决定系统的动力学性质的基本再生数函数;

10.根据基本再生数函数,判断是否存在谣言传播模型的全局稳定点,若存在,则将谣

言传播模型作为目标模型。

11.本技术提出的一种基于社会网络谣言传播评论分析模型的建立方法,考虑了当前网络环境下弹幕、留言、点赞等新机制的兴起与流行,从而改进了以往传统的谣言传播方式存在的这一问题,更进一步的使得谣言传播模型符合实际情况。

附图说明

12.为了更清楚的说明本技术实施例技术方案,下面将对实施例描述中所需要使用的附图作简单的介绍,显而易见的,下面的描述中的附图是本技术的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他附图。

13.图1为本技术实施例提供的一种基于社会网络谣言传播评论分析模型的建立方法流程图。

具体实施方式

14.下面结合附图对本发明的具体实施方式作进一步说明。在此需要说明的是,对于这些实施方式的说明用于帮助理解本发明,但并不构成对本发明的限定。此外,下面所描述的本发明各个实施方式中所涉及的技术特征只要彼此之间未构成冲突就可以相互组合。

15.参见图1实施例所示一种基于社会网络谣言传播评论分析模型的建立方法流程图,包括:

16.s101、对人群进行分类,根据分类结果确定谣言动力学传播机制;

17.首先,确定接收到网络谣言的人群,按照人群对谣言的不同反应,将人群划分为如下四类:

18.无知者i,表示不知道谣言但是容易受到影响的群体;评论者c,表示看到谣言信息并且根据自己的经验和知识去评论谣言信息的群体;传播者s,表示听信谣言并且传播谣言的群体;静默者t,表示对谣言不感兴趣的群体。

19.将人群按照对谣言的不同反应,划分成四个不同的群体,充分考虑了现有谣言传播过程中,每个人接触到谣言之后可能产生的所有不同的反应,从而使得后续的谣言传播过程的分析结果更加精确,提升谣言传播分析模型的鲁棒性。

20.在一实施例中,在社交网络中的谣言动力学传播机制表述如下:

21.(1)假设在单位时间进入网络中的个体为b,每类节点的迁出率为μ。

22.(2)当一个无知者看到一条谣言信息或者接触到一个谣言传播者时,其可能以概率α去评论这条消息变成评论者,α为评论率,或者以概率β分享这条信息变为传播者,β为分享率;

23.(3)当评论者再次看到谣言信息时,可能因为谣言的吸引性会以概率η转变成传播者,或者由于谣言的失真性以概率γ转变为静默者,当传播者再次看到谣言信息时,可能会因对谣言的兴趣减弱而以概率为δ转变成静默者。

24.其中,基于谣言动力学传播机制所有参数均为正。

25.s102、根据谣言动力学传播机制,构建具有评论机制的谣言传播模型;

26.令ik(t),ck(t),sk(t),tk(t)为节点度为k的无知者、评论者、传播者、静默者的概率密度随时间t的变化关系,构建如下微分动力学方程:

[0027][0028]

设定θ(t)为在时间t时一个无知者连接到传播者的概率,则θ(t)满足:

[0029][0030]

节点度为k的总人群nk(t)满足:

[0031]

nk'(t)=b-μnk(t)

[0032]

即其中,n为网络中的节点数,再由人群数量的正定型,各子人群数量满足

[0033][0034]

因此模型解的可行域γ满足

[0035][0036]

在一实施例中,假设网络中迁入个体数量等于迁出个体数量,即b=μ,

[0037]

则,i(t) c(t) s(t) t(t)=1。

[0038]

可得:此时微分动力学方程组可以简化为:

[0039][0040]

本技术根据评论机制建立谣言传播模型,充分考虑了移动社交网络快速发展下点赞、评论等新兴机制对谣言传播的影响,且建立的模型为异构模型,考虑了社交网络以及节点的异构性,建立的模型适用于不同的网络。

[0041]

s103、对谣言传播模型进行全局动力学分析,得到决定系统的动力学性质的基本再生数函数。

[0042]

对谣言传播模型进行全局动力学分析,可知系统平衡点为:

[0043]

为零平衡点;

[0044]

为系统的另一个正平衡点,其满足:

[0045]

[0046]

在一实施例中,可先假设θ

*

为已知量,联立微分动力学方程组可得:

[0047][0048]

再将的表达式代入θ

*

的表达式中,则θ

*

=f(θ

*

)

[0049]

其中f(θ

*

)为:

[0050][0051]

观察上述表达式,θ

*

=0时等式成立。但根据θ

*

的定理,θ

*

>0,因此为使等式成立,函数f(θ

*

)需满足:

[0052][0053]

通过计算可得:

[0054][0055]

基本再生数为:

[0056][0057]

当r0>1时,系统存在唯一的正平衡点e

*

。

[0058]

本实施例根据证明地方性平衡点的存在性,得到了存在需满足条件r0>1,即同时得到了决定系统的动力学性质的基本再生数函数r0,也称为阈值。

[0059]

s104、根据基本再生数函数,判断是否存在谣言传播模型的全局稳定点,若存在,则将谣言传播模型作为目标模型。

[0060]

根据基本再生数函数,定义李雅普诺夫函数为:

[0061][0062]

求导可得:

[0063][0064]

分别代入ck(t),sk(t)的微分表达式可得:

[0065][0066]

由模型解的可行区间可知:

[0067]

[0068]v′1(t)可看做关于ik(t)的单调递增函数,由比较原理可得:

[0069][0070][0071]

当r0<1时,v

′1(t)=0当且仅当sk(t)=0,即为无谣言平衡点e0。由拉萨尔不变原理可知,当r0<1时,无谣言平衡点e0是全局稳定的。

[0072]

在一实施例中,根据基本再生数函数,判断是否存在谣言传播模型的全局稳定点,还包括:

[0073]

根据基本再生数函数,定义李雅普诺夫函数为:

[0074][0075]

这里v2(t)≥0,求导可得:

[0076][0077]

将持续流行平衡点满足的公式带入上式可组合得到:

[0078][0079]

再由θ(t)的定义,最终可以得到:

[0080][0081][0082][0083]

其中g(x)=x-1-lnx>0,因此

[0084][0085]

因此v2′

(t)≤0.当且仅当

[0086][0087]

时,满足v

′2(t)=0。由拉萨尔不变原理可得,谣言持续流行平衡点e

*

全局稳定。

[0088]

本技术构造李雅普诺夫函数,并依据拉萨尔不动点原理分别证明出了当r0《1时无谣言平衡点满足全局稳定,以及r0》1时谣言持续流行平衡点满足全局稳定,建立的异构模型的全局动力学分析更加充分。

[0089]

由上述内容可知,本技术的谣言传播系统谣言消散平衡点全局稳定性,而且,存在谣言持续流行平衡点并满足谣言持续流行全局稳定性,因此,可将该模型作为目标模型,用于对谣言进行分析。

[0090]

以上结合附图对本发明的实施方式作了详细说明,但本发明不限于所描述的实施方式。对于本领域的技术人员而言,在不脱离本发明原理和精神的情况下,对这些实施方式进行多种变化、修改、替换和变型,仍落入本发明的保护范围内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。