1.本发明涉及网站搭建技术领域,尤其涉及一种三维可视化网站搭建方法。

背景技术:

2.网站建设是指使用标识语言,通过一系列设计、建模、和执行的过程将电子格式的信息通过互联网传输,最终以图形用户界面的形式被用户所浏览;

3.经检索,中国专利号为cn110247762a的发明专利,公开了一种基于sm9算法的可信网站搭建方法,使用网站域名作为sm9算法的身份标识来生成密钥对,浏览器向服务器发送的数据用公钥加密成密文后再发送,而接收到的数据用公钥解密成明文后再解析处理;服务器向浏览器发送的数据用私钥加密成密文后再发送,而接收到的数据用私钥解密成明文后再解析处理;使用sm9自身的身份标识特性来认证访问的网站,简化了网站安全认证过程;网站安全通信数据也使用 sm9算法来加解密,能提高网站安全的自主可控性;

4.然而上述搭建方法在使用过程中,当用户传输的访问数据中含有木马或病毒时,则会直接对服务器造成影响,使得服务器内部的数据丢失,同时对于恶意访问的地址缺乏标记与禁止,使得后台的服务器压力增加,从而导致正常用户难以进入网站,并且缺乏对于访问数据中的出现的重复的数据以及异常的数据的处理,进而出现错误判定的现象,并且网站内部的数据无法以三维形式进行展现,因此需要一种三维可视化网站搭建方法。

技术实现要素:

5.本发明的目的是为了解决现有技术中存在网站内部的数据无法以三维形式进行展现的缺点,而提出的一种三维可视化网站搭建方法。

6.为了实现上述目的,本发明采用了如下技术方案:

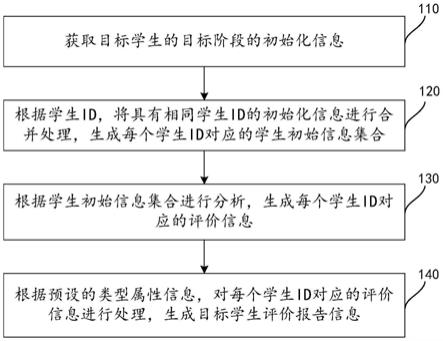

7.一种三维可视化网站搭建方法,包括以下步骤:

8.步骤一:网站建立:选择适合的域名与服务器,然后再进行备案,再向搜索引擎提交网站入口,再对网站内部的数据进行上传;

9.步骤二:浏览器访问:通过浏览器请求访问网站,对于访问者的信息用公钥加密成密文再进行发送;

10.步骤三:数据解析:浏览器将加密后的密文传输到服务器中,服务器通过私钥对加密的数据进行解密,解密后的数据对其中重复的数据以及异常的数据进行剔除,再对数据进行解析,对解析的数据进行核验,判断其中是否包含病毒或者木马;

11.步骤四:数据传输:经过判断后的生成响应数据,再对响应数据进行私钥加密,私钥加密后的数据传输到浏览器中进行解析;

12.步骤五:安装认证:传输到浏览器中的加密数据通过公钥进行解密,然后浏览器对传入加密数据是否含有安全认证信息进行判断,其中包含安全认证信息,则进行数据解析,再对数据解析后的响应数据进行判断,判断其是否为首次访问,再对数据安全进行认证,安全认证通过,则访问网站正确,进入到网站内部;

13.步骤六:三维可视化:将网站内部显示的数据进行归类,然后根据数据构建三维数据空间,在对三维数据空间中的节点数据进行采集,将节点数据用三维坐标进行表达,从而能够实现对多组数据中的重要数据进行三维可视化展示。

14.上述技术方案进一步包括:

15.所述数据解析中对解密后的数据进行分段处理,然后再对每段数据的安全性进行判断。

16.所述数据解析中在数据验证失败后,直接将验证失败后的数据传输回浏览器中,此时传输出的数据直接显示访问网站错误,同时对该用户地址进行标记,禁止其恶意进入网站。

17.所述数据传输中的生成的响应数据内部包含服务器的安全认证信息。

18.所述浏览器内部进行首次访问验证时,若不是第一次进行访问,则通过浏览器通知该用户,同时在浏览器内部进行信息安全认证时,若认证失败则显示访问网站错误。

19.所述三维可视化中,对通过节点生成的三维坐标进行处理,通过三维坐标制作出三维视图,便于访问者进行观看。

20.相比现有技术,本发明的有益效果为:

21.1、本发明中,通过数据解析中对异常数据的处理,从而能够保证对访问地址的安全性进行正确判断,同时在对服务器对数据进行解析的过程中,将数据进行分割,再对分割后的数据进行核验,并且在核验的过程中实施对数据进行检测,当检测出其中含有木马或病毒时,则对该访问地址进行标记,同时阻止其继续恶意访问网站,实现对网站以及服务器的保护。

22.2、本发明中,通过三维可视化操作可以将网站内部显示的数据进行三维展示,通过对数据的分组归类,然后再根据数据构建三维数据空间,对于数据空间中的节点记录下其空间坐标,再对记录的空间节点坐标进行处理,同时再对处理后的坐标进行三维视图绘制,使得访问者能够更加直观的看出数据之间的联系与变化。

具体实施方式

23.实施例一

24.第一步,先选择适合的域名与服务器,然后再进行备案,再向搜索引擎提交网站入口,再对网站内部的数据进行上传,当有外部访问者进行访问时,浏览器将访问者的信息用公钥加密成密文再进行发送到服务器中;

25.第二步:服务器通过私钥对加密的数据进行解密,解密后的数据对其中重复的数据以及异常的数据进行剔除,再对数据进行解析,对解析后的数据进行分段处理,然后再对每段数据的安全性进行判断,对解析的数据进行核验,判断其中是否包含病毒或者木马,数据验证失败后,直接将验证失败后的数据传输回浏览器中,此时传输出的数据直接显示访问网站错误,同时对该用户地址进行标记,禁止其恶意进入网站;

26.第三步:数据再经过判断后生成响应数据,生成的响应数据内部包含服务器的安全认证信息,再对响应数据进行私钥加密,私钥加密后的数据传输到浏览器中进行解析,传输到浏览器中的加密数据通过公钥进行解密,然后浏览器对传入加密数据是否含有安全认证信息进行判断,其中包含安全认证信息,则进行数据解析,再对数据解析后的响应数据进

行判断,判断其是否为首次访问,再对数据安全进行认证,安全认证通过,则访问网站正确,进入到网站内部,若不是第一次进行访问,则通过浏览器通知该用户,同时在浏览器内部进行信息安全认证时,若认证失败则显示访问网站错误;

27.第四步:将网站内部显示的数据进行归类,然后根据数据构建三维数据空间,在对三维数据空间中的节点数据进行采集,对通过节点生成的三维坐标进行处理,通过三维坐标制作出三维视图,从而能够实现对多组数据中的重要数据进行三维可视化展示,便于访问者进行观看。

28.通过上述方法所建立的网站不仅能够实现对网站内部数据的三维可视化展示,同时也能够保证对访问地址的安全性进行正确判断,避免访问地址传输的数据中包含病毒或木马,实现对浏览器以及服务器的保护,同时当检测出其中含有木马或病毒时,则对该访问地址进行标记,阻止其继续恶意访问网站,使得正常用户能够快速访问网站。

29.实施例二

30.第一步,先选择适合的域名与服务器,然后再进行备案,再向搜索引擎提交网站入口,再对网站内部的数据进行上传,当有外部访问者进行访问时,浏览器将访问者的信息用公钥加密成密文再进行发送到服务器中;

31.第二步:服务器通过私钥对加密的数据进行解密,数据验证失败后,直接将验证失败后的数据传输回浏览器中,此时传输出的数据直接显示访问网站错误;

32.第三步:数据再经过判断后生成响应数据,生成的响应数据内部包含服务器的安全认证信息,再对响应数据进行私钥加密,私钥加密后的数据传输到浏览器中进行解析,传输到浏览器中的加密数据通过公钥进行解密,然后浏览器对传入加密数据是否含有安全认证信息进行判断,其中包含安全认证信息,则进行数据解析,再对数据解析后的响应数据进行判断,判断其是否为首次访问,再对数据安全进行认证,安全认证通过,则访问网站正确,进入到网站内部,若不是第一次进行访问,则通过浏览器通知该用户,同时在浏览器内部进行信息安全认证时,若认证失败则显示访问网站错误;

33.第四步:将网站内部显示的数据进行归类,然后根据数据构建三维数据空间,在对三维数据空间中的节点数据进行采集,对通过节点生成的三维坐标进行处理,通过三维坐标制作出三维视图,从而能够实现对多组数据中的重要数据进行三维可视化展示,便于访问者进行观看。

34.通过此实施例所使用的方法在使用过程中,用户地址在传输的数据中所包含的杂乱数据会影响后续的判断,同时缺乏对上传数据安全性的监控,数据中若是包含病毒或者木马则会对服务器进行损坏,破坏服务器中的数据,使得网站瘫痪,并且对与恶意访问的用户地址,会呈现大批量同时访问,此时服务器后台验证压力增加,使得正常用户登录受阻。

35.实施例三

36.第一步,先选择适合的域名与服务器,然后再进行备案,再向搜索引擎提交网站入口,再对网站内部的数据进行上传,当有外部访问者进行访问时,浏览器将访问者的信息用公钥加密成密文再进行发送到服务器中;

37.第二步:服务器通过私钥对加密的数据进行解密,解密后的数据对其中重复的数据以及异常的数据进行剔除,再对数据进行解析,对解析后的数据进行分段处理,然后再对每段数据的安全性进行判断,对解析的数据进行核验,判断其中是否包含病毒或者木马,数

据验证失败后,直接将验证失败后的数据传输回浏览器中,此时传输出的数据直接显示访问网站错误,同时对该用户地址进行标记,禁止其恶意进入网站;

38.第三步:数据再经过判断后生成响应数据,生成的响应数据内部包含服务器的安全认证信息,再对响应数据进行私钥加密,私钥加密后的数据传输到浏览器中进行解析,传输到浏览器中的加密数据通过公钥进行解密,然后浏览器对传入加密数据是否含有安全认证信息进行判断,其中包含安全认证信息,则进行数据解析,再对数据解析后的响应数据进行判断,判断其是否为首次访问,再对数据安全进行认证,安全认证通过,则访问网站正确,进入到网站内部,若不是第一次进行访问,则通过浏览器通知该用户,同时在浏览器内部进行信息安全认证时,若认证失败则显示访问网站错误;

39.第四步:将网站内部显示的数据进行归类,然后再进行展示,便于访问者进行观看。

40.通过此实施例所使用的方法在使用过程中,网站内部的数据仅通过分类进行展示,数据之间的连续性与逻辑性无法得出,对于数据的走向没有明确的指示,使得访问者无法直观的了解数据的关联。

41.以上所述,仅为本发明较佳的具体实施方式,但本发明的保护范围并不局限于此,任何熟悉本技术领域的技术人员在本发明揭露的技术范围内,根据本发明的技术方案及其发明构思加以等同替换或改变,都应涵盖在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。