1.本公开涉及数据处理技术领域,尤其涉及一种数据处理方法、装置、设备及存储介质。

背景技术:

2.数字经济时代,每天都会产生海量的数据,这些数据可以来自各类电子设备。数据充分发挥价值的关键在于数据流通,即通过社会化的数据交易实现大规模的数据共享,使数据发挥更大的作用。然而,目前电子设备在数据的处理过程中很难保证数据的真实性。

3.需要说明的是,在上述背景技术部分公开的信息仅用于加强对本公开的背景的理解,因此可以包括不构成对本领域普通技术人员已知的现有技术的信息。

技术实现要素:

4.本公开提供一种数据处理方法、装置、设备及存储介质,至少在一定程度上解决相关技术中电子设备在数据的处理过程中很难保证数据的真实性的问题。

5.本公开的其他特性和优点将通过下面的详细描述变得显然,或部分地通过本公开的实践而习得。

6.根据本公开的一个方面,提供一种数据处理方法,应用于sim卡,sim卡上设置有区块链模块,sim卡所在的电子设备位于区块链的第一节点,数据处理方法包括:

7.调用区块链模块,封装待处理数据;

8.响应于数据处理指令,处理封装后的待处理数据。

9.在本公开的一个实施例中,调用区块链模块,封装待处理数据之前,方法还包括:

10.在数据源采集数据,得到待处理数据。

11.在本公开的一个实施例中,数据处理指令包括如下指令中的至少一种:

12.数据存储指令、数据传输指令、轻节点确权指令、数据交易指令、身份确权指令。

13.在本公开的一个实施例中,在数据处理指令为数据传输指令时,响应于数据处理指令,处理封装后的待处理数据,包括:

14.将封装后的待处理数据由第一节点上传至区块链的第二节点。

15.在本公开的一个实施例中,方法还包括:

16.基于预设加密算法,加密待处理数据。

17.在本公开的一个实施例中,封装后的待处理数据中携带有sim卡的身份标识。

18.在本公开的一个实施例中,sim卡的身份标识为临时移动用户识别码tmsi或国际移动设备识别码imsi。

19.根据本公开的另一个方面,提供一种数据处理装置,应用于sim卡,sim卡上设置有区块链模块,sim卡所在的电子设备位于区块链的第一节点,数据处理装置包括:

20.数据封装模块,用于调用区块链模块,封装待处理数据;

21.数据处理模块,用于响应于数据处理指令,处理封装后的待处理数据。

22.根据本公开的再一个方面,提供一种电子设备,包括:处理器;以及存储器,用于存储所述处理器的可执行指令;其中,所述处理器配置为经由执行所述可执行指令来执行上述的数据处理方法。

23.根据本公开的又一个方面,提供一种计算机可读存储介质,其上存储有计算机程序,所述计算机程序被处理器执行时实现上述的数据处理方法。

24.本公开的实施例所提供的数据处理方法,应用于sim卡,sim卡所在的电子设备位于区块链的第一节点,sim卡上设置有区块链模块,调用区块链模块,封装待处理数据,然后,响应于数据处理指令,处理封装后的待处理数据。如此,便可以确保数据处理指令所处理的数据的真实性,也便于后续的数据溯源。

25.应当理解的是,以上的一般描述和后文的细节描述仅是示例性和解释性的,并不能限制本公开。

附图说明

26.此处的附图被并入说明书中并构成本说明书的一部分,示出了符合本公开的实施例,并与说明书一起用于解释本公开的原理。显而易见地,下面描述中的附图仅仅是本公开的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其他的附图。

27.图1本公开实施例中一种计算机系统示意图;

28.图2本公开实施例中一种数据处理方法流程示意图;

29.图3本公开实施例中一种sim卡结构示意图;

30.图4本公开实施例中一种系统的整体架构示意图;

31.图5本公开实施例中一种系统的数据流示意图;

32.图6本公开实施例中一种数据处理装置示意图;和

33.图7本公开实施例中一种计算机设备的结构框图。

具体实施方式

34.现在将参考附图更全面地描述示例实施方式。然而,示例实施方式能够以多种形式实施,且不应被理解为限于在此阐述的范例;相反,提供这些实施方式使得本公开将更加全面和完整,并将示例实施方式的构思全面地传达给本领域的技术人员。所描述的特征、结构或特性可以以任何合适的方式结合在一个或更多实施方式中。

35.此外,附图仅为本公开的示意性图解,并非一定是按比例绘制。图中相同的附图标记表示相同或类似的部分,因而将省略对它们的重复描述。附图中所示的一些方框图是功能实体,不一定必须与物理或逻辑上独立的实体相对应。可以采用软件形式来实现这些功能实体,或在一个或多个硬件模块或集成电路中实现这些功能实体,或在不同网络和/或处理器装置和/或微控制器装置中实现这些功能实体。

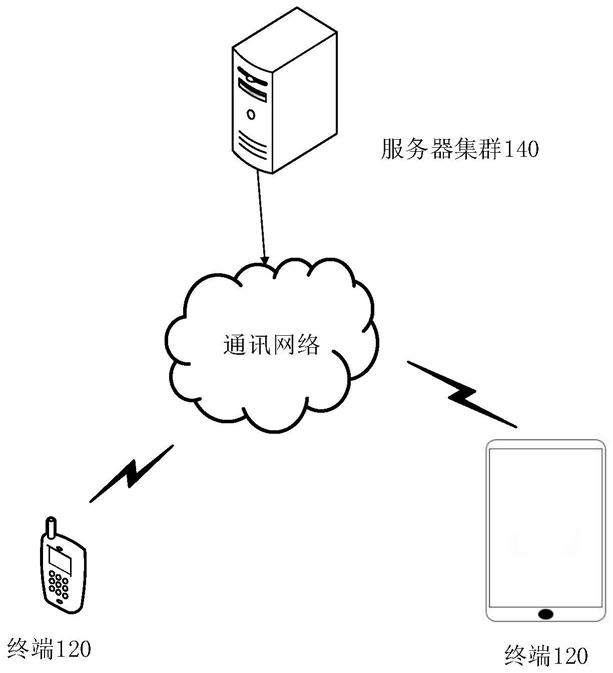

36.图1是本公开一个示例性实施例提供的计算机系统的结构示意图。该系统包括:若干个终端120和服务器140。

37.终端120可以是手机、游戏主机、平板电脑、电子书阅读器、智能眼镜、mp4(moving picture experts group audio layer iv,动态影像专家压缩标准音频层面4)播放器、智

能家居设备、ar(augmented reality,增强现实)设备、vr(virtual reality,虚拟现实)设备等移动终端,或者,终端120也可以是个人计算机(personal computer,pc),比如膝上型便携计算机和台式计算机等等。

38.其中,终端120中可以安装有用于执行本公开实施例提供的各方法的应用程序。

39.终端120与服务器140之间通过通信网络相连。可选的,通信网络是有线网络或无线网络。

40.服务器140可以是独立的物理服务器,也可以是多个物理服务器构成的服务器集群或者分布式系统,还可以是提供云服务、云数据库、云计算、云函数、云存储、网络服务、云通信、中间件服务、域名服务、安全服务、cdn(content delivery network,内容分发网络)、以及大数据和人工智能平台等基础云计算服务的云服务器。

41.服务器140可以是一台服务器,或者由若干台服务器组成,或者是一个虚拟化平台,或者是一个云计算服务中心。服务器140用于为应用程序提供后台服务。可选地,服务器140承担主要计算工作,终端120承担次要计算工作;或者,服务器140承担次要计算工作,终端120承担主要计算工作;或者,终端120和服务器140之间采用分布式计算架构进行协同计算。

42.可选的,在本技术实施例中,服务器140可以包括逻辑服务器和区块链服务器。其中,逻辑服务器用于实现应用程序的逻辑控制,比如,进行数据访问的请求处理、账号资源管理、界面内容管理等。

43.可选地,不同的终端120中安装的应用程序的客户端是相同的,或两个终端120上安装的应用程序的客户端是不同控制系统平台的同一类型应用程序的客户端。基于终端平台的不同,该应用程序的客户端的具体形态也可以不同,比如,该应用程序客户端可以是手机客户端、pc客户端或者全球广域网客户端等。

44.本领域技术人员可以知晓,上述终端120的数量可以更多或更少。比如上述终端可以仅为一个,或者上述终端为几十个或几百个,或者更多数量。本公开实施例对终端的数量和设备类型不加以限定。

45.可选的,该系统还可以包括管理设备(图1未示出),该管理设备与服务器140之间通过通信网络相连。可选的,通信网络是有线网络或无线网络。

46.可选的,上述的无线网络或有线网络使用标准通信技术和/或协议。

47.网络通常为因特网、但也可以是任何网络,包括但不限于局域网(local area network,lan)、城域网(metropolitan area network,man)、广域网(wide area network,wan)、移动、有线或者无线网络、专用网络或者虚拟专用网络的任何组合)。

48.在一些实施例中,使用包括超文本标记语言(hyper text mark-up language,html)、可扩展标记语言(extensible markup language,xml)等的技术和/或格式来代表通过网络交换的数据。

49.此外还可以使用诸如安全套接字层(secure socket layer,ssl)、传输层安全(transport layer security,tls)、虚拟专用网络(virtual private network,vpn)、网际协议安全(internet protocol security,ipsec)等常规加密技术来加密所有或者一些链路。

50.在另一些实施例中,还可以使用定制和/或专用数据通信技术取代或者补充上述

数据通信技术。

51.本公开实施例中的电子设备可以是前文中的终端120,sim(subscriber identity module,用户识别模块)卡可以设置于电子设备内。

52.sim卡存储的数据可分为四类:第一类是固定存放的数据。这类数据在me(mobile equipment)被出售之前由sim卡中心写入,包括国际移动用户识别号(imsi)、鉴权密钥(ki)等;第二类是暂时存放的有关网络的数据。如位置区域识别码(lai)、移动用户暂时识别码(tmsi)、禁止接入的公共电话网代码等;第三类是相关的业务代码,如个人识别码(pin)、解锁码(puk)、计费费率等;第四类是电话号码簿,是手机用户随时输入的电话号码。

53.sim卡本身是通过pin码来保护。pin是一个四位到八位的个人身份号。当用户输入正确的pin码时,sim卡被启用。

54.sim卡还用于用户身份鉴权,确认用户接入进网是否合法。鉴权过程在网络和sim卡之间进行,鉴权一般发生在me登记入网和呼叫时。

55.本公开实施例中提供的数据处理方法应用于sim卡,sim卡所在的电子设备位于区块链的第一节点,sim卡上设置有区块链模块。

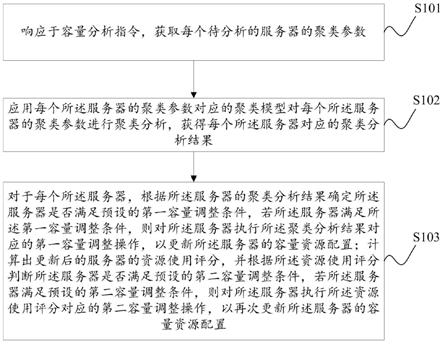

56.图2示出本公开实施例中一种数据处理方法流程图,如图2所示,该数据处理方法包括如下步骤:

57.步骤s202,调用区块链模块,封装待处理数据;

58.步骤s204,响应于数据处理指令,处理封装后的待处理数据。

59.本公开实施例提供的数据处理方法,应用于sim卡,sim卡所在的电子设备位于区块链的第一节点,sim卡上设置有区块链模块,可以确保数据处理指令所处理的数据的真实性,也便于后续的数据溯源。并且,在原有的sim卡传输基础上,通过以区块链芯片为核心的软硬件融合的解决方案满足智能硬件和物联网对设备联网的管理需求,以及前端传感和后端平台对于数据传输和万物互联的应用需求。

60.下面对上述步骤进行详细说明,具体如下所示:

61.上述步骤中,区块链模块可以与区块链系统相连,区块链模块可以将智能合约信息和/或交易记录存储在区块链系统中。

62.在一些可选的实施例中,区块链模块及sim卡本身也可以作为区块链系统中的一个节点运行和存储数据。

63.区块链模块及sim卡作为区块链系统的一部分,用于实现各个智能合约信息和/或交易记录的存储,以及重要功能的决策管理,比如,可以实现对交易请求的决策。

64.本公开实施例中的sim卡区别与传统的sim卡,是一张分布式存储数据hash值的节点卡。所有数据的加密中转站,从而形成一张加密数据传输网络。未来,所有物联网设备通过此卡传送过来的加密数据进行处理后再应用和上传。

65.这里,待处理数据可以是电子设备通过sim卡接收的数据,也可以是电子设备自身采集得到的数据。

66.作为一个示例,调用区块链模块,封装待处理数据之前,该方法还可以包括:

67.在数据源采集数据,得到待处理数据。

68.电子设备与sim卡共同构成移动通信终端设备。无论是gsm系统还是cdma系统,数字移动电话机用户在“入网”时会得到一张sim卡或uim卡。

69.sim卡是一张符合gsm规范的“智慧卡”,可以插入任意一部符合gsm规范的电子设备中,实现“电话号码随卡不随机的功能”。

70.在实际使用中有两种功能相同而形式不同的sim卡:

71.卡片式(俗称大卡)sim卡,这种形式的sim卡符合有关ic卡的iso7816标准,类似ic卡。

72.嵌入式(俗称小卡)sim卡,其大小一般为25mm

×

15mm,是半永久性地装入到移动台设备中的卡。

[0073]“大卡”上真正起作用的是它上面的那张“小卡”,而“小卡”上起作用的部分则是卡面上的铜制接口及其内部胶封的卡内逻辑电路。

[0074]“大卡”和“小卡”分别适用于不同类型的gsm移动电话。

[0075]

图3示出一种sim卡示意图,如图3所示,sim卡可以通过卡面上铜制接口来连接卡内逻辑电路与移动终端,sim卡芯片有八个触点,通常与移动设备连接需要六个触点,分别为数据端口(i/o)301、编程302、接地端303、电源304、复位305、时钟306。

[0076]

相关技术中,sim卡是一个装有微处理器的芯片卡,它的内部有5个模块,并且每个模块都对应一个功能:微处理器cpu(8位)、程序存储器rom(3

‑‑

8kbit)、工作存储器ram(6

‑‑

16kbit)数据存储器eeprom(128

‑‑

256kbit)和串行通信单元。

[0077]

这5个模块被胶封在sim卡铜制接口后与普通ic卡封装方式相同。

[0078]

本公开实施例中的sim卡,在上述5个模块的基础上,增加了区块链模块。上述步骤s102中便是调用区块链模块,来封装待处理数据。

[0079]

sim卡插入移动电话机后,电源端口提供电源给sim卡内各模块。

[0080]

对于卡电路中的sim_i/o、sim_clk、sim_rst,可以由cpu的控制来实现的。

[0081]

基站与网络之间的数据沟通随时随地进行着,本公开实施例中的待处理数据可以是这里的数据。

[0082]

本公开实施例中的待处理数据还可以是当移动电话机开机时刻与网络进行鉴权时产生的数据。

[0083]

本公开实施例中的待处理数据还可以是sim卡中存储的数据。

[0084]

sim卡的存储容量有3kb、8kb、16kb、32kb、64kb等。目前多为16kb和32kb。

[0085]

sim卡能够储存多少电话号码取决于卡内数据存储器eeprom的容量。

[0086]

sim卡内保存的数据可以归纳为以下四种类型:

[0087]

第一类数据可以是由sim卡生产厂商存入的系统原始数据。

[0088]

第二类数据可以是由gsm网络运营部门或者其他经营部门在将卡发放给用户时注入的网络参数和用户数据。这类数据可以包括:

[0089]

鉴权和加密信息ki(kc算法输入参数之一密匙号);

[0090]

国际移动用户识别码(imsi);

[0091]

a3:imsi认证算法;

[0092]

a5:加密密匙生成算法;

[0093]

a8:密匙(kc)生成前,用户密匙(kc)生成算法;(这三种算法均为128位)。

[0094]

第三类数据可以是用户自己存入的数据。如短消息、固定拨号、缩位拨号、性能参数、话费记数等。

[0095]

第四类数据可以是用户在用卡过程中自动存入和更新的网络接续和用户信息类数据。包括最近一次位置登记时的手机所在位置区识别号(lai),设置的周期性位置更新间隔时间,临时移动用户号(tmsi)等。

[0096]

这些数据可以存放在各自的目录项内,第一类数据放在根目录,当电源开启后首先进入根目录,再根据指令进入相关的子目录,每种目录极其内部的数据域均有各自的识别码保护,只有经过核对判别以后才能对数据域中的数据进行查询,读出和更新。

[0097]

上面第一类数据通常属永久性的数据,由sim卡生产厂商注入以后无法更改;第二类数据只有网络运行部门的专门机构才允许查阅和更新,再第三、四类数据中的大部分允许用户利用任何手机对其进行读/写操作。

[0098]

在一些实施例中,数据处理指令可以包括如下指令中的至少一种:

[0099]

数据存储指令、数据传输指令、轻节点确权指令、数据交易指令、身份确权指令。

[0100]

作为一个示例,在数据处理指令为数据传输指令时,响应于数据处理指令,处理封装后的待处理数据,可以包括:

[0101]

将封装后的待处理数据由第一节点上传至区块链的第二节点。

[0102]

这里第二节点可以是其它电子设备所在的节点。

[0103]

在一些实施例中,上述方法还可以包括:

[0104]

基于预设加密算法,加密待处理数据。

[0105]

本公开实施例中封装后的待处理数据中可以携带有sim卡的身份标识。

[0106]

这里,sim卡的身份标识可以为临时移动用户识别码tmsi或国际移动设备识别码imsi。

[0107]

imei(international mobile equipment identification number,国际移动设备识别)是区别移动台设备的标志,储存在移动设备中,可用于监控被窃或无效的移动设备。imei总长为15位,每位数字仅使用0—9的数字。

[0108]

imei可以包括tac、fac、snr和sp。

[0109]

tac:型号装配码,由欧洲型号标准中心分配。

[0110]

fac:装配厂家号码。

[0111]

snr:产品序号,用于区别同一个tac和fac中的每台移动设备。

[0112]

sp:备用。

[0113]

imsi(international mobile subscriber identification number,国际移动用户识别码)是区别移动用户的标志,储存在sim卡中,可用于区别移动用户的有效信息。imsi总长度不超过15位,每位数字仅使用0—9的数字。

[0114]

imsi可以包括mcc、mnc、msin。

[0115]

mcc:移动用户所属国家代号,占3位数字,中国的mcc规定为460。

[0116]

mnc:移动网号码,最多由两位数字组成。用于识别移动用户所归属的移动通信网。

[0117]

msin:移动用户识别码,用以识别某一移动通信网中的移动用户。

[0118]

sim卡中最敏感的数据是保密算法a3、a8算法、密钥ki、pin、puk和kc。a3、a8算法是在生产sim卡的同时写入的,一般人无法读取a3、a8算法;

[0119]

hn码可由客户在手机上自行设定;

[0120]

puk码由运营者持有;

[0121]

kc是在加密过程中由ki导出;

[0122]

ki需要根据客户的imsi和写卡时用的母钥(kki),由运营部门提供的一种高级算法des,即ki=des(imsi,kki),经写卡机产生并写入sim卡中,同时要将imsi、ki这一对数据送入gsm网路单元auc鉴权中心。

[0123]

如何保证ki在传送过程中安全保密是一件非常重要的事情。ki在写卡时生成,同时加密,然后进入hlr/auc后再解密,那么连写卡和hlr/auc的操作人员也不知道ki的真实数据。

[0124]

一般流行的做法是用一高级方程des对ki进行加密,des方程需要一把密钥kdes,加密和解密都用同一把密钥。

[0125]

由运营部门提供des方程给hlr/auc设备供应商,运营部门制定严格的保密制度,管理好密钥kdes就能保证ki传递的安全性。

[0126]

本公开实施例提出一种可应用于物联网设备的可确信sim卡的应用方法及装置,在sim卡原有传输的功能体系架构下,加载区块链模块功能,解决物联网节点设备资源(计算能力、存储、能耗、通信等)受限,提高网络维护的安全性和效率非常困难的问题;同时随着物联网设备大量部署,也需要很好的安全保障;

[0127]

本公开实施例利用可确信sim卡和区块链技术对物联网设备的关键配置文件和数据进行分布式管理,提高物联网维护的安全性和效率。

[0128]

虽然量子加密已经得到了研发并应用,但是量子随机加密器非常昂贵,而本专利利用sim卡数据随机加密达到量子级别的加密安全,是一种可行并有效的加密方法。

[0129]

图4示出了本公开实施例的整体架构示意图,如图4所示,上述实施例介绍的sim卡可以位于图4中的通信模块协议层。

[0130]

图5示出了本公开实施例中数据流示意图。

[0131]

参考图4和图5,在通信模块协议层进行区块链数据包的封装,在sim卡侧实现可信数据的实时采集并在数据源进行数据采集后,直接封装为区块链数据包,避免任何可能的篡改,实现可确信数据的采集。

[0132]

通过智能合约实现系统间的跨链服务,实现分布式管理,高效的体系结构,利用区块链技术对物联网设备的关键配置文件和数据进行分布式管理。通过可确信物联网卡向物联网设备发送配置的更改。

[0133]

可确信sim卡支持各种区块链底层技术、内置身份标识;支持国密加解密、签名、验签、哈希算法、国密ssl通信协议;支持加密节点落盘数据,保障链上数据的机密性。

[0134]

本公开实施例中的sim卡,区别于传统的sim卡,是一张数据交易价值卡,数据只有通过流通才能发挥价值已成为共识,物联网可确信卡解决数据真实性和数据确权和溯源问题,其底层区块链基础凭借其最基本的不可篡改特性,为参与数据价值挖掘的各方消除最初的信任壁垒,让个人及拥有数据的物联网企业就自己的数据分享到自己数据的收益。

[0135]

需要说明的是,本公开实施例中的sim卡也可以是虚拟sim卡(e-sim)。

[0136]

虚拟sim卡,可以采用嵌入式技术,在出厂时可以预装在电子设备里,由于本身并未锁定于某个运营商网络,因此用户可以通过系统界面切换运营商服务,省去了将sim卡拿出和更换的环节。

[0137]

虚拟sim和实体sim最大的区别就在于,虚拟sim可以多次擦写,可以承载多个imsi

(用户识别码),对于经常出差或变更地点使用流量服务的人来说,可擦写的imsi意味着可以快速、自主切换所接的运营商,个性化地选择无线网络服务。

[0138]

基于同一发明构思,本公开实施例中还提供了一种数据处理装置,如下面的实施例所述。由于该数据处理装置实施例解决问题的原理与上述方法实施例相似,因此该数据处理装置实施例的实施可以参见上述方法实施例的实施,重复之处不再赘述。

[0139]

图6示出本公开实施例中一种数据处理装置,该数据处理装置,应用于sim卡,sim卡上设置有区块链模块,sim卡所在的电子设备位于区块链的第一节点,如图6所示,该数据处理装置600包括:

[0140]

数据封装模块602,用于调用区块链模块,封装待处理数据;

[0141]

数据处理模块604,用于响应于数据处理指令,处理封装后的待处理数据。

[0142]

本公开实施例提供的数据处理装置,应用于sim卡,sim卡所在的电子设备位于区块链的第一节点,sim卡上设置有区块链模块。数据封装模块602和数据处理模块604相互配合,可以确保数据处理指令所处理的数据的真实性,也便于后续的数据溯源。

[0143]

并且,在原有的sim卡传输基础上,通过以区块链芯片为核心的软硬件融合的解决方案满足智能硬件和物联网对设备联网的管理需求,以及前端传感和后端平台对于数据传输和万物互联的应用需求。

[0144]

在一些实施例中,该数据处理装置600,还可以包括:

[0145]

数据采集模块,用于调用区块链模块,封装待处理数据之前,在数据源采集数据,得到待处理数据。

[0146]

在一些实施例中,数据处理指令可以包括如下指令中的至少一种:

[0147]

数据存储指令、数据传输指令、轻节点确权指令、数据交易指令、身份确权指令。

[0148]

在一些实施例中,在数据处理指令为数据传输指令时,数据处理模块604,具体用于:

[0149]

将封装后的待处理数据由第一节点上传至区块链的第二节点。

[0150]

这里,第二节点可以是其它电子设备。

[0151]

在一些实施例中,该数据处理装置600,还可以包括:

[0152]

数据加密模块,用于基于预设加密算法,加密待处理数据。

[0153]

这里的加密方法可以采用相关技术中sim卡内预设的加密算法。

[0154]

在一些实施例中,封装后的待处理数据中可以携带有sim卡的身份标识。

[0155]

在一些实施例中,sim卡的身份标识可以为临时移动用户识别码tmsi或国际移动设备识别码imsi。

[0156]

本技术实施例提供的数据处理装置,应用于sim卡,sim卡上设置有区块链模块,sim卡所在的电子设备位于区块链的第一节点,其中的sim,区别于传统的sim卡,是一张数据交易价值卡,数据只有通过流通才能发挥价值已成为共识,物联网可确信卡解决数据真实性和数据确权和溯源问题,其底层区块链基础凭借其最基本的不可篡改特性,为参与数据价值挖掘的各方消除最初的信任壁垒,让个人及拥有数据的物联网企业就自己的数据分享到自己数据的收益。。

[0157]

所属技术领域的技术人员能够理解,本公开的各个方面可以实现为系统、方法或程序产品。因此,本公开的各个方面可以具体实现为以下形式,即:完全的硬件实施方式、完

全的软件实施方式(包括固件、微代码等),或硬件和软件方面结合的实施方式,这里可以统称为“电路”、“模块”或“系统”。

[0158]

下面参照图7来描述根据本公开的这种实施方式的电子设备700。图7显示的电子设备700仅仅是一个示例,不应对本公开实施例的功能和使用范围带来任何限制。

[0159]

如图7所示,电子设备700以通用计算设备的形式表现。电子设备700的组件可以包括但不限于:上述至少一个处理单元710、上述至少一个存储单元720、连接不同系统组件(包括存储单元720和处理单元710)的总线730。

[0160]

其中,所述存储单元存储有程序代码,所述程序代码可以被所述处理单元710执行,使得所述处理单元710执行本说明书上述“示例性方法”部分中描述的根据本公开各种示例性实施方式的步骤。例如,所述处理单元710可以执行如下步骤:

[0161]

调用区块链模块,封装待处理数据;

[0162]

响应于数据处理指令,处理封装后的待处理数据。

[0163]

在本公开的一个实施例中,调用区块链模块,封装待处理数据之前,所述处理单元710还可以执行如下步骤:

[0164]

在数据源采集数据,得到待处理数据。

[0165]

在本公开的一个实施例中,数据处理指令包括如下指令中的至少一种:

[0166]

数据存储指令、数据传输指令、轻节点确权指令、数据交易指令、身份确权指令。

[0167]

在本公开的一个实施例中,在数据处理指令为数据传输指令时,响应于数据处理指令,处理封装后的待处理数据,包括:

[0168]

将封装后的待处理数据由第一节点上传至区块链的第二节点。

[0169]

在本公开的一个实施例中,所述处理单元710还可以执行如下步骤:

[0170]

基于预设加密算法,加密待处理数据。

[0171]

在本公开的一个实施例中,封装后的待处理数据中携带有sim卡的身份标识。

[0172]

在本公开的一个实施例中,sim卡的身份标识为临时移动用户识别码tmsi或国际移动设备识别码imsi。

[0173]

存储单元720可以包括易失性存储单元形式的可读介质,例如随机存取存储单元(ram)7201和/或高速缓存存储单元7202,还可以进一步包括只读存储单元(rom)7203。

[0174]

存储单元720还可以包括具有一组(至少一个)程序模块7205的程序/实用工具7204,这样的程序模块7205包括但不限于:操作系统、一个或者多个应用程序、其它程序模块以及程序数据,这些示例中的每一个或某种组合中可能包括网络环境的实现。

[0175]

总线730可以为表示几类总线结构中的一种或多种,包括存储单元总线或者存储单元控制器、外围总线、图形加速端口、处理单元或者使用多种总线结构中的任意总线结构的局域总线。

[0176]

电子设备700也可以与一个或多个外部设备740(例如键盘、指向设备、蓝牙设备等)通信,还可与一个或者多个使得用户能与该电子设备700交互的设备通信,和/或与使得该电子设备700能与一个或多个其它计算设备进行通信的任何设备(例如路由器、调制解调器等等)通信。这种通信可以通过输入/输出(i/o)接口750进行。并且,电子设备700还可以通过网络适配器760与一个或者多个网络(例如局域网(lan),广域网(wan)和/或公共网络,例如因特网)通信。如图所示,网络适配器760通过总线730与电子设备700的其它模块通信。

应当明白,尽管图中未示出,可以结合电子设备700使用其它硬件和/或软件模块,包括但不限于:微代码、设备驱动器、冗余处理单元、外部磁盘驱动阵列、raid系统、磁带驱动器以及数据备份存储系统等。

[0177]

通过以上的实施方式的描述,本领域的技术人员易于理解,这里描述的示例实施方式可以通过软件实现,也可以通过软件结合必要的硬件的方式来实现。因此,根据本公开实施方式的技术方案可以以软件产品的形式体现出来,该软件产品可以存储在一个非易失性存储介质(可以是cd-rom,u盘,移动硬盘等)中或网络上,包括若干指令以使得一台计算设备(可以是个人计算机、服务器、终端装置、或者网络设备等)执行根据本公开实施方式的方法。

[0178]

在本公开的示例性实施例中,还提供了一种计算机可读存储介质,该计算机可读存储介质可以是可读信号介质或者可读存储介质。其上存储有能够实现本公开上述方法的程序产品。在一些可能的实施方式中,本公开的各个方面还可以实现为一种程序产品的形式,其包括程序代码,当所述程序产品在终端设备上运行时,所述程序代码用于使所述终端设备执行本说明书上述“示例性方法”部分中描述的根据本公开各种示例性实施方式的步骤。

[0179]

本公开中的计算机可读存储介质的更具体的例子可以包括但不限于:具有一个或多个导线的电连接、便携式计算机磁盘、硬盘、随机访问存储器(ram)、只读存储器(rom)、可擦式可编程只读存储器(eprom或闪存)、光纤、便携式紧凑磁盘只读存储器(cd-rom)、光存储器件、磁存储器件、或者上述的任意合适的组合。

[0180]

在本公开中,计算机可读存储介质可以包括在基带中或者作为载波一部分传播的数据信号,其中承载了可读程序代码。这种传播的数据信号可以采用多种形式,包括但不限于电磁信号、光信号或上述的任意合适的组合。可读信号介质还可以是可读存储介质以外的任何可读介质,该可读介质可以发送、传播或者传输用于由指令执行系统、装置或者器件使用或者与其结合使用的程序。

[0181]

可选地,计算机可读存储介质上包含的程序代码可以用任何适当的介质传输,包括但不限于无线、有线、光缆、rf等等,或者上述的任意合适的组合。

[0182]

在具体实施时,可以以一种或多种程序设计语言的任意组合来编写用于执行本公开操作的程序代码,所述程序设计语言包括面向对象的程序设计语言—诸如java、c 等,还包括常规的过程式程序设计语言—诸如“c”语言或类似的程序设计语言。程序代码可以完全地在用户计算设备上执行、部分地在用户设备上执行、作为一个独立的软件包执行、部分在用户计算设备上部分在远程计算设备上执行、或者完全在远程计算设备或服务器上执行。在涉及远程计算设备的情形中,远程计算设备可以通过任意种类的网络,包括局域网(lan)或广域网(wan),连接到用户计算设备,或者,可以连接到外部计算设备(例如利用因特网服务提供商来通过因特网连接)。

[0183]

应当注意,尽管在上文详细描述中提及了用于动作执行的设备的若干模块或者单元,但是这种划分并非强制性的。实际上,根据本公开的实施方式,上文描述的两个或更多模块或者单元的特征和功能可以在一个模块或者单元中具体化。反之,上文描述的一个模块或者单元的特征和功能可以进一步划分为由多个模块或者单元来具体化。

[0184]

此外,尽管在附图中以特定顺序描述了本公开中方法的各个步骤,但是,这并非要

求或者暗示必须按照该特定顺序来执行这些步骤,或是必须执行全部所示的步骤才能实现期望的结果。附加的或备选的,可以省略某些步骤,将多个步骤合并为一个步骤执行,以及/或者将一个步骤分解为多个步骤执行等。

[0185]

通过以上实施方式的描述,本领域的技术人员易于理解,这里描述的示例实施方式可以通过软件实现,也可以通过软件结合必要的硬件的方式来实现。因此,根据本公开实施方式的技术方案可以以软件产品的形式体现出来,该软件产品可以存储在一个非易失性存储介质(可以是cd-rom,u盘,移动硬盘等)中或网络上,包括若干指令以使得一台计算设备(可以是个人计算机、服务器、移动终端、或者网络设备等)执行根据本公开实施方式的方法。

[0186]

本领域技术人员在考虑说明书及实践这里公开的发明后,将容易想到本公开的其它实施方案。本公开旨在涵盖本公开的任何变型、用途或者适应性变化,这些变型、用途或者适应性变化遵循本公开的一般性原理并包括本公开未公开的本技术领域中的公知常识或惯用技术手段。说明书和实施例仅被视为示例性的,本公开的真正范围和精神由所附的权利要求指出。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。