用于保护网络中的至少两个用户之间的交互的计算机实现方法

1.提出的是用于保护网络中的至少两个用户之间的交互的计算机实现方法、以及对应的计算机程序。

现有技术

2.paul dunphy和fabien a.p. petitcolas在ieee security & privacy(volume:16,issue:4,july/august 2018)的“a first look at identity management schemes on the blockchain”中可以找到对所选提出的身份管理系统以及对其余技术挑战的概述。

3.hyperledger项目提供了工具、库和可重复使用组件,以用于提供植根于区块链或其他分布式分类账的数字身份,使得它们可跨管理域、应用和任何其他筒仓(silo)而互操作。示例包括indy、ursa、aries和transact,而后者使得能够实现智能合约。

技术实现要素:

4.提出的是一种用于保护网络中的至少两个用户或其相应网络节点之间的交互的计算机实现方法,而所述至少两个网络节点经由网络而连接。第一用户经由所述两个网络节点中的第一个连接到网络。在优选实施例中,该第一节点可以被实现为智能个人设备,如智能电话、个人计算机、平板电脑或类似设备。

5.第一用户经由运行在第一网络节点上的软件应用在网络中创建对应于第一用户的第一身份,而所述创建包括第一用户提供、尤其是向运行在第一网络节点上的软件应用提供表征第一用户的第一生物学信息。第一生物学信息可以例如包括第一用户的虹膜样本、指纹样本、手掌静脉样本、特定手势或语音样本中的至少一个。

6.第一生物学信息由计算机实现的身份管理系统以加密形式来存储。计算机实现的身份管理系统是如下这样的系统,其包括至少一个处理器单元、至少一个存储器单元、以及将所述系统与网络进行连接的至少一个网络接口,并且被适配成将表示数字身份的数字数据写入存储器单元以及从存储器单元读取数字数据。在优选实施例中,它还被适配成写入、读取和更改与数字身份一起存储的信息。

7.第二用户经由第二网络节点访问网络,并且经由网络来请求第一用户对以下各项的同意:

○ꢀ

第二用户访问第一用户的秘密信息,或

○ꢀ

第二用户向第一用户发送信息,或

○ꢀ

对应于第一用户的第一身份与对应于第二用户的第二身份连接,或

○ꢀ

第二用户被准许访问以控制指派给第一身份的软件应用,而所述请求是经由身份管理系统发送的。

8.第一用户经由软件应用来拒绝或批准第二用户的请求。

9.这种系统使得能够实现对数字身份的去中心化且安全的创建,而对应于人类用户的个人身份的创建和管理严格限于该用户,并且通过个人身份特性来保护。经由运行在个

人智能设备上的软件应用的访问允许该系统以用户友好的方式来创建和管理数字身份,同时仍然使所述创建和管理保持安全且值得信任。

10.在优选实施例中,这种数字身份的管理包括方法,其中第一用户通过经由软件应用提供第一生物学信息来向身份管理系统进行认证,并且而在所述认证之后,第一用户经由运行在第一网络节点上的软件应用来更改第一身份、或与对应于第一用户的第一身份一起存储的信息。所述更改包括:添加或移除对应于第一用户的进一步的生物学信息,或者添加或移除秘密信息,或者添加或移除凭证。附加地或替代地,为了拒绝或批准所述请求,第一用户通过再次经由软件应用提供第一生物学信息、或者通过提供进一步的生物学信息、或者通过提供秘密信息来向身份管理系统进行认证。

11.这些实施例允许由用户尤其是对第一节点上的软件应用进行高效且可靠的数字身份管理。

12.在优选实施例中,第一身份至少部分地由以下各项的数字表示中的至少一个形成:

‑ꢀ

第一生物学信息,

‑ꢀ

所添加的进一步的生物学信息,

‑ꢀ

所添加的秘密信息,

‑ꢀ

所添加的凭证。

13.附加地或替代地,第一身份至少初始地基于第一生物学信息和第一用户对创建第一身份的同意而形成。该实施例确保了数字身份是有特性的,并且包括允许安全使用用户的数字身份信息的所需基本信息:用户对其创建的同意。

14.在本发明的优选实施例中,第一用户对第二用户的请求的拒绝或批准由软件应用存储为所记录的同意之一。软件应用可以向第一用户提供对所记录且仍然未决的同意请求中的至少一个的概述,从而允许第一用户拒绝、准许或撤销任何对应的同意。

15.这允许对数字身份进行尤其用户友好的管理。在进一步的优选实施例中,实现了高效且值得信任的访问控制,包括以下步骤:

‑ꢀ

对应于第一用户的第一身份被创建并且以加密形式被存储在身份管理系统中。

16.‑ꢀ

对应于第二用户的第二身份被创建并且以加密形式被存储在身份管理系统中。

17.‑ꢀ

访问第一信息或访问第一软件功能或访问第一产品的第一权利被指派给第一身份。

18.‑ꢀ

第二用户通过向身份管理系统发送请求来请求访问来自第一用户的所述信息或软件功能或产品。

19.‑ꢀ

身份管理系统基于第二身份来检查第二用户的认证。

20.‑ꢀ

身份管理系统向第一用户发送所述请求,

‑ꢀ

第一用户通过对身份管理系统做出响应来拒绝或批准所述请求。

21.‑ꢀ

身份管理系统(15)基于第一身份来检查第一用户(11)的认证。

22.‑ꢀ

取决于所述检查,与第二用户共享以加密形式存储的秘密信息,而所述秘密信息允许第二用户访问所述信息、软件功能或产品。

23.‑ꢀ

第二用户访问第一信息或第一软件功能或产品。

24.在下文中,详细解释了本发明的实施例。对应的附图示出了:

图1示出了用于在网络中创建、存储和管理数字身份的示例性系统。

25.图2示出了用于在网络中创建和管理数字身份的示例性方法的示意性流程图。

26.图3示出了用户使用他们的数字身份在网络中进行交互的示例。

具体实施方式

27.网络中的数字身份管理是重要的技术挑战。术语“身份”(简称:id)意指与实体相关的一组属性(iso29115)。数字id是身份的以二进制数的数字表示。人类身份是与人类相关的一组人类属性(例如,人类身体)。生物学是人类身体测量和计算(例如,身体部位的以二进制数的数字表示),并且可以是数字地标识一个独特的人类的有效方式。生物学是数据,因此生物学可以被存储和窃取。使所存储的生物学信息保持安全对于保护对应人员的隐私来说是重要的。

28.分布式分类账技术可以用于管理数据,并且,与安全性手段相结合,它可以用于以安全的方式来管理数据。例如,区块链系统可以使用数字区块内携带的信息包,该信息包包含前一个区块的密码学哈希以及时间戳,其通过去中心化共识来验证。分布式分类账或区块链技术可以用于创建、存储和管理数字id。

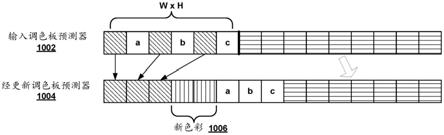

29.图1中示出了用于在网络中创建、存储和管理数字身份的示例性系统。用户11与连接到网络(例如,连接到互联网)的设备12进行交互。在优选实施例中,设备12可以是如具有用户接口和网络接口的移动计算设备(智能电话等)这样的计算设备。

30.为了创建数字身份,用户11使用运行在设备12上的软件应用来向设备12上的软件应用提供第一生物学信息。在优选实施例中,通过使用设备12的传感器来测量或记录生物学性质(诸如,人类虹膜的图像、指纹、面部特征、手势、语音样本等),从而将第一生物学信息提供给软件应用。

31.设备12的所使用的软件应用与软件应用13进行交互。软件13是运行在例如服务器基础设施上的软件。经由软件13,信息可以以安全的方式从设备12路由到其他软件应用。软件应用13与运行在身份管理平台上的软件应用14进行交互。身份管理平台是如下这样的平台:在该平台中,通过使用运行在该平台的硬件上的软件应用来管理数字身份和本地存储的对应内容。从用户11向设备12提供的第一生物学信息经由运行在服务器基础设施上的软件应用13被安全地发送到运行在身份管理平台上的软件应用14。

32.身份管理平台的软件应用14在身份管理平台的存储装置上存储第一生物学信息的数字表示。软件应用14与分布式分类账系统的软件应用15进行交互。使用软件应用15将第一生物学信息本地存储并且将信息的哈希块存储在分布式分类账中。它以加密的形式来存储,并且构成用户11的新创建的数字身份的种子。

33.如果用户11想要管理他的数字身份(例如,添加或移除个人秘密、添加或移除进一步的生物学信息、批准或拒绝另一个用户对同意的请求、请求另一个用户的同意等),则他可以通过如下方式来实现这一点:基于第一生物学信息(或随后添加的进一步的生物学信息或个人秘密)来进行认证并且经由运行在设备12上的软件应用以及软件应用13来向运行在身份管理平台上的软件应用14发送对应的信息或请求。

34.另一个用户针对同意的这种请求可以例如指代:该另一个用户访问用户11的秘密信息,或者该另一个用户向用户11发送信息,或者对应于用户11的身份与对应于该另一个

用户的第二身份连接,或者该另一个用户被准许访问以控制指派给对应于用户11的身份的软件应用。一般来说,当一个人自愿赞成某事时,就发生同意。数字同意是同意的以二进制数的数字表示。

35.现在,可以通过将数字同意和生物学技术合并到一个分布式分类账身份或区块链身份中来形成数字身份。这意味着:生物学和数字同意形成数字身份的核心。分布式分类账或区块链可以针对生物学和同意的哈希数字表示来存储数字身份号。每个数字身份可能仅包含必要的生物学细节,并且仅用于经同意的目的。生物学可以与时间戳一起被存储到芯片(集成电路、封装的协处理器)中。

36.针对特定目的或请求的同意可以用“是”(例如,数字地为“1”)或“否”(例如,数字地为“0”)来封装,因此它们可以被准许、拒绝和撤销。

37.这种数字身份系统使得能够实现身份令牌,该身份令牌是可以代替帐户(例如,电子邮件 密码)并且允许用户管理访问的特殊数字身份。使用这种身份令牌,网络可以用作交叉同意身份网络。两个同意对于创建身份之间的任何连接是必要的。因此,数字身份之间的连接是经由人类数字同意而创建的,并且仅当人类数字同意在一端处没有被撤销时保持有效。

38.产品或事物可以具有对应的身份。然而,所提出的是,这些数字身份依赖于并且需要被指派给对应于实际人类的至少一个数字身份作为基本身份。类似地,公司身份可以被创建为依赖于官方代表的数字身份并且被指派给官方代表的数字身份(例如,经由授权同意的权力)。

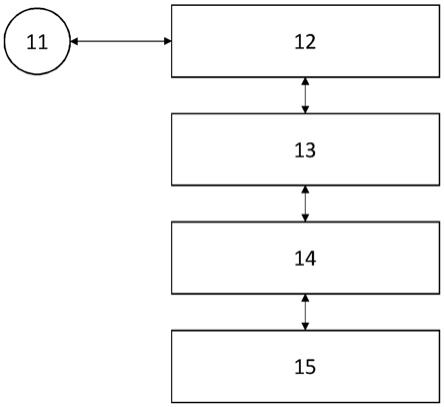

39.图2示出了用于在网络中创建和管理数字身份的示例性方法的示意性流程图。

40.在第一步骤21中,创建表示数字身份的根字符串。该步骤开始于从用户到运行在用户设备上的软件应用的输入。软件应用请求来自用户的第一生物学信息以及来自用户的第一同意。该信息被用作属性,以创建数字身份,如分布式分类账或区块链中的数字或区块,即分布式标识符。软件应用可以请求针对该第一身份的名称。在优选实施例中,该名称是私有的(即,不共享并且仅在该设备上)。只有该身份的所有者才能够决定与谁共享哪个秘密。软件应用将该分布式标识符发送到采用分布式分类账技术的身份管理平台。软件应用还使用本地硬件将该生物学信息存储在该设备上。

41.所请求的同意可以指代同意创建该用户的数字身份,该生物学信息可以在如测量或记录虹膜样本、指纹或手掌静脉样本、特定手势、语音样本等不同选项的选择当中挑选。

42.以这种方式基于第一同意和第一生物学信息来创建表示数字身份的根字符串是安全的,并且满足隐私和数据保护要求。为此,通过将第一同意缩减成数字字符串来对第一同意进行数字化。然后,例如根据iso/iec jtc 1/sc 37来处理第一生物学信息,并且将其添加到表示第一同意的数字字符串。这得到了该数字身份的根字符串,例如遵从iso29115。为了确保安全性,表示该数字身份的哈希字符串被加密。在优选实施例中,该数字身份通过两种算法来加密,这两种算法例如一个是经典算法(例如,椭圆曲线)并且一个是生成后量子密钥,从而防止未来的攻击。经加密的字符串作为数字身份被存储在身份管理平台的硬件存储器上的分布式分类账(例如,区块链)中。

43.使用用于创建和管理数字身份的这种方法,提供了满足针对同意的数据保护要求的技术系统,这些数据保护要求如:

‑ꢀ

显著且分离(易于理解,简单/清晰的语言)

‑ꢀ

积极的选择性加入(opt-in)(无预先勾选,无默认开启)

‑ꢀ

针对不同数据的特定、不同的同意

‑ꢀ

包含原因(为什么)和用途(用于什么)

‑ꢀ

存储信息(如何、何时/时间戳、确切的词语)

‑ꢀ

如选择性加入一样简单的选择性退出(opt-out)。

44.一旦使用根字符串创建了数字身份,就可以在第二步骤22中通过提供如进一步的生物学信息或个人秘密这样的进一步信息来补充该数字身份,该进一步的信息例如密码、或如大学文凭、驾驶执照、个人id、社会保障号码、病历等的依赖于权威机构的信息。该信息可以用作进一步的属性,以作为数字身份来存储,并且从而使得该数字身份更强健。

45.然后,在步骤23中,与该数字身份一起或作为该数字身份的一部分而存储的信息可以被用作合法证明。它可以例如用于向该网络中的其他用户验证该信息,或者向其他用户或网络节点进行认证,或者访问其他网络节点,或者登录该网络中的应用或服务。

46.为了使用与该数字身份一起或作为该数字身份的一部分而存储的信息或秘密,运行在用户设备上的软件应用接收表示请求的输入,例如:

‑ꢀ

用户用于访问在线服务的请求,

‑ꢀ

在线服务针对登录授权的请求,

‑ꢀ

在线服务针对合法证明(例如,某个资格年龄、或某个文件(如驾驶执照)的拥有)的请求

‑ꢀ

联合身份服务(例如,开放id)的请求,

‑ꢀ

用户管理的访问服务(例如,oauth)的请求。

47.软件应用访问该数字身份,以检查针对这种动作的同意,并且检查必要的信息是否与该数字身份一起或作为该数字身份的一部分而存储。如果同意和信息被存储并且有效,则软件应用创建令牌,该令牌仅包括针对该特定动作的所需的且经同意的秘密。因此,该令牌是用户想要或赞成与特定请求者共享的信息丛。如果针对该动作没有存储任何同意信息,则软件应用可以征求用户同意。如果所请求的或必要的信息没有被存储,则软件应用可能要求用户来创建并存储它。最后,软件应用与请求者共享该令牌。

48.因此,一段秘密信息和一段同意被捆绑到一个令牌中,以便用作能够满足针对合法证明或授权信息的请求的信息包。该令牌用于共享最少需要的信息。

49.在替代或后续步骤24中,用户可以使用他创建的数字身份来管理同意。为此,用户设备上的软件应用接收并存储来自用户的对每个特定同意请求的回答:是或否(例如,被存储为1或0)。软件应用可以创建请求的积压,并且使得其用户能够在任何可能的时间进行回答。

50.例如,这种请求可能是如下问题:“您是否同意用户a/服务b/公司c向您发送带有条件的时事通讯

……”

。这种问题可以由用户他自己来触发,或者由征求同意的一方(即,用户a、服务b或公司c)来触发。

51.在优选实施例中,软件应用检查该同意的问题/条件是否遵从预定的数据保护或隐私要求,例如限制日期或撤销选项。

52.在优选实施例中,软件应用自动建议关于请求的相关类别的问题,以扩展给定同

意设置。它还可以利用提醒来支持撤销、重新验证、重新同意以使得能够实现秘密共享。这种功能性可以用现有的机器学习算法来扩展,以形成助手来询问问题并且使该支持保持可管理的(提醒已到期的同意、或已经现有的同意的时间限制等)。

53.在优选实施例中,软件应用可以向用户示出针对所有或所选同意的概要或概述。这种概述或同意仪表板(dashboard)的核心功能性是例如通过使用以下规则使该同意管理保持对于用户实用:

‑ꢀ

所有同意都是以是或否来回答问题而创建的,

‑ꢀ

因此,同意被可视化为是或否,

‑ꢀ

所有同意都可以利用单个动作来准许、拒绝、撤销、重新准许、再次撤销等。

54.在替代或后续步骤25中,可以连接数字身份,例如可以连接基于新创建的根字符串的新创建的数字身份。为此,用户设备上的软件应用征求同意以在第一身份之间建立一对一连接。为此,软件应用创建分布式标识符,例如包括用户拥有的对象或智能产品的分布式标识符。分布式标识符的这种创建仅在用户对软件应用的相应同意之后发生。在优选实施例中,所有分布式标识符被列出(复制)为用户数字身份中的属性。

55.为了连接现有的根字符串,例如,可以对两个现有根字符串进行哈希来生成第三根字符串。该第三根字符串可以作为每个同意仪表板中的两个原始根字符串的秘密来复制。这两个根字符串可以在两边拒绝现有第三根字符串。可以经由一个根字符串的同意来创建任何数量的辅助字符串。所有这些辅助字符串经由该同意而连接到该一个根字符串。

56.所有一对一连接(包括对象或智能产品的身份)仅在两端处的基本数字身份同意仍然有效时才有效。

57.一对一连接可以用于共享秘密或创建智能合约,例如通过使用对应于人类用户的两个基本身份来生成智能合约的分布式标识符并且确认两个身份之间的协定。

58.在图3中,示出了用户使用他们的数字身份在网络中进行交互的示例。基于通过合并由第一用户31接收到的信息而创建的根字符串来创建第一数字身份311,而该信息包括第一同意和第一秘密,如生物学信息。基于通过合并由第二用户32接收到的信息而创建的根字符串来创建第二数字身份321,而该信息包括第一同意和第一秘密,如生物学信息。例如针对产品、在该示例中针对属于用户31的汽车来创建第三数字身份312。数字身份312连接到并且依赖于第一数字身份311。第三数字身份的创建仅在经由第一数字身份311提供的用户32的同意之后是可能的。例如针对产品、在该示例中针对属于用户32的车库来创建第四数字身份322。数字身份322连接到并且依赖于第二数字身份321。第四数字身份的创建仅在经由第二数字身份321提供的用户32的同意之后是可能的。

59.对应于属于用户31的汽车的第三数字身份和对应于属于用户32的车库的第四数字身份可以包括由产品的相应所有者提供的对动作的同意。这种同意可以包括对产品之间自动协商的智能合约的某些条件的同意。例如,用户31可以同意该汽车以每停放时间的最大费用以及协商策略或格式与车库协商智能合约,并且用户32可以同意该车库以每停放时间的最小费用以及协商策略或格式与汽车协商智能合约。在这些经同意的条件内,产品现在可以自己协商智能合约,例如针对经协商的停放费用允许该汽车停放在车库中(包括打开车库门)。在替代实施例中,对协商的条件的同意或对根本是否进行协商的同意可以不预先给出,而是从用户通过他们的产品经由数字身份管理系统中的相应数字身份来请求。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。