1.本技术涉及通信技术领域,并且更具体地,涉及通信技术领域中的数据传输方法和装置。

背景技术:

2.随着移动终端的广泛应用和普及,人们在日常生活中对移动终端的依赖性越来越强。为了便于人们在驾驶车辆出行时使用移动终端,提出了通过车辆的中控系统展示用户的移动终端中的数据的技术方案,如通过中控系统播放移动终端中的音乐、通过中控系统显示移动终端中的照片等。

3.在现有技术中,移动终端与中控系统之间采用端云结合的方法进行数据传输,如用户可以选择将移动终端中存储的部分数据上传至云侧的业务服务器中该用户的账号下,当用户想要通过中控系统展示这部分数据时,中控系统需要登陆该业务服务器中该用户的账号,下载该账号下存储的这部分数据,并对这部分数据进行展示。

4.然而,由于移动终端是用户私有的设备,该移动终端中存储的电话簿、相册、短信、资金信息等数据通常被用户认为是较为隐私和私密的敏感数据,因此,移动终端采用现有的数据传输方法将这些敏感数据传输至该中控系统,并对敏感数据进行展示,数据的安全性和时效性较差。

技术实现要素:

5.本技术提供一种数据传输方法和装置,有利于提高数据的安全性和时效性。

6.第一方面,本技术实施例提供一种数据传输方法,该方法应用于车辆的中控系统,该中控系统与第一终端设备之间存在通信连接,该方法可以包括:第一终端设备和中控系统进行身份验证,并确定身份验证通过;该第一终端设备通过第一密钥对第一敏感数据进行加密,得到加密的该第一敏感数据;该第一终端设备向该中控系统发送该加密的该第一敏感数据和第一密钥信息,该第一密钥信息用于指示用于该第一敏感数据的该第一密钥;相应地,该中控系统接收来自该第一终端设备的该加密的该第一敏感数据和该第一密钥信息;该中控系统通过该第一密钥信息指示的该第一密钥,对该加密的该第一敏感数据进行解密,得到该第一敏感数据;该中控系统展示第一目标数据,该第一目标数据是基于该第一敏感数据得到的。

7.采用本技术实施例提供的数据传输方法,在第一终端设备与中控系统互相通过身份验证之后,第一终端设备可以直接通过端到端的方式,将加密的第一敏感数据和用于该第一敏感数据的第一密钥信息传输至该中控系统,该中控系统基于该第一密钥信息对该加密的第一敏感数据进行解密,得到该第一敏感数据并展示。

8.相比于现有的数据传输方法,本技术实施例提供的数据传输方法中该第一敏感数据无需通过业务服务器在第一终端设备和中控系统之间传输,能够避免该业务服务器在存储和传输过程存在的信息泄露问题,因此,能够提高数据的安全性。

9.此外,该第一敏感数据在第一终端设备和中控系统之间采用端到端的传输方式,因此,能够提高数据的时效性。

10.在一种可能的实现方式中,该第一终端设备和中控系统进行身份验证,并确定身份验证通过,可以包括:该第一终端设备对该中控系统进行身份验证,并确定该中控系统通过身份验证;该中控系统对该第一终端设备进行身份验证,并确定该第一终端设备通过身份验证。

11.可选地,该第一终端设备和该中控系统之间可以通过多种方式进行身份验证,本技术实施例对此不做限定。

12.在一种可能的实现方式中,该第一终端设备和该中控系统之间可以基于公钥基础设施(public key infrastructure,pki)签发的数字证书(包括该第一终端设备的数字证书和该中控系统的数字证书)进行身份验证。

13.例如:该第一终端设备和该中控系统可以分别通过pki向认证中心(certificate authority,ca)申请获得一个数字证书,作为自己身份的凭证。若该第一终端设备的数字证书被该中控系统验证有效,则该中控系统信任该第一终端设备;类似地,若该中控系统的数字证书被该第一终端设备验证有效,则该第一终端设备信任该中控系统。

14.在该第一终端设备和中控系统进行身份验证,并确定身份验证通过之后,该第一终端设备与该中控系统之间建立信任关系,并可以基于该信任关系进行安全通信。

15.可选地,在该第一终端设备和中控系统进行身份验证,并确定身份验证通过之前,该第一终端设备与该中控系统需要开启敏感数据传输功能。

16.可选地,在该第一终端设备和中控系统进行身份验证,并确定身份验证通过之前,该第一终端设备可以需要与该中控系统建立通信连接。

17.可选地,该手机与该中控系统可以通过多种通信网络建立通信连接,本技术实施例对此不做限定。

18.需要说明的是,由于该第一终端设备中的该第一敏感数据是用户设置的被认为是较为隐私和私密的数据,因此,需要进行加密,以提高这部分敏感数据的安全性。

19.可选地,该第一终端设备可以通过多种方式向该中控系统发送该加密的该第一敏感数据和该第一密钥信息,本技术实施例对此不作限定。

20.在一种可能的实现方式中,该第一终端设备可以通过一个步骤向该中控系统发送该加密的该第一敏感数据和该第一密钥信息。

21.例如:该第一终端设备可以将该第一密钥信息承载在该加密的该第一敏感数据的未加密字段中。

22.在另一种可能的实现方式中,该第一终端设备可以通过两个步骤分别向该中控系统发送该加密的该第一敏感数据和该第一密钥信息。

23.例如:该第一终端设备生成授权证书,该授权证书用于授权该第一敏感数据的处理权限,该授权证书包括该第一密钥信息;向该中控系统发送该授权证书;并向该中控系统发送该加密的该第一敏感数据。

24.可选地,该第一密钥可以包括一个密钥或多个密钥的组合,本技术实施例对此不做限定。

25.可选地,该第一终端设备可以通过多种方式向该中控系统发送该第一密钥信息,

本技术实施例对此不做限定。

26.在一种可能的实现方式中,该第一终端设备可以生成授权证书,该授权证书用于授权该敏感数据的处理权限,该授权证书包括该第一密钥信息;向该中控系统发送该授权证书。

27.可选地,该授权证书还可以包括有效期限信息,该有效期限信息用于指示该授权证书的有效期限。

28.在另一种可能的实现方式中,该手机可以将该第一密钥信息承载在该加密的敏感数据的未加密字段中。

29.可选地,在该第一终端设备向该中控系统发送该加密的该第一敏感数据和第一密钥信息之后,该中控系统可以保存该第一密钥信息和该第一敏感数据。

30.在一种可能的实现方式中,该中控系统的存储器的存储数据区可以包括至少一个第一存储区域,该至少一个第一存储区域与至少一个终端设备一一对应,该至少一个终端设备包括该第一终端设备。该第一终端设备对应的第一存储区域用于存储该第一终端设备的该加密的敏感数据和该第一密钥信息。

31.可选地,该第一目标数据可以为该第一敏感数据;或者,该第一目标数据是将该第一敏感数据和该中控系统所在车辆的车辆数据进行数据融合后得到的,该车辆数据包括行驶数据和/或应用数据。

32.可选地,在该中控系统展示第一目标数据之后,该中控系统可以在多种情况下,停止展示该第一目标数据,这样能够避免其他人看到该中控系统展示的该第一目标数据,从而提高数据的安全性和隐私性。

33.可选地,该中控系统可以在多种情况下,停止展示该第一目标数据,本技术实施例对此不做限定。

34.在一种可能的实现方式中,该中控系统可以在与该第一终端设备在预设的第一时长内未进行交互后,停止展示该第一目标数据。

35.在另一种可能的实现方式中,该中控系统可以在检测到第五指示信息后,停止展示该第一目标数据。

36.在又一种可能的实现方式中,该中控系统可以在检测到有新设备与该中控系统建立通信连接后,停止展示该第一目标数据。

37.在又一种可能的实现方式中,该中控系统可以在检测到与该中控系统与该第一终端设备之间的通信连接断开后,停止展示该第一目标数据。

38.在又一种可能的实现方式中,该中控系统可以在接收到该第一终端设备的第六指示信息后,停止展示该第一目标数据。

39.可选地,在该中控系统停止展示该第一目标数据之后,该中控系统可以删除存储的该第一密钥信息和该加密的第一敏感数据,也就是说,只要停止展示该第一目标数据,该中控系统就可以将存储的该第一敏感数据删除掉,这样可以提高数据的安全性。

40.可选地,在该中控系统通过该第一密钥,对该加密的该第一敏感数据进行解密,得到该第一敏感数据之后,该中控系统还可以根据该第一敏感数据和/或该车辆数据,得到画像信息,该画像信息包括用户画像信息和/或车辆画像信息,该用户画像信息用于描述该第一终端设备的该用户,该车辆画像信息用于描述该中控系统所在车辆的状态,并根据该画

像信息,展示提醒信息。

41.可选地,该中控系统可以通过多种方式根据该第一敏感数据和/或该车辆数据,得到画像信息,本技术实施例对此不作限定。

42.在一种可能的实现方式中,该中控系统可以将该第一敏感数据和/或该车辆数据输入预设的画像模型,得到该画像信息,该画像模型是通过神经网络算法对大数据进行训练得到的。

43.在另一种可能的实现方式中,该中控系统可以对该第一敏感数据进行去敏感化处理,得到特征数据,向业务服务器发送该特征数据和/或该车辆数据。相应地,该业务服务器接收来自该中控系统的该特征数据和/或该车辆数据,得到该画像信息;向该中控系统发送该画像信息。相应地,该中控系统接收来自该业务服务器的该画像信息。

44.采用本技术实施例提供的数据传输方法,在中控系统与业务服务器建立第一信任关系之后,该中控系统与该业务服务器之间能够基于该第一信任关系进行安全通信,即该中控系统可以基于可信身份向该业务服务器发送该第一敏感数据和/或车辆数据,并由业务服务器基于该第一敏感数据和/或车辆数据确定画像信息。这样该中控系统无需自己基于该第一敏感数据和/或车辆数据确定画像信息,能够降低中控系统的能力要求和计算量。

45.可选地,该中控系统可以通过多种方式向业务服务器发送该特征数据和/或该车辆数据,本技术实施例对此不做限定。

46.在一种可能的实现方式中,该中控系统与该业务服务器可以通过信任环技术建立第一信任关系,该第一信任关系用于表示该中控系统与该业务服务器之间互相信任,该第一信任关系对应该中控系统的第一密钥对,该第一密钥对包括该中控系统的第一私钥和第一公钥,该第一私钥用于标识该中控系统的可信身份;并通过该第一私钥向该业务服务器发送该特征数据和/或该车辆数据。

47.采用本技术实施例提供的数据传输方法,该中控系统与该业务服务器基于第一信任关系传输该第一敏感数据和/或车辆数据,能够提高数据的安全性。

48.在另一种可能的实现方式中,该第一终端设备与该业务服务器可以通过信任环技术建立第二信任关系,该第二信任关系用于表示该第一终端设备与该业务服务器之间互相信任,该第二信任关系对应该第一终端设备的第二密钥对,该第二密钥对包括该第一终端设备的第二私钥和第二公钥,该第二私钥用于标识该第一终端设备的可信身份;该第一终端设备向该中控系统发送第二密钥信息,该第二密钥信息用于指示该第二私钥。相应地,该中控系统接收来自该第一终端设备的该第二密钥信息;并通过该第二私钥向该业务服务器发送该特征数据和/或该车辆数据。

49.可选地,该第一终端设备向该中控系统发送第二密钥信息可以包括:该第一终端设备可以向中控系统发送身份证书,该身份证书用于授权该第一终端设备的可信身份,该身份证书中包括该第二密钥信息。

50.采用本技术实施例提供的数据传输方法,在建立该第二信任关系之后,该第一终端设备将该第一终端设备的可信身份授权给中控系统,这样中控系统就可以以该第一终端设备的可信身份与业务服务器进行安全通信,而无需额外与业务服务器建立信任关系,从而能够降低该中控系统的能力要求和计算量。

51.可选地,在该中控系统在得到画像信息之后,该中控系统可以保存该画像信息。

52.在一种可能的实现方式中,该中控系统的存储器的存储数据区中与该第一终端设备对应的第一存储区域还用于存储该画像信息。

53.可选地,在该中控系统在得到画像信息之后,该中控系统可以在多种情况下,停止展示该提醒信息,这样能够避免其他人看到该中控系统展示的提醒信息,从而提高数据的安全性和隐私性,具体可以参考停止展示第一目标数据的多种情况。

54.可选地,在该中控系统停止展示该提醒信息之后,该中控系统可以删除存储的该画像信息,也就是说,只要停止展示该提醒信息,该中控系统就将存储的该画像信息删除掉,这样可以提高数据的安全性。

55.可选地,该方法还包括:该中控系统获取第二终端设备的第二敏感数据;获取展示策略;根据该展示策略,展示该第一目标数据和/或第二目标数据,该第二目标数据是基于该第二敏感数据得到的。

56.可选地,该第二目标数据可以为该第二敏感数据;或者,该第二目标数据可以是该第二敏感数据和该车辆数据进行数据融合后得到的。

57.需要说明的是,该中控系统获取该第二终端设备的该第二敏感数据的过程可以参考上述获取该第一终端设备的该第一敏感数据中所述的过程,未避免重复,此处不再赘述。

58.可选地,该中控系统可以通过多种方式获取该展示策略,本技术实施例对此不作限定。

59.在一种可能的实现方式中,该中控系统中可以预配置该展示策略。

60.在另一种可能的实现方式中,该中控系统可以向用户显示展示策略请求,该展示策略请求用于请求该第一终端设备的该第一目标数据和该第二终端设备的该第二目标数据的展示策略;获取该用户输入的展示策略。

61.在一种可能的实现方式中,该中控系统根据该展示策略,展示该第一目标数据和/或该第二目标数据可以包括:当该展示策略指示仅展示该第一终端设备的该第一目标数据时,该中控系统继续展示该第一终端设备的该第一目标数据,而不展示该第二目标数据;或,当该展示策略指示同时展示该第一终端设备的该第一目标数据和该第二终端设备的该第二目标数据时,该中控系统同时展示该第一终端设备的该第一目标数据和该第二终端设备的该第二目标数据;或,当该展示策略指示仅展示该第二终端设备的该第二目标数据时,该中控系统停止展示该第一终端设备的该第一目标数据;并展示该第二终端设备的该第二目标数据。

62.采用本技术实施例提供的数据传输方法,中控系统可以根据展示策略,对多个手机的敏感数据进行展示,展示数据的灵活性较强。

63.第二方面,本技术实施例还提供一种数据传输装置,用于执行上述第一方面或其任意可能的实现方式中由第一终端设备执行的方法。具体地,数据传输装置可以包括用于执行上述第一方面或其任意可能的实现方式中由该第一终端设备执行的方法的单元。

64.第三方面,本技术实施例还提供一种数据传输装置,用于执行上述第一方面或其任意可能的实现方式中由中控系统执行的方法。具体地,数据传输装置可以包括用于执行上述第一方面或其任意可能的实现方式中由该中控系统执行的方法的单元。

65.第四方面,本技术实施例还提供一种数据传输装置,包括:通信接口和至少一个处理器,当所述至少一个处理器执行程序代码或指令时,实现上述第一方面或其任意可能的

实现方式中由该第一终端设备执行的方法。

66.第五方面,本技术实施例还提供一种数据传输装置,包括:通信接口和至少一个处理器,当所述至少一个处理器执行程序代码或指令时,实现上述第一方面或其任意可能的实现方式中由该中控系统执行的方法。

67.可选地,上述第二方面和/或第四方面中所述的数据传输装置可以为终端设备,或者终端设备中的芯片装置或者集成电路。

68.可选地,上述第三方面和/或第五方面中所述的数据传输装置可以为中控系统,或者中控系统中的芯片装置或者集成电路。

69.第六方面,本技术实施例还提供一种车辆,该车辆上安装或包括上述第三方面或第五方面中所述的数据传输装置。

70.第七方面,本技术实施例还提供一种通信系统,该通信系统包括至少一个上述第二方面和/或第四方面中所述的终端设备和上述第六方面中所述的车辆。

71.第八方面,本技术还提供一种计算机可读存储介质,用于存储计算机程序,该计算机程序包括用于实现上述第一方面或其任意可能的实现方式中所述的方法。

72.第九方面,本技术实施例还提供一种包含指令的计算机程序产品,当其在计算机上运行时,使得计算机实现上述第一方面或其任意可能的实现方式中所述的方法。

73.本技术实施例提供的数据传输装置、通信系统、车辆、计算机存储介质、计算机程序产品、通信系统均用于执行上文所提供的数据传输方法,因此,其所能达到的有益效果可参考上文所提供的数据传输方法中的有益效果,此处不再赘述。

附图说明

74.图1是本技术实施例提供的通信系统100的示意性框图;

75.图2是本技术实施例提供的中控系统200的示意性框图;

76.图3是本技术实施例提供的手机300的示意性框图;

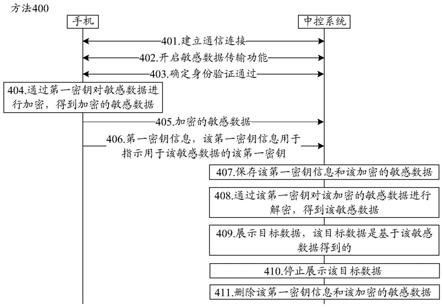

77.图4是本技术实施例提供的数据传输方法400的示意性流程图;

78.图5是本技术实施例提供的界面示意图;

79.图6是本技术实施例提供的另一界面示意图;

80.图7是本技术实施例提供的又一界面示意图;

81.图8是本技术实施例提供的又一界面示意图;

82.图9是本技术实施例提供的手机的示意图;

83.图10是本技术实施例提供的又一界面示意图;

84.图11是本技术实施例提供的又一界面示意图;

85.图12是本技术实施例提供的中控系统的示意图;

86.图13是本技术实施例提供的存储器的示意图;

87.图14是本技术实施例提供的又一界面示意图;

88.图15是本技术实施例提供的又一界面示意图;

89.图16是本技术实施例提供的又一界面示意图;

90.图17是本技术实施例提供的又一界面示意图;

91.图18是本技术实施例提供的又一界面示意图;

for microwave access,wimax)通信系统、未来的第五代(5th generation,5g)系统或新无线(new radio,nr)等,本技术实施例对此不做限定。

114.可选地,该系统100还可以包括云侧的服务器130,该中控系统110、该至少一个手机120和该云服务器130之间可以通过无线方式进行通信。

115.可选地,该云侧的服务器130可以为具有通信和计算能力的计算机设备。

116.可选地,该中控系统110和/或该手机120可以在端侧完成所有的数据处理过程,该服务器130仅用于存储上述数据处理的结果和/或在该中控系统110和该手机120之间传输上述数据处理的结果;或者,由于该服务器130具有较强的计算能力和存储能力,该中控系统110和/或该手机120可以仅在端侧完成一部分的数据处理过程,该服务器130用于完成剩余部分的数据处理过程,以及存储数据处理的结果和/或在该中控系统110和该手机120之间传输数据处理的结果,本技术实施例对此不做限定。

117.图2示出了本技术实施例提供的中控系统200的示意性结构图,该中控系统200可以为图1中所述的中控系统110。如图2所示,该中控系统200可以包括:处理器210、存储器220、天线1、天线2、usb接口230、移动通信电路240、无线通信电路250、音频电路260、扬声器261、麦克风262和显示屏270。

118.处理器210通过运行或执行存储在存储器220内的软件程序和/或模块,以及调用存储在存储器220内的数据,执行中控系统200的各种功能和处理数据,从而对中控系统进行整体监控。在一些实施例中,处理器210可以包括一个或多个通用处理器和/或一个或多个专用处理器,当处理器210包括多个处理器时,该多个处理器可单独工作或组合工作。在另一些实施例中,处理器210中还可以设置存储器,用于存储指令和数据。示例性地,处理器210中的存储器可以为高速缓冲存储器。该存储器可以保存处理器210刚用过或循环使用的指令或数据。如果处理器210需要再次使用该指令或数据,可从所述存储器中直接调用。这样就避免了重复存取,减少了处理器210的等待时间,因而提高了中控系统200处理数据或执行指令的效率。

119.可选地,处理器210可以包括应用处理器(application processor,ap)、调制解调处理器、图形处理器(graphics processing unit,gpu)、图像信号处理器(image signal processor,isp)、控制器、数字信号处理器(digital signal processor,dsp)、专用集成电路(application specific integrated circuit,asic)、现场可编程门阵列(field-programmable gate array,fpga)、基带处理器,和/或神经网络处理器(neural-network processing unit,npu)中的至少一个。

120.处理器210中还可以设置存储器,用于存储指令和数据。示例性地,处理器210中的存储器可以为高速缓冲存储器。该存储器可以保存处理器210刚用过或循环使用的指令或数据。如果处理器210需要再次使用该指令或数据,可从所述存储器中直接调用。这样就避免了重复存取,减少了处理器210的等待时间,因而提高了中控系统200处理数据或执行指令的效率。

121.存储器220可以用于存储一个或多个计算机程序,该一个或多个计算机程序包括指令。存储器220可以包括存储程序区和存储数据区。其中,存储程序区可存储操作系统;该存储程序区还可以存储一个或多个应用(比如图库、联系人等)等。存储数据区可存储中控系统200使用过程中所创建的数据(比如行驶数据、应用数据等)等以及其它设备(比如手

机)传输来的数据和其它数据和/或信息,比如采用本技术一些实施例中所提供的数据传输方法传输来的敏感数据、密钥信息、授权证书等。此外,存储器220可以包括高速随机存取存储器,还可以包括非易失性存储器,例如一个或多个磁盘存储部件,闪存部件,通用闪存存储器(universal flash storage,ufs)等。在一些实施例中,处理器210可以通过运行存储在存储器220的指令,和/或存储在设置于处理器210中的存储器的指令,来使得中控系统200执行本技术实施例中所提供的数据传输方法,以及其他应用及数据处理。

122.usb接口是一种串口总线标准,也是一种输入输出接口的技术规范,可以用于中控系统与外设,比如手机相连,可以传输数据等。

123.移动通信电路240可以提供应用在中控系统200上的包括2g/3g/4g/5g等无线通信的解决方案。移动通信电路240可以包括至少一个滤波器,开关,功率放大器,低噪声放大器(low noise amplifier,lna)等。移动通信电路240可以由天线1接收电磁波,并对接收的电磁波进行滤波,放大等处理,传送至调制解调处理器进行解调。移动通信电路240还可以对经调制解调处理器调制后的信号放大,经天线1转为电磁波辐射出去。

124.无线通信电路250可以提供应用在中控系统200上的包括wi-fi网络、bt网络、gnss、fm、nfc、ir或者其它可能的通用传输技术等无线通信的解决方案。无线通信电路250可以由天线2接收电磁波,将电磁波信号调频以及滤波处理,将处理后的信号发送到处理器210。无线通信电路250还可以从处理器210接收待发送的信号,对其进行调频,放大,经天线2转为电磁波辐射出去。

125.中控系统200可以通过音频电路260、扬声器261、麦克风262以及应用处理器等实现音频功能。例如音乐播放,录音等。

126.中控系统200可以通过gpu、显示屏270以及应用处理器等实现显示功能。gpu为图像处理的微处理器,连接显示屏270和应用处理器。gpu用于执行数学和几何计算,用于图形渲染。处理器210可包括一个或多个gpu,其执行程序指令以生成或改变显示信息。

127.显示屏270用于显示图像和视频等。显示屏270包括显示面板。显示面板可以采用液晶显示屏(liquid crystal display,lcd)、有机发光二极管(organic light-emitting diode,oled)、有源矩阵有机发光二极体或主动矩阵有机发光二极体(active-matrix organic light emitting diode的,amoled)、柔性发光二极管(flex light-emitting diode,fled)、miniled、microled,micro-oled或量子点发光二极管(quantum dot light emitting diodes,qled)等。在一些实施例中,中控系统200可以包括一个或多个显示屏270。在一些实施例中,该中控系统200可以通过该一个或多个显示屏270显示本技术实施例中所提供的数据传输方法中的显示界面和/或目标数据。

128.需要说明的是,本技术实施例示意的结构并不构成对中控系统200的具体限定。在本技术另一些实施例中,中控系统200可以包括比图示更多或更少的部件,或者组合某些部件,或者拆分某些部件,或者不同的部件布置。图2所示的部件可以以硬件,软件或软件和硬件的组合实现。

129.可选地,该中控系统200所在的车辆上可以安装有至少一个车载设备,例如车载显示屏、车载扬声器和车载麦克风等,以该车辆上安装有车载显示屏为例,该中控系统200可以不包括显示屏,该中控系统200可以控制该车载显示屏实现该显示屏的功能。

130.在一种可能的实现方式中,图3示出了本技术实施例提供的手机300的示意性结构

图,该手机300可以为图1中所述的手机120。如图3所示,该手机300可以包括:rf电路310、存储器320、其它输入设备330、显示屏340、传感器350、音频电路360、扬声器361、麦克风362、i/o子系统370、处理器380和电源390。

131.rf电路310可用于收发数据或通话过程中信号的接收和发送。通常,rf电路包括但不限于天线、至少一个放大器、收发信机、耦合器、低噪声放大器(low noise amplifier,lna)、双工器等。此外,rf电路310还可以通过无线通信网络和其它设备进行通信。所述无线通信网络可以使用任一通信标准或协议,该无线通信网络可以是局域网,也可以是通过中继(relay)设备转接的广域网,或者包括局域网和广域网。在一些实施例中,该rf电路310可以采用本技术实施例提供的数据传输方法,通过无线通信网络与中控系统进行数据传输。

132.存储器320可用于存储软件程序以及模块,处理器280通过运行存储在存储器320的软件程序以及模块,从而执行手机300的各种功能应用以及数据处理。存储器320主要包括存储程序区和存储数据区,其中,存储程序区可存储操作系统、至少一个功能所需的应用程序(比如声音播放功能、图象播放功能等)等;存储数据区可存储根据手机300的使用所创建的数据(比如音频数据、电话本、图像等)等或存储其它设备传输过来的数据。此外,存储器320可以包括随机存取存储器(random access memory,ram)、只读存储器(read-only memory,rom)或高速缓存(cache)等,还可以包括非易失性存储器(non-volatile random access memory,nvram),例如至少一个磁盘存储器件、闪存(flash memory,fs)、或其他易失性固态存储器件。

133.其它输入设备330可用于接收输入的数字或字符信息,以及产生与手机300的用户设置以及功能控制有关的键信号输入。具体地,其他输入设备330可包括但不限于物理键盘、功能键(比如音量控制按键、开关按键等)、轨迹球、鼠标、操作杆、光鼠(光鼠是不显示可视输出的触摸敏感表面,或者是由触摸屏形成的触摸敏感表面的延伸)等中的一种或多种。其他输入设备330与i/o子系统360的其他设备输入控制器371相连接,在其他设备输入控制器371的控制下与处理器380进行信号交互。

134.显示屏340可用于显示由用户输入的信息或提供给用户的信息以及手机300的各种菜单,还可以接受用户输入。具体的显示屏340可以包括显示面板341和触控面板342。其中显示面板341可以采用液晶显示器(liquid crystal display,lcd)、有机发光二极管(organic light-emitting diode,oled)等形式来配置显示面板341。触控面板342,也称为触摸屏、触敏屏等,可收集用户在其上或附近的接触或者非接触操作(比如用户使用手指、触笔等任何适合的物体或附件在触控面板342上或在触控面板342附近的操作,也可以包括体感操作;该操作包括单点控制操作、多点控制操作等操作类型),并根据预先设定的程式驱动相应的连接装置。在一些实施例中,显示屏340可以用于显示本技术实施例提供的数据传输方法中所述的各种显示界面。

135.可选的,触控面板342可包括触摸检测装置和触摸控制器两个部分。其中,触摸检测装置检测用户的触摸方位、姿势,并检测触摸操作带来的信号,将信号传送给触摸控制器;触摸控制器从触摸检测装置上接收触摸信息,并将它转换成处理器能够处理的信息,再送给处理器380,并能接收处理器380发来的命令并加以执行。此外,可以采用电阻式、电容式、红外线以及表面声波等多种类型实现触控面板342,也可以采用未来发展的任何技术实现触控面板342。

136.进一步的,触控面板342可覆盖显示面板341,用户可以根据显示面板341显示的内容(该显示内容包括但不限于,软键盘、虚拟鼠标、虚拟按键、图标等),在显示面板341上覆盖的触控面板342上或者附近进行操作,触控面板342检测到在其上或附近的操作后,通过i/o子系统370传送给处理器380以确定用户输入,随后处理器380根据用户输入通过i/o子系统370在显示面板341上提供相应的视觉输出。虽然在图3中,触控面板342与显示面板341是作为两个独立的部件来实现手机300的输入和输入功能,但是在某些实施例中,可以将触控面板342与显示面板341集成而实现手机300的输入和输出功能。

137.传感器350可以为一种或多种,例如,该传感器350可以包括加速度传感器、距离传感器、指纹传感器、环境光传感器、陀螺仪等。

138.音频电路360可提供用户与手机300之间的音频接口。音频电路360可将接收到的音频数据转换后的信号,传输到扬声器361,由扬声器361转换为声音信号输出;另一方面,麦克风362将收集的声音信号转换为信号,由音频电路360接收后转换为音频数据,再将音频数据输出至rf电路310以发送给其他设备(比如中控系统或其他手机),或者将音频数据输出至存储器320以便进一步处理。

139.i/o子系统370用来控制输入输出的外部设备,可以包括其他设备输入控制器371、传感器控制器372、显示控制器373。可选的,一个或多个其他输入控制设备控制器371从其他输入设备330接收信号和/或者向其他输入设备330发送信号,其他输入设备330可以包括物理按钮(按压按钮、摇臂按钮等)、拨号盘、滑动开关、点击滚轮等。值得说明的是,其他输入设备控制控制器371可以与任一个或者多个上述设备连接。所述i/o子系统370中的显示控制器373从显示屏340接收信号和/或者向显示屏340发送信号。显示屏340检测到用户输入后,显示控制器373将检测到的用户输入转换为与显示在显示屏340上的用户界面对象的交互,即实现人机交互。传感器控制器372可以从一个或者多个传感器350接收信号和/或者向一个或者多个传感器350发送信号。

140.处理器380是手机300的控制中心,利用各种接口和线路连接整个手机300的各个部分,通过运行或执行存储在存储器320内的软件程序和/或模块,以及调用存储在存储器320内的数据,执行手机300的各种功能和处理数据,从而对手机进行整体监控。可选的,处理器380可包括一个或多个处理单元;优选的,处理器380可集成应用处理器和调制解调处理器,其中,应用处理器主要处理操作系统、用户界面和应用程序等,调制解调处理器主要处理无线通信。可以理解的是,上述调制解调处理器也可以不集成到处理器380中。在一些实施例中,处理器380可以调用存储在存储器320内的数据,执行本技术实施例提供的数据传输方法,以向中控系统传输数据(比如目标数据、密钥信息、授权证书等)。

141.手机300还包括给各个部件供电的电源390(比如电池),优选的,电源可以通过电源管理系统与处理器380逻辑相连,从而通过电源管理系统实现管理充电、放电、以及功耗等功能。

142.需要说明的是,本技术实施例示意的结构并不构成对手机300的具体限定。在本技术另一些实施例中,手机300可以包括比图示更多或更少的部件,或者组合某些部件,或者拆分某些部件,或者不同的部件布置。图3所示的部件可以以硬件,软件或软件和硬件的组合实现。

143.可选地,本技术实施例中所述的手机还可以为其它终端设备,例如:该终端设备还

可以为平板电脑、笔记本电脑、掌上电脑、移动互联网设备(mobile internet device,mid)、可穿戴设备,虚拟现实(virtual reality,vr)设备、增强现实(augmented reality,ar)设备、无人驾驶(self driving)中的无线终端、蜂窝电话、无绳电话、会话启动协议(session initiation protocol,sip)电话、个人数字助理(personal digital assistant,pda)、具有无线通信功能的手持设备、计算设备、智能家居设备、可穿戴设备,5g网络中的终端设备或者未来演进的公用陆地移动通信网络(public land mobile network,plmn)中的终端设备等,本技术实施例对此并不限定。

144.可选地,可穿戴设备也可以称为穿戴式智能设备,是应用穿戴式技术对日常穿戴进行智能化设计、开发出可以穿戴的设备的总称,如眼镜、手套、手表、服饰及鞋等。可穿戴设备即直接穿在身上,或是整合到用户的衣服或配件的一种便携式设备。

145.随着人们对手机的依赖性越来越强,手机几乎成为人们日常生活中必不可缺的电子设备。手机中保存有人们在生活、工作、社交等场合下的各种信息和数据。为了满足手机用户的实际需求,手机中存储的数据可以被设置为多个安全级别,以两个安全级别为例,安全级别高的数据可以称为敏感数据,安全级别低的数据可以称为非敏感数据或普通数据。

146.在现有技术中,对于普通数据,手机可以将该普通数据上传至云侧的业务服务器中该用户的账号下。当该用户希望通过该中控系统展示该普通数据时,该中控系统可以登陆该业务服务器的该用户账号,下载该账号下存储的该普通数据,并对该普通数据进行展示。

147.敏感数据通常为用户设置的比较隐私的、需要保密的数据,如用户的通讯录、相册、短信、资金信息、行程信息等。如果采用现有的数据传输方法传输敏感数据,移动终端首先需要将该敏感数据传输至业务服务器,再由中控系统从该业务服务器上将该敏感数据下载至本地,并向用户进行展示。

148.然而,由于在上述敏感数据由移动终端传输至中控系统的过程中,敏感数据需要经由云侧的业务服务器存储和传输,而在该业务服务器对该敏感数据的存储和传输过程中可能存在信息泄露的风险,因此,数据的安全性较差。此外,由于该移动终端向该业务服务器上传该敏感数据以及该中控系统从该业务服务器下载该敏感数据的过程,都会占用较长的时间,因此,数据的时效性较差。

149.本技术实施例提供一种数据传输方法和装置,能够提高数据的安全性和时效性。

150.图4示出了本技术实施例提供的数据传输方法400的示意性流程图,如图4所示,该方法可以应用于如图1所示的通信系统100,该方法400可以包括以下步骤401至步骤411。

151.步骤401,手机与中控系统建立通信连接。

152.可选地,该手机与该中控系统可以通过多种通信网络建立通信连接,本技术实施例对此不做限定。

153.在一种可能的实现方式中,以该中控系统与该手机通过蓝牙网络,建立蓝牙通信连接为例,该中控系统可以在检测到第一指示信息后,与该手机建立蓝牙通信连接。

154.可选地,该中控系统上可以设置有触发该第一指示信息的触发条件;当用户想要该中控系统与该手机建立蓝牙通信连接时,可以对该中控系统进行操作,以触发该第一指示信息。相应地,当该中控系统检测到该第一指示信息后,与该手机建立蓝牙通信连接。

155.在一种可能的实现方式中,该中控系统上可以设置有触发该第一指示信息的虚拟

按键。当用户点击该虚拟按键时,可以触发该第一指示信息。

156.例如:图5示出了该中控系统的蓝牙功能设置界面,用户可以通过该蓝牙功能设置界面对蓝牙功能进行管理。如图5所示,该蓝牙功能设置界面包括“蓝牙功能”的开启/关闭等功能选项。当该中控系统检测到用户将控件501右滑或点击控件501的操作后,该中控系统开启蓝牙功能,显示如图6所示的界面。如图6所示,当该蓝牙功能设置界面中的“蓝牙功能”处于开启状态时,该蓝牙功能设置界面还可以包括可用设备列表,该蓝牙设备列表中包括可建立连接的多个设备选项。当该中控系统检测到用户点击“手机”选项502的操作后,触发该第一指示信息。

157.相应地,当中控系统检测到该第一指示信息时,与该手机建立蓝牙通信连接,当该中控系统与该手机之间的蓝牙通信连接建立成功后,该中控系统的显示面板可以显示如图7所示的界面。

158.在另一种可能的实现方式中,以该手机与该中控系统通过蓝牙网络,建立蓝牙通信连接为例,该手机也可以在检测到第二指示信息后,与该中控系统建立蓝牙通信连接。

159.可选地,该手机上可以设置有触发该第二指示信息的触发条件;当用户想要该手机与该中控系统建立蓝牙通信连接时,可以对该手机进行操作,以触发该第二指示信息。相应地,当该手机检测到该第二指示信息后,与该中控系统建立蓝牙通信连接。

160.类似地,该手机上可以设置有触发该第二指示信息的虚拟按键。当用户点击该虚拟按键时,可以触发该第二指示信息。

161.例如:用户也可以对该手机进行与上述图5和图6类似的操作,以触发该第二指示信息,为避免重复,此处不再赘述。

162.相应地,当手机检测到该第二指示信息时,与该中控系统建立蓝牙通信连接,当该手机与该中控系统之间的蓝牙通信连接建立成功后,该中控系统的显示面板可以显示如图8所示的界面。

163.步骤402,该手机和该中控制装置开启敏感数据传输功能。

164.在一种可能的实现方式中,以该手机开启敏感数据传输功能为例,该手机可以在检测到第三指示信息后,开启敏感数据传输功能。

165.可选地,该手机上可以设置有触发该第三指示信息的触发条件;当用户想要该手机开启敏感数据传输功能时,可以对该手机进行操作,以触发该第三指示信息。相应地,当该手机检测到该第三指示信息时,该手机开启敏感数据传输功能。

166.在一种可能的实现方式中,手机上可以设置有触发该第三指示信息的实体按键或虚拟按键等。当用户按压该实体按键,或点击该虚拟按键时,可以触发该第三指示信息。

167.例如,如图9所示,手机可以包括实体按键503和实体按键504,实体按键503为音量键,实体按键504为电源按键,当该手机检测到用户同时按压音量键503的第一侧和第二侧的操作后,触发该第三指示信息。

168.又例如,如图10所示,手机的设置选项中有“敏感数据传输”选项505,用户在选择“敏感数据传输”选项505之后,该手机的显示面板可以显示如图11所示的敏感数据传输功能设置界面。如图11所示,该敏感数据传输功能设置界面包括“敏感数据传输功能”的开启/关闭等功能选项,当该手机检测到用户将控件506右滑或点击控件506的操作后,触发该第三指示信息。

169.在另一种可能的实现方式中,以该中控系统开启敏感数据传输功能为例,该中控系统可以在检测到第四指示信息后,开启敏感数据传输功能。

170.可选地,该中控系统上可以设置有触发该第四指示信息的触发条件;当用户想要该中控系统开启敏感数据传输功能时,可以对该中控系统进行操作,以触发该第四指示信息。相应地,当该中控系统检测到该第四指示信息时,该中控系统开启敏感数据传输功能。

171.例如,如图12所示,中控系统可以包括实体按键507,当该中控系统检测到用户按压实体按键507的操作后,触发该第四指示信息。

172.类似地,该中控系统上也可以设置有触发该第四指示信息的虚拟按键。当用户点击该虚拟按键时,可以触发该第四指示信息。

173.例如:用户也可以对该手机进行与上述图10和图11类似的操作,以触发该第四指示信息,为避免重复,此处不再赘述。

174.步骤403,该手机和该中控系统之间进行身份验证,并确定身份验证通过。

175.可选地,步骤403包括:该手机对该中控系统进行身份验证,并确定该中控系统通过身份验证;该中控系统对该手机进行身份验证,并确定该手机通过身份验证。

176.在步骤403之后,该手机与该中控系统之间建立信任关系,并可以基于该信任关系进行安全通信。

177.可选地,该手机和该中控系统之间可以通过多种方式进行身份验证,本技术实施例对此不做限定。

178.在一种可能的实现方式中,该手机和该中控系统之间可以基于公钥基础设施(public key infrastructure,pki)签发的数字证书(包括该手机的数字证书和该中控系统的数字证书)进行身份验证。

179.需要说明的是,该pki系统可以用于签发和管理证书。一般情况下,pki系统是通过认证中心(certificate authority,ca)来签发数字证书的。

180.例如:该手机和该中控系统可以分别通过pki向ca申请获得一个数字证书,作为自己身份的凭证。若该手机的数字证书被该中控系统验证有效,则该中控系统信任该手机;类似地,若该中控系统的数字证书被该手机验证有效,则该手机信任该中控系统。

181.步骤404,该手机通过第一密钥对敏感数据进行加密,得到加密的敏感数据。

182.需要说明的是,由于手机中的敏感数据是用户设置的被认为是较为隐私和私密的数据,因此,需要进行加密,以提高这部分敏感数据的安全性。

183.步骤405,该手机向该中控系统发送该加密的敏感数据。相应地,该中控系统接收来自该手机的该加密的敏感数据。

184.在一种可能的实现方式中,该手机可以采用非对称密钥算法,向该中控系统发送该加密的敏感数据。

185.例如:该中控系统可以包括密钥对a,该密钥对a用于该手机与该中控系统之间进行数据传输,该密钥对a包括公钥a和私钥a,且该公钥a对该手机公开,该手机可以使用该公钥a对该加密的敏感数据进行加密,得到第一加密数据,并向该中控系统发送该第一加密数据。相应地,该中控系统接收来自该手机的该第一加密数据;使用该私钥a对该第一加密数据进行解密,得到该加密的敏感数据。

186.步骤406,该手机向该中控系统发送第一密钥信息,该第一密钥信息用于指示用于

该敏感数据的该第一密钥。相应地,该中控系统接收来自该手机的该第一密钥信息。

187.可选地,该第一密钥可以包括一个密钥或多个密钥的组合,本技术实施例对此不做限定。

188.可选地,该手机可以通过多种方式向该中控系统发送该第一密钥信息,本技术实施例对此不做限定。

189.在一种可能的实现方式中,该手机可以生成授权证书,该授权证书用于授权该敏感数据的处理权限,该授权证书包括该第一密钥信息;向该中控系统发送该授权证书。

190.也就是说,上述步骤405和步骤406可以为两个独立的步骤。

191.可选地,当上述步骤405和步骤406为两个独立的步骤时,这两个步骤的执行顺序不分先后。

192.在一种可能的实现方式中,该授权证书还可以包括有效期限信息,该有效期限信息用于指示该授权证书的有效期限。

193.例如:该有效期限信息仅包括有效的起始时刻时,该授权证书自该起始时刻起长期有效。

194.又例如:该有效期限信息包括有效的起始时刻和结束时刻时,该授权证书在该起始时刻和该结束时刻之间的时间段内有效。

195.又例如:该有效期限信息包括有效指示信息,该有效指示用于指示仅一次使用有效。

196.可选地,若该授权证书长期有效,即该步骤406可以仅在首次执行;或者,该授权证书在规定的时间段内有效,即该步骤406在该时间段内仅需要执行一次,在超出该时间段之后需要重新执行该步骤406;或者,该授权证书仅在一次敏感数据传输的过程中有效,即该步骤406在每一次敏感数据传输的过程中都需要执行,本技术实施例对此不作限定。

197.需要说明的是,该步骤406在每一次敏感数据传输的过程中需要执行,即每执行一次步骤405,就需要执行一次步骤406。也就是说,针对不同的敏感数据生成不同的授权证书,这样能够提高数据的安全性和隐私性。

198.在另一种可能的实现方式中,该手机可以将该第一密钥信息承载在步骤405中所述的该加密的敏感数据的未加密字段中。

199.也就是说,上述步骤405和步骤406可以合并为一个步骤。

200.步骤407,该中控系统保存该第一密钥信息和该加密的敏感数据。

201.在一种可能的实现方式中,该中控系统的存储器的存储数据区可以包括至少一个第一存储区域,该至少一个第一存储区域与至少一个手机一一对应。该手机对应的第一存储区域用于存储该手机的该加密的敏感数据和该第一密钥信息。

202.例如,如图13所示,该中控系统可以将该手机的该加密的敏感数据和该第一密钥信息保存至该存储器的存储数据区中与该手机对应的第一存储区域。

203.可选地,该手机对应的第一存储区域还用于存储该手机的普通数据。

204.例如,如图13所示,该中控系统还可以将该手机的普通数据存储至该手机对应的第一存储区域。

205.步骤408,该中控系统通过该第一密钥信息指示的该第一密钥,对该加密的敏感数据进行解密,得到该敏感数据。

206.步骤409,该中控系统展示目标数据,该目标数据是基于该敏感数据得到的。

207.可选地,该中控系统可以通过多种方式展示该目标数据,本技术实施例对此不做限定。

208.在一种可能的实现方式中,该中控系统可以通过显示面板显示该目标数据。

209.在另一种可能的实现方式中,该中控系统可以通过扬声器播放该目标数据。

210.可选地,该中控系统还可以控制车载显示屏显示该目标数据,或控制车载音响播放该目标数据,本技术实施例对此不作限定。

211.在一种可能的实现方式中,该目标数据可以为该敏感数据。

212.例如:以该用户将该手机中的社交应用软件a的应用数据设置为敏感数据为例,当该手机接收到该社交应用软件a的新消息时,该中控系统可以通过显示面板显示如图14所示的界面。

213.由于该中控系统所在机动车辆在行驶过程中会产生行驶数据,如车速,行驶里程,油耗,维修记录等,此外,该中控系统中可以安装应用软件,这些应用软件在运行过程中会产生应用数据,如缓存数据、更新数据、通信数据等。

214.在另一种可能的实现方式中,该目标数据是将该敏感数据和车辆数据进行数据融合后得到的,该车辆数据包括该行驶数据和/或该应用数据。

215.例如:以该用户将手机中的个人短途出差的行程计划,如行程1的目的地址1和出发时间1等设置为敏感数据为例,该中控系统中的导航装置在运行过程中产生应用数据,该应用数据包括当前地址,若当前时间与上述出发时间1之间的时间差值小于预设的时间阈值,则该中控系统可以通过显示面板显示如图15所示的界面。如图15所示,该界面中包括由当前地址至该行程1的目的地址1的导航地图。

216.步骤410,该中控系统停止展示该目标数据。

217.可选地,该中控系统可以在多种情况下,停止展示该目标数据,本技术实施例对此不做限定。

218.在一种可能的实现方式中,该中控系统可以在与该手机在预设的第一时长内未进行交互后,停止展示该目标数据。

219.在另一种可能的实现方式中,该中控系统可以在检测到第五指示信息后,停止展示该目标数据。

220.可选地,该中控系统可以设置有触发第五指示信息的触发条件;当用户想要该中控系统停止展示该目标数据时,可以对该中控系统进行操作,以触发该第五指示信息。

221.在一种可能的实现方式中,中控系统上可以设置有触发该第五指示信息的虚拟按键。当用户点击该虚拟按键时,触发该第五指示信息。

222.例如:如图11所示,该中控系统的敏感数据传输功能设置界面包括“敏感数据传输功能”的开启/关闭等功能选项,当该中控系统检测到用户将控件506左滑或点击控件506的操作后,触发该第五指示信息。

223.又例如:如图16所示,该中控系统的下拉快捷设置菜单中可以包括用于开启/关闭敏感数据传输功能的快捷控件508。当该中控系统检测到用户点击快捷控件508的操作后,触发该第五指示信息。

224.在又一种可能的实现方式中,该中控系统可以在检测到有新设备与该中控系统建

立通信连接后,停止展示该目标数据。

225.也就是说,当有新设备接入通信网络时该用户可能处于非隐私场景,因此,该中控系统停止展示该目标数据能够提高数据的安全性和隐私性。

226.在又一种可能的实现方式中,该中控系统可以在检测到与该中控系统与该手机之间的通信连接断开后,停止展示该目标数据。

227.在又一种可能的实现方式中,该中控系统可以在接收到该手机的第六指示信息后,停止展示该目标数据。

228.可选地,该手机可以设置有触发向该中控系统发送该第六指示信息的触发条件;当用户想要该手机向该中控系统发送该第六指示信息时,可以对该手机进行操作,以触发向该中控系统发送该第六指示信息。

229.在一种可能的实现方式中,该手机上可以设置有触发该第六指示信息的虚拟按键。当用户点击该虚拟按键时,触发向该中控系统发送该第六指示信息。

230.例如,如图11所示,该敏感数据传输功能设置界面包括“敏感数据传输功能”的开启/关闭等功能选项,当该手机检测到用户将控件506左滑或点击控件506的操作后,触发向该中控系统发送该第六指示信息。

231.可选地,该中控系统可以通过多种方式,停止向该用户展示该目标数据,本技术实施例对此不做限定。

232.在一种可能的实现方式中,该中控系统可以屏蔽该目标数据。

233.例如:如图17所示,该用户可以屏蔽图12中所示的a应用的新消息。

234.在另一种可能的实现方式中,该中控系统可以关闭该中控系统的敏感数据传输功能。

235.例如:该中控系统可以通过显示面板向用户显示如图18所示的界面,当该中控系统检测到用户点击“是”选项后,关闭该中控系统的敏感数据传输功能。

236.步骤411,该中控系统删除存储的该第一密钥信息和该加密的敏感数据。

237.采用本技术实施例提供的数据传输方法,该中控系统在停止展示该

238.可选地,该中控系统可以在检测到第七指示信息后,删除该第一密钥信息和该加密的敏感数据。

239.可选地,该中控系统可以设置有触发第七指示信息的触发条件;当用户想要指示该中控系统删除存储的该第一密钥信息和该加密的敏感数据时,可以对该中控系统进行操作,以触发该第七指示信息。

240.在一种可能的实现方式中,中控系统上可以设置有触发该第七指示信息的虚拟按键。当用户点击该虚拟按键时,触发该第七指示信息。

241.例如,当该中控系统停止展示敏感数据后,该中控系统可以通过显示面板向用户显示如图19所示的界面,当该中控系统检测到用户点击该界面中的“是”选项后,触发该第七指示信息。

242.可选地,上述步骤401和步骤402的执行顺序不分先后。

243.可选地,上述步骤407和步骤408~步骤409的执行顺序不分先后。

244.需要说明的是,上述步骤401至步骤411为该手机与该中控系统之间完成一次完整的敏感数据展示的所有步骤。其中,某些步骤不是必须,比如步骤401、步骤402、步骤403、步

骤406、步骤407、步骤410和步骤411为可选的步骤。

245.例如:步骤401、步骤402、步骤403可以只在首次执行;或者,当该手机与该中控系统之间已存在通信连接时,可以不执行步骤401;或者,当该手机和该中控系统均开启敏感数据传输功能时,可以不执行步骤402;或者,当该手机和该中控系统之间已建立信任关系,可以不执行步骤403,但是每次都执行步骤403可以提高数据的安全性和隐私性。

246.又例如:可以不执行步骤410,即该手机可以持续展示对该手机的该敏感数据;或者,在步骤410中介绍的各种情况下执行步骤410,能够避免其他人看到该中控系统展示的该敏感数据,从而提高数据的安全性和隐私性。

247.又例如:可以不执行步骤411,即该敏感数据可以一直保存在该中控系统中;或者,在每次执行步骤410之后都执行步骤411,也就是说,只要停止展示该敏感数据,就将中控系统中存储的该敏感数据删除掉,这样可以提高数据的安全性。

248.可选地,本技术实施例提供的数据传输方法可以用于敏感数据,也可以用于普通数据,本技术实施例对此不做限定。也就是说,手机中的普通数据也可以采用本技术实施例提供的数据传输方法进行数据传输,以提高数据的安全性和隐私性。

249.采用本技术实施例提供的数据传输方法,在手机与中控系统互相通过身份验证之后,手机可以直接通过端到端的方式,将加密的敏感数据和用于该敏感数据的第一密钥信息传输至该中控系统,该中控系统基于该第一密钥信息对该加密的敏感数据进行解密,得到该敏感数据并展示。

250.相比于现有的数据传输方法,本技术实施例提供的数据传输方法中该敏感数据无需通过业务服务器在手机和中控系统之间传输,能够避免该业务服务器在存储和传输过程存在的信息泄露问题,因此,能够提高数据的安全性。此外,该敏感数据在手机和中控系统之间采用端到端的传输方式,因此,能够提高数据的时效性。

251.可选地,为进一步提高用户体验,该中控系统还可以结合敏感数据和车辆数据,为用户提供个性化服务。

252.在一种可能的实现方式中,图20示出了本技术实施例提供的数据传输方法600的示意性流程图,如图20所示,该方法600可以应用于如图1所示的通信系统100,该方法600可以包括以下步骤601至步骤616。

253.步骤601,手机与中控系统建立通信连接。

254.步骤602,该手机和该中控制装置开启敏感数据传输功能。

255.步骤603,该手机和该中控系统之间进行身份验证,并确定身份验证通过。

256.步骤604,该手机通过第一密钥对敏感数据进行加密,得到加密的敏感数据。

257.步骤605,该手机向该中控系统发送该加密的敏感数据。相应地,该中控系统接收来自该手机的该加密的敏感数据。

258.步骤606,该手机向该中控系统发送第一密钥信息,该第一密钥信息用于指示用于该敏感数据的该第一密钥。相应地,该中控系统接收来自该手机的该第一密钥信息。

259.步骤607,该中控系统保存该第一密钥信息和该加密的敏感数据。

260.步骤608,该中控系统通过该第一密钥信息指示的该第一密钥,对该加密的敏感数据进行解密,得到该敏感数据。

261.步骤609,该中控系统展示目标数据,该目标数据是基于该敏感数据得到的。

262.需要说明的是,上述步骤601至步骤609,可以参考图4中的步骤401至步骤409的介绍,为避免重复,此处不再赘述。

263.步骤610,该中控系统根据该敏感数据和/或该车辆数据,得到画像信息。

264.在一种可能的实现方式中,该中控系统可以根据该敏感数据和该车辆数据,得到画像信息,该画像信息包括用户画像信息和/或车辆画像信息,该用户画像信息用于描述该手机的该用户,该车辆画像信息用于描述该中控系统所在车辆的状态。

265.例如:该敏感数据包括该用户的家庭住址和公司地址,该车辆数据包括导航应用数据中的行程记录,如周一至周五:早上7:00~8:20,由家庭住址至公司地址,中间经停m咖啡店附近15分钟,下午17:00~18:00,由公司地址至家庭住址,周末:行驶往返于各旅游景点附近,以及相应的行驶数据,如车速、加油记录、油耗、里程数等,该用户画像信息可以包括:该用户为女性、上班族、爱喝咖啡、爱旅游和性格内向等信息。

266.又例如:该敏感数据包括该用户的行程安排表、用户常去的4s店等中的至少一项,该车辆数据包括汽车保养记录、历史维修记录、加油记录、车速、油耗、里程数、转速等中的至少一项,该车辆画像信息可以包括:车辆是否故障、车辆是否需要加油和车辆是否需要保养等信息。

267.在一种可能的实现方式中,该中控系统可以将该敏感数据和/或该车辆数据输入预设的画像模型,得到该画像信息,其中,该画像模型是通过神经网络算法对大数据进行训练得到的。

268.步骤611,该中控系统保存该画像信息。

269.在一种可能的实现方式中,该中控系统的存储器的存储数据区中与该手机对应的第一存储区域还用于存储该画像信息。

270.例如,如图21所示,该中控系统可以将该手机的该加密的敏感数据和该第一密钥信息,以及该用户的画像信息存储至该手机对应的第一存储区域。

271.步骤612,该中控系统根据该画像信息,展示提醒信息,该提醒信息用于对该用户进行提醒。

272.可选地,该提醒信息可以包括:上班迟到提醒、下班早退提醒、途径咖啡店提醒、旅游景点推荐提醒、车辆故障提醒、车辆续航提醒、车辆加油提醒、车辆保养提醒等。

273.例如:该中控系统可以通过显示面板显示如图22所示的界面。如图22所示,该界面中包括用于提醒途径咖啡店的提醒信息。

274.又例如:该中控系统可以通过显示面板显示如图23所示的界面。如图23所示,该界面中包括用于提醒车辆保养的提醒信息。

275.步骤613,该中控系统停止展示该目标数据。

276.步骤614,该中控系统删除存储的该第一密钥信息和该加密的敏感数据。

277.需要说明的是,上述步骤613和步骤614,可以参考图4中的步骤410和步骤411的介绍,为避免重复,此处不再赘述。

278.步骤615,该中控系统停止展示该提醒信息。

279.步骤616,该中控系统删除存储的该画像信息。

280.需要说明的是,上述步骤615和步骤616,可以参考图4中的步骤410和步骤411的介绍,为避免重复,此处不再赘述。

281.可选地,上述步骤613和步骤615可以为两个独立的步骤,或者,可以合并为一个步骤,本技术实施例对此不作限定。当上述步骤613和步骤615为两个独立的步骤时,这两个步骤的执行顺序不分先后。

282.可选地,上述步骤614和步骤616可以为两个独立的步骤,或者,可以合并为一个步骤,本技术实施例对此不作限定。当上述步骤614和步骤616为两个独立的步骤时,这两个步骤的执行顺序不分先后。

283.可选地,上述步骤609和步骤610~步骤612的执行顺序不分先后,步骤613~步骤614和步骤615~步骤616的执行顺序不分先后。

284.需要说明的是,上述步骤611、步骤613、步骤614、步骤615和步骤616为可选的步骤。例如:步骤611可以只在首次执行。

285.采用本技术实施例提供的数据传输方法,中控系统除了可以通过端到端的方式获取到手机中的敏感数据,并对该敏感数据进行展示之外,还可以将该敏感数据和车辆数据进行融合展示,能够提高数据展示的多样性。

286.此外,该中控系统还可以根据基于该敏感数据和/或该车辆数据得到的画像信息,向用户展示个性化的提醒信息,能够进一步提高数据展示的多样性,从而提高用户体验。

287.需要说明的是,由于该中控系统的计算能力和处理能力通常比较有限,而步骤610的执行过程对该中控系统的能力要求较高,如需要预先配置用于确定画像信息的模型以及需要基于该模型对该敏感数据和/或该车辆数据进行大量的运算得到画像信息等,因此,能力受限的中控系统可能无法满足上述能力要求。

288.然而,云侧的业务服务器通常具有较强的计算能力、处理能力和存储能力,因此,该中控系统可以将该敏感数据和/或车辆数据直接传输至该业务服务器,由该业务服务器执行步骤610的过程,以降低该中控系统的能力要求和计算量。

289.图24示出了本技术实施例提供的数据传输方法700的示意性流程图,如图24所示,该方法700可以应用于如图1所示的通信系统100,该方法700可以包括以下步骤701至步骤721。

290.步骤701,手机与中控系统建立通信连接。

291.步骤702,该手机和该中控制装置开启敏感数据传输功能。

292.步骤703,该手机和该中控系统之间进行身份验证,并确定通过身份验证。

293.步骤704,该手机通过第一密钥对敏感数据进行加密,得到加密的敏感数据。

294.步骤705,该手机向该中控系统发送该加密的敏感数据。相应地,该中控系统接收来自该手机的该加密的敏感数据。

295.步骤706,该手机向该中控系统发送第一密钥信息,该第一密钥信息用于指示用于该敏感数据的该第一密钥。相应地,该中控系统接收来自该手机的该第一密钥信息。

296.步骤707,该中控系统保存该第一密钥信息和该加密的敏感数据。

297.步骤708,该中控系统通过该第一密钥信息指示的该第一密钥,对该加密的敏感数据进行解密,得到该敏感数据。

298.步骤709,该中控系统展示目标数据,该目标数据是基于该敏感数据得到的。

299.需要说明的是,上述步骤701至步骤709,可以参考图4中的步骤401至步骤409的介绍,为避免重复,此处不再赘述。

300.步骤710,该中控系统对该敏感数据进行去敏感化处理,得到特征数据。

301.需要说明的是,为提高该敏感数据的安全性和隐私性,因此,该中控系统通过对该敏感数据进行特殊处理,以去除该敏感数据中与用户隐私相关的信息,并用处理后的特征数据代替该敏感数据上传至该业务服务器。

302.例如:该敏感数据包括:用户的家庭住址为x市y区z街道120号,以及用户的公司地址为x市m区d街道1号,对该敏感数据进行去敏感处理之后,得到的该特征数据可以包括:a地址为x市y区z街道120号和b地址为x市m区d街道1号。

303.步骤711,该中控系统通过信任环技术与该业务服务器建立第一信任关系,该第一信任关系用于表示该中控系统与该业务服务器之间互相信任,该第一信任关系对应该中控系统的密钥对b(即第一密钥对),该密钥对b包括该中控系统的私钥b(即第一私钥)和公钥b(即第一公钥),该私钥b用于标识该中控系统的可信身份。

304.需要说明的是,信任环技术属于一种物理设备可信的技术方案,该中控系统与该业务服务器互信之后,该中控系统与该业务服务器之间可以进行可信或安全通信。

305.步骤712,该中控系统和该业务服务器保存该第一信任关系。

306.在一种可能的实现方式中,该中控系统可以保存第一信任关系列表,该第一信任关系列表中包括该第一信任关系,该第一信任关系可以包括该业务服务器的标识信息,该业务服务器的标识信息用于标识该业务服务器。

307.可选地,该业务服务器的标识信息可以包括该业务服务器的设备名称、设备型号、硬件地址等。

308.例如:该中控系统可以保存如图25所示的第一信任关系列表。

309.可选地,该中控系统的存储器的存储数据区还可以包括第二存储区域,该第二存储区域用于存储与该中控系统互信的至少一个信任关系,该至少一个信任关系包括该第一信任关系。

310.例如:如图26所示,该中控系统可以将如图25中所示的信任关系列表保存至该第二存储区域。

311.类似地,该业务服务器也可以保存第二信任关系列表,该第二信任关系列表包括该第一信任关系。

312.步骤713,该中控系统通过该私钥b,向该业务服务器发送该特征数据和/或该车辆数据。相应地,该业务服务器接收来自该中控系统的该特征数据和/或该车辆数据。

313.在一种可能的实现方式中,该中控系统可以通过该私钥b对该特征数据和/或该车辆数据进行加密,得到第二加密数据;向该业务服务器发送该第二加密数据。相应地,该业务服务器接收来自该中控系统的该第二加密数据;通过该公钥b对该第二加密数据进行解密,得到该特征数据和/或该车辆数据。

314.可选地,当该车辆数据包含与用户隐私相关的信息或较为敏感的信息时,该中控系统可以对该车辆数据也进行去敏感化处理;相应地,步骤713可以包括:该中控系统通过该私钥b,向该业务服务器发送该特征数据和/或去敏感化后的车辆数据。相应地,该业务服务器接收来自该中控系统的该特征数据和/或去敏感化后的车辆数据,并基于该特征数据和/或去敏感化后的车辆数据进行后续处理。

315.步骤714,该业务服务器根据该敏感数据和/或该车辆数据,得到画像信息。

316.需要说明的是,上述步骤714,可以参考图20中的步骤610,为避免重复,此处不再赘述。

317.步骤715,该业务服务器向该中控系统发送该画像信息。相应地,该中控系统接收来自该业务服务器的该画像信息。

318.步骤716,该中控系统保存该画像信息。

319.步骤717,该中控系统根据该画像信息,展示提醒信息,该提醒信息用于对该用户进行提醒。

320.步骤718,该中控系统停止展示该目标数据。

321.步骤719,该中控系统删除存储的该第一密钥信息和该加密的敏感数据。

322.步骤720,该中控系统停止展示该提醒信息。

323.步骤721,该中控系统删除存储的该画像信息。

324.需要说明的是,上述步骤716至步骤721,可以参考图20中的步骤611至步骤616的介绍,为避免重复,此处不再赘述。

325.可选地,步骤710和步骤711~步骤712的执行顺序不分先后。

326.可选地,上述步骤711和步骤712为可选步骤。例如:步骤711和步骤712可以只在首次执行。但是,每次都执行步骤711和步骤712能够提高数据的安全性。

327.采用本技术实施例提供的数据传输方法,在中控系统与业务服务器建立第一信任关系之后,该中控系统与该业务服务器之间能够基于该第一信任关系进行安全通信,即该中控系统可以基于可信身份向该业务服务器发送该敏感数据和/或车辆数据,并由业务服务器基于该敏感数据和/或车辆数据确定画像信息。这样该中控系统无需自己基于该敏感数据和/或车辆数据确定画像信息,能够降低中控系统的能力要求和计算量。此外,该中控系统与该业务服务器基于第一信任关系传输该敏感数据和/或车辆数据,能够提高数据的安全性。

328.需要说明的是,由于该中控系统的计算能力和处理能力通常比较有限,而步骤711的执行过程对该中控系统的能力要求较高,如需要获取密钥对b以及与业务服务器互信需要进行多次交互等,因此,能力受限的中控系统可能无法满足上述能力要求。

329.然而,手机通常具有较强的计算能力和处理能力,因此,可以考虑由该手机与业务服务器建立信任关系,并将该手机的可信身份授权给中控系统,以降低该中控系统的能力要求和计算量。

330.图27示出了本技术实施例提供的数据传输方法800的示意性流程图,如图24所示,该方法800可以应用于如图1所示的通信系统100,该方法800可以包括以下步骤801至步骤824。

331.步骤801,手机与中控系统建立通信连接。

332.步骤802,该手机和该中控制装置开启敏感数据传输功能。

333.步骤803,该手机和该中控系统之间进行身份验证,并确定身份验证通过。

334.步骤804,该手机通过第一密钥对敏感数据进行加密,得到加密的敏感数据。

335.步骤805,该手机向该中控系统发送该加密的敏感数据。相应地,该中控系统接收来自该手机的该加密的敏感数据。

336.步骤806,该手机向该中控系统发送第一密钥信息,该第一密钥信息用于指示用于

该敏感数据的该第一密钥。相应地,该中控系统接收来自该手机的该第一密钥信息。

337.步骤807,该中控系统保存该第一密钥信息和该加密的敏感数据。

338.步骤808,该中控系统通过该第一密钥信息指示的该第一密钥,对该加密的敏感数据进行解密,得到该敏感数据。

339.步骤809,该中控系统展示目标数据,该目标数据是基于该敏感数据得到的。

340.步骤810,该中控系统对该敏感数据进行去敏感化处理,得到特征数据。

341.需要说明的是,上述步骤801至步骤810,可以参考图24中的步骤701至步骤710的介绍,为避免重复,此处不再赘述。

342.步骤811,该手机通过信任环技术与该业务服务器建立第二信任关系,该第二信任关系用于表示该手机与该业务服务器之间互相信任,该第二信任关系对应该手机的密钥对c(即第二密钥对),该密钥对c包括该手机的私钥c(即第二私钥)和公钥c(即第二公钥),该私钥c用于标识该手机的可信身份。

343.步骤812,该手机和该业务服务器保存该第二信任关系。

344.需要说明的是,上述步骤812可以参考图24中的步骤712的介绍,为避免重复,此处不再赘述。

345.步骤813,该手机向该中控系统发送第二密钥信息,该第二密钥信息用于指示该私钥c。相应地,该中控系统接收来自该手机的该第二密钥信息。

346.可选地,该手机可以通过多种方式向该中控系统发送该第二密钥信息,本技术实施例对此不做限定。

347.在一种可能的实现方式中,该手机可以向该中控系统发送身份证书,该身份证书用于授权该手机的可信身份,该身份证书中包括该第二密钥信息。

348.也就是说,该手机可以将可信身份授权给中控系统。

349.步骤814,该中控系统保存该第二密钥信息。

350.在一种可能的实现方式中,该中控系统的存储器的存储数据区中与该手机对应的第一存储区域还用于存储该第二密钥信息。

351.例如:如图28所示,该中控系统还可以将该第二密钥信息存储至该手机对应的第一存储区域。

352.步骤815,该中控系统通过该私钥c,向该业务服务器发送该特征数据和/或该车辆数据。相应地,该业务服务器接收来自该中控系统的该特征数据和/或该车辆数据。

353.也就是说,该中控系统就可以以该手机的可信身份与该业务服务器进行安全通信,而无需单独再与该业务服务器建立信任关系。

354.在一种可能的实现方式中,该中控系统可以通过该私钥c对该特征数据和/或该车辆数据进行加密,得到第三加密数据;向该业务服务器发送该第三加密数据。相应地,该业务服务器接收来自该中控系统的该第三加密数据;通过该公钥c对该第三加密数据进行解密,得到该特征数据和/或该车辆数据。

355.步骤816,该业务服务器根据该敏感数据和/或该车辆数据,得到画像信息。

356.步骤817,该业务服务器向该中控系统发送该画像信息。相应地,该中控系统接收来自该业务服务器的该画像信息。

357.步骤818,该中控系统保存该画像信息。

358.步骤819,该中控系统根据该画像信息,展示提醒信息,该提醒信息用于对该用户进行提醒。

359.步骤820,该中控系统停止展示该目标数据。

360.步骤821,该中控系统删除存储的该第一密钥信息和该加密的敏感数据。

361.步骤822,该中控系统删除存储的该第三密钥信息。

362.步骤823,该中控系统停止展示该提醒信息。

363.步骤824,该中控系统删除存储的该画像信息。

364.需要说明的是,上述步骤818~步骤821以及步骤823~步骤824,可以参考图20中的步骤716至步骤721的介绍,为避免重复,此处不再赘述。

365.可选地,步骤810和步骤811~步骤814的执行顺序不分先后。

366.可选地,上述步骤811至步骤814为可选步骤。例如:步骤811至步骤814可以只在首次执行。但是,每次都执行步骤811至步骤814能够提高数据的安全性。

367.采用本技术实施例提供的数据传输方法,在建立该第二信任关系之后,该手机将该手机的可信身份授权给中控系统,这样中控系统就可以以该手机的可信身份与业务服务器进行安全通信,而无需额外与业务服务器建立信任关系,从而能够降低该中控系统的能力要求和计算量。

368.上面结合图4至图28介绍了本技术实施例提供的中控系统展示一个手机的敏感数据的过程。而在实际应用过程中,在该中控系统展示一个手机的敏感数据的时候,可能会有另一个手机的敏感数据传输至该中控系统,下面将结合图29至图32介绍该中控系统如何对该多个手机的敏感数据进行传输和展示。

369.图29示出了本技术实施例提供的数据传输方法900的示意性流程图,如图29所示,该方法900可以应用于如图1所示的通信系统100。该方法900可以包括以下步骤901至步骤919。

370.步骤901,第一手机与中控系统建立通信连接。

371.步骤902,该第一手机与该中控系统开启敏感数据传输功能。

372.步骤903,该第一手机与该中控系统进行身份验证,并确定身份验证通过。

373.步骤904,该第一手机通过第一密钥对第一敏感数据进行加密,得到加密的第一敏感数据。

374.步骤905,该第一手机向中控系统发送该加密的该第一敏感数据。相应地,该中控系统接收来自该第一手机的该加密的该第一敏感数据。

375.步骤906,该第一手机向该中控系统发送第一密钥信息,该第一密钥信息用于指示用于该第一敏感数据的第一密钥。相应地,该中控系统接收来自该第一手机的该第一密钥信息。

376.步骤907,该中控系统保存该第一密钥信息和该加密的该第一敏感数据。

377.在一种可能的实现方式中,该中控系统的存储器的存储数据区中可以包括与该第一手机对应的第一存储区域,该第一手机对应的第一存储区域用于存储该第一密钥信息和该加密的该第一敏感数据。

378.例如:如图30所示,该中控系统可以将该第一密钥信息和该加密的该第一敏感数据存储至该第一手机对应的第一存储区域。

379.步骤908,该中控系统根据该第一密钥信息指示的该第一密钥,对该加密的该第一敏感数据进行解密,得到该第一敏感数据。

380.步骤909,该中控系统展示第一目标数据,该第一目标数据是基于该第一敏感数据得到的。

381.需要说明的是,上述步骤901至步骤909,可以参考图4中的步骤401至步骤409,为避免重复,此处不再赘述。

382.步骤910,第二手机与中控系统建立通信连接。

383.步骤911,该第二手机开启敏感数据传输功能。

384.步骤912,该第二手机与该中控系统进行身份验证,并确定身份验证通过。

385.步骤913,该第二手机通过第二密钥对第二敏感数据进行加密,得到加密的第二敏感数据。

386.步骤914,该第二手机向中控系统发送该加密的该第二敏感数据。相应地,该中控系统接收来自该第二手机的该加密的该第二敏感数据。

387.步骤915,该第二手机向该中控系统发送第二密钥信息,该第二密钥信息用于指示用于该第二敏感数据的第二密钥。相应地,该中控系统接收来自该第二手机的该第二密钥信息。

388.步骤916,该中控系统保存该第二密钥信息和该加密的该第二敏感数据。

389.在一种可能的实现方式中,该中控系统的存储器的存储数据区中可以包括与该第二手机对应的第一存储区域,该第二手机对应的第一存储区域用于存储该第二密钥信息和该加密的该第二敏感数据。

390.例如:如图30所示,该中控系统可以将该第二密钥信息和该加密的该第二敏感数据存储至该第二手机对应的第一存储区域。

391.步骤917,该中控系统根据该第二密钥信息指示的该第二密钥,对该加密的该第二敏感数据进行解密,得到该第二敏感数据。

392.采用本技术实施例提供的数据传输方法,中控系统将不同手机的敏感数据分区域存储,能够提高手机间数据的隔离性,从而提高数据的安全性和隐私性。

393.需要说明的是,上述步骤910至步骤917,可以参考图4中的步骤401至步骤408,为避免重复,此处不再赘述。

394.步骤918,该中控系统获取展示策略。

395.可选地,该中控系统可以通过多种方式获取该展示策略,本技术实施例对此不作限定。

396.在一种可能的实现方式中,该中控系统中可以预配置该展示策略。

397.在另一种可能的实现方式中,该中控系统可以向用户显示展示策略请求,该展示策略请求用于请求该第一手机的该第一敏感数据和该第二手机的该第二敏感数据的展示策略;获取该用户输入的展示策略。

398.例如:该中控系统可以通过显示界面显示如图31所示的展示策略选择界面。如图31所示,该展示策略选择界面中包括多个展示策略的选项,当检测到用户点击“同时展示第一手机和第二手机”的选项509后,该中控系统获取该选项509对应的展示策略。

399.步骤919,该中控系统根据该展示策略,展示该第一目标数据和/或第二目标数据,

该第二目标数据是基于该第二敏感数据得到的。

400.在一种可能的实现方式中,当该展示策略指示仅展示该第一手机的该第一目标数据时,该中控系统继续展示该第一手机的该第一目标数据,而不展示该第二目标数据。

401.在另一种可能的实现方式中,当该展示策略指示同时展示该第一手机的该第一目标数据和该第二手机的该第二目标数据时,该中控系统同时展示该第一手机的该第一目标数据和该第二手机的该第二目标数据。

402.在又一种可能的实现方式中,当该展示策略指示仅展示该第二手机的该第二目标感数据时,该中控系统停止展示该第一手机的该第一目标数据;并展示该第二手机的该第二目标数据。

403.例如:以该第一手机中a应用程序被设置为第一敏感数据,该第二手机中的a应用程序被设置为第二敏感数据为例,该中控系统可以通过显示面板显示如图32所示的界面。如图32所示,该界面中同时包括该第一敏感数据和该第二敏感数据。

404.可选地,上述步骤919~步骤919可以在步骤901~步骤909之后执行,也就是说,该中控系统在展示该第一手机的该第一敏感数据之后,如果又获取到第二手机的该第二敏感数据,该中控系统可以根据展示策略,确定如何对该第一目标数据和该第二目标数据进行展示,该第二目标数据是基于该第二敏感数据得到的。

405.可选地,上述步骤912~步骤917为可选步骤。

406.例如:在该中控系统展示该第一手机的该第一目标数据(即执行步骤909)之后,如果该中控系统检测到该中控系统与该第二手机建立连接(即执行步骤910),且该第二手机的敏感数据功能已开启(即执行步骤911),则直接获取展示策略(即执行步骤918);如果步骤918中获取的展示策略指示只展示该第一手机的该第一目标数据,则无需执行步骤912~步骤917,继续执行步骤919;如果步骤918中获取的展示策略指示同时展示该第一手机的该第一目标数据和该第二手机的该第二目标数据,则执行步骤912~步骤917以及步骤919。

407.采用本技术实施例提供的数据传输方法,中控系统可以根据展示策略,对多个手机的敏感数据进行展示,展示数据的灵活性较强。

408.需要说明的是,图29中仅以该中控系统展示两个手机的敏感数据为例进行介绍,但本技术实施例不限于此。例如:该中控系统还可以通过与图29类似的方法对三个或三个以上手机的敏感数据分情况进行展示。

409.图33示出了本技术实施例提供的数据传输方法1000的示意性流程图,如图33所示,该方法1000可以应用于如图1所示的通信系统100。该方法1000可以包括以下步骤1001至步骤1005。

410.步骤1001,第一终端设备和中控系统进行身份验证,并确定身份验证通过。

411.在一种可能的实现方式中,步骤1001可以包括:该第一终端设备对该中控系统进行身份验证,并确定该中控系统通过身份验证;该中控系统对该第一终端设备进行身份验证,并确定该第一终端设备通过身份验证。

412.可选地,该第一终端设备和该中控系统之间可以通过多种方式进行身份验证,本技术实施例对此不做限定。

413.在一种可能的实现方式中,该第一终端设备和该中控系统之间可以基于pki签发的数字证书(包括该第一终端设备的数字证书和该中控系统的数字证书)进行身份验证。

414.例如:该第一终端设备和该中控系统可以分别通过pki向ca申请获得一个数字证书,作为自己身份的凭证。若该第一终端设备的数字证书被该中控系统验证有效,则该中控系统信任该第一终端设备;类似地,若该中控系统的数字证书被该第一终端设备验证有效,则该第一终端设备信任该中控系统。

415.在步骤1001之后,该第一终端设备与该中控系统之间建立信任关系,并可以基于该信任关系进行安全通信。

416.需要说明的是,上述步骤1001,可以参考图4中的步骤403的介绍。

417.可选地,在步骤1001之前,该第一终端设备与该中控系统需要开启敏感数据传输功能,具体可以参考图4中的步骤402的介绍。

418.可选地,在该步骤1001之前,该第一终端设备可以需要与该中控系统建立通信连接,具体可以参考图4中的步骤401的介绍。

419.步骤1002,该第一终端设备通过第一密钥对第一敏感数据进行加密,得到加密的该第一敏感数据。

420.需要说明的是,由于该第一终端设备中的该第一敏感数据是用户设置的被认为是较为隐私和私密的数据,因此,需要进行加密,以提高这部分敏感数据的安全性。

421.步骤1003,该第一终端设备向该中控系统发送该加密的该第一敏感数据和第一密钥信息,该第一密钥信息用于指示用于该第一敏感数据的该第一密钥;相应地,该中控系统接收来自该第一终端设备的该加密的该第一敏感数据和该第一密钥信息。

422.可选地,该第一终端设备可以通过多种方式向该中控系统发送该加密的该第一敏感数据和该第一密钥信息,本技术实施例对此不作限定。

423.在一种可能的实现方式中,该第一终端设备可以通过一个步骤向该中控系统发送该加密的该第一敏感数据和该第一密钥信息。

424.例如:该第一终端设备可以将该第一密钥信息承载在该加密的该第一敏感数据的未加密字段中。

425.在另一种可能的实现方式中,该第一终端设备可以通过两个步骤分别向该中控系统发送该加密的该第一敏感数据和该第一密钥信息。

426.例如:该第一终端设备生成授权证书,该授权证书用于授权该第一敏感数据的处理权限,该授权证书包括该第一密钥信息;向该中控系统发送该授权证书;并向该中控系统发送该加密的该第一敏感数据。

427.需要说明的是,上述步骤1003,可以参考图4中的步骤405和步骤406的介绍。

428.可选地,在步骤1003之后,该中控系统可以保存该第一密钥信息和该第一敏感数据,具体可以参考图4中的步骤407的介绍。

429.步骤1004,该中控系统通过该第一密钥信息指示的该第一密钥,对该加密的该第一敏感数据进行解密,得到该第一敏感数据。

430.步骤1005,该中控系统展示第一目标数据,该第一目标数据是基于该第一敏感数据得到的。

431.可选地,该第一目标数据可以为该第一敏感数据;或者,该第一目标数据是将该第一敏感数据和该中控系统所在车辆的车辆数据进行数据融合后得到的,该车辆数据包括行驶数据和/或应用数据。

432.需要说明的是,上述步骤1005,可以参考图4中的步骤409的介绍。

433.采用本技术实施例提供的数据传输方法,在第一终端设备与中控系统互相通过身份验证之后,第一终端设备可以直接通过端到端的方式,将加密的第一敏感数据和用于该第一敏感数据的第一密钥信息传输至该中控系统,该中控系统基于该第一密钥信息对该加密的第一敏感数据进行解密,得到该第一敏感数据并展示。

434.相比于现有的数据传输方法,本技术实施例提供的数据传输方法中该第一敏感数据无需通过业务服务器在第一终端设备和中控系统之间传输,能够避免该业务服务器在存储和传输过程存在的信息泄露问题,因此,能够提高数据的安全性。此外,该第一敏感数据在第一终端设备和中控系统之间采用端到端的传输方式,因此,能够提高数据的时效性。

435.可选地,在步骤1005之后,该中控系统可以在多种情况下,停止展示该第一敏感数据,这样能够避免其他人看到该中控系统展示的该第一敏感数据,从而提高数据的安全性和隐私性,具体可以参考图4中的步骤410的介绍。

436.可选地,该中控系统可以在多种情况下,停止展示该第一敏感数据,本技术实施例对此不做限定。

437.在一种可能的实现方式中,该中控系统可以在与该第一终端设备在预设的第一时长内未进行交互后,停止展示该第一敏感数据。

438.在另一种可能的实现方式中,该中控系统可以在检测到第五指示信息后,停止展示该第一敏感数据。

439.在又一种可能的实现方式中,该中控系统可以在检测到有新设备与该中控系统建立通信连接后,停止展示该第一敏感数据。

440.在又一种可能的实现方式中,该中控系统可以在检测到与该中控系统与该第一终端设备之间的通信连接断开后,停止展示该第一目标数据。

441.在又一种可能的实现方式中,该中控系统可以在接收到该第一终端设备的第六指示信息后,停止展示该第一目标数据。

442.可选地,在该中控系统停止展示该第一目标数据之后,该中控系统可以删除存储的该第一密钥信息和该加密的第一敏感数据,也就是说,只要停止展示该第一目标数据,该中控系统就可以将存储的该第一敏感数据删除掉,这样可以提高数据的安全性,具体可以参考图4中的步骤411的介绍。

443.可选地,在步骤1004之后,该中控系统还可以根据该第一敏感数据和/或该车辆数据,得到画像信息,该画像信息包括用户画像信息和/或车辆画像信息,该用户画像信息用于描述该第一终端设备的该用户,该车辆画像信息用于描述该中控系统所在车辆的状态,并根据该画像信息,展示提醒信息,具体可以参考图20中的步骤610和步骤612的介绍。

444.可选地,该中控系统可以通过多种方式根据该第一敏感数据和/或该车辆数据,得到画像信息,本技术实施例对此不作限定。

445.在一种可能的实现方式中,该中控系统可以将该第一敏感数据和/或该车辆数据输入预设的画像模型,得到该画像信息,该画像模型是通过神经网络算法对大数据进行训练得到的。

446.在另一种可能的实现方式中,该中控系统可以对该第一敏感数据进行去敏感化处理,得到特征数据,向业务服务器发送该特征数据和/或该车辆数据。相应地,该业务服务器

接收来自该中控系统的该特征数据和/或该车辆数据,得到该画像信息;向该中控系统发送该画像信息。相应地,该中控系统接收来自该业务服务器的该画像信息。

447.采用本技术实施例提供的数据传输方法,在中控系统与业务服务器建立第一信任关系之后,该中控系统与该业务服务器之间能够基于该第一信任关系进行安全通信,即该中控系统可以基于可信身份向该业务服务器发送该第一敏感数据和/或车辆数据,并由业务服务器基于该第一敏感数据和/或车辆数据确定画像信息。这样该中控系统无需自己基于该第一敏感数据和/或车辆数据确定画像信息,能够降低中控系统的能力要求和计算量。

448.可选地,该中控系统可以通过多种方式向业务服务器发送该特征数据和/或该车辆数据,本技术实施例对此不做限定。

449.在一种可能的实现方式中,该中控系统与该业务服务器可以通过信任环技术建立第一信任关系,该第一信任关系用于表示该中控系统与该业务服务器之间互相信任,该第一信任关系对应该中控系统的第一密钥对,该第一密钥对包括该中控系统的第一私钥和第一公钥,该第一私钥用于标识该中控系统的可信身份;并通过该第一私钥向该业务服务器发送该特征数据和/或该车辆数据。

450.采用本技术实施例提供的数据传输方法,该中控系统与该业务服务器基于第一信任关系传输该第一敏感数据和/或车辆数据,能够提高数据的安全性。

451.在另一种可能的实现方式中,该第一终端设备与该业务服务器可以通过信任环技术建立第二信任关系,该第二信任关系用于表示该第一终端设备与该业务服务器之间互相信任,该第二信任关系对应该第一终端设备的第二密钥对,该第二密钥对包括该第一终端设备的第二私钥和第二公钥,该第二私钥用于标识该第一终端设备的可信身份;该第一终端设备向该中控系统发送第二密钥信息,该第二密钥信息用于指示该第二私钥。相应地,该中控系统接收来自该第一终端设备的该第二密钥信息;并通过该第二私钥向该业务服务器发送该特征数据和/或该车辆数据。

452.可选地,该第一终端设备向该中控系统发送第二密钥信息可以包括:该第一终端设备可以向中控系统发送身份证书,该身份证书用于授权该第一终端设备的可信身份,该身份证书中包括该第二密钥信息。

453.采用本技术实施例提供的数据传输方法,在建立该第二信任关系之后,该第一终端设备将该第一终端设备的可信身份授权给中控系统,这样中控系统就可以以该第一终端设备的可信身份与业务服务器进行安全通信,而无需额外与业务服务器建立信任关系,从而能够降低该中控系统的能力要求和计算量。

454.可选地,在该中控系统在得到画像信息之后,该中控系统可以保存该画像信息,具体可以参考图20中的步骤611的介绍。

455.可选地,在该中控系统在得到画像信息之后,该中控系统可以在多种情况下,停止展示该提醒信息,这样能够避免其他人看到该中控系统展示的提醒信息,从而提高数据的安全性和隐私性,具体可以参考图20中的步骤615的介绍。

456.可选地,在该中控系统停止展示该提醒信息之后,该中控系统可以删除存储的该画像信息,也就是说,只要停止展示该提醒信息,该中控系统就将存储的该画像信息删除掉,这样可以提高数据的安全性,具体可以参考图20中的步骤616的介绍。

457.可选地,在步骤1005之后,该方法还包括:该中控系统获取第二终端设备的第二敏

感数据;获取展示策略;根据该展示策略,展示该第一目标数据和/或第二目标数据,该第二目标数据是基于该第二敏感数据得到的。

458.需要说明的是,该中控系统获取该第二终端设备的该第二敏感数据的过程可以参考上述步骤1001至步骤1004中所述的过程,未避免重复,此处不再赘述。

459.可选地,该中控系统可以通过多种方式获取该展示策略,本技术实施例对此不作限定。

460.在一种可能的实现方式中,该中控系统中可以预配置该展示策略。

461.在另一种可能的实现方式中,该中控系统可以向用户显示展示策略请求,该展示策略请求用于请求该第一终端设备的该第一目标数据和该第二终端设备的该第二目标数据的展示策略;获取该用户输入的展示策略。

462.在一种可能的实现方式中,该中控系统根据该展示策略,展示该第一目标数据和/或该第二目标数据可以包括:当该展示策略指示仅展示该第一终端设备的该第一目标数据时,该中控系统继续展示该第一终端设备的该第一目标数据,而不展示该第二目标数据;或,当该展示策略指示同时展示该第一终端设备的该第一目标数据和该第二终端设备的该第二目标数据时,该中控系统同时展示该第一终端设备的该第一目标数据和该第二终端设备的该第二目标数据;或,当该展示策略指示仅展示该第二终端设备的该第二目标数据时,该中控系统停止展示该第一终端设备的该第一目标数据;并展示该第二终端设备的该第二目标数据。

463.采用本技术实施例提供的数据传输方法,中控系统可以根据展示策略,对多个手机的敏感数据进行展示,展示数据的灵活性较强。

464.上面结合图4至图33介绍了本技术实施例提供数据传输方法,下面将结合图34介绍用于执行数据传输方法的数据传输装置。

465.需要说明的是,数据传输装置可以为上述方法实施例中所述的终端设备(如手机),能够执行上述方法实施例中由终端设备(如手机)所实现的方法;或者,数据传输装置可以为上述方法实施例中所述的中控系统,能够执行上述方法实施例中由中控系统所实现的方法。

466.可以理解的是,数据传输装置为了实现上述功能,其包含了执行各个功能相应的硬件和/或软件模块。结合本文中所公开的实施例描述的各示例的算法步骤,本技术能够以硬件或硬件和计算机软件的结合形式来实现。某个功能究竟以硬件还是计算机软件驱动硬件的方式来执行,取决于技术方案的特定应用和设计约束条件。本领域技术人员可以结合实施例对每个特定的应用来使用不同方法来实现所描述的功能,但是这种实现不应认为超出本技术的范围。

467.本实施例可以根据上述方法实施例对数据传输装置进行功能模块的划分,例如,可以对应各个功能划分各个功能模块,也可以将两个或两个以上的功能集成在一个处理模块中。上述集成的模块可以采用硬件的形式实现。需要说明的是,本实施例中对模块的划分是示意性的,仅仅为一种逻辑功能划分,实际实现时可以有另外的划分方式。

468.在采用对应各个功能划分各个功能模块的情况下,图34示出了上述实施例中涉及的数据传输装置的一种可能的组成示意图,如图34所示,该装置1100可以包括:收发单元1110和处理单元1120。

469.其中,处理单元1120可以控制收发单元1110实现上述方法实施例中由终端设备(如手机)或中控系统执行的方法,和/或用于本文所描述的技术的其他过程。

470.需要说明的是,上述方法实施例涉及的各步骤的所有相关内容均可以援引到对应功能模块的功能描述,在此不再赘述。

471.在采用集成的单元的情况下,装置1100可以包括处理单元、存储单元和通信单元。其中,处理单元可以用于对装置1100的动作进行控制管理,例如,可以用于支持装置1100执行上述各个单元执行的步骤。存储单元可以用于支持装置1100执行存储程序代码和数据等。通信单元可以用于支持装置1100与其他设备的通信。

472.其中,处理单元可以是处理器或控制器。其可以实现或执行结合本技术公开内容所描述的各种示例性的逻辑方框,模块和电路。处理器也可以是实现计算功能的组合,例如包含一个或多个微处理器组合,如dsp和微处理器的组合等等。存储单元可以是存储器。通信单元具体可以为射频电路、蓝牙芯片、wi-fi芯片等与其他电子设备交互的设备。

473.在一种可能的实现方式中,当上述装置1100部署(或集成)在手机中时,本技术实施例所涉及的装置1100可以为手机。

474.在另一种可能的实现方式中,当上述装置1100部署(或集成)在中控系统中时,本技术实施例所涉及的装置1100可以为中控系统。

475.本技术实施例还提供一种计算机存储介质,该计算机存储介质中存储有计算机指令,当该计算机指令在电子设备上运行时,使得电子设备执行上述相关方法步骤实现上述实施例中的数据传输方法。

476.本技术实施例还提供了一种计算机程序产品,当该计算机程序产品在计算机上运行时,使得计算机执行上述相关步骤,以实现上述实施例中的数据传输方法。

477.本技术实施例还提供一种装置,这个装置具体可以是芯片、集成电路、组件或模块。具体的,该装置可包括相连的处理器和用于存储指令的存储器,或者该装置包括至少一个处理器,用于从外部存储器获取指令。当装置运行时,处理器可执行指令,以使芯片执行上述各方法实施例中的数据传输方法。

478.本技术实施例还提供一种车辆,该车辆包括上述装置1100或中控系统200。

479.本实施例提供的数据传输装置、计算机存储介质、计算机程序产品、芯片或车辆均用于执行上文所提供的对应的方法,因此,其所能达到的有益效果可参考上文所提供的对应的方法中的有益效果,此处不再赘述。

480.应理解,在本技术的各种实施例中,上述各过程的序号的大小并不意味着执行顺序的先后,各过程的执行顺序应以其功能和内在逻辑确定,而不应对本技术实施例的实施过程构成任何限定。

481.本领域普通技术人员可以意识到,结合本文中所公开的实施例描述的各示例的单元及算法步骤,能够以电子硬件、或者计算机软件和电子硬件的结合来实现。这些功能究竟以硬件还是软件方式来执行,取决于技术方案的特定应用和设计约束条件。专业技术人员可以对每个特定的应用来使用不同方法来实现所描述的功能,但是这种实现不应认为超出本技术的范围。

482.所属领域的技术人员可以清楚地了解到,为描述的方便和简洁,上述描述的系统、装置和单元的具体工作过程,可以参考前述方法实施例中的对应过程,在此不再赘述。

483.在本技术所提供的几个实施例中,应该理解到,所揭露的系统、装置和方法,可以通过其它的方式实现。例如,以上所描述的装置实施例仅仅是示意性的,例如,所述单元的划分,仅仅为一种逻辑功能划分,实际实现时可以有另外的划分方式,例如多个单元或组件可以结合或者可以集成到另一个系统,或一些特征可以忽略,或不执行。另一点,所显示或讨论的相互之间的耦合或直接耦合或通信连接可以是通过一些接口,装置或单元的间接耦合或通信连接,可以是电性,机械或其它的形式。

484.所述作为分离部件说明的单元可以是或者也可以不是物理上分开的,作为单元显示的部件可以是或者也可以不是物理单元,即可以位于一个地方,或者也可以分布到多个网络单元上。可以根据实际的需要选择其中的部分或者全部单元来实现本实施例方案的目的。

485.另外,在本技术各个实施例中的各功能单元可以集成在一个处理单元中,也可以是各个单元单独物理存在,也可以两个或两个以上单元集成在一个单元中。

486.所述功能如果以软件功能单元的形式实现并作为独立的产品销售或使用时,可以存储在一个计算机可读取存储介质中。基于这样的理解,本技术的技术方案本质上或者说对现有技术做出贡献的部分或者该技术方案的部分可以以软件产品的形式体现出来,该计算机软件产品存储在一个存储介质中,包括若干指令用以使得一台计算机设备(可以是个人计算机,服务器,或者网络设备等)执行本技术各个实施例所述方法的全部或部分步骤。而前述的存储介质包括:u盘、移动硬盘、rom、ram、磁碟或者光盘等各种可以存储程序代码的介质。

487.以上所述,仅为本技术的具体实施方式,但本技术的保护范围并不局限于此,任何熟悉本技术领域的技术人员在本技术揭露的技术范围内,可轻易想到变化或替换,都应涵盖在本技术的保护范围之内。因此,本技术的保护范围应以所述权利要求的保护范围为准。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。