1.本发明涉及蓝牙通信技术领域,特别是涉及一种基于混沌序列和分组加密 的蓝牙数据传输加密方法。

背景技术:

2.随着信息技术以及智能蓝牙设备的快速发展,越来越多的智能蓝牙设备应 用于我们的日常生活中。蓝牙作为一种近距离无线通信解决方案,可实现固定 设备、移动设备和楼宇个人域网之间的短距离数据交换,基于其独特性能,蓝 牙已经在智能蓝牙设备中得到广泛的应用,如智能可穿戴设备、移动支付终端 等。

3.但目前智能蓝牙设备的蓝牙数据传输易受到信息窃取、消息篡改等安全问 题,导致数据的流失、造假和泄密,虽然可通过加密算法对数据进行加密,但 由于智能蓝牙设备资源(cpu、内存等)受限制,采用传统的加密算法无法在 时间消耗和安全性两方面具有良好表现。

4.因此,亟需一种基于混沌序列和分组加密的蓝牙数据传输加密方法,能够 解决现有智能蓝牙设备在蓝牙传输时安全性、实时性、高效性均不佳的问题。

技术实现要素:

5.本发明的目的是提供一种基于混沌序列和分组加密的蓝牙数据传输加密 方法,以解决上述现有智能蓝牙设备在蓝牙传输时安全性、实时性、高效性均 不佳的问题。

6.为实现上述目的,本发明提供了如下方案:

7.本发明提供一种基于混沌序列和分组加密的蓝牙数据传输加密方法,所述 方法包括以下步骤:

8.(1)智能手机与智能蓝牙设备建立蓝牙数据连接,同时获取智能蓝牙设 备的蓝牙mac地址;

9.(2)智能手机和智能蓝牙设备分别根据蓝牙mac地址构建相同的混沌 密钥系统;

10.(3)智能蓝牙设备在混沌密钥系统下对原始数据进行分组加密得到密文, 并将密文发送至智能手机,智能手机在混沌密钥系统下对密文进行解密,得到 原始数据。

11.优选地,智能手机安装有前端软件,前端软件包括智能蓝牙设备业务模块 和蓝牙数据传输模块。

12.优选地,前端软件为小程序、app或h5。

13.优选地,智能蓝牙设备为智能蓝牙穿戴设备或智能蓝牙移动支付终端。

14.优选地,步骤(1)具体为:

15.智能手机与智能蓝牙设备建立蓝牙数据连接,智能手机通过系统api获取 智能蓝牙设备的蓝牙mac地址;

16.若无法通过系统api获取蓝牙mac地址,则将智能蓝牙设备的蓝牙mac 地址放在蓝牙广播包中,智能手机通过解析蓝牙广播包获得蓝牙mac地址。

17.优选地,步骤(2)具体为:

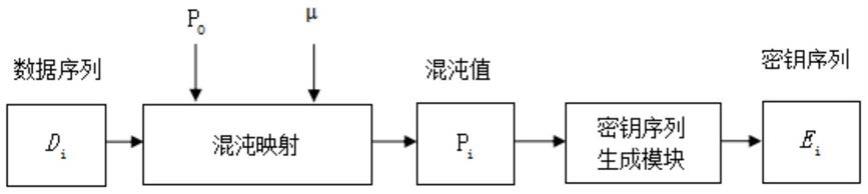

18.(21)采用一维混沌系统logistic映射来产生对称混沌密钥值;

19.(22)将对称混沌密钥值转化为1字节的数,即密钥序列e

i

。

20.优选地,步骤(21)具体为:

21.采用一维混沌系统logistic映射产生对称混沌密钥值,假定在时刻k的 混沌序列值为p

i

,p

i

值如下:

22.p

i

=μp

i

‑1(1

‑

p

i

‑1)

23.其中,混沌序列的初值p0∈(0,1),参数μ∈(3.57,4)。

24.优选地,步骤(22)具体为:

25.取混沌输出值的三位有效数字,将其进行归一化至0~255范围内:

26.e

i

=p

i

*255

27.得到密钥序列e

i

。

28.优选地,步骤(3)中,分组加密算法采用简化aes算法。

29.本发明相对于现有技术取得了以下有益技术效果:

30.本发明提供的一种基于混沌序列和分组加密的蓝牙数据传输加密方法,智 能手机与智能蓝牙设备建立蓝牙数据连接,同时获取智能蓝牙设备的蓝牙 mac地址;智能手机和智能蓝牙设备分别根据蓝牙mac地址构建相同的混 沌密钥系统,其随机性以及对初始值敏感性都得到提高,从而提高蓝牙数据传 输的提高保密性;智能蓝牙设备在混沌密钥系统下对原始数据进行分组加密得 到密文,并将密文发送至智能手机,智能手机在混沌密钥系统下对密文进行解 密,得到原始数据;通过简化的分组加密算法,降低了算法的复杂度,提高的 系统了效率,加密效果良好,采用相同的数据处理方式和密钥生成方式,不必 进行密钥的交换,避免密钥的泄漏,增加了系统的安全性。

附图说明

31.为了更清楚地说明本发明实施例或现有技术中的技术方案,下面将对实施 例中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是 本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动性 的前提下,还可以根据这些附图获得其他的附图。

32.图1为本发明提供的一种基于混沌序列和分组加密的蓝牙数据传输加密 方法中构件混沌密钥系统流程图;

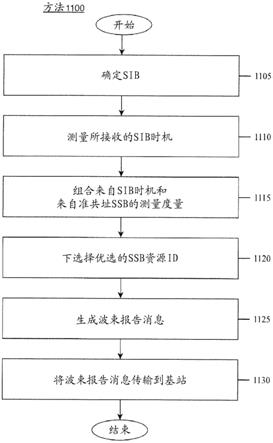

33.图2为本发明提供的一种基于混沌序列和分组加密的蓝牙数据传输加密 方法中分组加密流程图;

具体实施方式

34.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清 楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是 全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有做出创造 性劳动前提下所获得的所有其他实施例,都属于本发明保护的范围。

35.本发明的目的是提供一种基于混沌序列和分组加密的蓝牙数据传输加密 方法,

以解决现有智能蓝牙设备在蓝牙传输时安全性、实时性、高效性均不佳 的问题。

36.为使本发明的上述目的、特征和优点能够更加明显易懂,下面结合附图和 具体实施方式对本发明作进一步详细的说明。

37.实施例1:

38.本实施例提供一种基于混沌序列和分组加密的蓝牙数据传输加密方法,方 法包括以下步骤:

39.(1)智能手机与智能蓝牙设备建立蓝牙数据连接,同时获取智能蓝牙设 备的蓝牙mac地址;

40.(2)智能手机和智能蓝牙设备分别根据蓝牙mac地址构建相同的混沌 密钥系统;

41.(3)智能蓝牙设备在混沌密钥系统下对原始数据进行分组加密得到密文, 并将密文发送至智能手机,智能手机在混沌密钥系统下对密文进行解密,得到 原始数据。

42.具体地,智能手机安装有前端软件,前端软件包括智能蓝牙设备业务模块 和蓝牙数据传输模块。

43.进一步地,前端软件为小程序,在其他实施例中还可以采用app或h5。

44.进一步地,智能蓝牙设备为智能蓝牙穿戴设备,当然,智能蓝牙设备也可 以是智能蓝牙移动支付终端。

45.其中,步骤(1)具体为:

46.智能手机与智能蓝牙设备建立蓝牙数据连接,智能手机通过系统api获取 智能蓝牙设备的蓝牙mac地址,每台智能蓝牙设备的蓝牙mac为全球唯一 数据;

47.对于某些系统无法获取到智能蓝牙设备蓝牙mac地址,可以将智能蓝牙 设备的蓝牙mac地址放在蓝牙广播包中,智能手机通过解析蓝牙广播包获得 蓝牙mac地址。

48.进一步地,混沌加密因其具有速度快、简单、实时性高等特点被广泛应用 于信息加密领域,其利用混沌系统产生的混沌序列具有随机性、非周期性、易 于交叉和对初始状态极易敏感等特点。

49.步骤(2)具体为:

50.(21)复杂混沌系统需要更多的运算量和计算时间,因为智能蓝牙设备资 源的限制,采用一维混沌系统logistic映射来产生对称混沌密钥值;其具体 为:

51.采用一维混沌系统logistic映射产生对称混沌密钥值,假定在时刻k的 混沌序列值为p

i

,p

i

值如下:

52.p

i

=μp

i

‑1(1

‑

p

i

‑1)

53.其中,混沌序列的初值p0∈(0,1),参数μ∈(3.57,4)。

54.(22)将对称混沌密钥值转化为1字节的数,即密钥序列e

i

,具体为:根 据上式,得到p

i

是一个数据类型为浮点型的混沌值,根据logistic映射特性 可知,其值域取值范围为p∈(0,1),而一个字节数据的最大值为255,取混沌 输出值的三位有效数字,将其进行归一化至0~255范围内:

55.e

i

=p

i

*255

56.得到密钥序列e

i

。

57.在logistic映射中,当形态参数μ=4时,logistic映射对迭代的初值异常 敏感,此时被称为满映射混沌状态,所以作为优选地,logistic映射参数初始 化设置:

58.p0=0.5;

59.μ=4;

60.k=n(智能蓝牙设备蓝牙mac地址最后一字节数值) m(明文数据块索引 值);

61.若智能蓝牙设备蓝牙mac地址最后一字节数值<100,则n=100;否 则,n为智能蓝牙设备蓝牙mac地址最后一字节数值。例如蓝牙mac为11: 22:33:44:55:66,则最后一个字节为0x66,因0x66=102>100,即n=0x66; 这样可以使混沌序列充分离散化,避免了同一长度的数据生成同一密钥。

62.进一步地,步骤(3)中,智能蓝牙设备一般都是资源受限制的设备,不 适合采用非对称加密,而分组加密算法便于软硬件实现,算法结构紧凑,条理 清楚,是当今商用密码的主流,主流有des、idea、aes等,本实施例采用 aes分组加密算法,aes能抵抗除了暴力攻击以外的所有已知类型的攻击, 该数据块和密钥长度可以是128、192和256位,对应着的加密轮数n分别是10、12和14,由于智能蓝牙设备的资源有限,因此本实施例采用占用资源较 低的数据块长度为128位的aes并对加密轮数进行简化,考虑资源受限且减 小计算负担,本实施例将aes原来的10轮加密调整为6轮。

63.因加密方和解密方采用相同的数据处理方式和密钥生成方式,所以只需要 通过对称密钥加密体制传递加密参数初始化,而不必进行密钥的交换,就可以 实现数据的成功解密;发送方和接收方的加密参数初始化包含:logistic映射 μ和初始值p0。

64.本发明应用了具体个例对本发明的原理及实施方式进行了阐述,以上实施 例的说明只是用于帮助理解本发明的方法及其核心思想;同时,对于本领域的 一般技术人员,依据本发明的思想,在具体实施方式及应用范围上均会有改变 之处。综上,本说明书内容不应理解为对本发明的限制。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。