1.本技术涉及人工智能技术领域,具体而言,本技术涉及一种数据安全评估方法、装置、设备及存储介质。

背景技术:

2.近年来,个人信息及敏感数据管理工作正面临前所未有的广泛关注。同时近期数据泄露、数据非法交易等安全事件频发,如何加强个人信息及敏感数据安全管理、确保合规并防止数据被泄露滥用,成为了当前数据安全管理的重中之重。

3.现有对业务数据进行安全评估时,由于缺乏一个统一化、标准化的量化方式,导致生成的评估结果较为零散,数据安全评估的效果较差。

技术实现要素:

4.本技术的主要目的为提供一种数据安全评估方法、装置、设备及存储介质,以提高数据安全的评估效果。

5.为了实现上述发明目的,本技术提供一种数据安全评估方法,其包括以下步骤:

6.获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;

7.对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据;

8.分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与所述标准业务数据包中的业务数据相关的关联数据,将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;其中,每个数据安全评估模型用于评估对应的标准业务数据包的安全性;

9.根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级。

10.优选地,所述将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果,包括:

11.将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的评估指标;

12.获取预置在所述数据安全评估模型的指标权重;

13.将所述评估指标乘以对应的指标权重,得到各个所述标准业务数据包的评分值,将所述评分值添加至所述子评估结果。

14.进一步地,所述获取预置在所述数据安全评估模型的指标权重之前,还包括:

15.获取所述标准业务数据包中的业务数据的安全特性及数据重要程度;

16.根据所述安全特性对所述标准业务数据包进行脆弱指标分析,得到所述标准业务数据包对应的脆弱指数,根据所述脆弱指数设定第一权重;

17.根据所述数据重要程度设定第二权重;

18.将所述第一权重与第二权重进行相乘,并标准化处理后,得到所述指标权重;

19.将所述指标权重配置在所述数据安全评估模型中。

20.进一步地,所述将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果之后,还包括:

21.获取评分值低于预设值的标准业务数据包,得到目标标准业务数据包;

22.根据预先设定的规则确定所述目标标准业务数据包的扣分原因和/或优化建议,输出所述扣分原因和/或优化建议。

23.进一步地,所述根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级之后,还包括:

24.将各所述标准业务数据包的评分值分别与对应的各所述数据安全评估模型的指标权重进行加权求和计算,得到综合评分值;其中,所述综合评分值用于评估所述业务数据的整体风险级别;

25.按照所述综合评分值获取对应的综合处理意见信息,按照所述综合评分值和所述综合处理意见信息对所述业务数据生成安全评估报告。

26.优选地,所述分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,包括:

27.分别为每一个业务类型的标准业务数据包构建对应的初始数据安全评估模型;

28.获取训练数据集;其中,所述训练数据集包括标准业务数据样本及已确定的评估结果;

29.将所述训练数据集输入到所述初始数据安全评估模型中进行迭代训练;

30.当检测到所述初始数据安全评估模型输出的训练结果满足要求时,将最后一次训练得到的初始数据安全评估模型作为所述数据安全评估模型。

31.优选地,所述对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据,包括:

32.将所述标准业务数据包中的业务数据分割为多个子数据块,并根据数据结构分别为每个子数据块设置唯一的标识符;

33.遍历所有标识符,对应各个标识符保留唯一一个数据块,并去除其他具有相同标识符的数据块,以去除所述标准业务数据包的重复业务数据。

34.本技术还提供一种数据安全评估装置,其包括:

35.获取模块,用于获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;

36.预处理模块,用于对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据;

37.构建模块,用于分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与所述标准业务数据包中的业务数据相关的关联数据,将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;其中,每个数据安全评估模型用于评估对应的标准业务数据包的安全性;

38.确定模块,用于根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级。

39.本技术还提供一种计算机设备,包括存储器和处理器,所述存储器存储有计算机程序,所述处理器执行所述计算机程序时实现上述任一项所述方法的步骤。

40.本技术还提供一种计算机可读存储介质,所述计算机可读存储介质上存储有计算机程序,该计算机程序被处理器执行时实现上述任一项所述方法的步骤。

41.本技术所提供的一种数据安全评估方法、装置、设备及存储介质,通过获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;对每一个标准业务数据包中的业务数据进行预处理,以去除标准业务数据包的重复业务数据;分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与标准业务数据包中的业务数据相关的关联数据,将同一标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;根据子评估结果及预设的判定标准确定各标准业务数据包的风险等级,从而通过将同一业务类型的业务数据划分为标准业务数据包,并利用数据安全评估模型对同一业务类型的标准业务数据包进行数据安全评估,在提高数据安全评估效率的同时,还可以获得从企业整体到局部业务系统的不同层次的安全状况,以及从不同维度掌握企业的信息安全状况,提高数据安全的评估效果。

附图说明

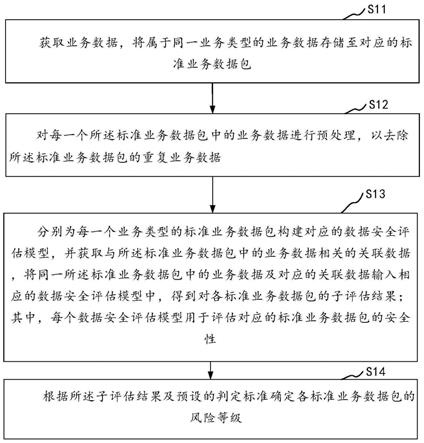

42.图1为本技术一实施例的数据安全评估方法的流程示意图;

43.图2为本技术一实施例的数据安全评估装置的结构示意框图;

44.图3为本技术一实施例的计算机设备的结构示意框图。

45.本技术目的的实现、功能特点及优点将结合实施例,参照附图做进一步说明。

具体实施方式

46.为了使本技术的目的、技术方案及优点更加清楚明白,以下结合附图及实施例,对本技术进行进一步详细说明。应当理解,此处描述的具体实施例仅仅用以解释本技术,并不用于限定本技术。

47.本技术实施例可以基于人工智能技术对相关的数据进行获取和处理。其中,人工智能(artificial intelligence,ai)是利用数字计算机或者数字计算机控制的机器模拟、延伸和扩展人的智能,感知环境、获取知识并使用知识获得最佳结果的理论、方法、技术及应用系统。

48.人工智能基础技术一般包括如传感器、专用人工智能芯片、云计算、分布式存储、大数据处理技术、操作/交互系统、机电一体化等技术。人工智能软件技术主要包括计算机视觉技术、机器人技术、生物识别技术、语音处理技术、自然语言处理技术以及机器学习/深度学习等几大方向。

49.参考图1,本技术提出一种数据安全评估方法,以服务器为执行主体,服务器可以是独立的服务器,也可以是提供云服务、云数据库、云计算、云函数、云存储、网络服务、云通信、中间件服务、域名服务、安全服务、内容分发网络(content delivery network,cdn)、以及大数据和人工智能平台等基础云计算服务的云服务器。

50.本技术中,该数据安全评估方法用于提高数据安全的评估效果,参照图1,其中一个实施例中,该数据安全评估方法包括如下步骤:

51.s11、获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;

52.s12、对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据;

53.s13、分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与所述标准业务数据包中的业务数据相关的关联数据,将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;其中,每个数据安全评估模型用于评估对应的标准业务数据包的安全性;

54.s14、根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级。

55.如上述步骤s11所述,企业的数据库中一般包括基础数据及业务数据。基础数据是系统的数据字典,在系统初始化的时候,就存在于系统数据库中,是结构性或者功能性的支撑。业务数据则是系统启用后,新添加的数据。例如,医保数据、用户数据、理财数据、保险数据等数据。

56.业务数据还可以是与企业的各个合作方上传的、与业务相关的数据。例如,业务数据可以为各个银行服务器发送的存储业务对应的业务数据,具体可包括付费会员开业务、积分兑换业务以及开卡业务等相关的业务数据。

57.此外,所述业务数据可通过用户填写调研报告得到。具体的,本实施例可通过线上开展对公司内部各业务类型的调研,调研内容主要聚焦评估期间开展中或拟开展且涉及个人信息及敏感数据处理的业务类型,个人信息及敏感数据的定义基于公司内部数据治理中对于数据分类分级结果。

58.然后收集各业务类型的调研,业务类型的颗粒度可自定义设置,完成业务类型收集后,将收集的业务数据依次发送给多个审核端进行交叉确认,避免同类业务的重复并为后续工作确定整体评估范围,最后获取审核端确认过的业务数据,按照业务类型对业务数据进行划分,并将相同的业务类型对应的业务数据存储到一起,得到每一个业务类型对应的标准业务数据包,每一个标准业务数据包中存储有相同的业务类型的业务数据,以对业务数据按照不同维度进行细化分析。

59.其中,在保险领域,业务类型可包括核保业务、保险申请业务、保险咨询业务等等。

60.如上述步骤s12所述,本步骤对每一个标准业务数据包中的业务数据进行预处理,预处理包括去除标准业务数据包的重复业务数据、删除标准业务数据包中的业务数据的标点符号等无实质意义的数据。

61.如上述步骤s13所述,本步骤统计业务类型的种类,以确定业务数据的业务类型数量,然后分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,且一个数据安全评估模型对应评估一种业务类型的标准业务数据包。例如,当业务类型被分为三类时,则可构建三个数据安全评估模型,以分别对每类业务类型的标准业务数据包进行安全评估。其中,数据安全评估模型为神经网络模型。

62.在一实施例中,该神经网络模型可以采用lstm(long short

‑

term memory,长短期记忆网络)神经网络模型,lstm神经网络模型属于一种时间递归神经网络模型。此外,当lstm神经网络模型包括多层神经网络时,每层神经网络中同一种参数的数值可以设置为不同,例如第一层中的参数a与第二层中的参数b可以设置为不同数值。利用训练集训练多层

结构的lstm神经网络模型的过程为:首先将训练集输入lstm神经网络模型的第一层神经网络中进行传输,得到输出结果;将当前得到的输出结果输入下一层神经网络进行传输,得到新的输出结果,如果所述下一层神经网络为最后一层神经网络,则结束传输,否则继续下一层神经网络的传输;确定最后一层神经网络的输出结果与标签之间的误差;将所述误差进行反向传输,以优化模型参数。

63.在另一实施例中,该数据安全评估模型也可以基于决策树算法对训练集中随意选择的k个训练样本进行训练,得到k个第一决策树分类模型,将k个第一决策树分类模型进行组合后,得到训练好的数据安全评估模型。为了使神经网络模型具备数据安全评估的能力,本技术首先对神经网络模型进行训练。在对上述神经网络模型进行训练时,将已标注评估结果的同种业务类型的业务数据样本、该业务数据样本的关联数据样本输入神经网络模型进行安全评估,然后通过将神经网络模型的安全评估结果与标注的安全评估结果进行对比判断模型的评估误差,根据评估误差对神经网络模型的内部参数进行调整,然后再次利用参数调整后的神经网络模型进行安全评估,以及计算新的评估误差,根据新的评估误差对神经网络模型进行参数调整。重复执行上述训练过程,直到神经网络模型的评估误差小于设定的误差时,完成对上述神经网络模型的训练,并将完成训练的神经网络模型作为数据安全评估模型。

64.其中,确定标准业务数据包中的业务数据相关的关联数据时,可获取标准业务数据包中的业务数据的生命周期,将与标准业务数据包中的业务数据处于同一生命周期的数据作为关联数据。例如,标准业务数据包中的业务数据经过增删修改后会产生新的数据,则将该新的数据作为关联数据。其中,数据生命周期是数据从产生、存储、维护、使用到消亡的整个过程,在其生命周期中,数据可能被提取、导入、导出、迁移、验证、编辑、更新、清洗、转型、转换、整合、隔离、汇总、引用、评审、报告、分析、挖掘、备份、恢复、归档和检索,最终被删除,因此将这些过程涉及到的所有数据称为同一生命周期的数据。例如,企业数据管理人员需要决定数据如何被创建、如何被修改、如何演变、何种数据应保留在运营和分析系统中、何种数据要予以存档、何种数据要予以删除,以降低存储成本。

65.其中,所述子评估结果可包括数据库审计平台扫描后端数据库中敏感字段的加密情况、端口扫描对外数据传输方式的安全性和日志审计平台确认当前系统日志的存储及使用情况。例如,可利用数据库审计平台扫描后端数据库中的敏感字段,得到一类业务数据,利用数据安全评估模型对该类业务数据进行安全性评估,以得到敏感字段的加密情况。

66.如上述步骤s14所述,获取数据安全评估模型输出的子评估结果,子评估结果包括对应标准业务数据包的评分值,同时获取判定标准,该判定标准可以是判定标准对照表的形式,判定标准对照表中记录了各个评分值对应的风险等级,根据判定标准对照表确定各标准业务数据包的风险等级,以完成业务数据的安全评估。

67.本技术所提供的一种数据安全评估方法,通过获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;对每一个标准业务数据包中的业务数据进行预处理,以去除标准业务数据包的重复业务数据;分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与标准业务数据包中的业务数据相关的关联数据,将同一标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;根据子评估结果及预设的判定标准确定各标

准业务数据包的风险等级,从而通过将同一业务类型的业务数据划分为标准业务数据包,并利用数据安全评估模型对同一业务类型的标准业务数据包进行数据安全评估,在提高数据安全评估效率的同时,还可以获得从企业整体到局部业务系统的不同层次的安全状况,以及从不同维度掌握企业的信息安全状况,提高数据安全的评估效果。

68.在一实施例中,在步骤s11中,所述将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果,可具体包括:

69.s111、将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的评估指标;

70.s112、获取预置在所述数据安全评估模型的指标权重;

71.s113、将所述评估指标乘以对应的指标权重,得到各个所述标准业务数据包的评分值,将所述评分值添加至所述子评估结果。

72.本实施例中,在确定标准业务数据包的评分值时,可根据预置的评估指标及对应的指标权重计算评分值,以分值的形式将最终得到的各标准业务数据包的子评估结果展示给用户。其中,该评估指标用于评估标准业务数据包的重要程度或数据的泄漏风险承受程度。

73.具体的,可以按照评分值从小到大的顺序,将子评估结果划分为低危(0~300)、中危(301~600)和高危(601~900)三种类别。还可以将三种类别用不同的图标展示。通过本技术的实施例,可以获取业务数据在各评估指标维度上对应的单一评估结果,结果可信度更高。

74.在一实施例中,所述获取预置在所述数据安全评估模型的指标权重之前,还可包括:

75.获取所述标准业务数据包中的业务数据的安全特性及数据重要程度;

76.根据所述安全特性对所述标准业务数据包进行脆弱指标分析,得到所述标准业务数据包对应的脆弱指数,根据所述脆弱指数设定第一权重;

77.根据所述数据重要程度设定第二权重;

78.将所述第一权重与第二权重进行相乘,并标准化处理后,得到所述指标权重;

79.将所述指标权重配置在所述数据安全评估模型中。

80.在本实施例中,脆弱指标可以包括技术脆弱指标和管理脆弱指标。其中,技术脆弱指标可以包括物理环境脆弱指标、通信网络脆弱指标、区域边界脆弱指标、计算环境脆弱指标和管理中心脆弱指标。管理脆弱指标可以包括:管理制度脆弱性、管理机构脆弱性、管理人员脆弱性、建设管理脆弱性和运维管理脆弱指标。脆弱指数指示了由于管理方的物理环境、网络结构、通信线路和软件系统的漏洞或受到攻击进而对业务数据产生威胁的指数。

81.在本实施例中,数据重要程度高的业务数据可以包括企业财务数据、研发数据、个人隐私数据等。数据重要程度低的业务数据是指数据泄露不会造成企业或个人损失的数据,例如经过脱敏的数据、企业要依法公开的数据等。

82.本实施例根据安全特性对标准业务数据包进行脆弱指标分析,得到标准业务数据包对应的脆弱指数,根据脆弱指数设定第一权重,并根据数据重要程度设定第二权重,该第二权重用于反映数据的重要性,可根据标准业务数据包中的业务数据的业务类型进行设

定。然后将第一权重与第二权重进行相乘,并标准化处理后,得到所述指标权重;将所述指标权重配置在所述数据安全评估模型中。例如,当第一权重为9,第二权重为8,则相乘后为72,则可将其转换为10以内的数值的标准化处理,得到的指标权重为7.2。

83.在一实施例中,所述将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果之后,还可包括:

84.获取评分值低于预设值的标准业务数据包,得到目标标准业务数据包;

85.根据预先设定的规则确定所述目标标准业务数据包的扣分原因和/或优化建议,输出所述扣分原因和/或优化建议。

86.在本实施例中,可筛选出评分值低于预设值的标准业务数据包;其中,该预设值可自定义设置,然后根据预先设定的规则确定目标标准业务数据包的扣分原因和/或优化建议,预先设定的规则包括各项指标的扣分项及对应的扣分值,并基于扣分项生成优化建议,以及时、有效地改善标准业务数据包的安全性。

87.在一实施例中,所述根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级之后,还包括:

88.将各所述标准业务数据包的评分值分别与对应的各所述数据安全评估模型的指标权重进行加权求和计算,得到综合评分值;其中,所述综合评分值用于评估所述业务数据的整体风险级别;

89.按照所述综合评分值获取对应的综合处理意见信息,按照所述综合评分值和所述综合处理意见信息对所述业务数据生成安全评估报告。

90.服务器将各标准业务数据包的评分值分别与对应的各数据安全评估模型的指标权重进行加权求和计算,得到综合评分值,按照该综合评分值查询相对应的综合处理意见信息,该综合处理意见信息用于提供提高标准业务数据包的安全性的建议,最后按照综合评分值和综合处理意见信息对业务数据生成安全评估报告,以便用户直观地、系统地了解当前业务数据的安全状况。

91.其中,该安全评估报告可以采用word格式、pdf格式或者电子表格excel格式进行存储,还可以为其他文档格式,具体此处不做限定。进一步地,服务器还可以将安全评估报告发送至云服务器进行保存,减少了服务器的存储空间。

92.在一实施例中,所述分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,可具体包括:

93.分别为每一个业务类型的标准业务数据包构建对应的初始数据安全评估模型;

94.获取训练数据集;其中,所述训练数据集包括标准业务数据包样本及已确定的评估结果;

95.将所述训练数据集输入到所述初始数据安全评估模型中进行迭代训练;

96.当检测到所述初始数据安全评估模型输出的训练结果满足要求时,将最后一次训练得到的初始数据安全评估模型作为所述数据安全评估模型。

97.在本实施例中,在构建数据安全评估模型时,一般需要获取初始数据安全评估模型,对初始数据安全评估模型进行训练,在获取训练数据集时,需要获取大量的标准业务数据包样本的标准业务数据样本,并确定各标准业务数据包样本对应的评估结果,生成训练数据集,利用训练数据集对每个初始数据安全评估模型进行m次训练,一般来说,训练数据

集的数据越丰富,对初始数据安全评估模型的训练效果就越好。

98.此外,在一实施例中,在对初始数据安全评估模型每次训练之后,利用预设的损失函数评估当前初始数据安全评估模型的损失值,并判断损失值是否低于预设损失值,若否,则调整当前初始数据安全评估模型的参数,对当前初始数据安全评估模型进行再次训练,以使初始数据安全评估模型的损失值低于预设损失值,以最终得到训练合格的数据安全评估模型。

99.在本实施例中,由于利用了丰富的训练数据集对初始数据安全评估模型进行了训练,因此最终得到的数据安全评估模型具有良好的性能。

100.在一实施例中,所述对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据,可具体包括:

101.将所述标准业务数据包中的业务数据分割为多个子数据块,并根据数据结构分别为每个子数据块设置唯一的标识符;

102.遍历所有标识符,对应各个标识符保留唯一一个数据块,并去除其他具有相同标识符的数据块,以去除所述标准业务数据包的重复业务数据。

103.本实施例将标准业务数据包中的业务数据分割为多个子数据块,并根据数据结构分别为每个子数据块分配唯一的标识符,然后利用标识符去除重复业务数据。具体的,本实施例将标准业务数据包中的业务数据分割为多个子数据块,每个子数据块的大小一致,并根据数据结构分别为每个子数据块分配唯一的标识符,该标识符用于区分不同的数据块,因此相同的数据块会有相同的标识符,然后利用标识符去除重复业务数据,以得到去除重复业务数据的标准业务数据包。

104.其中,数据结构是指相互之间存在着一种或多种关系的数据元素的集合和该集合中数据元素之间的关系组成。常用的数据结构有:数组,栈,链表,队列,树,图,堆,散列表等等。

105.参照图2,本技术实施例中还提供一种数据安全评估装置,包括:

106.获取模块11,用于获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;

107.预处理模块12,用于对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据;

108.构建模块13,用于分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与所述标准业务数据包中的业务数据相关的关联数据,将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;其中,每个数据安全评估模型用于评估对应的标准业务数据包的安全性;

109.确定模块14,用于根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级。

110.企业的数据库中一般包括基础数据及业务数据。基础数据是系统的数据字典,在系统初始化的时候,就存在于系统数据库中,是结构性或者功能性的支撑。业务数据则是系统启用后,新添加的数据。例如,医保数据、用户数据、理财数据、保险数据等数据。

111.业务数据还可以是与企业的各个合作方上传的、与业务相关的数据。例如,业务数

据可以为各个银行服务器发送的存储业务对应的业务数据,具体可包括付费会员开业务、积分兑换业务以及开卡业务等相关的业务数据。

112.此外,所述业务数据可通过用户填写调研报告得到。具体的,本实施例可通过线上开展对公司内部各业务类型的调研,调研内容主要聚焦评估期间开展中或拟开展且涉及个人信息及敏感数据处理的业务类型,个人信息及敏感数据的定义基于公司内部数据治理中对于数据分类分级结果。

113.然后收集各业务类型的调研,业务类型的颗粒度可自定义设置,完成业务类型收集后,将收集的业务数据依次发送给多个审核端进行交叉确认,避免同类业务的重复并为后续工作确定整体评估范围,最后获取审核端确认过的业务数据,按照业务类型对业务数据进行划分,并将相同的业务类型对应的业务数据存储到一起,得到每一个业务类型对应的标准业务数据包,每一个标准业务数据包中存储有相同的业务类型的业务数据,以对业务数据按照不同维度进行细化分析。

114.其中,在保险领域,业务类型可包括核保业务、保险申请业务、保险咨询业务等等。

115.本实施例还可对每一个标准业务数据包中的业务数据进行预处理,预处理包括去除标准业务数据包的重复业务数据、删除标准业务数据包中的业务数据的标点符号等无实质意义的数据。

116.然后统计业务类型的种类,以确定业务数据的业务类型数量,然后分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,且一个数据安全评估模型对应评估一种业务类型的标准业务数据包。例如,当业务类型被分为三类时,则可构建三个数据安全评估模型,以分别对每类业务类型的标准业务数据包进行安全评估。其中,数据安全评估模型为神经网络模型。

117.在一实施例中,该神经网络模型可以采用lstm(long short

‑

term memory,长短期记忆网络)神经网络模型,lstm神经网络模型属于一种时间递归神经网络模型。此外,当lstm神经网络模型包括多层神经网络时,每层神经网络中同一种参数的数值可以设置为不同,例如第一层中的参数a与第二层中的参数b可以设置为不同数值。利用训练集训练多层结构的lstm神经网络模型的过程为:首先将训练集输入lstm神经网络模型的第一层神经网络中进行传输,得到输出结果;将当前得到的输出结果输入下一层神经网络进行传输,得到新的输出结果,如果所述下一层神经网络为最后一层神经网络,则结束传输,否则继续下一层神经网络的传输;确定最后一层神经网络的输出结果与标签之间的误差;将所述误差进行反向传输,以优化模型参数。

118.在另一实施例中,该数据安全评估模型也可以基于决策树算法对训练集中随意选择的k个训练样本进行训练,得到k个第一决策树分类模型,将k个第一决策树分类模型进行组合后,得到训练好的数据安全评估模型。为了使神经网络模型具备数据安全评估的能力,本技术首先对神经网络模型进行训练。在对上述神经网络模型进行训练时,将已标注评估结果的同种业务类型的业务数据样本、该业务数据样本的关联数据样本输入神经网络模型进行安全评估,然后通过将神经网络模型的安全评估结果与标注的安全评估结果进行对比判断模型的评估误差,根据评估误差对神经网络模型的内部参数进行调整,然后再次利用参数调整后的神经网络模型进行安全评估,以及计算新的评估误差,根据新的评估误差对神经网络模型进行参数调整。重复执行上述训练过程,直到神经网络模型的评估误差小于

设定的误差时,完成对上述神经网络模型的训练,并将完成训练的神经网络模型作为数据安全评估模型。

119.其中,确定标准业务数据包中的业务数据相关的关联数据时,可获取标准业务数据包中的业务数据的生命周期,将与标准业务数据包中的业务数据处于同一生命周期的数据作为关联数据。例如,标准业务数据包中的业务数据经过增删修改后会产生新的数据,则将该新的数据作为关联数据。其中,数据生命周期是数据从产生、存储、维护、使用到消亡的整个过程,在其生命周期中,数据可能被提取、导入、导出、迁移、验证、编辑、更新、清洗、转型、转换、整合、隔离、汇总、引用、评审、报告、分析、挖掘、备份、恢复、归档和检索,最终被删除,因此将这些过程涉及到的所有数据称为同一生命周期的数据。例如,企业数据管理人员需要决定数据如何被创建、如何被修改、如何演变、何种数据应保留在运营和分析系统中、何种数据要予以存档、何种数据要予以删除,以降低存储成本。

120.其中,所述子评估结果可包括数据库审计平台扫描后端数据库中敏感字段的加密情况、端口扫描对外数据传输方式的安全性和日志审计平台确认当前系统日志的存储及使用情况。例如,可利用数据库审计平台扫描后端数据库中的敏感字段,得到一类业务数据,利用数据安全评估模型对该类业务数据进行安全性评估,以得到敏感字段的加密情况。

121.最后获取数据安全评估模型输出的子评估结果,子评估结果包括对应标准业务数据包的评分值,同时获取判定标准,该判定标准可以是判定标准对照表的形式,判定标准对照表中记录了各个评分值对应的风险等级,根据判定标准对照表确定各标准业务数据包的风险等级,以完成业务数据的安全评估。

122.如上所述,可以理解地,本技术中提出的所述数据安全评估装置的各组成部分可以实现如上所述数据安全评估方法任一项的功能,具体结构不再赘述。

123.参照图3,本技术实施例中还提供一种计算机设备,其内部结构可以如图3所示。该计算机设备包括通过系统总线连接的处理器、存储器、网络接口和数据库。其中,该计算机设计的处理器用于提供计算和控制能力。该计算机设备的存储器包括存储介质、内存储器。该存储介质存储有操作系统、计算机程序和数据库。该内存器为存储介质中的操作系统和计算机程序的运行提供环境。该计算机设备的数据库用于存储业务数据、关联数据及子评估结果等数据。该计算机设备的网络接口用于与外部的终端通过网络连接通信。该计算机程序被处理器执行时以实现一种数据安全评估方法。

124.上述处理器执行上述的数据安全评估方法,包括:

125.获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;

126.对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据;

127.分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与所述标准业务数据包中的业务数据相关的关联数据,将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;其中,每个数据安全评估模型用于评估对应的标准业务数据包的安全性;

128.根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级。

129.本技术一实施例还提供一种计算机可读存储介质,其上存储有计算机程序,计算机程序被处理器执行时实现一种数据安全评估方法,包括步骤:

130.获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;

131.对每一个所述标准业务数据包中的业务数据进行预处理,以去除所述标准业务数据包的重复业务数据;

132.分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与所述标准业务数据包中的业务数据相关的关联数据,将同一所述标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;其中,每个数据安全评估模型用于评估对应的标准业务数据包的安全性;

133.根据所述子评估结果及预设的判定标准确定各标准业务数据包的风险等级。

134.本领域普通技术人员可以理解实现上述实施例方法中的全部或部分流程,是可以通过计算机程序来指令相关的硬件来完成,所述的计算机程序可存储于一计算机可读取存储介质中,该计算机程序在执行时,可包括如上述各方法的实施例的流程。其中,本技术所提供的和实施例中所使用的对存储器、存储、数据库或其它介质的任何引用,均可包括非易失性和/或易失性存储器。非易失性存储器可以包括只读存储器(rom)、可编程rom(prom)、电可编程rom(eprom)、电可擦除可编程rom(eeprom)或闪存。易失性存储器可包括随机存取存储器(ram)或者外部高速缓冲存储器。作为说明而非局限,ram以多种形式可得,诸如静态ram(sram)、动态ram(dram)、同步dram(sdram)、双速据率sdram(ssrsdram)、增强型sdram(esdram)、同步链路(synchlink)dram(sldram)、存储器总线(rambus)直接ram(rdram)、直接存储器总线动态ram(drdram)、以及存储器总线动态ram(rdram)等。

135.综上所述,本技术的最大有益效果在于:

136.本技术所提供的一种数据安全评估方法、装置、设备及存储介质,通过获取业务数据,将属于同一业务类型的业务数据存储至对应的标准业务数据包;对每一个标准业务数据包中的业务数据进行预处理,以去除标准业务数据包的重复业务数据;分别为每一个业务类型的标准业务数据包构建对应的数据安全评估模型,并获取与标准业务数据包中的业务数据相关的关联数据,将同一标准业务数据包中的业务数据及对应的关联数据输入相应的数据安全评估模型中,得到对各标准业务数据包的子评估结果;根据子评估结果及预设的判定标准确定各标准业务数据包的风险等级,从而通过将同一业务类型的业务数据划分为标准业务数据包,并利用数据安全评估模型对同一业务类型的标准业务数据包进行数据安全评估,在提高数据安全评估效率的同时,还可以获得从企业整体到局部业务系统的不同层次的安全状况,以及从不同维度掌握企业的信息安全状况,提高数据安全的评估效果。

137.需要说明的是,在本文中,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、装置、物品或者方法不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、装置、物品或者方法所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括该要素的过程、装置、物品或者方法中还存在另外的相同要素。

138.以上所述仅为本技术的优选实施例,并非因此限制本技术的专利范围,凡是利用本技术说明书及附图内容所作的等效结构或等效流程变换,或直接或间接运用在其他相关的技术领域,均同理包括在本技术的专利保护范围内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。