基于云的中草药溯源平台rfid协议方法

技术领域

1.本发明涉及一种基于云的中草药溯源平台rfid协议方法,属于信息安全认证技术领域。

背景技术:

2.rfid技术是物联网的关键技术,广泛运用到医疗行业,比如中药溯源系统,新一代中药溯源系统通过rfid标签、身份认证和关键信息的绑定,贯穿“中药种植、饮片加工、流通使用”等环节,并通过网络实现信息传递和校验信息,实现中药材质量追溯。但是,目前的中药溯源平台采用传统质量追溯体系存在流程烦琐、难以保障数据安全性、数据庞大不利于管理等问题。针对这些问题,本发明将区块链、云计算、大数据等新一代技术引入中药质量追溯体系,深入探讨其技术体系关系,分析关键技术在实际中的应用方案,有效地运用新时代下的信息技术来保障数据安全、提高数据分析能力以优化中药溯源平台展开研究。基于此,本发明设计中草药溯源平台的rfid认证协议平台,可实现海量数据的信息化管理分析,填补该领域产业链各方的信任关系和现实需求,以适应国家中药产业的结构调整和升级,将中草药与互联网结合起来,构建适宜的生态重构。

技术实现要素:

3.本发明所要解决的技术问题是,提供一种基于云的中草药溯源平台rfid协议方法,该方法在防止追溯攻击、同步攻击和时间度量攻击方面非常有效。

4.为解决上述技术问题,本发明采用的技术方案为:

5.基于云的中草药溯源平台rfid协议方法,分为初始阶段、认证阶段和更新阶段。初始阶段包括如下步骤:

6.步骤一:系统管理员生成两个大素数p和q(每个素数的长度至少为512位),计算n=p*q,n代表大整数,并在每个合法阅读器中存储n、p和q。

7.步骤二:管理员为每个合法阅读器分配一个伪标识srid和一个密钥y,y的长度至少为1024位。在服务器(即云端)上存储的阅读器索引数据表中,管理员设置

8.srid

new

=srid,y'=y

2 mod n,srid

old

和y’old

均为0;其中,srid,srid

old

,srid new

表示阅读器的当前、上一个和下一个伪标识符。

9.步骤三:对于每个合法的标签,管理员分配一个伪标识sid和一个密钥x,x的长度至少为1024位。在服务器中存储的标签索引数据表中,管理员设置sid new

=sid和x'=x

2 mod n,而sid

old

和x'

old

都设置为0,其中,sid,sid

old

,sid new

表示标签的当前、上一个和下一个伪标识符。

10.认证阶段以及更新阶段包括如下步骤:

11.步骤一:阅读器第一次传递消息query和t

r

到标签,然后标签生成随机数n,并计算发送第2次响应消息m2={n,m

t1

,m

t2

}到阅读器;其中,t

r

表示在某一时间的时间戳;发送query指令表示认证阶

段开始;m

t1

用于云服务器在标签索引数据表中搜索相应的标签,消息m

t2

与标签的密钥x有关,用于阅读器对标签进行认证;为异或符号;||为连接符号;prng()代表生成伪随机数。

12.步骤二:阅读器验证消息m2,如果验证成功,计算y’=y

2 mod n,然后发送第3次响应消息m3={m

r1

,m

r2

,m

t1

,t

r

,n}给云端;其中,m

r1

用于云服务器在阅读器索引数据表中搜索相应的阅读器;m

r2

用于确定阅读器的有效性;y’代表阅读器索引数据表中的新数据字段。

13.步骤三:云端验证消息m3,如果验证成功,发送第4次响应消息给阅读器;其中,x’代表标签索引数据表中的新数据字段;tc表示云端当前时间。其中,x'=x

2 mod n。

14.步骤四:阅读器验证消息m4,如果验证成功,计算m

t3

,并发送第5次响应消息给标签;用于标签对阅读器进行认证。

15.步骤五:标签验证消息m5,标签计算并检查是否m’t3

==m

t3

,如果相等,则标签成功地验证阅读器,认证阶段结束,准备进入更新阶段;

16.标签使用自己的密钥x和标签自己生成的随机数n,接收到的信息(t

c

,t

r

)计算m’t3

;阅读器计算m

t3

,传递给标签,标签和阅读器计算的数据结构是一样的。

17.步骤六:标签计算sid

new

,x

new

,a

t1

,b=prng(a

t1

||t

c

),并发送第5次响应消息m6={a

t1

,b}发送给阅读器;其中,a

t1

,b用于增加验证t

c

的完整性。a

t1

代表标签加密信息,b代表标签验证信息。

18.步骤七:阅读器验证消息m6,如果验证成功,计算a

t5

,a

t2

,a

r1

,a

r2

,发送第7次响应消息m7={a

t5

,a

t2

,a

r1

,a

r2

}发送到云端。其中,a

t5

的加密机制增加对a

t2

的完整性验证。a

r1

的加密机制增加对a

r2

的完整性验证。

19.步骤八:云端验证消息m7,如果验证成功,计算a

t3

和a

r3

,并将消息m8={a

t3

,a

r3

}发送到阅读器。其中,a

r3

用于增加对a

t3

的完整性验证;

20.步骤九:云端验证收到的消息m8,如果验证成功,计算a

t4

,并将消息m9={a

t4

}发送给标签。其中,a

t4

用于增加验证标签的完整性,以此来更新标签的索引数据表。

21.步骤十:标签验证收到的消息m9,如果验证成功,更新标签的索引数据表。

22.步骤三的具体内容为:云端收到阅读器发来的消息m3后,首先检查是否t

th1

<t

c

‑

t

r

<t

th2

。如果是,云端在阅读器索引数据表中搜索匹配的m

r1

。如果有匹配,云端提取相应的y’,并计算如果m’r2

=m

r2

成立,云端确认阅读器的有效性。然后在标签索引数据表中搜索匹配的m

t1

。如果有匹配,云端检索相应的x’。其中t

th1

和t

th2

分别表示时间阈值的最小值和最大值;是由具体协议数据定义的。

23.步骤四的具体内容为:阅读器接收到云端传来的消息m4后,然后计算并检查是否m’tr

=m

tr

,如果相等,则验证标签,并计算并发送第5次响应消息给标签。

24.步骤六的具体内容为:标签分别计算sid

new

=prng(sid t

c

),

b=prng(a

t1

||t

c

),将消息m6={a

t1

,b}发送给阅读器;

25.步骤七的具体内容为:阅读器接收到标签发送的消息m6后,计算b’=prng(a

t1

||t

c

),如果b=b’,计算和x’new

=x

2new mod n,n,将消息m7={a

t5

,a

t2

,a

r1

,a

r2

}发送到云端;y’new

代表y

new

更新后的下一轮密钥。

26.步骤八的具体内容为:云端接收到阅读器发来的消息m7后,首先计算srid

new

=prng(srid t

c

),然后检查是否如果相等,云服务器从a

r2

中检索出y’new

,其中,其中更新阅读器索引数据表y’old

←

y’,y

’←

y’new

,srid

old

←

srid和srid

←

srid

new

,接下来计算计算sid

new

=prng(sid t

c

),并检查是否),并检查是否如果相等,云服务器从a

t2

中检索出x’new

,其中并更新标签索引数据表x’old

←

x’,x

’←

x’new

,sid

old

←

sid和sid

←

sid

new

,然后计算,然后计算然后将消息m9={a

t4

}发送给标签。

27.步骤九的具体内容为:阅读器接收到云端发送到消息m8后,首先检查a

r3

是否等于如果相等,云端将成功更新阅读器的索引数据表,srid

←

srid

new

,y

←

y

new

,计算然后将消息m9={a

t4

}发送给标签;

28.步骤十的具体内容为:标签接收到阅读器发送来的消息m9后,检查是否如果相等,则意味着云端成功地更新标签索引数据表,sid

←

sid

new

,x

’←

x’new

,更新阶段结束。

29.云端计算:

30.阅读器端计算:

31.标签端使用prng函数和已知参数来计算,并且和接收的a

t4

值进行比较,如果相等,则继续执行协议。

32.本发明所达到的有益效果:

33.1.防标签追踪攻击

34.因为敌手通过判断可以知道是同一个标签,标签追踪攻击成功。所以

在改进的协议中,令在改进的协议中,令通过在m

t1

,m

t2

计算机制中增加随机数,增加了信息的随机性,这可以抵抗标签追踪攻击。其中,i代表第i次会话,i 1代表第i 1次会话,代表第i次会话的m

t1

,代表第i 1次会话的m

t1

。

35.2.防假冒攻击

36.标签端在步骤五中m’t3

增加验证t

c

的完整性,标签端在步骤六中增加验证t

c

的完整性,b=prng(a

t1

||t

c

)。阅读器在步骤七中先验证a

t1

和t

c

的完整性,所以可以抵抗标签假冒攻击。在步骤八中,令。在步骤八中,令通过增加a

r3

的加密机制增加对a

t3

的完整性验证,步骤九中增加对接收的a

t3

的完整性验证,敌手不可能随意修改的值,所以可以抵抗假冒数据库攻击。

37.3.防阅读器密钥泄露攻击

38.在步骤七中,的异或操作无法推测出来任何标签和阅读器的密钥。令的异或操作无法推测出来任何标签和阅读器的密钥。令的异或操作无法推测出来任何标签和阅读器的密钥。令其中,a

t5

的加密机制增加对a

t2

的完整性验证。a

r1

的加密机制增加对a

r2

的完整性验证,所以可以防阅读器密钥泄露攻击。

i

a

t2

和

i

a

r2

的含义分别是读卡器(即阅读器)在第i次会话时计算的信息a

t2

和a

r2

。

附图说明

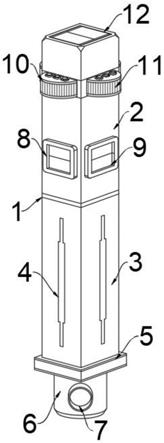

39.图1是本发明的流程图。

具体实施方式

40.下面结合附图对本发明作进一步描述。

41.对于rfid面临的各个挑战,现有技术提出了基于云的中草药溯源平台rfid协议方法,称为原始lapchs 协议。lapchs 协议包括三个阶段:初始化阶段、认证阶段和更新阶段。在初始阶段,系统管理员为每一方设置初始值,然后在认证阶段实现相互认证,最后在更新阶段完成密钥的更新。

42.1.初始阶段

43.(1)生成两个大素数p和q。计算n=p*q。将n、p和q存储在合法的阅读器中。

44.(2)管理员为每个合法的标签分配一个伪id(即sid)和一个密钥x。

45.(3)管理员为每个合法的阅读器分配一个srid和密钥y。

46.(4)对于每个合法的标签,管理员在存储在云服务器的标签索引数据表中设置sid=sid和x’=x

2 mod n,sid

old

和x’old

的初始值都设为0。

47.(5)对于每个合法的阅读器,管理员在云服务器中存储的阅读器索引数据表中设置srid=srid和y’=y

2 mod n。srid

old

和y’old

初始值都设置为0。

48.2.认证阶段

49.步骤1:阅读器在时间戳t

r

时刻发出“query”指令,认证阶段开始,然后阅读器将消息m1={query,t

r

}发送给标签。其中t

r

表示在某一时间的时间戳,发送query指令表示认证阶段开始。

50.步骤2:标签收到消息m1后,生成一个随机数n,并计算:

[0051][0052]

步骤3:将消息m2={m

t1

,m

t2

,n}传给阅读器。其中m

t1

用于云服务器(即云端)在标签索引数据表中搜索相应的标签,消息m

t2

与标签的密钥x有关,用于阅读器对标签进行认证。

[0053]

步骤4:阅读器收到消息m2后,计算后,计算

[0054]

步骤5:阅读器将消息m3={m

r1

,m

r2

,m

t1

,t

r

}传到云端。其中,m

r1

用于云服务器在阅读器索引数据表中搜索相应的阅读器,m

r2

用于确定阅读器的有效性。

[0055]

步骤6:云端收到阅读器发来的消息m3后,首先检查是否t

th1

<t

c

‑

t

r

<t

th2

。如果是,云服务器在阅读器索引数据表中搜索匹配的m

r1

。如果有匹配,云服务器提取相应的y’,并计算如果m’r2

=m

r2

成立,云服务器确认阅读器的有效性。然后在标签索引数据表中搜索匹配的m

t1

。如果有匹配,云服务器检索相应的x’。其中,t

th1

和t

th2

分别表示时间阈值的最小值和最大值。

[0056]

步骤7:云端将消息传给阅读器。

[0057]

步骤8:阅读器接收到云端传来的消息m4后,将x’检索为使用p,q求解x’=x

2 mod n和四个方案中的x1,x2,x3,x4,然后计算并检查是否m’tr

=m

tr

,如果相等,则验证标签。

[0058]

步骤9:阅读器将消息m5={m

t3

,t

c

}发送给标签。

[0059]

步骤10:标签接收到阅读器发送来的消息m5后,计算m’t3

=prng(x

⊕

n)并检查是否m’t3

=m

t3

,如果相等,则标签成功地验证阅读器。

[0060]

3.更新阶段

[0061]

步骤11:标签分别计算sid

new

=prng(sid t

c

),),

[0062]

步骤12:将消息m6={a

t1

}发送给阅读器。

[0063]

步骤13:阅读器接收到标签发送的消息m6后,计算后,计算和x’new

=x

2new mod n,srid

new

=prng(srid t

c

),y’new

=y

2new mod n,n,和

[0064]

步骤14:阅读器将消息m7={a

t1

,a

t2

,a

r1

,a

r2

}发送到云端。

[0065]

步骤15:云端接收到阅读器发来的消息m7后,首先计算srid

new

=prng(srid t

c

),然

后检查是否如果相等,云服务器从a

r2

中检索出y’new

,其中中更新阅读器索引数据表y’old

←

y’,y

’←

y’new

,srid

old

←

srid和srid

←

srid

new

,接下来计算计算sid

new

=prng(sid t

c

),并检查是否否如果相等,云服务器从a

t2

中检索出x’new

,其中,其中并更新标签索引数据表x’old

←

x’,x

’←

x’new

,sid

old

←

sid和sid

←

sid

new

,然后计算,然后计算

[0066]

步骤16:云端将消息m8={a

t3

,a

r3

}发送到阅读器。

[0067]

步骤17:阅读器接收到云端发送到消息m8后,首先检查a

r3

是否等于如果相等,云服务器将成功更新阅读器的索引数据表,srid

←

srid

new

,y

←

y

new

,计算

[0068]

步骤18:阅读器将消息m9={a

t4

}发送给标签。

[0069]

步骤19:标签接收到阅读器发送来的消息m9后,检查是否prng(sid

new

⊕

n)=a

t4

。如果相等,则意味着云端成功地更新标签索引数据表,sid

←

sid

new

,x

’←

x’new

。

[0070]

4.原始lapchs协议存在的攻击问题

[0071]

(1)阅读器和标签密钥泄露攻击

[0072]

第i次会话时,敌手监听到原始协议中第3步中的和第5步中的可以监听到会话密钥n,从而跟踪到第i次会话标签的密钥n,造成标签密钥泄露攻击。敌手在第i次会话时,在第7步监听到和在第14步监听到信息敌手通过计算敌手通过计算敌手在第i 1次会话时,在第7步监听到利用监听值计算得到计算得到所以会导致阅读器密钥泄露攻击。

[0073]

(2)阅读器假冒攻击和异步攻击

[0074]

如果第7步敌手不修改t

c

,而是在第9步敌手随意修改t

c

的值为t'

c

,导致在第11步标签使用错误的t'

c

更新操作密钥sid

new

和x

new

,sid’new

=prng(sid t'

c

)和导致阅读器假冒攻击发生。在第12步发送a

t1

,阅读器在第13步仍然使用t

c

更新密钥sid

new

=prng(sid t

c

)和此时标签端保存的密钥是(sid’new

,x’new

),而阅读器端保存的密钥是(sid

new

,x

new

),标签和阅读器保存

的密钥不一致。在下一轮会话时导致异步攻击发生。

[0075]

(3)阅读器追踪攻击

[0076]

敌手在不同会话过程中追踪m

t3

的值不包含随机数,因为是一个标签的固定值,从而实现阅读器追踪攻击。

[0077]

(4)假冒数据库攻击,假冒阅读器攻击和假冒标签攻击

[0078]

如果敌手在第7步随意修改t

c

为t'

c

,阅读器在第8步不验证t'

c

的完整性,导致假冒数据库攻击发生;在步骤16中,云端将消息m8={a

t3

,a

r3

}发送到阅读器,首先检查a

r3

是否等于a

r3

没有验证a’t3

的完整性。导致可以随意修改a’t3

计算阅读器使用错误的参数a’t3

计算a

t4

,导致假冒数据库攻击。

[0079]

敌手在第9步m5={m

t3

,t

c

}随意修改t

c

为t'

c

,第11步标签和阅读器端使用错误的t'

c

更新操作密钥sid

new

和x

new

,sid’new

=prng(sid t'

c

)和)和导致第10步验证机制里面不验证t

c

的完整性,导致假冒阅读器攻击;如果第12步假冒的标签依然发送a

t1

给阅读器,阅读器依然不检查a

t1

的完整性,导致标签假冒攻击发生。

[0080]

5.本发明改进的lapchs 协议

[0081]

lapchs 协议如图1所示,本实施例提供一种改进的基于云的中草药溯源平台rfid协议方法,具体包括以下步骤:

[0082]

认证阶段

[0083]

步骤01:阅读器在时间戳t

r

时刻发出“query”指令,认证阶段开始,然后阅读器将消息m1={query,t

r

}发送给标签。其中t

r

表示在某一时间的时间戳,发送query指令表示认证阶段开始。

[0084]

步骤02:标签收到m1后,生成随机数n,并计算后,生成随机数n,并计算其中,prng()代表生成伪随机数。

[0085]

步骤03:将消息m2={m

t1

,m

t2

,n}传给阅读器。其中m

t1

用于云服务器在标签索引数据表中搜索相应的标签,消息m

t2

与标签的密钥x有关,用于阅读器对标签进行认证。

[0086]

步骤04:阅读器收到m2后,计算y’=y

2 mod n,

[0087]

步骤05:阅读器将消息m3={m

r1

,m

r2

,m

t1

,t

r

,n}传到云端。其中,m

r1

用于云服务器在阅读器索引数据表中搜索相应的阅读器,m

r2

用于确定阅读器的有效性。

[0088]

步骤06:云端收到阅读器发来的消息m3后,首先检查是否t

th1

<t

c

‑

t

r

<t

th2

。如果是,云服务器在阅读器索引数据表中搜索匹配的m

r1

。如果有匹配,云服务器提取相应的y’,并计算如果m’r2

=m

r2

成立,云服务器确认阅读器的有效性。然后在标签索引数据表中搜索匹配的m

t1

。如果有匹配,云服务器检索相应的x’。其中t

th1

和t

th2

分别表示时间阈值的最小值和最大值。

←

x’new

。

[0103]

以上所述仅是本发明的优选实施方式,应当指出,对于本技术领域的普通技术人员来说,在不脱离本发明技术原理的前提下,还可以做出若干改进和变形,这些改进和变形也应视为本发明的保护范围。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。