1.本发明涉及安防技术领域,特别是涉及一种入侵监控方法和装置。

背景技术:

2.目前,在需要区域防护、区域监控的场景下,通常采用的安防监控方案是在需要防护、监控的区域周围架设物理的电子围栏,利用电子围栏进行对非法入侵者进行监控和预警。

3.发明人在实现本发明的过程中发现:采用上述现有的安防监控方案,存在应用成本高且灵活性差的问题。产生该问题的主要原因在于:上述方案依赖于物理电子围栏的架设,这样,一方面使得实现成本随着防护区域范围的扩大而增加,从而使得在防护区域范围较大的应用场景中应用上述安防监控方案会存在实现成本很高的问题;另一方面,防护区域是由固定的物理电子围栏限定的,物理电子围栏架设完成之后,就无法灵活改变防护区域。因此,现有的安防监控方案在投资规模和区域设置的灵活性上都有较大的局限性。

技术实现要素:

4.有鉴于此,本发明的主要目的在于提供一种入侵监控方法和装置,可以降低应用成本,并提高应用的灵活性。

5.为了达到上述目的,本发明实施例提出的技术方案为:

6.一种入侵监控方法,包括:

7.实时获取预设第一区域内的通信信令数据,并从中筛选出目标电子围栏监测区域内的通信信令数据;所述目标电子围栏监测区域位于所述第一区域中;

8.对所述筛选出的每条通信信令数据进行分析,从中提取出预设的入侵检测相关信息;

9.基于所述入侵检测相关信息,按照预设的入侵检测策略,进行入侵检测,得到当前的入侵检测结果;

10.基于所述入侵检测结果,按照预设的预警策略,进行入侵预警。

11.较佳地,所述获取包括:

12.按照预设的数据采集周期,从覆盖所述第一区域的移动通信系统,获取所述通信信令数据。

13.较佳地,所述入侵检测相关信息包括位置信息、时间信息和号码信息。

14.较佳地,所述入侵检测结果中的每条入侵信息至少包括入侵号码和对应的入侵风险级别。

15.较佳地,所述入侵检测策略包括:

16.如果入侵号对应的用户属于所述目标电子围栏监测区域内的常驻人员,则入侵风险级别为低级;

17.如果入侵号对应的用户不属于所述目标电子围栏监测区域内的常驻人员,但是属

于快速经过所述目标电子围栏监测区域的人员,则入侵风险级别为中级;

18.如果入侵号对应的用户不属于所述目标电子围栏监测区域内的常驻人员且不属于快速经过所述目标电子围栏监测区域的人员,则入侵风险级别为高级。

19.较佳地,所述基于所述入侵检测结果,按照预设的预警策略,进行入侵预警包括:

20.遍历所述入侵检测结果中的每条入侵信息,基于该条入侵信息指示的入侵风险级别,查询所述预警策略,获得相匹配的预警方式,按照所述预警方式,执行相应的预警操作;其中,所述预警方式包括向入侵人员的号码发送预警信息、向所述目标电子围栏监测区域的管理人员发送预警信息、预警次数阈值、预警间隔时长和/或在地图的相应入侵位置中显示预警信息。

21.较佳地,所述方法进一步包括:

22.接收用户的电子围栏监测区域设置指令;

23.验证所述电子围栏监测区域设置指令指示的电子围栏监测区域是否合法,如果合法,则将所述电子围栏监测区域设置为目标电子围栏监测区域。

24.本发明实施例还公开了一种入侵监控装置,包括:

25.通信信令数据获取单元,用于实时获取预设第一区域内的通信信令数据,并从中筛选出目标电子围栏监测区域内的通信信令数据;所述目标电子围栏监测区域位于所述第一区域中;

26.信息提取单元,用于对所述筛选出的每条通信信令数据进行分析,从中提取出预设的入侵检测相关信息;

27.入侵检测单元,用于基于所述入侵检测相关信息,按照预设的入侵检测策略,进行入侵检测,得到当前的入侵检测结果;

28.入侵预警单元,用于基于所述入侵检测结果,按照预设的预警策略,进行入侵预警。

29.本发明实施例还公开了一种入侵监控电子设备,包括处理器和存储器;

30.所述存储器中存储有可被所述处理器执行的应用程序,用于使得所述处理器执行如上所述的入侵监控方法。

31.本发明实施例还公开了一种计算机可读存储介质,其中存储有计算机可读指令,该计算机可读指令用于执行如上所述的入侵监控方法。

32.综上所述,本发明提出的入侵监控方法和装置,在进行入侵监控的过程中,实时获取预设第一区域内的通信信令数据,从中筛选出目标电子围栏监测区域内的通信信令数据,基于筛选出的通信信令数据进行入侵检测和报警。如此,通过基于监测区域内的通信信令数据进行入侵检测,使得用户可以利用电子地图进行设置监测区域,而不需要在监测区域内架设物理的电子围栏。由此,用户可以随时根据监控需要动态地调整目标电子围栏监测区域,提高了监测区域设置的灵活性,且成本低。因此,采用上述实施例的技术方案进行入侵监控,既可以有效提高入侵监控的灵活性,又可以有效降低入侵监控成本。

附图说明

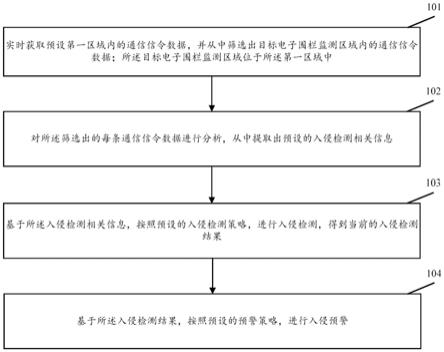

33.图1为本发明实施例的方法流程示意图;

34.图2为本发明实施例的装置结构示意图。

具体实施方式

35.为使本发明的目的、技术方案和优点更加清楚,下面将结合附图及具体实施例对本发明作进一步地详细描述。

36.针对现有方案依赖于物理电子围栏架设存在的成本高、灵活性差的问题,本发明实施例中采用大数据处理方法,对移动电话的通信信令数据进行实时分析,提出一种基于通信信令的入侵监控方案,该方案可以在实现快速的非法入侵预警和报警的同时,提高监测区域布设的灵活性,以便于在特定区域内进行闯入者预警以及导引驱离,提升区域防护管理水平。

37.图1为本发明实施例的入侵监控方法流程示意图,如图1所示,该实施例主要包括:

38.步骤101、实时获取预设第一区域内的通信信令数据,并从中筛选出目标电子围栏监测区域内的通信信令数据;所述目标电子围栏监测区域位于所述第一区域中。

39.本步骤,用于实时地获取目标电子围栏监测区域内的通信信令数据,以便在后续步骤中可以基于这些实时的通信信令数据,进行准确地入侵检测和预警。

40.所述第一区域可由本领域技术人员根据实际采集数据的便捷性进行设置,例如可以根据行政管辖区进行设置,例如,可以是目标电子围栏监测区域所在的市区等,但不限于此,只要能使得第一区域能覆盖目标电子围栏监测区域即可。

41.这里,不同于现有方案,用于入侵检测的数据是监测区域内的通信信令数据,而不是物理电子围栏的监测数据,因此,本发明实施例中,所述目标电子围栏监测区域由用户在电子地图标注设置即可,而不需要在监测区域边界架设物理的电子围栏,故,可以有效节约应用成本,并且提高目标电子围栏监测区域的灵活性。

42.进一步地,在一种实施方式中,可以采用下述方法设置目标电子围栏监测区域:

43.接收用户的电子围栏监测区域设置指令;验证所述电子围栏监测区域设置指令指示的电子围栏监测区域是否合法(如是否超过第一区域范围、面积大小是否大于指定的最大阈值、或者是否小于指定的最小阈值等),如果合法,则将所述电子围栏监测区域设置为目标电子围栏监测区域。

44.在一种实施方式中,步骤101中可以采用下述方法实时获取预设第一区域内的通信信令数据:

45.按照预设的数据采集周期,从覆盖所述第一区域的移动通信系统,获取所述通信信令数据。

46.其中,所述数据采集周期,可以由本领域技术人员根据实际的入侵监测实时性需要设置合适取值。

47.所述通信信令数据具体为位置信令数据。

48.步骤102、对所述筛选出的每条通信信令数据进行分析,从中提取出预设的入侵检测相关信息。

49.本步骤,用于对步骤101筛选出的通信信令数据进行分析,根据分析结果,从中提取出用于入侵检测的相关信息,以便在后续步骤中基于这些信息进行入侵检测。

50.在一种实施方式中,所述入侵检测相关信息具体包括位置信息、时间信息和号码信息。

51.步骤103、基于所述入侵检测相关信息,按照预设的入侵检测策略,进行入侵检测,

得到当前的入侵检测结果。

52.所述入侵检测策略可由用户根据实际的入侵检测需要进行设置。例如,在一种实施方式中,可以设置所述入侵检测策略如下:

53.如果入侵号对应的用户属于所述目标电子围栏监测区域内的常驻人员,则入侵风险级别为低级;

54.如果入侵号对应的用户不属于所述目标电子围栏监测区域内的常驻人员,但是属于快速经过所述目标电子围栏监测区域的人员,则入侵风险级别为中级;

55.如果入侵号对应的用户不属于所述目标电子围栏监测区域内的常驻人员且不属于快速经过所述目标电子围栏监测区域的人员,则入侵风险级别为高级。

56.其中,对于入侵号对应的用户类型,可基于入侵号对应用户的行为特征(如用户出入目标电子围栏监测区域的频次等)或预设的用户数据库中的用户信息,进行确定,在此不再赘述。

57.上述仅为一较佳的入侵检测策略示例,但不限于此,入侵检测策略可由用户根据实际需要进行设置和动态调整。

58.在一种实施方式中,所述入侵检测结果中的每条入侵信息至少包括入侵号码和对应的入侵风险级别。进一步地,还可以包括入侵时间、入侵地点(如围栏编号)等,以满足复杂的预警策略需求。

59.步骤104、基于所述入侵检测结果,按照预设的预警策略,进行入侵预警。

60.在一种实施方式中,本步骤可以采用下述方法进行入侵预警:

61.遍历所述入侵检测结果中的每条入侵信息,基于该条入侵信息指示的入侵风险级别,查询所述预警策略,获得相匹配的预警方式,按照所述预警方式,执行相应的预警操作。

62.所述预警策略中将包含不同入侵风险级别对应的预警方式,具体可由用户根据实际需要进行设置和动态调整。

63.其中,所述预警方式包括向入侵人员的号码发送预警信息、向所述目标电子围栏监测区域的管理人员发送预警信息、预警次数阈值、预警间隔时长和/或在地图的相应入侵位置中显示预警信息。

64.基于上述方法实施例,本发明实施例还公开了一种入侵监控装置,如图2所示,包括:

65.通信信令数据获取单元201,用于实时获取预设第一区域内的通信信令数据,并从中筛选出目标电子围栏监测区域内的通信信令数据;所述目标电子围栏监测区域位于所述第一区域中;

66.信息提取单元202,用于对所述筛选出的每条通信信令数据进行分析,从中提取出预设的入侵检测相关信息;

67.入侵检测单元203,用于基于所述入侵检测相关信息,按照预设的入侵检测策略,进行入侵检测,得到当前的入侵检测结果;

68.入侵预警单元204,用于基于所述入侵检测结果,按照预设的预警策略,进行入侵预警。

69.在一种实施方式中,所述通信信令数据获取单元201,用于实时获取预设第一区域内的通信信令数据,具体包括:

70.按照预设的数据采集周期,从覆盖所述第一区域的移动通信系统,获取所述通信信令数据。

71.在一种实施方式中,所述入侵检测相关信息包括位置信息、时间信息和号码信息。

72.在一种实施方式中,所述入侵检测结果中的每条入侵信息至少包括入侵号码和对应的入侵风险级别。

73.在一种实施方式中,所述入侵检测策略包括:

74.如果入侵号对应的用户属于所述目标电子围栏监测区域内的常驻人员(如区域内的职工或居住人员),则入侵风险级别为低级;

75.如果入侵号对应的用户不属于所述目标电子围栏监测区域内的常驻人员,但是属于快速经过所述目标电子围栏监测区域的人员,则入侵风险级别为中级;

76.如果入侵号对应的用户不属于所述目标电子围栏监测区域内的常驻人员且不属于快速经过所述目标电子围栏监测区域的人员,则入侵风险级别为高级。

77.在一种实施方式中,所述入侵预警单元204,用于基于所述入侵检测结果,按照预设的预警策略,进行入侵预警,具体包括:

78.遍历所述入侵检测结果中的每条入侵信息,基于该条入侵信息指示的入侵风险级别,查询所述预警策略,获得相匹配的预警方式,按照所述预警方式,执行相应的预警操作;其中,所述预警方式包括向入侵人员的号码发送预警信息、向所述目标电子围栏监测区域的管理人员发送预警信息、预警次数阈值、预警间隔时长和/或在地图的相应入侵位置中显示预警信息。

79.较佳地,所述装置进一步包括:设置单元(图中未示出),用于接收用户的电子围栏监测区域设置指令;验证所述电子围栏监测区域设置指令指示的电子围栏监测区域是否合法,如果合法,则将所述电子围栏监测区域设置为目标电子围栏监测区域。

80.基于上述方法实施例,本发明实施例还公开了一种入侵监控电子设备,包括处理器和存储器;

81.所述存储器中存储有可被所述处理器执行的应用程序,用于使得所述处理器执行如上所述的入侵监控方法。

82.本发明实施例还公开了一种计算机可读存储介质,其中存储有计算机可读指令,该计算机可读指令用于执行如上所述的入侵监控方法。

83.根据上述入侵监控方法实施例,本技术实施例实现了一种入侵监控电子设备,包括处理器和存储器;所述存储器中存储有可被所述处理器执行的应用程序,用于使得所述处理器执行如上所述的入侵监控方法。具体地,可以提供配有存储介质的系统或者装置,在该存储介质上存储着实现上述实施例中任一实施方式的功能的软件程序代码,且使该系统或者装置的计算机(或cpu或mpu)读出并执行存储在存储介质中的程序代码。此外,还可以通过基于程序代码的指令使计算机上操作的操作系统等来完成部分或者全部的实际操作。还可以将从存储介质读出的程序代码写到插入计算机内的扩展板中所设置的存储器中或者写到与计算机相连接的扩展单元中设置的存储器中,随后基于程序代码的指令使安装在扩展板或者扩展单元上的cpu等来执行部分和全部实际操作,从而实现上述入侵监控方法实施方式中任一实施方式的功能。

84.其中,存储器具体可以实施为电可擦可编程只读存储器(eeprom)、快闪存储器

(flash memory)、可编程程序只读存储器(prom)等多种存储介质。处理器可以实施为包括一或多个中央处理器或一或多个现场可编程门阵列,其中现场可编程门阵列集成一或多个中央处理器核。具体地,中央处理器或中央处理器核可以实施为cpu或mcu。

85.本技术实施例实现了一种计算机程序产品,包括计算机程序/指令,该计算机程序/指令被处理器执行时实现如上所述的入侵监控步骤。

86.需要说明的是,上述各流程和各结构图中不是所有的步骤和模块都是必须的,可以根据实际的需要忽略某些步骤或模块。各步骤的执行顺序不是固定的,可以根据需要进行调整。各模块的划分仅仅是为了便于描述采用的功能上的划分,实际实现时,一个模块可以分由多个模块实现,多个模块的功能也可以由同一个模块实现,这些模块可以位于同一个设备中,也可以位于不同的设备中。

87.各实施方式中的硬件模块可以以机械方式或电子方式实现。例如,一个硬件模块可以包括专门设计的永久性电路或逻辑器件(如专用处理器,如fpga或asic)用于完成特定的操作。硬件模块也可以包括由软件临时配置的可编程逻辑器件或电路(如包括通用处理器或其它可编程处理器)用于执行特定操作。至于具体采用机械方式,或是采用专用的永久性电路,或是采用临时配置的电路(如由软件进行配置)来实现硬件模块,可以根据成本和时间上的考虑来决定。

88.在本文中,“示意性”表示“充当实例、例子或说明”,不应将在本文中被描述为“示意性”的任何图示、实施方式解释为一种更优选的或更具优点的技术方案。为使图面简洁,各图中的只示意性地表示出了与本发明相关部分,而并不代表其作为产品的实际结构。另外,以使图面简洁便于理解,在有些图中具有相同结构或功能的部件,仅示意性地绘示了其中的一个,或仅标出了其中的一个。在本文中,“一个”并不表示将本发明相关部分的数量限制为“仅此一个”,并且“一个”不表示排除本发明相关部分的数量“多于一个”的情形。在本文中,“上”、“下”、“前”、“后”、“左”、“右”、“内”、“外”等仅用于表示相关部分之间的相对位置关系,而非限定这些相关部分的绝对位置。

89.以上所述,仅为本发明的较佳实施例而已,并非用于限定本发明的保护范围。凡在本发明的精神和原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。