一种认知车联网中基于区块链的抵御大规模ssdf攻击方法

技术领域

1.本发明涉及无线通信技术领域,特别是一种认知车联网中基于区块链的抵御大规模ssdf攻击方法。

背景技术:

2.近年来,随着车联网设备的爆炸性增长,有限的频谱资源对车辆用户的可靠通信提出新的挑战。认知无线电的提出有望应对这一问题,认知无线电允许次用户通过感知主用户的活动,在不对主用户造成干扰的前提下机会性的接入频谱进行信息传输,并利用频谱资源的合理分配可以有效提高频谱的利用率。由此,认知车联网应运而生,在频谱资源紧缺的情况下有效增加了车辆用户的通信机会。

3.同时,认知车联网中频谱感知结果的准确性尤为重要,当主用户不占用信道而车辆用户检测结果为信道繁忙时,即出现虚警检测,会造成频谱资源的浪费,当主用户占用信道而车辆用户检测结果为信道空闲时,即出现信道状态的漏检,此时车辆用户会接入信道试图进行信息传输,对主用户的传输造成干扰。协作频谱感知能够融合多个车辆用户的感知结果对频谱的可用性进行判决,其能有效提升感知准确性。

4.协作频谱感知在提高频谱感知准确率的同时,也为恶意车辆用户发动频谱感知数据伪造攻击提供了机会。认知车联网中因为恶意车辆用户的存在而变得不安全,他们会发动攻击以自私的增加自己的传输机会或者对诚实车辆用户造成拒绝服务攻击,并利用车辆的高速移动性造成其攻击的隐蔽性。频谱感知数据伪造攻击的攻击面则为感知阶段,恶意车辆用户通过报告错误的局部频谱感知结果,对整体频谱感知判决造成影响,当信道状态为空闲却被误判为忙碌时,恶意车辆用户可以自私接入频谱的进行信息传输,而当信道状态为忙碌却被误判为空闲时,诚实车辆用户会接入信道对主用户造成干扰。

技术实现要素:

5.有鉴于此,本发明的目的在于提供一种认知车联网中基于区块链的抵御大规模ssdf攻击方法,将区块链与协作频谱感知,频谱接入相结合,实现频谱感知的去中心化决策,同时为提高频谱感知决策的准确性,提出基于前景理论的最终决策方式,为了有效辨识出恶意用户,为每个车辆用户计算信誉值与信誉阈值,并提出一种有效限制恶意车辆用户接入频谱的智能合约,实现限制恶意车辆用户的频谱接入机会。

6.为实现上述目的,本发明采用如下技术方案:一种认知车联网中基于区块链的抵御大规模ssdf攻击方法,包括以下步骤:

7.步骤一:首先搭建认知车联网在区块链架构下的频谱感知与接入的系统模型以及一个时隙的时间分配模型;

8.步骤二:推导出高速移动下车辆用户在不完美控制信道下的频谱检测模型,并分析在不完美控制信道的模型下,对检测恶意车辆用户的影响;

9.步骤三:采用基于前景理论的最终频谱决策方式对信道状态进行判决;

10.步骤四:推导出每个车辆用户的信誉值与信誉阈值,在ta次频谱检测结束后,将信誉值低于信誉阈值的车辆用户识别为恶意车辆用户;

11.步骤五:提出根据信誉值修改难度的智能合约,减小恶意车辆用户接入频谱的机会。

12.在一较佳的实施例中,所述步骤一中的区块链架构下的频谱感知与接入,车辆用户和次用户基站之间的信息交互要经过私钥加密以及公钥解密的过程,第i个车辆用户向次用户基站发送局部感知决策过程:次用户基站发送局部感知决策过程:次用户基站广播局部感知决策集过程:其中tsp为时间戳,pv代表私钥加密,cert代表证书,di代表第i个车辆用户的局部感知决策,d代表所有车辆用户的局部感知决策集,诚实车辆用户根据局部感知决策集中的信息实现分布式频谱决策,最终频谱感知决策为信道空闲并且挖掘到区块的车辆用户才能接入频谱传输数据。

13.在一较佳的实施例中,所述步骤二中的分析高速移动下车辆用户在不完美控制信道下的频谱检测过程对识别恶意车辆用户的影响,在不完美信道下,第i个车辆用户传输一比特的局部感知决策的错误率为比特的局部感知决策的错误率为其中为第i个车辆用户的信噪比,由此推导出诚实车辆用户和恶意车辆用户在不完美控制信道下发送正确局部感知决策的概率,以完美的控制信道为参考,据此分析在恶意车辆用户以不同的攻击概率发动ssdf攻击时,诚实车辆用户对识别恶意车辆用户的影响。

14.在一较佳的实施例中,所述步骤三中的基于前景理论的最终频谱决策方式,诚实车辆用户根据前景理论的判决为,ωj(p

d,j

)=exp(-(-lnp

d,j

)

ζ

),p

d,j

为第j个诚实车辆用户的检测概率,ωj(p

d,j

)为概率加权函数,ζ为客观权重,且n为所有车辆用户的数量,n

sam

为所有车辆用户的局部感知决策中与第j个诚实车辆用户的局部决策相同的数量,诚实车辆用户会根据ζ的大小进行最终感知决策。

15.在一较佳的实施例中,所述步骤四中的信誉值与信誉阈值识别恶意车辆用户的方法,根据每个车辆用户报告局部感知决策的准确性得到其信誉值ri=εi/ta,并推导出使其满足高斯分布的记录时间窗的数值,满足高斯分布的记录时间窗的数值,根据概率统计的关系得到信誉阈值统计的关系得到信誉阈值其中εi为车辆用户在记录时间窗ta没报告正确局部感知结果的数量,为第i个车辆用户报告正确局部感知结果的概率,δ为最小识别错误率。

16.在一较佳的实施例中,所述步骤五中的根据信誉值修改难度的智能合约,首先最优的区块挖掘时间以及感知时间被推导得出,每个车辆用户在最优挖掘时间内产生新区块的概率为并且ui=∈(1-ri),使其满足信誉值越低,难度越高,

挖到的概率越小,其中ri为第i个车辆用户的信誉值。

17.与现有技术相比,本发明具有以下有益效果:本发明的目的在于提供一种认知车联网基于区块链的抵御大规模ssdf攻击方法,将区块链与协作频谱感知,频谱接入相结合,实现频谱感知的去中心化决策,同时为提高频谱感知决策的准确性,提出基于前景理论的最终决策方式,为了有效辨识出恶意用户,为每个车辆用户计算信誉值与信誉阈值,并提出一种有效限制恶意车辆用户接入频谱的智能合约,实现限制恶意车辆用户的频谱接入机会。

附图说明

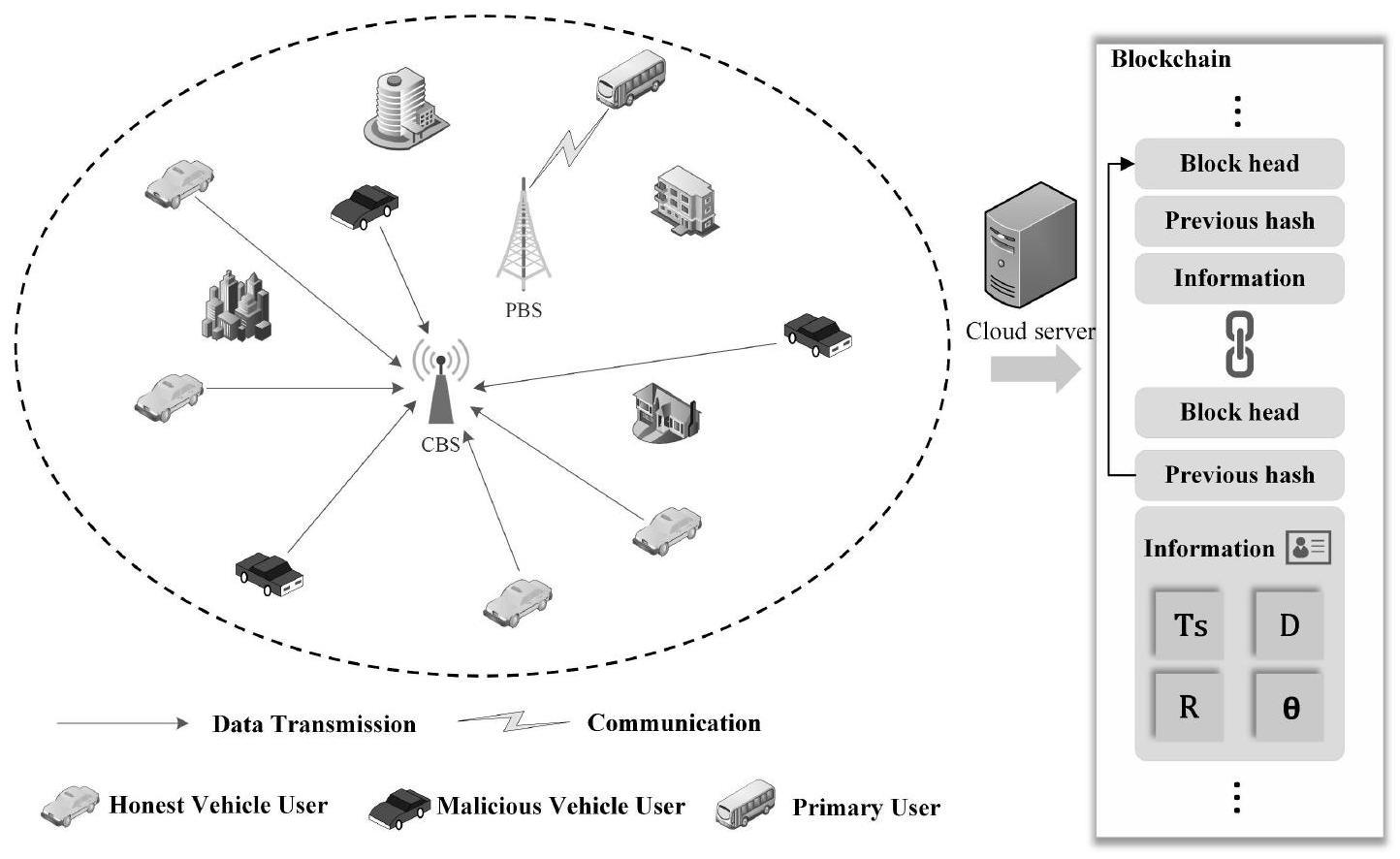

18.图1、图2为本发明实施例中基于区块链下车辆用户进行协作频谱感知的系统模型和一个时隙下的时间分配模型;

19.图3为本发明实施例中交替优化感知时间与挖掘区块时间算法流程;

20.图4为本发明实施例中整体系统程序运行算法流程;

21.图5为本发明实施例中在恶意车辆用户发动独立攻击和合作攻击时所有车辆用户的信誉值分布;

22.图6为本发明实施例中当恶意车辆用户发动独立攻击以及合作攻击时所有车辆用户的平均出块概率;

23.图7为本发明实施例中恶意车辆用户独立攻击下的错误识别率曲线;

24.图8为本发明实施例中恶意车辆用户独立攻击下的检测率曲线;

25.图9为本发明实施例中恶意车辆用户合作攻击下的错误识别率曲线;

26.图10为本发明实施例中恶意车辆用户合作攻击下的检测率曲线;

27.图11为本发明实施例中恶意车辆用户发动独立攻击以及合作攻击时的正确最终决策概率和高速、低速下得识别率曲线。

具体实施方式

28.下面结合附图及实施例对本发明做进一步说明。

29.应该指出,以下详细说明都是例示性的,旨在对本技术提供进一步的说明。除非另有指明,本文使用的所有技术和科学术语具有与本技术所属技术领域的普通技术人员通常理解的相同含义。

30.需要注意的是,这里所使用的术语仅是为了描述具体实施方式,而非意图限制根据本技术的示例性实施方式;如在这里所使用的,除非上下文另外明确指出,否则单数形式也意图包括复数形式,此外,还应当理解的是,当在本说明书中使用术语“包含”和/或“包括”时,其指明存在特征、步骤、操作、器件、组件和/或它们的组合。

31.一种认知车联网中基于区块链的抵御大规模ssdf攻击方法,参考图1至11,包括以下步骤:

32.步骤一:首先搭建认知车联网在区块链架构下的频谱感知与接入的系统模型以及一个时隙的时间分配模型;

33.步骤二:推导出高速移动下车辆用户在不完美控制信道下的频谱检测模型,并分析在不完美控制信道的模型下,对检测恶意车辆用户的影响;

34.步骤三:采用基于前景理论的最终频谱决策方式对信道状态进行判决;

35.步骤四:推导出每个车辆用户的信誉值与信誉阈值,在ta次频谱检测结束后,将信誉值低于信誉阈值的车辆用户识别为恶意车辆用户;

36.步骤五:提出根据信誉值修改难度的智能合约,减小恶意车辆用户接入频谱的机会。

37.所述步骤一中的区块链架构下的频谱感知与接入,车辆用户和次用户基站之间的信息交互要经过私钥加密以及公钥解密的过程,第i个车辆用户向次用户基站发送局部感知决策过程:次用户基站广播局部感知决策集过程:过程:其中tsp为时间戳,pv代表私钥加密,cert代表证书,di代表第i个车辆用户的局部感知决策,d代表所有车辆用户的局部感知决策集,诚实车辆用户根据局部感知决策集中的信息实现分布式频谱决策,最终频谱感知决策为信道空闲并且挖掘到区块的车辆用户才能接入频谱传输数据。

38.所述步骤二中的分析高速移动下车辆用户在不完美控制信道下的频谱检测过程对识别恶意车辆用户的影响,在不完美信道下,第i个车辆用户传输一比特的局部感知决策的错误率为其中为第i个车辆用户的信噪比,由此推导出诚实车辆用户和恶意车辆用户在不完美控制信道下发送正确局部感知决策的概率,以完美的控制信道为参考,据此分析在恶意车辆用户以不同的攻击概率发动ssdf攻击时,诚实车辆用户对识别恶意车辆用户的影响。

39.所述步骤三中的基于前景理论的最终频谱决策方式,诚实车辆用户根据前景理论的判决为,ωj(p

d,j

)=exp(-(-lnp

d,j

)

ζ

),p

d,j

为第j个诚实车辆用户的检测概率,ωj(p

d,j

)为概率加权函数,ζ为客观权重,且n为所有车辆用户的数量,n

sam

为所有车辆用户的局部感知决策中与第j个诚实车辆用户的局部决策相同的数量,诚实车辆用户会根据ζ的大小进行最终感知决策。

40.所述步骤四中的信誉值与信誉阈值识别恶意车辆用户的方法,根据每个车辆用户报告局部感知决策的准确性得到其信誉值ri=εi/ta,并推导出使其满足高斯分布的记录时间窗的数值,间窗的数值,根据概率统计的关系得到信誉阈值值其中εi为车辆用户在记录时间窗ta没报告正确局部感知结果的数量,为第i个车辆用户报告正确局部感知结果的概率,δ为最小识别错误率。

41.所述步骤五中的根据信誉值修改难度的智能合约,首先最优的区块挖掘时间以及感知时间被推导得出,每个车辆用户在最优挖掘时间内产生新区块的概率为并且ui=∈(1-ri),使其满足信誉值越低,难度越高,挖到的概率越

小,其中ri为第i个车辆用户的信誉值。

42.具体来说,步骤五中,提出根据信誉值修改难度的智能合约,减小恶意车辆用户接入频谱的机会。

43.1.频谱感知与数据交互

44.车辆用户分别执行频谱感知,并将局部感知决策发送给次用户基站,车辆用户和次用户基站之间的信息交互要经过私钥加密以及公钥解密的过程,第i个车辆用户向次用户基站发送局部感知决策过程:户基站发送局部感知决策过程:次用户基站广播局部感知决策集过程:局部感知决策集过程:其中tsp为时间戳,pv代表私钥加密,cert代表证书,di代表第i个车辆用户的局部感知决策,d代表所有车辆用户的局部感知决策集,诚实车辆用户根据局部感知决策集中的信息实现分布式频谱决策,最终频谱感知决策为信道空闲并且挖掘到区块的车辆用户才能接入频谱传输数据。

45.2.不完美控制信道的影响

46.在不完美信道下,第i个车辆用户传输一比特的局部感知决策的错误率为其中为第i个车辆用户的信噪比,由此推导出诚实车辆用户和恶意车辆用户在不完美控制信道下发送正确局部感知决策的概率,以完美的控制信道为参考,据此分析在恶意车辆用户以不同的攻击概率发动ssdf攻击时,诚实车辆用户对识别恶意车辆用户的影响。

47.3.信道状态决策

48.诚实车辆用户根据前景理论的判决为,ωj(p

d,j

)=exp(-(-lnp

d,j

)

ζ

),p

d,j

为第j个诚实车辆用户的检测概率,ωj(p

d,j

)为概率加权函数,ζ为客观权重,且n为所有车辆用户的数量,n

sam

为所有车辆用户的局部感知决策中与第j个诚实车辆用户的局部决策相同的数量,诚实车辆用户会根据ζ的大小进行最终感知决策。

49.4.识别恶意车辆用户

50.每个车辆用户报告局部感知决策的准确性得到其信誉值ri=εi/ta,并推导出使其满足高斯分布的记录时间窗的数值,满足高斯分布的记录时间窗的数值,根据概率统计的关系得到信誉阈值统计的关系得到信誉阈值其中εi为车辆用户在记录时间窗ta内报告正确局部感知结果的数量,为第i个车辆用户报告正确局部感知结果的概率,δ为最小识别错误率。

51.5.智能合约限制恶意车辆用户接入频谱

52.首先最优的区块挖掘时间以及感知时间被推导得出,每个车辆用户在最优挖掘时间内产生新区块的概率为并且ui=∈(1-ri),使其满足信誉

值越低,难度越高,挖到的概率越小,其中ri为第i个车辆用户的信誉值。

53.如图1所示的是一个认知车联网中协作频谱感知与决策模型,系统中有一个主用户,n个车辆用户,其中包括h个诚实车辆用户和m个恶意车辆用户,恶意车辆用户占所车辆用户的比例为在初始阶段诚实车辆用户不知道是否存在恶意车辆用户,也不知道恶意车辆用户占所有车辆用户总数的比例μ是多少,μ可能是[0,1)范围内任意的数值。在执行完一次频谱感知后,所有车辆用户将其局部感知决策经私钥加密后发动给次用户基站

[0054][0055]

次用户基站收到所有车辆用户得局部感知决策后将其形成局部感知决策集广播到网络

[0056][0057]

供车辆用户进行最终频谱感知决策,其中tsp为时间戳,pv代表私钥加密,cert代表证书,di代表第i个车辆用户的局部感知决策,d代表所有车辆用户的局部感知决策集。

[0058]

诚实车辆用户采用基于前景理论的决策方式,根据概率加权函数得到

[0059]

ωj(p

d,j

)=exp(-(-lnp

d,j

)

ζ

)

ꢀꢀꢀ

(3)

[0060]

ζ为客观权重且

[0061][0062]

p

d,j

为第j个诚实车辆用户的检测概率,n为所有车辆用户的数量,n

sam

为所有车辆用户的局部感知决策中与第j个诚实车辆用户的局部决策相同的数量,当ζ≥1/2,诚实车辆用户遵循自身检测结果,当ζ《1/2,诚实车辆用户的最终决策遵循

[0063][0064]

第j个诚实车辆用户发送正确检测结果的概率为

[0065]

p

h,j

=p0p

d,j

p1(1-pf)

ꢀꢀꢀ

(6)

[0066]

p1代表pu占用信道的概率,p0代表pu不占用信道的概率,pf为虚警概率,恶意车辆用户以pm的概率发动攻击,因此在独立攻击下,第m个恶意车辆用户发动正确感知结果的概率为

[0067]

p

m,m

=p

h,m

(1-pm) pm(1-p

h,m

)

ꢀꢀꢀ

(7)

[0068]

在合作攻击下,第m个恶意车辆用户发动正确感知结果的概率为

[0069][0070]

其中

[0071][0072]

上述函数定义为车辆用户在不完美的信道中发送局部检测结果的错误概率为

[0073][0074]

为第i个车辆用户的信噪比。由此得到第j个车辆用户在不完美控制信道下发送正确感知结果的概率为

[0075][0076]

第m个恶意车辆用户在独立攻击以及合作攻击下,在不完美控制信道下发送正确感知结果的概率为

[0077][0078]

和

[0079][0080]

用pc和p

nc

来表示在完美信道和不完美信道下诚实车辆用户识别恶意车辆用户的概率,其分别表示为

[0081][0082]

和

[0083][0084]

通过p

nc

和pc的差值来探究不完美控制信道对识别恶意用户的影响

[0085]

p

nc-pc=(1-2pc)(p

e,j

p

e,m-2p

e,j

p

e,m

)

ꢀꢀꢀ

(16)

[0086]

其中独立攻击下的pc为

[0087][0088]

合作攻击下的pc为

[0089][0090]

最终,通过分析得到在高攻击概率下,相比于完美控制信道,在不完美控制信道下识别恶意车辆用户变得困难,低攻击概率则相反。

[0091]

车辆用户的信誉值可以用其报告正确感知结果的概率来表示

[0092]ri

=εi/taꢀꢀꢀ

(19)

[0093]

其中εi为车辆用户在记录时间窗ta内报告正确局部感知结果的数量,并且当ta满足

[0094][0095]

时,有且假设诚实车

辆用户被错误的识别为恶意车辆用户的概率不超过δ,因此可以得到第i个车辆用户的信誉阈值为

[0096][0097]

其中为第i个车辆用户报告正确局部感知结果的概率。

[0098]

每个车辆用户的过程就是不断的求解随机函数的根的过程,这一过程只能通过不断的试错来解决,第i个车辆用户成功挖掘区块的时间ti~exponential(1/ui),并且

[0099]

ui=∈(1-ri)

ꢀꢀꢀ

(22)

[0100]

其中∈表示为平衡因子,是一个正常数。由此可以得到新区块在挖掘时间内产生的概率为

[0101][0102]

为了最大化每个车辆用户在一个时隙的吞吐量,最优的感知时间以及区块挖掘时间需要被找出,因此最大化吞吐量的表达式为

[0103][0104]

s.t.0≤πs πm πb≤t

ꢀꢀꢀ

(25)

[0105]

πs为感知时间,πm为区块挖掘时间,对于任意给定的{πs,πm},存在一个能量检测阈值η

*

,使得其中是保证pu被充分保护约束下的检测概率。因此,原优化问题等价于

[0106][0107]

s.t.0≤πs πm πb≤t

ꢀꢀꢀ

(27)

[0108]

并且η

*

计算为

[0109][0110]

此时的虚警概率可以表示为

[0111][0112]

其中

[0113][0114]fs

为采样率,由于原问题求解的复杂性,将其解耦为两个次优化问题,然后应用交替算法对其进行迭代优化。首先将πs视为常数,对πm进行优化,即给定其中为(0,t-πb]内的任意数值,此时次优化问题变为

[0115]

[0116][0117]

车辆用户在下的吞吐量为

[0118][0119]

求一阶导数为

[0120][0121]

并且

[0122][0123]

求二阶导数为

[0124][0125]

并且

[0126][0127]

因此在的取值范围内,所以单调递减,而单调递减,而

[0128]

所以有一个唯一的使得在内取得最大值,且在数值上为使的点。

[0129]

以相同的方法寻求最优πs,将πm视为常数,即给定其中为[0,t-πs]内的任意数值,此时次优化问题变为

[0130][0131][0132]

车辆用户在下的吞吐量为

[0133][0134]

求一阶导数

[0135][0136]

并且

[0137][0138]

求二阶导数

[0139][0140]

并且

[0141][0142]

由q0p0pm(πm)》0,得出的结论,所以在上单调递减。因为上单调递减。因为得出有一个唯一的使得在内取得最大值,且在数值上为使的点。

[0143]

可以得到vui在时间内挖掘到新区块的概率为

[0144][0145]

通过以下仿真进一步说明本发明方法的可行性和有效性。

[0146]

图7示出了在恶意车辆用户发动独立攻击时,在不同的恶意车辆用户占比下,将诚实车辆用户错误的识别为恶意车辆用户的错误识别率。相比较于其他方法,本方法的错误识别率最低,并且能够在其他方法失效时仍有很低的错误识别率。

[0147]

图8示出了在恶意车辆用户发动独立攻击时,在不同的恶意车辆用户占比下的恶意车辆用户的识别率。本方法能够100%的识别出恶意车辆用户,相比较于其他方法更优。

[0148]

图9示出了在恶意车辆用户发动合作攻击时,在不同的恶意车辆用户占比下,将诚实车辆用户错误的识别为恶意车辆用户的错误识别率。相比较于其他方法,本方法的错误识别率最低,并且能够在其他方法失效时仍有很低的错误识别率。

[0149]

图10示出了在恶意车辆用户发动合作攻击时,在不同的恶意车辆用户占比下的恶意车辆用户的识别率。本方法能够100%的识别出恶意车辆用户,相比较于其他方法更优。

[0150]

图11示出了在恶意车辆用户发动独立攻击以及合作攻击时,正确的最终决策率的比较。本方法的正确决策率能够在其他方法失效时仍保持很高的精确度。通过在其他方法失效时分析出了高速移动场景下,恶意车辆用户的攻击更加具有隐蔽性。

[0151]

以上所述,仅是本发明的较佳实施例而已,并非是对本发明作其它形式的限制,任何熟悉本专业的技术人员可能利用上述揭示的技术内容加以变更或改型为等同变化的等效实施例。但是凡是未脱离本发明技术方案内容,依据本发明的技术实质对以上实施例所作的任何简单修改、等同变化与改型,仍属于本发明技术方案的保护范围。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。