技术特征:

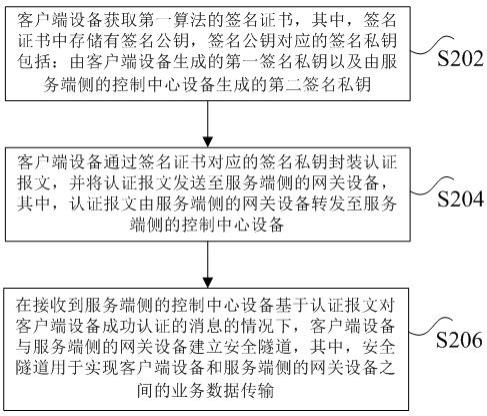

1.一种基于零信任网络隐身的spa单包认证方法,其特征在于,包括:客户端设备获取第一算法的签名证书,其中,所述签名证书中存储有签名公钥,所述签名公钥对应的签名私钥包括:由所述客户端设备生成的第一签名私钥以及由服务端侧的控制中心设备生成的第二签名私钥;所述客户端设备通过所述签名证书对应的签名私钥封装认证报文,并将所述认证报文发送至所述服务端侧的网关设备,其中,所述认证报文由所述服务端侧的网关设备转发至所述服务端侧的控制中心设备;在接收到所述服务端侧的控制中心设备基于所述认证报文对所述客户端设备成功认证的消息的情况下,所述客户端设备与所述服务端侧的网关设备建立安全隧道,其中,所述安全隧道用于实现所述客户端设备和所述服务端侧的网关设备之间的业务数据传输。2.根据权利要求1所述的方法,其特征在于,所述客户端设备通过所述签名证书对应的签名私钥封装认证报文,包括:所述客户端设备从所述服务端侧的控制中心设备获取第一时间戳,并生成第一随机数,其中,所述第一时间戳是所述服务端侧的控制中心设备从时间戳服务器获取的;所述客户端设备对所述第一时间戳和所述第一随机数进行预处理,得到第一签名值;所述客户端设备将所述签名证书对应的证书序列号和所述第一签名值发送至所述服务端侧的控制中心设备,其中,所述证书序列号是所述客户端设备解析所述签名证书得到的;所述客户端设备接收所述服务端侧的控制中心设备返回的第二签名值,其中,所述第二签名值通过以下方式生成:所述服务端侧的控制中心设备利用所述证书序列号查找所述第二签名私钥,并通过所述第二签名私钥,采用协同签名算法对拼接后的所述第一签名值和第二随机数进行计算,得到所述第二签名值,其中,所述第二随机数由所述服务端侧的控制中心设备生成;所述客户端设备通过所述第一签名私钥,采用协同签名算法对拼接后的所述第一时间戳、所述第一随机数以及所述第二签名值进行计算,得到最终签名值;所述客户端设备通过设备密钥,采用第二算法对拼接后的所述第一时间戳和所述第一随机数进行计算,得到密文,其中,所述设备密钥是所述客户端设备向所述服务端侧的控制中心设备注册得到的;所述客户端设备将所述最终签名值、所述密文以及所述证书序列号封装为所述认证报文。3.根据权利要求2所述的方法,其特征在于,所述客户端设备对所述第一时间戳和所述第一随机数进行预处理,得到第一签名值,包括:所述客户端设备对所述第一时间戳和所述第一随机数进行预处理,得到第一预处理值;所述客户端设备将所述证书序列号和所述第一预处理值发送至所述服务端侧的控制中心设备;所述客户端设备接收所述服务端侧的控制中心设备返回的第二预处理值,并对所述第二预处理值进行校验,其中,所述第二预处理值通过以下方式生成:所述服务端侧的控制中心设备利用所述证书序列号查找所述签名公钥和所述第二签名私钥,并利用所述签名公钥

和所述第二签名私钥对所述第一预处理值进行校验,校验成功后生成所述第二随机数,对所述第二随机数进行预处理,生成所述第二预处理值;所述客户端设备对所述第二预处理值校验成功后,通过所述第一签名私钥,采用所述协同签名算法对拼接后的所述第一时间戳及所述第一随机数进行计算,得到所述第一签名值。4.根据权利要求2所述的方法,其特征在于,所述服务端侧的控制中心设备通过以下第一方法对所述客户端设备进行认证:通过所述证书序列号在证书存储目录中查找所述签名证书;在证书吊销列表中查询所述签名证书是否被吊销;通过在线证书状态协议查询所述签名证书是否处于有效状态;如果所述签名证书被吊销,或者未处于有效状态,确定所述客户端设备认证失败。5.根据权利要求4所述的方法,其特征在于,所述服务端侧的控制中心设备还通过以下第二方法对所述客户端设备进行认证:通过所述证书序列号查找所述设备密钥,利用所述设备密钥对所述密文进行解密,得到拼接后的所述第一时间戳和所述第一随机数;从所述时间戳服务器获取第二时间戳,如果所述第二时间戳与所述第一时间戳的时间差没有位于预设范围内,确定所述客户端设备由于认证超时导致认证失败;在所述服务端侧的控制中心设备的缓存中查找所述第一随机数,如果所述服务端侧的控制中心设备的缓存中存在所述第一随机数,确定由于在预设时长内重复发起认证请求导致所述客户端设备认证失败。6.根据权利要求5所述的方法,其特征在于,所述服务端侧的控制中心设备还通过以下第三方法对所述客户端设备进行认证:通过根证书验签所述签名证书是否处于有效状态;若所述签名证书未处于所述有效状态,确定所述客户端设备认证失败;若所述签名证书处于所述有效状态,利用所述签名证书对所述最终签名值进行验签;若所述最终签名值验签失败,确定所述客户端设备认证失败。7.根据权利要求6所述的方法,其特征在于,如果所述服务端侧的控制中心设备通过所述第一方法,所述第二方法及所述第三方法对所述客户端设备进行认证均认证成功,确定所述客户端设备认证成功。8.根据权利要求1所述的方法,其特征在于,所述客户端设备将所述认证报文发送至所述服务端侧的网关设备,包括:与所述服务端侧的网关设备建立连接;通过传输控制协议向所述服务端侧的网关设备发送所述认证报文。9.一种基于零信任网络隐身的spa单包认证方法,其特征在于,包括:服务端侧的控制中心设备接收由所述服务端侧的网关设备转发的认证报文,其中,所述认证报文是客户端设备通过第一算法的签名证书对应的签名私钥封装得到的,所述签名证书中存储有签名公钥,所述签名公钥对应的签名私钥包括:由所述客户端设备生成的第一签名私钥以及由所述服务端侧的控制中心设备生成的第二签名私钥;所述服务端侧的控制中心设备通过所述认证报文对所述客户端设备进行认证。

10.一种基于零信任网络隐身的spa单包认证装置,其特征在于,包括:获取模块,用于获取第一算法的签名证书,其中,所述签名证书中存储有签名公钥,所述签名公钥对应的签名私钥包括:由客户端设备生成的第一签名私钥以及由服务端侧的控制中心设备生成的第二签名私钥;处理模块,用于通过所述签名证书对应的签名私钥封装认证报文,并将所述认证报文发送至所述服务端侧的网关设备,其中,所述认证报文由所述服务端侧的网关设备转发至所述服务端侧的控制中心设备;建立模块,用于在接收到所述服务端侧的控制中心设备基于所述认证报文对所述客户端设备成功认证的消息的情况下,所述客户端设备与所述服务端侧的网关设备建立安全隧道,其中,所述安全隧道用于实现所述客户端设备和所述服务端侧的网关设备之间的业务数据传输。11.一种非易失性存储介质,其特征在于,所述非易失性存储介质中存储有程序,其中,在所述程序运行时控制所述非易失性存储介质所在设备执行权利要求1至9中任意一项所述的基于零信任网络隐身的spa单包认证方法。12.一种电子设备,其特征在于,包括:存储器和处理器,所述处理器用于运行存储在所述存储器中的程序,其中,所述程序运行时执行权利要求1至9中任意一项所述的基于零信任网络隐身的spa单包认证方法。

技术总结

本申请公开了一种基于零信任网络隐身的SPA单包认证方法及装置。其中,该方法包括:客户端设备获取第一算法的签名证书,其中,签名证书中存储有签名公钥,签名公钥对应的签名私钥包括:由客户端设备生成的第一签名私钥以及由服务端侧的控制中心设备生成的第二签名私钥;客户端设备通过签名证书对应的签名私钥封装认证报文,并将认证报文发送至服务端侧的网关设备,其中,认证报文由服务端侧的网关设备转发至服务端侧的控制中心设备;在接收到服务端侧的控制中心设备基于认证报文对客户端设备成功认证的消息的情况下,客户端设备与服务端侧的网关设备建立安全隧道,其中,安全隧道用于实现客户端设备和服务端侧的网关设备之间的业务数据传输。间的业务数据传输。间的业务数据传输。

技术研发人员:常进 张斌 李继国 刘伟丰

受保护的技术使用者:北京时代亿信科技股份有限公司

技术研发日:2022.11.30

技术公布日:2022/12/30

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。