配置多站点域的分离的站点中的设备之间的安全连通性

1.相关申请

2.本技术要求于2020年7月16日提交的第16/930,947号美国专利申请和2020年6月2日提交的第63/033,589号美国临时专利申请的优先权,这些申请的全部内容通过引用并入本文。

技术领域

3.本公开总体涉及利用指示多站点域网络的分离的站点中的设备之间的实体链路的可达性数据,来生成网络的实体底层和逻辑叠加层模型,并在多站点域的分离的站点中的设备之间建立安全互连。

背景技术:

4.云计算为用户提供了对计算资源的访问,以满足用户对计算资源的需求。在一些示例中,服务提供商可以管理云计算资源并向用户提供云计算资源,以满足他们的需求,用户无需投资和维护自己的计算基础设施。云计算通常涉及对数据中心网络的使用,这些数据中心容纳了服务器、路由器以及其他设备,其为用户提供计算资源,例如,计算资源、网络资源、存储资源、数据库资源、应用资源等。随着数据中心的规模不断扩大,并扩展到多站点的云环境,对这些站点的允许以线路速率对流量进行加密同时确保保密性、数据完整性以及可扩展性的安全互连的需求不断增加。例如,每次添加新的站点时,必须在新的站点以及远程站点中提供许多重复的配置,以适应这种添加。

5.为了支持将新站点整合到多站点域中,必要的配置取决于本地站点拓扑结构以及互连性拓扑内相应设备的位置。随着现代的多站点域能够支持大量的站点和专门的网络设备(例如,用于站点互连的边界网关),必须在相关联的网络设备上提供的协调配置的量变得越来越大。此外,互连性关系的成对保障也在指数式增长。

6.为了有效支持利用网络控制器的多站点域的扩展,必须对不同实体和逻辑连通性关系加以理解。将这种理解延展到多个站点,需要从拓扑结构的角度来看待整体增加多租户支持方面。虽然配置可以由自动化工具生成,但绘制和理解所需的连通性关系对网络管理员而言仍然是一个巨大负担。即使利用配置自动化,如果其中一个关系被遗忘,则整个系统仍有受损的风险。除了在表示网络底层的任意拓扑中的需要互联网协议(ip)地址和路由邻接的实体链路外之外,网络的逻辑叠加层还需要多租户感知的信息的可达性交换。虽然网络底层和叠加层可能是公知的实体,但配置这样的网络所需的连通性关系的量随着每一个边界网关、核心路由器或站点的添加而增加。此外,为了使多站点网络具有可扩展性,可以利用预共享的加密密钥来确保不同站点中的边界网关之间的互连性。然而,使用预共享的密钥可能会导致网络受到各种安全限制。

附图说明

7.下面将参照附图阐述具体实施例。在附图中,附图标记的最左边的数字标识了附

图标记首次出现的附图。在不同的附图中使用相同的附图标记表示类似或相同的项目。附图中所描绘的系统不是按比例绘制的,且附图中的组件可能彼此不是按比例描绘的。

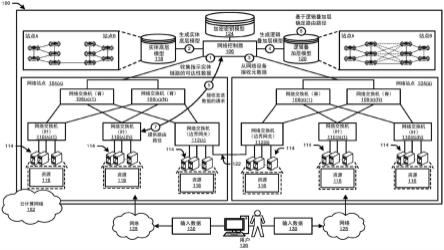

8.图1a示出了针对多站点云计算网络的网络控制器的以下示例流程的系统架构图:该网络控制器收集可达性数据,并生成多站点网络的实体底层和逻辑叠加层模型,以确定多站点网络的不同站点间的路由路径。

9.图1b示出了针对被实体链接并设置在多站点云计算网络的不同站点中的网络边界网关的以下示例流程的系统架构图:该网络边界网关向多站点网络的网络控制器发送实体链路的指示,并利用实体链路使用唯一的加密密钥来建立安全连接隧道。

10.图2a示出了示例多站点网络的包括各个边界网关之间的实体连接的实体底层模型的示图。

11.图2b示出了示例多站点网络的包括各个边界网关之间的实体连接的逻辑叠加层模型的示图。

12.图3示出了包括加密密钥映射的加密密钥模型的示图,该加密密钥映射用于利用设置在多站点网络的各个站点中的边界网关之间的实体连接来建立安全连接隧道。

13.图4示出了用于多站点云计算网络的软件定义网络(sdn)控制器的示例方法的流程图,该方法用于收集可达性数据并生成多站点网络的实体底层和逻辑叠加层模型,以确定多站点网络的不同站点间的路由路径。

14.图5示出了用于关被实体链接并设置在多站点云计算网络的不同站点中的网络边界网关的示例方法的流程图,该示例方法用于将实体链路的指示发送到多站点网络的软件定义网络(sdn)控制器,并利用实体链路使用唯一的加密密钥来建立安全连接隧道。

15.图6是计算机架构图,其示出了用于实现可用于实现本文提出的各种技术的各个方面的服务器设备的说明性计算机硬件架构。

具体实施方式

16.概述

17.本发明的各方面在独立权利要求中阐述,且优选特征在从属权利要求中阐述。一个方面的特征可以单独地或与其他方面相结合地应用于任何方面。

18.本公开描述了以下方法:利用多站点网络的软件定义网络(sdn)控制器和网络边界网关,来提供指示多站点网络的不同站点中的边界网关之间的实体链路的可达性数据,以利用实体链路和唯一的加密密钥来建立安全连接隧道。所述方法包括:由软件定义网络(sdn)控制器收集可达性数据,所述可达性数据指示第一站点中的一个或多个第一设备与第二站点中的一个或多个第二设备之间的实体链路。所述方法还可以包括:由所述sdn控制器至少部分地基于所述可达性数据,生成表示包括所述第一站点和所述第二站点的多站点网络的实体底层的第一模型。所述方法还可以包括:由所述sdn控制器基于所述sdn控制器的全局管理池向所述实体链路分配ip子网,并在相邻对之间生成路由配置。替代地,所述方法还可以包括:在所述sdn控制器处接收元数据,所述元数据指示与所述一个或多个第一设备和所述一个或多个第二设备相关联的互联网协议(ip)地址和网络协议。所述方法还可以包括:由所述sdn控制器至少部分地基于所述第一模型和所述元数据,生成表示所述多站点网络的逻辑叠加层的第二模型,所述逻辑叠加层指示所述一个或多个第一设备与所述一个

或多个第二设备之间的可达性以及它们之间的evpn对等互连(peering)。

19.附加地或替代地,一种方法包括:从多站点网络的第一站点中的第一设备向软件定义网络(sdn)控制器发送可达性数据,所述可达性数据指示所述第一设备与所述多站点网络的第二站点中的第二设备之间的实体链路。所述方法还可以包括:从所述第一设备向所述sdn控制器发送指示与所述第一设备相关联的互联网协议(ip)地址和网络协议的元数据。所述方法还可以包括:在所述第一设备处从所述sdn控制器接收指示所述第一设备和所述第二设备之间的路由对等互连的ip地址分配和路由配置。所述方法还可以包括:在所述第一设备处从所述sdn控制器接收加密密钥,所述加密密钥被配置用于建立所述第一设备与所述第二设备之间的安全连接隧道。所述方法还可以包括:由所述第一设备利用所述加密密钥建立所述第一站点中的所述第一设备与所述第二站点中的所述第二设备之间的安全连接隧道。

20.此外,本文所述的技术可以由一种系统和/或设备执行,所述系统和/或设备具有存储有计算机可执行指令的非暂时性计算机可读介质,所述计算机可执行指令在由一个或多个处理器执行时,执行上文所述的方法。

21.示例实施例

22.如上所述,多站点云环境的扩展需要在新站点以及远程站点中进行大量重复的配置设置,以为这些站点建立安全互连,并允许在不牺牲可扩展性的情况下以线速对流量进行加密。虽然网络管理员可以利用配置自动化工具来协助绘制和了解所需的连通性关系,但忘记这些多站点网络的连通性关系和用预共享的加密密钥来对互连性链路进行加密的风险可能会导致各种效率低下,并使整个系统处于风险之中。

23.本公开描述了以下技术:多站点网络控制器(例如,举例而言,数据中心网络管理器(dcnm)和/或软件定义网络(sdn)控制器)收集指示多站点网络的不同站点中的边界网关之间的实体链路的可达性数据,以生成多站点网络的实体底层和逻辑叠加层模型,并建立不同站点中的边界网关之间安全互连。边界网关设备可以利用唯一的加密密钥来建立安全连接隧道,以支持多站点网络的互连,并允许以线速对流量进行加密。此外,网络控制器可以维护唯一的加密密钥与相应的连接隧道的映射。根据本文所述的技术和机制,每个多站点网络可以具有一个网络控制器,且多站点网络的每个站点可以具有一个或多个边界网关设备,这些边界网关设备与另外的分离的站点的一个或多个边界网关设备通信耦合。

24.多站点网络的各个站点可以包括一个或多个网络交换机。在一些示例中,网络交换机可以被配置为网络脊交换机、网络叶交换机、和/或网络边界网关交换机。在一些示例中,网络站点中包括的一个或多个网络交换机可以彼此实体连接。附加地或替代地,设置在多站点网络的第一站点中的网络边界网关交换机可以实体连接到设置在多站点网络的第二站点中的另一个网络边界网关交换机。附加地或替代地,设置在多站点网络的第一站点中的网络边界网关交换机可以实体连接到不属于任何站点的核心路由器。在一些示例中,网络边界网关交换机可以使用各种网络协议(例如,举例而言,链路层发现协议(lldp)、控制点发现(cpd)协议或思科发现协议(cdp)),生成指示这种实体链路的可达性数据。在一些示例中,网络边界网关交换机可以被配置为将可达性数据发送到与多站点网络相关联的网络控制器。

25.与多站点网络相关联的网络控制器可以被配置为从多站点网络的各个站点的一

个或多个设备收集可到达性数据和/或元数据。在一些示例中,网络控制器可以被配置为从配置为网络边界网关交换机的设备收集可达性数据和/或元数据。在一些示例中,网络控制器可以被配置为利用指示多站点网络的各个站点的网络边界网关交换机与其相邻的交换机之间的实体链路的可达性数据,来生成表示多站点网络的实体底层的模型,并生成底层的ip子网和路由配置。附加地或替代地,网络控制器可以被配置为利用表示多站点网络的实体底层或网络传输能力的模型,来生成表示多站点网络的逻辑叠加层或叠加层控制平面的模型。

26.附加地或替代地,网络控制器可以被配置为生成加密密钥,该加密密钥被配置用于建立多站点网络的各个站点的边界网关交换机之间的安全连接隧道。在一些示例中,网络控制器可以被配置为生成通用的加密密钥,通用的加密密钥被配置用于建立多站点网络的各个站点的边界网关交换机之间的所有的安全加密隧道。附加地或替代地,网络控制器可以被配置为利用指示多站点网络的各个站点的网络边界网关交换机的ip地址和网络协议的元数据来生成成对的加密密钥。在一些示例中,成对的加密密钥可以被配置为彼此唯一,并用于建立与输入元数据相关联的一对网络边界网关交换机之间的安全加密隧道。在一些示例中,网络控制器可以被配置为生成包括成对的加密密钥的加密密钥模型。例如,网络控制器可以被配置为将加密密钥与相关联的网络边界网关交换机之间的逻辑链路之间的映射或关联,存储在与网络控制器相关联的加密密钥数据存储库中。在一些示例中,网络控制器可以被配置为利用加密密钥数据存储库,来生成表示加密密钥与相关联的网络边界网关交换机之间的链路之间的关联的加密密钥模型。附加地或替代地,网络控制器可以被配置为生成和/或向相关联的网络边界网关交换机提供与加密密钥相关联的加密算法。

27.在示例云计算网络中,网络控制器、第一网络站点以及第二网络站点可以被设置在多站点网络中。附加地或替代地,第一边界网关交换机和包括第一网络叶交换机的一个或多个第一网络交换机,可以被设置在多站点网络的第一站点中。附加地或替代地,第二边界网关交换机和包括第二网络叶交换机的一个或多个第二网络交换机,可以被设置在多站点网络的第二站点中。附加地或替代地,第一站点的第一边界网关交换机可以实体链接到第二站点的第二边界网关交换机。

28.在一些示例中,第一网络边界网关交换机可以将指示第一边界网关交换机与其相邻的交换机(可以是核心路由器或第二边界网关交换机)之间的实体链路的可达性数据发送到网络控制器。附加地或替代地,第二边界网关交换机可以将指示第二边界网关交换机与其相邻交换机(可能是相同或不同的核心路由器或第一边界网关交换机)之间的实体链路的可达性数据发送到网络控制器。附加地或替代地,网络控制器可以被配置为从第一边界网关交换机和/或第二边界网关交换机收集可达性数据。在一些示例中,网络控制器可以利用可达性数据来生成多站点网络的实体底层模型。

29.在一些示例中,网络控制器可以向底层外部实体链路分配其池中的ip子网,并配置第一边界网关交换机和其由外部实体链路连接的相邻交换机之间的网络协议。附加地或替代地,网络控制器可以向底层外部实体链路分配其池中的ip子网,并配置第二边界网关交换机和其由外部实体链路连接的相邻交换机之间的网络协议。在一些示例中,网络控制器可以利用实体底层模型和/或元数据来生成多站点网络的逻辑叠加层模型,其包括不同站点中的边界网关交换机之间或边界网关交换机与路由器服务器之间的evpn bgp对等互

连配置。evpn对等互连配置可以实现各个站点之间的叠加层网络/vrf信息交换。

30.在一些示例中,网络控制器可以利用与第一边界网关交换机相关联的元数据和/或与第二边界网关交换机相关联的元数据,生成与第一边界网关交换机和第二边界网关交换机之间的逻辑链路相关联的成对的加密密钥。在一些示例中,网络控制器可以将加密密钥与第一边界网关交换机和第二边界网关交换机之间的逻辑链路之间的关联,存储在与网络控制器相关联的加密密钥数据存储库中。附加地或替代地,网络控制器可以利用加密密钥数据存储库,来生成表示加密密钥与第一边界网关交换机和第二边界网关交换机之间的逻辑链路之间的关联的加密密钥模型。

31.在一些示例中,网络控制器可以将成对的加密密钥发送到第一边界网关交换机和/或第二边界网关交换机。附加地或替代地,网络控制器可以将与加密密钥相关联的加密算法发送到第一边界网关交换机和/或第二边界网关交换机。在一些示例中,第一边界网关交换机和/或第二边界网关交换机可以利用加密密钥和/或加密算法,利用第一边界网关交换机和第二边界网关交换机之间的逻辑链路建立安全连接隧道。

32.在一些示例中,第一站点中的第一网络叶交换机可以将以下请求发送到网络控制器:该请求用于向与第二站点中的第二网络叶交换机相关联的第二计算资源发送与第一网络叶交换机相关联的第一计算资源相关联的数据。附加地或替代地,第一站点的一个或多个第一网络交换机可以包括第一网络脊交换机。在一些示例中,第一网络叶交换机可以将请求发送到第一网络脊交换机,并且第一网络脊交换机可以将请求转发到网络控制器。在一些示例中,网络控制器可以利用实体底层模型、逻辑叠加层模型和/或加密密钥模型,来确定从第一站点中的第一网络叶交换机到第二站点中的第二网络叶交换机的路由路径。在一些示例中,路由路径可以包括利用第一边界网关交换机和第二边界网关交换机之间的实体链路的安全连接隧道。在一些示例中,网络控制器可以向第一网络叶交换机提供路由路径。附加地或替代地,网络控制器可以向第一网络脊交换机提供路由路径的指示,并且第一网络脊交换机可以将路由路径的指示转发到第一网络叶交换机。在一些示例中,第一站点中的第一网络叶交换机可以利用包括利用第一边界网关交换机和第二边界网关交换机之间的实体链路的安全连接隧道的路由路径,将向第二站点中的第二边界叶网关交换机发送数据。

33.如本文所述,计算资源总体上可以包括任何类型的计算资源,例如,举例而言,与网络中的实体服务器和/或实体链路相关联的实体资源。附加地或替代地,实体资源可以被分摊或分配给通过虚拟化技术实现的虚拟资源,例如,容器、虚拟机、虚拟存储器等,其中虚拟资源可以利用网络中的实体服务器的实体资源的已分配部分。此外,尽管这些技术被描述为在数据中心和/或多站点云计算网络中实现,但这些技术通常适用于由提供计算资源的任何实体管理的设备的任何网络。在一些情况下,这些技术可以由调度器或协调器执行,而在其他示例中,可以在系统中使用各种组件来执行本文所述的技术。执行本文所述技术的设备和组件关乎实现方式,且所述技术不限于任何具体的架构或实现方式。

34.本文所述的技术在收集指示多站点网络的分离的站点中的边界网关交换机之间的实体链路或边界网关交换机和核心路由器之间的实体链路的可达性数据以生成多站点网络的实体底层模型和逻辑叠加层模型方面提供了各种改进和高效性。例如,本文所述的技术可以允许生成多站点网络的指示多站点网络的分离的站点中的设备之间的可达性的

逻辑叠加层模型。此外,边界网关交换机可以利用网络控制器提供的成对的加密密钥和/或加密算法,建立多站点网络的分离的站点之间的安全连接隧道。通过利用边界网关交换机之间的逻辑链路来建立安全连接隧道,网络控制器可以配置以下路径:该路径用于在多站点网络的分离的站点中的计算资源之间以线速进行加密传输或数据流,这在以前是不可能的。此外,本文所述的技术允许多站点网络的自动化可扩展性,例如,举例而言,以自动化方式向多站点网络添加新的站点、新的边界网关交换机和/或新的核心交换机,这在以前是不可能的。

35.现在将参照附图更充分地描述本公开的某些实现方式和实施例,在附图中示出了各个方面。然而,各个方面可以以许多不同的形式实现,不应解释为仅限于本文所述的实现方式。本公开包括本文所述的实施例的变化。相似的附图标记始终指代相似的要素。

36.图1a示出了用于收集可达性数据以生成逻辑叠加层模型并在多站点云计算网络102上建立安全连接隧道的示例流程的系统-架构图100。云计算网络可以包括跨一个或多个网络站点104(a)、104(b)的一个或多个数据中心,这些网络站点包括各种联网组件,例如,网络控制器106、脊网络交换机108(a)、108(b)、叶网络交换机110(a)、110(b)、网络边界网关交换机112(a)、112(b)、和/或实体服务器114。在一些示例中,网络站点104可以位于各个地理区域,并且云计算网络102可以是分布式网络,用户(通常是客户)可以经由用户设备通过分布式网络进行交互,以管理或以其他方式与由云计算网络102提供的服务进行交互。

37.云计算网络102可以提供实体服务器114的计算系统资源的按需可用性,例如,数据存储、计算能力(例如,cpu、gpu等)、联网、数据库等,而无需用户直接主动管理。在一些示例中,云计算网络102可以由服务提供商管理和维护,使得用户不必为其计算资源需求投资和维护计算基础设施。通常,用户可以获得对云计算网络102中实体服务器114的计算资源的一部分的访问权或被分配其使用权。云计算网络102可以基于各个用户的需求按比例调整(scale),例如,通过增加(spin up)资源或减少(spin down)资源来进行。云计算网络102的一些部分可以使用硬件虚拟化来分配,使得云计算网络102的这些部分可以由用户来配置和管理(例如,安全配置、负载平衡配置等)。然而,云计算网络102不需要由服务提供商管理,而可以由任何实体管理,包括运行应用程序或服务的用户本身。在一些示例中,实体服务器114可以托管一个或多个虚拟机。每个虚拟机可以被配置为执行各种操作之一,并作为云计算网络102的一个或多个虚拟组件,例如,举例而言,资源116。

38.在一些示例中,虚拟机可以被配置为执行各种操作之一并作为网络边界网关112。在一些示例中,设置在多站点云计算网络102的第一网络站点104(a)中的网络边界网关交换机112(a)可以实体连接到设置在多站点云计算网络的第二网络站点104(b)中的网络边界网关交换机112(b)。在一些示例中,网络边界网关交换机112可以使用各种网络协议(例如,举例而言,链路层发现协议(lldp)、控制点发现(cpd)协议或思科发现协议(cdp)),生成指示这种实体链路的可达性数据。附加地或替代地,网络边界网关交换机112可以生成指示与网络边界网关交换机相关联的互联网协议(ip)地址和/或网络协议的元数据。

39.在一些示例中,与多站点云计算网络102相关联的网络控制器106可以被配置为从多站点网络的网络边界网关交换机112收集可达性数据和/或元数据。在一些示例中,网络控制器可以被配置为利用指示多站点云计算网络102的各个站点104(a)、104(b)的网络边界网关交换机112(a)、112(b)之间的实体链路124的可达性数据,来生成表示多站点云计算

网络102的实体底层或网络传输能力的实体底层模型118。附加地或替代地,网络控制器106可以被配置为利用多站点网络的实体底层模型118和/或指示多站点云计算网络102的各个站点104(a)、104(b)的网络边界网关交换机112(a)、112(b)的ip地址和网络协议的元数据,来生成表示多站点云计算网络102的逻辑叠加层或叠加层控制平面的逻辑叠加层模型120。

40.附加地或替代地,网络控制器106可以被配置为生成加密密钥,该加密密钥用于建立多站点云计算网络102的网络站点104(a)的网络边界网关交换机112(a)与网络站点104(b)的网络边界网关交换机112(b)之间的安全连接隧道122。在一些示例中,网络控制器106可以被配置为生成通用的加密密钥,该通用的密钥被配置用于建立多站点云计算网络102的各个站点104的边界网关交换机112之间的所有的安全加密隧道122。附加地或替代地,网络控制器106可以被配置为利用指示网络边界网关交换机112的ip地址和网络协议的元数据来生成成对的加密密钥。在一些示例中,成对的加密密钥可以被配置为彼此唯一,并且用于建立与输入元数据相关联的一对网络边界网关交换机112(a)、112(b)之间的安全加密隧道122。在一些示例中,网络控制器106可以被配置为生成包括成对的加密密钥的加密密钥模型124。例如,网络控制器106可以被配置为将加密密钥与相关联的网络边界网关交换机112(a)、122(b)之间的实体链路之间的映射或关联,存储在与网络控制器106相关联的加密密钥数据存储库中。在一些示例中,网络控制器106可以被配置为利用加密密钥数据存储库来生成加密密钥模型124。附加地或替代地,网络控制器106可以被配置为生成和/或向相关联的网络边界网关交换机112提供与加密密钥相关联的加密算法。

41.通常,网络站点104、网络边界网关交换机112和/或资源116的数量可以基于与云计算网络102交互的用户126的数量来按比例调整。用户126可以包括通过各自的用户设备与云计算网络102交互的个人用户、用户组、组织、企业或其他实体中的一者或多者。用户设备可以是能够经由合适的数据通信网络128连接到云计算网络102的任何类型的计算设备,例如,但不限于,膝上型计算机或台式计算机、平板计算设备、服务器计算机、电视或移动电话。由云计算网络102的运营商雇用的管理用户(例如,管理云计算网络102的操作的管理员),也可以以类似的方式连接、管理以及利用由服务提供商网络102提供的资源。

42.用户126可以通过网络128提供输入数据130,以与在服务器114上运行的资源116所支持的服务进行交互。例如,用户126可以提交处理数据、检索数据、存储数据等的请求,使得增加或减少托管资源116的虚拟机,以基于需求对请求进行处理。附加地或替代地,用户126可以是管理用户126,管理用户可以经由网络128提供输入数据130,以与多站点云计算网络102进行交互并添加和/或移除联网设备。例如,管理用户126可以提交请求,以添加站点104和/或网络交换机,例如,举例而言,网络边界网关交换机112。

43.网络控制器106可以与相应的网络交换机(例如,举例而言,脊网络交换机108、叶网络交换机110和/或网络边界网关交换机112)进行通信,以从与位于多站点云计算网络102中的托管计算资源116的实体服务器114相关联的叶网络交换机110接收以下请求:将数据发送到与位于多站点云计算网络102的分离的站点104中的托管计算资源116的另一实体服务器114相关联的叶网络交换机110。在一些示例中,网络控制器106可以被配置为确定用于在多站点云计算网络102的分离的站点104中的叶网络交换机110之间发送数据的路由路径。例如,网络控制器106可以被配置为利用实体底层模型118和/或逻辑叠加层模型120来确定利用安全连接隧道122来在多站点云计算网络102的分离的站点104中的叶网络交换机

110之间发送数据的路由路径。

44.在“1”处,与多站点云计算网络102相关联的网络控制器106可以从设置在第一站点104(a)中的第一网络边界网关交换机112(a)和设置在第二站点104(b)中的第二网络边界网关交换机112(b)收集可达性数据。在一些示例中,可达性数据可以指示实体链路,该可达性数据可以用于建立第一网络边界网关交换机112(a)和第二网络边界网关交换机112(b)之间的安全连接隧道122。

45.在“2”处,网络控制器106可以生成多站点云计算网络102的实体底层模型118。在一些示例中,实体底层模型118可以表示多站点云计算网络102的实体底层、或网络传输能力。附加地或替代地,网络控制器106可以使用可达性数据生成实体底层模型118。

46.在“3”处,网络控制器106可以从第一站点104(a)的一个或多个网络边界网关交换机112(a)和第二站点104(b)的一个或多个网络边界网关交换机112(b)接收元数据。在一些示例中,元数据可以指示与相应的网络边界网关交换机112(a)、112(b)相关联的互联网协议(ip)地址和/或网络协议。

47.在“4”处,网络控制器106可以生成多站点云计算网络102的逻辑叠加层模型120。在一些示例中,逻辑叠加层模型120可以表示多站点云计算网络102的逻辑叠加层、或叠加层控制平面。附加地或替代地,网络控制器106可以至少部分地基于实体叠加层模型118生成逻辑叠加层模型120。附加地或替代地,网络控制器106可以至少部分地基于从一个或多个网络边界交换机112接收到的元数据生成逻辑叠加层模型120。

48.在“5”处,网络控制器106可以接收以下请求:将数据从在与第一网络站点104(a)中的叶网络交换机110(a)(n)相关联的实体服务器114上执行的计算资源116发送到在与第二网络站点104(b)中的至少一个叶网络交换机110(b)相关联的实体服务器114上执行的计算资源116。附加地或替代地,网络控制器106可以从与叶网络交换机110(a)(n)相关联的脊网络交换机108(a)(l)-(n)接收发送数据的请求。

49.在“6”处,网络控制器106可以确定用于将数据从第一网络站点104(a)中的计算资源116发送到第二网络站点104(b)中的计算资源116的路由路径。在一些示例中,网络控制器106可以确定包括利用第一网络边界网关交换机112(a)和第二网络边界网关交换机112(b)之间的实体链路的安全加密隧道122的路由路径。在一些示例中,网络控制器106可以至少部分地基于逻辑叠加层模型120来确定路由路径。

50.在“7”处,网络控制器可以向与计算资源116相关联的叶网络交换机110(a)(n)提供路由路径。

51.在一些示例中,示例流程可以从图1a的步骤“7”继续到图1b的步骤“8”。附加地或替代地,示例流程可以从图1b的步骤“8”开始,并从图1b的步骤“12”继续到图1a的步骤“1”。附加地或替代地,图1a的示例流程可以与图1b的示例流程同时执行。

52.图1b示出了针对设置在多站点云计算网络102的不同站点104(a)、104(b)中的网络边界网关交换机112(a)、112(b)的以下示例流程的系统-架构图200:网络边界网关交换机112(a)、112(b)向多站点网络102的网络控制器106发送实体链路的指示,并利用实体链路使用唯一的加密密钥来建立安全连接隧道122。

53.网络控制器106可以被配置为生成加密密钥,该加密密钥被配置用于建立多站点云计算网络102的网络站点104(a)的网络边界网关交换机112(a)和网络站点104(b)的网络

边界网关交换机112(b)之间的安全连接隧道122。在一些示例中,网络控制器106可以被配置为生成通用的加密密钥,该通用的加密密钥被配置用于建立多站点云计算网络102的各个站点104的边界网关交换机112之间的所有安全加密隧道122。附加地或替代地,网络控制器106可以被配置为利用指示网络边界网关交换机112的ip地址和网络协议的元数据来生成成对的加密密钥。在一些示例中,成对的加密密钥可以被配置为彼此唯一,并且用于建立与输入元数据相关联的一对网络边界网关交换机112(a)、112(b)之间的安全加密隧道122。在一些示例中,网络控制器106可以被配置为生成包括成对的加密密钥的加密密钥模型124。例如,网络控制器106可以被配置为将加密密钥与相关联的网络边界网关交换机112(a)、122(b)之间的实体链路的映射或关联,存储在与网络控制器106相关联的加密密钥数据存储库中。在一些示例中,网络控制器106可以被配置为利用加密密钥数据存储库来生成加密密钥模型124。附加地或替代地,网络控制器106可以被配置为生成和/或向相关联的网络边界网关交换机112提供与加密密钥相关联的加密算法。

54.网络控制器106可以与相应的网络交换机(例如,举例而言,脊网络交换机108、叶网络交换机110和/或网络边界网关交换机112)进行通信,以从与位于多站点云计算网络102中的托管计算资源116的实体服务器114相关联的叶网络交换机110接收以下请求:将数据发送到与位于多站点云计算网络102的分离的站点104中的托管计算资源116的另一个实体服务器114相关联的叶网络交换机110。在一些示例中,网络控制器106可以被配置为确定用于在多站点云计算网络102的分离的站点104中的叶网络交换机110之间发送数据的路由路径。例如,网络控制器106可以被配置为利用实体底层模型118和/或逻辑叠加层模型120来确定利用安全连接隧道122来在多站点云计算网络102的分离的站点104中的叶网络交换机110之间发送数据的路由路径。

55.在“8”处,设置在多站点云计算网络102的第一站点104(a)中的第一网络边界网关交换机112(a)可以向设置在多站点云计算网络102的第二站点104(b)中的第二网络边界网关交换机112(b)发送指示实体链路的可达性数据。附加地或替代地,第二网络边界网关交换机112(b)可以向第一网络边界交换机112(a)发送指示实体链路的可达性数据。在一些示例中,第一网络边界网关交换机112(a)和/或第二网络边界网关交换机112(b)可以使用各种网络协议(例如,举例而言,链路层发现协议(lldp)、控制点发现(cpd)协议或思科发现协议(cdp)),来发现实体链路和/或生成指示这种实体链路的可达性数据。

56.在“9”处,第一网络边界网关交换机112(a)可以向网络控制器106发送元数据。附加地或替代地,第二网络边界网关交换机112(b)可以向网络控制器106发送元数据。在一些示例中,元数据可以指示与相应的网络边界网关交换机112相关联的互联网协议(ip)地址和/或网络协议。

57.在“10”处,第一网络边界网关交换机112(a)可以从网络控制器106接收路由数据。附加地或替代地,第二网络边界网关交换机112(b)可以从网络控制器106接收路由数据。附加地或替代地,设置在第一网络站点104(a)和/或第二网络站点104(b)中的一个或多个脊网络交换机108和/或一个或多个叶网络交换机110可以接收路由数据。在一些示例中,路由数据可以指示从第一网络站点104(a)中的计算资源116到第二网络站点104(b)中的计算资源116的数据传输路线。

58.在“11”处,第一网络边界网关交换机112(a)可以从网络控制器106接收加密密钥。

附加地或替代地,第二网络边界网关交换机112(b)可以从网络控制器106接收加密密钥。在一些示例中,加密密钥可以被配置为成对的加密密钥,该成对的加密密钥被配置为使得只有第一网络边界网关交换机112(a)和/或第二网络边界网关交换机112(b)可以利用此加密密钥。附加地或替代地,第一网络边界网关交换机112(a)和/或第二网络边界网关交换机112(b)可以接收与加密密钥相关联的加密算法,使得加密算法可以与加密密钥联合使用来对网络流量进行加密和解密。

59.在“12”处,第一边界网关交换机112(a)可以利用加密密钥来建立从第一网络站点104(a)到第二网络站点104(b)中的第二网络边界网关交换机112(b)的安全连接隧道122。附加地或替代地,第二边界网关交换机112(b)可以利用加密密钥来建立从第二网络站点104(b)到第一网络站点104(a)中的第一网络边界网关交换机112(a)的安全连接隧道122。

60.图2a示出了示例多站点云计算网络102的包括相应的边界网关交换机112(a)、112(b)之间的实体连接202的实体底层模型118的示图。

61.在一些示例中,实体底层模型118可以包括云计算网络102的一个或多个网络站点,例如,举例而言,站点a和站点b。在一些示例中,实体底层模型118可以包括与一个或多个站点相关联的一个或多个网络交换机。例如,实体底层模型118可以包括一个或多个脊网络交换机108、一个或多个叶网络交换机110、和/或一个或多个边界网关交换机112。在一些示例中,实体底层模型118可以包括连接站点a中的第一网络边界网关交换机112(a)和站点b中的第二边界网关交换机112(b)的实体连接202。

62.在一些示例中,实体底层模型118可以基于从第一网络边界网关交换机112(a)和/或第二网络边界网关交换机112(b)接收到的和/或由网络控制器106收集的可达性数据来生成。在一些示例中,可达性数据可以指示多站点云计算网络102的分离的站点中的网络边界网关交换机之间的实体链路。在一些示例中,网络边界网关交换机112可以使用各种网络协议(例如,举例而言,链路层发现协议(lldp)、控制点发现(cpd)协议或思科发现协议(cdp)),来生成指示这种实体链路的可达性数据。

63.图2b示出了示例多站点云计算网络102的示例逻辑叠加层模型120的示图,该逻辑叠加层模型120包括相应的边界网关交换机112(a)、112(b)之间的安全连接隧道122,以及指示第一站点中的一个或多个网络设备与第二站点中的一个或多个网络设备之间的可达性的一个或多个可达性指示212。

64.在一些示例中,逻辑叠加层模型120可以包括云计算网络102的一个或多个网络站点,例如,举例而言,站点a和站点b。在一些示例中,逻辑叠加层模型120可以包括与一个或多个站点相关联的一个或多个网络交换机。例如,逻辑叠加层模型120可以包括一个或多个脊网络交换机108、一个或多个叶网络交换机110、和/或一个或多个边界网关交换机112。在一些示例中,逻辑叠加层模型120可以包括利用将站点a中的第一网络边界网关交换机112(a)连接到站点b中的第二边界网关交换机112(b)的实体连接202的安全传输隧道122。在一些示例中,逻辑叠加层模型120可以包括一个或多个可达性指示212。在一些示例中,可达性指示212可以指示设置在站点a中的网络交换机可以利用安全传输隧道122与设置在站点b中的网络交换机通信。

65.在一些示例中,逻辑叠加层模型120可以基于实体底层模型118生成。附加地或替代地,逻辑叠加层模型120可以至少部分地基于从第一网络边界网关交换机112(a)和/或第

二网络边界网关交换机112(b)接收的和/或由网络控制器106收集的可达性数据而生成。

66.图3示出了包括加密密钥映射302的加密密钥模型124的示图,加密密钥映射302用于利用设置在多站点云计算网络102的相应站点中的相应的边界网关交换机306(a)-(b)之间的实体连接来建立一个或多个安全连接隧道304(a)-(b)。

67.在一些示例中,加密密钥模型124可以包括多站点云计算网络102的一个或多个站点,例如,举例而言,站点a、站点b、站点c和/或站点d。附加地或替代地,多站点云计算网络102可以包括任何数量的站点。在一些示例中,一个或多个站点可以包括与一个或多个站点相关联的一个或多个网络交换机。例如,加密密钥模型124可以包括一个或多个脊网络交换机108、一个或多个叶网络交换机110、和/或一个或多个边界网关交换机306(或112)。在一些示例中,加密密钥模型124可以包括一个或多个安全隧道304(a)-(d),例如,举例而言,隧道1 304(a)、隧道2 304(b)、隧道3304(c)和/或隧道4 304(d)。在一些示例中,加密密钥模型124可以包括加密密钥映射302,加密密钥映射302包括表示加密密钥与相关联的边界网关交换机306之间的安全隧道304之间的关联的一个或多个记录。

68.例如,站点a包括边界网关a 306(a),边界网关a 306(a)可以被配置为利用安全隧道1 304(a)向设置在站点b中的边界网关b 306(b)发送数据。加密密钥映射302包括表示安全隧道1 304(a)、边界网关a 306(a)和边界网关b 306(b)以及密钥id k-1之间的关联的第一记录,其指示边界网关a306(a)和/或边界网关b 306(b)必须利用具有密钥id k-l的加密密钥来利用安全隧道1 304(a)。附加地或替代地,边界网关交换机306可以通过利用相应的加密密钥来利用一个或多个安全隧道304。附加地或替代地,网络控制器106可以被配置为生成和/或向相关联的网络边界网关交换机306提供与加密密钥相关联的加密算法。

69.在一些示例中,加密密钥映射302可以由网络控制器106基于实体底层模型118、逻辑叠加层模型120和/或从一个或多个边界网关交换机306接收的元数据而生成。在一些示例中,元数据可以指示与网络边界网关交换机306相关联的互联网协议(ip)地址和/或网络协议。

70.附加地或替代地,加密密钥模型124可以由网络控制器106基于加密密钥映射302、实体底层模型118、逻辑叠加层模型120和/或从一个或多个边界网关交换机306接收的元数据而生成。

71.图4和图5示出了示例方法400和500的流程图,并且示出了至少部分地由如图1a至图2b中所述的多站点云计算网络102执行的功能的各个方面。本文描述的关于图4和图5的逻辑操作可以被实现为(1)在计算系统上运行的一系列计算机实现的动作或程序模块和/或(2)计算系统内的互连的机器逻辑电路或电路模块。

72.本文所述的各种组件的实现方式关乎取决于计算系统的性能和其他要求的选择。因此,本文所述的逻辑操作被不同地称为操作、结构设备、动作或模块。这些操作、结构设备、动作以及模块可以用软件、固件、特殊用途数字逻辑以及它们的任何组合来实现。还应理解的是,可以执行比图4和图5所示和本文所述更多或更少的操作。这些操作也可以并行执行,或以不同于本文所述的顺序执行。这些操作中的一些或全部也可以由那些具体标识的组件以外的组件来执行。尽管本公开所述的技术是参照特定的组件来实现的,但在其他示例中,这些技术可以由更少的组件、更多的组件、不同的组件或任何配置的组件来实现。

73.图4示出了示例方法400的流程图。在一些示例中,方法400可以由以下系统执行:

该系统包括一个或多个处理器和存储有计算机可执行指令的一个或多个非暂时性计算机可读介质,该计算机可执行指令在由一个或多个处理器执行时,使得一个或多个处理器执行方法400。

74.在402,与多站点云计算网络102相关联的软件定义网络(sdn)控制器106可以收集可达性数据。在一些示例中,可达性数据可以指示多站点云计算网络102的第一站点中的一个或多个第一设备与第二站点中的一个或多个第二设备之间的实体链路。在一些示例中,一个或多个第一设备和/或一个或多个第二设备可以被配置为脊网络交换机108、叶网络交换机110、和/或边界网关交换机112。

75.在404,sdn控制器106可以生成表示包括第一站点和第二站点的多站点云计算网络102的实体底层的第一模型。在一些示例中,sdn控制器106可以至少部分地基于可达性数据生成第一模型。在一些示例中,第一模型可以被配置为图1a至图2b中任一附图中的实体底层模型118。

76.在406,sdn控制器106可以接收指示与一个或多个第一设备和一个或多个第二设备相关联的互联网协议(ip)地址和网络协议的元数据。

77.在408,sdn控制器106可以生成表示多站点云计算网络102的逻辑叠加层的第二模型。在一些示例中,sdn控制器106可以至少部分地基于第一模型和/或元数据来生成第二模型。附加地或替代地,表示逻辑叠加层的第二模型可以指示一个或多个第一设备和一个或多个第二设备之间的可达性。在一些示例中,第二模型可以被配置为图1a至图2b中任一附图中的逻辑叠加层模型120。

78.在410,sdn控制器106可以从一个或多个第一设备中的第一设备接收向一个或多个第二设备中的第二设备发送数据的请求。在一些示例中,第一设备和/或第二设备可以被配置为叶网络交换机110。此外,或者可替代地,第一设备和/或第二设备可以被配置为用于从一个或多个用户126接收输入的计算资源。

79.在412,sdn控制器106可以确定从第一设备向第二设备发送数据的路由路径。在一些示例中,sdn控制器106可以至少部分地基于第二模型来确定路由路径。附加地或替代地,sdn控制器106可以至少部分地基于第一模型和/或元数据来确定路由路径。在一些示例中,路由路径可以包括第二站点中的第三设备和/或第一设备与第三设备之间的实体链路。

80.在414,sdn控制器106可以向第一设备提供路由路径的指示。附加地或替代地,sdn控制器106可以向一个或多个第一设备、一个或多个第二设备和/或上述第二设备提供路由路径的指示。

81.附加地或替代地,方法400可以包括将加密密钥和第一设备与第三设备之间的实体链路之间的关联存储在与sdn控制器106相关联的加密密钥数据存储库中。方法400还可以包括由sdn控制器106至少部分地基于加密密钥数据存储库,生成表示加密密钥与多站点网络102的实体链路之间的关联的第三模型。附加地或替代地,第三模型可以被配置为图1a、图1b和/或图3中任一附图中的加密密钥模型124。

82.图5示出了示例方法500的流程图。在一些示例中,方法500可以由以下系统执行:该系统包括一个或多个处理器和存储有计算机可执行指令的一个或多个非暂时性计算机可读介质,该计算机可执行指令在由一个或多个处理器执行时,使得一个或多个处理器执行方法500。

83.在502,多站点云计算网络102的第一站点104(a)中的第一设备112(a)可以向与多站点云计算网络102相关联的软件定义网络(sdn)控制器106发送指示到设置在多站点云计算网络102的第二站点104(b)中的第二网络边界网关交换机112(b)的实体链路的可达性数据。附加地或替代地,第二设备112(b)可以向第一设备112(a)发送指示实体链路的可达性数据。在一些示例中,第一设备112(a)和/或第二设备112(b)可以使用各种网络协议(例如,举例而言,链路层发现协议(lldp)、控制点发现(cpd)协议或思科发现协议(cdp)),来发现实体链路和/或生成指示这种实体链路的可达性数据。

84.在504,第一设备112(a)可以向sdn控制器106发送元数据。附加地或替代地,第二设备112(b)可以向sdn控制器106发送元数据。在一些示例中,元数据可以指示与第一设备112(b)和/或第二设备112(b)相关联的互联网协议(ip)地址和/或网络协议。

85.在506,第一设备112(a)可以从sdn控制器106接收路由数据。附加地或替代地,第二设备112(b)可以从sdn控制器106接收路由数据。在一些示例中,路由数据可以指示第一设备112(a)和第二设备112(b)之间的数据传输路线。

86.在508,第一设备112(a)可以从sdn控制器106接收加密密钥。附加地或替代地,第二设备112(b)可以从sdn控制器106接收加密密钥。在一些示例中,加密密钥可以被配置为在第一设备112(a)和第二设备112(b)之间建立安全连接隧道122。

87.在510,第一设备112(a)可以利用加密密钥在第一站点104(a)中的第一设备112(a)和第二站点104(b)中的第二设备112(b)之间建立安全连接隧道122。附加地或替代地,第二设备112(b)可以利用加密密钥在第二站点104(b)中的第二设备112(b)和第一站点104(a)中的第一设备112(a)之间建立安全连接隧道122。

88.图6是示出数据中心600的配置的计算系统示图,数据中心600可用于实现本文所公开的技术的各个方面。图6中所示的示例数据中心600包括用于提供计算资源的数个服务器计算机602a-602e(在本文中可称为“服务器计算机602”)。在一些示例中,服务器计算机602可以包括或对应于本文所述的服务器114。

89.服务器计算机602可以是标准的塔式、机架式或刀片式服务器计算机,其被适当地配置为用于提供本文所述的计算资源。如上所述,由云计算网络102提供的计算资源可以是数据处理资源,例如,vm实例或硬件计算系统、数据库集群、计算集群、存储集群、数据存储资源、数据库资源、网络资源等。服务器602中的一些还可以被配置为执行能够使计算资源实例化和/或管理计算资源的资源管理器。例如,在vm实例的情况下,资源管理器可以是管理程序或另一种类型的程序,其被配置为能够在单个服务器计算机602上执行多个vm实例。数据中心600中的服务器计算机602还可以被配置为提供网络服务和其他类型的服务。

90.在图6所示的示例数据中心600中,还利用适当的lan 608来互连服务器计算机602a-602e。应该理解的是,本文所述的配置和网络拓扑结构已经被大大简化,且可以利用更多的计算系统、软件组件、网络以及联网设备来互连本文公开的各种计算系统并提供上述功能。还可以利用适当的负载平衡设备或其他类型的网络基础设施组件来平衡数据中心600之间的负载、每个数据中心600中的各个服务器计算机602a-602e之间的负载,以及可能地,每个服务器计算机602中的计算资源之间的负载。应该理解的是,参照图6描述的数据中心600的配置只是说明性的,可以利用其他实现方式。

91.在一些示例中,服务器计算机602可以各自执行支持设置在服务器602的集合或集

群中的服务或应用的一个或多个资源116,例如,举例而言,多播数据源118、和/或多播数据目的地120。每个服务器计算机602上的资源116可以支持单个应用或服务,或多个应用或服务(对于一个或多个用户而言)。

92.在一些情况下,云计算网络102可以在永久或按需的基础上提供计算资源,如应用容器、vm实例、以及存储装置。在其他类型的功能中,由云计算网络102提供的计算资源可用于实现上述各种服务。由云计算网络102提供的计算资源可以包括各种类型的计算资源,例如,数据处理资源(如应用容器和vm实例)、数据存储资源、联网资源、数据通信资源、网络服务等。

93.由云计算网络102提供的各种类型的计算资源可以是通用的,或也可以用于多种具体配置。例如,数据处理资源可以用作呈多种不同配置的实体计算机或vm实例。vm实例可以被配置为执行应用,包括网络服务器、应用服务器、介质服务器、数据库服务器、上述网络服务中的一些或全部和/或其他类型的程序。数据存储资源可以包括文件存储设备、块存储设备等。云计算网络102还可以被配置为提供本文未具体提及的其他类型的计算资源。

94.在一个实施例中,由云计算网络102提供的计算资源可以由一个或多个数据中心600(在本文中可以称为“数据中心600”)实现。数据中心600是用于容置和操作计算机系统和相关联的组件的设施。数据中心600通常包括冗余和备用电源、通信、冷却以及安全系统。数据中心600还可以位于不同的地理位置。下面将结合图6描述可用于实现本文所公开的技术的数据中心600的一个说明性实施例。

95.图6示出了能够执行用于实现上述功能的程序组件的计算设备(或网络交换机)114的示例计算机架构。图6所示的计算机架构示出了常规的服务器计算机、工作站、台式计算机、膝上型计算机、平板计算机、网络设备、电子阅读器、智能手机或其他计算设备,并且可以用于执行本文提出的任何软件组件。在一些示例中,计算设备114可以对应于本文所述的实体服务器114。

96.计算设备114包括基板114,或“主板”,它是一个印刷电路板,许多组件或设备可以通过系统总线或其他电气通信路径的方式连接到它。在一个说明性配置中,一个或多个中央处理单元(“cpu”)604与芯片组606一起运行。cpu 604可以是标准的可编程处理器,其执行计算设备114的操作所需的算术和逻辑运算。

97.cpu 604通过操纵区分和改变状态的开关元件而从离散的实体状态过渡到下一个状态来执行操作。开关元件通常包括保持两个二进制状态之一的电子电路(例如,触发器),以及基于一个或多个其他开关元件的状态的逻辑组合提供输出状态的电子电路,例如,逻辑门。这些基本的开关元件可以组合形成更复杂的逻辑电路,包括寄存器、加减器、算术逻辑单元、浮点单元,等等。

98.芯片组606在cpu 604和基板114上的其余部件和设备之间提供接口。芯片组606可以提供到用作计算设备114中的主存储器的ram 608的接口。芯片组606可以进一步提供到用于存储有助于启动计算设备114和在各种组件和设备之间传输信息的基本例程的计算机可读存储介质(例如,只读内存(“rom”)610或非易失性ram(“nvram”))的接口。rom 610或nvram还可以存储根据本文所述的配置的计算设备114的操作所需的其他软件组件。

99.计算机114可以在联网环境中通过网络(例如,网络624)使用与远程计算设备和计算机系统的逻辑连接来进行操作。芯片组606可以包括用于通过nic 612提供网络连通性的

功能,例如,千兆位以太网适配器。nic 612能够通过网络624(或128)将计算设备114连接到其他计算设备。应该理解的是,计算设备114中可以存在多个nic 612,将计算机连接到其他类型的网络和远程计算机系统。

100.计算设备114可以连接到为计算机提供非易失性存储的存储设备618。存储设备618可以存储操作系统620、程序622以及数据,这些在本文中已经有更详细的描述。存储设备618可以通过连接到芯片组606的存储控制器614连接到计算设备114。存储设备618可以由一个或多个实体存储单元组成。存储控制器614可以通过串行附接scsi(“sas”)接口、串行先进技术附件(“sata”)接口、光纤通道接口或其他类型的接口与实体存储单元交互,以便在计算机和实体存储单元之间进行实体连接和传输数据。

101.计算设备114可以通过转换实体存储单元的实体状态来反映被存储的信息,从而在存储设备618上存储数据。在本说明书的不同实施例中,实体状态的具体转换可以取决于各种因素。此类因素的示例可以包括但不限于用于实现实体存储单元的技术、存储设备618是被表征为主存储器还是次存储器、等等。

102.例如,计算设备114可以通过存储控制器614发出以下指令来将信息存储到存储设备618:该指令用于改变磁盘驱动器单元内特定位置的磁性特性,改变光学存储单元内特定位置的反射或折射特性,或者改变固态存储单元内特定电容器、晶体管或其他分立组件的电气特性。在不偏离本说明书的范围和精神的情况下,实体介质的其他转换是可能的,提供上述示例只是为了方便描述。计算设备114还可以通过检测实体存储单元内一个或多个特定位置的实体状态或特性,来从存储设备618读取信息。

103.除了上文所述的大容量存储设备618之外,计算设备114还可以访问其他计算机可读存储介质,以存储和检索信息,例如,程序模块、数据结构或其他数据。本领域技术人员应该了解的是,计算机可读存储介质是提供数据的非暂时性存储并且可由计算设备114访问的任何可用介质。在一些示例中,由云计算网络102和或包括在其中的任何组件执行的操作可以由类似于计算设备114的一个或多个设备支持。换言之,由云计算网络102和或包括在其中的任何组件执行的操作中的一些或全部可以由在基于云的布置中运行的一个或多个计算机设备114执行。

104.举例而言,而非限制,计算机可读存储介质可以包括以任何方法或技术实现的易失性和非易失性、可移动和不可移动的介质。计算机可读存储介质包括但不限于ram、rom、可擦除可编程rom(“eprom”)、电可擦除可编程rom(“eeprom”)、闪存或其他固态内存技术、光盘rom(“cd-rom”)、数字多功能盘(“dvd”)、高清晰度dvd(“hd-dvd”)、blu-ray,或其他光学存储设备、磁带盒、磁带、磁盘存储设备或其他磁性存储设备,或可用于以非暂时方式存储所需信息的任何其他介质。

105.如上文简要提及的,存储设备618可以存储用于控制计算设备114的操作的操作系统620。根据一个实施例,操作系统包括linux操作系统。根据另一个实施例,操作系统包括来自华盛顿州雷德蒙的microsoft公司的server操作系统。根据进一步的实施例,操作系统可以包括unix操作系统或其变体之一。应该理解的是,还可以利用其他操作系统。存储设备618可以存储由计算设备114使用的其他系统或应用和数据。

106.在一个实施例中,存储设备618或其他计算机可读存储介质被计算机可执行指令编码,该计算机可执行指令在加载到计算设备114时,将计算机从通用计算系统转变为能够

实现本文所述的实施例的特殊用途计算机。如上所述,这些计算机可执行指令通过指定cpu 604如何在不同状态间转换来使计算设备114发生转变。根据一个实施例,计算设备114可以访问存储有计算机可执行指令的计算机可读存储介质,该计算机可执行指令在由计算设备114执行时,执行上文关于图1至图5所述的各种过程。计算设备114还可以包括存储有用于执行本文所述的任何其他计算机实现的操作的指令的计算机可读存储介质。

107.计算设备114还可以包括一个或多个输入/输出控制器616,用于接收和处理来自多个输入设备(例如,键盘、鼠标、触摸板、触摸屏、电子手写笔,或其他类型的输入设备)的输入。类似地,输入/输出控制器616可以向显示器(例如,计算机监视器、平板显示器、数字投影仪、打印机或其他类型的输出设备)提供输出。可以理解的是,计算设备114可能不包括图6所示的所有组件,可以包括图6中未明确示出的其他组件,或者可能利用与图6所示完全不同的架构。

108.边界网关交换机112可以发送和接收各种数据并将其提供给各组件。例如,边界网关交换机112可以向网络控制器106发送到分离的站点中的另外的边界网关交换机112的实体链路的指示。网络边界网关交换机112可以接收用于与另外的边界网关交换机112建立安全连接隧道的路由路径和/或加密密钥,并且可以使用路由路径在多站点云计算网络的单独站点之间路由数据。

109.综上所述,描述了以下技术:利用与多站点云计算网络相关联的软件定义网络(sdn)控制器和/或数据中心网络管理器(dcnm)以及网络边界网关交换机,来提供指示设置在多站点网络的不同站点中的边界网关之间的实体链路的可达性数据,从而利用实体链路和唯一的加密密钥建立安全连接隧道。sdn控制器和/或dcnm可以被配置为生成表示实体底层或网络传输能力的实体底层模型、和/或表示多站点网络的逻辑叠加层或叠加层控制平面的逻辑叠加层模型。sdn控制器还可以生成表示加密密钥与相关联的网络边界网关交换机之间的实体链路之间的关联的加密密钥模型。sdn控制器可以利用这些模型来确定用于以线速在多站点网络的不同站点间发送网络流量的路由路径。

110.虽然本发明是针对具体示例进行描述的,但应理解的是,本发明的范围不限于这些具体示例。由于为适应特定的操作要求和环境而进行的其他修改和变化对于本领域的技术人员来说是显而易见的,因此本发明不应被认为限于为公开目的而选择的示例,并且涵盖不会偏离本发明的真正精神和范围的所有变化和修改。

111.尽管本技术描述了具有具体结构特征和/或方法动作的实施例,但应理解的是,权利要求书不一定限于所描述的具体特征或动作。而是,具体的特征和动作只是说明了落入本技术的权利要求的范围内的一些实施例。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。