1.本发明涉及信息安全技术领域,具体是指一种应用于数据中心领域的资产全域大数据分析方法。

背景技术:

2.网络攻击行为向着分布化、规模化、复杂化等趋势发展,仅仅依靠防火墙、入侵检测、防病毒、访问控制等单一的网络安全防护技术,己不能满足网络安全的需求,迫切需要新的技术,及时发现网络中的异常事件,实时掌握网络安全状况,将之前很多时候亡羊补牢的事中、事后处理,转向事前自动评估预测,降低网络安全风险,提高网络安全防护能力。

3.不动产作为当前资产构成的重要部分,包括土地、房屋、构筑物等形式,需综合考虑其地理位置、周边配套、建筑年限等多维度属性进行科学分析,为资产运营提供辅助决策支持。

4.现阶段的资产运营分析往往需要由专业人员汇集各个渠道的数据,并人工完成数据的清洗、合并、计算、排序等工作,需要投入较长的数据准备和数据分析时间,且难以灵活的设置不同的分析指标因素进行综合性评估,具有一定的局限性,因此,现阶段市场上亟需一种基于大数据分析的资产运营评估决策算法来解决上述问题。

技术实现要素:

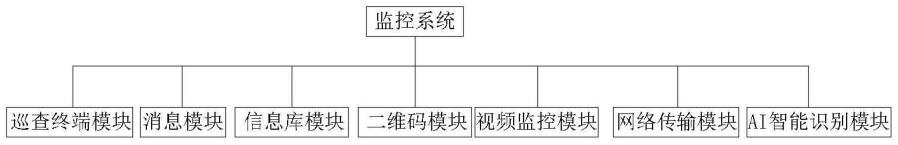

5.本发明要解决的技术问题是克服以上技术缺陷,提供一种应用于数据中心领域的资产全域大数据分析方法。通过构建资产数据信息结构,资产的多维属性关联方法进行数据分析,并设计可交互配置的指标参数进行在线分析,最终实现图表化输出,并生成标准的评估分析报告,辅助业务人员进行资产运营分析。

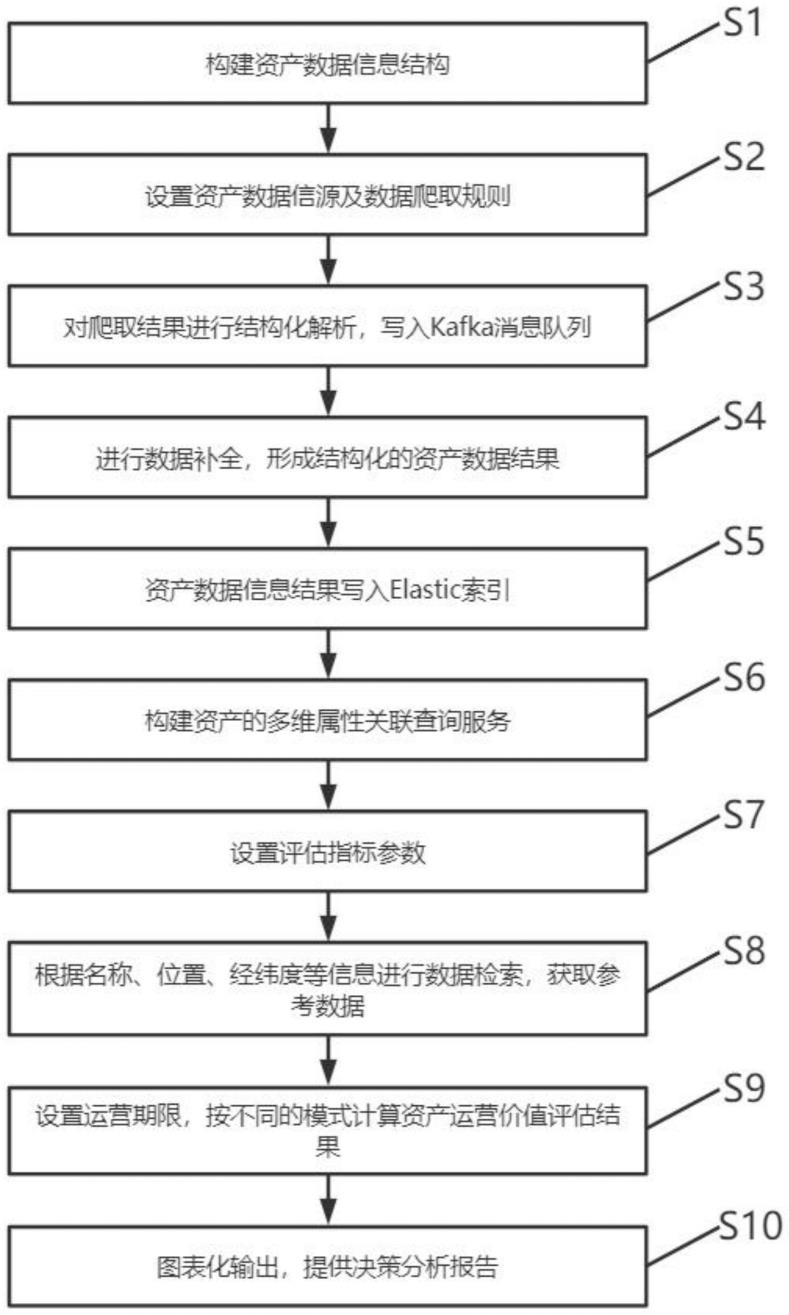

6.为解决上述技术问题,本发明提供的技术方案为:其特征在于,该方法包括如下步骤: s1:构建资产数据信息结构,设置多维度属性字段,建立标准的结构化定义;

7.s2:设置资产数据信源及数据爬取规则,并获取爬取数据;

8.s3:对爬取结果进行结构化解析,写入kafka消息队列;

9.s4:订阅kafka消息队列,进行数据补全,形成结构化的资产数据结果,写入kafka消息队列;

10.s5:订阅kafka消息队列,将资产数据信息结果写入elastic索引;

11.s6:构建资产的多维属性关联查询服务;

12.s7:设置评估指标参数;

13.s8:根据名称、位置、经纬度等信息进行数据检索,获取参考数据;

14.s9:设置运营期限,按不同的模式计算资产运营价值评估结果;

15.s10:图表化输出,提供决策分析报告。

16.作为改进,s1中所构建的资产数据结构依据业务需求进行设计,从底层的安全数据中心部分抽取相关数据进行安全分析,安全分析包括:资产分析、纵向分析、横向分析、风

险分析及入侵分析,其中,资产分析针对每日汇总的资产数据进行分类统计,结合不同安全视角分析资产微指标的变化,针对上下线变更资产进行标注,将资产数据信息结合大数据插件关联分析,分析展现工作包含两个分析纬度;

17.纵向分析针对单台服务器以时间为导向,记录系统内部所有应用程序的启动以及运行轨迹,用户可以根据时间轴来观察系统内部应用程序的运行情况,同时记录不同的运维人员对不同应用的运维情况,将所有信息以时间轴的方式统一展现出来;

18.横向分析针对所有服务器以应用程序为导向,记录同一应用程序在不同服务器中的运行轨迹,比对不同服务器中该应用的运行差异;

19.作为改进,s4中的数据融合采用数据补全的方式,形成结构化数据,且所述结构化数据是以f1为基准数据,进行完整性检查,如出现字段缺失,则调用f2的数据进行补充,形成结构化的房产数据,将数据写入kafka消息队列t,如f1、f2均出现字段缺失,将数据写入kafka消息队列e,待人工核查。

20.作为改进,s9中依据专家知识库,构建三种模式进行资产运营价值评估计算。

21.作为改进,s10中依据业务需求进行图表化输出、生成决策分析报告,支持根据实际业务进行升级。

22.作为改进,所述风险分析包括分析系统上的安全补丁、漏洞和文件完整性以及应用服务的配置缺陷、操作违规和异常连接。

23.作为改进,所述资产数据信息包括系统、进程、应用、安装包和端口。

24.有益效果,本发明与现有的技术相比的优点在于:

25.一、通过设计依据业务需求构建资产数据结构,其包含资产运营分析所需的关键字段,因此便能够在基于大数据技术中获取实时资产全域等数据。

26.二、通过资产的多维属性关联方法进行数据分析,并设计可交互配置的指标参数进行在线分析,最终实现图表化输出,同时还能够生成标准的评估分析报告,辅助业务人员进行资产运营分析。

27.三、通过对大数据分析方法进行资产分析、纵向分析、横向分析、风险分析及入侵分析,方便清晰展现完整的系统内部运行轨迹,能够优化知识库并进行网络可视化展现,方便对攻击路径进行历史回放,回溯分析黑客攻击全过程,能够进行快速分析,进一步提高了数据的安全性。

附图说明

28.图1是本发明一种应用于数据中心领域的资产全域大数据分析方法功能流程示意图。

具体实施方式

29.下面结合附图对发明作进一步说明。

30.一种应用于数据中心领域的资产全域大数据分析方法,其特征在于,该方法包括如下步骤:

31.s1:构建资产数据信息结构,设置多维度属性字段,建立标准的结构化定义;

32.s2:设置资产数据信源及数据爬取规则,并获取爬取数据;

33.s3:对爬取结果进行结构化解析,写入kafka消息队列;

34.s4:订阅kafka消息队列,进行数据补全,形成结构化的资产数据结果,写入kafka消息队列;

35.s5:订阅kafka消息队列,将资产数据信息结果写入elastic索引;

36.s6:构建资产的多维属性关联查询服务;

37.s7:设置评估指标参数;

38.s8:根据名称、位置、经纬度等信息进行数据检索,获取参考数据;

39.s9:设置运营期限,按不同的模式计算资产运营价值评估结果;

40.s10:图表化输出,提供决策分析报告。

41.s1中所构建的资产数据结构依据业务需求进行设计,从底层的安全数据中心部分抽取相关数据进行安全分析,安全分析包括:资产分析、纵向分析、横向分析、风险分析及入侵分析,其中,资产分析针对每日汇总的资产数据进行分类统计,结合不同安全视角分析资产微指标的变化,针对上下线变更资产进行标注,将资产数据信息结合大数据插件关联分析,分析展现工作包含两个分析纬度;

42.纵向分析针对单台服务器以时间为导向,记录系统内部所有应用程序的启动以及运行轨迹,用户可以根据时间轴来观察系统内部应用程序的运行情况,同时记录不同的运维人员对不同应用的运维情况,将所有信息以时间轴的方式统一展现出来;

43.横向分析针对所有服务器以应用程序为导向,记录同一应用程序在不同服务器中的运行轨迹,比对不同服务器中该应用的运行差异;

44.s4中的数据融合采用数据补全的方式,形成结构化数据,且所述结构化数据是以f1为基准数据,进行完整性检查,如出现字段缺失,则调用f2的数据进行补充,形成结构化的房产数据,将数据写入kafka消息队列t,如f1、f2均出现字段缺失,将数据写入kafka消息队列e,待人工核查。

45.s9中依据专家知识库,构建三种模式进行资产运营价值评估计算。

46.s10中依据业务需求进行图表化输出、生成决策分析报告,支持根据实际业务进行升级。

47.所述风险分析包括分析系统上的安全补丁、漏洞和文件完整性以及应用服务的配置缺陷、操作违规和异常连接。

48.所述资产数据信息包括系统、进程、应用、安装包和端口。

49.本发明在具体实施时,

50.使用时,依据业务需求进行数据结构设计,包括名称、位置、经纬度、括系统、进程、应用、安装包和端口等多维属性,并以此形成标准的结构化定义;

51.从底层的安全数据中心部分抽取相关数据进行安全分析,安全分析包括:资产分析、纵向分析、横向分析、风险分析及入侵分析,其中,资产分析针对每日汇总的资产数据进行分类统计,资产数据信息包括系统、进程、应用、安装包和端口,结合不同安全视角分析资产微指标的变化,针对上下线变更资产进行标注,将资产数据信息结合大数据插件关联分析,分析展现工作包含两个分析纬度;

52.纵向分析针对单台服务器以时间为导向,记录系统内部所有应用程序的启动以及运行轨迹,用户可以根据时间轴来观察系统内部应用程序的运行情况,运行情况具体内容

包括启动、停止、安装包版本、安装包变更情况和向系统申请的资源,同时记录不同的运维人员对不同应用的运维情况,将所有信息以时间轴的方式统一展现出来;

53.横向分析针对所有服务器以应用程序为导向,记录同一应用程序在不同服务器中的运行轨迹,比对不同服务器中该应用的运行差异,不同服务器中应用的运行差异包括安装包版本、系统申请的资源、升级时间和运维人员;风险分析关注系统和应用双层面,风险分析包括分析系统上的安全补丁、漏洞和文件完整性以及应用服务的配置缺陷、操作违规和异常连接,通过网络可视化展现,并补充数据库,通过客户端收集、整理数据,上报连接信息,服务端获取到所有主机发送的数据之后,向服务端前台透传,前台使用syslog进行日志并输出至 splunk平台,以输出数据作为输入源,进行二次分析、统计建模、业务规则梳理的工作,通过关系网络分析进行监控和分析单位时间内主机间的访问关系,进行网络可视化展现;

54.通过大数据插件和根据运维操作情况结合电力行业特性、威胁情报以及安全威胁等来补充并优化知识库,对现有数据进行采集,然后结合不同安全背景进行分析,根据风险信息、安全威胁结合安全插件快速分析和响应,当新的安全事件、漏洞公布时输出安全分析,安全人员通过安全防护平台可将威胁检测插件快速下发至所有主机,在数秒内响应安全事件并且将结果可视化地呈现给用户,并将所有威胁检测插件的使用方法和多插件组合性使用方法,以规范的方式进行汇总,经过评审小组对这些新的知识进行审核,并纳入知识库;

55.入侵分析针对业务主机正常运行建立基于场景的行为模型,做定制化入侵分析,利用大数据查询技术,以一条攻击锚点告警为基础信息,通过该信息向下钻取,分析前后一定时间段内与该条信息存在关联的数据信息,通过对攻击路径的每个节点进行深入监控,结合大数据、机器学习分析方法,对攻击路径进行历史回放,回溯分析黑客攻击全过程完成一次整体攻击链的分析。

56.综上所述,本发明提出的信息安全中的大数据分析方法,通过对大数据分析方法进行资产分析、纵向分析、横向分析、风险分析及入侵分析,方便清晰展现完整的系统内部运行轨迹,能够优化知识库并进行网络可视化展现,方便对攻击路径进行历史回放,回溯分析黑客攻击全过程,能够进行快速分析,进一步提高了数据的安全性。

57.以上对本发明及其实施方式进行了描述,这种描述没有限制性,总而言之如果本领域的普通技术人员受其启示,在不脱离本发明创造宗旨的情况下,不经创造性的设计出与该技术方案相似的结构方式及实施例,均应属于本发明的保护范围。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。