1.本技术涉及计算机软件技术领域,特别涉及一种秒杀系统的恶意请求阻止方法、装置、设备及存储介质。

背景技术:

2.在商品秒杀活动时,如果存在恶意秒杀的情况,容易导致用户通常抢购不到商品,降低秒杀体验,这是因为人的手速远远小于机器请求的速度,比如恶意抢购人员可以基于浏览器的开发者模式查看网页代码,获取秒杀的接口请求地址,然后利用抢票系统,很容易就可以抢到票或者折扣商品,对于其他用户来说非常不公平。

3.相关技术中,秒杀系统通过nginx控制每个ip的访问频率,判断ip的访问频率是否超过ip的访问频率阈值,如果超过则丢弃请求。虽然对同一ip访问做了限制,减小了并发量,但是恶意抢购人员依然可以通过抢票系统提前获取到秒杀的请求接口,通过不同的ip进行秒杀活动,仍然无法保证用户秒杀的公平性,用户体验不佳。

技术实现要素:

4.本技术提供一种秒杀系统的恶意请求阻止方法、装置、电子设备及存储介质,以解决相关技术中通过请求接口直接获取秒杀地址,导致依然无法避免恶意秒杀情况,降低秒杀的公平性,用户体验不佳等问题。

5.本技术第一方面实施例提供一种秒杀系统的恶意请求阻止,包括以下步骤:获取用户触发统一资源定位符url字符串生成的秒杀请求;检测预设缓存服务器中是否存在与所述url字符串匹配的字符串;在检测到存在与所述url字符串匹配的字符串时,基于所述url字符串获取目标商品的秒杀地址,否则判定所述秒杀请求为恶意请求,禁止响应所述秒杀请求。

6.根据上述技术手段,本技术实施例可以基于url获取秒杀地址,由于秒杀地址无法直接获取,需要通过url获取,因此无法提前获取到秒杀的请求地址,从而可以有效避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。

7.进一步地,在判定所述秒杀请求为恶意请求之后,还包括:获取所述秒杀请求的实际ip地址;禁止响应地址为所述实际ip地址的所有秒杀请求。

8.根据上述技术手段,本技术实施例在确定秒杀请求为恶意请求后,获取此秒杀请求的实际ip地址,禁止此ip地址的一切秒杀请求,从根源上遏制了恶意请求的再次发生,保证了其他用户的抢购或抢票的公平性。

9.进一步地,在检测预设缓存服务器中是否存在与所述url字符串匹配的字符串之前,包括:获取目标商品的秒杀地址;随机加密所述秒杀地址生成所述目标商品的url字符串,并将所述目标商品的url字符串和所述秒杀地址存储于所述预设缓存服务器。

10.根据上述技术手段,本技术实施例可以预先对秒杀地址进行加密存储,避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。

11.进一步地,在获取用户触发统一资源定位符url字符串生成的秒杀请求之前,包括:检测当前时刻是否满足预设推送条件;在检测到所述当前时刻满足所述预设推动条件时,推送所述目标商品的url字符串至订阅用户。

12.根据上述技术手段,本技术实施例通过检测此时是否满足所设定的推送条件,当满足时则推送目标商品的url字符串给所订阅的用户,以安全的方式将用户所需商品的url字符串订阅给用户,既保证每个用户抢购商品的唯一性,也保证了抢购或抢票的公平性。

13.进一步地,在推送所述目标商品的url字符串至订阅用户之前,包括:获取用户的身份标识;根据所述身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接,并订阅推送服务。

14.根据上述技术手段,本技术实施例在将用户所需商品的url字符串推送给用户之前,需获取用户的真实身份,根据身份标识与服务器建立连接,订阅推送服务,避免他人冒充身份恶意盗取目标商品的url字符串,提升安全性。

15.进一步地,在根据所述身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接之前,包括:在检测到用户登录所述前端页面层时,识别用户的账号是否已经处于在线状态;如果账号处于离线状态,或者,所述账号处于在线状态,且将所述账号退出登录状态时,在所述前端页面层登录所述账号。

16.根据上述技术手段,本技术实施例通过检测用户登录状态,确定用户状态是否在线,对登录进行限制,只可以允许用户一个客户端在线,避免一个账号多处登录,发起恶意申请。

17.进一步地,所述识别用户的账号是否已经处于在线状态,包括:在所述前端页面层调用登录接口时,检测所述业务服务层是否存在所述账号的会话消息;如果存在所述账号的会话信息,判定所述账号已经在其他客户端处于在线状态。

18.根据上述技术手段,本技术实施例通过前端页面层调用登录接口时检测用户的账号是否存在会话消息,如果有消息,则账号处于在线状态,如果没有消息,则账号处于离线状态,检测用户在其他客户端是否处于在线状态,让用户选择是否登录此设备,避免一个账号多处登录,发起恶意申请。

19.本技术第二方面实施例提供一种秒杀系统的恶意请求阻止装置,包括:获取模块,用于获取用户触发统一资源定位符url字符串生成的秒杀请求;检测模块,用于检测预设缓存服务器中是否存在与所述url字符串匹配的字符串;处理模块,用于在检测到存在与所述url字符串匹配的字符串时,基于所述url字符串获取目标商品的秒杀地址,否则判定所述秒杀请求为恶意请求,禁止响应所述秒杀请求。

20.进一步地,所述处理模块用于:在判定所述秒杀请求为恶意请求之后,获取所述秒杀请求的实际ip地址;禁止响应地址为所述实际ip地址的所有秒杀请求。

21.进一步地,所述检测模块用于:在检测预设缓存服务器中是否存在与所述url字符串匹配的字符串之前,获取目标商品的秒杀地址;随机加密所述秒杀地址生成所述目标商品的url字符串,并将所述目标商品的url字符串和所述秒杀地址存储于所述预设缓存服务器。

22.进一步地,所述获取模块用于:在获取用户触发统一资源定位符url字符串生成的秒杀请求之前,检测当前时刻是否满足预设推送条件;在检测到所述当前时刻满足所述预

设推动条件时,推送所述目标商品的url字符串至订阅用户。

23.进一步地,所述获取模块进一步用于:在推送所述目标商品的url字符串至订阅用户之前,获取用户的身份标识;根据所述身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接,并订阅推送服务。

24.进一步地,所述获取模块进一步用于:在根据所述身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接之前,在检测到用户登录所述前端页面层时,识别用户的账号是否已经处于在线状态;如果账号处于离线状态,或者,所述账号处于在线状态,且将所述账号退出登录状态时,在所述前端页面层登录所述账号。

25.进一步地,所述获取模块进一步用于:在所述前端页面层调用登录接口时,检测所述业务服务层是否存在所述账号的会话消息;如果存在所述账号的会话信息,判定所述账号已经在其他客户端处于在线状态。

26.本技术第三方面实施例提供一种电子设备,包括:存储器、处理器及存储在所述存储器上并可在所述处理器上运行的计算机程序,所述处理器执行所述程序,以实现如上述实施例所述的秒杀系统的恶意请求阻止方法。

27.本技术第四方面实施例提供一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行,以用于实现如上述实施例所述的秒杀系统的恶意请求阻止方法。

28.由此,本技术至少具有如下有益效果:

29.(1)本技术实施例可以基于url获取秒杀地址,由于秒杀地址无法直接获取,需要通过url获取,因此无法提前获取到秒杀的请求地址,从而可以有效避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。

30.(2)本技术实施例在确定秒杀请求为恶意请求后,获取此秒杀请求的实际ip地址,禁止此ip地址的一切秒杀请求,从根源上遏制了恶意请求的再次发生,保证了其他用户的抢购或抢票的公平性。

31.(3)本技术实施例可以预先对秒杀地址进行加密存储,避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。

32.(4)本技术实施例通过检测此时是否满足所设定的推送条件,当满足时则推送目标商品的url字符串给所订阅的用户,以安全的方式将用户所需商品的url字符串订阅给用户,既保证每个用户抢购商品的唯一性,也保证了抢购或抢票的公平性。

33.(5)本技术实施例在将用户所需商品的url字符串推送给用户之前,需获取用户的真实身份,根据身份标识与服务器建立连接,订阅推送服务,避免他人冒充身份恶意盗取目标商品的url字符串,提升安全性。

34.(6)本技术实施例通过检测用户登录状态,确定用户状态是否在线,对登录进行限制,只可以允许用户一个客户端在线,避免一个账号多处登录,发起恶意申请。

35.(7)本技术实施例通过前端页面层调用登录接口时检测用户的账号是否存在会话消息,如果有消息,则账号处于在线状态,如果没有消息,则账号处于离线状态,检测用户在其他客户端是否处于在线状态,让用户选择是否登录此设备,避免一个账号多处登录,发起恶意申请。

36.本技术附加的方面和优点将在下面的描述中部分给出,部分将从下面的描述中变得明显,或通过本技术的实践了解到。

附图说明

37.本技术上述的和/或附加的方面和优点从下面结合附图对实施例的描述中将变得明显和容易理解,其中:

38.图1为根据本技术实施例的秒杀系统的恶意请求阻止方法的流程图;

39.图2为根据本技术实施例的秒杀系统的恶意请求阻止方法的建立通信流程图;

40.图3为根据本技术实施例的秒杀系统的恶意请求阻止方法的工作流程图;

41.图4为根据本技术实施例的秒杀系统的恶意请求阻止装置的示例图;

42.图5为根据本技术实施例的电子设备的结构示意图。

具体实施方式

43.下面详细描述本技术的实施例,所述实施例的示例在附图中示出,其中自始至终相同或类似的标号表示相同或类似的元件或具有相同或类似功能的元件。下面通过参考附图描述的实施例是示例性的,旨在用于解释本技术,而不能理解为对本技术的限制。

44.下面参考附图描述本技术实施例的秒杀系统的恶意请求阻止方法、装置、电子设备及存储介质。针对上述背景技术中提到的通过请求接口直接获取秒杀地址,导致依然无法避免恶意秒杀情况,降低秒杀的公平性,用户体验不佳的问题,本技术提供了一种秒杀系统的恶意请求阻止方法,在该方法中,基于url获取秒杀地址,由于秒杀地址无法直接获取,需要通过url获取,因此无法提前获取到秒杀的请求地址,从而可以有效避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。由此,解决了相关技术中通过请求接口直接获取秒杀地址,导致依然无法避免恶意秒杀情况,降低秒杀的公平性,用户体验不佳等问题。

45.具体而言,图1为本技术实施例所提供的一种秒杀系统的恶意请求阻止方法的流程示意图。

46.如图1所示,该秒杀系统的恶意请求阻止方法包括以下步骤:

47.在步骤s101中,获取用户触发统一资源定位符url字符串生成的秒杀请求。

48.其中,统一资源定位符简称url,是互联网上用来标识某一处资源的地址即“网址”。

49.可以理解的是,本技术实施例可以通过获取用户所触发的秒杀商品的动态url地址,处理发起的网络请求。

50.在本技术实施例中,在获取用户触发统一资源定位符url字符串生成的秒杀请求之前,包括:检测当前时刻是否满足预设推送条件;在检测到当前时刻满足预设推动条件时,推送目标商品的url字符串至订阅用户。

51.其中,预设推送条件可以是服务器时间即将到达秒杀时刻,可根据实际情况进行调整,在此不做具体限定。

52.可以理解的是,本技术实施例通过检测此时是否满足所设定的推送条件,当满足时则推送目标商品的url字符串给所订阅的用户,以安全的方式将用户所需商品的url字符串订阅给用户,既保证每个用户抢购商品的唯一性,也保证了抢购或抢票的公平性。

53.具体地,业务服务层使用elastic-job分布式定时框架,实现一个定时任务;当达到秒杀时刻,业务服务层通过mqtt(message queuing telemetry transport,消息队列遥

测传输)向当前用户id生成的topic(标题),推送上述加密算法生成的动态url字符串。

54.在本技术实施例中,在推送目标商品的url字符串至订阅用户之前,包括:获取用户的身份标识;根据身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接,并订阅推送服务。

55.其中,身份标识可以是用户的id(identity document,账号)和token(令牌),在此不做具体限定。

56.其中,遥测传输mqtt服务器应用于物联网数据交换。

57.可以理解的是,本技术实施例将用户所需商品的url字符串推送给用户之前,需获取用户的真实身份,根据身份标识与服务器建立连接,订阅推送服务,避免他人冒充身份恶意盗取目标商品的url字符串,提升安全性。

58.在本技术实施例中,在根据身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接之前,包括:在检测到用户登录前端页面层时,识别用户的账号是否已经处于在线状态;如果账号处于离线状态,或者,账号处于在线状态,且将账号退出登录状态时,在前端页面层登录账号。

59.可以理解的是,本技术实施例通过检测用户登录状态,确定用户状态是否在线,对登录进行限制,只可以允许用户一个客户端在线,避免一个账号多处登录,发起恶意申请。

60.具体地,前端页面层在用户登录时,根据业务服务层登录接口返回的信息,校验用户是否在其他客户端处于在线状态,若处于在线状态,则提示已在线,让用户选择是否需要强制登陆,如果用户选择强制登陆,则会将其他客户端的在线的该用户账号下线;若未在其他客户端上线,则前端页面层通过业务服务层的接口,获取后端mqtt(消息队列遥测传输)服务器的连接信息,将当前用户的用户id(账号)和token(令牌),与mqtt建立单向认证的websocket连接,同时订阅由用户id生成的topic,当业务服务层通过mqtt服务推送动态url到该topic后,前端从该topic获取到动态url地址,然后发起网络请求。

61.在本技术实施例中,识别用户的账号是否已经处于在线状态,包括:在前端页面层调用登录接口时,检测业务服务层是否存在账号的会话消息;如果存在账号的会话信息,判定账号已经在其他客户端处于在线状态。

62.可以理解的是,本技术实施例通过前端页面层调用登录接口时检测用户的账号是否存在会话消息,如果有消息,则账号处于在线状态,如果没有消息,则账号处于离线状态,检测用户在其他客户端是否处于在线状态,让用户选择是否登录此设备,避免一个账号多处登录,发起恶意申请。

63.具体地,前端页面层调用登录接口,首先判断是否已存在用户的session(会话)信息,若存在,返给前端页面层用户已在其它客户端上线的信息。否则,获取当前用户id以及token建立mqtt单向认证的ssl连接;如果用户强制登录,业务服务层会剔除已有的session信息,同时登录成功以后,通过当前用户id和token建立mqtt单向认证的ssl(secure sockets layer安全套接层)连接。

64.在步骤s102中,检测预设缓存服务器中是否存在与url字符串匹配的字符串。

65.其中,预设缓存服务器可以采用redis,并且redis采用集群加哨兵的模式,到达高可用,在此不做具体限定。

66.可以理解的是,本技术实施例根据检测用户所触发的url字符串是否存在于预设

服务器中,判断用户是否是恶意请求,为后续执行相关动作做准备。

67.在本技术实施例中,在检测预设缓存服务器中是否存在与url字符串匹配的字符串之前,包括:获取目标商品的秒杀地址;随机加密秒杀地址生成目标商品的url字符串,并将目标商品的url字符串和秒杀地址存储于预设缓存服务器。

68.其中,加密可以是md5(message digest algorithm 5,信息-摘要算法5)加密算法,在此不做具体限定。

69.可以理解的是,本技术实施例可以预先对秒杀地址进行加密存储,避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。

70.具体地,业务服务层通过md5加密算法将当前用户的秒杀请求地址加密成一个动态的url(目前可靠的加密算法是md5加密,因为md5是一个不可逆的加密算法),并将生成的动态url字符串和真实的秒杀地址缓存到缓存服务器中,缓存服务器采用目前最常用的redis,并且redis采用集群加哨兵的模式,到达高可用。

71.在步骤s103中,在检测到存在与url字符串匹配的字符串时,基于url字符串获取目标商品的秒杀地址,否则判定秒杀请求为恶意请求,禁止响应秒杀请求。

72.可以理解的是,本技术实施例在用户触发url字符串后检测到在预设服务器中存在匹配的字符串时,用户可以获取目标商品的秒杀地址;但当匹配不成功则判断为恶意请求禁止响应,极大程度的避免了恶意秒杀请求,大大提升秒杀的公平性,提升用户的使用体验。

73.在本技术实施例中,在判定秒杀请求为恶意请求之后,还包括:获取秒杀请求的实际ip地址;禁止响应地址为实际ip地址的所有秒杀请求。

74.其中,实际ip地址可以是用户登录的计算机的实际互联网协议地址。

75.可以理解的是,本技术实施例在确定秒杀请求为恶意请求后,获取此秒杀请求的实际ip地址,禁止此ip地址的一切秒杀请求,从根源上遏制了恶意请求的再次发生,保证了其他用户的抢购或抢票的公平性。

76.具体地,业务服务层接收到前端的请求后,处理请求获取动态url,并检验该url是否存在缓存服务器中,如果存在,则将真实的秒杀地址提取出来,然后请求转发到该地址,进行商品的秒杀处理;如果不存在,表示这个请求是一个恶意请求,不允许继续执行后续业务,业务服务层可以丢弃掉这个请求,也可以记录请求的ip地址,将其拉入黑名单。

77.根据本技术实施例提出的秒杀系统的恶意请求阻止方法,该方法可以基于url获取秒杀地址,由于秒杀地址无法直接获取,需要通过url获取,因此无法提前获取到秒杀的请求地址,从而可以有效避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。由此,解决了相关技术中通过请求接口直接获取秒杀地址,导致依然无法避免恶意秒杀情况,降低秒杀的公平性,用户体验不佳等问题。

78.下面将结合图2及图3所示的流程图对秒杀系统的恶意请求阻止方法进行阐述,具体如下:

79.用户登录前端页面,此时前端页面层调用登录接口,判断是否已经存在用户的session(会话)信息,若用户的session(会话)信息存在,则返给前端页面层用户已在其它客户端上线的信息,此时用户在其他客户端处于在线状态,提示用户已在线,用户选择是否需要强制登陆:如果用户选择强制登陆,业务服务层会剔除已有的session信息,将其他客

户端的在线的该用户账号下线,同时登录成功以后,通过当前用户id和token建立mqtt单向认证的ssl连接,并订阅topic,或是前端页面层通过业务服务层的接口,获取后端mqtt(消息队列遥测传输)服务器的连接信息,将当前用户的用户id(账号)和token(令牌),与mqtt建立单向认证的websocket连接,同时订阅由用户的id生成的topic;

80.若是用户的session(会话)信息不存在,则前端页面层通过业务服务层的接口,获取后端mqtt(消息队列遥测传输)服务器的连接信息,将当前用户的用户id(账号)和token(令牌),与mqtt建立单向认证的websocket连接,同时订阅由用户id生成的topic。

81.当业务服务层通过mqtt服务推送动态url到该topic后,前端从该topic获取到动态url地址,然后发起网络请求,此时业务服务层轮询是否达到秒杀时刻,是因为业务服务层使用elastic-job分布式定时框架,实现一个定时任务,并且通过md5加密算法将当前用户的秒杀请求地址加密成一个动态的url;当达到秒杀时刻时,业务服务层通过mqtt,向由当前用户id生成的topic,推送上述加密算法生成的动态url字符串,若是一直未达到秒杀时刻,则一直询问。

82.同时,业务服务层接收到前端的请求后,处理请求获取动态url,并检验该url是否存在缓存服务器中,如果存在,则将真实的秒杀地址提取出来,然后请求转发到该地址,进行商品的秒杀处理;如果不存在,表示这个请求是一个恶意请求,不允许继续执行后续业务,业务服务层可以丢弃掉这个请求,也可以记录请求的ip地址,将其拉入黑名单。

83.其次参照附图描述根据本技术实施例提出的秒杀系统的恶意请求阻止装置。

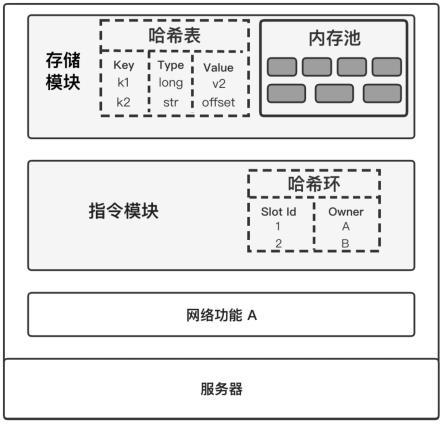

84.图4是本技术实施例的秒杀系统的恶意请求阻止装置的方框示意图。

85.如图4所示,该秒杀系统的恶意请求阻止装置10包括:获取模块100、检测模块200和处理模块300。

86.其中,获取模块100用于获取用户触发统一资源定位符url字符串生成的秒杀请求;检测模块200用于检测预设缓存服务器中是否存在与url字符串匹配的字符串;处理模块300用于在检测到存在与url字符串匹配的字符串时,基于url字符串获取目标商品的秒杀地址,否则判定秒杀请求为恶意请求,禁止响应秒杀请求。

87.在本技术实施例中,获取模块100用于:在获取用户触发统一资源定位符url字符串生成的秒杀请求之前,检测当前时刻是否满足预设推送条件;在检测到当前时刻满足预设推动条件时,推送目标商品的url字符串至订阅用户。

88.在本技术实施例中,获取模块100进一步用于:在推送目标商品的url字符串至订阅用户之前,获取用户的身份标识;根据身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接,并订阅推送服务。

89.在本技术实施例中,获取模块100进一步用于:在根据身份标识分别建立前端页面层和业务服务层与后端消息队列遥测传输mqtt服务器连接之前,在检测到用户登录前端页面层时,识别用户的账号是否已经处于在线状态;如果账号处于离线状态,或者,账号处于在线状态,且将账号退出登录状态时,在前端页面层登录账号。

90.在本技术实施例中,获取模块100进一步用于:在前端页面层调用登录接口时,检测业务服务层是否存在账号的会话消息;如果存在账号的会话信息,判定账号已经在其他客户端处于在线状态。

91.在本技术实施例中,检测模块200用于:在检测预设缓存服务器中是否存在与url

字符串匹配的字符串之前,获取目标商品的秒杀地址;随机加密秒杀地址生成目标商品的url字符串,并将目标商品的url字符串和秒杀地址存储于预设缓存服务器。

92.在本技术实施例中,处理模块300用于:在判定秒杀请求为恶意请求之后,获取秒杀请求的实际ip地址;禁止响应地址为实际ip地址的所有秒杀请求。

93.需要说明的是,前述对秒杀系统的恶意请求阻止方法实施例的解释说明也适用于该实施例的秒杀系统的恶意请求阻止装置,此处不再赘述。

94.根据本技术实施例提出的秒杀系统的恶意请求阻止装置,可以基于url获取秒杀地址,由于秒杀地址无法直接获取,需要通过url获取,因此无法提前获取到秒杀的请求地址,从而可以有效避免提前获取秒杀地址恶意秒杀的情况,大大提升秒杀的公平性,提升用户的使用体验。由此,解决了相关技术中通过请求接口直接获取秒杀地址,导致依然无法避免恶意秒杀情况,降低秒杀的公平性,用户体验不佳等问题。

95.图5为本技术实施例提供的电子设备的结构示意图。该电子设备可以包括:

96.存储器501、处理器502及存储在存储器501上并可在处理器502上运行的计算机程序。

97.处理器502执行程序时实现上述实施例中提供的秒杀系统的恶意请求阻止方法。

98.进一步地,电子设备还包括:

99.通信接口503,用于存储器501和处理器502之间的通信。

100.存储器501,用于存放可在处理器502上运行的计算机程序。

101.存储器501可能包含高速ram(random access memory,随机存取存储器)存储器,也可能还包括非易失性存储器,例如至少一个磁盘存储器。

102.如果存储器501、处理器502和通信接口503独立实现,则通信接口503、存储器501和处理器502可以通过总线相互连接并完成相互间的通信。总线可以是isa(industry standard architecture,工业标准体系结构)总线、pci(peripheral component,外部设备互连)总线或eisa(extended industry standard architecture,扩展工业标准体系结构)总线等。总线可以分为地址总线、数据总线、控制总线等。为便于表示,图5中仅用一条粗线表示,但并不表示仅有一根总线或一种类型的总线。

103.可选的,在具体实现上,如果存储器501、处理器502及通信接口503,集成在一块芯片上实现,则存储器501、处理器502及通信接口503可以通过内部接口完成相互间的通信。

104.处理器502可能是一个cpu(central processing unit,中央处理器),或者是asic(application specific integrated circuit,特定集成电路),或者是被配置成实施本技术实施例的一个或多个集成电路。

105.本技术实施例还提供一种计算机可读存储介质,其上存储有计算机程序,该程序被处理器执行时实现如上的秒杀系统的恶意请求阻止方法。

106.在本说明书的描述中,参考术语“一个实施例”、“一些实施例”、“示例”、“具体示例”、或“一些示例”等的描述意指结合该实施例或示例描述的具体特征、结构、材料或者特点包含于本技术的至少一个实施例或示例中。在本说明书中,对上述术语的示意性表述不是必须针对的是相同的实施例或示例。而且,描述的具体特征、结构、材料或者特点可以在任一个或n个实施例或示例中以合适的方式结合。此外,在不相互矛盾的情况下,本领域的技术人员可以将本说明书中描述的不同实施例或示例以及不同实施例或示例的特征进行

结合和组合。

107.此外,术语“第一”、“第二”仅用于描述目的,而不能理解为指示或暗示相对重要性或者隐含指明所指示的技术特征的数量。由此,限定有“第一”、“第二”的特征可以明示或者隐含地包括至少一个该特征。在本技术的描述中,“n个”的含义是至少两个,例如两个,三个等,除非另有明确具体的限定。

108.流程图中或在此以其他方式描述的任何过程或方法描述可以被理解为,表示包括一个或更n个用于实现定制逻辑功能或过程的步骤的可执行指令的代码的模块、片段或部分,并且本技术的优选实施方式的范围包括另外的实现,其中可以不按所示出或讨论的顺序,包括根据所涉及的功能按基本同时的方式或按相反的顺序,来执行功能,这应被本技术的实施例所属技术领域的技术人员所理解。

109.应当理解,本技术的各部分可以用硬件、软件、固件或它们的组合来实现。在上述实施方式中,n个步骤或方法可以用存储在存储器中且由合适的指令执行系统执行的软件或固件来实现。如,如果用硬件来实现和在另一实施方式中一样,可用本领域公知的下列技术中的任一项或他们的组合来实现:具有用于对数据信号实现逻辑功能的逻辑门电路的离散逻辑电路,具有合适的组合逻辑门电路的专用集成电路,可编程门阵列,现场可编程门阵列等。

110.本技术领域的普通技术人员可以理解实现上述实施例方法携带的全部或部分步骤是可以通过程序来指令相关的硬件完成,所述的程序可以存储于一种计算机可读存储介质中,该程序在执行时,包括方法实施例的步骤之一或其组合。

111.尽管上面已经示出和描述了本技术的实施例,可以理解的是,上述实施例是示例性的,不能理解为对本技术的限制,本领域的普通技术人员在本技术的范围内可以对上述实施例进行变化、修改、替换和变型。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。