1.本发明涉及信息安全技术领域,具体涉及一种基于数字加密的个人信息保护系统。

背景技术:

2.数字加密,又称之为数据加密,所谓数据加密技术是指将一个信息(或称明文)经过加密钥匙及加密函数转换,变成无意义的密文,而接收方则将此密文经过解密函数、解密钥匙还原成明文的过程。数据加密技术要求只有在指定的用户或网络下,才能解除密码而获得原来的数据,这就需要给数据发送方和接受方以一些特殊的信息用于加解密,也即是所谓的密钥。其密钥的值是从大量的随机数中选取的。按加密算法分为专用密钥和公开密钥两种。

3.专用密钥,又称为对称密钥或单密钥,加密和解密时使用同一个密钥,即同一个算法。在具体的使用过程中,通信双方必须交换彼此密钥,当需给对方发信息时,用自己的加密密钥进行加密,而在接收方收到数据后,用对方所给的密钥进行解密。当一个文本要加密传送时,该文本用密钥加密构成密文,密文在信道上传送,收到密文后用同一个密钥将密文解出来,形成普通文体供阅读。

4.由于对称密钥运算量小、速度快、安全强度高,因而目前仍广泛被采用。但是这种方式在进行多方通信的时候,需要保存很多个密钥。当接收方接收到密文,并且无法识别发送者的时候,需要将密钥库中录入的密钥依次尝试来实现解密过程,过程较为复杂,并且效率较低。

技术实现要素:

5.本发明的目的在于提供一种基于数字加密的个人信息保护系统,解决以下技术问题:

6.当无法追踪发送者时,无法确定密文所对应的具体密钥,采用数据库中的密钥依次无序试探,效率较低。

7.本发明的目的可以通过以下技术方案实现:

8.一种基于数字加密的个人信息保护系统,包括:

9.密钥数据库,收录使用对称密钥加密方式在多方通信过程中产生的若干密钥,并按照密钥类型进行分类;

10.历史数据库,保存当前时间节点之前的所有已完成的解密操作数据,所述的解密操作数据包括接收的密文以及与所述的密文对应的密钥;

11.密文识别模块,用于接收密文,识别密文特征,判断加密算法类型;

12.优先级划分模块,提取历史数据库中不同密钥的使用频率,根据密钥的使用频率进行排序;

13.解密模块,获取密文所采用的加密类型,提取密钥数据库中该类型密钥中排序最

高的密钥进行解密。

14.作为本发明进一步的方案:在对密文进行解密的过程中,如果同类型排序最高的密钥无法完成解密过程,在提取该类型密钥排序仅次于当前密钥的下一密钥,重复进行解密。

15.作为本发明进一步的方案:如果所述的密钥数据库中与所接收的密文同一类型的所有密钥都无法完成解密过程,则重新识别密文特征,判断所述的密文的加密算法类型。

16.作为本发明进一步的方案:在对密文进行二次识别的过程中,如果输出的加密算法类型与上一次一致,将所述的密文存入备用数据库中。

17.作为本发明进一步的方案:在对密文进行二次识别的过程中,如果输出的加密算法类型与上一次不一致,则按照新的加密算法类型,重新在解密模块中进行解密。

18.作为本发明进一步的方案:所述的密文在二次识别之后,仍然无法通过密钥数据库中的密钥完成解密过程,则将所述的密文存入备用数据库。

19.作为本发明进一步的方案:提取所述的备用数据库中的密文,将密钥数据库中的密钥依次提取,用于解密密文,直至密文被解密成明文。

20.作为本发明进一步的方案:如果备用数据库中的密文无法被解密,则判定所述的密文无法解密;如果备用数据库中的密文无法通过密钥数据库中的密钥完成解密,则判定密文识别错误,重新录入密文特征。

21.本发明的有益效果:采用不同的加密算法,对明文进行进行加密之后生成的密文都会有着比较明显的特点,在本技术中将这些特点定义为密文特征,通过识别密文特征来得知明文采用的加密算法;采用累积使用次数排序来决定优先级的方式,来确定同加密算法下不同密钥的使用优先级,从而在不知密文来源的情况下,能够在最快的速度下进行解密,从而提高工作效率。

附图说明

22.下面结合附图对本发明作进一步的说明。

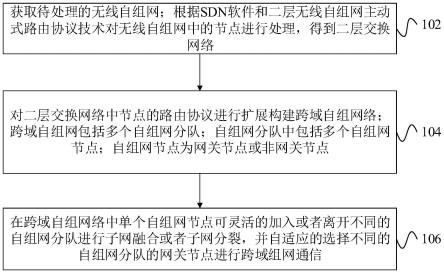

23.图1是本发明一种基于数字加密的个人信息保护系统的结构示意图。

具体实施方式

24.下面将结合本发明实施例中的附图,对本发明实施例中的技术方案进行清楚、完整地描述,显然,所描述的实施例仅仅是本发明一部分实施例,而不是全部的实施例。基于本发明中的实施例,本领域普通技术人员在没有作出创造性劳动前提下所获得的所有其它实施例,都属于本发明保护的范围。

25.请参阅图1所示,本发明为一种基于数字加密的个人信息保护系统,包括:

26.密钥数据库,收录使用对称密钥加密方式在多方通信过程中产生的若干密钥,并按照密钥类型进行分类;

27.历史数据库,保存当前时间节点之前的所有已完成的解密操作数据,所述的解密操作数据包括接收的密文以及与所述的密文对应的密钥;

28.密文识别模块,用于接收密文,识别密文特征,判断加密算法类型;

29.优先级划分模块,提取历史数据库中不同密钥的使用频率,根据密钥的使用频率

进行排序;

30.解密模块,获取密文所采用的加密类型,提取密钥数据库中该类型密钥中排序最高的密钥进行解密。

31.首先,本技术针对的是对称密钥,又称为对称密钥或单密钥,加密和解密时使用同一个密钥,即同一个算法。如des和mit的kerberos算法。单密钥是最简单方式,通信双方必须交换彼此密钥,当需给对方发信息时,用自己的加密密钥进行加密,而在接收方收到数据后,用对方所给的密钥进行解密。当一个文本要加密传送时,该文本用密钥加密构成密文,密文在信道上传送,收到密文后用同一个密钥将密文解出来,形成普通文体供阅读。

32.常用的对称加密算法:

33.1、des(data encryption standard):数据加密标准,速度较快,适用于加密大量数据的场合;

34.2、3des(triple des):是基于des,对一块数据用三个不同的密钥进行三次加密,强度更高;

35.3、aes(advanced encryption standard):高级加密标准,是下一代的加密算法标准,速度快,安全级别高,支持128、192、256位密钥的加密;

36.4、blowfish

37.其中,des使用一个56位的密以及附加的8位奇偶校验位,产生最大64位的分组大小。这是一个选代的分组密码,使用称为fe i ste l的技术,其中将加密的文本块分成两半。

38.使用子密钥对其中一半应用循环功能,然后将输出与另一半进行“异或"运算;接着交换这两半,这一过程会继续下去,但最后一个循环不交换。des使用16个循环,使用异或,置换,代换,移位操作四种基本运算。

39.aes加密过程涉及到4种操作,分别是字节替代、行移位、列混淆和轮密钥加。解密过程分别为对应的逆操作。由于每一步操作都是可逆的,按照相反的顺序进行解密即可恢复明文。加解密中每轮的密钥分别由初始密钥扩展得到。算法中16个字节的明文、密文和轮密钥都以一个4x4的矩阵表示。

40.所以,采用不同的加密算法,对明文进行进行加密之后生成的密文都会有着比较明显的特点,在本技术中将这些特点定义为密文特征,通过识别密文特征来得知明文采用的加密算法。

41.在本发明中,采用累积使用次数排序来决定优先级的方式,来确定同加密算法下不同密钥的使用优先级,从而在不知密文来源的情况下,能够在最快的速度下进行解密,从而提高工作效率。

42.在对密文进行解密的过程中,如果同类型排序最高的密钥无法完成解密过程,在提取该类型密钥排序仅次于当前密钥的下一密钥,重复进行解密。

43.如果所述的密钥数据库中与所接收的密文同一类型的所有密钥都无法完成解密过程,则重新识别密文特征,判断所述的密文的加密算法类型。

44.在对密文进行二次识别的过程中,如果输出的加密算法类型与上一次一致,将所述的密文存入备用数据库中。

45.在对密文进行二次识别的过程中,如果输出的加密算法类型与上一次不一致,则

按照新的加密算法类型,重新在解密模块中进行解密。

46.所述的密文在二次识别之后,仍然无法通过密钥数据库中的密钥完成解密过程,则将所述的密文存入备用数据库。

47.提取所述的备用数据库中的密文,将密钥数据库中的密钥依次提取,用于解密密文,直至密文被解密成明文。

48.如果备用数据库中的密文无法被解密,则判定所述的密文无法解密;如果备用数据库中的密文无法通过密钥数据库中的密钥完成解密,则判定密文识别错误,重新录入密文特征。

49.以上对本发明的一个实施例进行了详细说明,但所述内容仅为本发明的较佳实施例,不能被认为用于限定本发明的实施范围。凡依本发明申请范围所作的均等变化与改进等,均应仍归属于本发明的专利涵盖范围之内。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。