1.本发明涉及威胁检测技术领域,尤其涉及一种威胁检测方法、装置、终端设备以及存储介质。

背景技术:

2.随着制造业自动化的普及,越来越多的制造厂商选择采用工控系统来进行工业现场的自动化管理。但是,工控系统在运行期间,可能会受到来自各个方向的各种各样的攻击和威胁。如来自外部的通过工控协议的攻击行为、操作人员的误操作行为、控制程序存在的缺陷等,都可能对工控系统的运行造成严重的后果。一旦未及时检测并处理此类事件,工业现场极有可能发生停摆乃至瘫痪,带来重大经济损失。因此,有必要对工控系统可能受到的攻击和威胁进行实时检测。

3.传统的网络安全检测技术是基于流量特征进行入侵行为的实时检测,如网络流量中的关键字、源ip地址等特征信息。但是,攻击者如果通过合法的工控协议读取工控系统的变量值、篡改工控系统的设定值、向工控系统下发控制命令、伪造响应以诱骗操作人员进行错误的操作等以上手段威胁工控系统,由于没有固定的特征信息,传统的网络安全检测设备将很难检测到上述攻击行为,从而使得工控系统存在安全隐患。

4.上述内容仅用于辅助理解本发明的技术方案,并不代表承认上述内容是现有技术。

技术实现要素:

5.本发明的主要目的在于提供一种威胁检测方法、装置、终端设备以及存储介质,旨在解决无特征信息的攻击威胁检测困难的技术问题为实现上述目的,本发明提供一种威胁检测方法,所述威胁检测方法包括:在检测到所述工控系统发生变化时,获取动态变化信息;将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果;基于所述推演结果,判断所述动态变化信息是否为威胁信息;若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。

6.可选地,所述将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果的步骤之前还包括:基于所述工控系统,通过信息导入方式得到所述工控系统的数字孪生系统。

7.可选地,所述将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果的步骤包括:当所述工控系统正常时,对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述动态变化信息在所述数字孪生系统中产生的系统影响;和/或当所述工控系统异常时,对所述动态变化信息在所述数字孪生系统中进行逆向推

演,得到导致所述工控系统异常的原因;对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述异常的纠正措施。

8.可选地,所述基于所述推演结果,判断所述动态变化信息是否为威胁信息的步骤包括:若所述动态变化信息在所述数字孪生系统中正向推演得到的系统影响为非预期影响,则判断所述动态变化信息为威胁信息。

9.可选地,所述基于所述推演结果,判断所述动态变化信息是否为威胁信息的步骤包括:若所述数字孪生系统中逆向推演得到所述动态变化信息为引起所述工控系统异常的原因,则判断所述动态变化信息为威胁信息。

10.可选地,所述基于所述推演结果,判断所述动态变化信息是否为威胁信息的步骤之后还包括:若所述动态变化信息基于推演结果判断为无威胁信息,则丢弃对所述动态变化信息进行推演得到的推演结果。

11.可选地,所述若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警的步骤之后还包括:记录所述动态变化信息;将所述威胁告警传输给所述工控系统的工控安全防护系统;或将威胁告警通过接口传输给相关技术人员。

12.此外,为实现上述目的,本发明还提供一种威胁检测装置,所述威胁检测装置包括:获取模块,用于在检测到所述工控系统发生变化时,获取动态变化信息;推演模块,用于将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果;判断模块,用于基于所述推演结果,判断所述动态变化信息是否为威胁信息;告警模块,用于若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。

13.此外,为实现上述目的,本发明还提供一种终端设备,所述终端设备包括存储器、处理器以及存储在所述存储器上并可在所述处理器上运行的威胁检测程序,所述威胁检测程序被所述处理器执行时实现如上所述的威胁检测方法的步骤。

14.此外,为实现上述目的,本发明还提供一种计算机可读存储介质,所述计算机可读存储介质上存储有威胁检测程序,所述威胁检测程序被处理器执行时实现如上所述的威胁检测方法的步骤。

15.本发明实施例提出一种威胁检测方法、装置、终端设备以及存储介质,通过在检测到所述工控系统发生变化时,获取动态变化信息,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果,基于所述推演结果,判断所述动态变化信息是否为威胁信息,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。通过对所述工控系统进行实时监测,获取动态变化信息,可以有效保证检测的实时性。通过将动态变化信息动态同步至数字孪生系统进行快速推演,基于推演结

果判断动态变化信息是否为威胁信息,可以保证工控系统安全性的前提下快速判断威胁,从而可以解决无特征信息的攻击威胁检测困难的问题,为工控系统的安全运行提供依据。

附图说明

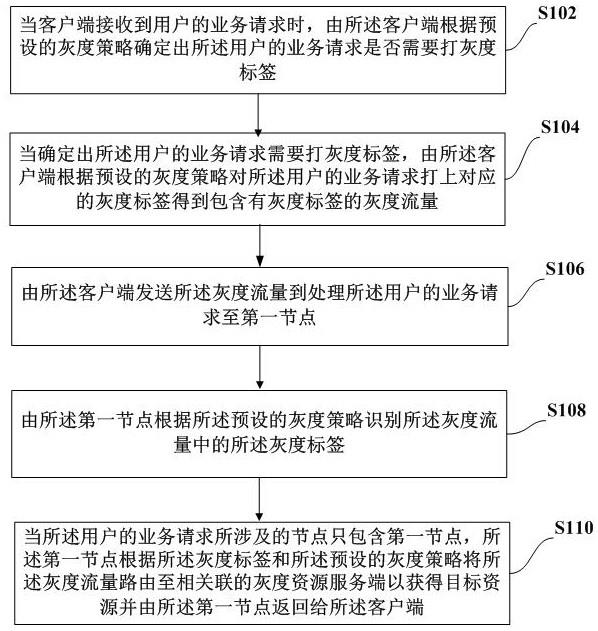

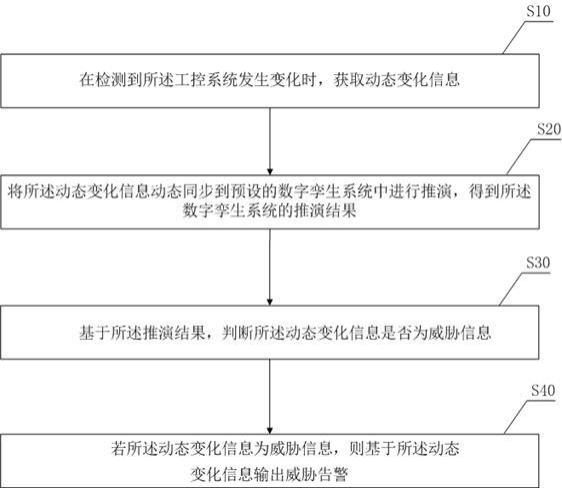

16.图1为本发明威胁检测装置所属终端设备的功能模块示意图;图2为本发明威胁检测方法一示例性实施例的流程示意图;图3为本发明威胁检测方法另一实施例的流程示意图;图4为本发明实施例中将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果的细化流程图。

17.本发明目的的实现、功能特点及优点将结合实施例,参照附图做进一步说明。

具体实施方式

18.应当理解,此处所描述的具体实施例仅仅用以解释本发明,并不用于限定本发明。

19.本发明实施例的主要解决方案是:通过在检测到所述工控系统发生变化时,获取动态变化信息,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果,基于所述推演结果,判断所述动态变化信息是否为威胁信息,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。通过对所述工控系统进行实时监测,获取动态变化信息,可以有效保证检测的实时性。通过将变化信息动态同步至数字孪生系统进行快速推演,基于推演结果判断动态变化信息是否为威胁信息,可以保证工控系统安全性的前提下快速判断威胁,从而可以解决无特征信息的攻击威胁检测困难的问题,为工控系统的安全运行提供依据。

20.本发明实施例涉及的技术术语:数字孪生系统:digital twin技术,数字孪生是充分利用物理模型、传感器更新、运行历史等数据,集成多学科、多物理量、多尺度、多概率的仿真过程,在虚拟空间中完成映射,从而反映相对应的实体装备的全生命周期过程。数字孪生是一种超越现实的概念,可以被视为一个或多个重要的、彼此依赖的装备系统的数字映射系统。

21.通过digital twin集成了生命周期全过程的模型,这些模型与实际的智能制造系统和数字化测量检测系统进一步与嵌入式的赛博物理融合系统(cps)进行无缝的集成和同步,从而能够在这个数字化产品上看到实际物理产品可能发生的情况。

22.工控系统:工控系统指实际的工控系统,即工业控制系统,工业控制系统是对诸如图像、语音信号等大数据量、高速率传输的要求,又催生了当前在商业领域风靡的以太网与控制网络的结合。工业控制系统网络化浪潮又将诸如嵌入式技术、多标准工业控制网络互联、无线技术等多种当今流行技术融合进来,从而拓展了工业控制领域的发展空间。随着计算机技术、通信技术和控制技术的发展,传统的控制领域正经历着一场前所未有的变革,开始向网络化方向发展。

23.控制系统的结构从最初的ccs(计算机集中控制系统),到第二代的dcs(分散控制系统),发展到现在流行的fcs(现场总线控制系统)。

24.随着自动化程度的普及,如今大量的工业现场选择使用工业控制系统进行全自动化管理。但是,工控系统作为一种基于外部网络的设备形式,易受到各种攻击威胁,如来自

外部的通过工控协议的攻击行为、如内部技术人员的误操作行为、如控制程序存在的缺陷,都可能对工控系统的运行造成严重的后果,种类繁多的攻击威胁极易导致工控系统运行发生误操甚至瘫痪,造成巨大经济损失。传统的网络安全检测设备(工业防火墙、工业设计等)是基于流量特征进行入侵行为的检测,如网络流量中的关键字。如果攻击者通过合法的工控协议读取工控系统的变量值、篡改工控系统的设定值、向工控系统下发控制命令、伪造响应以诱骗技术人员进行错误的操作等,由于没有固定的特征,传统的网络安全检测设备将无法检测到这些攻击行为。

25.现有技术对于利用合法工控协议进行的网络攻击行为,只能通过源ip地址等信息来进行检测,但攻击者完全可以伪造ip地址和mac地址进行规避,甚至可以劫持工控系统中的一台pc作为跳板来进行攻击。现有技术很难准确检出这类攻击行为。对于技术人员的误操作行为和控制程序存在的缺陷,现有技术也没有有效的解决措施。

26.本发明提出的威胁检测方法,通过预设工控系统的数字孪生系统,将于工控系统的动态变化信息同步到数字孪生系统中进行快速推演,获得在数字孪生系统的推演结果,以此为判断依据,判断所述动态变化信息是否为威胁信息。无需基于特征因子进行信息筛选,直接使用所述数字孪生系统进行推演,大大提高了对于威胁判定的准确度,同时也填补了现有技术无法检测到一些无特征因子威胁的空白,具有良好的使用前景。

27.参照图1,图1为本发明威胁检测装置所属终端设备的功能模块示意图。所述威胁检测装置可以独立与终端设备的、能够进行威胁检测的装置,其可以通过硬件或软件的形式承载于终端设备上。该终端设备可以为手机、平板电脑等具有数据处理功能的智能移动终端,还可以为具有数据处理功能的固定终端设备或服务器等。

28.在本实施例中,所述威胁检测装置所属终端设备至少包括输出模块110、处理器120、存储器130和通信模块140。

29.存储器130中存储有操作系统以及威胁检测程序,威胁检测装置可以将在工控系统中检测到的动态变化信息动态同步到数字孪生系统中去,并经过数字孪生系统的快速推演,正向推演得到的系统影响和纠正措施、逆向推演得到的异常原因、动态变化信息、威胁告警等信息存储于该存储器130中;输出模块110可为显示屏等。通信模块140可以包括wife模块、移动通信模块以及蓝牙模块等,通过通信模块140与外部设备或服务器进行通信。

30.其中,存储器130中的威胁检测程序被处理器执行时实现以下步骤:在检测到所述工控系统发生变化时,获取动态变化信息;将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果;基于所述推演结果,判断所述动态变化信息是否为威胁信息;若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。

31.进一步地,存储器130中的威胁检测程序被处理器执行时还实现以下步骤:基于所述工控系统,通过信息导入方式得到所述工控系统的数字孪生系统。

32.进一步地,存储器130中的威胁检测程序被处理器执行时还实现以下步骤:当所述工控系统正常时,对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述变化信息在所述数字孪生系统中产生的系统影响;和/或当所述工控系统异常时,对所述动态变化信息在所述数字孪生系统中进行逆向推

演,得到导致所述工控系统异常的原因;对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述异常的纠正措施。

33.进一步地,存储器130中的威胁检测程序被处理器执行时还实现以下步骤:若所述动态变化信息在所述数字孪生系统中正向推演得到的系统影响为非预期影响,则判断所述动态变化信息为威胁信息。

34.进一步地,存储器130中的威胁检测程序被处理器执行时还实现以下步骤:若所述数字孪生系统中逆向推演得到所述动态变化信息是引起所述工控系统异常的原因,则判断所述动态变化信息为威胁信息。

35.进一步地,存储器130中的威胁检测程序被处理器执行时还实现以下步骤:若所述动态变化信息基于推演结果判断为无威胁信息,则丢弃对所述动态变化信息进行推演得到的推演结果。

36.进一步地,存储器130中的威胁检测程序被处理器执行时还实现以下步骤:记录所述动态变化信息;将所述威胁告警传输给所述工控系统的工控安全防护系统;或将威胁告警通过接口传输给相关技术人员。

37.本实施例通过上述方案,具体通过在检测到所述工控系统发生变化时,获取动态变化信息,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果,基于所述推演结果,判断所述动态变化信息是否为威胁信息,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。通过对所述工控系统进行实时监测,获取动态变化信息,可以有效保证检测的实时性。通过将动态变化信息动态同步至数字孪生系统进行快速推演,基于推演结果判断动态变化信息是否为威胁信息,可以保证工控系统安全性的前提下快速判断威胁,从而可以解决无特征信息的攻击威胁检测困难的问题,可广泛用于工控控制系统安全防护中,实现对工控系统潜在威胁的检测。

38.基于上述终端设备架构但不限于上述架构,提出本技术方法实施例。

39.本实施例方法的执行主体可以为一种威胁检测装置或终端设备等,本实施例以威胁检测装置进行举例。

40.参照图2,图2为本发明威胁检测方法一示例性实施例的流程示意图。所述威胁检测方法包括:步骤s10,在检测到所述工控系统发生变化时,获取动态变化信息;针对目前工控实系统收到的威胁种类进行汇总,发现有许多威胁攻击可以避开基于特征信息的安全检测设备从而对工控实系统造成威胁,例如通过合法的工控协议读取工控实系统的变量值、篡改工控实系统的设定值、向工控实系统下发控制命令、伪造响应以诱骗技术人员进行错误的操作等,此类攻击都是无特征信息,通过改变工控实系统的一些基本参数来影响工控实系统的正常运行。基于这种攻击方式,可以通过在工控实系统主机上安装采集软件实时获取系统状态信息、操作信息,监控工控实系统网路镜像流量,通过工业物联网同步其它相关信息等方式,实时监控工控实系统的数据变化情况,进而在检测到工控实系统发生变化时获取到工控实系统的动态变化信息,所述动态变化信息可以是操作、状态、变量值等一些常规动作,也可以是工业控制过程中的一些异常现象。所述工控实系统名词定义是为了与后文中的数字孪生系统的虚拟性质进行区分,表示实体工控系统。

41.步骤s20,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果;在获得所述动态变化信息之前,开辟线程,通过工程导入、数据库导入、克隆等方法建立所述工控实系统的数字孪生系统,所述数字孪生系统为工控实系统的虚拟镜像系统。所述数字孪生系统内的信息与工控实系统进行动态同步。在获得所述动态变化信息之后,在所述数字孪生系统中进行动态同步同样的信息和现象,然后基于工控实系统的流程顺序,对该动态变化信息进行快速流程推演:按照工控实系统的信息处理步骤顺序,将所述动态变化信息传入虚拟工业流程中,在虚拟工业流程中,所有的工业步骤无需经过漫长的物理转化才能处理反馈这一步骤,而是直接通过数字信息方式进行快速转化,得到所述动态变化信息传入产生的对应推演结果。

42.其中,在将所述动态变化信息动态同步到预设的数字孪生系统中进行推演时,可以采用如下方案:作为一种实施方式,若所述工控系统正常时,可以对所述变化信息在所述数字孪生系统中进行正向推演,得到所述动态变化信息在所述数字孪生系统中产生的系统影响;作为另一种实施方式,若所述工控系统异常时,可以对所述动态变化信息在所述数字孪生系统中进行逆向推演,得到导致所述工控系统异常的原因;同时对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述异常的纠正措施。

43.步骤s30,基于所述推演结果,判断所述动态变化信息是否为威胁信息;在对所述动态变化信息在所述数字孪生系统中进行推演之后,得到推演结果,推演结果包括:系统影响、纠正措施等,若所述系统影响与所述异常至少其中之一是不利于数字孪生系统的正常运行的,则判断所述动态变化信息为威胁信息。

44.若所述系统影响与所述异常对数字孪生系统的正常运行并无干扰,则判断所述动态变化信息为无威胁信息。

45.步骤s40,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。

46.当判断所述动态变化信息为威胁信息时,针对所述动态变化信息输出威胁告警;当判断所述动态变化信息为无威胁信息时,将关闭推演所述动态变化信息的数字孪生系统的镜像线程,释放存储空间,将对应的数据进行丢弃操作。

47.本实施例方案,通过在检测到所述工控实系统发生变化时,获取动态变化信息,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果,基于所述推演结果,判断所述动态变化信息是否为威胁信息,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。构建工控实系统的虚拟数字孪生系统,基于检测到的动态变化信息,在数字孪生系统中快速推演,无需对所述动态变化信息进行特征限定,大大扩展可处理的威胁范围。根据推演结果判断所述动态变化信息是否为威胁信息,若为威胁信息则进行威胁告警,从而解决无特征信息威胁判断困难的问题,再将所述动态变化信息传输给其他负责工控安全防护的系统或者技术人员进行阻断以及处理对应的威胁,提高了工控实系统的安全性,可广泛用于工控系统之中,实现对工控系统潜在威胁的检测。

48.进一步地,参照图3,图3为本发明威胁检测方法另一示例性实施例的流程示意图。基于上述图2所示的实施例,在本实施例中,在上述步骤s40,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警之后,所述威胁检测方法还包括:s50, 记录所述动态变化信息;将所述动态变化信息写入日志、摘要、数据库等信息存储网络设备,方便技术人员进行查阅检索,同时也为后续的威胁汇总提供信息支持。

49.s60, 将所述威胁告警传输给所述负责工控安全防护的系统或将威胁告警通过接口传输给技术人员。

50.作为一种实施方式,若所述工控系统包括工控安全防护系统,在检测到有威胁告警被输出后,可将威胁告警传输给安全防护系统,由安全防护系统采取必要的防护操作。

51.作为另外一种实施方式,若不存在安全防护系统,本检测系统可以将威胁告警通过人机接口通知技术人员,由技术人员采取必要的防护操作。

52.本实施例方案,通过将判断为威胁信息的所述动态变化信息进行记录,方便技术人员进行后续的查阅以及检索,为后续的其他防护操作提供一定的信息支撑。再将所述威胁告警传输给所述工控安全防护系统、装置或技术人员,用以阻断消除所述工控系统中的潜在威胁,与其他工控安全防护系统联合运作提高了工控系统的安全性,此类联合可广泛用于工控系统之中,实现对工控系统潜在威胁的检测与处理,为工业控制系统的安全防护提供依据。

53.进一步地,参照图4,图4为本发明实施例中将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果的细化流程图。

54.本实施例基于上述图2所示的实施例,在本实施例中,在上述步骤s20,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果的步骤包括:步骤s211,当所述工控系统正常时,对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述动态变化信息在所述数字孪生系统中产生的系统影响;当所述工控系统运行正常时,对该动态变化信息进行快速正向流程推演,所述动态变化信息可以是工控实系统内的变量、数据、设定参数等的变化信息,按照工控实系统的信息处理步骤顺序,将所述动态变化信息传入虚拟数字孪生系统中的虚拟工业流程中,在实体工业流程中一些改变信息需要经过各种设备之间的端口相互转换进行通信,其中一些转换过程需要大量的解析处理,所以在所述工控实系统中所改变的信息需要经过一定的时间才能形成相应的系统影响。然而在虚拟工业流程中基于数字信息顺着工业流程步骤进行快速正向推演,可提前得到相应的所述变化信息传入产生的系统影响,进而对可能产生的威胁进行提前预知。

55.步骤s212,当所述工控系统异常时,对所述动态变化信息在所述数字孪生系统中进行逆向推演,得到导致所述工控系统异常的原因;对所述动态变化信息在所述数字孪生系统中进行正向推演,得到所述异常的纠正措施。

56.当所述工控系统运行异常时,在数字孪生系统中进行快速的逆向推演,所述动态变化信息可以是工业过程当中设备的异常状态、数据的异常输出、异常操作等:对照工控实系统的信息处理步骤顺序,将所述异常传入虚拟工业流程中,在实体工业流程中相关的动

态变化信息可以映射前端流程,或许在某一个源头出现错误信息导致了所述工控系统的异常。所以在虚拟工业流程基于数字信息逆着工业流程进行快速逆向推演,可追溯得到所述动态变化信息为相应的异常原因,进而对可能产生的威胁进行提前预知。

57.同时,对所述动态变化信息进行快速正向流程推演,按照工控实系统的信息处理步骤顺序,将所述动态变化信息传入虚拟工业流程中,按照流程步骤向前推演获得所述异常的纠正措施。

58.此外,还需要说明的是,对于每一次检测到的动态变化信息都会进行记录并在预定空间中镜像所述数字孪生系统线程,将所述动态变化信息传输到所述镜像线程中,开始进行正向或/和逆向快速推演。即数字孪生系统可以以多线程的方式同时对多个动态变化信息进行正向或/和逆向推演。

59.在本实施例中,通过对所述动态变化信息在所述数字孪生系统中进行正向推演和/或逆向推演,得到所述动态变化信息在所述数字孪生系统中产生的系统影响、异常的纠正措施。无需总结提取相关特征信息,直接将威胁结果通过虚拟系统快速推演得到,方便后续的基于结果的判断操作,可广泛用于工业控制系统安全防护中,实现对工控系统潜在威胁的检测,为工控系统的威胁检测手段提供依据。

60.此外,本发明实施例还提出一种威胁检测装置,所述威胁检测装置包括:获取模块,用于在检测到所述工控系统发生变化时,获取动态变化信息;推演模块,用于将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果;判断模块,用于基于所述推演结果,判断所述动态变化信息是否为威胁信息;告警模块,用于若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。

61.在本实施例中,通过获取模块在检测到所述工控系统发生变化时,获取动态变化信息,再使用推演模块将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果,基于所述推演结果,通过判断模块判断所述动态变化信息是否为威胁信息,若所述动态变化信息为威胁信息,则基于所述动态变化信息使用告警模块输出威胁告警。构建工控实系统的虚拟数字孪生系统,基于检测到的动态变化信息,在数字孪生系统中快速推演,无需对所述动态变化信息进行特征限定,大大扩展可处理的威胁范围。根据推演结果判断所述动态变化信息是否为威胁信息,若为威胁信息进行威胁告警,从而解决无特征信息威胁判断困难的问题,再将所述动态变化信息有关信息传输给其他负责工控安全防护的系统或人员进行阻断以及处理对应的威胁,可广泛用于工控系统之中以提高安全性,实现对工控系统潜在威胁的检测。

62.此外,本发明还提供一种终端设备,所述终端设备包括存储器、处理器及存储在所述存储器上并可在所述处理器上运行的威胁检测程序,所述威胁检测程序被所述处理器执行时实现如上所述的威胁检测方法的步骤。

63.由于本威胁检测程序被处理器执行时,采用了前述所有实施例的全部技术方案,因此至少具有前述所有实施例的全部技术方案所带来的所有有益效果,在此不再一一赘述。

64.此外,本发明还提供一种计算机可读存储介质,所述计算机可读存储介质上存储

有威胁检测程序,所述威胁检测程序被处理器执行时实现如上所述的威胁检测方法的步骤。

65.由于本威胁检测程序被处理器执行时,采用了前述所有实施例的全部技术方案,因此至少具有前述所有实施例的全部技术方案所带来的所有有益效果,在此不再一一赘述。

66.相比现有技术,本发明实施例提出的一种威胁检测方法、装置、终端设备以及存储介质,通过在检测到所述工控系统发生变化时,获取动态变化信息,将所述动态变化信息动态同步到预设的数字孪生系统中进行推演,得到所述数字孪生系统的推演结果,基于所述推演结果,判断所述动态变化信息是否为威胁信息,若所述动态变化信息为威胁信息,则基于所述动态变化信息输出威胁告警。无需总结提取特征信息进行匹配威胁,直接于虚拟数字孪生系统之中进行快速推演,基于推演结果判断是否为威胁。另外,对于无特征信息威胁也可高精准度捕获到,提高了检测威胁的准确性,广泛用于工业控制系统安全防护中,实现对工控系统潜在威胁的检测。

67.需要说明的是,在本文中,术语“包括”、“包含”或者其任何其他变体意在涵盖非排他性的包含,从而使得包括一系列要素的过程、方法、物品或者系统不仅包括那些要素,而且还包括没有明确列出的其他要素,或者是还包括为这种过程、方法、物品或者系统所固有的要素。在没有更多限制的情况下,由语句“包括一个

……”

限定的要素,并不排除在包括该要素的过程、方法、物品或者系统中还存在另外的相同要素。

68.上述本技术实施例序号仅仅为了描述,不代表实施例的优劣。

69.通过以上的实施方式的描述,本领域的技术人员可以清楚地了解到上述实施例方法可借助软件加必需的通用硬件平台的方式来实现,当然也可以通过硬件,但很多情况下前者是更佳的实施方式。基于这样的理解,本技术的技术方案本质上或者说对现有技术做出贡献的部分可以以软件产品的形式体现出来,该计算机软件产品存储在如上的一个存储介质(如rom/ram、磁碟、光盘)中,包括若干指令用以使得一台终端设备(可以是手机,计算机,服务器,被控终端,或者网络设备等)执行本技术每个实施例的方法。

70.以上仅为本发明的优选实施例,并非因此限制本发明的专利范围,凡是利用本发明说明书及附图内容所作的等效结构或等效流程变换,或直接或间接运用在其他相关的技术领域,均同理包括在本发明的专利保护范围内。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。