1.本发明涉及计算机技术领域,尤其涉及一种数据的传输方法、发送方法、数据处理系统及计算设备。

背景技术:

2.随着企业和组织的数字化转型发展,数据中心的it设备数量增多,对it设备的运维场景也增多。面对日趋复杂的运维工作,需要更快速的故障感知手段及故障分析工具,以保障业务可用性。

3.远程运维具体是指服务提供商或者第三机构通过远程操作代替客户实施日常运维,提供较客户自行运维更高的运维效率和运维质量。然而,在对安全要求较高的环境下,通过网络环境进行远程运维会带来极高的安全风险。即使,通过防火墙等安全设备提供逻辑隔离功能,仍不能有效检测和抵御恶意攻击。现有的远程运维方案中,被运维终端和操作终端建立数据通道以后,该通道对于操作终端来说是一个黑盒子,操作终端无法确保数据在该通道传输时的安全性。

技术实现要素:

4.本技术提供了一种数据的传输方法、发送方法、数据处理系统及计算设备。目标终端设备根据预先生成的注册码,接入到云端,使得云端可以为不同的目标终端设备指定具体的安全策略,主动的进行安全管理。进一步地,云端针对目标终端设备的接入行为建立特征集,并根据该特征集分析目标终端设备的接入行为是否异常,维护了目标终端设备和云端之间数据传输通道的安全。

5.第一方面,本技术提供了一种数据传输方法,应用于第一计算设备,该方法包括:接收目标终端设备发送的数据信息以及与数据信息关联的令牌信息;校验数据信息以及令牌信息的传输过程是否发生异常;若数据信息以及令牌信息的传输过程未发生异常,则建立第一计算设备与目标终端设备之间的通信。

6.在本方案中,第一计算设备主动对目标终端设备的接入行为进行判断。即第一计算设备在接收到目标终端设备发送的数据信息以及与数据信息关联的令牌信息以后,首先对数据信息以及令牌信息的传输过程进行判断,以确定目标终端设备和第一计算设备之间的数据传输通道是否安全。当目标终端设备与第一计算设备之间的传输通道安全时,第一计算设备建立与目标终端设备之间的通信。

7.在一个可能的实现方式中,校验数据信息以及令牌信息的传输过程是否发生异常包括:将目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息进行比较,当目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息不相同时,确定数据信息以及令牌信息的传输过程发生异常。

8.也就是说,第一计算设备在校验数据信息以及令牌信息的传输过程是否发生异常时,可以通过对令牌信息进行判断,来确定数据信息以及令牌信息在传输过程中是否被劫

持或者篡改。

9.在一个可能的实现方式中,校验数据信息以及令牌信息的传输过程是否发生异常包括:获取令牌信息中的心跳数据包;确定心跳数据包的传输时间,将传输时间与预设的时间范围进行比较,当传输时间不在预设的时间范围内时,确定数据信息以及令牌信息的传输过程发生异常。

10.也就是说,第一计算设备在校验数据信息以及令牌信息的传输过程是否发生异常时,可以通过对令牌信息携带的心跳数据包的传输时间进行判断,以确定数据信息以及令牌信息在传输过程中是否被劫持或者篡改。

11.在一个可能的实现方式中,校验数据信息以及令牌信息的传输过程是否发生异常包括:将心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源进行比较,当心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源不相同时,确定数据信息以及令牌信息的传输过程发生异常。

12.也就是说,第一计算设备在校验数据信息以及令牌信息的传输过程是否发生异常时,可以通过对令牌信息携带的心跳数据包的来源进行判断,以确定数据信息以及令牌信息在传输过程中是否被劫持或者篡改。

13.在一个可能的实现方式中,第一计算设备上部署有大数据平台,校验数据信息以及令牌信息的传输过程是否发生异常包括:大数据平台将数据信息与历史特征数据进行匹配,当历史特征数据与数据信息的匹配失败率高于预先设定的阈值时,确定数据信息以及令牌信息的传输过程发生异常。

14.也就是说,第一计算设备在校验数据信息以及令牌信息的传输过程是否发生异常时,可以将接收到的数据与历史特征数据进行比较,以确定数据信息以及令牌信息在传输过程中是否被劫持或者篡改。

15.在一个可能的实现方式中,数据信息包括:设备列表数据、设备告警数据、设备的日志数据中的至少之一。

16.在一个可能的实现方式中,该方法还包括:确定历史特征数据;确定历史特征数据包括:大数据平台对接到的目标终端设备的历史数据信息进行采集,得到历史特征数据;或者,大数据平台将接收到的目标终端设备的历史数据中具有周期性的数据的发生周期作为历史特征数据。

17.在一个可能的实现方式中,该方法还包括:若数据信息以及令牌信息的传输过程发生异常,向目标终端设备发送第一信息,第一信息用于指示目标终端设备根据第一信息与第一计算设备进行通信,第一信息包括:更新后的令牌信息。

18.也就是说,当第一计算设备确定数据信息以及令牌信息的传输过程发生异常以后,第一计算设备需要更新第一计算设备和目标终端设备之间进行通信的令牌信息。以保证第一计算设备和目标终端设备之间数据传输的安全性。

19.在一个可能的实现方式中,该方法还包括:接收目标终端设备发送的注册码信息;

20.验证注册码信息是否合法;若注册码信息合法,向目标终端设备发送令牌信息。

21.也就是说,目标终端设备在接入到第一计算设备时,目标终端设备可以使用预先获取得的注册码接收第一计算设备。第一计算设备接收到目标终端设备发送的注册码以后,首先对注册码的合法性进行验证。比如验证注册码是否在有效期内、使用该注册码进行

接入的终端设备的个数是否超过预先设定的个数等。只有第一计算设备确定目标终端设备的发送的注册码为合法时,第一计算设备才与目标终端设备建立连接通道。进一步地,目标终端设备使用注册码接入第一计算设备,避免了目标终端设备在接入到第一计算设备时,需要传输客户的个人隐私数据,进而避免了客户的个人隐私数据传输过程中可能产生泄露的问题。

22.在一个可能的实现方式中,接收目标终端设备发送的注册码信息包括:第一计算设备通过云端接收目标终端设备发送的注册码信息。

23.在一个可能的实现方式中,在接收目标终端设备发送的第一信息之前,该方法还包括:接收用户输入的目标终端设备的注册信息;注册信息包括:目标终端设备的组织信息、联系人信息、邮箱信息、授权签名中的至少一个;根据注册信息自动确定目标终端设备的接入站点信息;接入站点信息包括:目标终端设备的接入站点、接入区域、接入协议;接收用户的第一操作,第一操作用于指示为目标终端设备生成注册码;注册码用于接入第一计算设备;响应于第一操作,根据目标终端设备的注册信息和目标终端设备的接入站点信息为目标终端设备生成注册码。

24.也就是说,第一计算设备可以通过用户输入的注册信息为目标终端设备生成注册码。使得目标终端设备使用注册码接入第一计算设备,避免了目标终端设备在接入到第一计算设备时,需要传输客户的个人隐私数据,进而避免了客户的个人隐私数据传输过程中可能产生泄露的问题。

25.第二方面,本技术提供了一种数据的发送方法,应用于云端,该方法包括:接收用户输入的目标终端设备的注册信息;注册信息包括:目标终端设备的组织信息、联系人信息、邮箱信息、授权签名中的至少一个;根据注册信息自动确定目标终端设备的接入站点信息;接入站点信息包括:目标终端设备的接入站点、接入区域、接入协议;接收用户的第一操作,第一操作用于指示为目标终端设备生成注册码;注册码用于目标终端设备接入第一计算设备;响应于第一操作,根据目标终端设备的注册信息和目标终端设备的接入站点信息为目标终端设备生成注册码。

26.在一个可能的实现方式中,接收用户输入的目标终端设备的注册信息包括:通过云端的注册界面获取用户输入的目标终端设备的注册信息;注册界面包括:网页注册界面。

27.可以理解的是,上述第二方面的有益效果可以参见上述第一方面中的相关描述,在此不再赘述。

28.第三方面,本技术提供了一种数据的传输方法,应用于目标终端设备,该方法包括:获取注册码,注册码是通过在第一计算设备上输入目标终端设备的注册信息进行注册生成的;向第一计算设备或云端发送注册码,以确定注册码是否合法;当注册码合法时,接收第一计算设备或云端发送的令牌信息;令牌信息用于指示目标终端设备根据令牌信息与第一计算设备进行通信;向第一计算设备发送第一信息,第一信息包括:目标终端设备发送的数据信息以及与数据信息关联的令牌信息。

29.在本方案中,目标终端设备可以通过可以使用预先获取得的注册码接收第一计算设备,避免了目标终端设备在接入到第一计算设备时,需要传输客户的个人隐私数据,进而避免了客户的个人隐私数据传输过程中可能产生泄露的问题。

30.在一个可能的实现方式中,该方法还包括:接收第一计算设备或云端发送的第二

信息,第二信息包括:更新后的令牌信息;向第一计算设备或云端发送第三信息,第三信息包括:更新后的令牌信息、目标终端设备运行时产生的数据信息。

31.也就是说,当目标终端设备和第一计算设备之间传输的数据或者令牌信息发生异常时,目标终端设备需要接收第一计算设备发送的更新后的令牌信息,并使用更新后的令牌信息与第一计算设备进行通信。

32.第四方面,本技术提供了一种数据处理方法,应用于大数据平台,该方法包括:接收第一计算设备发送的目标终端设备的数据信息以及与数据信息关联的令牌信息;校验数据信息以及令牌信息的传输过程是否发生异常;当第一信息在传输过程中发生异常时,向第一设备发送第二信息;第二信息用于指示第一信息在传输过程中发生异常。

33.在一个可能的实现方式中,校验数据信息以及令牌信息的传输过程是否发生异常包括:将目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息进行比较,当目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息不相同时,确定数据信息以及令牌信息的传输过程发生异常。

34.在一个可能的实现方式中,校验数据信息以及令牌信息的传输过程是否发生异常包括:获取令牌信息中的心跳数据包;确定心跳数据包的传输时间,将传输时间与预设的时间范围进行比较,当传输时间不在预设的时间范围内时,确定数据信息以及令牌信息的传输过程发生异常。

35.在一个可能的实现方式中,校验数据信息以及令牌信息的传输过程是否发生异常包括:将心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源进行比较,当心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源不相同时,确定数据信息以及令牌信息的传输过程发生异常。

36.在一个可能的实现方式中,第一计算设备上部署有大数据平台,校验数据信息以及令牌信息的传输过程是否发生异常包括:大数据平台将数据信息与历史特征数据进行匹配,当历史特征数据与数据信息的匹配失败率高于预先设定的阈值时,确定数据信息以及令牌信息的传输过程发生异常。

37.在一个可能的实现方式中,数据信息包括:设备列表数据、设备告警数据、设备的日志数据中的至少之一。

38.在一个可能的实现方式中,该方法还包括:确定历史特征数据;确定历史特征数据包括:大数据平台对接到的目标终端设备的历史数据信息进行采集,得到历史特征数据;或者,大数据平台将接收到的目标终端设备的历史数据中具有周期性的数据的发生周期作为历史特征数据。

39.可以理解的是,上述第四方面的有益效果可以参见上述第一方面中的相关描述,在此不再赘述。

40.第五方面,本技术提供了一种数据处理系统,该系统包括:

41.目标终端设备,用于向第一计算设备发送目标终端设备的数据信息以及与数据信息关联的令牌信息;

42.第一计算设备,用于校验终端设备发送的数据信息以及与数据信息关联的令牌信息的传输过程是否发生异常;若数据信息以及令牌信息的传输过程未发生异常,则建立第一计算设备与目标终端设备之间的通信。

43.在一个可能的实现方式中,数据处理系统还包括云端,云端用于:

44.接收用户输入的目标终端设备的注册信息;注册信息包括:目标终端设备的组织信息、联系人信息、邮箱信息、授权签名中的至少一个;

45.根据注册信息自动确定目标终端设备的接入站点信息;接入站点信息包括:目标终端设备的接入站点、接入区域、接入协议;

46.接收用户的第一操作,第一操作用于指示为目标终端设备生成注册码;注册码用于接入第一计算设备;

47.响应于第一操作,根据目标终端设备的注册信息和目标终端设备的接入站点信息为目标终端设备生成注册码。

48.在一个可能的实现方式中,目标终端设备还用于:

49.获取注册码,注册码是通过在第一计算设备上输入目标终端设备的注册信息进行注册生成的;

50.向第一计算设备或云端发送注册码,以确定注册码是否合法;

51.当注册码合法时,接收第一计算设备或云端发送的令牌信息;令牌信息用于指示目标终端设备根据令牌信息与第一计算设备进行通信;

52.向第一计算设备发送第一信息,第一信息包括:目标终端设备发送的数据信息以及与数据信息关联的令牌信息。

53.在一个可能的实现方式中,第一计算设备还用于:

54.接收目标终端设备发送的注册码信息;

55.验证注册码信息是否合法;

56.若注册码信息合法,向目标终端设备发送令牌信息。

57.在一个可能的实现方式中,第一计算设备还包括:大数据平台,大数据平台用于:

58.将目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息进行比较,当目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息不相同时,确定数据信息以及令牌信息的传输过程发生异常。

59.在一个可能的实现方式中,第一计算设备还包括:大数据平台,大数据平台用于:

60.获取令牌信息中的心跳数据包;

61.确定心跳数据包的传输时间,将传输时间与预设的时间范围进行比较,当传输时间不在预设的时间范围内时,确定数据信息以及令牌信息的传输过程发生异常。

62.在一个可能的实现方式中,第一计算设备还包括:大数据平台,大数据平台用于:

63.将心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源进行比较,当心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源不相同时,确定数据信息以及令牌信息的传输过程发生异常。

64.在一个可能的实现方式中,第一计算设备还包括:大数据平台,大数据平台用于:

65.大数据平台将数据信息与历史特征数据进行匹配,当历史特征数据与数据信息的匹配失败率高于预先设定的阈值时,确定数据信息以及令牌信息的传输过程发生异常。

66.在一个可能的实现方式中,第一计算设备还包括:大数据平台,大数据平台还用于:

67.当数据信息以及令牌信息的传输过程发生异常,指示第一计算设备向目标终端设

备发送第一信息,第一信息用于指示目标终端设备根据第一信息与第一计算设备进行通信,第一信息包括:更新后的令牌信息。

68.可以理解的是,上述第五方面的有益效果可以参见上述第一方面、第三方面中的相关描述,在此不再赘述。

69.第六方面,本技术提供了一种远程运维系统,该系统包括:

70.边缘采集模块,用于采集目标终端设备运行时产生的数据信息。

71.数据接入模块,用于接接收目标终端设备发送的数据信息以及与数据信息关联的令牌信息;

72.安全管理模块,用于校验数据信息以及令牌信息的传输过程是否发生异常;

73.数据接入模块,还用于当数据信息以及令牌信息的传输过程未发生异常时,则建立第一计算设备与目标终端设备之间的通信。

74.在一个可能的实现方式中,数据接入模块还用于:

75.接收用户输入的目标终端设备的注册信息;注册信息包括:目标终端设备的组织信息、联系人信息、邮箱信息、授权签名中的至少一个;

76.根据注册信息自动确定目标终端设备的接入站点信息;接入站点信息包括:目标终端设备的接入站点、接入区域、接入协议;

77.接收用户的第一操作,第一操作用于指示为目标终端设备生成注册码;注册码用于接入第一计算设备;

78.响应于第一操作,根据目标终端设备的注册信息和目标终端设备的接入站点信息为目标终端设备生成注册码。

79.在一个可能的实现方式中,数据接入模块还用于:

80.接收目标终端设备发送的注册码信息;

81.验证注册码信息是否合法;

82.若注册码信息合法,向目标终端设备发送令牌信息。

83.在一个可能的实现方式中,安全管理模块用于:

84.将目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息进行比较,当目标终端设备发送的令牌信息与第一计算设备中存储的令牌信息不相同时,确定数据信息以及令牌信息的传输过程发生异常。

85.在一个可能的实现方式中,安全管理模块用于:

86.获取令牌信息中的心跳数据包;

87.确定心跳数据包的传输时间,将传输时间与预设的时间范围进行比较,当传输时间不在预设的时间范围内时,确定数据信息以及令牌信息的传输过程发生异常。

88.在一个可能的实现方式中,安全管理模块用于:

89.将心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源进行比较,当心跳数据包的来源与大数据平台接收到的历史心跳数据包的来源不相同时,确定数据信息以及令牌信息的传输过程发生异常。

90.在一个可能的实现方式中,安全管理模块用于:

91.大数据平台将数据信息与历史特征数据进行匹配,当历史特征数据与数据信息的匹配失败率高于预先设定的阈值时,确定数据信息以及令牌信息的传输过程发生异常。

92.在一个可能的实现方式中,安全管理模块还用于:

93.当数据信息以及令牌信息的传输过程发生异常,指示第一计算设备向目标终端设备发送第一信息,第一信息用于指示目标终端设备根据第一信息与第一计算设备进行通信,第一信息包括:更新后的令牌信息。

94.可以理解的是,上述第六方面的有益效果可以参见上述第一方面中的相关描述,在此不再赘述。

95.第七方面,本技术提供了一种终端设备,该设备包括:

96.接收模块,用于获取注册码,注册码是通过在第一计算设备上输入目标终端设备的注册信息进行注册生成的;

97.发送模块,向第一计算设备或云端发送注册码,以确定注册码是否合法;

98.接收模块,还用于当注册码合法时,接收第一计算设备或云端发送的令牌信息;令牌信息用于指示目标终端设备根据令牌信息与第一计算设备进行通信;

99.发送模块,还用于向第一计算设备发送第一信息,第一信息包括:目标终端设备发送的数据信息以及与数据信息关联的令牌信息。

100.在一个可能的实现方式中,接收模块,还用于接收第一计算设备或云端发送的第二信息,第二信息包括:更新后的令牌信息;

101.发送模块,还用于向第一计算设备或云端发送第三信息,第三信息包括:更新后的令牌信息、目标终端设备运行时产生的数据信息。

102.可以理解的是,上述第七方面的有益效果可以参见上述第三方面中的相关描述,在此不再赘述。

103.第八方面,本技术提供了一种计算设备,该设备包括:

104.至少一个存储器,用于存储程序;

105.至少一个处理器,用于执行存储器存储的程序,当存储器存储的程序被执行时,处理器用于执行上述第一方面或者第二方面或者第三方面或者第四方面的任一种可能的实现方式所描述的方法。

106.第九方面,本技术提供了一种计算机可读存储介质,计算机存储介质中存储有指令,当指令在计算机上运行时,使得计算机上述第一方面或第二方面或第三方面或第四方面的任一种可能的实现方式所描述的方法。

107.第十方面,本技术提供了一种包含指令的计算机程序产品,当指令在计算机上运行时,使得计算机执行上述第一方面或第二方面或第三方面或第四方面的任一种可能的实现方式所描述的方法。

108.可以理解的是,上述第八方面至第十方面的有益效果可以参见上述第一方面、第三方面中的相关描述,在此不再赘述。

附图说明

109.为了更清楚地说明本发明实施例的技术方案,下面将对实施例描述中所需要使用的附图作简单地介绍,显而易见地,下面描述中的附图仅仅是本发明的一些实施例,对于本领域普通技术人员来讲,在不付出创造性劳动的前提下,还可以根据这些附图获得其它的附图。

110.图1a为本技术实施例提供的一种应用场景示意图;

111.图1b为本技术实施例提供的又一种应用场景示意图;

112.图2为本技术实施例提供的一种终端设备的结构示意图;

113.图3为本技术实施例中提供的一种云服务器的结构示意图;

114.图4为本技术实施例中提供的一种远程运维系统的结构示意图;

115.图5为本技术实施例中提供的一种数据中心运维数据远程接入方法的流程示意图;

116.图6为本技术实施例中提供的一种申请注册码的过程示意图;

117.图7为本技术实施例中提供的又一种数据中心运维数据远程接入方法的流程示意图。

具体实施方式

118.为了使本技术实施例的目的、技术方案和优点更加清楚,下面将结合附图,对本技术实施例中的技术方案进行描述。

119.在本技术实施例中的描述中,“示例性的”、“例如”或者“举例来说”的任何实施例或设计方案不应该被理解为比其他实施例或设计方案更优选或更具优势。确切而言,使用“示例性的”、“例如”或者“举例来说”等词旨在以具体方式呈现相关概念。

120.此外,术语“第一”、“第二”仅用于描述目的,而不能理解为指示或暗示相对重要性或者隐含指明所指示的技术特征。由此,限定有“第一”、“第二”的特征可以明示或者隐含地包括一个或者更多个该特征。术语“包括”、“包含”、“具有”及它们的变形都意味着“包括但不限于”,除非是以其他方式另外特别强调。

121.首先对本方案中涉及到的技术术语进行介绍。

122.运维,本质上是对网络、服务器、服务的生命周期各个阶段的运营与维护,使其在成本、稳定性、效率上达成一致可接受的状态。具体地,运维可以包括部署操作系统和运行环境,部署代码,设计和部署监控,防止漏洞和攻击等多种作业。

123.远程运维,根据运维人员执行运维作业时的位置不同,运维通常可以分为现场运维和远程运维。其中,远程运维通常是基于近端的运维终端和远端的操作终端的实现的。近端是指客户侧,包括客户侧的机房和数据中心,远端是指远端运维中心侧。远端运维中心是服务提供商或第三方机构执行远程运维的场所。根据不同的安全要求等级,远端运维中心可以为每个远程运维的客户单独配置运维环境,或者多个远程运维的客户共享远程运维环境。

124.示例性的,方案1示出了一种远程运维方法。通过摄像机对运维目标终端进行录像,并将现场维护数据以视频格式发送到远程云端。云端对接收到的视频数据进行解析,并生成目标维护命令集发送给目标终端实现远程运维。整个数据传输过程中,通过对屏幕画面设置掩码、云端操作权限进行验证、指令集加密等手段保证远程运维过程的安全性。

125.在上述方案1中,云端设备不能直接采集目标终端设备的告警、日志等信息,而是通过视频识别目标终端设备的状态,而视频识别存在准确率不高、目标终端设备故障状态感知不及时的问题。其次,通过视频识别目标终端设备的状态,没有完整故障日志上下文信息,导致无法准确快速的定位故障根因。

126.为了解决在远程运维过程中,远端侧的操作终端无法感知客户端是否安全以及远端侧的操作终端和客户端之间的数据传输通道是否安全的问题。本技术实施例提供了一种数据的传输方法。客户在远端侧的操作终端上进行注册,以使操作终端根据客户信息生成相应的注册码。然后,客户端使用注册码在操作终端进行认证,在简化客户端接入操作终端的操作时,也避免了客户信息在客户端和操作终端之间传输时,容易被泄露的问题。进一步地,客户端在操作终端上的认证通过以后,操作终端在接收客户端发送的数据时,对客户端的接入行为进行分析,以达到持续增强操作终端和客户端之间数据传输通道安全的目的。

127.接下来,对本技术实施例提供的技术方案进行介绍。

128.示例性的,图1a示出了本发明申请的一种应用场景。如图1所示,该场景下可以包括位于近端侧的终端设备100和云端侧的远程运维中心。其中,远程运维中心包括第一计算设备200,第一计算设备200上部署有大数据平台(图中未示出)。第一计算设备200用于接收终端设备100上的数据信息,并根据生成的数据信息生成终端设备100的运维指令。然后,第一计算设备200将生成的运维指令发送给终端设备100,并根据该运维指令对终端设备100进行远程运维。

129.示例性的,图1b示出了本发明申请的另一种应用场景。在该场景下,终端设备100可以是运维中心中的设备。如图1b所示,终端设备100将现场或者远程的运维数据发送给大数据平台。大数据平台300根据终端设备100传输的运维数据信息生成运维指令,从而实现远程运维。其中,大数据平台部署在第一计算设备200上。

130.在一些实施例中,终端设备100可以是服务器或者部署在服务器上的bmc等。第一计算设备200可以是云服务器也可以是虚拟服务器。

131.在一些实施例中,终端设备100与第一计算设备200之间可以通过有线网络(wired network)或无线网络(wireless network)等网络连接。例如,该网络可以为局域网(local area networks,lan),也可以为广域网(wide area networks,wan)(例如互联网)。终端设备100与第一计算设备200之间的网络均可使用任何已知的网络通信协议来实现,上述网络通信协议可以是各种有线或无线通信协议,诸如以太网、通用串行总线(universal serialbus,usb)、火线(firewire)、全球移动通讯系统(global systemfor mobile communications,gsm)、通用分组无线服务(general packet radio service,gprs)、码分多址接入(code divisionmultiple access,cdma)、宽带码分多址(wideband code division multiple access,wcdma),时分码分多址(time-division code division multiple access,td-scdma)、长期演进(long term evolution,lte)、新空口(new radio,nr)、蓝牙(bluetooth)、无线保真(wireless fidelity,wi-fi)等通信协议。

132.需要说明的是,图1a和图1b所示的应用场景并不构成对本技术实施例的限定。在图1a和图1b所示的应用场景中,对于近端侧的终端设备的个数和类型都不做限定。比如,近端侧的终端设备可以是多个,近端侧的终端设备可以包括需要被运维的目标终端设备,以及用于保证运维过程安全的安全设备,也可以是远程运维中心中的终端设备。

133.示例性的,图2示出了一种终端设备100的硬件结构。其中,终端设备100可以但不限于为手机、平板电脑、笔记本电脑、可穿戴设备、智能电视等电子设备。电子设备的示例性实施例包括但不限于搭载ios、android、windows、鸿蒙系统(harmonyos)或者其他操作系统的电子设备。本技术实施例对电子设备的类型不做具体限定。

134.如图2所示,该终端设备100可以包括:包括处理器110、存储器120、显示屏130、通信模块140和输入设备150。其中,处理器110、存储器120、显示屏130、通信模块140和输入设备150可以通过总线或其他方式连接。

135.其中,处理器110是终端设备100的计算核心及控制核心。处理器110可以包括一个或多个处理单元。例如,处理器110可以包括应用处理器(application processor,ap)、调制解调器(modem)、图形处理器(graphics processing unit,gpu)、图像信号处理器(image signal processor,isp)、控制器、视频编解码器、数字信号处理器(digital signal processor,dsp)、基带处理器、和/或神经网络处理器(neural-network processing unit,npu)等中的一项或多项。其中,不同的处理单元可以是独立的器件,也可以集成在一个或多个处理器中。

136.存储器120可以存储有程序,程序可被处理器110运行,使得处理器110执行本技术实施例中提供的终端设备100所需执行的部分或全部方法。存储器120还可以存储有数据。处理器110可以读取存储器120中存储的数据。存储器120和处理器110可以单独设置。可选地,存储器120也可以集成在处理器110中。

137.显示屏130用于显示图像,视频等。显示屏130包括显示面板。显示面板可以采用液晶显示屏(liquid crystal display,lcd),有机发光二极管(organic light-emitting diode,oled),有源矩阵有机发光二极体或主动矩阵有机发光二极体(active-matrix organic light emitting diode的,amoled),柔性发光二极管(flex light-emitting diode,fled),miniled,microled,micro-oled,量子点发光二极管(quantum dotlight emitting diodes,qled)等。

138.通信模块140可以包括移动通信模块和无线通信模块中的至少一种。其中,当通信模块140包括移动通信模块时,通信模块140可以提供应用在终端设备100上的包括2g/3g/4g/5g等无线通信的解决方案。比如,全球移动通讯系统(global system for mobile communications,gsm)、通用分组无线服务(general packet radio service,gprs)、码分多址接入(code divisionmultiple access,cdma)、宽带码分多址(wideband code division multiple access,wcdma),时分码分多址(time-division code division multiple access,td-scdma)、长期演进(long term evolution,lte)、新空口(new radio,nr)等。当通信模块140包括无线通信模块时,通信模块140可以提供应用在终端设备100上的包括无线局域网(wireless local area networks,wlan)(如无线保真(wireless fidelity,wi-fi)网络),蓝牙(bluetooth,bt),全球导航卫星系统(global navigation satellite system,gnss),调频(frequency modulation,fm),近距离无线通信技术(near field communication,nfc),红外技术(infrared,ir)等无线通信的解决方案。示例性的,通信模块140可以用于终端设备100与第一计算设备200进行通信,以完成数据交互。

139.在一些实施例中,终端设备100还可以包括输入设备150。通过该输入设备150可以向终端设备100输入信息和/或下发控制指令等。示例性的,该输入设备150可以但不限于为鼠标、键盘等。

140.可以理解的是,本技术实施例图2示意的结构并不构成对终端设备100的具体限定。在本技术另一些实施例中,终端设备100可以包括比图示更多或更少的部件,或者组合某些部件,或者拆分某些部件,或者不同的部件布置。图示的部件可以以硬件,软件或软件

和硬件的组合实现。

141.示例性的,图3示出了一种第一计算设备200的硬件结构。其中,第一计算设备200可以是云服务器,云服务器可以但不限于用于提供云服务,其可以为一种可以与终端设备100建立通信连接、且能为终端设备100提供数据处理功能、运算功能和/或存储功能的服务器或者是超级电子设备。其中,云服务器可以是硬件服务器,也可以植入虚拟化环境中,例如,云服务器可以是在包括一个或多个其他虚拟机的硬件服务器上执行的虚拟机。

142.如图3所示,该云服务器可以包括:处理器210,网络接口220,及存储器230。其中,处理器210,网络接口220,及存储器230可通过总线或其他方式连接。

143.本技术实施例中,处理器210(或称为中央处理器(central processing unit,cpu))是云服务器200的计算核心及控制核心。

144.网络接口220可以包括标准的有线接口,无线接口(如wi-fi,移动通信接口等),受处理器210的控制用于收发数据,例如,从网络上接收终端设备100发送的数据信息。

145.存储器230(memory)是云服务器的记忆设备,用于存放程序和数据,例如存放预训练模型等。可以理解的是,此次的存储器230可以是高速ram存储器,也可以是非易失性存储器(non-volatile memory),例如至少一个磁盘存储器;可选地还可以是至少一个位于远离前述处理器210的存储装置。存储器230提供存储空间,该存储空间存储了服务器的操作系统和可执行程序代码,可包括但不限于:windows系统(一种操作系统),linux系统(一种操作系统),鸿蒙系统(一种操作系统)等等,在此不做限定。

146.可以理解的是,本技术实施例图3示意的结构并不构成对云服务器的具体限定。云服务器可以包括比图示更多或更少的部件,或者组合某些部件,或者拆分某些部件,或者不同的部件布置。图示的部件可以以硬件,软件或软件和硬件的组合实现。

147.示例性的,本技术实施例提供了一种远程运维系统。以应用于图1所示的应用场景为例说明。在该场景下,远程运维系统可以配置在远端侧第一计算设备200上,或者部分配置在远端侧第一计算设备200上,部分配置在近端侧终端设备100上。如图4所示,远程运维系统包括:边缘采集模块410、数据接入模块420、安全管理模块430、远程管理模块440。在一个可能的示例中,近端侧还包括it基础设施、ct基础设施或者云计算环境中的一种或多种。远程运维系统中的边缘采集模块410与it基础设施、ct基础设施或者云计算环境连接,从而实现对it基础设施、ct基础设施或者云计算环境的远程运维。

148.边缘采集模块410用于采集目标终端设备运行时产生的数据信息,并将采集的数据信息发送给数据接入模块420。其中,目标终端设备运行时产生的数据信息包括:目标终端设备运行时产生的告警信息、日志信息、性能数据。在一个可能的示例中,边缘采集模块410包括:任务控制单元411、告警采集单元412、日志采集单元413、性能采集单元414。其中,任务控制单元411用于解析、执行、控制外部下发的命令。告警采集单元412用于根据目标终端设备的运行情况,监控并采集目标终端设备运行时产生的告警信息。然后,告警采集单元412将采集的告警信息发送给数据接入模块420。日志采集单元413用于采集目标终端设备上的运行日志,并将采集的运行日志发送给数据接入模块420。性能采集单元414用于采集目标终端设备运行时产生的性能数据,并将采集的性能数据发送给数据接入模块420。

149.数据接入模块420用于与云端侧的远程运维中心建立通信,并将近端侧的目标终端设备上的数据信息传输到远程运维中心。其中,目标终端设备上数据信息包括:目标终端

设备与云端侧的远程运维中心进行通信的令牌信息、以及目标终端设备运行时产生的数据信息。在一个可能的示例中,数据接入模块420包括:安全认证单元421、数据通信单元422、资源编排器423、网络控制器424。其中,安全认证单元421使用客户注册信息与云端的远程运维中心进行认证。在认证通过以后,安全认证单元421用于与远程运维中心建立唯一会话,并管理会话。如,更新会话信息、尝试重连接等。数据通信单元422用于在安全认证单元421与远程运维中心建立正常会话以后,边缘采集模块410采集的数据信息统一上报到远程运维中心以及接收远程运维中心下发的指令集。当数据上报失败或者指令接收失败时,数据通信单元422需要尝试与远程运维中心进行重新连接。资源编排器423用于根据远程运维中心的指令集,面向目标终端设备创建远程运维任务,并控制任务的调度关系。网络控制器424用于负责多个目标终端设备的与远程运维中心的网络管理。在一定条件下。网络控制器424还可以实现网闸作用,用于对云端侧的远程运维中心与近端侧的目标终端设备的进行物理隔离以及安全控制。

150.安全管理模块430用于与近端侧的目标终端设备建立连接以及对目标终端设备的接入行为进行审计和分析,以确定目标终端设备的接入行为是否发生异常。在一个可能的示例中,安全管理模块430包括:注册管理单元431、会话管理单元432、安全审计单元433、行为分析单元434。其中,注册管理单元431用于对目标终端设备的注册信息的声明周期进行管理,以及将客户的注册信息与客户档案信息进行关联。比如,创建、废弃注册信息。会话管理单元432用于对目标终端设备和远程运维中心之间的会话进行管理,使得每一个目标终端设备都能使用独立的会话。安全审计单元433提供安全审计功能,当目标终端设备与远程运维中心之间的会话发生安全异常时,可以对异常的会话进行手动管理,以消除安全隐患。行为分析单元434用于对接入到远程运维中心的目标终端设备的接入行为进行分析。比如,结合大数据分析能力,建立每一个会话的动态特征信息,并与当前特征进行对比,以确定本次目标终端设备的接入行为是否存在安全问题。

151.远程管理模块440用于对近端侧的目标终端设备的运行时产生的数据进行分析,并生成相应的运维指令。在一个可能的示例中,远程管理模块440包括:远程监控管理单元441、远程故障诊断单元442、远程预警管理单元443、远程任务管理单元444。其中,远程监控管理单元441用于对目标终端设备的告警、健康状态进行监控。远程故障诊断单元442用于对目标终端设备的故障进行判断。比如,远程故障诊断单元442可以根据目标终端设备的故障现象及目标终端设备的运行日志数据,通过云端算力及专家经验,快速诊断出故障根因,并给出相应的处理建议。远程预警管理单元443用于对目标终端设备上传的数据进行分析,提前发现目标终端设备可能出现的故障。比如,远程预警管理单元443可以对目标终端设备上传的日志数据中的故障前兆数据分析,预测目标终端设备中可能存在的隐患或者风险,并提前对目标终端设备中可能存在的隐患或者风险进行处理。远程任务管理模块444用于根据远程故障诊断单元442以及远程预警管理单元443生成的诊断建议以及风险处理建议,生成远程修复任务,并下发给目标终端设备进行远程处理。

152.在本技术实施例中,运维系统能够实时获取目标终端设备运行时产生的数据(比如告警数据、日志数据),并根据获取的目标终端设备运行时产生的数据快速感知客户设备的健康状态,以及当目标终端设备存在异常时,快速分析出问题根因,提升问题处理效率。

153.接下来,基于上文所描述的内容,在远程运维系统中对本技术实施例提供的一种

数据传输方法进行介绍。

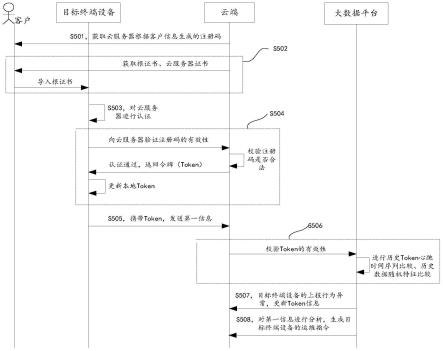

154.参阅图5,图5是本技术实施例提供一种数据中心运维数据远程接入方法的流程示意图。该方法可以应用于图1所示的应用场景。参见图5,该方法包括:s501-s508。

155.s501,客户在云端进行注册,并获取云端根据客户信息生成的注册码。

156.在本实施例中,云端为一种采用应用程序虚拟化技术的软件平台。云端可以装载在目标终端设备上或者第二计算设备上。其中,第二计算设备可以与第一计算设备进行有线或者无线通信。在将目标终端设备接入到云端之前,客户先在云端进行注册。具体地,客户可以在云端的申请注册码界面填写注册时需要的客户信息。比如:组织信息、联系人电话、邮箱、授权签名。其中,组织信息是指目标终端设备所属的组织的信息。授权签名是指数据拥有者(目标终端设备)授权数据使用者(云端)进行数据接入的凭证。客户填写完客户信息以后,选择需要接入到云端的目标终端设备所在的站点。然后,云端根据客户选择的站点信息自动推荐目标终端设备的接入区域,以及接入协议,并根据客户信息以及目标终端设备的站点信息,生成目标终端设备的注册码。

157.在一个可能的示例中,云端的申请注册码界面可以以网页的方式进行显示。

158.在一个可能的实施例中,客户在云端申请注册码以后,该注册码可以给多个终端设备进行使用,即不同的终端设备可以使用相同的注册码接入到云端。云端在为客户生成注册码是可以设置注册码的过期时间,以及注册码可以连接的终端设备的数量。

159.在一个可能的示例中,客户在云端申请目标终端设备的注册码的过程如图6所示。客户首先在云端申请注册码界面填写客户信息。然后,客户选择需要接入的站点和需要接入的区域。当客户选择好需要接入的站点名称以及需要接入的区域以后,云端为客户生成注册码以及自动为客户选择需要接入的协议和需要接入的区域。当客户申请注册码成功以后,客户可以直接复制注册码,以方便客户后续将注册码导入到目标终端设备,实现目标终端设备的一键接入。

160.在本实施例中,在目标终端设备接入到云端之前,客户直接在云端进行注册,生成对应的注册码,使得当目标终端设备需要接入到云端时,目标终端设备可以根据预先生成的注册码进行接入,所有客户信息客户只需要在云端上确认一次,大大简化了目标终端设备接入到云端的操作,也避免了客户的个人隐私数据在传输过程中可能产生的泄露问题。进一步地,在为目标终端设备生成注册码时,客户输入目标终端设备的接入站点以后,云端可以根据目标终端设备所属的国家法律要求自动推荐数据采集范围、传输通道协议、数据接入区域等关键信息,并与客户签字授权信息达成一致,规避了数据合规风险。

161.s502,客户从云端获取根证书、云端的证书,并获取的根证书、云端的证书导入到目标终端设备。

162.在本实施例中,目标终端设备在接入到云端之前,还需要对云端的身份进行校验。具体地,客户可以从云端获取ca根证书、云端的证书。然后将ca根证书和云端的证书导入到目标终端设备,使得目标设备可以根据ca根证书中包含的ca公钥对云端进行验证。

163.需要说明的是,证书包含三个部分,客户的信息、客户的公钥、ca中心对该证书里面的信息的签名。要验证一份证书的真伪(即验证ca中心对该证书信息的签名是否有效),需要用ca中心的公钥进行验证,而ca中心的公钥存在于对这份证书进行签名的证书(比如证书1)内。因此,需要下载证书1,但是使用证书1进行验证之前,需要验证证书1本身的真

伪,因此又需要用签发证书1的证书来验证。这样就构成了一条证书链的关系,而这条证书链的终结点就是根证书。根证书是一份特殊的证书,它的签发者是它本身。客户下载根证书就表明客户对该根证书以下所有签发的证书都表示信任。

164.s503,目标终端设备对云端进行认证。

165.在本实施例中,目标终端设备在接入到云端之前,目标终端设备可以使用ca证书中包含的ca公钥对云端进行验证。具体地,目标终端设备获取到云端的证书以后,目标终端设备先验证云端的证书内容的时效性,比如验证云端的证书是否过期。然后,目标终端设备验证云端的证书的有效性(比如,证书是否被串改过)。在验证时,目标终端设备可以使用ca根证书中的ca公钥解密云端的证书中的数字摘要,如果能够解密,证明云端的证书被ca所信任。

166.s504,目标终端设备根据注册码与云端建立连接通道。

167.在本实施例中,目标终端设备对云端的证书的验证通过以后,目标终端设备就可以使用云端的证书里提供的公钥与云端进行通信。具体地,目标终端设备可以向云端认证预先获取的注册码的有效性。当云端对目标终端设备的注册码认证通过以后,目标终端设备与云端建立连接通道。

168.在一个可能的示例中,目标终端设备向云端发送目标终端设备的注册码以及通用唯一标识码(universally unique identifier,uuid)。其中,uuid是指在一台机器上生成的数字,它保证对在同一时空中的所有机器都是唯一的。uuid能够让分布式系统中的所有元素都能有唯一的辨识信息,而不需要通过中央控制端来做辨识信息的指定。

169.云端接收到目标终端设备发送的注册码以后,云端对接收到的注册码的合法性进行验证。具体地,云端可以将目标终端设备发送的注册码与云端中存储的注册码进行比较,以确定该注册码是否合法。当云端中存在有注册码与目标终端设备发送的注册码相同时,云端认为目标终端设备发送的注册码是合法的。进一步地,云端还可以验证目标终端设备发送的注册码是否在有效期内,以及使用该注册码进行接入的终端设备的个数是否超过预先设定的个数。

170.只有云端对目标终端设备发送的注册码验证通过以后,云端才会与目标终端设备建立连接通道。即云端向目标终端设备返回云端和目标终端设备进行通信时的令牌(token)信息。其中,token是云端生成的一串字符串,以作目标终端设备进行请求的一个令牌。当目标终端设备第一次登录云端以后,云端生成一个token,并将该token返回给目标终端设备,以后目标终端设备只需要带上从云端处接收的token前来请求数据即可。

171.在一个可能的示例中,云端可以将目标终端设备的设备号或者设备的mac地址作为token。具体地,目标终端设备在向云端发送注册码(即登录云端)时,将获取的目标终端设备的设备号或者设备的mac地址作为参数传递到云端。云端接收到该参数以后,用一个变量来接收该参数,同时将接收的参数作为token保存在数据库,并将token设置到session中。当云端对目标终端设备发送的注册码验证通过以后,云端向目标终端设备返回token。目标终端设备每次向云端发送信息时,云端需要对目标终端设备发送的信息进行统一拦截,并将目标终端设备发送的信息中携带的token与云端session中的token进行对比,如果相同则放行,不同则拒绝。

172.在另一个可能的示例中,当云端对目标终端设备发送的注册码验证通过以后,云

端可以将本地获取sessionid作为token返回给目标终端设备。

173.需要说明的是,在上述s501-s504中,云服务器接收客户信息,并根据客户信息生成注册吗,以及对目标终端设备发送的注册码进行验证,这些操作也可以由大数据平台执行。当上述操作由大数据平台执行时,云服务器只用于接收和发送信息。

174.s505,目标终端设备向云端发送第一信息;其中,第一信息中携带有目标终端设备运行时产生的数据信息、目标终端设备和云端进行通信时的token信息。

175.在本实施例中,目标终端设备接收到云端发送的token以后,目标终端设备更新本地的token。然后,目标终端设备使用更新后的token向云端发送第一信息。其中,第一信息中包括目标终端设备运行时产生的数据信息以及目标终端设备与云端进行通信的令牌信息。其中,目标终端设备运行时产生的数据信息包括:目标终端设备上的运行日志信息、目标终端设备上的性能数据信息,以及目标终端设备产生的告警信息。目标终端设备与云端进行通信的令牌信息包括:token令牌、token心跳数据包。在一个可能的示例中,token心跳数据包中包含:http请求的来源(refer)、客户端信息(uuid),连接耗时时长信息。

176.需要说明的是,目标终端设备每次向云端发送信息时,都需要携带令牌信息。

177.在一个可能的示例中,可以通过图4所示的运维系统中的边缘采集模块410采集目标终端设备运行时产生的数据信息。

178.s506,云端将第一信息发送给大数据平台,以使大数据平台对第一信息进行验证,当第一信息发生异常时,执行s507,否则执行s508。

179.在本实施例中,大数据平台可以部署在第一计算设备上。云端接收到第一信息以后,云端首先对第一信息中携带的token的有效性进行判断。具体地,云端将目标终端设备发送的信息中携带的token与云端session中的token进行对比,如果相同,则认为第一信息中携带的token是有效的。然后,云端还需要将接收到第一信息发送给大数据平台,以使大数据平台继续对接收到的第一信息进行判断,以确定第一信息在传输过程中是否安全。

180.在一个可能的示例中,大数据平台接收到第一信息以后,大数据平台可以将接收到的token心跳数据包与大数据平台接收到的目标终端设备发送的历史心跳数据包进行比较,以确定token的心跳数据包否异常。token心跳数据包发生异常包括:http请求的来源异常、连接耗时异常。

181.针对连接耗时异常,大数据平台将接收到的目标终端设备的心跳数据包中的连接耗时时长信息与历史连接耗时时长进行比较。当目标终端设备的心跳数据包中的连接耗时时长不在历史连接耗时时长范围内时,大数据平台可以确定目标终端设备发送的token心跳数据包发生异常。需要说明的是,历史连接耗时时长范围是根据大数据平台接收到的目标终端设备发送的多个历史心跳数据包进行确定的。比如,大数据平台可以获取过去一个月内接收到的目标终端设备的心跳数据包中的连接耗时时长信息,将过去一个月内连接耗时时长最大的值和最小值作为历史连接耗时时长范围的最大值和最小值。

182.针对http请求的来源异常,大数据平台接收到目标终端设备发送的心跳数据包以后,大数据平台获取该心跳数据包中携带的http请求来源(refer)。然后,大数据平台将该心跳数据包中携带的http请求来源与预先设定的http请求来源进行比较。当心跳数据包中携带的http请求来源与预先设定的http请求来源不相同时,大数据平台可以确定目标终端设备发送的token心跳数据包发生异常。

183.在一个可能的示例中,大数据平台可以将云端接收到目标终端设备发送的token的时间间隔与历史的回传阈值进行比较。当云端接收到目标终端设备发送的token的时间间隔大于历史回传阈值时,大数据平台可以确定目标终端设备发送的第一信息在传输过程中发生了异常(比如,token被劫持、拦截、重定向)。此时,大数据平台停止对第一信息中携带的数据信息进行分析,并触发云端向目标终端。设备发送新的token,以使目标终端设备根据新的token与云端进行通信。

184.需要说明的是,历史回传阈值可以是一个正态分布区间。当目标终端设备的网速一定时,从目标终端设备向云端发送第一信息到云端接收到第一信息的时间是一定的(在一个正态分布的曲线内)。因此,可以通过对一段历史时间(比如一个月、一周)内的目标终端设备与云端进行通信时,数据的传输时间进行分析,得到目标终端设备的历史回传阈值。需要说明的是,历史回传阈值是动态生成的。比如目标终端设备的网速从百兆网速升级成了千兆网速。那么,目标终端设备在第一次使用千兆网速向云端发送信息时,由于目标终端设备和云端之间的数据传输时间明显缩短(不在历史回传阈值区间内),大数据平台可以确定该次传输发生了异常。此时,大数据平台触发云端向目标终端设备发送新的token,以使目标终端设备根据新的token与云端进行通信。由于目标终端与云端进行通信时的历史回传阈值是动态更新的,当目标终端设备持续使用千兆网速向云端发送数据时,得到的历史回传阈值会随着目标终端设备和云端之间通信时间的缩小而缩小。

185.进一步地,大数据平台还可以对第一信息中携带的数据信息的安全性进行判断。

186.在一个可能的示例中,大数据平台对第一信息中携带的数据信息的数据格式、数据命名以及字段相关信息进行采样,得到第一信息中携带的数据信息的数据特征。然后,大数据平台将得到的数据特征与历史数据特征进行比较,当大数据平台将得到的数据特征与历史数据特征的相似度大于等于相似度阈值时,大数据平台可以确定第一信息中携带的数据是合法的,否则大数据平台确定第一信息中携带的数据是不合法的。其中,第一信息中携带的数据不合法的情况包括:第一信息中携带的数据为伪造的,或者第一信息中携带的数据在传输过程中被拦截。当大数据平台确定第一信息中携带的数据不合法时,大数据平台触发云端向目标终端设备发送新的token,以使目标终端设备根据新的token与云端进行通信。

187.需要说明的是,大数据平台对第一信息中携带的数据进行采样时,可以根据数据类型生成多个数据特征值。比如,当第一信息中携带有日志数据、性能数据以及告警信息时。大数据平台可以分别对日志数据、性能数据、告警信息进行采样,并生成日志数据的采样特征值、性能数据的采样特征值、告警信息的采样特征值。

188.在一个可能的示例中,以第一信息中携带的数据为日志数据为例,进行说明。大数据平台在对第一信息中携带的日志数据进行采样时,可以采集该日志数据的数据名、日志数据的格式信息、以及日志数据的字段信息。其中,日志数据的格式主要包括两种:以记录为单位的日志文件和以数据块为单位的日志文件。以记录为单位的日志文件包括:各个事务的开始(star transaction)标记、各个事务的结束(commit或rollback)标记、各个事务的所有更新操作,每个事物的开始标记、结束标记和每个更新操作构成一个日志记录(log record)。以数据块为单位的日志文件主要包括:事务标识、操作的类型、操作对象、更新前数据的旧值、更新后数据的新值。

189.在另一个可能的示例中,大数据平台可以对历史接收到的目标终端设备的数据信息进行抽样采集,得到历史特征数据。然后将历史特征数据与第一信息携带的数据信息进行比对,当历史特征数据在第一信息携带的数据信息中的变化超过预先设定的阈值时,可以确定第一信息在传输过程中发生了异常。

190.在一个可能的示例中,大数据平台接收的目标终端设备的数据信息包括:设备列表数据、设备告警数据、设备的日志数据。大数据平台在确定设备列表数据的历史特征数据时,由于数据中心具有大量服务器、存储、网络等设备,除了设备正常运行以外,还包含了设备上/下架操作。其中,设备的上/下架操作是低频操作。为了降低设备上/下架操作带来的噪点影响,大数据平台可以对过去1个月接收到的设备列表数据中无变化部分的数据,按照10%的比例进行抽样采集,并将抽样采集到的数据作为历史特征数据。大数据平台在确定设备告警数据的历史特征数据时,由于告警数据具有周期性特点。比如一个数据中心中的业务变更经常是有规划有节奏的变更,这种情况会触发设备的告警,这些告警信息具备周期性特点。因此,大数据平台可以通过统计过去一年的告警产生周期曲线,并将该周期曲线作为历史特征数据。数据平台在确定设备日志数据的历史特征数据时,由于设备日志数据包含固定日志部分(比如,设备的部件配置信息),也包含时间序列的日志信息(比如,事件日志)。对于配置类的日志数据与设备列表数据的采样方式一致。对于时间序列的日志数据,将前7天内,接收到的每一批次数据中的最新10条日志数据作为历史特征数据。

191.进一步地,大数据平台将设备列表数据的历史特征数据与第一信息携带的设备列表数据进行比对,当历史特征数据在第一信息携带的设备列表数据中的变化超过20%时,可以确定第一信息在传输过程中发生了异常。大数据平台将告警数据的历史特征数据与第一信息携带的告警数据进行比对,当历史特征数据在第一信息携带的告警数据中的变化超过20%时,可以确定第一信息在传输过程中发生了异常。大数据平台在对目标终端设备的日志数据进行判断时,针对配置类的日志数据,可以将配置类的日志数据的历史特征数据与第一信息中携带的配置类的日志数据进行比对,当历史特征数据在第一信息携带的配置类日志数据中的变化超过20%时,确定第一信息在传输过程中发生了异常。针对包含时间序列的日志特征数据,将历史特征数据与第一信息携带的包含时间序列的日志数据进行匹配,当历史特征数据在第一信息携带的包含时间序列的日志数据匹配不成功的比例超过40%时,确定第一信息在传输过程中发生了异常。在上述实施例中,是以大数据平台对一个终端设备上传的数据进行采样为例,进行说明。在另一个可能的示例中,当云端接入的终端设备较多时,大数据平台在对接入到云端的目标终端设备上传的数据进行采样时,可以进行等距采样。比如,当云端接入的目标终端设备的个数为30个时,大数据平台在进行采样时,可以抽取第1、5、10、15、20、25、30个目标终端设备上数据进行采样分析。

192.在本实施例中,云端在接收到目标终端设备发送的数据以后,首先基于大数据的行为分析以及动态感知技术,主动对目标终端设备的数据传输过程进行分析。保证了数据传输通道的安全。

193.s507,大数据平台向云端发送第一信息的验证结果,并触发云端更新目标终端设备的token信息。

194.在本实施例中,云端接收到目标终端设备发送的第一信息以后,云端首先通过大数据平台对第一信息的传输过程的安全性进行验证。当确定第一信息传输过程不全时,云

端需要更新与目标终端设备进行通信时的token,以保证目标终端设备与云端进行通信时的通信安全。具体地,在判断目标终端设备与云端进行通信时的安全性时,通过对目标终端设备与云端进行通信时所携带的token的合法性进行验证,以及对目标终端设备与云端进行通信时所携带的数据的合法性进行验证,来确定目标终端设备与云端的传输过程是否安全。

195.目标终端设备在接收到云端发送的更新后的token信息以后,目标终端设备使用更新后的token信息向云端发送第二信息。其中,第二信息中包括:更新后的token信息、目标终端设备运行时产生的数据信息。

196.s508,大数据平台对第一信息中携带的数据信息进行分析,并生成针对目标终端设备的运维指令。

197.在本实施例中,云端接收到目标终端设备发送的第一信息以后,首先对第一信息的传输过程的安全性进行判断。只有确定第一信息的传输过程是安全的,大数据平台才会对第一信息中携带数据信息进行分析,以确定目标终端设备的运行过程是否存在异常。当大数据平台确定第一信息中携带的数据存在异常时(此时的“异常”指的是目标终端设备的异常,而不是数据传输过程中产生的异常),大数据平台根据该异常生成针对目标终端设备的运维信息,并通过云端将生成的运维指令发送给目标终端设备。

198.在本技术实施例中,针对目标终端设备的接入行为建立特征集,并根据该特征集分析接入云端的目标终端设备的行为是否异常,以识别目标终端设备和云端之间的数据传输通道是否存在安全漏洞。当目标终端设备和云端之间的数据传输通道存在安全漏洞时,能够快速修复安全漏洞。进一步地,在本技术实施例中,目标终端设备根据预先生成注册码接入到云端,使得云端可以为不同的目标终端设备指定具体的安全策略,主动的进行安全管理。如,设置注册码过期时间、注册码连接数量、token失效时间等。

199.图7是本技术实施例提供又一种数据中心运维数据远程接入方法的流程示意图。该方法可以应用于图1所示的应用场景。在图1所示的应用场景中,位于远端侧的第一计算设备可以替换为大数据平台。参见图7,该方法包括:s701-s708。

200.s701,客户在大数据平台进行注册,并获取大数据平台根据客户信息生成的注册码。

201.s702,客户从大数据平台获取根证书、大数据平台证书,并获取的根证书、大数据平台证书导入到目标终端设备。

202.s703,目标终端设备对大数据平台进行认证。

203.s704,目标终端设备根据注册码与大数据平台建立连接通道。

204.s705,目标终端设备向大数据平台发送第一信息;其中,第一信息中携带有目标终端设备运行时产生的数据信息、目标终端设备和大数据平台进行通信时的token信息。

205.s706,大数据平台对第一信息进行验证,当第一信息发生异常时,执行s707,否则执行s708。

206.s707,大数据平台向目标终端设备发送第二信息,第二信息中包括:更新后的token信息。

207.s708,大数据平台对第一信息中携带的数据信息进行分析,并生成针对目标终端设备的运维指令。

208.需要说明的是,上述s701-s708的具体实现过程可以参照s501-s508,在此不再赘述。

209.基于上述实施例中的方法,本技术实施例提供了一种计算机可读存储介质,计算机可读存储介质存储有计算机程序,当计算机程序在处理器上运行时,使得处理器执行上述实施例中的方法。

210.基于上述实施例中的方法,本技术实施例提供了一种计算机程序产品,其特征在于,当计算机程序产品在处理器上运行时,使得处理器执行上述实施例中的方法。

211.可以理解的是,上述实施例中各步骤的序号的大小并不意味着执行顺序的先后,各过程的执行顺序应以其功能和内在逻辑确定,而不应对本技术实施例的实施过程构成任何限定。此外,在一些可能的实现方式中,上述实施例中的各步骤可以根据实际情况选择性执行,可以部分执行,也可以全部执行,此处不做限定。

212.本技术的实施例中的方法步骤可以通过硬件的方式来实现,也可以由处理器执行软件指令的方式来实现。软件指令可以由相应的软件模块组成,软件模块可以被存放于随机存取存储器(random access memory,ram)、闪存、只读存储器(read-only memory,rom)、可编程只读存储器(programmable rom,prom)、可擦除可编程只读存储器(erasable prom,eprom)、电可擦除可编程只读存储器(electrically eprom,eeprom)、寄存器、硬盘、移动硬盘、cd-rom或者本领域熟知的任何其它形式的存储介质中。一种示例性的存储介质耦合至处理器,从而使处理器能够从该存储介质读取信息,且可向该存储介质写入信息。当然,存储介质也可以是处理器的组成部分。处理器和存储介质可以位于asic中。

213.在上述实施例中,可以全部或部分地通过软件、硬件、固件或者其任意组合来实现。当使用软件实现时,可以全部或部分地以计算机程序产品的形式实现。所述计算机程序产品包括一个或多个计算机指令。在计算机上加载和执行所述计算机程序指令时,全部或部分地产生按照本技术实施例所述的流程或功能。所述计算机可以是通用计算机、专用计算机、计算机网络、或者其他可编程装置。所述计算机指令可以存储在计算机可读存储介质中,或者通过所述计算机可读存储介质进行传输。所述计算机指令可以从一个网站站点、计算机、服务器或数据中心通过有线(例如同轴电缆、光纤、数字用户线(dsl))或无线(例如红外、无线、微波等)方式向另一个网站站点、计算机、服务器或数据中心进行传输。所述计算机可读存储介质可以是计算机能够存取的任何可用介质或者是包含一个或多个可用介质集成的服务器、数据中心等数据存储设备。所述可用介质可以是磁性介质,(例如,软盘、硬盘、磁带)、光介质(例如,dvd)、或者半导体介质(例如固态硬盘(solid state disk,ssd))等。

214.可以理解的是,在本技术的实施例中涉及的各种数字编号仅为描述方便进行的区分,并不用来限制本技术的实施例的范围。

再多了解一些

本文用于创业者技术爱好者查询,仅供学习研究,如用于商业用途,请联系技术所有人。