1.本技术实施例涉及智能电缆技术领域,尤其涉及一种具备分布式监控功能的防盗电缆。

背景技术:

2.目前,随着我国通讯业的飞速发展,电缆作为电能或信号输送的基础,其需求量也与日俱增。为了避免电缆被盗,造成公共财产损失,需要设置相应的防盗技术以进行电缆防盗报警。其中,在电缆防盗设置中,会通过通信信号传输法(电力线载波通信法)实现电缆防盗报警。通信信号传输法是在被测电缆上加载检测载波信号,一旦电缆被盗剪,信号传输中断,报警器接收不到信号就会报警。

3.但是,由于低压电力线的载波通信质量低,且容易受电路干扰,使得通信信号传输法进行电缆防盗的可靠性低,且容易误报。其他诸如通过各式的机械夹子加紧电缆防止被盗,或者通过加防盗线或者防护套等方法,其防盗稳定性也相对较差。

技术实现要素:

4.本技术实施例提供一种具备分布式监控功能的防盗电缆,提升电缆防盗报警的可靠性和稳定性,解决现有电缆防盗技术不可靠,容易误报、错报的技术问题。

5.在第一方面,本技术实施例提供了一种具备分布式监控功能的防盗电缆,包括:

6.多个中心节点和子节点,所述中心节点对应电缆线路的各个电缆分段设置,所述子节点沿着对应电缆分段固定间隔设置;

7.所述中心节点用于实时广播探测信号;

8.所述子节点用于接收对应的所述中心节点的所述探测信号,基于所述探测信号返回对应的回复信号,所述回复信号包括所述子节点的节点标识;

9.所述中心节点还用于在设定监听周期内监听通信范围内各个所述子节点返回的所述回复信号,根据所述探测信号的发送时间以及所述回复信号的接收时间确定所述中心节点与所述子节点的实时距离信息;根据所述节点标识提取所述中心节点与所述子节点的初始距离信息,确定对应同一所述子节点的所述实时距离信息和所述初始距离信息之间的位置变化信息,在所述位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;

10.所述中心节点还包括:

11.第一验证模块,用于通过震动传感器采集当前电缆分段的震动信息,上报所述震动信息,以根据所述震动信息进行防盗报警验证;

12.第二验证模块,用于获取当前电缆分段的电缆载波信号,上报所述电缆载波信号,以根据所述电缆载波信号进行防盗报警验证。

13.进一步地,所述中心节点还包括:

14.姿态检测模块,用于通过加速度传感器实时监测当前电缆分段的姿态信息,根据所述姿态信息确定当前电缆分段的姿态变化信息,其中,将所述姿态信息比对当前电缆分

段的初始姿态信息,确定当前中心节点的姿态变化信息;在所述姿态变化信息达到设定姿态变化阈值时,输出电缆防盗报警信息。

15.进一步地,所述中心节点还包括:

16.姿态更新模块,用于将当前电缆分段的姿态信息更新为所述初始姿态信息,以用于下一周期当前中心节点的姿态变化检测。

17.进一步地,所述中心节点还包括:

18.位置更新模块,用于实时更新当前电缆分段的实时位置信息,并上报更新后的所述实时位置信息。

19.在第二方面,本技术实施例提供了一种具备分布式监控功能的防盗电缆的防盗方法,包括:

20.中心节点实时广播探测信号,在设定监听周期内监听通信范围内各个子节点基于所述探测信号返回的回复信号,所述回复信号包括所述子节点的节点标识;

21.根据所述探测信号的发送时间以及所述回复信号的接收时间确定所述中心节点与所述子节点的实时距离信息;

22.根据所述节点标识提取所述中心节点与所述子节点的初始距离信息,确定对应同一所述子节点的所述实时距离信息和所述初始距离信息之间的位置变化信息,在所述位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;

23.通过震动传感器采集当前电缆分段的震动信息,上报所述震动信息,以根据所述震动信息进行防盗报警验证;或者,获取当前电缆分段的电缆载波信号,上报所述电缆载波信号,以根据所述电缆载波信号进行防盗报警验证。

24.进一步地,通过加速度传感器实时监测当前电缆分段的姿态信息,根据所述姿态信息确定当前电缆分段的姿态变化信息,其中,将所述姿态信息比对当前电缆分段的初始姿态信息,确定当前中心节点的姿态变化信息;在所述姿态变化信息达到设定姿态变化阈值时,输出电缆防盗报警信息。

25.进一步地,在通过加速度传感器实时监测当前电缆分段的姿态信息,根据所述姿态信息确定当前电缆分段的姿态变化信息之后,还包括:

26.将当前电缆分段的姿态信息更新为所述初始姿态信息,以用于下一周期当前中心节点的姿态变化检测。

27.进一步地,在输出电缆防盗报警信息之后,还包括:

28.实时更新当前电缆分段的实时位置信息,并上报更新后的所述实时位置信息。

29.在第三方面,本技术实施例提供了一种电子设备,包括:

30.存储器以及一个或多个处理器;

31.所述存储器,用于存储一个或多个程序;

32.当所述一个或多个程序被所述一个或多个处理器执行,使得所述一个或多个处理器实现如第二方面所述的具备分布式监控功能的防盗电缆的防盗方法。

33.在第四方面,本技术实施例提供了一种包含计算机可执行指令的存储介质,所述计算机可执行指令在由计算机处理器执行时用于执行如第二方面所述的具备分布式监控功能的防盗电缆的防盗方法。

34.本技术实施例通过中心节点实时广播探测信号,在设定监听周期内监听通信范围

内各个子节点基于探测信号返回的回复信号,回复信号包括子节点的节点标识;根据探测信号的发送时间以及回复信号的接收时间确定中心节点与子节点的实时距离信息;根据节点标识提取中心节点与子节点的初始距离信息,确定对应同一子节点的实时距离信息和初始距离信息之间的位置变化信息,在位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;通过震动传感器采集当前电缆分段的震动信息,上报震动信息,以根据震动信息进行防盗报警验证;或者,获取当前电缆分段的电缆载波信号,上报电缆载波信号,以根据电缆载波信号进行防盗报警验证。采用上述技术手段,结合中心节点与子节点的距离变化进行电缆防盗监测,可以提升电缆防盗报警的精准度,提升电缆防盗报警的可靠性和稳定性,保障电缆的运行安全。

附图说明

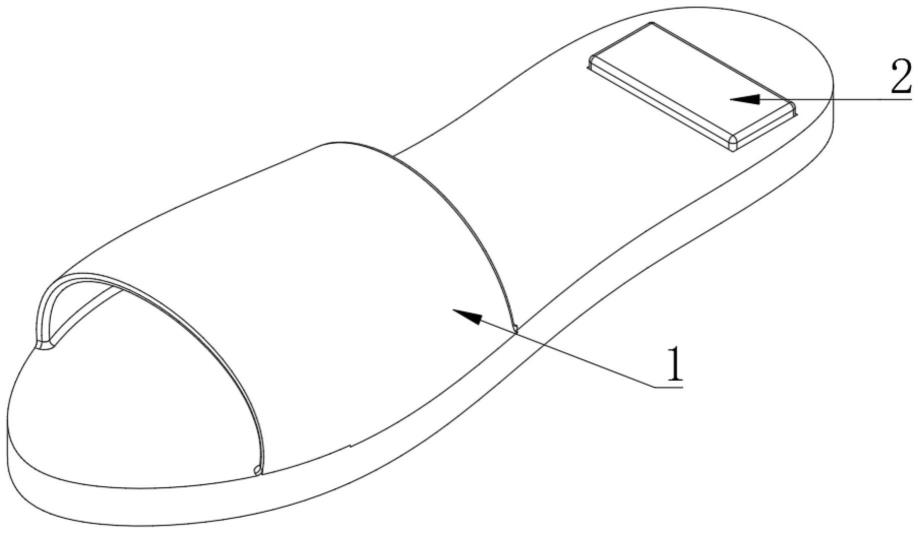

35.图1是本技术实施例一提供的一种具备分布式监控功能的防盗电缆的连接结构示意图;

36.图2是本技术实施例一提供的一种具备分布式监控功能的防盗电缆的防盗方法流程图;

37.图3是本技术实施例一中中心节点的连接示意图;

38.图4是本技术实施例一中中心节点的防盗报警流程图;

39.图5是本技术实施例二提供的一种电子设备的结构示意图。

具体实施方式

40.为了使本技术的目的、技术方案和优点更加清楚,下面结合附图对本技术具体实施例作进一步的详细描述。可以理解的是,此处所描述的具体实施例仅仅用于解释本技术,而非对本技术的限定。另外还需要说明的是,为了便于描述,附图中仅示出了与本技术相关的部分而非全部内容。在更加详细地讨论示例性实施例之前应当提到的是,一些示例性实施例被描述成作为流程图描绘的处理或方法。虽然流程图将各项操作(或步骤)描述成顺序的处理,但是其中的许多操作可以被并行地、并发地或者同时实施。此外,各项操作的顺序可以被重新安排。当其操作完成时所述处理可以被终止,但是还可以具有未包括在附图中的附加步骤。所述处理可以对应于方法、函数、规程、子例程、子程序等等。

41.实施例一:

42.本技术实施例提供的一种具备分布式监控功能的防盗电缆及方法,旨在结合中心节点与子节点的距离变化进行电缆防盗监测,以判断电缆是否出现盗窃情况,进而进行电缆防盗报警。对于传统的电缆防盗报警方案,其一般是采用物理防盗方式,如防盗夹、防盗线或者防护套,其防盗稳定性也相对较差。而采用电力线载波通信法实现电缆防盗报警的方案,也会应为电路干扰等问题影响其防盗稳定性,导致误报、错报问题。基于此,提供本技术实施例的具备分布式监控功能的防盗电缆及方法,以解决现有电缆防盗技术不可靠,容易误报、错报的技术问题。

43.本技术实施例提供的了一种具备分布式监控功能的防盗电缆,包括多个中心节点和子节点,其中,参照图1,提供本技术具备分布式监控功能的防盗电缆的连接结构示意图。其中,所述中心节点10对应电缆线路的各个电缆分段设置,所述子节点11沿着对应电缆分

段固定间隔设置;所述中心节点10用于实时广播探测信号;所述子节点11用于接收对应的所述中心节点10的所述探测信号,基于所述探测信号返回对应的回复信号,所述回复信号包括所述子节点11的节点标识;所述中心节点10还用于在设定监听周期内监听通信范围内各个所述子节点11返回的所述回复信号,根据所述探测信号的发送时间以及所述回复信号的接收时间确定所述中心节点10与所述子节点11的实时距离信息;根据所述节点标识提取所述中心节点10与所述子节点11的初始距离信息,确定对应同一所述子节点11的所述实时距离信息和所述初始距离信息之间的位置变化信息,在所述位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;

44.所述中心节点10还包括:第一验证模块12,用于通过震动传感器13采集当前电缆分段的震动信息,上报所述震动信息,以根据所述震动信息进行防盗报警验证;第二验证模块14,用于获取当前电缆分段的电缆载波信号,上报所述电缆载波信号,以根据所述电缆载波信号进行防盗报警验证。

45.通过对应电缆各个电缆分段线路设置一个中心节点及多个子节点,基于对应电缆分段中心节点与子节点的信号交互测量两者之间的实施距离信息,进而根据中心节点与子节点的距离变化进行对应电缆分段的防盗监测,保障电缆的安全运行。

46.可以理解的是,当电缆沿线某一电缆分段发生电缆盗割情况时,被盗窃部分的电缆在盗窃者拉动下会导致其位置发生变化。即此时无论被盗窃部分设置了中心节点还是子节点,都会导致中心节点与部分子节点的实时距离信息发生变化。因此,本技术实施例通过中心节点与子节点的距离变化情况,进行对应电缆分段的防盗监测,进而实现电缆防盗报警。

47.图2给出了本技术实施例一提供的一种具备分布式监控功能的防盗电缆的防盗方法的流程图,本实施例中提供的具备分布式监控功能的防盗电缆的防盗方法可以由具备分布式监控功能的防盗电缆的中心节点执行,该中心节点可以通过软件和/或硬件的方式实现,该中心节点可以是两个或多个物理实体构成,也可以是一个物理实体构成。一般而言,该中心节点可以是路由设备、无线通信模块等设备。

48.下述以中心节点为执行具备分布式监控功能的防盗电缆的防盗方法的主体为例,进行描述。参照图2,该具备分布式监控功能的防盗电缆的防盗方法具体包括:

49.s110、中心节点实时广播探测信号,在设定监听周期内监听通信范围内各个子节点基于所述探测信号返回的回复信号,所述回复信号包括所述子节点的节点标识;

50.s120、根据所述探测信号的发送时间以及所述回复信号的接收时间确定所述中心节点与所述子节点的实时距离信息;

51.s130、根据所述节点标识提取所述中心节点与所述子节点的初始距离信息,确定对应同一所述子节点的所述实时距离信息和所述初始距离信息之间的位置变化信息,在所述位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;

52.s140、通过震动传感器采集当前电缆分段的震动信息,上报所述震动信息,以根据所述震动信息进行防盗报警验证;或者,获取当前电缆分段的电缆载波信号,上报所述电缆载波信号,以根据所述电缆载波信号进行防盗报警验证。

53.具体地,本技术实施例在根据中心节点与子节点的距离变化进行电缆防盗监测时,通过电缆沿线各个电缆分段的中心节点进行防盗监测。中心节点通过实时广播探测信

号,以通过探测信号探测当前电缆分段各个子节点的回复信号。

54.对应当前电缆分段的各个子节点在接收到探测信号后,会回复该探测信号相应的回复信号,并且在回复信号中添加自身的节点标识,以便于中心节点确定回复信号的来源。

55.中心节点在发出探测信号后,会在设定监听周期内对子节点的回复信号进行监听。该监听周期根据回复信号可能的接收时间设定,一般而言,中心节点根据自己的通信覆盖范围,可以确定探测信号到达其通信边界的时间,进而根据该时间适应性设定监听周期。若某一个子节点在监听周期内未返回回复信号,则该子节点可能故障,或者超出当前中心节点的通信范围,存在被盗风险。中心节点可以依此进行对应电缆分段的防盗报警。

56.一般而言,由于探测信号是实时发出的,即探测信号可以设置相对较高的发送频率,如每10秒发送作为一个探测周期进行探测信号的发送。以此可以确保对应电缆分段的部分电缆出现盗割情况时,被盗窃部分也不会移动太大的距离,中心节点仍可以检测到被盗窃部分子节点的回复信号。

57.进一步地,对应各个子节点返回的回复信号,本技术实施例通过探测信号的发送时间以及回复信号的接收时间确定中心节点与对应子节点的实时距离信息。可以理解的是,回复信号中包含了子节点的节点标识,以此可以对应各个节点标识进行各个子节点与中心节点的实时距离信息的计算。

58.可以理解的是,当前电缆分段线路出现盗窃情况时,无论盗窃部分包含中心节点还是子节点,其中心节点和部分子节点的相对位置都会变化。进而会导致中心节点与子节点的实时距离信息发生变化。基于此,本技术实施例根据探测信号和回复信号的传输时间和传输速率,计算出当前中心节点与各个子节点的实时距离信息。根据节点标识提取中心节点与同一子节点的初始距离信息,该初始距离信息可以在子节点设置时,根据其与中心节点的实时距离信息设置。然后将该实时距离信息与初始距离信息比对,如果两者之间超出了合理变化的位置变化阈值,表明当前中心节点对应电缆分段线路可能出现盗窃情况,以此输出电缆防盗报警信息。通过中心节点与子节点之间的实时距离变化判断电缆是否出现盗窃情况,可以进一步电缆防盗报警的精准度和可靠性。

59.具体地,参照图3,电缆上各个电缆分段的中心节点10通过连接云后台20,上报电缆防盗报警信息至云后台20。云后台20的运维人员基于该电缆防盗报警信息,即可确定当前电缆对应中心节点的位置出现盗窃情况,以便于及时作出反应,保障电缆安全运行。

60.可选地,云后台20可以将电缆防盗报警信息发送至相关人员的手机30,及时通知相关人员处理电缆盗窃情况。例如,将电缆防盗报警信息发送到对应区域巡检人员的手机上,通知巡检人员及时前往处理电缆盗窃情况,以此来保障电缆的安全运行,优化电缆防盗处理效果。

61.此外,为了避免误报警的情况,本技术实施例还通过第一验证模块和第二验证模块进行防盗报警验证。其中,第一验证模块通过震动传感器采集实时震动信息。根据电缆发生盗窃情况时可能导致电缆产生的震动信息,可以设定相应的震动阈值。则在防盗报警验证时,将电缆实时震动信息上报给云后台,云后台通过比对实时震动信息和震动阈值,即可进一步验证当前防盗报警信息是否存在误报警的可能,进而做出相应的处理。

62.另一方面,第二验证模块在进行防盗报警验证时,采用上报电缆载波信号的方式。由于一旦电缆被盗剪,其载波信号传输会中断。因此,通过上报这一电缆载波信号,也可以

进行精准的防盗报警验证。即当云后台接收到的电缆载波信号为空时,验证当前中心节点存在盗窃情况,该防盗报警信息准确。通过上述两种验证方式,可以进一步提升电缆防盗报警精度,提升电缆防盗报警的可靠性。

63.示例性地,参照图4,本技术实施例在执行电缆防盗处理逻辑时,通过电缆沿线各个电缆分段监测中心节点与各个子节点的实时距离信息。进而通过实时距离信息与对应初始距离信息比对,确定位置变化信息。判断位置变化信息是否达到位置变化阈值,在达到位置变化阈值时触发电缆防盗报警信息的上报。否则,循环监测广播探测信号检测中心节点与子节点的实时距离信息。此外,本技术实施例还通过防盗报警验证,以进一步提升电缆防盗报警的精准度,提升电缆防盗报警的可靠性。

64.可选地,本技术实施例的中心节点还包括姿态检测模块,用于通过加速度传感器实时监测当前电缆分段的姿态信息,根据所述姿态信息确定当前电缆分段的姿态变化信息,其中,将所述姿态信息比对当前电缆分段的初始姿态信息,确定当前中心节点的姿态变化信息;在所述姿态变化信息达到设定姿态变化阈值时,输出电缆防盗报警信息。

65.本技术实施例在进行电缆防盗监测时,还通过姿态检测模块进行中心节点的实时姿态信息监测。姿态检测模块连接设置于中心节点内部的加速度传感器,获取加速度传感器实时采集的姿态信息。加速度传感器通过测量由于重力引起的加速度,即可计算出设备相对于水平面的倾斜角度,以此确定中心节点实时的姿态信息。

66.进一步地,姿态检测模块根据中心节点实时的姿态信息,将其与当前中心节点的初始姿态信息进行比对,即可确定中心节点的姿态变化信息。中心节点会预先设定一个初始姿态信息,以用于后续的姿态比对。初始姿态信息可以在中心节点上电运行时,通过加速度传感器进行检测采集。

67.可以理解的是,电缆在出现盗窃情况时,移动电缆会使得中心节点的姿态发生变化。因此本技术实施例通过对电缆姿态变化进行检测,以对电缆潜在的盗窃风险进行检测。进一步地,基于姿态检测模块监测到的中心节点的姿态变化信息,通过将当前姿态变化信息比对预设定姿态变化阈值,进而在姿态变化信息达到姿态变化阈值时上报电缆防盗报警信息。

68.可以理解的是,电缆在出现盗窃风险时,盗窃者拉动电缆会导致电缆姿态发生变化。本技术实施例通过模拟这一情况确定电缆被拉动时姿态变化信息,进而通过设定相应的姿态变化阈值,以在中心节点姿态变化达到该姿态变化阈值时,输出电缆防盗报警信息。

69.进一步地,中心节点还包括姿态更新模块,用于将当前电缆分段的姿态信息更新为所述初始姿态信息,以用于下一周期当前中心节点的姿态变化检测。可以理解的是,由于中心节点的姿态信息在实时变化,因此中心节点的姿态变化信息需要以前后两次中心节点的姿态信息来确定。基于此,本技术实施例通过将当前中心节点的姿态信息更新为初始姿态信息。在下一个监测周期确定中心节点的姿态变化信息时,使用新更新的初始姿态信息以进行中心节点的姿态变化检测。以此可以提升中心节点姿态变化检测的精准度,进而提升电缆防盗报警的精准度和可靠性。

70.可选地,所述中心节点还包括:姿态报警模块,用于在所述姿态信息超出设定姿态范围时,上报电缆防盗报警信息。可以理解的是,一般而言,中心节点在受到环境风等环境因素影响后,其姿态变化也会在一定的范围内。因此,通过确定中心节点的设定姿态范围,

当中心节点的姿态变化信息在该范围内时,则可能当前中心节点的姿态变化是由环境因素造成的,需要进一步根据中心节点的位置监测来确定当前中心节点是否触发防盗报警。而当中心节点的姿态变化信息超出该设定姿态范围时,则表明当前中心节点的姿态变化过大,且可能是因电缆盗窃导致的姿态变化。此时中心节点可以直接上报电缆防盗报警信息,以此来提升电缆防盗监测效率,更进一步优化电缆防盗报警效果。

71.可选地,中心节点还包括位置更新模块,用于实时更新当前电缆分段的实时位置信息,并上报更新后的所述实时位置信息。本技术实施例在上报电缆防盗报警信息之后,为了方便相关人员追踪被盗电缆的踪迹,通过实时更新当前中心节点的实时位置信息并上报至云后台,以此可以使得中心节点部分被盗窃电缆能够及时追回,更进一步提升电缆的防盗效果。

72.上述,通过中心节点实时广播探测信号,在设定监听周期内监听通信范围内各个子节点基于探测信号返回的回复信号,回复信号包括子节点的节点标识;根据探测信号的发送时间以及回复信号的接收时间确定中心节点与子节点的实时距离信息;根据节点标识提取中心节点与子节点的初始距离信息,确定对应同一子节点的实时距离信息和初始距离信息之间的位置变化信息,在位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;通过震动传感器采集当前电缆分段的震动信息,上报震动信息,以根据震动信息进行防盗报警验证;或者,获取当前电缆分段的电缆载波信号,上报电缆载波信号,以根据电缆载波信号进行防盗报警验证。采用上述技术手段,结合中心节点与子节点的距离变化进行电缆防盗监测,可以提升电缆防盗报警的精准度,提升电缆防盗报警的可靠性和稳定性,保障电缆的运行安全。

73.实施例二:

74.本技术实施例二提供了一种电子设备,参照图5,该电子设备包括:处理器31、存储器32、通信模块33、输入装置34及输出装置35。该电子设备中处理器的数量可以是一个或者多个,该电子设备中的存储器的数量可以是一个或者多个。该电子设备的处理器31、存储器32、通信模块33、输入装置34及输出装置35可以通过总线或者其他方式连接。

75.存储器32作为一种计算机可读存储介质,可用于存储软件程序、计算机可执行程序以及模块,如本技术任意实施例所述的具备分布式监控功能的防盗电缆的防盗方法对应的程序指令/模块(例如,具备分布式监控功能的防盗电缆的相关模块)。存储器可主要包括存储程序区和存储数据区,其中,存储程序区可存储操作系统、至少一个功能所需的应用程序;存储数据区可存储根据设备的使用所创建的数据等。此外,存储器可以包括高速随机存取存储器,还可以包括非易失性存储器,例如至少一个磁盘存储器件、闪存器件、或其他非易失性固态存储器件。在一些实例中,存储器可进一步包括相对于处理器远程设置的存储器,这些远程存储器可以通过网络连接至设备。上述网络的实例包括但不限于互联网、企业内部网、局域网、移动通信网及其组合。

76.通信模块33用于进行数据传输。

77.处理器31通过运行存储在存储器中的软件程序、指令以及模块,从而执行设备的各种功能应用以及数据处理,即实现上述的具备分布式监控功能的防盗电缆的防盗方法。

78.输入装置34可用于接收输入的数字或字符信息,以及产生与设备的用户设置以及功能控制有关的键信号输入。输出装置35可包括显示屏等显示设备。

79.上述提供的电子设备可用于执行上述实施例一提供的具备分布式监控功能的防盗电缆的防盗方法,具备相应的功能和有益效果。

80.实施例四:

81.本技术实施例还提供一种包含计算机可执行指令的存储介质,所述计算机可执行指令在由计算机处理器执行时用于执行一种具备分布式监控功能的防盗电缆的防盗方法,该具备分布式监控功能的防盗电缆的防盗方法包括:中心节点实时广播探测信号,在设定监听周期内监听通信范围内各个子节点基于所述探测信号返回的回复信号,所述回复信号包括所述子节点的节点标识;根据所述探测信号的发送时间以及所述回复信号的接收时间确定所述中心节点与所述子节点的实时距离信息;根据所述节点标识提取所述中心节点与所述子节点的初始距离信息,确定对应同一所述子节点的所述实时距离信息和所述初始距离信息之间的位置变化信息,在所述位置变化信息达到设定位置变化阈值时,输出电缆防盗报警信息;通过震动传感器采集当前电缆分段的震动信息,上报所述震动信息,以根据所述震动信息进行防盗报警验证;或者,获取当前电缆分段的电缆载波信号,上报所述电缆载波信号,以根据所述电缆载波信号进行防盗报警验证。

82.存储介质——任何的各种类型的存储器设备或存储设备。术语“存储介质”旨在包括:安装介质,例如cd-rom、软盘或磁带装置;计算机系统存储器或随机存取存储器,诸如dram、ddr ram、sram、edo ram,兰巴斯(rambus)ram等;非易失性存储器,诸如闪存、磁介质(例如硬盘或光存储);寄存器或其它相似类型的存储器元件等。存储介质可以还包括其它类型的存储器或其组合。另外,存储介质可以位于程序在其中被执行的第一计算机系统中,或者可以位于不同的第二计算机系统中,第二计算机系统通过网络(诸如因特网)连接到第一计算机系统。第二计算机系统可以提供程序指令给第一计算机用于执行。术语“存储介质”可以包括驻留在不同位置中(例如在通过网络连接的不同计算机系统中)的两个或更多存储介质。存储介质可以存储可由一个或多个处理器执行的程序指令(例如具体实现为计算机程序)。

83.当然,本技术实施例所提供的一种包含计算机可执行指令的存储介质,其计算机可执行指令不限于如上所述的具备分布式监控功能的防盗电缆的防盗方法,还可以执行本技术任意实施例所提供的具备分布式监控功能的防盗电缆的防盗方法中的相关操作。

84.上述实施例中提供的具备分布式监控功能的防盗电缆、存储介质及电子设备可执行本技术任意实施例所提供的具备分布式监控功能的防盗电缆的防盗方法,未在上述实施例中详尽描述的技术细节,可参见本技术任意实施例所提供的具备分布式监控功能的防盗电缆的防盗方法。

85.上述仅为本技术的较佳实施例及所运用的技术原理。本技术不限于这里所述的特定实施例,对本领域技术人员来说能够进行的各种明显变化、重新调整及替代均不会脱离本技术的保护范围。因此,虽然通过以上实施例对本技术进行了较为详细的说明,但是本技术不仅仅限于以上实施例,在不脱离本技术构思的情况下,还可以包括更多其他等效实施例,而本技术的范围由权利要求的范围决定。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。