1.本发明涉及通信领域,具体而言,涉及一种木马的确定方法及装置。

背景技术:

2.随着网络的高速发展,web应用也已深入到生活的方方面面,尤其在企业中应用最为广泛。各种web应用虽然带来了很多遍历,但也成为最容易暴露在攻击者面前的东西,一些别有用心的人会找到企业暴露在外面可以进行入侵的应用。webshell是攻击者经常使用的web攻击方式,攻击者则可以通过webshell来远程操控web服务器去执行一些非法的操作,这种情况下webshell就是一个后门木马程序。为了发现及阻止这种攻击,研究人员提出了各种检测webshell木马的方法。一种是检测webshell脚本文件,另外一种是检测webshell通信过程中的流量特征。不过这两种方法都有一定的局限性,会导致很多误报漏报的情况。

3.针对相关技术中,webshell木马检测的准确率低的问题,目前尚未存在有效的解决方案。

技术实现要素:

4.本发明实施例提供了一种木马的确定方法及装置,以至少解决相关技术中webshell木马检测的准确率低的问题。

5.根据本发明的一个实施例,提供了一种木马的确定方法,包括:使用第一神经网络模型对第一文件进行分析,得到第一分析结果,其中,所述第一神经网络模型是使用多组第一数据训练得到的,每组第一数据包括:木马文件;使用第二神经网络模型对第一会话进行分析,得到第二分析结果,其中,所述第二神经网络模型是使用多组第二数据训练得到的,每组第二数据包括:基于木马文件的会话;根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话。

6.可选地,所述根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,包括:在目标缓存中存在第二身份标识的情况下,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,其中,所述第二身份标识是所述第一会话请求的第二文件的身份标识。

7.可选地,所述在目标缓存中存在第二身份标识的情况下,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,包括:根据所述第一分析结果和所述第二分析结果确定第一特征向量;使用第三神经网络模型对所述第一特征向量进行分析,得到第三分析结果,其中,所述第三神经网络模型是使用多组第三数据训练得到的,每组第三数据包括:第一特征向量;根据所述第一分析结果、所述第二分析结果和所述第三分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话。

8.可选地,根据所述第一分析结果和所述第二分析结果确定第一特征向量,包括:对所述第一文件的第二特征向量和所述第一会话的第三特征向量执行或操作,得到所述第一特征向量,其中,所述第一分析结果包括所述第二特征向量,所述第二分析结果包括所述第三特征向量。

9.可选地,根据所述第一分析结果、所述第二分析结果和所述第三分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话,包括:确定第一概率值、第二概率值和第三概率值中的最大值,其中,所述第一分析结果中包括所述第一概率值,所述第二分析结果中包括所述第二概率值,所述第三分析结果中包括所述第三概率值;在所述最大值大于或等于第一预设值的情况下,确定所述第一文件是木马文件,所述第一会话是基于木马文件的会话。

10.可选地,所述方法还包括:在目标缓存中不存在第二身份标识的情况下,若所述第二分析结果中的第二概率值大于或等于第二预设值,确定所述第一会话是基于木马文件的会话,其中,所述第二身份标识是所述第一会话请求的第二文件的身份标识。

11.可选地,所述方法还包括:在所述第一分析结果中的第一概率值大于或等于第三预设值的情况下,确定所述第一会话是基于木马文件的会话。

12.可选地,所述方法还包括以下至少之一:将所述第一文件的第一身份标识和所述第一分析结果关联存储在目标缓存;将所述第一会话请求的第二文件的第二身份标识和所述第二分析结果关联存储在目标缓存。

13.根据本发明的另一个实施例,提供了一种木马的确定装置,包括:第一分析模块,用于使用第一神经网络模型对第一文件进行分析,得到第一分析结果,其中,所述第一神经网络模型是使用多组第一数据训练得到的,每组第一数据包括:木马文件;第二分析模块,用于使用第二神经网络模型对第一会话进行分析,得到第二分析结果,其中,所述第二神经网络模型是使用多组第二数据训练得到的,每组第二数据包括:基于木马文件的会话;确定模块,用于根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话。

14.根据本发明的又一个实施例,还提供了一种存储介质,所述存储介质中存储有计算机程序,其中,所述计算机程序被设置为运行时执行上述任一项方法实施例中的步骤。

15.根据本发明的又一个实施例,还提供了一种电子装置,包括存储器和处理器,所述存储器中存储有计算机程序,所述处理器被设置为运行所述计算机程序以执行上述任一项方法实施例中的步骤。

16.通过本发明,由于通过使用第一神经网络模型对第一文件进行分析,得到第一分析结果,使用第二神经网络模型对第一会话进行分析,得到第二分析结果,根据第一分析结果和第二分析结果确定第一文件是否为木马文件,第一会话是否为基于木马文件的会话。因此,可以解决webshell木马检测的准确率低问题,达到提高webshell木马检测的准确率的效果。

附图说明

17.此处所说明的附图用来提供对本发明的进一步理解,构成本技术的一部分,本发明的示意性实施例及其说明用于解释本发明,并不构成对本发明的不当限定。在附图中:

18.图1是本发明实施例的一种木马的确定方法的移动终端的硬件结构框图;

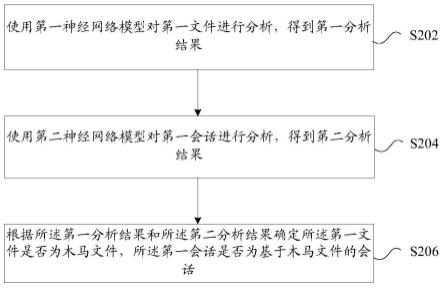

19.图2是根据本发明实施例的木马的确定的流程图;

20.图3是根据本发明可选实施例的cnn网络结构示意图;

21.图4是根据本发明可选实施例的rnn网络结构示意图;

22.图5是根据本发明可选实施例的mlp网络结构示意图;

23.图6是根据本发明可选实施例的webshell检测系统框架图;

24.图7是根据本发明实施例的木马的确定装置的结构框图。

具体实施方式

25.下文中将参考附图并结合实施例来详细说明本发明。需要说明的是,在不冲突的情况下,本技术中的实施例及实施例中的特征可以相互组合。

26.需要说明的是,本发明的说明书和权利要求书及上述附图中的术语“第一”、“第二”等是用于区别类似的对象,而不必用于描述特定的顺序或先后次序。

27.本技术实施例一所提供的方法实施例可以在移动终端、计算机终端或者类似的运算装置中执行。以运行在移动终端上为例,图1是本发明实施例的一种木马的确定方法的移动终端的硬件结构框图。如图1所示,移动终端10可以包括一个或多个(图1中仅示出一个)处理器102(处理器102可以包括但不限于微处理器mcu或可编程逻辑器件fpga等的处理装置)和用于存储数据的存储器104,可选地,上述移动终端还可以包括用于通信功能的传输设备106以及输入输出设备108。本领域普通技术人员可以理解,图1所示的结构仅为示意,其并不对上述移动终端的结构造成限定。例如,移动终端10还可包括比图1中所示更多或者更少的组件,或者具有与图1所示不同的配置。

28.存储器104可用于存储计算机程序,例如,应用软件的软件程序以及模块,如本发明实施例中的木马的确定方法对应的计算机程序,处理器102通过运行存储在存储器104内的计算机程序,从而执行各种功能应用以及数据处理,即实现上述的方法。存储器104可包括高速随机存储器,还可包括非易失性存储器,如一个或者多个磁性存储装置、闪存、或者其他非易失性固态存储器。在一些实例中,存储器104可进一步包括相对于处理器102远程设置的存储器,这些远程存储器可以通过网络连接至移动终端10。上述网络的实例包括但不限于互联网、企业内部网、局域网、移动通信网及其组合。

29.传输装置106用于经由一个网络接收或者发送数据。上述的网络具体实例可包括移动终端10的通信供应商提供的无线网络。在一个实例中,传输装置106包括一个网络适配器(network interface controller,简称为nic),其可通过基站与其他网络设备相连从而可与互联网进行通讯。在一个实例中,传输装置106可以为射频(radio frequency,简称为rf)模块,其用于通过无线方式与互联网进行通讯。

30.在本实施例中提供了一种运行于上述移动终端的木马的确定方法,图2是根据本发明实施例的木马的确定的流程图,如图2所示,该流程包括如下步骤:

31.步骤s202,使用第一神经网络模型对第一文件进行分析,得到第一分析结果,其中,所述第一神经网络模型是使用多组第一数据训练得到的,每组第一数据包括:木马文件;

32.步骤s204,使用第二神经网络模型对第一会话进行分析,得到第二分析结果,其

中,所述第二神经网络模型是使用多组第二数据训练得到的,每组第二数据包括:基于木马文件的会话;

33.步骤s206,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话。

34.通过上述步骤,由于通过使用第一神经网络模型对第一文件进行分析,得到第一分析结果,使用第二神经网络模型对第一会话进行分析,得到第二分析结果,根据第一分析结果和第二分析结果确定第一文件是否为木马文件,第一会话是否为基于木马文件的会话。因此,可以解决webshell木马检测的准确率低问题,达到提高webshell木马检测的准确率的效果。

35.可选地,上述步骤的执行主体可以为终端等,但不限于此。

36.作为一个可选的实施方式webshell是以asp、php、jsp或者cgi等网页文件形式存在的一种命令执行环境,也可以将其称做为一种网页后门。黑客在入侵了一个网站后,通常会将asp或php后门文件与网站服务器web目录下正常的网页文件混在一起,然后就可以使用浏览器来访问asp或者php后门,得到一个命令执行环境,以达到控制网站服务器的目的。攻击者利用webshell达到其攻击目的一般需要经过3个阶段:

37.1、向特定的web服务器上传webshell文件;

38.2、webshell客户端(通过http)发送命令或代码给服务器;

39.3、服务器获取webshell客户端传递的数据,并以这些数据作为参数来执行webshell文件,如有必要将执行结果返回给客户端。

40.其中第一个阶段只执行一次即可,第二、三阶段则可以多次执行,并且可以通过不同的客户端在不同的地方来请求webshell文件执行指定的命令。

41.作为一个可选的实施方式,上述第一神经网络模型可以是卷积神经网络模型cnn,如图3所示是根据本发明可选实施例的cnn网络结构示意图,cnn网络结构中包括最大池化层max-pool,卷积层convolution和全连接层dense,以及隐藏层。cnn网络是使用大量webshell文件及正常文件进行训练得到的。其输出是一个0~1的概率值,可以作为文件是webshell文件的概率,这里记为pf。pf越大表明文件是webshell文件的概率越大。网络的最后一层隐藏层可以作为从文件中提取的特征向量,这里记为vf。将第一文件输出cnn网络,得到第一分析结果pf和vf。文件分析模块会以文件名为key将对应的pf和vf放入缓存层。

42.作为一个可选的实施方式,上述第二神经网络模型可以是循环神经网络rnn或其变体长短期记忆网络lstm、gru网络。如图4所示是根据本发明可选实施例的rnn网络结构示意图。rnn使用大量的基于webshell的http会话和正常的http会话来进行训练。网络的输出也是一个0~1的概率值,这里记为ph。ph越接近1表示该http会话是webshell会话的可能性越大。网络的最后一层隐藏层可以作为该http会话的特征向量,这里记为vh。将第一会话输出rnn网络,得到第二分析结果ph和vh。

43.作为一个可选的实施方式,通过cnn网络输出的第一分析结果pf和vf,以及rnn网络输出的第二分析结果ph和vh可以判断第一文件是否为webshell木马文件,第一会话是否为webshell木马的会话。

44.可选地,所述根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,包括:在目标缓存中存在第二身份

标识的情况下,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,其中,所述第二身份标识是所述第一会话请求的第二文件的身份标识。

45.作为一个可选的实施方式,第二文件是http会话请求的文件,第二身份标识可以是http会话请求的文件名。在缓存中查找是否存在http会话请求的文件名。如果在缓存中找到文件名,及其对应的pf和vf,则需要和vh和ph一起进行分析,确定第一文件是否为webshell木马文件,第一会话http会话是否为webshell木马文件的会话。

46.可选地,所述在目标缓存中存在第二身份标识的情况下,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,包括:根据所述第一分析结果和所述第二分析结果确定第一特征向量;使用第三神经网络模型对所述第一特征向量进行分析,得到第三分析结果,其中,所述第三神经网络模型是使用多组第三数据训练得到的,每组第三数据包括:第一特征向量;根据所述第一分析结果、所述第二分析结果和所述第三分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话。

47.作为一个可选的实施方式,第一特征向量v是根据vf和vh得到的。第三神经网络模型可以是多层感知机或全连接神经网络mlp,如图5所示是根据本发明可选实施例的mlp网络结构示意图,mlp网络包括输入层input layer、隐含层hidden layer和输出层output layer。mlp是通过特征向量v进行训练得到的。其输出是一个0~1的概率值,表示输入是有由webshell攻击产生的概率,这里记为第三分析结果pi。

48.可选地,根据所述第一分析结果和所述第二分析结果确定第一特征向量,包括:对所述第一文件的第二特征向量和所述第一会话的第三特征向量执行或操作,得到所述第一特征向量,其中,所述第一分析结果包括所述第二特征向量,所述第二分析结果包括所述第三特征向量。

49.作为一个可选的实施方式,对第二特征向量vf和第三特征向量vh执行或操作得到的第一特征向量v。

50.可选地,根据所述第一分析结果、所述第二分析结果和所述第三分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话,包括:确定第一概率值、第二概率值和第三概率值中的最大值,其中,所述第一分析结果中包括所述第一概率值,所述第二分析结果中包括所述第二概率值,所述第三分析结果中包括所述第三概率值;在所述最大值大于或等于第一预设值的情况下,确定所述第一文件是木马文件,所述第一会话是基于木马文件的会话。

51.作为一个可选的实施方式,然后通过如下公式获取整合分析的概率p:

52.p=max{pi,pf,ph}

53.其中,pi是第三概率值,pf是第一概率值,ph是第二概率值。计算其中的最大值记为p。

54.这里会设置另外一个概率阈值,记为第一预设值t,该值可以根据实际情况而定,例如可以是0.4、0.3等。如果p大于t则表明第一文件是webshell文件,第一会话是基于webshell的http会话。

55.可选地,所述方法还包括:在目标缓存中不存在第二身份标识的情况下,若所述第

二分析结果中的第二概率值大于或等于第二预设值,确定所述第一会话是基于木马文件的会话,其中,所述第二身份标识是所述第一会话请求的第二文件的身份标识。

56.作为一个可选的实施方式,第二文件是http会话请求的文件,第二身份标识可以是http会话请求的文件名。在缓存中查找是否存在http会话请求的文件名。如果在缓存中没有找到文件名,可以表明会话请求的文件不是通过网络上传到服务器的,此时只能依赖于第二概率值ph来进行判断了,如果ph大于一个概率阈值th,则表明对应的第一会话是一个基于webshell的会话。th可以根据实际情况而定,例如可以是0.4、0.3等。

57.可选地,所述方法还包括:在所述第一分析结果中的第一概率值大于或等于第三预设值的情况下,确定所述第一会话是基于木马文件的会话。

58.作为一个可选的实施方式,第一概率值pf越大表明文件是webshell文件的概率越大,可以设置一个第三预设值tf,如果pf大于一个概率阈值tf,则表明对应的第一文件是webshell文件。tf可以根据实际情况而定,例如可以是0.4、0.3等。

59.可选地,所述方法还包括以下至少之一:将所述第一文件的第一身份标识和所述第一分析结果关联存储在目标缓存;将所述第一会话请求的第二文件的第二身份标识和所述第二分析结果关联存储在目标缓存。

60.作为一个可选的实施方式,可以以第一文件的文件名为key将对应的第一概率值pf和第二特征向量vf放入缓存层。以第会话请求的第二文件的文件名为key将对应的第二概率值ph和第三特征向量vh放入缓存层。

61.作为一个可选的实施方式,下面通过一个具体实施说明本技术,如图6所示是根据本发明可选实施例的webshell检测系统框架图,检测系统从下到上依次是网络流量获取层、还原层、初级分析层、整合分析层、快速分析层。数据也是从下往上流动的。

62.网络流量获取层用来获取出入服务器的网络流量,网络流量包括第一文件和第一会话。由上层的还原层使用。通常由部署于服务器网络出入口的探针充当。

63.还原层分为两个互为独立的模块:上传文件还原、http会话还原。上传文件还原用来分析网络中上传文件到服务器的行为,并对上传的文件进行还原,上传的文件包括第一文件。然后交由webshell文件分析模块对第一文件进行分析。http会话还原用来识别网络中的http流量,并还原出http会话,交由http会话分析模块对第一会话进行分析。

64.初级分析层用来从原始数据(上传的第一文件和第一会话)中提取特征,并进行一个初级的分析。初级分析层包含两个独立的模块:webshell文件分析模块、http会话分析模块,分别用来对还原层获取的第一文件和第一会话进行分析。从利用webshell进行攻击的流程可知,上传webshell文件的行为是要先于基于该webshell的http会话出现的,并且webshell文件只需上传一次,之后可以多次创建基于该webshell的http会话。对于仅从网络侧进行分析的系统来说,这就造成了不同步的问题。为了解决这个问题需要有一个缓存层来存储文件分析的结果。

65.初级分析层的任务是做特征的提取及进行初步的分析,而深度神经网络兼具特征提取和分析(回归、分类)的能力,所以这一层的两个分析模块都是基于深度神经网络来构建的。文件分析模块采用一个卷积神经网络cnn(对应第一神经网络模型)来提取文件的特征,并做一个逻辑回归。

66.文件分析模块所使用的cnn需要在线下利用获取到的大量webshell文件及正常文

件进行训练。其输出的第一分析结果包括一个0~1的值,可以作为文件是webshell文件的概率,这里记为第一概率值pf。pf越大表明文件是webshell文件的概率越大。第一分析结果还包括网络的最后一层隐藏层从第一文件中提取的特征向量,这里记为第二特征向量vf。文件分析模块会以文件名为key将对应的pf和vf放入缓存层。由于http会话是序列数据,所以这里可以采用的第二神经网络模型可以是rnn(循环神经网络)或其变体lstm、gru等。

67.rnn需要在线下使用大量的基于webshell的http会话和正常的http会话来进行训练。网络的输出第二分析结果包括第二概率值,第二概率值是一个0~1的值,这里记为ph。ph越接近1表示第一会话是webshell会话的可能性越大。网络的输出第二分析结果还包括最后一层隐藏层输出的第一会话的特征向量,这里记为第三特征向量vh。http会话分析模块会将该第一会话中的第二文件的文件名及vh和ph都传递给上层的整合分析模块进行分析。

68.整合分析层会对来自于初级分析层的分析结果进行整合分析。首先利用从http会话分析模块获取的第二文件的文件名在缓存中进行查找,如果没有找到则可以表明请求的文件不是通过网络上传到服务器的,此时只能依赖于ph来进行判断了,如果ph大于一个概率阈值th则表明对应的http会话是一个基于webshell的会话。如果在缓存中找到第二文件的文件名及其对应的pf和vf,则需要和vh和ph一起进行分析。将进行拼接,形成一个新的特征向量v:

69.v=vf∨vh70.其中,∨是执行或操作,通过对vf和vh执行或操作得到第一特征向量v。

71.采用一个mlp(又名多层感知机或全连接神经网络)进行整合分析,该mlp需要在线下利用上述方法获取的特征向量v进行训练。其输出是一个0~1的值,表示输入是有由webshell攻击产生的概率,这里记为第三概率值pi。

72.然后通过如下公式获取整合分析的概率p:

73.p=max{pi,pf,ph}

74.这里会设置另外一个概率阈值t,如果p大于t则表明对应的第一文件是webshell文件,对应的第一会话是基于webshell的http会话。然后整合分析模块会将对应的文件传递给快速分析模块,并将http会话标记为基于webshell的会话。

75.在整合分析层会将一些分析判断为webshell的文件传递给快速分析模块,快速分析模块将这些数据存入快速分析模块的缓存中。有了这些数据快速分析模块就可以简单的用http会话中请求的文件来进行检测。如果流量中的http会话的请求文件出现在快速分析模块的缓存中则可以直接将该http会话标记为webshell会话。

76.通过以上的实施方式的描述,本领域的技术人员可以清楚地了解到根据上述实施例的方法可借助软件加必需的通用硬件平台的方式来实现,当然也可以通过硬件,但很多情况下前者是更佳的实施方式。基于这样的理解,本发明的技术方案本质上或者说对现有技术做出贡献的部分可以以软件产品的形式体现出来,该计算机软件产品存储在一个存储介质(如rom/ram、磁碟、光盘)中,包括若干指令用以使得一台终端设备(可以是手机,计算机,服务器,或者网络设备等)执行本发明各个实施例所述的方法。

77.在本实施例中还提供了一种木马的确定装置,该装置用于实现上述实施例及优选实施方式,已经进行过说明的不再赘述。如以下所使用的,术语“模块”可以实现预定功能的软件和/或硬件的组合。尽管以下实施例所描述的装置较佳地以软件来实现,但是硬件,或

者软件和硬件的组合的实现也是可能并被构想的。

78.图7是根据本发明实施例的木马的确定装置的结构框图,如图7所示,该装置包括:第一分析模块72,用于使用第一神经网络模型对第一文件进行分析,得到第一分析结果,其中,所述第一神经网络模型是使用多组第一数据训练得到的,每组第一数据包括:木马文件;第二分析模块74,用于使用第二神经网络模型对第一会话进行分析,得到第二分析结果,其中,所述第二神经网络模型是使用多组第二数据训练得到的,每组第二数据包括:基于木马文件的会话;确定模块76,用于根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话。

79.可选地,上述装置还用于在目标缓存中存在第二身份标识的情况下,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话,其中,所述第二身份标识是所述第一会话请求的第二文件的身份标识。

80.可选地,上述装置还用于根据所述第一分析结果和所述第二分析结果确定第一特征向量;使用第三神经网络模型对所述第一特征向量进行分析,得到第三分析结果,其中,所述第三神经网络模型是使用多组第三数据训练得到的,每组第三数据包括:第一特征向量;根据所述第一分析结果、所述第二分析结果和所述第三分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于所述木马文件的会话。

81.可选地,上述装置还用于对所述第一文件的第二特征向量和所述第一会话的第三特征向量执行或操作,得到所述第一特征向量,其中,所述第一分析结果包括所述第二特征向量,所述第二分析结果包括所述第三特征向量。

82.可选地,上述装置还用于确定第一概率值、第二概率值和第三概率值中的最大值,其中,所述第一分析结果中包括所述第一概率值,所述第二分析结果中包括所述第二概率值,所述第三分析结果中包括所述第三概率值;在所述最大值大于或等于第一预设值的情况下,确定所述第一文件是木马文件,所述第一会话是基于木马文件的会话。

83.可选地,上述装置还用于在目标缓存中不存在第二身份标识的情况下,若所述第二分析结果中的第二概率值大于或等于第二预设值,确定所述第一会话是基于木马文件的会话,其中,所述第二身份标识是所述第一会话请求的第二文件的身份标识。

84.可选地,上述装置还用于在所述第一分析结果中的第一概率值大于或等于第三预设值的情况下,确定所述第一会话是基于木马文件的会话。

85.可选地,上述装置还用于将所述第一文件的第一身份标识和所述第一分析结果关联存储在目标缓存;将所述第一会话请求的第二文件的第二身份标识和所述第二分析结果关联存储在目标缓存。

86.需要说明的是,上述各个模块是可以通过软件或硬件来实现的,对于后者,可以通过以下方式实现,但不限于此:上述模块均位于同一处理器中;或者,上述各个模块以任意组合的形式分别位于不同的处理器中。

87.还提供了一种存储介质,该存储介质中存储有计算机程序,其中,该计算机程序被设置为运行时执行上述任一项方法实施例中的步骤。

88.可选地,在本实施例中,上述存储介质可以被设置为存储用于执行以下步骤的计算机程序:

89.s1,使用第一神经网络模型对第一文件进行分析,得到第一分析结果,其中,所述第一神经网络模型是使用多组第一数据训练得到的,每组第一数据包括:木马文件;

90.s2,使用第二神经网络模型对第一会话进行分析,得到第二分析结果,其中,所述第二神经网络模型是使用多组第二数据训练得到的,每组第二数据包括:基于木马文件的会话;

91.s3,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话。

92.可选地,在本实施例中,上述存储介质可以包括但不限于:u盘、只读存储器(read-only memory,简称为rom)、随机存取存储器(random access memory,简称为ram)、移动硬盘、磁碟或者光盘等各种可以存储计算机程序的介质。

93.本发明的实施例还提供了一种电子装置,包括存储器和处理器,该存储器中存储有计算机程序,该处理器被设置为运行计算机程序以执行上述任一项方法实施例中的步骤。

94.可选地,上述电子装置还可以包括传输设备以及输入输出设备,其中,该传输设备和上述处理器连接,该输入输出设备和上述处理器连接。

95.可选地,在本实施例中,上述处理器可以被设置为通过计算机程序执行以下步骤:

96.s1,使用第一神经网络模型对第一文件进行分析,得到第一分析结果,其中,所述第一神经网络模型是使用多组第一数据训练得到的,每组第一数据包括:木马文件;

97.s2,使用第二神经网络模型对第一会话进行分析,得到第二分析结果,其中,所述第二神经网络模型是使用多组第二数据训练得到的,每组第二数据包括:基于木马文件的会话;

98.s3,根据所述第一分析结果和所述第二分析结果确定所述第一文件是否为木马文件,所述第一会话是否为基于木马文件的会话。

99.可选地,本实施例中的具体示例可以参考上述实施例及可选实施方式中所描述的示例,本实施例在此不再赘述。

100.显然,本领域的技术人员应该明白,上述的本发明的各模块或各步骤可以用通用的计算装置来实现,它们可以集中在单个的计算装置上,或者分布在多个计算装置所组成的网络上,可选地,它们可以用计算装置可执行的程序代码来实现,从而,可以将它们存储在存储装置中由计算装置来执行,并且在某些情况下,可以以不同于此处的顺序执行所示出或描述的步骤,或者将它们分别制作成各个集成电路模块,或者将它们中的多个模块或步骤制作成单个集成电路模块来实现。这样,本发明不限制于任何特定的硬件和软件结合。

101.以上所述仅为本发明的优选实施例而已,并不用于限制本发明,对于本领域的技术人员来说,本发明可以有各种更改和变化。凡在本发明的原则之内,所作的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。

再多了解一些

本文用于企业家、创业者技术爱好者查询,结果仅供参考。